لماذا SAST أدوات مهمة

اختيار الحق SAST الأدوات ضرورية لضمان code security في تطوير البرمجيات الحديثة. أ SAST تساعد هذه الأداة المطورين على اكتشاف الثغرات الأمنية في مرحلة مبكرة من عملية التطوير - قبل النشر - من خلال تحليل الكود المصدري، أو الكود الثنائي، أو الكود الثنائي للكشف عن أي ثغرات أمنية. باستخدام اختبار أمان التطبيقات الثابت (SAST) وأدوات تحليل الكود الثابتة، تُمكّن فرق الأمن من تحديد المخاطر وتحديد أولوياتها وإصلاحها دون الحاجة إلى تشغيل التطبيق. ونتيجةً لذلك، يُساعد هذا النهج الاستباقي على إزالة الثغرات الأمنية قبل أن يستغلها المهاجمون، مما يجعل البرامج أكثر أمانًا. في الوقت نفسه، SAST تتكامل الأدوات بسلاسة مع سير عمل DevOps، مما يضمن دمج الأمان في دورة حياة التطوير منذ البداية.

بالإضافة إلى ذلك، دمج SAST المسح الضوئي في DevSecOps pipelineيساعد المؤسسات على تقليل المخاطر الأمنية والامتثال لمعايير الصناعة standardمثل NIST و OWASPوتجنب الأعطال الأمنية المكلفة. ومع ذلك، لا توفر جميع أدوات تحليل الكود الثابت نفس مستوى الدقة. على سبيل المثال، يُنتج بعضها نتائج إيجابية خاطئة مفرطة، مما يُرهق فرق الأمن ويهدر وقتًا ثمينًا. من ناحية أخرى، يُغفل البعض الآخر نقاط ضعف حرجة، مما يُعرّض التطبيقات لتهديدات محتملة. لذلك، فإن أفضل SAST يجب أن تُركز الأداة على التهديدات الحقيقية، وتُؤتمت عملية الإصلاح، وتُعطي الأولوية للمخاطر القابلة للاستغلال. علاوة على ذلك، يجب أن تتكامل بسلاسة مع CI/CD pipelineدون إبطاء المطورين.

تكلفة أناتجاهل Code Security

تجاهل code security ليس مجرد خطر نظري، بل له آثار جانبية. عواقب العالم الحقيقي. في 2025 وحده:

- أكثر من 52,000 تم الإبلاغ عن حالات عنف وتهديدات أمنية جديدة في عام 2025.

- 72% من خروقات الأمن تنبع من نقاط ضعف البرامج القابلة للاستغلال.

- استخدم متوسط تكلفة خرق البيانات التي تم الوصول إليها 4.45 مليون دولار.

مع اختبار أمان التطبيقات الثابتة (SAST) كجزء من دورة حياة التطوير الآمنة (SDLC)، يمكن للفرق القضاء على نقاط الضعف في وقت مبكر، ومنع الاستغلال، والحفاظ على الامتثال - دون إبطاء التطوير.

المقاييس الرئيسية: كيف نقارن SAST الأدوات

اختيار الحق اختبار أمان التطبيقات الثابتة (SAST) أداة الازعر نهج يحركها البياناتتدعي العديد من الأدوات دقة الكشف العالية، ولكن مشروع معيار OWASP ويوفر standardطريقة قياس محددة مدى أدائهم الجيد فعليا في الكشف عن نقاط الضعف.

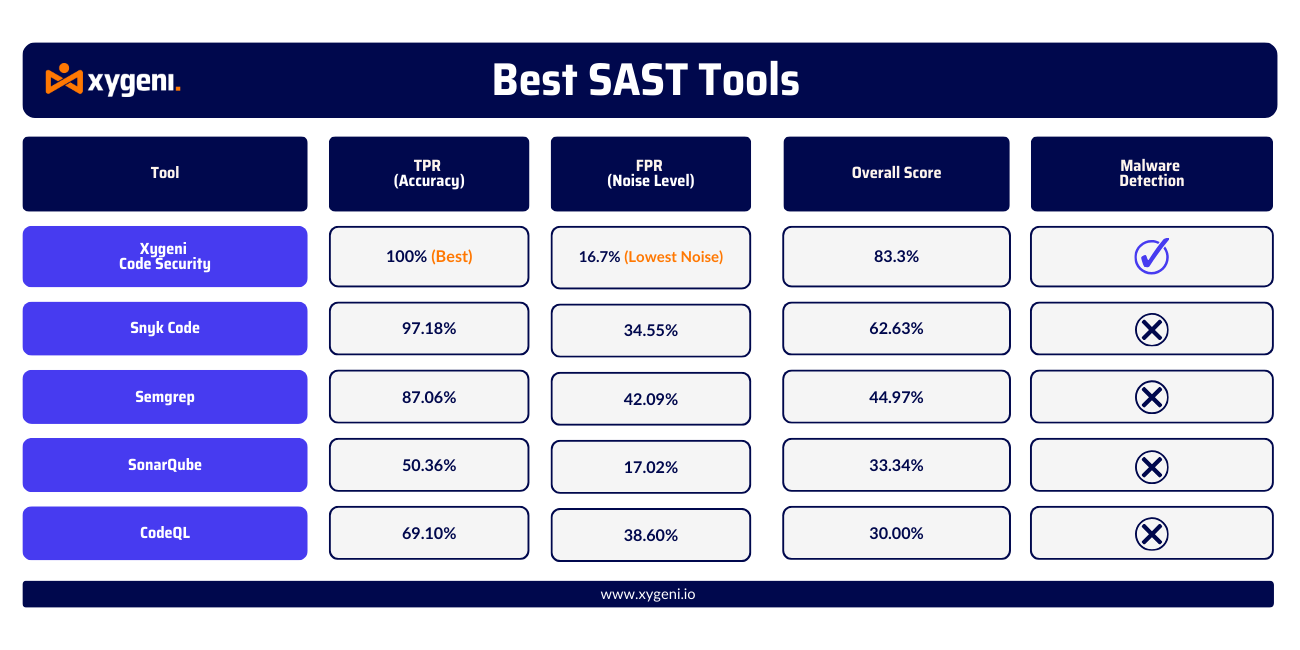

زيجيني-SAST يتفوق على المنافسين الرائدين في الصناعة مثل Snyk وSemgrep وSonarQube، تحقيق دقة 100% في اكتشاف حقن SQL (CWE #89) و Cross-Site Scripting (CWE #79)على عكس الأدوات التقليدية، يوفر Xygeni أيضًا الكشف عن البرامج الضارة، ضمان أمن سلسلة التوريد من خلال تحديد التعليمات البرمجية الضارة المخفية في التبعيات التابعة لجهات خارجية.

ما الذي يجعل الشخص قويًا؟ SAST أداة؟

عند تقييم أ أدوات تحليل التعليمات البرمجية الثابتة، هناك عدة عوامل تؤثر فعالية الأمن والكفاءة وتكامل DevSecOpsفيما يلي ستة نقاط مهمة المقاييس التي تفصل بين القوي والموثوق والصديق للمطورين SAST أداة من الباقي:

1. معدل الإيجابية الحقيقية (TPR) - الدقة في اكتشاف الثغرات الأمنية

عالية يضمن TPR SAST أداة تحدد بدقة العيوب الأمنية الحقيقية بدون تفويت نقاط الضعف الحرجة. أداة مع قد يؤدي انخفاض الدقة إلى عدم اكتشاف المشكلات الخطيرةمما يجعل التطبيقات عُرضة للاستغلال.

2. معدل الإيجابيات الكاذبة (FPR) – تقليل الضوضاء وإرهاق التنبيه

كثير جدا النتائج الإيجابية الكاذبة تطغى على فرق الأمن وإبطاء التنمية. يقلل FPR من التنبيهات غير الضرورية، مما يضمن تركيز المطورين على الإصلاح المخاطر الأمنية الحقيقية بدلاً من غربلة التحذيرات غير ذات الصلة.

3. اكتشاف البرامج الضارة – تعزيز أمن سلسلة التوريد

تعتمد البرامج الحديثة بشكل كبير على المكونات مفتوحة المصدر والتبعيات الخارجية. بعض المتقدمة SAST أدوات مثل Xygeni، البحث عن البرامج الضارة وأحصنة طروادة والأكواد الخبيثة المحقونة- وهي القدرة المفقودة في معظم الحلول التقليدية.

4. CI/CD و SCM التكامل - تمكين DevSecOps السلس

صديق للمطورين SAST يجب أن تتكامل الأداة مباشرة إلى CI/CD pipelineالصورة و SCM منصات مثل GitHub، وGitLab، وBitbucket، وAzure DevOps، وJenkins. عمليات المسح الآلي أثناء commitس و يبني المساعدة في اكتشاف الثغرات الأمنية قبل وصولها إلى الإنتاج.

5. شفافية القواعد والتخصيص – المرونة لفرق الأمن

تحتاج فرق الأمن إلى رؤية واضحة في SAST قواعد الكشف.تستخدم بعض الأدوات محركات الكشف عن الصندوق الأسود الملكيةفي حين أن البعض الآخر، مثل Xygeni، يسمح إنشاء قاعدة مخصصة ورؤية القاعدة بالكامل لما قبلcisتحديد نقاط الضعف.

6. الأداء وسرعة المسح الضوئي – موازنة العمق مع الكفاءة

SAST لا ينبغي أن تُبطئ عمليات المسح سير عمل التطوير. أفضل الأدوات تحقيق التوازن بين اكتشاف الثغرات العميقة والتحليل عالي السرعة، وتمكين ردود فعل أمنية سريعة دون تأخير إصدار التعليمات البرمجية.

AutoFix مع الذكاء الاصطناعي: أحدث ابتكار في تحليل الكود الثابت

حتى وقت قريب، كان معظم أدوات تحليل التعليمات البرمجية الثابتة ركزوا على الكشف. فحصوا شيفرة المصدر، وأبرزوا الثغرات الأمنية، وتركوا مهمة الإصلاح للمطورين بالكامل. ولكن بما أن التطوير الآمن يتطلب دورات أسرع واختناقات أقل، لم يعد هذا النموذج مناسبًا لسير عمل DevSecOps الحديثة.

هذا هو المكان AutoFix المدعوم بالذكاء الاصطناعي يدخل الصورة.

أحدث موجة من SAST أدوات يتضمن الآن إمكانيات إصلاح تلقائية. لا تكتشف هذه الأنظمة نقاط الضعف فحسب، بل تُنشئ أيضًا حلولًا مسبقةcisاقتراحات أكواد آمنة، وأحيانًا تطبيق الحلول تلقائيًا. بالاستفادة من التحليل الثابت، وسياق الكود، ونماذج التعلم الآلي، تساعد تقنية AI AutoFix المطورين على حل المشكلات فورًا دون الحاجة إلى مغادرة بيئة التطوير المتكاملة (IDE) أو تعطيلها. CI/CD تدفق.

أفضل أدوات تحليل الكود الثابت

الأكثر تقدما SAST أداة لـ DevSecOps

نظرة عامة: زيجيني-SAST هو نظام حديث يركز على الأمان أولاً أداة تحليل الكود الثابت مُصممة لإزالة نقاط الضعف مبكرًا دون إبطاء عملية التطوير. على عكس الحلول التقليدية أدوات تحليل التعليمات البرمجية الثابتةفهو يجمع بين الدقة العالية والإصلاح الآلي واكتشاف البرامج الضارة، مما يجعله منصة أمنية متكاملة لفرق DevSecOps. من خلال دمج تحليل إمكانية الوصول وتسجيل قابلية الاستغلال، يُقلل Xygeni من الإيجابيات الخاطئة ويُعطي الأولوية للتهديدات الحقيقية، مما يُمكّن فرق الأمن من التركيز على ما هو مهم حقًا.

الآن مع AutoFix المدعوم بالذكاء الاصطناعييرتقي Xygeni بمعالجة المشاكل إلى مستوى جديد. يتلقى المطورون إصلاحات أكواد آمنة وواضحة السياق بمجرد اكتشاف المشاكل - مباشرةً في بيئة التطوير المتكاملة (IDE) أو CI/CD سير العمل. يساعد هذا على التخلص من الاختناقات وتقليل وقت الإصلاح دون التأثير على سرعة المطور.

الميزات الرئيسية:

- دقة عالية: يحقق معدل إيجابي حقيقي بنسبة 100%، مما يضمن اكتشاف جميع الثغرات الأمنية الحرجة.

- الحد الأدنى من الإيجابيات الكاذبة: يحافظ على معدل إيجابيات كاذبة منخفض بنسبة 16.7%، مما يقلل من عدم وجود تنبيهات ضرورية.

- كشف البرامج الضارة: يحدد التعليمات البرمجية الضارة في المكونات مفتوحة المصدر، مما يعزز أمان سلسلة التوريد.

- إصلاح تلقائي بالذكاء الاصطناعي: يقترح ويطبق إصلاحات الكود الآمنة على الفور، والتي تتناسب مع المكدس واللغة لديك، مع الحد الأدنى من جهد المطور.

لماذا تختار Xygeni؟

- أفضل دقة في فئتها → لا توجد أداة أخرى تقدم 100% TPR مع الحفاظ على أقل معدل FPR.

- حماية سلسلة التوريد الاستباقية → على عكس المنافسين، يكتشف Xygeni البرامج الضارة في التبعيات قبل أن تصل إلى مرحلة الإنتاج.

- الإصلاح المدمج → يتيح AutoFix للمطورين حل المشكلات بسرعة وأمان ضمن سير العمل الخاص بهم.

💲 الأسعار

- يبدأ عند 33 دولارًا في الشهر ل منصة متكاملة الكل في واحد- لا توجد رسوم إضافية لميزات الأمان الأساسية.

- يشمل: SAST, SCA, CI/CD الأمن، كشف الأسرار، IaC Securityو مسح الحاويات- كل شيء في خطة واحدة!

- مستودعات غير محدودة، مساهمين غير محدودين- لا يوجد تسعير لكل مقعد، ولا حدود، ولا مفاجآت!

تعليق:

لقد كانت رؤية تبعيات سلسلة التوريد مفتوحة المصدر لدينا والكشف عن نقاط الضعف في الوقت الفعلي ذات قيمة لا تقدر بثمن.

2. سنيك Sast أداة

نظرة عامة:

Snyk Code هو برنامج صديق للمطورين أداة تحليل الكود الثابت صُمم للسرعة والبساطة. يوفر ملاحظات أمنية سريعة داخل المحرر، ويتكامل بسلاسة مع الإصدارات الشائعة CI/CD تم تصميمه لدعم الكشف المبكر، وهو جذاب بشكل خاص للفرق التي تستخدم بالفعل منتجات Snyk الأخرى.

في الآونة الأخيرة، قدمت شركة Snyk ميزة AutoFix المدعومة بالذكاء الاصطناعي، مما قد يقترح إصلاحات برمجية لبعض أنماط الثغرات الشائعة. مع أن هذا يُمثل خطوةً للأمام، إلا أن دقة النظام ووعيه بالسياق يختلفان باختلاف الإطار واللغة. ولا تزال المراجعة اليدوية مطلوبة في كثير من الأحيان للتحقق من صحة التغييرات وتطبيقها بأمان.

وعلى الرغم من هذه التحسينات، فإن ارتفاع نسبة الإيجابيات الكاذبة والافتقار إلى قدرات الكشف عن البرامج الضارة لا يزال يحد من قيمتها بالنسبة لعمليات سير العمل الأمنية الأكثر تقدمًا.

الميزات الرئيسية:

- 97.18% معدل إيجابي حقيقي: يكتشف معظم الثغرات الأمنية بدقة أثناء عمليات الفحص الثابتة.

- بيئة تطوير متكاملة و CI/CD التكامل: يعمل داخل بيئات المطورين الشهيرة في الوقت الفعلي التحليل الثابت للكود.

- إصلاحات مدعومة بالذكاء الاصطناعي: يمكن لـ AutoFix اقتراح إصلاحات أمنية، على الرغم من أن بعضها قد يتطلب تعديلات من المطور قبل التطبيق.

العيوب:

- 34.55% معدل النتائج الإيجابية الكاذبة: يُحدث قدرًا كبيرًا من الضوضاء، مما قد يؤدي إلى تأخير عملية المعالجة وإرهاق الفرق الأصغر حجمًا.

- لا يوجد اكتشاف للبرامج الضارة: يفشل في اكتشاف التهديدات المضمنة مثل البرامج الضارة أو أحصنة طروادة في حزم الطرف الثالث.

- نطاق المعالجة المحدود: تعتبر الإصلاحات التي تم إنشاؤها بواسطة الذكاء الاصطناعي مفيدة ولكنها لا تتناسب دائمًا مع سياق الكود المحدد.

- تغطية غير كاملة: الميزات الأساسية مثل SCA, مسح الأسرار، IaC security، ولا يتم تضمين تحليل الحاويات في الخطة الأساسية.

💲 التسعير:

- يبدأ من 125 دولارًا أمريكيًا شهريًا (لكل 5 مساهمين إلزاميين على الأقل) فقط SAST-تغطية محدودة.

- لأكثر من 10 مساهمين—التبديل إلى enterprise جدولة.

- تم تضمين 100 اختبار فقط—تتطلب اختبارات إضافية إضافات باهظة الثمن.

- غير مشمول: SCA, CI/CD الأمن، كشف الأسرار، IaC Security، ومسح الحاويات —يجب شراؤها بشكل منفصل.

تعليق:

"سيكون من المفيد أن نحصل على توصية أثناء إجراء الفحص حول الأشياء الضرورية التي نحتاج إلى تنفيذها بعد تحديد الثغرات الأمنية."

"يوفر معلومات واضحة وسهل المتابعة مع ردود فعل جيدة فيما يتعلق بممارسات التعليمات البرمجية."

3. سمغريب Sast أداة

نظرة عامة:

Semgrep هو برنامج مفتوح المصدر، قائم على القواعد أداة تحليل الكود الثابت مصمم للسرعة والتخصيص ودعم اللغات المتعددة. يتيح عمليات مسح سريعة دون الحاجة إلى تجميع، ويتيح لفرق الأمن تحديد ما قبلcisقواعد مخصصة لقاعدة الكود الخاصة بها.

إنه يدعم الإصلاح التلقائي الأساسي من خلال التخصيص fix: القواعد، مع اقتراحات الذكاء الاصطناعي عبر مساعد Semgrep، على الرغم من أن كلاهما يحتاج إلى مراجعة يدوية وضبط.

ومع ذلك، يفتقر Semgrep إلى القدرة على اكتشاف البرامج الضارة وتحليل التهديدات، مما يحد من تغطيته لتأمين التبعيات مفتوحة المصدر.

الميزات الرئيسية:

- قواعد الأمان المخصصة: بناء مسبقcisقواعد الكشف المصممة خصيصًا لقاعدة الكود الخاصة بك ونماذج المخاطر.

- المسح السريع: يعمل المحرك خفيف الوزن بسرعة ولا يتطلب تجميع التعليمات البرمجية.

- الإصلاح التلقائي القائم على القواعد: تطبيق إصلاحات الكود الآمنة والمحددة بالقواعد عبر

--autofix، مع اقتراحات بمساعدة الذكاء الاصطناعي في بعض سير العمل.

العيوب:

- 87.06% معدل إيجابي حقيقي: دقة الكشف أقل من الرائدة أدوات تحليل التعليمات البرمجية الثابتة، وخاصة فيما يتعلق بالثغرات المعقدة.

- 42.09% معدل النتائج الإيجابية الكاذبة: يُولد المزيد من الضوضاء، مما يؤدي إلى زيادة وقت الفرز.

- لا يوجد اكتشاف للبرامج الضارة: يفتقر إلى الكشف الأصلي عن الحزم الضارة أو الأبواب الخلفية أو تهديدات سلسلة التوريد.

- يتطلب صيانة القواعد اليدوية: ولتحقيق أقصى قدر من الدقة، يتعين على فرق الأمان الحفاظ على القواعد المخصصة وتطويرها بمرور الوقت.

💲 التسعير:

- يبدأ من 100 دولار شهريًا لكل مساهم (الرمز وسلسلة التوريد والأسرار)- مقياس التكاليف لكل مساهم.

- لا مرونة—يجب عليك شراء نفس عدد التراخيص لكل منتج (على سبيل المثال، 10 تراخيص لرمز Semgrep = 10 لسلسلة التوريد).

تعليق:

"يجب أن يكون هناك المزيد من المعلومات حول كيفية الحصول على النظام، لتلبية احتياجات المبتدئين في مجال أمن التطبيقات، لجعله أكثر سهولة في الاستخدام."

4. سونار كويبي SAST أداة

نظرة عامة:

SonarQube معروف على نطاق واسع بفرض جودة الكود وإمكانية صيانته standardمع أنه يتضمن بعض التحليلات الثابتة للأمان، إلا أن تركيزه الأساسي يبقى على سلامة الكود. وبالتالي، فهو يكتشف مشاكل عامة في الكود، ولكنه يفتقر إلى حماية أعمق، مثل الكشف عن البرامج الضارة أو تحليل تهديدات سلسلة التوريد.

لقد قدمت SonarQube مؤخرًا AI CodeFixنظام يقترح حلولاً تلقائية لمشاكل محددة. تُحسّن هذه الاقتراحات كفاءة التطوير، مع أنها تُركز في الغالب على سهولة الصيانة بدلاً من العيوب الأمنية الحرجة، وتتطلب موافقة المطور قبل تطبيقها.

الميزات الرئيسية:

- تحليل جودة الكود: تعزيز ممارسات الترميز النظيفة والمتسقة.

- CI/CD التكامل: يتصل بـ Jenkins وGitLab وAzure DevOps وغيرها pipelines.

- اقتراحات AI CodeFix: يوصي بإصلاحات تلقائية لبعض المشكلات، وخاصة تلك المتعلقة بالجودة والأسلوب.

- نقاط الأمان الساخنة: تشير العلامات إلى الكود المحفوف بالمخاطر، على الرغم من أنه يتعين على المطورين التحقيق في الأمر وحله يدويًا.

العيوب:

- 50.36% معدل إيجابي حقيقي: يكتشف ثغرات أمنية أقل من تلك الموجودة في الإصدارات السابقة أدوات تحليل التعليمات البرمجية الثابتة.

- لا يوجد اكتشاف للبرامج الضارة: لا يمكن تحديد الأبواب الخلفية أو التعليمات البرمجية المزعجة أو مخاطر سلسلة التوريد.

- التغطية الأمنية المحدودة: تم تصميمه ليكون أكثر قابلية للصيانة من إدارة وضع الأمان الكامل.

💲 التسعير:

- يبدأ من 65 دولارًا أمريكيًا شهريًا لخطة الفريق-لكن تقتصر على SAST فقط.

- نموذج الدفع لكل خطاب تفويض—التسعير يبدأ عند 100 ألف خط ائتمان ويزيد بمقدار 6 دولارات لكل 10 آلاف خطاب اعتماد، مع حد أقصى صعب 1.9 مليون خط السيطرة.

- لا يوجد أمان شامل.

تعليق:

"يقدم المنتج تقارير خاطئة في بعض الأحيان."

"تتوفر العديد من الخيارات والأمثلة في الأداة التي تساعدنا في إصلاح المشكلات التي تظهر لنا."

5. كود كيو إل SAST أداة

نظرة عامة:

CodeQL هو برنامج قائم على الاستعلام أداة تحليل الكود الثابت مُصمم للمستخدمين المتقدمين الذين يحتاجون إلى كشف دقيق وقابل للتخصيص للثغرات الأمنية. يتيح لفرق الأمن كتابة استعلاماتهم الخاصة وفحص سلوك الكود عبر لغات متعددة. هذه المرونة تجعله مثاليًا للبحث والتدقيق، ولكنه أقل ملاءمة لسير عمل DevSecOps سريعة التطور.

على عكس الحديث SAST أدوات، CodeQL يفعل لا تقدم إصلاحًا تلقائيًا قائمًا على الذكاء الاصطناعي أو مساعدة في الإصلاح. نتيجةً لذلك، يجب مراجعة الثغرات الأمنية ومعالجتها يدويًا، مما قد يُبطئ جهود الإصلاح لدى فرق المطورين.

الميزات الرئيسية:

- الكشف المخصص القائم على الاستعلام: ابحث عن المشكلات المعقدة باستخدام لغة الاستعلام CodeQL.

- التكامل مع جيثب: يعمل داخل مستودعات GitHub للتحليل التلقائي.

- دعم متعدد اللغات: يدعم Java وJavaScript وC++ وPython والمزيد.

العيوب:

- منحنى التعلم حاد: يتطلب معرفة متخصصة بـ CodeQL ومنطق الأمان.

- لا يوجد إصلاح تلقائي أو معالجة للذكاء الاصطناعي: ينبغي التعامل مع كافة الإصلاحات يدويًا.

- لا يوجد اكتشاف للبرامج الضارة: لا يوفر الحماية ضد تهديدات سلسلة التوريد أو الكود المحقون.

- غير موجه نحو DevSecOps: مناسب بشكل أفضل لعمليات التدقيق، وليس لسير عمل المطور اليومي.

💲 التسعير:

- يبدأ بسعر 70 دولارًا شهريًا لكل مستخدم (49 دولارًا أمريكيًا شهريًا لكل مستخدم نشط committer للأمان المتقدم + 21 دولارًا أمريكيًا شهريًا لـ GitHub Enterprise/Azure DevOps).

- يتطلب GitHub Enterprise السحابة أو Azure DevOps—لا يمكن شراؤها بشكل منفصل.

- تقتصر على SAST، مسح الأسرار، وأمن سلسلة التوريد. ليس IaC Security or CI/CD الأمن.

"يجب أن يضيف فحص الكود في GitHub المزيد من القوالب."

"يساعد الحل في تحديد نقاط الضعف من خلال فهم كيفية تواصل المنافذ مع التطبيقات التي تعمل على النظام."

6. اصلاح

نظرة عامة:

إصلاح SAST هو جزء من منصة AppSec الأصلية للذكاء الاصطناعي من Mend.io، والتي تقدم تحليلًا ثابتًا من خلال نهج ثنائي المرحلة: فحص سريع مدمج في محركات توليد كود الذكاء الاصطناعي وفحص أعمق في المستودع أو CI pipeline يدعم أكثر من 25 لغة، ويربط النتائج بتطبيق السياسات، ورؤى سلسلة توريد البرمجيات، ومخاطر مكونات الذكاء الاصطناعي. مثالي للفرق التي تحتاج إلى منصة مركزية لأمن التطبيقات (AppSec) مع تحديد دقيق للأولويات ومعالجتها.

الميزات الرئيسية:

- CI/CD الاندماج

→ دعم أصلي لجميع المستودعات الرئيسية و pipelines.

عرض المخاطر الموحد → يرتبط SAST, SCA، DAST، ونتائج أمن الذكاء الاصطناعي.

العيوب:

- لا يوجد اكتشاف للبرامج الضارة → يتطلب أدوات خارجية.

لا يوجد مستوى مجاني → مصممة خصيصًا للمؤسسات المتوسطة والكبيرة.

💲 التسعير:

- يبدأ من 1,000 دولار سنويًا لكل مطور للوصول الكامل إلى المنصة.

- ويشمل SAST, SCA, IaC، الأسرار والذكاء الاصطناعي مسح المكونات.

- لا يوجد حد أدنى للمساهمين أو حدود للاستخدامولا يتطلب الأمر أي خدمات احترافية للإعداد.

الخطط السنوية فقط - لا توجد فواتير شهرية.

الخلاصة

لماذا تعد أدوات تحليل الكود الثابت الصحيحة مهمة بالنسبة لـ Code Security

Code security ليس اختياريا- إنه أمر ضروري. في DevOps و DevSecOps في بيئات العمل، يجب أن يتحرك الأمن بنفس سرعة التطوير. لهذا السبب، فإن اختيار SAST الأدوات هي أكثر من مجرد تشغيل SAST فحص التقارير ومراجعتها. يتعلق الأمر باكتشاف الثغرات الأمنية مبكرًا، وتحديد أيها أكثر خطورة، وإصلاحها بكفاءة دون إغراق المطورين بنتائج إيجابية خاطئة.

كثير اختبار أمان التطبيقات الثابتة الأدوات لها عيوب كبيرة. بعض الفشل في اكتشاف التهديدات الحقيقية، بينما الاخرون إثقال كاهل الفرق بالتنبيهات غير الضروريةونتيجة لذلك، تهدر المؤسسات وقتها في معالجة مشكلات غير مهمة بينما تظل المخاطر الأمنية الحقيقية قائمة في قاعدة التعليمات البرمجية.

لماذا Xygeni-SAST هو الخيار الأفضل

زيجيني-SAST هو جيل جديد أداة تحليل الكود الثابت مُصمم خصيصًا لفرق DevSecOps التي تتطلب الدقة والأتمتة وحماية كاملة لقواعد البيانات. على عكس الأنظمة التقليدية أدوات تحليل التعليمات البرمجية الثابتةلا يقوم Xygeni باكتشاف نقاط الضعف فحسب، بل يحدد أيضًا التعليمات البرمجية الضارة، ويعطي الأولوية للتهديدات الحقيقية، ويتكامل بسلاسة مع CI/CD سير العمل دون تعطيل سرعة التطوير.

الآن مدعوم بواسطة AI AutoFixيتيح Xygeni للمطورين تجاوز الاكتشاف - من خلال إنشاء إصلاحات أكواد آمنة واعية للسياق مباشرة في IDE أو CI الخاص بهم pipelineيمكن حل المشكلات الأمنية بشكل أسرع، مع احتكاك أقل، ودون الحاجة إلى تبادل الآراء بين الفرق.

Xygeni يتفوق على التقليدي SAST الأدوات في المجالات الرئيسية:

- معدل إيجابي حقيقي 100% (TPR): لا توجد ثغرة أمنية حرجة دون اكتشافها.

- انخفاض نسبة الإيجابيات الكاذبة (16.7% FPR): يقلل من ضوضاء الأمن وإرهاق التنبيه.

- الكشف عن البرامج الضارة وسلسلة التوريد: يحدد الأبواب الخلفية وأحصنة طروادة والرموز المشوشة في المكونات مفتوحة المصدر والمكونات التابعة لجهات خارجية.

- السلس CI/CD التكامل: دعم أصلي لـ GitHub، وGitLab، وBitbucket، وAzure DevOps، وJenkins.

- إصلاح AI AutoFix: توفر إصلاحات برمجية جاهزة للمطورين ومصممة لتناسب لغتك ومكدسك، ويتم تطبيقها مباشرة من IDE أو CI.

- دعم القواعد المخصصة: رؤية كاملة وتحكم مع قواعد الكشف القابلة للتخصيص.

زيجيني-SAST لا يقوم فقط بالعثور على نقاط الضعف، بل يقوم بإصلاحها بذكاء ويحمي سلسلة توريد البرامج الخاصة بك بالكامل.

دقة اكتشاف لا مثيل لها - معدلات إيجابية حقيقية بنسبة 100% - معيار OWASP مثبت

الخط السفلي

عندما يتعلق الأمر باختبار أمان التطبيقات الثابتة (SASTالحل الأمثل هو الذي يساعد المطورين على إصلاح المخاطر الأمنية بكفاءة دون إثقالهم بتنبيهات غير ضرورية. في الوقت نفسه، SAST يجب أن تتكامل الأداة بسلاسة مع سير عمل التطوير، مما يسمح للفرق باكتشاف الثغرات الأمنية مبكرًا دون إبطاء الإنتاجية. ومع ذلك، إذا كانت أدوات تحليل الكود الثابتة الحالية لديك تُحدث ضجة أكبر من التحسينات الأمنية الفعلية، فقد يكون الوقت قد حان للترقية.

هذا هو المكان الذي يوجد فيه Xygeni-SAST تبرز. على عكس التقليدية SAST الأدوات، فإنه يوفر قبلcisاختبار إلكتروني وآلي يُركز على الأمان، ويساعد الفرق على تحديد أولويات التهديدات الحقيقية. بالإضافة إلى ذلك، يتميز بكشف متقدم للبرامج الضارة، وتحديد أولويات الثغرات الأمنية بذكاء، وسلاسة في الأداء. CI/CD إن التكامل يجعله الخيار الأمثل لفرق DevSecOps المهتمة بالأمن.

إذا كنت تبحث عن SAST إذا كنت تبحث عن فحص يعمل على تعزيز الأمان مع الحفاظ على سير عمل التطوير بسلاسة، فقد حان الوقت للتبديل إلى SAST أداة مصممة لتطوير البرمجيات الحديثة.

؟؟؟؟ نبدأ الآن