Die Verwaltung von Schwachstellen in modernen Anwendungen ist schwierig. Mit unzähligen Open-Source-Abhängigkeiten und Infrastructure as Code (IaC), werden Sicherheitsteams mit Warnmeldungen überhäuft. Das Problem? Die meisten Tools geben keine Auskunft darüber, ob eine Schwachstelle tatsächlich ausnutzbar ist. Das führt zu Warnmeldungsmüdigkeit, Zeitverschwendung und endlosen Rückstaus bei der Behebung. Genau hier liegt der Punkt. Erreichbarkeitsanalyse verändert das Spiel—es hilft DevOps-Teams Konzentrieren Sie sich auf die Dinge, die wirklich wichtig sind. Wenn Sie es kombinieren mit Priorisierung von Schwachstellen, erhalten Sie eine schnellere und genauere Behebung, da Fehlalarme herausgefiltert werden. Und das ist noch nicht alles – ein guter Erreichbarkeitsanalysator zeigt Ihnen, welche Schwachstellen tatsächlich erreichbar sind, sodass Ihr Team echte Risiken priorisieren und die Geschäftsziele im Auge behalten kann.

In diesem Handbuch erläutern wir detailliert, wie die Erreichbarkeitsanalyse funktioniert, warum die Priorisierung von Schwachstellen ein Muss ist und wie der Erreichbarkeitsanalysator von Xygeni dabei helfen kann, den Überblick zu verlieren und sich auf die wirklich wichtigen Risiken zu konzentrieren.

Wie Erreichbarkeitsanalysatoren helfen, Fehlalarme zu reduzieren

Traditionell Software Composition Analysis (SCA) Werkzeug Erkennen Sie Schwachstellen, indem Sie den Abhängigkeitsbaum Ihres Projekts scannen und ihn mit Datenbanken wie vergleichen die Nationale Vulnerability-Datenbank (NVD)Das klingt großartig – bis Sie feststellen, dass etwas Wichtiges fehlt. Diese Tools prüfen nicht, ob die markierten Schwachstellen in Ihrer App erreichbar sind. Ohne diesen Kontext erhalten Sie zwar unzählige Warnungen, wissen aber nicht, welche davon echte Risiken darstellen.

Hier sind die Schlüsselfragen, die die Erreichbarkeitsanalyse beantwortet:

Ist der anfällige Code durch die Laufzeitausführung Ihrer Anwendung erreichbar?

Wenn die Antwort Nein lautet, können Sie beruhigt sein – es handelt sich nicht um ein unmittelbares Problem. Wenn die Antwort jedoch Ja lautet, handelt es sich um eine erreichbare Schwachstelle, die schnell behoben werden muss. Genau das macht die Erreichbarkeitsanalyse so wirkungsvoll: Sie hilft Ihrem Team, sich auf das Wesentliche zu konzentrieren und den Überblick zu behalten.

Erläuterung der Arten der Erreichbarkeitsanalyse

Nicht alle Erreichbarkeitsanalysen sind gleich. Je nachdem, wie tief die Analyse geht, kann sie unterschiedliche Genauigkeitsgrade und Einblicke liefern. Zu wissen, mit welchem Typ Sie es zu tun haben, ist der Schlüssel zu einer intelligenten Entwicklung.cisionen und die Kontrolle über tatsächliche Risiken behalten.

1. Erreichbarkeit auf Codeebene: Auffinden von Schwachstellen auf Codeebene

Die Erreichbarkeit auf Codeebene ist die detaillierteste und genaueste Analysemethode. Sie überprüft den Aufrufgraphen Ihrer Anwendung, um festzustellen, ob eine bestimmte anfällige Funktion direkt oder indirekt aufgerufen wird. Diese Methode ist äußerst effektivcise, indem es Ihrem Team hilft, unnötigen Lärm zu vermeiden, indem es sich auf echte Ausführungspfade konzentriert.

So funktioniert es:

- Das Werkzeugscans Ihre gesamte Codebasis und ermittelt, ob Ihre Anwendung eine anfällige Methode innerhalb einer Abhängigkeit aufruft.

- Wenn die Methode in einer beliebigen Aufrufkette erscheint, wird sie als erreichbar gekennzeichnet und erfordert sofortige Aufmerksamkeit.

Ejemplo:

- Verletzlichkeit: CVE-2014-6071 in jQuery betrifft die Text() Methode bei Verwendung mit nach().

- Erreichbarkeitsanalyse auf Codeebene: Wenn Ihre App nicht verwendet nach() und Text()ist die Schwachstelle nicht erreichbar und Sie können sie problemlos herabstufen. Wenn jedoch Text() in Ihrem Anrufdiagramm vorhanden ist, wird es zu einem kritischen Risiko, das schnell behoben werden muss.

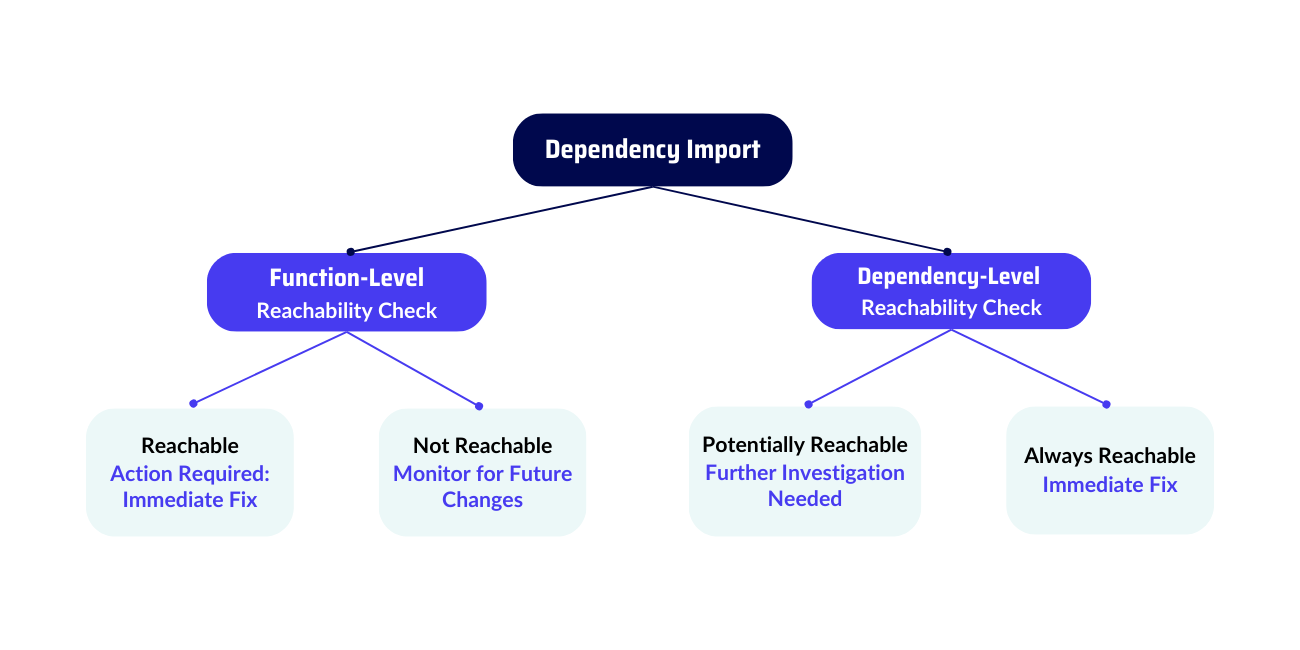

2. Erreichbarkeit auf Abhängigkeitsebene

Erreichbarkeit auf Abhängigkeitsebene verfolgt einen breiteren AnsatzAnstatt einzelne Funktionen zu analysieren, wird geprüft, ob Ihre Anwendung die Abhängigkeit selbst verwendet. Obwohl diese Methode weniger prägnant istcisEs ist nützlicher als eine Analyse auf Codeebene, um potenzielle Risiken durch anfällige Komponenten zu verstehen.

So funktioniert es:

- Das Tool kennzeichnet einen Abhängigkeit als potenziell erreichbar, wenn es in Ihren Code importiert wird – selbst wenn die anfällige Funktion nicht aufgerufen wird.

Ejemplo:

- Bibliothek: Ihr Projekt verwendet eine Protokollierungsbibliothek mit einer bekannten Sicherheitslücke.

- Analyse: Wenn Sie nur die grundlegende Protokollierung und nicht die erweiterte Funktion verwenden, bei der die Sicherheitslücke besteht, ist das Risiko viel geringer. Trotzdem ist es eine gute Idee, diese Abhängigkeit zu überwachen.

3. Immer erreichbar vs. Nicht erreichbar

Immer erreichbar

A Schwachstelle wird als immer erreichbar gekennzeichnet wenn es sich um einen kritischen Teil der Abhängigkeit handelt, der bei jedem Start Ihrer Anwendung ausgeführt wird. Dies sind Probleme mit hoher Priorität, die sofort behoben werden müssen.

Ejemplo:

Eine Schwachstelle in einer Initialisierungsmethode, die bei jedem Anwendungsstart ausgeführt wird, ist immer erreichbar und stellt ein inhärentes Risiko dar.

Nicht erreichbar

Andererseits ist eine Sicherheitslücke nicht erreichbar, wenn es keinen direkten oder indirekten Aufruf der anfälligen Funktion gibt. Obwohl es sich nicht um ein unmittelbares Problem handelt, sollten Sie es im Auge behalten. Zukünftige Codeänderungen könnten einen Pfad zum anfälligen Code einführen.

Ejemplo:

Eine Sicherheitslücke in einem selten genutzten API-Endpunkt kann irrelevant erscheinen, wenn Ihre App ihn nicht aufruft. Das Hinzufügen einer neuen Funktion könnte jedoch unbeabsichtigt einen Pfad zu dieser anfälligen Funktion erstellen.

Warum diese Arten der Erreichbarkeit wichtig sind

- Erreichbarkeit auf Codeebene bietet Genauigkeit durch Erkennen von Schwachstellen, die direkt von Ihrer App verursacht werden.

- Erreichbarkeit auf Abhängigkeitsebene gewährleistet eine umfassendere Schutzebene durch die Überwachung der importierten Bibliotheken.

- Immer erreichbar Schwachstellen sollten umgehend behoben werden, während die Angabe „Nicht erreichbar“ unnötige Warnmeldungen reduzieren und Ihnen dabei helfen kann, Ihre Behebungsbemühungen zu fokussieren.

Durch die Kombination dieser Ansätze können Sie die Alarmmüdigkeit reduzieren, sich auf echte Risiken konzentrieren und eine proaktive Sicherheitshaltung aufrechterhalten.

Warum die Erreichbarkeitsanalyse die Priorisierung von Schwachstellen verändert

1. Verbesserte Priorisierung

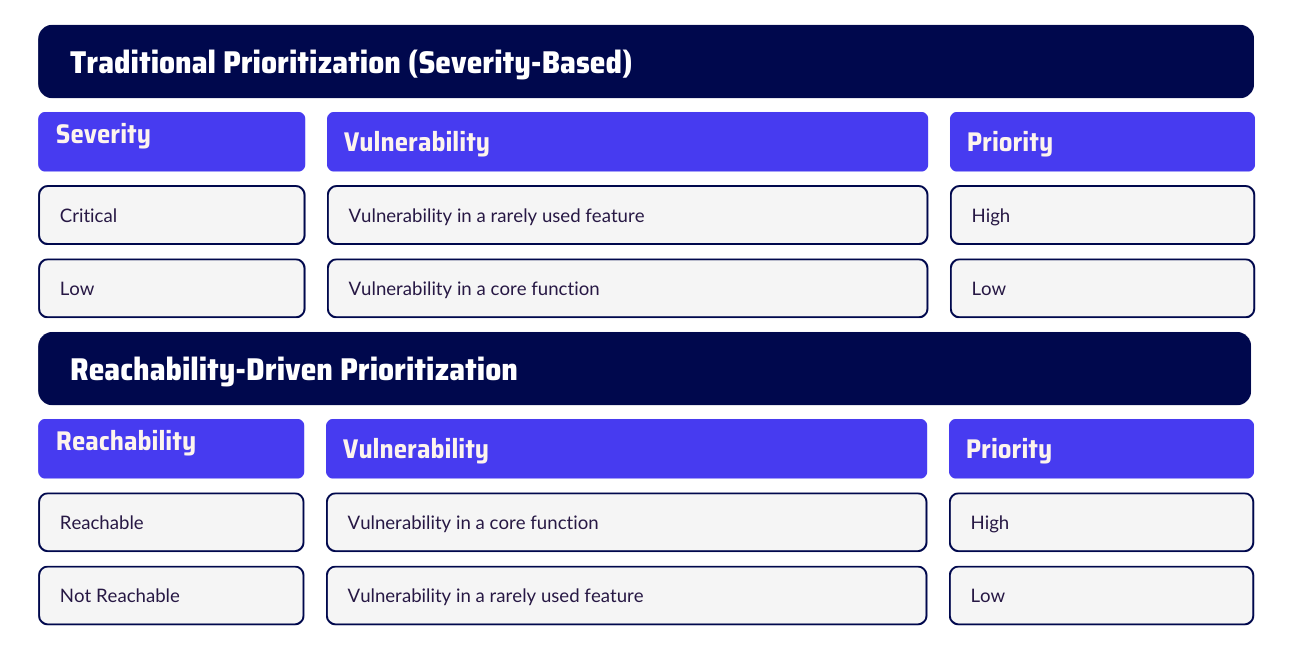

Die Priorisierung von Schwachstellen anhand ihrer Erreichbarkeit ist genauer als die alleinige Bewertung nach Schweregrad. Eine erreichbare Schwachstelle mit geringem Schweregrad kann weitaus riskanter sein als eine kritische Schwachstelle, die nicht erreichbar ist.

Ejemplo:

- Eine kritische Sicherheitslücke in einer selten genutzten Funktion erfordert möglicherweise keine sofortige Behebung.

- Eine Sicherheitslücke mit geringer Schwere in einer häufig genutzten Funktion kann dagegen ein weitaus größeres Risiko darstellen.

2. Reduziert Fehlalarme

Indem die Erreichbarkeitsanalyse erkennt, welche Schwachstellen erreichbar sind und welche nicht, werden unnötige Warnmeldungen vermieden und Ihr Team kann sich auf die wirklichen Risiken konzentrieren.

3. Optimiert die Entwicklerzeit

Weniger Zeitaufwand bei der Suche nach Phantomschwachstellen bedeutet mehr Zeit für die Behebung echter Probleme. Dadurch bleiben die Entwickler produktiv und es kommt weniger zu Frustrationen in Bezug auf die Sicherheit.

4. Stimmt mit den Geschäftszielen überein

Nicht jede Schwachstelle ist gleich wichtig. Mithilfe der Erreichbarkeitsanalyse können sich Unternehmen auf die für ihr Unternehmen wichtigsten Risiken konzentrieren und sicherstellen, dass sie wichtige Dienste und vertrauliche Daten schützen.

5. Passt sich an Codeänderungen an

Schwachstellen, die heute nicht erreichbar sind, können mit der Weiterentwicklung Ihres Codes erreichbar werden. Eine kontinuierliche Erreichbarkeitsanalyse bietet eine Echtzeitansicht sich ändernder Risiken, sodass Sie handeln können, bevor eine Bedrohung ausgenutzt wird.

Echtzeit-Erreichbarkeit für eine intelligentere Priorisierung von Schwachstellen

Herkömmliche Priorisierungsmethoden basieren in erster Linie auf der Schwere, was nicht immer der beste Ansatz ist. Eine auf Erreichbarkeit basierende Priorisierung fügt Ihrer Sicherheitsstrategie einen realen Kontext hinzu:

Wenn es um Verletzlichkeit geht Management, Erreichbarkeitsbasierte Priorisierung bietet eine weit realistischer und genauer Risikobewertung im Vergleich zu traditionellen Methoden. Im Gegensatz zu Schweregrad-basierten Modellen, die jede kritische Schwachstelle als dringend behandeln, konzentriert sich die erreichbarkeitsorientierte Priorisierung auf tatsächliche Ausnutzbarkeit. Dieser Ansatz stellt sicher, dass sich die Sicherheitsteams zuerst mit den echten Risiken befassen, ohne Zeit mit Schwachstellen zu verschwenden, die die Anwendung möglicherweise nie beeinträchtigen.

Durch die Konzentration auf erreichbare Schwachstellen kann Ihr Team schneller decisIonen als auch überspringen Sie keine notwendigen KorrekturenDer Hauptunterschied besteht darin, dass die Einstufung der Schwachstellen danach erfolgt, wie sie tatsächlich ausgenutzt werden, und nicht nur danach, wie schwerwiegend sie erscheinen.

Auswirkungen der Erreichbarkeitsanalyse in der Praxis

Unternehmen, die Erreichbarkeitsanalysen durchführen, erzielen häufig dramatische Verbesserungen sowohl in Bezug auf die Effizienz als auch auf die Sicherheit. Viele Teams erreichen Folgendes:

- 70 % weniger Falschmeldungen, wodurch unwichtige Warnmeldungen erheblich reduziert werden und sich die Sicherheitsteams auf die wirklichen Risiken konzentrieren können.

- 30 % schnellere Sanierungszeiten, sodass sich Entwickler auf die Behebung von Schwachstellen konzentrieren können, statt sich durch unnötiges Durchforsten von Daten zu kämpfen.

- Höheres Engagement der Entwickler, Schaffung einer stärkeren Sicherheitskultur und Verbesserung der Zusammenarbeit zwischen Sicherheits- und Entwicklungsteams.

Letztendlich verbessert die Erreichbarkeitsanalyse die Genauigkeit und stärkt das Vertrauen der Entwickler in die Sicherheitstools. Dadurch wird sichergestellt, dass die Teams engagiert bleiben und sich an langfristigen Sicherheitsstrategien orientieren.

Fazit: Erreichbarkeitsanalyse transformiert SCA

Die Erreichbarkeitsanalyse transformiert die Software Composition Analysis (SCA) von einem reaktiven Tool, das lediglich Schwachstellen auflistet, in einem proaktive Sicherheitsmanagementstrategie. Indem sie sich auf ausnutzbare Schwachstellen konzentrieren, können Unternehmen den Lärm reduzieren, Zeit sparen und ihre Sicherheitslage deutlich verbessern.

Xygenis Erreichbarkeitsanalysator: Präzise Priorisierung in Echtzeit

Das Herzstück von Xygenis Ansatz ist der Erreichbarkeitsanalysator, der detaillierte Code-Level-Prüfungen und Echtzeit-Einblicke nutzt. Im Gegensatz zu herkömmlichen SCA Xygeni bietet Tools, die jede mögliche Schwachstelle aufdecken, und konzentriert sich ausschließlich auf die wirklich wichtigen. Dies geschieht durch die Überprüfung von Erreichbarkeit, Ausnutzbarkeit und Geschäftskontext. So können sich Sicherheitsteams auf das Wesentliche konzentrieren.

Durch die Kombination von Echtzeit-Erreichbarkeitsanalyse und intelligenter Fokussierung reduziert Xygeni Fehlalarme um bis zu 70 %. Dies hilft Teams, sich auf tatsächliche Risiken zu konzentrieren und Probleme schneller zu beheben.

So funktioniert die Erreichbarkeitsanalyse von Xygeni

Xygeni identifiziert nicht nur Schwachstellen in Drittanbieterkomponenten, sondern analysiert auch deren Nutzung in Ihrer Anwendung. So können Sie zwischen vorhandenen und aktiv ausnutzbaren Schwachstellen unterscheiden.

Hauptfunktionen des Erreichbarkeitsanalysators von Xygeni:

- Aufrufgraph-Tracing: Scannt direkte und indirekte Aufrufdiagramme über direkte und indirekte Abhängigkeiten hinweg und stellt sicher, dass Schwachstellen im gesamten Abhängigkeitsbaum genau verfolgt werden.

- Kontinuierliche Überwachung: Aktualisierungen in Echtzeit während sich Ihr Code weiterentwickelt, wodurch neu auftretende Schwachstellen sofort gekennzeichnet werden.

- CI/CD Integration: Identifiziert und priorisiert Schwachstellen zum Zeitpunkt der Erstellung und stellt sicher, dass sie frühzeitig behoben werden und nie in die Produktion gelangen.

Kontextuelles und priorisiertes Schwachstellenmanagement

Nicht alle Schwachstellen bergen das gleiche Risiko. Xygenis Application Security Posture Management (ASPM) Stellt sicher, dass Schwachstellen nicht nur nach Schweregrad, sondern auch nach Geschäftskontext und Ausnutzbarkeit sortiert werden. So können sich Teams auf Risiken konzentrieren, die sich direkt auf kritische Dienste oder sensible Daten auswirken.

Kontextabhängige Priorisierungsfaktoren von Xygeni:

- Ausnutzbarkeit: Priorisieren Sie Schwachstellen mit bekannten Exploits oder aktivem Targeting.

- Auswirkungen auf das Geschäft: Konzentrieren Sie sich auf Schwachstellen, die wichtige Vorgänge stören oder vertrauliche Daten offenlegen könnten.

- Erreichbarkeit: Behebt Schwachstellen nur, wenn sie zur Laufzeit bei der Ausführung von In-App-Code aufgerufen werden. Wenn eine Schwachstelle vorhanden ist, aber nie von der Anwendung genutzt wird, stellt sie kein unmittelbares Risiko dar. Dadurch wird sichergestellt, dass sich die Behebungsbemühungen nur auf echte Bedrohungen konzentrieren, die sich auf die Produktion auswirken.

Kontinuierliche Überwachung und CI/CD Integration

Xygenis Erreichbarkeitsanalysator macht mehr als standard SCA Tools, indem öffentliche Register ständig auf Malware und Schwachstellen überprüft werden. Das Frühwarnsystem erkennt schädlichen Code in Open-Source-Paketen, sobald diese veröffentlicht werden. Erreichbare Schwachstellen werden sofort behoben, wodurch die Gefährdungsdauer verkürzt und Ihre Anwendung geschützt wird.

Abhängigkeitszuordnung und visuelle Erreichbarkeit

Xygeni geht über die grundlegende Abhängigkeitserkennung hinausDadurch erhalten Teams einen klaren Überblick darüber, wie verschiedene Komponenten interagieren und ob sie Sicherheitsrisiken bergen. Anstatt jede importierte Abhängigkeit blind zu kennzeichnen, prüft Xygeni, ob die Anwendung sie aktiv nutzt, entweder durch direkten Aufruf im Quellcode oder über ein anderes Paket.

Ejemplo:

Ein Entwicklungsteam fügt eine Drittanbieterbibliothek hinzu zu ihrem Projekt.

- Wenn kein Teil der Anwendung eine Funktion aus dieser Bibliothek aufruft – auch nicht über eine andere Abhängigkeit –, stellt dies kein Sicherheitsrisiko dar.

- Herkömmliche Sicherheitstools würden in dieser Bibliothek immer noch Schwachstellen aufdecken und Zeit mit unnötigen Korrekturen verschwenden. Xygeni erkennt jedoch, dass ungenutzte Abhängigkeiten keine wirkliche Bedrohung darstellen.

Wie Xygeni die Erreichbarkeit auf verschiedenen Ebenen bewertet

1. Erreichbarkeit auf Code-Ebene: Echte Risiken erkennen

Auf Codeebene prüft Xygeni, ob Ihre Anwendung tatsächlich eine anfällige Funktion aufruft, entweder direkt oder über eine andere Bibliothek. Wenn kein Teil Ihres Codes diese Funktion aufruft, ist die Schwachstelle nicht erreichbar und erfordert keine sofortige Aufmerksamkeit.

Ejemplo:

Ein Entwicklungsteam verwendet eine beliebte Bibliothek, die eine anfällige Funktion enthält.

- Wenn die Anwendung diese Funktion nie aufruft, bleibt die Sicherheitslücke inaktiv und muss nicht behoben werden.

- Wird die Funktion jedoch aktiv genutzt, stellt sie ein echtes Risiko dar, das schnell behoben werden muss.

Durch die Konzentration auf echte Ausführungspfade filtert Xygeni Fehlalarme heraus, sodass sich die Sicherheitsteams nur auf die wirklich wichtigen Bedrohungen konzentrieren können.

2. Erreichbarkeit auf Abhängigkeitsebene: Ein Blick über Importe hinaus

Most SCA Tools gehen davon aus, dass Abhängigkeiten in einem Projekt ein Risiko darstellen, wenn Schwachstellen vorhanden sind – doch das stimmt nicht immer. Xygeni geht tiefer und analysiert, ob die Anwendung die Abhängigkeit tatsächlich nutzt, entweder im Quellcode oder über ein anderes Paket.

Ejemplo:

Ein Entwicklungsteam fügt eine Drittanbieterbibliothek hinzu, die jedoch von keinem Teil der Anwendung verwendet wird und auch von keiner anderen Abhängigkeit aufgerufen wird.

- Obwohl die Bibliothek Schwachstellen enthält, können diese nicht ausgenutzt werden, da sie durch nichts in der Anwendung ausgelöst werden.

- Im Gegensatz zu traditionell SCA Durch die Verwendung von Tools, die jedes importierte Paket kennzeichnen, weiß Xygeni, dass ungenutzte Abhängigkeiten keine echten Risiken mit sich bringen.

Darüber hinaus existieren einige Abhängigkeiten nur in Testumgebungen und gelangen nie in die Produktion. Selbst wenn sie anfällige Funktionen enthalten, können diese nicht ausgenutzt werden, da die Anwendung sie nie in einer Live-Umgebung ausführt.

Durch die Trennung genutzter und ungenutzter Abhängigkeiten entfernt Xygeni Fehlalarme und hilft Sicherheitsteams, sich auf echte Risiken zu konzentrieren, anstatt unnötigen Korrekturen nachzujagen.

3. Immer erreichbar vs. nicht erreichbar: Priorisierung des Wesentlichen

Immer erreichbar

Eine Schwachstelle ist immer dann erreichbar, wenn sie in einem kritischen Teil einer Abhängigkeit vorhanden ist, die bei jedem Start der Anwendung automatisch ausgeführt wird. Diese Schwachstellen müssen sofort behoben werden.

Beispiel: Eine anfällige Funktion im Initialisierungsprozess einer Anwendung wird bei jedem Start der App ausgeführt. Da diese Funktion immer ausgeführt wird, muss die Sicherheitsanfälligkeit sofort behoben werden.

Nicht erreichbar

Eine Schwachstelle ist nicht erreichbar, wenn es keinen Ausführungspfad gibt, der dorthin führt. Sicherheitsteams sollten sie jedoch überwachen, da sie durch zukünftige Codeänderungen ausnutzbar werden könnte.

Beispiel: Eine Sicherheitslücke in einem API-Endpunkt scheint heute vielleicht kein Risiko darzustellen. Wenn jedoch eine neue Funktion beginnt, diesen Endpunkt aufzurufen, könnte die Sicherheitslücke zu einem echten Problem werden.

Warum diese Arten der Erreichbarkeit wichtig sind

- Die Code-Level-Reachability sorgt für Genauigkeit durch die Erkennung von Schwachstellen, die direkt von Ihrer App verursacht werden.

- Durch die Überwachung der importierten Bibliotheken gewährleistet die Erreichbarkeit auf Abhängigkeitsebene eine umfassendere Schutzebene.

- Immer erreichbare Schwachstellen sollten umgehend behoben werden, während nicht erreichbare Schwachstellen unnötige Warnmeldungen reduzieren und Ihnen dabei helfen können, Ihre Behebungsbemühungen zu fokussieren.

Durch die Kombination dieser Ansätze können Sie die Alarmmüdigkeit reduzieren, sich auf echte Risiken konzentrieren und eine proaktive Sicherheitshaltung aufrechterhalten.

Warum die Erreichbarkeitsanalyse so wichtig ist für SCA und Sicherheitspriorisierung

Moderne Entwicklungsteams verlassen sich stark auf die Software Composition Analysis (SCA), um die Sicherheit von Open-Source-Abhängigkeiten zu verwalten. Die schiere Anzahl an Schwachstellen in Drittanbieterkomponenten kann Sicherheitsteams jedoch schnell überfordern. Diese Flut an Warnmeldungen führt zu Alarmmüdigkeit, Ressourcenverschwendung und Rückstau bei der Behebung. Hier setzt die Erreichbarkeitsanalyse an – sie hilft Unternehmen, sich nur auf die wirklich wichtigen Schwachstellen zu konzentrieren.

Das Problem mit traditionellen SCA

Traditionell SCA Tools scannen den Abhängigkeitsgraphen Ihres Projekts und vergleichen ihn mit öffentlichen Datenbanken wie der National Vulnerability Database (NVD). Dies bietet zwar eine breite Abdeckung, beantwortet aber eine entscheidende Frage nicht:

Kann diese Sicherheitslücke in Ihrer Anwendung tatsächlich ausgenutzt werden?

Ohne diesen Kontext endet es für Sicherheitsteams mit:

- Tausende von Warnungen, die möglicherweise keine wirkliche Bedrohung darstellen.

- Hohe Rate an falsch-positiven Ergebnissen, die dazu führt, dass Entwickler Warnungen ignorieren.

- Riesige Rückstände bei der Beseitigung der Mängel, die Zeit und Ressourcen verschwenden.

Warum die Erreichbarkeitsanalyse bahnbrechend ist

Die Erreichbarkeitsanalyse fügt den fehlenden Kontext hinzu, indem sie prüft, ob eine anfällige Funktion tatsächlich in Ihrer App aufgerufen wird. Diese Erkenntnisse helfen Teams, Fehlalarme zu vermeiden und die wirklich wichtigen Risiken zu priorisieren.

Hauptvorteile der Erreichbarkeitsanalyse

1. Verbesserte Priorisierung

Die Priorisierung von Schwachstellen anhand ihrer Erreichbarkeit ist genauer als die alleinige Bewertung nach Schweregrad. Eine erreichbare Schwachstelle mit geringem Schweregrad kann weitaus riskanter sein als eine kritische Schwachstelle, die nicht erreichbar ist.

Ejemplo:

- Eine kritische Sicherheitslücke in einer selten genutzten Funktion erfordert möglicherweise keine sofortige Behebung.

- Eine Sicherheitslücke mit geringer Schwere in einer häufig genutzten Funktion kann dagegen ein weitaus größeres Risiko darstellen.

2. Reduziert Fehlalarme

Durch die Unterscheidung zwischen erreichbaren und nicht erreichbaren Schwachstellen verhindert die Erreichbarkeitsanalyse unnötige Warnungen und hilft Ihrem Team, sich auf echte Bedrohungen zu konzentrieren.

3. Optimiert die Entwicklerzeit

Weniger Zeitaufwand bei der Suche nach Phantomschwachstellen bedeutet mehr Zeit für die Behebung echter Probleme. Dadurch bleiben die Entwickler produktiv und es kommt weniger zu Frustrationen in Bezug auf die Sicherheit.

4. Stimmt mit den Geschäftszielen überein

Nicht jede Schwachstelle ist gleich wichtig. Mithilfe der Erreichbarkeitsanalyse können sich Unternehmen auf die für ihr Unternehmen wichtigsten Risiken konzentrieren und so sicherstellen, dass wichtige Dienste und vertrauliche Daten geschützt sind.

5. Passt sich an Codeänderungen an

Schwachstellen, die heute nicht erreichbar sind, können mit der Weiterentwicklung Ihres Codes erreichbar werden. Eine kontinuierliche Erreichbarkeitsanalyse bietet eine Echtzeitansicht sich ändernder Risiken, sodass Sie handeln können, bevor eine Bedrohung ausgenutzt wird.

Wie die Erreichbarkeitsanalyse die Sicherheitspriorisierung verbessert

Herkömmliche Priorisierungsmethoden basieren in erster Linie auf der Schwere, was nicht immer der beste Ansatz ist. Eine auf Erreichbarkeit basierende Priorisierung fügt Ihrer Sicherheitsstrategie einen realen Kontext hinzu:

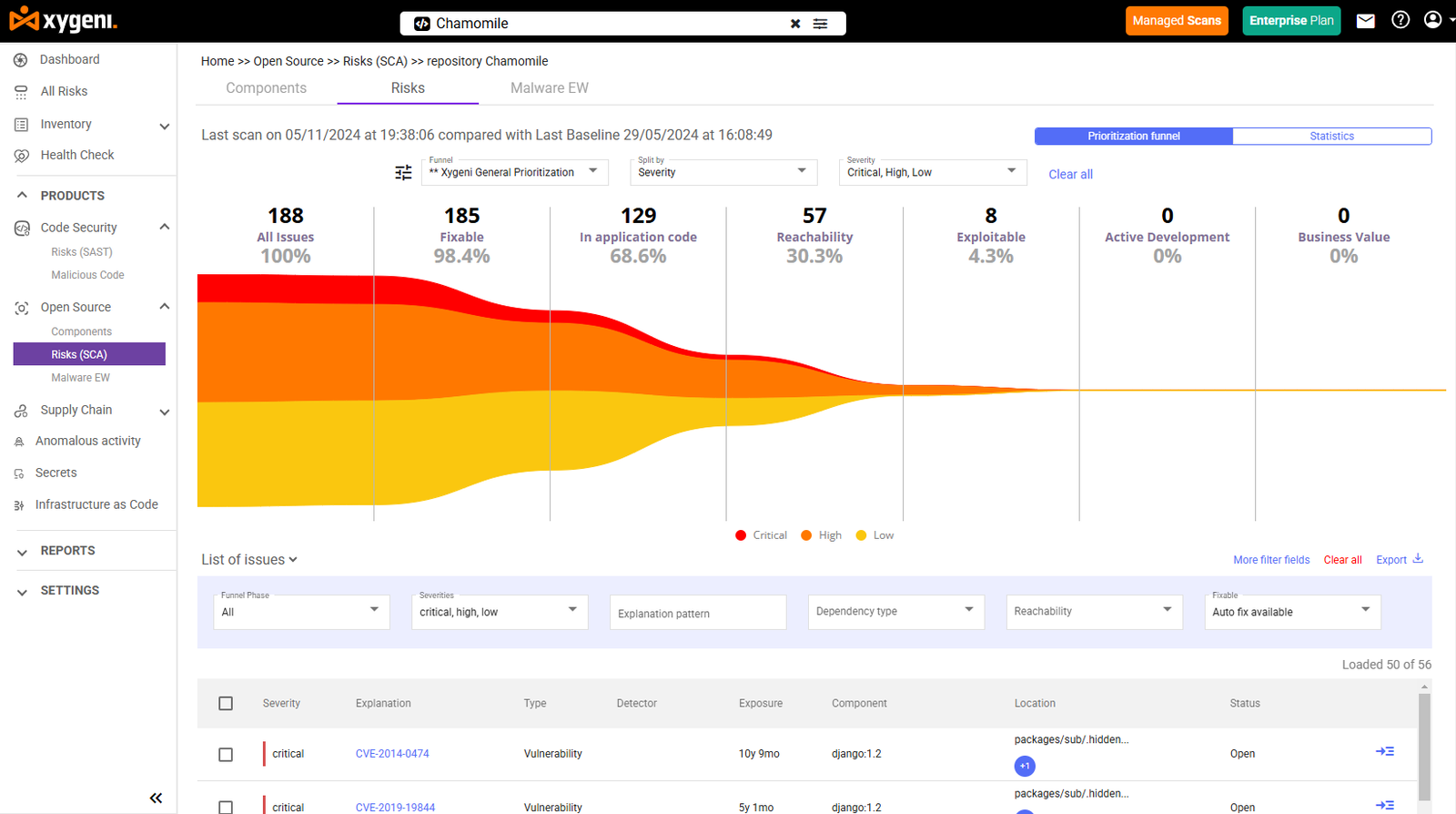

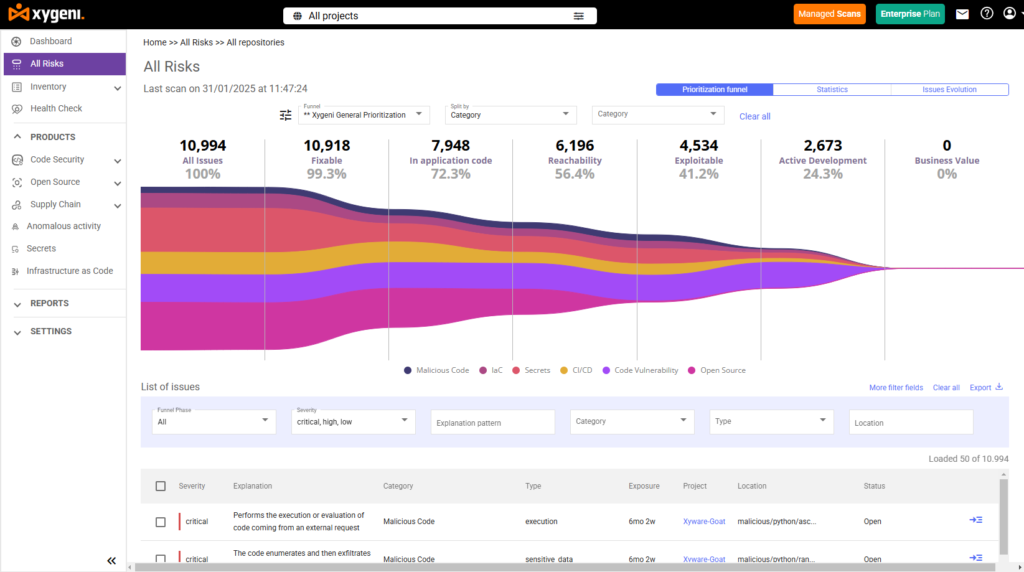

Die Handhabung von Tausenden von Schwachstellen ohne den richtigen Fokus kann jedes Team überfordern. Erreichbarkeitsanalysator als auch Priorisierungs-Trichter Vereinfachen Sie den Prozess, indem Sie große Datensätze sortieren und sich auf das Wesentliche konzentrieren. Teams können in Erreichbarkeit, geschäftliche Auswirkungen und Nutzbarkeit und passen Sie die Kriterien gleichzeitig an Ihre individuellen Bedürfnisse an.

In nur wenigen Schritten kann Ihr Team Tausende von Warnmeldungen in eine kurze, umsetzbare Liste kritischer Schwachstellen.

Wie Fintonic Fehlalarme reduzierte und die Behebung beschleunigte

Xygenis Priorisierungs-Trichter bieten vordefinierte Filter für SCA, SAST, IaC Security, CI/CD Sicherheit und Geheimnisverwaltung. Diese Filter helfen Teams dabei, Schwachstellen mit hohem Risiko schnell zu identifizieren und gleichzeitig Ablenkungen zu minimieren.

So funktioniert es (Beispiel aus der Praxis):

- Ursprünglicher Datensatz: 8,450 Probleme bei mehreren Scans identifiziert (SCA, CI/CD, IaC, Geheimnisse).

- Schritt 1:: Wende an Erreichbarkeitsfilter → Reduziert auf 1,200 erreichbare Schwachstellen.

- Schritt 2:: Ergänzen Sie die Geschäftsauswirkungsfilter → Weiter eingegrenzt auf 329 Schwachstellen, bei denen Maßnahmen ergriffen werden müssen.

Fintonic-Anwendungsfall:

Fintonic, eine führende Finanzdienstleistungsplattform, stand vor ähnlichen Herausforderungen. SCA Tools überfluteten ihr Sicherheitsteam mit Tausenden von Warnungen, von denen die meisten nicht relevant waren. Dies führte zu Alarmmüdigkeit, langsame Sanierungszeiten, als auch Burnout bei Entwicklern.

Durch die Integration von Xygenis Erreichbarkeitsanalysator und verwenden Priorisierungs-TrichterFintonic konnte die Anzahl falscher Positivmeldungen um 70 % reduzieren und die Priorisierungszeit um 90 % verkürzen. Dadurch konnte sich das Sicherheitsteam auf echte Risiken konzentrieren, effektiver arbeiten und ein stärkeres Vertrauen in die Sicherheitsprozesse aufbauen.

Warum die Erreichbarkeitsanalyse von Xygeni bahnbrechend ist

Schalldämmung

Herkömmliche Sicherheitstools erzeugen überwältigende Warnmeldungen, von denen die meisten irrelevant sind. Erreichbarkeitsanalysator filtert Schwachstellen heraus, die nicht ausnutzbar sind, reduziert die Alarmmüdigkeit und hilft Ihrem Team, sich auf echte Bedrohungen.

Erhöhte Genauigkeit

Kombination Erreichbarkeitsanalyse auf Codeebene Mit einem realen Kontext reduziert Xygeni Fehlalarme um bis zu 70 %. So kann Ihr Team schneller arbeiten, stundenlange manuelle Triage entfällt und eine schnellere Behebung ist möglich.

Kontinuierliche Überwachung und Anpassungsfähigkeit

Im Laufe der Entwicklung Ihrer Anwendung können Schwachstellen, die zuvor nicht erreichbar waren, ausgenutzt werden. kontinuierliche Überwachung Halten Sie Ihr Team über neue Risiken auf dem Laufenden, indem Sie das Anrufdiagramm in Echtzeit aktualisieren und Bedrohungen kennzeichnen, sobald diese auftreten.

Integration mit der Full Security Suite von Xygeni

Der Erreichbarkeitsanalysator von Xygeni integriert sich nahtlos in Ihr gesamter Sicherheits-Stack, bietet umfassenden Schutz über mehrere Domänen hinweg:

- SCA: Kontinuierliche Überwachung von Open-Source-Abhängigkeiten.

- CI/CD Sicherheit: Echtzeit-Schwachstellenerkennung in jeder Build-Phase.

- SAST: Priorisieren Sie Schwachstellen in proprietärem Code.

- IaC Security: Erkennen und beheben Sie Fehlkonfigurationen vor der Bereitstellung.

Sind Sie bereit, den Erreichbarkeitsanalysator von Xygeni in Aktion zu erleben?

Wenn Sie bereit sind, den Lärm zu durchbrechen und sich auf echte Risiken zu konzentrieren, hilft Ihnen der Erreichbarkeitsanalysator von Xygeni:

- Fordern Sie eine personalisierte Demo an um zu sehen, wie Xygeni in Ihren Arbeitsablauf passt.

- Lesen Sie unsere Leitfaden zu Priorisierungs-Trichtern für praktische Tipps zum intelligenteren Schwachstellenmanagement.

- Starten Sie eine kostenlose Schwachstellenanalyse und entdecken Sie, wie die Erreichbarkeitsanalyse die Effizienz Ihres Teams steigern kann.