Desarrollo moderno pipelineLas plataformas se basan en software de código abierto. Sin embargo, sin la visibilidad adecuada, su organización puede verse expuesta a riesgos de licencia, vulnerabilidades y una creciente presión de cumplimiento. Por eso es fundamental adoptar... Mejores prácticas para divulgar componentes de código abierto a los clientes, y respaldar esas revelaciones con acciones utilizando el Las mejores soluciones para proteger componentes de código abierto.

En esta guía, explicaremos cómo crear un proceso de divulgación transparente y confiable con SBOMs, VDR y la derecha open source security escáner. Cada paso se alinea con la normativa vigente y enterprise esperanzas de heredar.

1. Por qué son importantes las mejores prácticas para divulgar componentes de código abierto

El uso de componentes de código abierto es standard En casi todos los flujos de trabajo de desarrollo. Sin embargo, sin una divulgación clara, se corre el riesgo de:

- Violaciones legales por licencias desconocidas

- Ataques a la cadena de suministro desde paquetes maliciosos

- Transacciones perdidas debido a documentación de cumplimiento deficiente

Para evitar estos obstáculos, su estrategia de divulgación debe ser completa, precisa y actualizada. Adoptar la Las mejores soluciones para proteger componentes de código abierto garantiza que la transparencia vaya acompañada de una reducción real del riesgo.

2. Automatizar SBOM y VDR para la transparencia de componentes de código abierto

Para aplicar las mejores prácticas para divulgar componentes de código abierto a los clientes, la base más importante es la automatización. En lugar de compilar manualmente listas de paquetes, los equipos deberían confiar en herramientas que generen una lista completa y... standardcompatible con s Lista de materiales del software (SBOM) y una precisa Informe de divulgación de vulnerabilidades (VDR).

An SBOM detalles cada componente de código abierto utilizado en su aplicación, incluyendo dependencias directas y transitivas, con información como números de versión, licencias y origen. Esto ya no es opcional. Regulaciones como NIS2 y la Orden Ejecutiva 14028 exigen visibilidad total en toda la cadena de suministro de software.

Sin embargo, una lista por sí sola no es suficiente. Un VDR les ofrece a usted y a sus clientes respuestas reales: qué componentes son vulnerables, si esas vulnerabilidades son explotables y qué medidas de mitigación se han tomado. Los VDR son especialmente útiles en industrias reguladas donde los proveedores de software deben demostrar no solo lo que utilizan, sino también cómo gestionan el riesgo.

Con Xygeni, SBOM y la generación de VDR está integrada en su desarrollo pipelineEl sistema recopila automáticamente metadatos de dependencia, los enriquece con información sobre licencias y vulnerabilidades, y los exporta en formatos industriales como SPDX y CiclónDXEstos informes cumplen con los requisitos de cumplimiento más estrictos y respaldan la divulgación confiable en los flujos de trabajo de clientes, auditoría y adquisiciones.

3. Escanee dependencias con analizadores que reconocen el ecosistema

Una divulgación correcta comienza con un análisis preciso. Para garantizar la integridad, se necesitan analizadores diseñados para cada ecosistema de paquetes: npm, Maven, PyPI, NuGet y otros.

El xygeni open source security escáner Utiliza analizadores específicos del lenguaje para ir más allá del análisis estático del manifiesto. Estos analizadores detectan los componentes directos y transitivos utilizados en las compilaciones, resuelven versiones y recopilan metadatos clave como:

- Tipos de licencia

- Orígenes de los componentes

- Identidad del mantenedor

- Antigüedad del paquete o estado de mantenimiento

Este nivel de detalle es esencial para aplicar las mejores prácticas de divulgación de componentes de código abierto a los clientes. Los escáneres genéricos pasan por alto indicadores críticos, como paquetes npm internos sin ámbito, que podrían exponerse accidentalmente al registro público.

4. Detecte componentes riesgosos y sospechosos antes de divulgarlos

Un proceso de divulgación de alta calidad va más allá del inventario, incluye filtrado de riesgosAhí es donde está Xygeni. open source security escáner Se distingue por su diseño innovador. Incluye detectores específicos para:

- Confusión de dependencia:Captura los nombres de paquetes internos que coinciden con los públicos.

- Typosquatting:Bloquea paquetes similares diseñados para engañar.

- Malware:Identificar comportamiento malicioso en scripts de tiempo de instalación o de tiempo de ejecución.

- Guiones sospechosos:Detecta comandos de shell no confiables o lógica codificada.

- Paquetes anómalos: Resalte componentes poco comunes o fuera de patrón.

- Módulos npm sin ámbito: Marca el código interno que podría publicarse accidentalmente.

Estas capacidades hacen que el open source security El escáner es una parte fundamental de las mejores soluciones para proteger componentes de código abierto y garantizar que sus divulgaciones reflejen un enfoque de seguridad primero antes de llegar a sus clientes.

| Gestor de paquetes | Idioma | Archivos de dependencia admitidos |

|---|---|---|

| Maven | Java | pom.xml |

| Gradle | Java, Kotlin | build.gradle, build.gradle.kts, gradle.lockfile, gradle.properties |

| NPM | JavaScript | paquete.json, paquete-lock.json |

| Hilo | JavaScript | hilo.lock |

| PNPM | JavaScript | pnpm-lock.yaml |

| Cenador | JavaScript | jardineria.json |

| NuGet | .NET, C# | .nuspec, paquetes.config, .csproj, proyecto.activos.json, paquetes.lock.json |

| Pip | Python | requisitos.txt, pipfile.toml, pipfile.lock, setup.py, setup.cfg, environment.yml |

| Poesía | Python | requisitos.txt, pyproject.toml, poesía.lock |

| Ir a módulos | Golang (Ir) | ir.mod, ir.suma |

| Compositor | PHP | compositor.json, compositor.lock |

| rubígemas | Rubí | Archivo gema, archivo gema.lock |

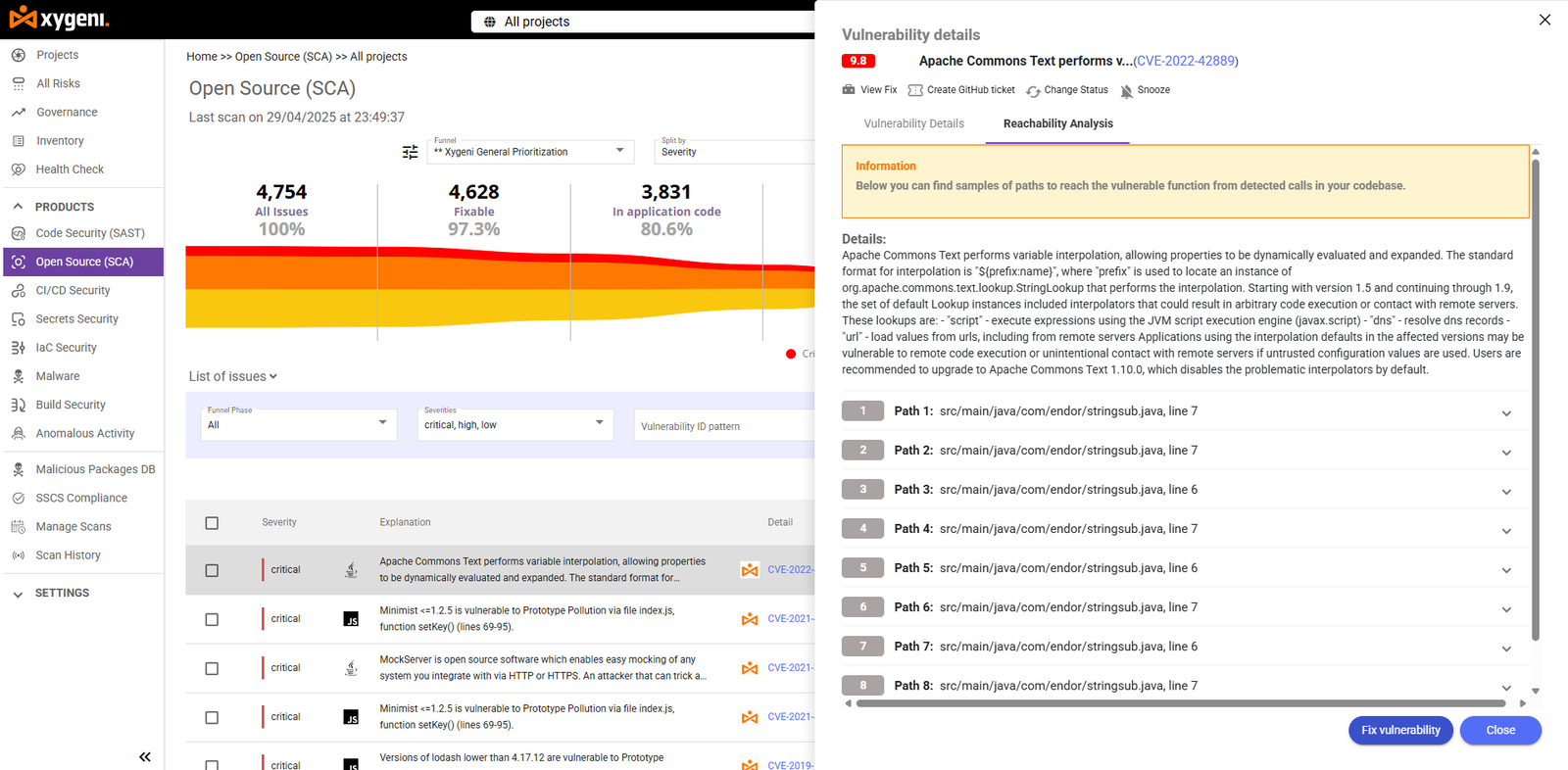

5. Agregar contexto de vulnerabilidad con accesibilidad y explotabilidad

Al revelar vulnerabilidades, el contexto lo es todo. No todos los CVE son iguales. Es posible que una vulnerabilidad grave nunca se active en su aplicación si el código afectado es inaccesible.

Xygeni enriquece sus VDR con:

- Análisis de accesibilidad: Identifica si realmente se llama a la función vulnerable.

- Puntuación EPSS: Estima la probabilidad de explotación en el mundo real.

- Perspectivas sobre el riesgo de remediación:Muestra qué opciones de actualización son más seguras, incluidos cambios importantes o nuevos riesgos introducidos en versiones parcheadas.

Esto reduce el ruido y le ayuda a centrar las divulgaciones en lo que realmente importa. Los clientes obtienen información de seguridad real, no una lista larga e inoperante.

6. Integrar CI/CD Para mantener las divulgaciones precisas y en tiempo real

Los componentes de código abierto cambian con frecuencia. Por eso, los documentos de divulgación estáticos se vuelven obsoletos rápidamente. Para garantizar la precisión, su flujo de trabajo de divulgación debe integrarse con CI/CD.

Xygeni te permite:

- Automatiza los procesos con tecnología. SBOM y generación de VDR durante las compilaciones

- Establecer puertas de seguridad para bloquear paquetes inseguros

- Reciba alertas instantáneas cuando una dependencia limpia se vuelva vulnerable

- Seguimiento de cambios en pull requests y despliegues

Esta integración en tiempo real mantiene sus divulgaciones actualizadas y alineadas con la Mejores prácticas para divulgar componentes de código abierto a los clientes, especialmente cuando se trata de enterprise clientes o marcos de auditoría.

7. Entregue informes listos para auditoría que generen confianza

Sus clientes y auditores necesitan más que una lista: necesitan claridad y pruebas. Xygeni lo facilita.

Puedes, por ejemplo:

- Exportar SBOMs y VDR con un solo clic

- Filtrar por gravedad, tipo de licencia o explotabilidad

- Utilice nuestra interfaz web para el cumplimiento dashboards

- Anotar riesgos y adjuntar notas de remediación

Estas características no solo simplifican las auditorías, sino que también le ayudan a aprovechar todo el alcance de las mejores soluciones para proteger componentes de código abierto.

Aplicar las mejores prácticas para divulgar componentes de código abierto a los clientes

Gestionando con éxito open source security ya no es solo un desafío técnico, es una ventaja competitiva. Siguiendo las Mejores prácticas para divulgar componentes de código abierto a los clientes, demuestra que su software no solo es funcional sino también seguro, transparente y compatible.

Revelar su componentes de código abierto Claramente, junto con datos de vulnerabilidad en tiempo real, genera confianza tanto en los usuarios como en enterprise Clientes. También respalda el cumplimiento de marcos como NIS2, DORA y la Orden Ejecutiva 14028.

Usando año open source security escáner Xygeni le brinda a su equipo la automatización y la inteligencia que necesita para:

- Generar información precisa SBOM y los informes VDR con cada compilación

- Detecte amenazas ocultas en su cadena de suministro de software

- Resalte la explotabilidad y los riesgos de licencia en sus componentes

- Entregue informes prácticos y listos para auditoría a pedido

Estas capacidades son parte de las mejores soluciones para asegurar componentes de código abierto y posicionan a su equipo como un socio proactivo y confiable en seguridad.