¿Qué es Crackhash y por qué debería importarle a los desarrolladores?

Crackhash es una utilidad de línea de comandos que los atacantes suelen explotar para descifrar contraseñas a partir de hashes filtrados. Admite varios algoritmos de hash (MD5, SHA-1, SHA-256, bcrypt, etc.) y funciona a la perfección con listas de palabras populares como rockyou.txt. Su simplicidad y sus capacidades de automatización la hacen especialmente atractiva para quienes realizan ataques rápidos de credenciales mediante técnicas de descifrado de hashes consolidadas.

Este artículo se centra en la prevención. Si eres desarrollador o formas parte de un equipo de DevSecOps, tu trabajo es asegurarte de que herramientas como Crackhash nunca se utilicen contra tus sistemas. Un hash filtrado en un Git commitUn atacante solo necesita un registro de CI o un Dockerfile para intentar descifrar una contraseña. Crackhash puede convertir esto en una brecha de seguridad en minutos utilizando técnicas comunes de descifrado de hash.

Escenario de ejemplo: Un desarrollador commitSe envía un hash SHA-1 a un repositorio de Git. Se descubre, se descifra con una herramienta automatizada y la contraseña recuperada se utiliza para accesos no autorizados.

De la filtración a la vulneración: cómo se produce el descifrado de contraseñas

Los ataques basados en hash no requieren actores sofisticados, solo un secreto filtrado y ninguna defensa. Estos ataques se basan en métodos bien documentados de descifrado de contraseñas y son sorprendentemente efectivos cuando se ignoran las prácticas de seguridad básicas. Así es como podría desarrollarse una brecha de seguridad en el mundo real:

Paso 1: La fuga

Un desarrollador accidentalmente commitContraseña con hash bcrypt en un registro de CI. El registro se almacena sin enmascaramiento ni controles de acceso.

Paso 2: Detección por parte de un atacante

Los atacantes que monitorean repositorios públicos o artefactos de CI buscan cadenas de alta entropía o formatos hash conocidos. El hash bcrypt se identifica y se extrae.

Paso 3: Intento de descifrado

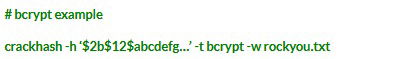

Usando Crackhash con una lista de palabras conocida, el atacante inicia una operación de descifrado de contraseñas. Dado que la contraseña original era débil, se descifró en minutos usando standard Técnicas de descifrado de hachís.

Para obtener más opciones de sintaxis, consulte la Crackhash documentación.

Paso 4: Explotación

El atacante reutiliza las credenciales pirateadas para autenticarse en un registro de Docker. Allí, descarga una imagen interna sensible, inyecta un minero de criptomonedas y lo redistribuye, comprometiendo así la cadena de suministro.

Lección clave: Independientemente del tipo de hash, bcrypt, SHA-1 o MD5, si se produce una fuga y la contraseña subyacente es débil, Crackhash puede convertir esa fuga en una violación total mediante técnicas de descifrado de contraseñas bien practicadas.

Puntos de exposición de Secreto en el mundo real que los desarrolladores pasan por alto

Credenciales codificadas en repositorios de código

Ejemplo:

// credentials.js

const passwordHash = "5f4dcc3b5aa765d61d8327deb882cf99"; // MD5("password")

Prevención:

Usar Git hooks y Herramientas de detección de secretos como Xygeni.

Implementar controles de seguridad en pull request pipelines utilizando reglas de política.

Secretos filtrados CI/CD Logs

Ejemplo:

# GitHub Actions

jobs:

build:

steps:

- run: echo "DEPLOY_KEY=$DEPLOY_KEY"

Prevención:

Usa ::máscara adicional:: en Acciones de GitHub para enmascarar Secretos.

Redirigir salidas sensibles a artefactos seguros.

Almacenamiento inseguro en archivos de configuración o Dockerfiles

Ejemplo:

# docker-compose.yml

services:

db:

environment:

- DB_PASSWORD_HASH=5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8

Prevención:

Usa .env archivos excluidos de Git.

Inyectar Secretos a través de Docker Secretos o variables de entorno de ejecución desde un almacén.

Fugas en la cadena de suministro a través de dependencias de terceros

Ejemplo:

# .env accidentally published with an npm package

Secreto_HASH=5f4dcc3b5aa765d61d8327deb882cf99

Prevención:

Validar artefactos publicados utilizando controles de seguridad integrados en CI.

Utilice Xygeni para monitorear dependencias transitivas de archivos filtrados y Secretos.

Cada uno de estos puntos de exposición representa un vector de riesgo directo. Las prácticas de DevSecOps deben comenzar con la detección y la prevención a nivel de desarrollador para evitar la exposición al descifrado de contraseñas.

El papel de Xygeni: prevenir filtraciones de Secreto antes de que los atacantes lleguen a Crackhash

xygeni Proporciona protección automática, en tiempo real y contextual contra hashes filtrados y secretos durante todo el ciclo de desarrollo de software. Analiza continuamente código, archivos .env y Dockerfiles. CI/CD registros y paquetes publicados para detectar exposiciones de credenciales de forma temprana.

Cuando se identifica un hash, Xygeni genera alertas detalladas que incluyen el archivo afectado y el número de línea, el tipo y valor del hash asociado. commit o artefacto, y una puntuación de gravedad. Esta información se utiliza para bloquear compilaciones, fusiones y lanzamientos automáticamente. Durante CI/CD Se ejecuta, enmascara Secretos en vivo y puede activar alertas instantáneas a través de integraciones con Slack, Jira o SIEM. Xygeni también rastrea las exposiciones en repositorios y equipos a través de un sistema centralizado. dashboard, permitiendo a las organizaciones detectar patrones y reducir las superficies de ataque de forma proactiva.

Combinando precisGracias a la detección de iones con respuestas automatizadas y fáciles de usar para desarrolladores, Xygeni detiene las amenazas de descifrado de hash antes de que se intensifiquen. Si bien detectar fugas es vital, la industria tiende cada vez más hacia métodos de autenticación más seguros como llaves maestras Para eliminar por completo la vulnerabilidad de las contraseñas. Su enfoque en detener los intentos de descifrado de contraseñas lo convierte en una capa de defensa crucial para cualquier desarrollo moderno. pipeline.

Conclusión: Los atacantes aprovechan errores simples. ¡No se lo permitas!

Los desarrolladores son dueños de la superficie de ataque: código, configuraciones y pipelines. Cada hash filtrado es un compromiso potencial que espera ser explotado por Crackhash.

Lista de verificación para evitar el descifrado de contraseñas y la exposición de hashes:

- Detecta Secretos a tiempo con herramientas automatizadas como Xygeni

- Utilizar la defensiva CI/CD prácticas (enmascaramiento, redacción, almacenamiento seguro)

- Educar a los equipos de desarrollo sobre patrones riesgosos (hashes codificados, registros inseguros)

Para detener los ataques de descifrado de contraseñas, primero hay que negarles la materia prima: hashes y secretos. Una defensa eficaz requiere comprender las técnicas de descifrado de hashes y eliminar las vulnerabilidades que las alimentan.