Ogni settimana, i nostri sistemi di rilevamento malware analizzano migliaia di pacchetti nuovi e aggiornati su registri pubblici come npm e PyPI. Questa volta, ne abbiamo confermati oltre 50 pacchetti dannosi, che vanno dal typosquatting e dai ladri di credenziali alle librerie backdoor progettate per eludere gli scanner di base.

Questa istantanea settimanale fa parte del nostro continuo Digest del codice dannoso, dove pubblichiamo risultati continui, confermiamo le minacce emergenti e aiutiamo i team DevSecOps a proteggere i loro pipelineprima che il danno sia fatto. Se desideri un contesto completo su tutti i pacchi confermati e sugli incidenti passati, assicurati di consultare il riepilogo completo.

Analizziamo nel dettaglio cosa abbiamo scoperto questa settimana e perché è importante.

| Ecosistema | CONFEZIONE | Data |

|---|---|---|

| npm | tag-scimmia:99.9.2 | Febbraio 05, 2026 |

| npm | mingw-trial:1.0.0 | Febbraio 05, 2026 |

| npm | syf-api-legacy:1.0.0 | Febbraio 06, 2026 |

| npm | strumento di controllo di Google:1.0.0 | Gennaio 30, 2026 |

| npm | script idv:1.0.1 | Febbraio 04, 2026 |

| npm | script idv:1.0.3 | Febbraio 04, 2026 |

| npm | script idv:1.0.4 | Febbraio 04, 2026 |

| npm | @anthropic-field/cli:0.3.1 | Febbraio 03, 2026 |

| npm | @anthropic-field/cli:0.3.0 | Febbraio 03, 2026 |

| npm | @anthropic-field/cli:0.2.1 | Febbraio 03, 2026 |

| npm | @anthropic-field/cli:0.2.0 | Febbraio 03, 2026 |

| npm | @anthropic-field/cli:0.1.0 | Febbraio 03, 2026 |

| npm | pacchetto-dm:1.0.11 | Febbraio 02, 2026 |

| npm | pacchetto-dm:1.0.7 | Febbraio 02, 2026 |

| npm | pacchetto-dm:1.0.6 | Febbraio 02, 2026 |

| npm | pacchetto-dm:1.0.4 | Febbraio 02, 2026 |

| npm | @qingchencloud/openclaw-zh:2026.2.1-zh.3 | Febbraio 03, 2026 |

| npm | @qingchencloud/openclaw-zh:2026.2.1-zh.1 | Febbraio 06, 2026 |

| npm | sviluppo mago:1.0.2 | Febbraio 03, 2026 |

| npm | sviluppo mago:1.0.3 | Febbraio 03, 2026 |

| npm | wiz-prod:1.0.5 | Febbraio 03, 2026 |

| npm | produzione wiz:1.0.6 | Febbraio 03, 2026 |

| npm | sviluppo wiz:1.0.4 | Febbraio 03, 2026 |

| npm | test wiz:1.0.8 | Febbraio 03, 2026 |

| npm | wiz-qa:1.0.11 | Febbraio 03, 2026 |

| npm | fase di mago:1.0.9 | Febbraio 03, 2026 |

| npm | wiz-uat:1.0.12 | Febbraio 03, 2026 |

| npm | wiz-staging:1.0.10 | Febbraio 03, 2026 |

| npm | test wiz:1.0.7 | Febbraio 03, 2026 |

| npm | dazz-redirects:1.0.0 | Febbraio 03, 2026 |

| npm | dazz-redirects:1.0.1 | Febbraio 03, 2026 |

| npm | openclaw-cn:2026.1.31-beta.0 | Febbraio 03, 2026 |

| npm | openclaw-cn:2026.1.31-beta.1 | Febbraio 03, 2026 |

| npm | c11dff444:1.0.0 | Febbraio 03, 2026 |

| npm | c11dff444:1.0.1 | Febbraio 03, 2026 |

| npm | c11dff444:1.0.5 | Febbraio 03, 2026 |

| npm | c11dff444:1.0.6 | Febbraio 03, 2026 |

| npm | programma di installazione client-desktop-web:99.99.4 | Febbraio 03, 2026 |

| npm | banquet-runtime-modules:75.1.0 | Febbraio 04, 2026 |

| npm | @takibeiy/moltbot_cn:2026.2.5 | Febbraio 06, 2026 |

| npm | internallib_v157:1.0.1 | Febbraio 05, 2026 |

| npm | internallib_v157:1.0.2 | Febbraio 05, 2026 |

| npm | @devgandhi/cpp:1.0.0 | Febbraio 03, 2026 |

| pypi | percorsi:1.0.8 | Febbraio 05, 2026 |

| npm | openclawapi:1.3.21 | Febbraio 06, 2026 |

| npm | openclawapi:1.3.24 | Febbraio 06, 2026 |

| npm | openclawapi:1.3.25 | Febbraio 06, 2026 |

| npm | openclawapi:1.3.29 | Febbraio 06, 2026 |

| npm | openclawapi:1.3.32 | Febbraio 05, 2026 |

| npm | openclawapi:1.3.35 | Febbraio 05, 2026 |

| npm | openclawapi:1.3.37 | Febbraio 05, 2026 |

| npm | openclawapi:1.3.54 | Febbraio 06, 2026 |

| npm | openclawapi:1.3.55 | Febbraio 06, 2026 |

| npm | @commonschema/blackstone-core:0.2.2-alpha | Febbraio 06, 2026 |

| npm | corp-internal-logger:99.99.100 | Febbraio 05, 2026 |

| npm | selfbot-lofy:1.0.0 | Febbraio 05, 2026 |

| npm | selfbot-lofy:1.0.1 | Febbraio 05, 2026 |

Proteggi le tue dipendenze Open Source da vulnerabilità e codice dannoso

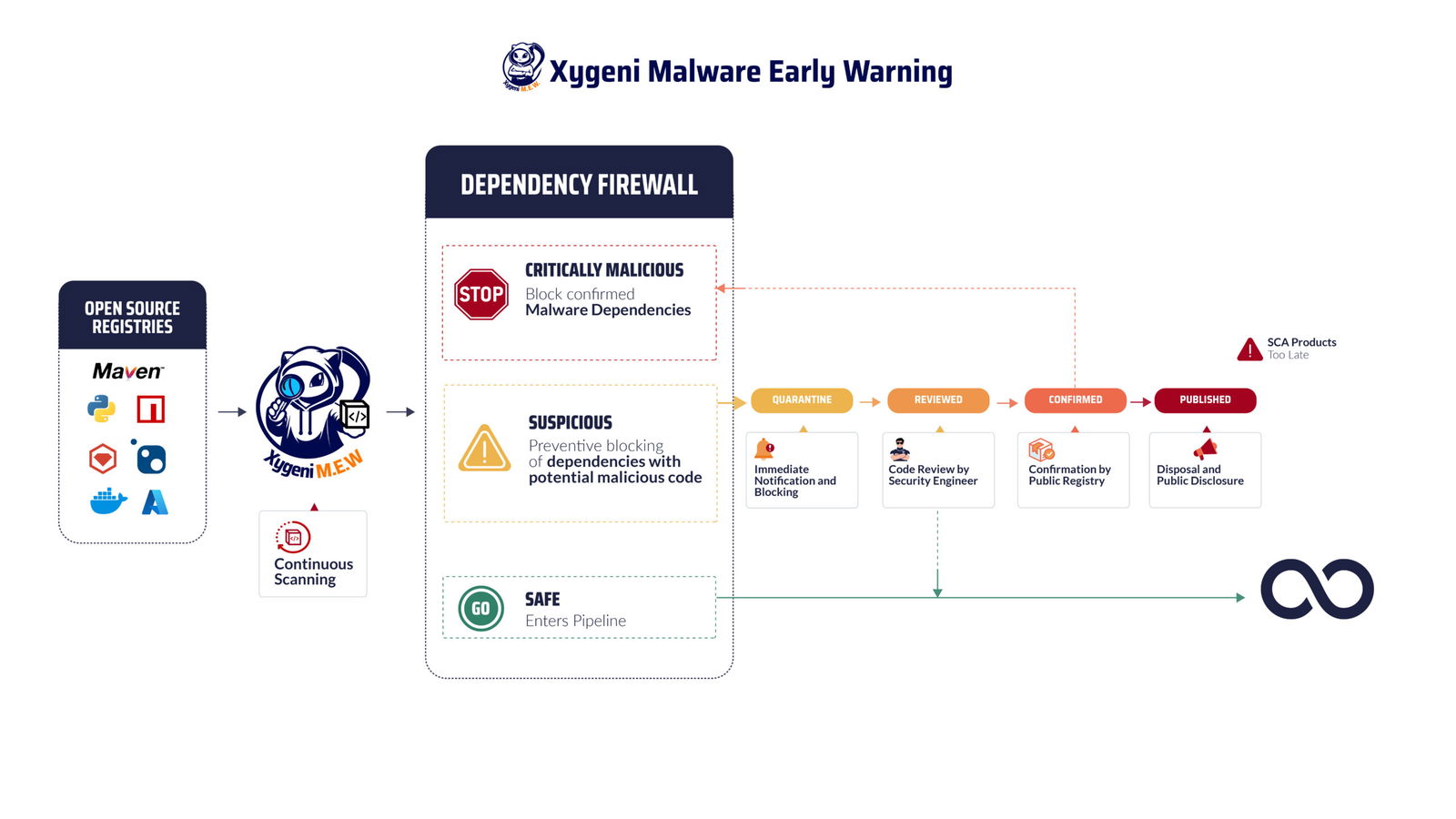

Riduci al minimo i rischi e proteggi le tue applicazioni da pacchetti dannosi con Rilevamento precoce di malware Xygeni. Dai priorità e affronta le vulnerabilità più importanti. La nostra soluzione completa offre un monitoraggio in tempo reale delle tue dipendenze per rilevare e mitigare le minacce prima che abbiano un impatto sul tuo software.

La gestione dei componenti open source nell’attuale panorama dello sviluppo software è fondamentale a causa delle crescenti vulnerabilità e delle minacce di codici dannosi. Quello di Xygeni Open Source Security La soluzione esegue la scansione e blocca i pacchetti dannosi al momento della pubblicazione, riducendo drasticamente al minimo il rischio che malware e vulnerabilità si infiltrino nei sistemi. Il nostro monitoraggio completo abbraccia più registri pubblici, garantendo che tutte le dipendenze siano esaminate attentamente per quanto riguarda sicurezza e integrità. Xygeni migliora la capacità del tuo team di mantenere progetti software sicuri e affidabili dando priorità contestualmente ai problemi critici e facilitando processi di risoluzione semplificati.

Xygeni utilizza tecniche multilivello per bloccare il codice dannoso prima che si diffonda. Innanzitutto, l'analisi statica del codice rileva modelli di offuscamento, payload nascosti e abusi di script. Inoltre, il sandboxing comportamentale analizza l'installazione hooks, comandi di runtime e trucchi di persistenza. Inoltre, il rilevamento basato sull'apprendimento automatico identifica il malware npm zero-day e le varianti di malware pypi non rilevate dagli scanner di firme. Infine, il sistema di allerta precoce monitora i repository pubblici in tempo reale, convalida i risultati e avvisa immediatamente i team DevOps.

Di conseguenza, questa combinazione garantisce che gli sviluppatori ricevano informazioni rapide e fruibili integrate direttamente in CI/CD flussi di lavoro.

Perché gli sviluppatori dovrebbero preoccuparsi dei pacchetti npm dannosi

Le minacce moderne raramente attendono il runtime. Ad esempio, i pacchetti npm dannosi spesso vengono eseguiti durante l'installazione, mentre i pacchetti pypi dannosi nascondono esfiltrazioni di token o backdoor. Gli aggressori:

- Trasforma i repository GitHub privati in pubblici per replicarli.

- Esfiltrare credenziali e segreti utilizzando payload codificati.

- Utilizzare caricatori JavaScript offuscati per distribuire ransomware o botnet.

Infatti, i pacchetti open source dannosi sono aumentati del 156% in un anno. Pertanto, i team che si affidano solo a feed ritardati o scanner di base restano indietro.

Cosa traccia questo report sui malware in npm e PyPI

Questo digest è il fulcro centrale per:

- Pacchetti npm dannosi confermati

- Pacchetti dannosi pypi confermati

- Rilevamenti di codice dannoso basati sul comportamento

- Incidenti confermati dal registro

- Riepiloghi settimanali e mensili dei report sui malware

- Registro storico delle modifiche di tutti i malware npm e malware pypi rilevati

In altre parole, fornisce un unico punto di riferimento. Il team di ricerca di Xygeni aggiorna questa pagina settimanalmente con link ad analisi tecniche complete e IOC su GitHub.

Come proteggersi dai pacchetti npm dannosi e dal malware PyPI

A causa di questo rischio crescente, le organizzazioni hanno bisogno di difese forti:

- Imponi installazioni solo con file di blocco (

npm ci) in CI/CD. - Inoltre, le dipendenze di scansione vengono preinstallate con il motore di allerta precoce di Xygeni.

- Inoltre, il blocco si basa su segnali di codice dannoso utilizzando Guardrails.

- Generare SBOMper tracciare le dipendenze indirette e applicare le policy.

- Soprattutto, addestrare gli sviluppatori a individuare typosquatting, offuscamenti e script di installazione sospetti.

Prova gli strumenti di rilevamento malware di Xygeni

Xygeni offre:

- Rilevamento in tempo reale di codice dannoso, tra cui backdoor, spyware e ransomware.

- A differenza degli scanner di base, analisi su npm, PyPI, Maven, NuGet, RubyGems e altro ancora.

- Blocco automatico della build quando il report sul malware identifica un rischio.

- Informazioni sulla sfruttabilità, controlli della reputazione del manutentore e rilevamento delle anomalie.