Inhoudsopgave

Proef de Build Security in de SDLC

De levenscyclus van veilige softwareontwikkeling (SDLC) is een voorbeeld van een holistische benadering, waarbij beveiligingspraktijken en -principes worden opgenomen in alle fasen van softwarecreatie en -implementatie. De bouwfase is hierbij van bijzonder groot belang. Dit is waar de broncode wordt omgezet in binaire code, waarmee de weg wordt vrijgemaakt voor uitvoering. Deze fase is cruciaal voor het inbedden van beveiliging in de software, waarbij rigoureus codeonderzoek naar kwetsbaarheden, handhaving van het beveiligingsbeleid en het waarborgen dat beveiligingsoverwegingen fundamenteel zijn, in plaats van retrospectieve gedachten.

De betekenis van Build Security in softwareontwikkeling

Build security is essentieel voor het maken van veilige software, het fungeren als een proactieve verdediging tegen mogelijke kwetsbaarheden en het garanderen van naleving van standards. Deze fase van het ontwikkelingsproces vormt het grootste risico voor de integriteit en vertrouwelijkheid van de code. Een lapse kan gecompromitteerde software wijd en zijd verspreiden, waardoor het noodzakelijk is om deze fase te beveiligen om eindgebruikers te beschermen en vertrouwen en naleving te behouden. Bovendien is de bouwfase instrumenteel in het beperken van risico's die verband houden met de software-toeleveringsketen, waar kwetsbaarheden in elk deel wijdverbreide implicaties kunnen hebben. Benadrukken build security legt de basis voor toekomstige innovatie, waardoor organisaties hun ontwikkelpraktijken veilig kunnen doorontwikkelen.

Het benadrukken van de gevolgen in de echte wereld

Het kritische belang van robuust build security maatregelen wordt levendig geïllustreerd door incidenten zoals de SolarWinds Orion-inbreuk, de Codecov Bash Uploader-compromis, het Event-Stream-incident, de Equifax-datalek en met name de Ledger-aanval. Deze voorbeelden dienen als duidelijke herinneringen aan de verstrekkende gevolgen van beveiligingstoezichten tijdens de bouwfase, van het faciliteren van supply chain-aanvallen tot het blootstellen van gevoelige gegevens op grote schaal.

De grootboekaanval

De Ledger-aanval illustreert een geavanceerde exploitatie van kwetsbaarheden in de softwaretoeleveringsketen en markeert een belangrijke gebeurtenis op het gebied van cyberbeveiliging. Aanvallers, geïnitieerd via een spearphishing-aanval gericht op het NPM-account van een voormalige Ledger-medewerker, konden kwaadaardige versies van Ledger's software connect-kit-tool publiceren. Deze inbreuk resulteerde in het verlies van minstens $600,000 uit de hardwareportefeuilles van gebruikers. In tegenstelling tot directe aanvallen op het bouwproces maakte dit incident gebruik van het vertrouwen dat werd gesteld in de afhankelijkheden van derden en de softwaretoeleveringsketen, waardoor de genuanceerde bedreigingen werden onderstreept waarmee de moderne softwareontwikkeling wordt geconfronteerd. De inbreuk legde niet alleen het cruciale belang van het beveiligen van softwareafhankelijkheden bloot, maar benadrukte ook de noodzaak van strenge toegangscontroles, beheer van inloggegevens en het proactief monitoren van componenten van derden. Het Ledger-incident dient als een grimmige herinnering aan de mogelijke gevolgen van het over het hoofd zien van de beveiliging in de softwaretoeleveringsketen en het belang van het nemen van uitgebreide beveiligingsmaatregelen ter bescherming tegen zowel directe als indirecte aanvallen.

De SolarWinds Orion-breuk

De SolarWinds Orion-inbreuk, een van de meest verstrekkende en geavanceerde van de afgelopen tijd, was bedoeld om kwetsbaarheden in het bouwproces van de SolarWinds-software te misbruiken. Aanvallers plantten de slechte code via het bouwsysteem tijdens het updateproces van de software en stuurden deze naar 18,000 klanten, waaronder grote overheidsinstanties en bedrijven. Het benadrukte hoe gevaarlijk en breed dergelijke aanvallen op toeleveringsketens kunnen zijn.

Het Codecov Bash Uploader-scriptcompromis

Codecov is een applicatie voor het testen van maatregelen voor codedekking die zijn geschonden. Aanvallers konden het Bash Uploader-script wijzigen en met succes gegevens uit potentieel duizenden klantomgevingen exfiltreren. Deze inbreuk benadrukt dus hoe bouwtools een potentieel risico kunnen vormen en bewijst dat de integriteit van bouwscripts en -tools moet worden gewaarborgd.

Het Event-Stream-incident

In het geval van het Event-Stream-incident werd een enorm populair NPM-pakket gecompromitteerd. In dit pakket droeg een oorspronkelijke beheerder de controle over aan een aanvaller die zich voordeed als een enthousiaste beheerder. Later injecteerde de aanvaller een lading in het pakket die kwaadaardige bedoelingen had en zich richtte op een bepaald cryptocurrency-platform. Dit is het perfecte voorbeeld van een casestudy die het risicoprofiel van de kwetsbaarheden in afhankelijkheid laat zien en een realistisch niveau van controle dat een bedrijf zou moeten uitvoeren op pakketten en beheerders van derden.

Het gegevenslek bij Equifax

Hoewel het datalek bij Equifax strikt genomen geen kwetsbaarheid was in de bouwfase, werd het nog veel erger gemaakt doordat een bibliotheek van derden niet kon worden bijgewerkt die wel had moeten worden bijgewerkt en kwetsbaar was (in dit geval Apache Struts). Dit trof maar liefst 147 miljoen mensen. De schending van Equifax is in alle opzichten een waarschuwend verhaal over het beheer van afhankelijkheid.

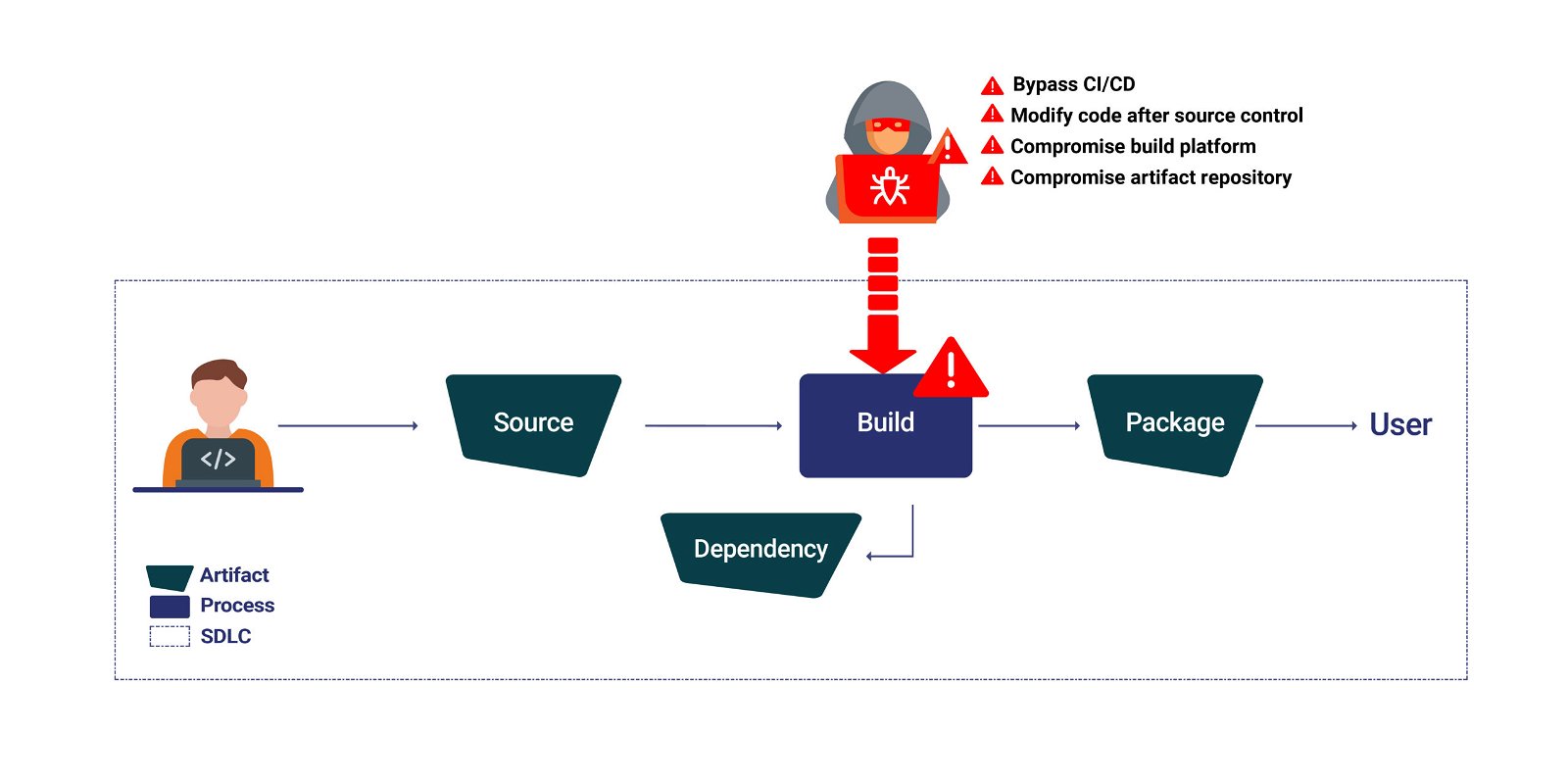

Opkomende bedreigingen voor Build Security: Een momentopname

In het ingewikkelde web van moderne softwareontwikkeling is de bouwfase een cruciaal punt waarop broncode wordt omgezet in uitvoerbare software. Deze fase gaat niet alleen over het samenstellen, maar ook over het waarborgen van de veiligheid en integriteit van het eindproduct. Het onderkennen van de gemeenschappelijke bedreigingen waarmee we in deze fase te maken krijgen, is van cruciaal belang om robuust te blijven software supply chain security. Voor een diepere duik in deze bedreigingen en alomvattende strategieën voor mitigatie kunt u overwegen om gedetailleerde inzichten in deze bedreigingen te onderzoeken Bedreigingen van de softwaretoeleveringsketen in de bouwfase.

- omzeilen CI/CD Pipelines: Het omzeilen van de waarborgen van CI/CD processen maken het voor aanvallers mogelijk om schadelijke code rechtstreeks in de build te injecteren, waardoor essentiële beveiligingscontroles worden omzeild.

- Post-bronbeheer van code wijzigen: Wijzigingen in de broncode na de commitEen poging tot broncontrole kan ongeoorloofde wijzigingen introduceren, waardoor de software-integriteit wordt ondermijnd.

- Het bouwproces in gevaar brengen: Het rechtstreeks manipuleren van het bouwproces kan leiden tot het invoegen van kwaadaardige code, het knoeien met de herkomst van de bouw of het geheel verstoren van het proces.

- Compromis van opslagplaatsen voor artefacten: Ongeautoriseerde toegang tot of manipulatie van opslagplaatsen voor artefacten kan het implementatieproces verstoren en gecompromitteerde software in de toeleveringsketen introduceren.

vergiftigde Pipeline Executie (PPE): een diepere bedreiging

vergiftigde Pipeline Uitvoeringskwetsbaarheid (PPE) ontstaat wanneer aanvallers het bouwproces manipuleren, door de CI/CD pipeline rechtstreeks configureren (Direct PPE of D-PPE) of door bestanden te wijzigen pipeline referenties (Indirecte PPE, of I-PPE). Dergelijke aanvallen kunnen de integriteit van de software ernstig in gevaar brengen, waardoor vroege detectie- en beschermingsmechanismen van cruciaal belang zijn.

PBM-varianten begrijpen

- Directe PBM (D-PBM) treedt op wanneer aanvallers het CI-configuratiebestand wijzigen om schadelijke opdrachten binnen de buildomgeving uit te voeren, waardoor standard veiligheidsprotocollen.

- Indirecte PBM (I-PBM) ontvouwt zich door middel van wijzigingen in externe bestanden pipeline configureert, zoals scripts, waardoor aanvallers indirect kwaadaardige code kunnen injecteren.

Effectief implementeren Build Security Maatregelen

Om deze bedreigingen en kwetsbaarheden in de bouwfase tegen te gaan, moet een goed gebruikt raamwerk en naleving van de beste praktijken zoals uiteengezet door autoriteiten zoals NIST in de praktijk worden gebracht. Al het bovenstaande kan worden verbeterd door middel van een applicatie en naleving van NIST's Secure Software Development Framework (SSDF), onder andere, om uw houding op de volgende manieren te verbeteren.

Essentiële Build Security Praktische tips:

- Veilige codering: het afdwingen van de beste coderingsbeveiligingspraktijken tijdens de ontwikkeling. Identificeer potentiële kwetsbaarheden door gebruik te maken van statische code-analysetools zo ver vooruit in het bouwproces als ze nuttig kunnen zijn.

- Analyse van softwaresamenstelling (SCA): Integreren SCA gereedschap met uw CI/CD pipeline om open-source afhankelijkheden die in de software worden gebruikt met bekende kwetsbaarheden te ontdekken en actueel te houden Softwarestuklijst (SBOM).

- Veilige bouwomgeving: Gebruik de sterkste toegangscontroles die ongeautoriseerde toegangspunten tot de buildservers en opslagplaatsen kunnen beperken.

- Continue monitoringtools zou in wezen erop wijzen dat er enige vorm van verdachte activiteiten plaatsvindt in de gebouwde omgeving. Dit wordt geverifieerd en veilig verzonden via de pipeline door te worden ondertekend met een digitale handtekening. Er moeten verschillende verificatiemechanismen worden opgezet om de authenticiteit van het artefact te garanderen voordat het wordt ingezet.

De kracht van Build Attestations

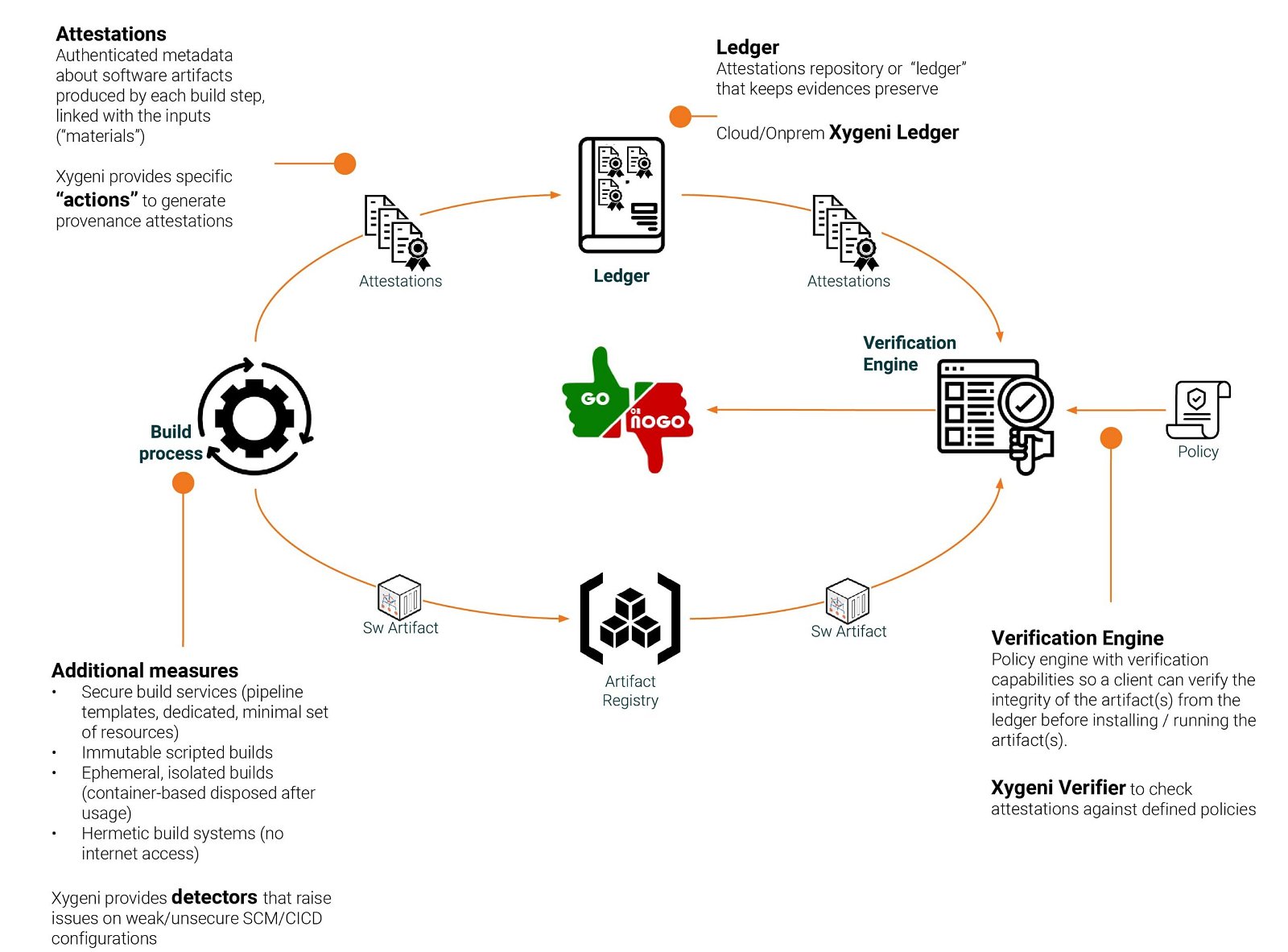

Goede best practices zoals veilig coderen en veilige bouwomgevingen zijn van het grootste belang, maar met Xygeni Build Security Solution, dat doen ze gewoon. Onze oplossing integreert met uw workflows om een uitgebreide manier van build security dat omvat de bevoegdheid tot attestatie.

Beschouw een bouwattest als een ondertekend document dat de authenticiteit en integriteit van een bouwwerk verzekert. Dat is precies wat build-attestatie is: een cryptografisch ondertekende verzameling metagegevens die details van het bouwproces documenteren. Dit zijn een soort bewakers van het bouwproces en bieden veel voordelen die uit het volgende voortvloeien.

- Verbeterde transparantie: Build Attestation zorgt ervoor dat er vertrouwen ontstaat doordat er duidelijk inzicht is in de bouwomgeving, tools, configuraties en afhankelijkheden die worden gebruikt bij het construeren van de build. Een dergelijke transparante omgeving zal vertrouwen en wellicht samenwerking stimuleren.

- Verificatie gedurende de hele Pipeline: Attesten zorgen ervoor dat voor alle fasen in de CI/CD pipeline, van de broncode tot de uiteindelijk gebouwde artefacten, kan de echtheid worden geverifieerd. Er wordt gecontroleerd of er geen ongeoorloofde wijzigingen hebben plaatsgevonden binnen het bouwproces.

- Sterkere basis voor monitoring en audit: Gedetailleerde gegevens in attesten vormen de basis voor voortdurende beveiligingsanalyses tijdens de ontwikkelingslevenscyclus, waardoor men proactief elke mogelijke kwetsbaarheid kan detecteren die moet worden verholpen.

Hoe Xygeni Build Security Maakt gebruik van attestaties

Dit is waar Build Security De oplossing neemt het concept van Build Attestations een stap verder met automatisering, en Xygeni zet nog een grote stap met een bredere aanpak.

- Automatisering van het genereren van attesten: Xygeni, waar het genereren van attesten moet worden geautomatiseerd, om fraudebestendige attesten te creëren zonder de noodzaak van handmatige tussenkomst, en op een manier die consistente attesten biedt in alle builds.

- Veilige verzameling en opslag van bewijsmateriaal: Xygeni biedt zekerheid voor de wijze waarop bewijsmateriaal wordt verzameld en opgeslagen. Het verzamelt het bewijsmateriaal met grote zorg uit alle hoeken en gaten van het bouwproces. Het slaat de collectie op in onze beveiligde opslaginfrastructuur, waardoor wordt gegarandeerd dat de attestatie van integriteit is.

- Gedetailleerde verificatiecontroles: Onze oplossing controleert de verificatie, die monotoon volgt. Het biedt een reeks configureerbare beleidsregels; controles kunnen in het proces worden opgenomen of weggelaten, waarbij dit laatste kan worden afgestemd op de behoeften van de gebruiker.

- Inzichtelijke realtime detectie van bedreigingen: De uitgebreide rapportagefuncties van Xygeni gaan verder dan eenvoudige 'geslaagd/mislukt'-meldingen. Ons systeem biedt bruikbare inzichten in uw bouwproces, zodat u potentiële kwetsbaarheden van tevoren kunt kennen en oplossen.

Het Xygeni-voordeel: voordelen waarop u kunt vertrouwen

Door gebruik te maken van Xygeni Build Security, profiteert u van een veelvoud aan voordelen:

- Verbeterd vertrouwen en transparantie: Bouwattest zorgt ervoor dat alle belanghebbenden een duidelijk beeld krijgen van het bouwproces en dat tijdens het proces het vertrouwen en de samenwerking toenemen.

- Het risico op fouten en kwetsbaarheden minimaliseren: Geautomatiseerde attestgeneratie en -verificatie minimaliseren het risico op fouten en kwetsbaarheid tot het menselijk mogelijke minimum, waardoor beveiliging consistent wordt geleverd gedurende de hele build pipeline.

- Verbeterde softwarekwaliteit: Verkrijg verrijkte informatie over bedreigingen en diepgaande inzichten om ervoor te zorgen dat u kwalitatief betere, veiligere softwareproducten kunt leveren.

- Vereenvoudigde naleving: De afstemming van Xygeni op de NIST SP 800-204D-aanbevelingen vereenvoudigt de nalevingsinspanningen.

Bekijk onze videodemo