Moderne aanvallen gebeuren zelden zonder waarschuwing. Lang voor de aanval laten cybercriminelen digitale sporen achter: gelekte inloggegevens, gekloonde repositories, verdachte domeinen of hergebruikte codefragmenten. Daarom is het vroegtijdig detecteren van deze breadcrumbs essentieel geworden. Dat is het idee achter open source-intelligentie (OSINT) en de reden dat de OSINT-framework en een groeiend ecosysteem van open source intelligentietools zijn tegenwoordig van groot belang in de cyberbeveiliging.

Door te leren hoe u OSINT kunt verzamelen, correleren en automatiseren, DevSecOps teams en CISOS kunnen verborgen risico's efficiënt blootleggen. Hierdoor versterken ze hun softwaretoeleveringsketen en reageren ze op incidenten voordat ze escaleren.

Wat is OSINT? Een korte geschiedenis en definitie

Open Source Intelligentie (OSINT) Verwijst naar het verzamelen en analyseren van openbaar beschikbare informatie om potentiële bedreigingen, kwetsbaarheden en risico's te identificeren. Oorspronkelijk gebruikten overheids- en militaire instanties deze aanpak in de jaren 1980 voor politiek en defensieonderzoek. Na verloop van tijd realiseerden cybersecurityexperts zich dat hetzelfde concept ook van toepassing kon zijn op digitale ecosystemen, waardoor aanvallen vroegtijdig konden worden gedetecteerd.

Beveiligingsonderzoekers ontdekten al snel dat open data, domeinrecords, openbare codeopslagplaatsen of ondergrondse forums de activiteiten van aanvallers konden onthullen lang voordat er daadwerkelijk een inbreuk plaatsvond. In de praktijk is OSINT nu actief in elke fase van de levenscyclus van een bedreiging, van verkenning tot reactie.

Tegenwoordig is open source intelligence (OSINT) een essentieel onderdeel geworden van moderne threat intelligence en een vertrouwde bondgenoot voor ontwikkelaars die hun code moeten beschermen, pipelines en afhankelijkheden continu. Met andere woorden, OSINT verbindt de punten tussen codezichtbaarheid en bedreigingsbewustzijn. Omdat het echter afhankelijk is van openbaar beschikbare data, kan het ook ruis genereren, interne context missen of signalen aan het licht brengen die moeilijk te prioriteren zijn. Hierdoor zijn zowel ontwikkelaars als CISOS hebben geautomatiseerde manieren nodig om OSINT-inzichten sneller te filteren, te verrijken en ernaar te handelen, waardoor open data wordt omgezet in zinvolle verdediging.

OSINT maakt gebruik van openbare gegevens van websites, coderegisters en sociale platforms om indicatoren van inbreuken te detecteren en aanvallen te voorkomen voordat deze de productie bereiken.

De evolutie van open source-intelligentie in cyberbeveiliging

Om te beginnen is het belangrijk om te begrijpen hoe OSINT zich heeft ontwikkeld. Dat verklaart waarom het nu zo belangrijk is.

- Fase 1 – Vroege OSINT (Pre-internet): Analisten verzamelden informatie uit kranten, uitzendingen en openbare registers om geopolitieke gebeurtenissen te interpreteren. Destijds was het verzamelen van inlichtingen handmatig en traag. Desondanks legde het de basis voor gestructureerde analyse.

- Fase 2 – Internet OSINT (2000 – 2010): Met WHOIS-databases, DNS-records en vroege zoekmachines begonnen onderzoekers domeinen in kaart te brengen en phishing-infrastructuur te volgen. Bovendien creëerde de groei van online communities nieuwe kanalen om het gedrag van aanvallers direct te observeren., OSINT werd sneller, breder en meer samenwerkingsgericht.

- Fase 3 – Digitale OSINT (2010 – heden): Moderne intelligentie reikt nu tot cloudservices, sociale media en ontwikkelaarsplatforms zoals GitHub, NPM en Docker Hub. Bovendien maken automatisering, machine learning en API's grootschalige correlatie mogelijk. Als gevolg hiervan is OSINT verschoven van traag, handmatig onderzoek naar continue digitale monitoring, een mogelijkheid die nu cruciaal is voor AppSec en de bescherming van de software-supply chain. In de praktijk betekent deze evolutie dat bedreigingen worden gedetecteerd voordat ze daadwerkelijk in productie gaan.

Hoe het OSINT-framework werkt

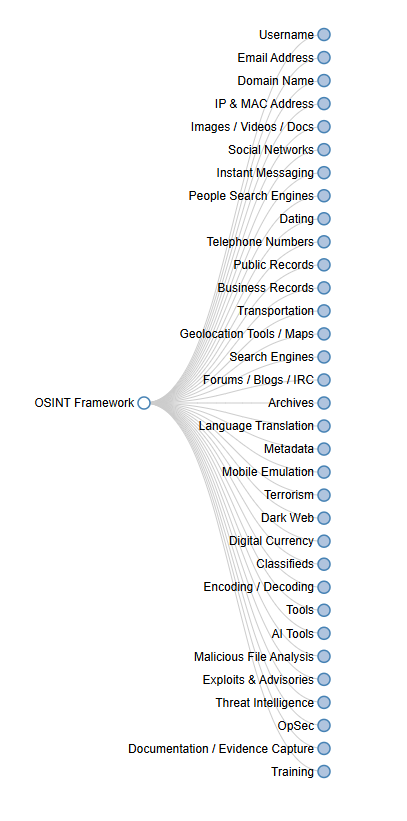

In simpele termen, the OSINT-framework dient als een gestructureerde index van hulpmiddelen en gegevensbronnen gegroepeerd door categorieën zoals domeinintelligentie, sociale netwerken, darkweb-monitoring, en code analyseDoor informatie op deze manier te organiseren, kunnen analisten en ontwikkelaars snel de juiste open source intelligence-tools voor elke taak vinden.

Normaal gesproken volgen beveiligingsteams een herhaalbare cyclus bij het toepassen van het raamwerk:

- Data verzamelen: Verzamel indicatoren uit opslagplaatsen, registers of openbare feeds.

- Correlatiesignalen: Koppel domeinen, hashes of gelekte inloggegevens aan meerdere bronnen.

- Handel snel: Geef prioriteit aan herstel of automatiseer waarschuwingen rechtstreeks via CI/CD workflows.

In de praktijk is het OSINT-framework niet één enkele tool, maar een gestructureerde aanpak die honderden open source-informatiebronnen ordent. In plaats van handmatige zoekopdrachten uit te voeren, gebruiken beveiligingsteams dit framework om data uit verschillende tools, zoals SpiderFoot, Shodan of TheHarvester, te combineren en verspreide informatie om te zetten in bruikbare inzichten.

Bij voorbeeld, een DevSecOps-ingenieur zou dit proces kunnen automatiseren door API's van verschillende bronnen met elkaar te verbinden CI/CD milieu. Bijgevolg, Mogelijke lekken of blootgestelde activa zouden automatisch waarschuwingen activeren vóór de inzet.

Samenvattend biedt het OSINT-raamwerk een model voor het omzetten van publieke informatie in een herhaalbare, geautomatiseerde workflow, en dit is preciswaarbij Xygeni het concept verder doorvoert.

Hoe CISBesturingssystemen en ontwikkelaars gebruiken open source-intelligentie

Bij CISOS en beveiligingsleiders

- Houd toezicht op merkbekendheid, gelekte inloggegevens en gekloonde opslagplaatsen.

- Controleer OSINT-bevindingen met kwetsbaarheidsdatabases om prioriteiten voor patches te bepalen.

- Correleer externe intelligentie met interne telemetrie voor nauwkeurige risicoscores.

- Rapporteer meetbare resultaten, zoals gesloten blootstellingen of verminderde aanvalsoppervlakken, om de ROI aan te tonen.

Voor ontwikkelaars en DevSecOps-teams

- aftasten commits voor hard gecodeerde geheimen en tokens.

- Detecteer typosquatted of kwaadaardige afhankelijkheden in npm, PyPI of Maven.

- Ontvang waarschuwingen wanneer organisatienamen of opslagplaatsen verschijnen in externe bedreigingsfeeds.

- Integreer OSINT-lookups in CI/CD pipelines voor geautomatiseerde zichtbaarheid.

Uiteindelijk biedt OSINT elke belanghebbende een gedeelde kijk op het dreigingslandschap, van de directie tot de directie. dashboardnaar ontwikkelaarsterminals.

Voordelen van open source-intelligentie voor beveiligingsteams

| Voordeel | Hoe het helpt |

|---|---|

| Vroegtijdige opsporing | Identificeer exploits, lekken en imitaties voordat aanvallers deze als wapen inzetten. |

| Zichtbaarheid | Breng externe activa in kaart, verder dan traditionele scanners. |

| Correlatie | Verrijk waarschuwingen met externe bedreigingscontext om prioriteit te geven aan oplossingen. |

| Automatisering | Plan OSINT-lookups of verbind API's in pipelines. |

| Samenwerking: | Deel geverifieerde informatie met de bredere beveiligingsgemeenschap. |

Key mee te nemen:

Dankzij open source-informatie zijn er meer inzichten en snelheid beschikbaar, waardoor teams zich kunnen richten op echte bedreigingen in plaats van op ruis.

Top Open Source Intelligence Tools en hoe Xygeni hun principes toepast

Open source intelligence-tools helpen beveiligingsteams om openbare data om te zetten in bruikbare context. Zo ondersteunen tools zoals Maltego, SpiderFoot en Shodan analisten al lang bij het in kaart brengen van infrastructuur en het detecteren van blootgestelde assets. Deze oplossingen vereisen echter meestal handmatige installatie en voortdurende aandacht, wat niet schaalbaar is in moderne CI/CD omgevingen.

- Maltego: Maakt visuele koppelingsanalyse mogelijk om relaties tussen domeinen, IP's en organisaties in kaart te brengen.

- SpiderVoet: Automatiseert het scannen van honderden openbare bronnen en API's.

- de oogster: Verzamelt subdomeinen, e-mails en banners — ideaal voor verkenning en het ontdekken van activa.

- Shodan: Scant het internet op blootgestelde apparaten, open poorten en verouderde software.

- Censys: Zoekt en analyseert op grote schaal hosts en certificaten die met het internet zijn verbonden.

- Gitrob: Detecteert gelekte geheimen en tokens in Git-repositories.

- TruffelHog: Vindt strings met een hoge entropie en gelekte inloggegevens in Git-geschiedenissen.

Samen illustreren deze tools hoe OSINT dezelfde externe zichtbaarheid onthult die aanvallers vaak misbruiken. Desalniettemin, Het individueel beheren ervan kan tijdrovend zijn voor ontwikkelaars die zich vooral richten op snelheid en levering.

Hoe Xygeni OSINT naar DevSecOps brengt

In tegenstelling tot traditionele open source-intelligentietools, Xygeni integreert deze intelligentietechnieken rechtstreeks in ontwikkelingsworkflows. In plaats van het uitvoeren van afzonderlijke scripts of dashboards, teams krijgen voortdurende inzichten binnen hun CI/CD pipelines, repositories en IDE's.

Concreet:

- Xygeni's Vroegtijdig waarschuwingssysteem controleert open registers (npm, PyPI, Maven) op schadelijke of typosquatte pakketten, volgens OSINT-stijl bedreigingsbewaking.

- Haar Geheimen Detectie engine identificeert blootgestelde tokens en inloggegevens in openbare code, hetzelfde principe als achter Gitrob en TruffleHog, maar dan volledig geautomatiseerd.

- Onregelmatigheidsdetectie correleert voortdurend repositorygedrag, afhankelijkheidswijzigingen en workflowaanpassingen om verdachte activiteiten te signaleren voordat een aanval escaleert.

- Door Analyse van bereikbaarheid en exploiteerbaarheid, Xygeni geeft prioriteit aan bevindingen die er echt toe doen en combineert OSINT-context met runtime-zichtbaarheid.

Bovendien wordt al deze informatie verrijkt met externe gegevensbronnen, CVE-informatie en registertelemetrie, waardoor een volledige feedbacklus ontstaat tussen open inlichtingen en de interne beveiligingshouding.

In het kort:

Xygeni transformeert OSINT van een handmatig onderzoeksmodel naar een geautomatiseerde verdedigingslaag, die continu bruikbare informatie levert, rechtstreeks binnen DevOps pipelines.

Integratie van OSINT Framework in DevSecOps-workflows

Handmatige informatieverzameling is niet schaalbaar. Daarom is het integreren van automatisering op basis van het OSINT-framework binnen pipelinezorgt ervoor dat de beveiligingsinformatie zichzelf bijwerkt wanneer de code verandert.

Stapsgewijs integratievoorbeeld:

- Bewaarplaatsen bewaken: Voer geheimscanning uit hooks en afhankelijkheidscontroles op elke commit.

- Correlatie bevindingen: Stuur resultaten door naar SIEM, Slack of Jira met behulp van contextuele OSINT-gegevens.

- Waarschuwingen instellen: Activeer geautomatiseerde reacties wanneer nieuwe indicatoren overeenkomen met interne activa.

- Prioriteit geven aan oplossingen: Combineren SCA en SAST Resultaten met bereikbaarheids- en exploiteerbaarheidsanalyse voor slimmere sanering.

Bovendien maken de integraties van Xygeni deze stappen naadloos, waardoor de noodzaak voor handmatige correlatie of externe dashboards. Hierdoor wordt open source-intelligentie standaard onderdeel van elke build, merge en implementatie.

Uitdagingen en ethische overwegingen

Hoewel OSINT krachtig is, moet het altijd verantwoord worden gebruikt. Om deze reden, Teams moeten:

- Bronnen valideren: Controleer inlichtingen om foutpositieve resultaten te voorkomen.

- Respecteer privacy: Zorg dat u voldoet aan de AVG, CCPA en interne beveiligingsregels.

- Vermijd overmatige incasso: Verzamel alleen wat nodig is voor bruikbare inzichten in beveiliging.

- Behoud integriteit: Observeer en analyseer systemen zonder ongeautoriseerde toegang.

Mini-casestudy: een gelekte token detecteren met OSINT-principes

- Week 1: Een DevOps-engineer schakelt de Early Warning-integratie van Xygeni in om GitHub te monitoren op bedrijfsreferenties en mogelijke lekken.

- Week 2: Het systeem markeert automatisch een openbare opslagplaats die een AWS-sleutel blootlegt die is gebruikt in een test pipeline.

- Week 3: Door CI/CD automatisering, het token wordt ingetrokken, een veilige pull request vervangt het en het incident wordt geregistreerd voor audit.

Resultaat: De blootstellingsperiode daalde van 24 uur naar minder dan 15 minuten. Met andere woorden, OSINT-gestuurde zichtbaarheid in combinatie met Xygeni-automatisering maakte van een potentiële inbreuk een non-event.

Als gevolg hiervan laat dit voorbeeld zien hoe OSINT-principes binnen DevOps kunnen worden toegepast pipelineHierdoor krijgen teams hetzelfde inzicht dat voorheen alleen beschikbaar was voor gespecialiseerde analisten die zich bezighouden met bedreigingsinformatie.

OSINT versus traditionele dreigingsinformatie

| Aspect | OSINT (Gemeenschapsgedreven) | Traditionele voeders (leveranciergestuurd) |

|---|---|---|

| Databron | Publiek beschikbare informatie | Eigendoms- of abonnementsgebaseerde gegevens |

| Kosten | Vaak gratis / open | Meestal commercieel |

| Update frequentie | Realtime via API's en community | Periodieke leveranciersupdates |

| Maatwerk | Volledig aanpasbaar voor DevSecOps pipelines | Beperkt tot leveranciers-API |

| strekking | Breed — omvat code, infrastructuur en sociale data | Gericht op bekende malware of IOC-feeds |

OSINT is dus een aanvulling op de traditionele threat intelligence en vervangt deze niet. Het vult hiaten in het inzicht op en biedt ontwikkelteams meer flexibiliteit.

Conclusie: De toekomst van OSINT in AppSec

Naarmate het digitale aanvalsoppervlak groter wordt, wordt context net zo belangrijk als detectie. Het Osint-framework en moderne open-source intelligence-tools bieden die context door te laten zien hoe uw organisatie eruitziet vanuit het perspectief van een aanvaller.

In combinatie met automatisering en correlatie-engines levert OSINT realtime inzicht dat traditionele scanners niet kunnen bieden. Moderne systemen voor inbraakdetectie en -preventie beschermen wat er binnen uw omgeving gebeurt, terwijl OSINT alles beschermt wat daarbuiten zichtbaar is, van openbare code tot vergeten domeinen.

Kortom, open source intelligence transformeert passieve monitoring in proactieve verdediging.

Over de auteur

Geschreven door Fatima Said, Content Marketing Manager gespecialiseerd in applicatiebeveiliging bij Xygeni-beveiliging.

Fátima creëert ontwikkelaarsvriendelijke, op onderzoek gebaseerde content over AppSec, ASPMen DevSecOps. Ze vertaalt complexe technische concepten naar heldere, bruikbare inzichten die cybersecurityinnovatie verbinden met zakelijke impact.