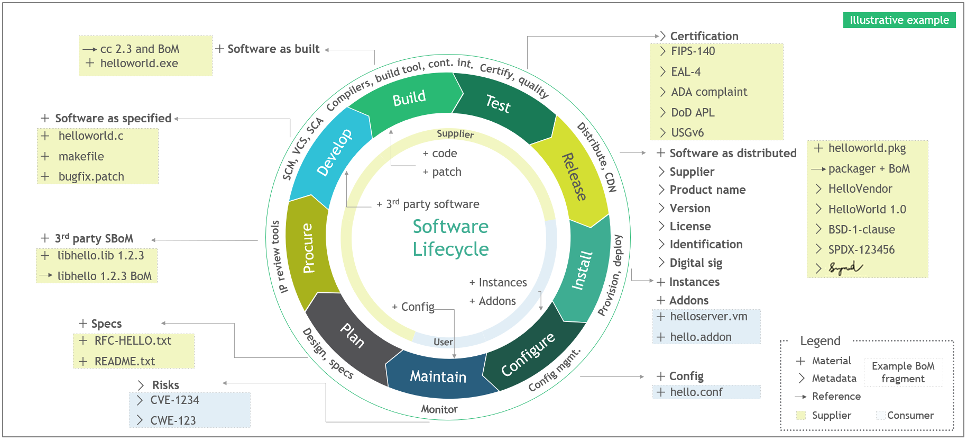

De beveiliging van uw open-sourcecomponenten is net zo belangrijk als uw eigen broncode. Daarom zijn gesprekken over Software Composition Analysis (SCA) en softwarestuklijst (SBOM) winnen aan populariteit binnen DevOps- en AppSec-teams. Hoewel ze vaak samen worden genoemd, sca vs sbom Vergelijking gaat niet over het kiezen van de een boven de ander. In plaats daarvan dienen ze verschillende maar complementaire doelen in software supply chain security.

In dit bericht wordt het verschil uitgelegd tussen sbom vs sca, laat zien hoe ze samenwerken en helpt je te bepalen hoe je beide effectief kunt implementeren. Je zult ook zien hoe tools zoals Xygeni compliance en automatisering vereenvoudigen door sca gebaseerd sbom generatie.

Specifiek SCA helpt jou:

- Kwetsbaarheden in afhankelijkheden detecteren

- Identificeer risicovolle licenties

- Evalueer de exploiteerbaarheid en bereikbaarheid

- Automatiseer herstel met veiligere patchopties

Bovendien een solide SCA tool integreert direct in uw DevOps pipelineHet kan bijvoorbeeld scannen pull requestsren naar binnen CI/CD banen, en ontwikkelaars waarschuwen voordat kwetsbare code de productie bereikt. Als gevolg hiervan, sca en sbom Door samen te werken, kunnen we bedreigingen voor de toeleveringsketen vanaf het begin voorkomen.

Het omvat doorgaans:

- Pakketnamen en versies

- Licenties en leveranciers

- Afhankelijkheidsrelaties

- Hashes en identifiers

Hoewel een SBOM lost kwetsbaarheden niet op zichzelf op, maar speelt een cruciale rol bij het documenteren van de software die u gebruikt. Daarom is het in sectoren waar compliance een belangrijke rol speelt, zoals de gezondheidszorg, de financiële sector of de overheid, SBOMworden snel verplicht.

SBOM vs SCA: Belangrijkste verschillen uitgelegd

Op het eerste gezicht, sca vs sbom Ze lijken misschien op elkaar. Ze lossen echter heel verschillende problemen op. Laten we het eens nader bekijken:

| Kenmerk | SCA Tools | SBOMs |

|---|---|---|

| Doel | ✓ Open-sourcerisico's vinden en oplossen | ✓ Documenteer wat er in uw software zit |

| Automatisering | ✓ Ja, realtime en continu | ✕ Vaak statisch; kan handmatige updates vereisen |

| veiligheidsdekking | ✓ Kwetsbaarheden, exploiteerbaarheid, licentierisico | ✕ Alleen inventaris (geen risico-evaluatie) |

| DevOps-gebruiksscenario | ✓ Beveiligingspoorten, PR-scans, shift-left beveiliging | ✓ Compliance audits, leveranciersgarantie |

| Regelgevende fit | ✓ Aanbevolen | ✓ Vaak vereist (EO 14028, NIST, DoD, FDA) |

Waarom SCA en SBOM Beter samenwerken

In plaats van tussen beide te kiezen, is de slimste aanpak om sca en sbom Naast elkaar. Dit is waarom:

SBOMs hebben realtime updates nodig

Een genereren SBOM Eén keer is niet genoeg. Als je team bijvoorbeeld wekelijks pakketten toevoegt of upgradet, SBOM kan snel verouderd raken. Dat is waar SCA stappen hierin monitoren automatisch uw afhankelijkheden en houden de SBOM actueel.

SCA Op basis SBOMs zijn de nieuwe Standard

Moderne hulpmiddelen zoals Xygeni combineren sca en sbom. De SBOM wordt gemaakt en bijgewerkt vanuit echte SCA scans. Dit bespaart tijd en garandeert dat uw inventaris de daadwerkelijk gebruikte code weerspiegelt.

Ontwikkelaars hebben meer nodig dan een lijst

Terwijl een SBOM geeft je alleen het "wat" SCA vertelt je het "en dan?". Twee apps kunnen bijvoorbeeld dezelfde kwetsbare bibliotheek bevatten, maar slechts één gebruikt daadwerkelijk de gevaarlijke code. SCA voegt die bereikbaarheidscontext toe.

Uiteindelijk door het combineren sca sbom Met betere beveiligingsmogelijkheden krijgt u diepere inzichten, minder foutpositieve resultaten en betere beveiligingsresultaten.

Voordelen van combineren SCA en SBOM in DevOps

Bij het vergelijken SBOM vs SCAHet is belangrijk om te begrijpen dat ze samen effectiever zijn dan afzonderlijk. Door een DevOps-strategie te hanteren die beide omvat, sca en sbom, krijgt uw team toegang tot belangrijke voordelen die verder gaan dan zichtbaarheid op oppervlakteniveau.

U krijgt bijvoorbeeld:

- Grotere nauwkeurigheid in software-inventarisatie en afhankelijkheidstracking

- Automatische naleving met regelgevende kaders zoals NIST en EO 14028

- Risicogebaseerde prioritering gebruik van exploitabiliteitsscores en bereikbaarheidscontext

- Minder vals-positieve resultatendankzij runtime-bewuste detectie

- Auditklaar SBOM export, beschikbaar zonder extra handmatige inspanning

Bovendien is de gecombineerde kracht van sca vs sbom in moderne workflows zorgt ervoor dat teams sneller kunnen werken zonder de controle te verliezen. Omdat SCA detecteert voortdurend veranderingen en SBOMDoor ze te documenteren ten behoeve van de naleving, verkleint u blinde vlekken en stroomlijnt u de afhandeling.

Hierdoor werken uw beveiligings- en ontwikkelteams beter samen en blijven ze voldoen aan de bedrijfs- en regelgevingsdoelstellingen.

SBOM Compliance in de VS en Europa: wat u moet weten

Vandaag de dag, SBOMs zijn niet langer optioneel. Ze zijn een wettelijke vereiste voor veel organisaties in zowel de VS als Europa. Volgens Executive Order 14028moeten alle Amerikaanse federale contractanten een volledige en nauwkeurige SBOM met hun softwareproducten.

Bovendien verplichten regelgevende instanties zoals de FDA en het DoD SBOM gebruik in de gezondheidszorg, defensie en kritieke infrastructuur. Ook in Europa neemt de druk toe:

- Het EU-wet inzake cyberweerbaarheid vereist SBOMs voor alle software met digitale elementen

- NIS2 versterkt de cyberbeveiligingsregels voor aanbieders van kritieke infrastructuur

- DORA handhaaft operationele veerkracht in de financiële sector

- PCI DSS 4.0 omvat veilige ontwikkelingspraktijken en responsgereedheid

Op basis van het NIST Secure Software Development Framework en deze wereldwijde mandaten moeten organisaties:

- Blijf up-to-date SBOMs voor elke release

- Gedetailleerde afhankelijkheidsmetagegevens opnemen, zoals versies en licenties

- Delen SBOMs met partners, toezichthouders en klanten

- Gebruik SBOMs ter ondersteuning van het volgen en verhelpen van kwetsbaarheden

Echter, SBOMAlleen data vertellen je niet wat je kunt uitbuiten. Daarom is het essentieel om ze te combineren met sterke SCA mogelijkheden. Het aannemen van een SCAGebaseerde SBOM strategie zorgt voor continue updates, inzicht in bereikbaarheid en inzicht in de volledige levenscyclus.

Door te combineren SCA en SBOM op één platform blijft uw team vooroplopen op het gebied van compliance en levert tegelijkertijd veilige software zonder vertragingen.

Hoe Xygeni bruggen bouwt SCA en SBOM

Xygeni brengt het beste van sca vs sbom in één naadloos, ontwikkelaarsgericht platform. Belangrijker nog, het biedt echte automatisering, risicocontext en ondersteuning voor regelgeving. En dat allemaal zonder dat teams hun workflows hoeven te veranderen.

Doorlopend SBOM Generatie via SCA

In plaats van statische lijsten te maken, maakt en updatet Xygeni automatisch uw SBOMmaakt gebruik van real-time SCA motor. In het bijzonder elke bouw of pull request zorgt voor nauwkeurige inventarisatie en risicokartering.

Volledige metagegevens en nalevingsformaten

SBOMs omvatten versies, licenties, leveranciers, hashes en zelfs transitieve afhankelijkheden. U kunt ze exporteren in CycloneDX- of SPDX-formaat, zodat u altijd klaar bent voor audits.

DevOps-native workflow-integratie

Omdat beveiliging u niet mag vertragen, integreert Xygeni in uw bestaande CI/CD ongeacht of u GitHub Actions, GitLab, Bitbucket of Jenkins gebruikt.

Risicogebaseerde saneringsinzichten

Xygeni's SCA gaat verder dan detectie. U krijgt bruikbare inzichten zoals EPSS-scores, bereikbaarheidspaden en onze Saneringsrisico functie die u helpt bij het kiezen van veilige, niet-vernietigende upgrades.

Deelbare en vertrouwde outputs

U kunt uw gegevens veilig delen SBOMs met externe stakeholders, auditors of leveranciers. Het belangrijkste is dat u zelf bepaalt wanneer en hoe ze worden verspreid.

Dit alles maakt Xygeni het ideale platform voor teams die de naleving willen vereenvoudigen en de volwassenheid van DevSecOps willen verbeteren door sca vs sbom samen onder één dak.

Final Thoughts: SCA vs SBOM Is een valse keuze

Samenvattend:

- SCA en SBOM zijn geen concurrerende strategieën, maar complementair.

- SCA helpt u te begrijpen en te corrigeren wat riskant is.

- SBOM geeft u volledig inzicht in de inhoud van uw software.

- Samen creëren ze een sterkere, slimmere aanpak van software supply chain security.

Naarmate softwarerisico's zich blijven ontwikkelen, zorgt de omarming van moderne, geautomatiseerde benaderingen ervoor dat uw beveiligingshouding proactief en auditklaar blijft. Of u nu een snelgroeiende startup bent of een gereguleerde enterpriseAls u beide perspectieven gebruikt, krijgt u een compleet beeld en kunt u erop vertrouwen dat u snel kunt handelen zonder belangrijke bedreigingen over het hoofd te zien.

Met Xygeni hoeft u niet te kiezen tussen zichtbaarheid en actie. U krijgt beide, naadloos geïntegreerd in uw bestaande workflows.