Top 10 tools voor softwarecompositieanalyse (SCA Gereedschap) voor 2026

Moderne software is sterk afhankelijk van open source-bibliotheken. Recente studies tonen aan dat meer dan 77% van de code in productieapplicaties tegenwoordig afkomstig is van open source-componenten. Dat versnelt de ontwikkeling, maar brengt ook aanzienlijke risico's met zich mee op het gebied van beveiliging en compliance: een enkele verouderde bibliotheek, een kwaadaardig pakket of een over het hoofd geziene transitieve afhankelijkheid kan een complete applicatie in gevaar brengen. Deze gids bespreekt de 10 beste software-analysetools voor 2026, met aandacht voor de functionaliteit, de sterke en zwakke punten van elke tool en hoe u de juiste tool voor uw team kunt kiezen.

Wat zijn tools voor softwarecompositieanalyse?

Analyse van softwaresamenstelling (SCADeze tools zijn beveiligingsoplossingen die open-sourcebibliotheken identificeren, bewaken en beheren die in softwareprojecten worden gebruikt. Ze detecteren beveiligingslekken, controleren de naleving van licenties en helpen risico's in de toeleveringsketen gedurende de gehele ontwikkelingscyclus te voorkomen.

In tegenstelling tot oudere scanners die alleen bekende CVE's tegen een afhankelijkheidsmanifest weergeven, doen moderne scanners dat wel. SCA Tools analyseren hoe open-sourcebibliotheken daadwerkelijk in uw code worden gebruikt. Ze kunnen aangeven of een kwetsbare functie tijdens de uitvoering bereikbaar is, of een oplossing uw build zal verstoren, of dat een open-sourcepakket verborgen malware bevat. Het resultaat is een nauwkeuriger beeld van het werkelijke risico, in plaats van een onoverzichtelijke lijst met theoretische kwetsbaarheden.

Top 10 software compositie analyse tools

Voordat we ingaan op de details van elk platform, vat de onderstaande tabel samen hoe de belangrijkste software compositie analyse tools (SCA hulpmiddelen) vergelijk op basis van belangrijke mogelijkheden, zoals exploitability scoring, licentiebeheer, malwaredetectie en algemene geschiktheid voor DevSecOps-workflows.

Vergelijkende tabel: SCA Tools

| Gereedschap | Focusgebied | Exploitabiliteitsscore | Licentiebeheer | Malwaredetectie | beste voor |

|---|---|---|---|---|---|

| Xygeni | Volledige bescherming van de software-toeleveringsketen | ✅ EPSS en bereikbaarheid | ✅ Geavanceerd | ✅ Ja, realtime gedragsgebaseerd | Teams die volledige SCA, malwareverdediging en CI/CD integratie |

| Snyk | Ontwikkelaarsgerichte kwetsbaarheidsscanning | ⚠️ Beperkt | ✅ Basis | ❌ Geen | Ontwikkelaars die op zoek zijn naar snelle integratie met IDE's en CI/CD |

| Black Duck | Diepgaande analyse van open source en licentienaleving | ⚠️ Beperkt | ✅ Geavanceerd | ❌ Geen | Groot enterprisevereist gedetailleerd licentie- en beleidsbeheer |

| veracode | Enterprise compliance en AppSec-integratie | ❌ Geen | ✅ Geavanceerd | ❌ Geen | Gereguleerde organisaties gericht op governance en controleerbaarheid |

| Sonatype Levenscyclus | Beleidsautomatisering en beveiliging van de toeleveringsketen | ✅ Gedeeltelijke bereikbaarheid | ✅ Geavanceerd | ❌ Geen | Teams die behoefte hebben aan geautomatiseerd bestuur SDLC |

| JFrog-röntgenfoto | Binaire en containeranalyse | ⚠️ Basis | ✅ Geavanceerd | ⚠️ Beschikbaar in premium pakketten | Teams die het JFrog-ecosysteem gebruiken voor artefact- en containerbeveiliging |

| Checkmarx Eén | Geünificeerd AppSec-platform met SCA | ✅ Analyse van exploiteerbaar pad | ✅ Geavanceerd | ⚠️ Gedeeltelijk | Enterprisegebruikt Checkmarx al voor statische analyse |

| Semgrep-toeleveringsketen | Lichtgewicht, gericht op ontwikkelaars SCA | ✅ Bereikbaarheidsgebaseerd | ✅ Basis | ❌ Geen | Kleine teams die snelle en gemakkelijke adoptie wensen |

| Mend.io | Open source risicodetectie en naleving | ⚠️ EPSS-gebaseerd | ✅ Basis | ❌ Geen | Organisaties die op zoek zijn naar geautomatiseerde kwetsbaarheids- en licentiewaarschuwingen |

| OX-beveiliging | DevSecOps-native pipeline bescherming | ⚠️ Beperkt | ✅ Basis | ❌ Geen | Teams die zich richten op het veiligstellen CI/CD workflows van begin tot eind |

De meest geavanceerde SCA Hulpmiddel voor DevSecOps

Overzicht:

Xygeni SCA beveiligingstools maken open source security gemakkelijker voor ontwikkelaars. In plaats van dat ze alle bekende kwetsbaarheden opnoemen, helpen ze u zich te concentreren op wat er echt toe doet. Ze controleren namelijk of de risicovolle code daadwerkelijk bereikbaar is, misbruikt kan worden of een echte bedreiging vormt.

Bovendien scant Xygeni in realtime en past het perfect in uw CI/CDen detecteert zelfs verborgen gevaren zoals malware in afhankelijkheden. Het zorgt ook voor licentierisico's en compliance, zodat u ze niet handmatig hoeft op te sporen.

Simpel gezegd, Xygeni-SCA is een van de beste SCA tools beschikbaar. Het helpt je om je toeleveringsketen te beveiligen, problemen snel op te lossen en je te concentreren op het verzenden van code, zonder dat het je tijd kost.

Belangrijkste kenmerken:

- Inzichten in saneringsrisico's

Voordat een patch wordt toegepast, laat Xygeni je de afwegingen zien: wat is er gerepareerd, wat kan er kapotgaan en welke nieuwe risico's kunnen er ontstaan. Zo kies je de slimste upgrade, niet zomaar de volgende versie. - Geavanceerde detectie van kwetsbaarheden

Geïntegreerd met NVD, OSV en GitHub Advisories voor volledig inzicht in open-sourcerisico's. Hierdoor krijgen teams tijdige, nauwkeurige threat intelligence. - Prioriteringstrechters

Aanpasbare risicoscores op basis van ernst, exploiteerbaarheid (EPSS), bedrijfsimpact en bereikbaarheid. Hierdoor richt u zich op wat er echt toe doet. - Bereikbaarheids- en exploiteerbaarheidsanalyse

Detecteert welke kwetsbaarheden daadwerkelijk toegankelijk zijn tijdens runtime en hoe waarschijnlijk het is dat ze worden uitgebuit. Zo vermijden teams tijdverspilling aan valse alarmen. - CI/CD & Pull Request Integratie

Scant automatisch tijdens builds en pull requests om problemen vroegtijdig op te sporen, met andere woorden: er vinden beveiligingscontroles plaats zonder dat de levering wordt vertraagd. - Geautomatiseerde sanering

Stelt oplossingen voor of past deze rechtstreeks toe binnen de ontwikkelaar pipelines, zodat teams problemen sneller kunnen oplossen met minimale handmatige inspanning. - Realtime malwaredetectie

Blokkeert malware die verborgen is in open-sourcepakketten met behulp van gedragsgebaseerde analyse en vroege waarschuwingssignalen. In de tussentijd biedt dit continue bescherming. - Licentie nalevingsbeheer

Helpt u bij het volgen en naleven van open-source licenties met behulp van OWASP best practices. Het vermindert daarmee juridische risico's en handhaaft beleid. - SBOM & VDR-generatie

Genereert op aanvraag softwarestuklijsten en kwetsbaarheidsrapporten om transparantie te garanderen en te voldoen aan nalevingsvereisten.

Waarom kiezen voor Xygeni?

- Exclusieve vroege malwaredetectie → Xygeni is de enige SCA tool met realtime, op gedrag gebaseerde malwarescanning via open-sourceafhankelijkheden en DevOps-workflows.

- Meer dan alleen kwetsbaarheidsdetectie → Omvat malwarebescherming, licentiebeheer en geautomatiseerd herstel in één uniform platform.

- Slimmer prioriteren → Combineert EPSS, bereikbaarheid en bedrijfscontext om ervoor te zorgen dat uw team zich richt op de meest kritieke risico's.

- Gebouwd voor ontwikkelaars → Naadloos CI/CD integratie, realtime scannen en uitvoerbare oplossingen, allemaal zonder de levering te verstoren.

- Proactieve verdediging van de toeleveringsketen → Detecteert typosquatting, afhankelijkheidsverwarring en zero-day-bedreigingen voordat ze de productiefase bereiken.

Abonnement*:

- Vanaf $ 33/maand voor het complete alles-in-één platform, geen verborgen kosten of extra kosten voor kritische functies.

- In tegenstelling tot andere aanbieders is alles inbegrepen: SCA, SAST, CI/CD Beveiliging, Geheimdetectie, IaC Securityen Container Scanning, alles in één uniform plan.

- Bovendien zijn er geen limieten op repositories of bijdragers, geen prijzen per stoel, geen gebruikslimieten en geen verrassingen.

2. Snoek SCA Gereedschap

Overzicht:

Snyk is een van de bekendste Sca-beveiligingstools, alom geliefd vanwege zijn ontwikkelaar-eerst-benadering en sterke ecosysteemintegratiesVanaf het begin stelt het teams in staat om kwetsbaarheden direct binnen hun ontwikkelomgevingen te detecteren en te verhelpen, waardoor het extra aantrekkelijk wordt voor flexibele DevSecOps-workflows.

Hoewel het echter breed wordt toegepast, richt Snyk zich vooral op SCA en mist geavanceerde mogelijkheden zoals bereikbaarheidsanalyse, exploitability scoring en realtime malwaredetectie. Als gevolg hiervan kan de dekking tekortschieten voor teams die op zoek zijn naar uitgebreidere open-sourcebeveiliging.

Belangrijkste kenmerken:

- Ontwikkelaarsgerichte integratie → Werkt specifiek in IDE's, Git en CI/CD pipelineom kwetsbaarheden al in een vroeg stadium van de codering op te sporen en pull requests.

- Risicogebaseerde prioritering → Combineert EPSS, CVSS, exploitatievolwassenheid en bereikbaarheid om een dynamische risicoscore te creëren.

- Geautomatiseerde oplossingen → Biedt met name een one-click-functie pull requests met aanbevolen patches en upgrade-paden om het herstel te versnellen.

- Continue monitoring → Houdt vervolgens nieuwe kwetsbaarheden in verschillende omgevingen bij en houdt teams in realtime op de hoogte.

- Licentie- en nalevingsbeheer → Ondersteunt daarnaast governancebeleid en licentiehandhaving via aanpasbare rapportage en automatisering.

nadelen:

- Geen malwaredetectie → Biedt geen bescherming tegen onbekende malware of aanvallen op de toeleveringsketen, zoals typosquatting.

- Beperkte dekking van de toeleveringsketen → Richt zich alleen op bekende CVE's, zonder anomaliedetectie of functies voor build-integriteit.

- Prijzen groeien snel → Omdat alle producten afzonderlijk worden verkocht, variëren de kosten per medewerker en functie. Hierdoor is het lastiger om het budget te beheren in grotere teams.

💲 Prijzen*:

- Begint met 200 tests/maand op het Team-abonnement - Echter, SCA is niet inbegrepen en moet als add-on worden aangeschaft. Het kan ook niet onafhankelijk worden uitgevoerd zonder basisabonnement.

- Functies worden apart verkocht — De prijzen van Snyk zijn modulair, waardoor individuele aankopen vereist zijn SCAContainerbeveiliging, IaC, Geheimen en anderen.

- Totale kosten per functie — De prijs is afhankelijk van het aantal geselecteerde functies en wordt allemaal samen in hetzelfde abonnement gefactureerd.

- Geen openbare prijzen voor volledige dekking — u heeft een offerte op maat nodig. Daardoor stijgen de kosten snel naarmate het gebruik en de teamgrootte toenemen.

3. BlackDuck door Synopsis SCA Gereedschap

Overzicht:

Zwarte Eend van Synopsys is een van de meest gevestigde software compositie analyse tools, specifiek gericht op het identificeren en beheren van risico's in open-source en third-party code. Om dit te bereiken, biedt het diepgaande zichtbaarheid in de software-toeleveringsketen door een combinatie van scantechnologieën en biedt het sterke ondersteuning voor licentienaleving en SDLC integratie.

Niettemin kan het voor sommige teams lastig te beheren zijn en, nog belangrijker, het mist ontwikkelaarsgerichte gebruiksvriendelijkheid en realtime malwarebescherming. Teams kunnen daardoor te maken krijgen met frictie wanneer ze het naadloos willen integreren in snel bewegende DevSecOps-workflows.

Belangrijkste kenmerken:

- Uitgebreide componentanalyse → Scant op kwetsbaarheden, licentienaleving en kwaliteitsrisico's in broncode, binaire bestanden, artefacten en containers.

- Meerdere scantechnieken → Ondersteunt afhankelijkheids-, binaire-, codeprint- en fragmentanalyse om zelfs niet-aangegeven componenten te detecteren.

- Risicoprioritering → Maakt specifiek gebruik van Black Duck Security Advisories om de ernst, impact en context te evalueren, waardoor beter onderbouwde oplossingen mogelijk zijn.

- Beleidsbeheer en automatisering → Maakt het mogelijk om open-sourcegebruiksbeleid af te dwingen in de ontwikkelings-, bouw- en implementatiefasen.

- SBOM Generatie & Monitoring → Maken, importeren en bewaken SBOMs met SPDX/CycloneDX-ondersteuning voor transparantie en naleving.

nadelen:

- Geen realtime malwaredetectie → Kan malware in open-sourceafhankelijkheden niet proactief detecteren of blokkeren.

- Zware operationele overheadkosten → Vanwege de diepgang kan het veel middelen kosten om het in verschillende omgevingen te implementeren, op te schalen en te onderhouden.

- Beperkte ontwikkelaarservaring → Ook ontbreekt het aan naadloze IDE-integratie en een op ontwikkelaars gerichte UX, wat de acceptatie kan vertragen en tot meer wrijving bij engineeringteams kan leiden.

💲 Prijzen*:

- Vanaf $ 525/jaar per teamlid (Security Edition) — jaarlijks gefactureerd, met een minimaal 20 gebruikers.

- Geen flexibiliteit — alle gebruikers moeten binnen de organisatie over dezelfde licenties beschikken.

- Voor Supply Chain Edition zijn aangepaste prijzen vereist — nodig voor geavanceerde functies zoals binair scannen, snippetanalyse en SBOM automatisering.

4. Veracode SAST Gereedschap

Overzicht:

Veracode's softwarecompositieanalyse (SCA) is onderdeel van het bredere applicatiebeveiligingsplatform. Het richt zich specifiek op het identificeren van kwetsbaarheden en licentierisico's in open-sourcecomponenten, met een sterke nadruk op enterprise naleving en handhaving van beleid.

Hoewel het goed geïntegreerd is in het Veracode-ecosysteem, mist het uiteindelijk een diepere exploiteerbaarheidscontext en ontwikkelaarsvriendelijke automatiseringsfuncties die te vinden zijn in modernere softwarecompositieanalysetools. Als gevolg hiervan kunnen teams het moeilijker vinden om echte bedreigingen te prioriteren of herstel te stroomlijnen binnen snelle ontwikkelomgevingen.

Belangrijkste kenmerken:

- Geïntegreerd AppSec-platform → SCA werkt als onderdeel van de uitgebreide suite van Veracode en stroomlijnt zo de beveiligingsinspanningen voor statische, dynamische en open-source tests.

- Geautomatiseerd scannen → Detecteert automatisch kwetsbaarheden in open-sourcecomponenten, vooral tijdens geplande of geactiveerde codeanalyse.

- Gedetailleerde rapportage → Biedt daarom uitgebreide rapporten over kwetsbaarheden en licentienaleving ter ondersteuning enterprise-risicomanagement.

- Beleidshandhaving → Hiermee kunnen organisaties beveiligings- en nalevingsbeleid consistent definiëren en afdwingen in alle pipelines.

nadelen:

- Geen EPSS of bereikbaarheidsanalyse → Als gevolg hiervan ontbreekt de prioritering van kwetsbaarheden op basis van exploiteerbaarheid of runtime-relevantie.

- Geen malwaredetectie → Kan niet proactief schadelijke open-sourcecomponenten in realtime identificeren of blokkeren.

- Minder ontwikkelaarsvriendelijk → Bovendien kan het platformgerichte ontwerp de naadloze integratie met diverse ontwikkeltools en workflows beperken.

💲 Prijzen*:

- De mediane contractwaarde is $ 18,633/jaar — gebaseerd op echte klant aankoopgegevens.

- Geen alles-in-één-plan, echter SCA moet samen met andere Veracode-oplossingen worden aangeschaft voor volledige dekking.

- Aangepaste offertes vereistEr is dan ook geen sprake van transparante of zelfbedieningsprijzen.

5. Levenscyclus van Sonatype Nexus

Overzicht:

Sonatype Levenscyclus is een krachtige SCA Een tool die teams helpt bij het beheren van open-sourcebeveiliging en governance gedurende de gehele softwareontwikkelingscyclus. Om te beginnen biedt het handige functies zoals geautomatiseerde beleidshandhaving, realtime risicodetectie en tools waarmee ontwikkelaars problemen snel kunnen oplossen.

Veel van de belangrijkste functies vereisen echter extra platformcomponenten. Bovendien zijn de prijzen verdeeld over verschillende modules, waardoor het lastiger is om vooraf de volledige kosten te overzien. Teams die op zoek zijn naar een eenvoudigere en meer voorspelbare oplossing, kunnen het daardoor lastig vinden om zowel de installatie als het budget te beheren.

Belangrijkste kenmerken:

- Geautomatiseerd bestuur → Handhaaft aangepaste beveiligings- en licentiebeleidsregels tijdens de ontwikkeling, CI/CD, en inzet pipelines. Op deze manierkunnen organisaties consistente standards in alle teams.

- Realtime detectie van kwetsbaarheden → Controleert voortdurend op bekende kwetsbaarheden en licentierisico's in open-sourcecomponenten. Als gevolgkrijgen teams sneller inzicht in opkomende bedreigingen.

- AI-gestuurd afhankelijkheidsbeheer → Past automatisch vrijstellingen en upgrades toe op basis van dynamische risicobeoordelingen. BovendienDit vermindert de handmatige inspanning en verbetert de consistentie.

- Prioriteringsmotor → Maakt gebruik van bereikbaarheid en realtime signalen om de meest impactvolle bedreigingen te identificeren en te verhelpen. bijgevolgkunnen ontwikkelaars zich concentreren op wat er echt toe doet, in plaats van zich te verliezen in ruis.

- Ontwikkelaar Dashboard → Centraliseert inzichten voor ontwikkelaars in hun bestaande tools om de acceptatie te verbeteren en de reactietijd te verkorten. in het bijzonder, dit verbetert de samenwerking tussen beveiliging en techniek.

- SBOM Management → Biedt export in SPDX- en CycloneDX-formaten. EchterVoor volledige automatisering en nalevingsondersteuning zijn mogelijk aanvullende componenten nodig.

nadelen:

- Geen realtime malwaredetectie → Als gevolg hiervan ontbreekt een proactieve verdediging tegen kwaadaardige open-sourcepakketten die uw computer in gevaar kunnen brengen. pipeline.

- Vereisten voor modulaire platformen → Met andere woorden: kernfuncties werken alleen als u extra hulpmiddelen toevoegt, zoals IQ Server, SBOM Beheerder of Firewall.

- Gefragmenteerd prijsmodel → Als gevolg hiervan moeten teams meerdere licenties en add-ons aanschaffen, wat zowel de kosten als de complexiteit van de installatie doet toenemen naarmate u groeit.

💲 Prijzen*:

- Begint bij $ 57.50/maand per gebruiker; hiervoor is echter ook een aparte IQ Server-licentie vereist, die alleen via een offerte op maat verkrijgbaar is.

- Daarnaast, er is geen uniforme prijsstelling, functies zoals SBOM, Firewall en Container Security moeten afzonderlijk worden aangeschaft.

- Als gevolghet gefragmenteerde licentiemodel zorgt ervoor dat de totale kosten toenemen op basis van tools, aantal gebruikers en implementatie-instellingen.

6. Jfrog röntgenfoto SCA Gereedschap

Overzicht:

JFrog-röntgenfoto is een tool voor softwarecompositieanalyse, ontwikkeld om binaire bestanden, containers en open-sourcepakketten te beschermen. Het integreert nauw met het JFrog-platform en biedt vroege detectie en continue monitoring gedurende de gehele SDLCHierdoor kunnen ontwikkelaars risico's vroegtijdig signaleren zonder dat ze hun werkwijze hoeven te veranderen.

Sommige van de meest geavanceerde functies, zoals malwaredetectie en diepgaande risicoscores, zijn echter afhankelijk van bedrijfseigen systemen. Bovendien vereist toegang tot deze functies vaak de aanschaf van extra modules. Dit kan ertoe leiden dat teams tijdens de installatie te maken krijgen met extra kosten en complexiteit.

Belangrijkste kenmerken:

- Recursief scannen → Scant diep in binaire bestanden, containers en open-sourcepakketten. Hierdoor krijgt u volledig inzicht in kwetsbaarheden en licentierisico's.

- Detectie van malware en bedreigingen → Gebruikt interne bedreigingsinformatie om kwaadaardige componenten te detecteren. Dit omvat met name risico's die niet in openbare CVE-feeds worden vermeld.

- SBOM en VEX-ondersteuning → Genereert SPDX en CycloneDX SBOMs met VEX-annotaties. Met andere woorden, het helpt teams compliant en auditklaar te blijven.

- Operationeel risicobeleid → Blokkeert niet-vertrouwde pakketten op basis van leeftijd, activiteit van de bijdrager en gebruikstrends. Hierdoor worden risicovolle componenten vroegtijdig uitgesloten.

- IDE en CI/CD Integratie → Geeft realtime feedback rechtstreeks in dev tools en pipelines. Op deze manier wordt de beveiliging gehandhaafd zonder dat de levering wordt vertraagd.

- Aangedreven door beveiligingsonderzoek → Verrijkt CVE's met contextuele inzichten uit intern onderzoek. Zo krijgen teams meer inzicht in de werkelijke risico's.

nadelen:

- Geen exploitatiescore (bijv. EPSS) → Daarom, prioritering mist runtime- en bereikbaarheidscontext.

- Nauw verbonden met het JFrog-ecosysteem → Daarom, het is alleen ideaal voor gebruikers die al JFrog gebruiken; zelfstandig gebruik is beperkt.

- Geavanceerde functies vereisen extra licenties → Bij voorbeeld, functies zoals Advanced Security of Runtime Integrity zijn alleen beschikbaar in de hoogste abonnementen.

💲 Prijzen*:

- Begint bij $ 960 / maand. SCA functies zijn achter de Enterprise X-niveau.

- DaarnaastKernfuncties zoals Package Curation en Runtime Integrity worden apart verkocht.

- Globaal genomen, de prijzen zijn gefragmenteerd en stijgen snel met add-ons en schaalvergroting.

7. Checkmarx Eén SCA

Overzicht:

Checkmarx Eén SCA biedt analyse van de samenstelling van software als onderdeel van een breder applicatiebeveiligingsplatform. Het helpt specifiek bij het detecteren open-source kwetsbaarheden, licentierisico'sen kwaadaardige pakketten, met geavanceerde functies zoals detectie van exploiteerbaar pad en SBOM generatie.

Het mist echter ingebouwde bescherming tegen malware in de hele SDLC en biedt geen realtime, op bereikbaarheid gebaseerde prioritering. Bovendien vereisen mogelijkheden die doorgaans op andere platforms worden verenigd, hier aparte modules. Als gevolg hiervan is de afhankelijkheid van enterprise Licenties en modulaire add-ons kunnen de complexiteit en kosten voor beveiligingsteams aanzienlijk verhogen.

Belangrijkste kenmerken:

- Detectie van exploiteerbaar pad → Geeft aan welke kwetsbaarheden daadwerkelijk bereikbaar zijn tijdens runtime. Als gevolgkunnen teams prioriteit geven aan wat er echt toe doet.

- Detectie van schadelijke pakketten → Identificeert open-sourcecomponenten die als wapen zijn gebruikt. Deze kant opworden bedreigingen voor de toeleveringsketen geblokkeerd voordat ze de productie bereiken.

- Scannen van privépakketten → Scant bedrijfseigen en interne pakketten, zelfs als ze niet in openbare registers staan. Daarom, verborgen risico's blijven niet onopgemerkt.

- Licentierisicoanalyse → Signaleert problemen met open source-licenties met duidelijke, uitvoerbare rapporten. Op deze manierzijn juridische en compliance-risico's gemakkelijker te beheren.

- SBOM Generatie → Exporteert SPDX en CycloneDX SBOMs in één klik. OvereenkomstigHet vereenvoudigt audits en ondersteunt wettelijke vereisten.

- Door AI gegenereerde codescanning → Analyseert AI-ondersteunde code op verborgen beveiligingsrisico's en beleidsinbreuken. bijgevolg, behoudt u de controle, zelfs wanneer u generatieve code gebruikt.

nadelen:

- Geen realtime malwaredetectie → Er is geen sprake van continue gedragsscanning voor opkomende bedreigingen.

- Geen inboorling CI/CD or pipeline integratie voor SCA → In plaats daarvan vertrouwt het op bredere integratie van het Checkmarx-platform, wat extra installatiekosten met zich meebrengt.

- Modulaire opzet verhoogt complexiteit → Volledig SCA Voor een betere dekking is mogelijk een koppeling met andere Checkmarx-oplossingen vereist.

- Alleen aangepaste licenties → Zonder selfservice-prijsstelling worden budgettering en inkoop minder voorspelbaar en tijdrovender.

💲 Prijzen*:

- Begint op enterprise-niveau prijzen: gerapporteerde implementaties variëren van $ 75,000 tot $ 150,000 / jaar.

- Geen alles-in-één-plan, in plaats daarvan, SCA is een van de vele modulaire oplossingen; voor volledige dekking is het bundelen van meerdere tools nodig.

8. Semgrep SCA Gereedschap

Overzicht:

Semgrep-toeleveringsketen is een lichtgewicht SCA Een oplossing ontworpen voor ontwikkelaars. Het vermindert waarschuwingsmoeheid door middel van bereikbaarheidsgebaseerde prioritering en biedt kernfuncties zoals licentienaleving, SBOM generatie en uitvoerbare sanering.

Het mist echter cruciale beschermingsmaatregelen voor CI/CD pipelines, bouwsystemen en malwarebedreigingen. Hierdoor blijven belangrijke fasen in de softwaretoeleveringsketen kwetsbaar, waardoor de geschiktheid voor uitgebreide AppSec-programma's wordt beperkt.

Belangrijkste kenmerken:

- Prioritering op basis van bereikbaarheid → Markeert alleen kwetsbaarheden die tijdens runtime worden aangeroepen.

- Handhaving van licentienaleving → Hierdoor kunnen risicovolle pakketten direct op PR-niveau worden geblokkeerd, zodat overtredingen niet kunnen worden samengevoegd.

- SBOM Generatie → Ondersteunt CycloneDX met volledige afhankelijkheidszoekopdracht.

- Ontwikkelaarsgerichte UX → Integreert met IDE's, GitHub, GitLab en populaire CI/CD gereedschap.

- Inzichten in sanering → Daarom worden de aangetaste coderegels gemarkeerd en worden stapsgewijze instructies gegeven om de oplossingen te stroomlijnen.

nadelen:

- Nee CI/CD or Build Security → Daarom kan het niet veilig zijn pipelines, builds of productie-artefacten.

- Geen malwaredetectie → Daardoor kan het geen schadelijke pakketten in uw softwaretoeleveringsketen identificeren.

- Gefragmenteerde functieset → Vereist afzonderlijke aankopen voor de modules Code, Supply Chain en Secrets.

- Kosten schalen snel → Eigenlijk stijgen de prijzen op basis van bijdragers snel naarmate de teamgrootte toeneemt.

💲 Prijzen*:

- Begint op $40/maand per bijdrager per product.

- Geen alles-in-één platform: moet elk product apart kopen om de volledige dekking te dekken SDLC.

- Licentievergrendeling: alle bijdragers moeten over een gelijke licentie voor alle modules beschikken.

9. Mend.io SCA Gereedschap

Overzicht:

Mend.io SCA maakt deel uit van een compleet AppSec-platform dat is ontwikkeld om open-sourcekwetsbaarheden, licentieproblemen en bedreigingen voor de toeleveringsketen te vinden en te verhelpen. Het biedt met name bereikbaarheidsanalyse en slimme prioritering, zodat u zich kunt richten op echte risico's, niet alleen op ruwe CVE-aantallen.

De meeste kernfuncties zijn echter alleen beschikbaar met een premium licentie. Teams die flexibiliteit zoeken, moeten daarom mogelijk voor de volledige suite betalen, wat de totale kosten kan verhogen en de acceptatie kan beperken.

Belangrijkste kenmerken:

- Bereikbaarheidsanalyse → Markeert alleen de kwetsbaarheden die daadwerkelijk in uw code kunnen worden uitgebuit. Zo verspillen teams geen tijd aan problemen met een laag risico.

- EPSS-gebaseerde risicoprioritering → Combineert CVSS-ernstscores met exploitgegevens om de meest relevante bedreigingen te rangschikken. Zo kunnen ontwikkelaars de urgente problemen als eerste aanpakken.

- Waarschuwingen over naleving van licenties → Signaleert vroegtijdig problematische open-sourcelicenties en ondersteunt realtime handhaving. Zo beperkt u juridische en operationele risico's.

- SBOM Generatie → Produceert machineleesbare SBOMs in SPDX- en CycloneDX-formaat. Daarmee blijft u compliant en klaar voor audits.

nadelen:

- Geen malwaredetectie → Er is geen proactieve scan op schadelijke open-sourcepakketten, waardoor er hiaten ontstaan in de beveiliging van de toeleveringsketen.

- Beperkte exploiteerbaarheidscontext → Hoewel het EPSS omvat, Mend SCA biedt geen bereikbaarheid op runtime-niveau of diepgaande traceerbaarheid van functies.

- Beperkte automatisering van aangepast beleid → Minder gedetailleerde automatisering voor het blokkeren van kwetsbaarheden of het afdwingen van pre-merge-maatregelen vergeleken met meer gespecialiseerde platforms.

- Sterke afhankelijkheid van platformintegratie → SCA functies zijn nauw gekoppeld aan de volledige suite van Mend, waardoor de flexibiliteit voor teams die andere tools in hun omgeving gebruiken, beperkt is SDLC.

💲 Prijzen*:

- Begint bij $ 1,000/jaar per bijdragende ontwikkelaar — omvat SCA, SAST, containerscannen en meer.

- Er zijn extra kosten van toepassing voor Mend AI Premium, DAST, API-beveiliging en ondersteunende diensten en dus geavanceerde bescherming voegen aanzienlijk toe aan de basisprijs.

- Geen flexibiliteit op basis van gebruikHierdoor nemen de kosten sterk toe naarmate het team groter wordt en de functionaliteiten meer worden geïmplementeerd.

10. OX-beveiliging SCA Gereedschap

Overzicht:

OX-beveiliging SCA is ontworpen om open-source afhankelijkheden te beveiligen met behulp van DevSecOps-native workflows. Het introduceert met name innovatieve ideeën zoals de Pipeline Bill of Materials (PBOM), dat inzicht biedt dat verder gaat dan traditionele SBOMs. Bovendien automatiseert het hersteltaken, waardoor teams kwetsbaarheden efficiënter kunnen beheren tijdens de ontwikkeling en in productie.

Het mist echter nog steeds enkele cruciale functies. Zo biedt het geen diepgaande analyse van de exploiteerbaarheid, realtime malwaredetectie of uitgebreide runtimecontext. Hierdoor kan het voor beveiligingsteams lastig zijn om echte bedreigingen te prioriteren. Dit leidt tot meer waarschuwingsmoeheid, meer handmatige triage en mogelijk een zwakkere bescherming in de gehele softwaretoeleveringsketen.

Belangrijkste kenmerken:

- PBOM-zichtbaarheid → Gaat verder dan standard SBOMs door aan te bieden pipelineInzicht op -niveau. Teams krijgen daardoor een duidelijker beeld van de risico's in de toeleveringsketen.

- Geautomatiseerde risicosanering → Detecteert en verhelpt problemen in zowel ontwikkel- als postproductieomgevingen. Dit helpt de responstijd en operationele overhead te verkorten.

- CI/CD & Dev Tools-integratie → Sluit aan op uw bestaande pipelines en ontwikkelaarstools. Op deze manier wordt verstoring geminimaliseerd en blijven workflows veilig.

nadelen:

- Geen malwaredetectie → Kan geen schadelijke pakketten of backdoors in OSS-afhankelijkheden detecteren.

- Ondiepe bereikbaarheidsanalyse → Er is geen tracering van de exploiteerbaarheid tijdens runtime en er is geen gedetailleerd inzicht op functieniveau.

- Beperkte marktvolwassenheid → Omdat het een nieuwe leverancier is, zijn de integratiediepte en de community-ondersteuning nog in ontwikkeling.

💲 Prijzen*:

- Aangepaste offerte vereist:Er is dus geen openbare prijsstelling of selfserviceplan beschikbaar.

- Gebrek aan transparante prijzen en onduidelijk SCA-enkel aanbod. Hierdoor zijn de totale kosten moeilijk in te schatten.

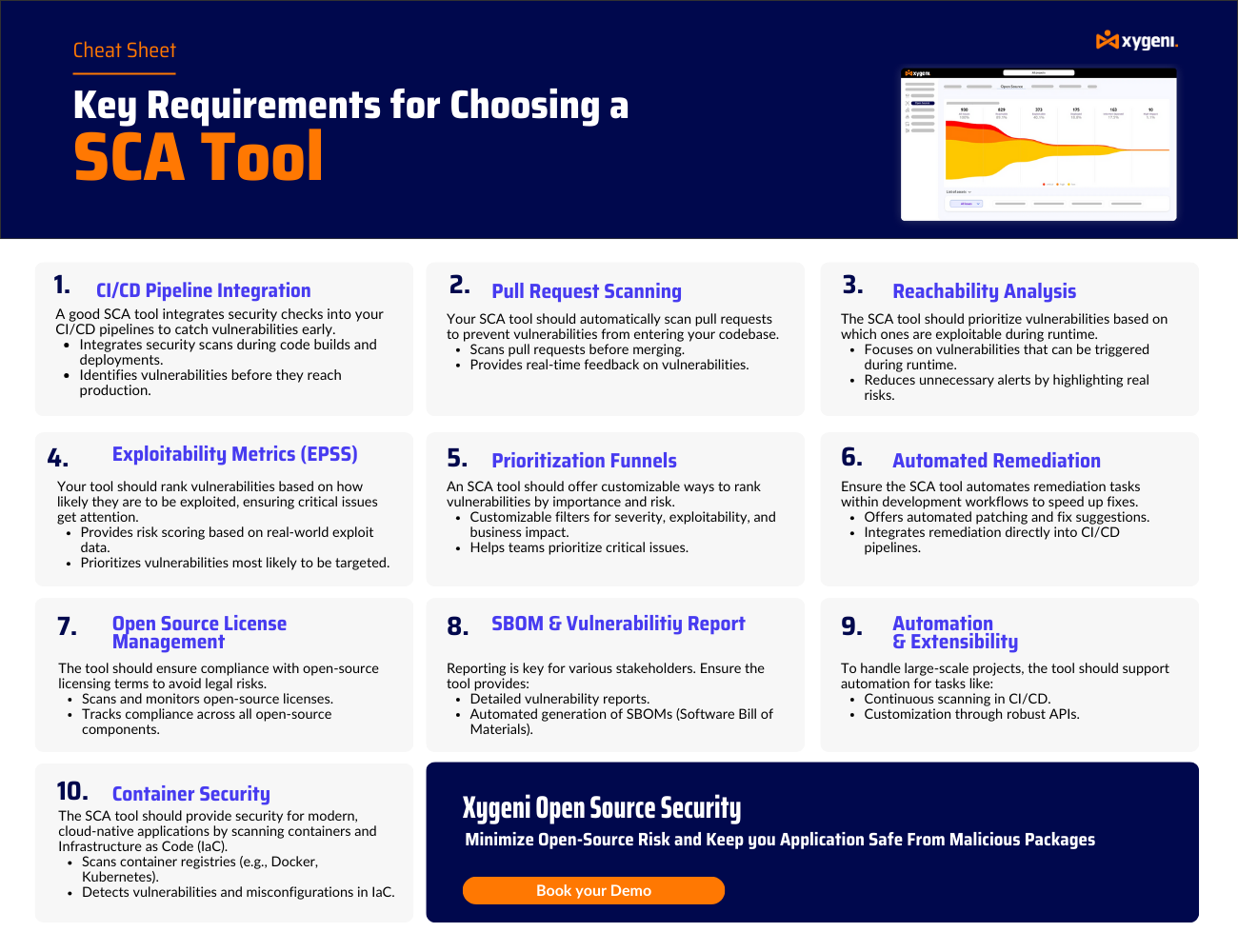

Essentiële kenmerken om te overwegen bij het kiezen van een SCA Gereedschap

Met de beoordeelde instrumenten zijn dit de criteria die het belangrijkst zijn voor een weloverwogen selectie.cision:

Bereikbaarheidsanalyse. Een tool die elke CVE in elke transitieve afhankelijkheid markeert, produceert meer ruis dan signaal. Bereikbaarheidsanalyse Hiermee wordt vastgesteld of kwetsbare code daadwerkelijk wordt uitgevoerd tijdens de runtime, waardoor de meeste irrelevante bevindingen worden geëlimineerd en teams zich kunnen concentreren op echte risico's.

Exploitatiemetrieken die verder gaan dan CVSS. De CVSS-ernstscores alleen zijn een slechte maatstaf voor het werkelijke risico. Instrumenten die rekening houden met EPSS-scores En de bekende beschikbaarheid van exploits geeft een aanzienlijk nauwkeuriger beeld van welke kwetsbaarheden waarschijnlijk het doelwit zullen zijn.

Bewustzijn van saneringsrisico's. Het verhelpen van een kwetsbaarheid door een afhankelijkheid te upgraden kan nieuwe kwetsbaarheden introduceren of de build verstoren. Tools die de volledige afweging van een patch laten zien voordat deze wordt toegepast, zoals Xygeni doet, zijn hierbij nuttig. SaneringsrisicoanalyseVoorkom dat herstelmaatregelen nieuwe problemen veroorzaken.

Realtime malwaredetectie. CVE-databases bevatten alleen bekende kwetsbaarheden in gepubliceerde pakketten. Supply chain-aanvallen maken steeds vaker gebruik van kwaadaardige pakketten zonder CVE-nummer, waarbij ze zich baseren op typosquatting, verwarring over afhankelijkheden of gecompromitteerde beheerdersaccounts. Alleen tools met gedragsgebaseerde, realtime malwaredetectie kunnen dit type dreiging aanpakken.

CI/CD integratie met handhavingsmogelijkheden. Scannen is alleen waardevol als de bevindingen kunnen voorkomen dat onveilige code de productieomgeving bereikt. Handhaving van beleid als code in pull requests en pipeline poorten converteren SCA van een adviserend instrument naar een echte beveiligingsmaatregel.

Beheer van licentienaleving. De verplichtingen van open source-licenties vormen niet alleen een veiligheidsrisico, maar ook een juridisch risico. SCA De tools houden licenties bij, zowel directe als indirecte afhankelijkheden, signaleren beleidsschendingen en bieden ondersteuning. SBOM generatie voor nalevingsrapportage.

SBOM generatie. Software-stuklijsten worden steeds vaker vereist door klanten, toezichthouders en frameworks zoals CISA en de EU-verordening inzake cyberweerbaarheid. Controleer of de tool genereert SBOMin CycloneDX- en SPDX-formaten op aanvraag als onderdeel van de standard workflow, niet als een premium toevoegen.

Hoe kies je het juiste? SCA Gereedschap

Als uw voornaamste behoefte is dat ontwikkelaars de applicatie met minimale frictie accepteren: Snyk of Semgrep Supply Chain bieden de meest laagdrempelige instapmogelijkheden, met sterke IDE- en Git-integratie en een ontwikkelaarsvriendelijke gebruikersinterface.

Als naleving van licentievoorwaarden en binaire analyse prioriteit hebben: Black Duck blijft de meest complete optie voor organisaties met complexe licentiebeheervereisten en grote, verouderde codebases.

Als je je al in een specifiek ecosysteem bevindt: JFrog Xray voor gebruikers van het JFrog-platform, Checkmarx One voor teams die Checkmarx gebruiken. SASTen Veracode SCA Voor klanten van het Veracode-platform biedt dit platform een natuurlijke integratie binnen hun respectievelijke ecosystemen.

Als u naast CVE-detectie ook echte malwarebescherming nodig hebt: Alleen Xygeni biedt realtime, op gedrag gebaseerde malware-scanning als native functie. SCA capaciteit, die bedreigingen dekt die niet in een CVE-database worden behandeld.

Als je nodig hebt SCA als onderdeel van een compleet DevSecOps-programma: Een uniform platform zoals Xygeni maakt het overbodig om aparte tools te onderhouden. SCA, SAST, geheimen, IaCen pipeline securityDe bevindingen worden gecorreleerd via ASPM, geprioriteerd op basis van bruikbaarheid en zakelijke context, en aangepakt via AI AutoFix, allemaal zonder kosten per gebruiker. Vergelijk opties met behulp van de beste applicatiebeveiligingstools Overzicht voor een bredere context.

Conclusie

Software-samenstellingsanalyse is niet langer optioneel voor teams die productiesoftware leveren. De open-source-toeleveringsketen is een actief aanvalsoppervlak en het scannen op CVE's alleen laat reële lacunes achter die kwaadwillende actoren al uitbuiten.

De tien tools die hier worden besproken, bestrijken een breed spectrum aan benaderingen, van lichtgewicht open-source scanners tot complete systemen. enterprise Governanceplatformen. De juiste keuze hangt af van de omvang van uw team, de bestaande tools, de compliance-vereisten en hoe ver uw beveiligingsprogramma verder moet gaan dan alleen CVE-detectie.

Voor teams die nodig hebben SCA Met echte malwarebescherming, op bereikbaarheid gebaseerde prioritering, veilige geautomatiseerde herstelmaatregelen en correlatie over de volledige softwareleveringsketen biedt Xygeni in 2026 de meest complete aanpak als onderdeel van haar uniforme, door AI aangedreven AppSec-platform.

Start uw gratis proefperiode van 7 dagen met Xygeni, geen creditcard nodig.

Korte samenvatting

- Xygeni: Compleet SCA bescherming met bereikbaarheidsanalyse, exploitabiliteitsscores en realtime malwaredetectie CI/CD pipelines.

- Snyk: Ontwikkelaarsvriendelijke tool voor snelle kwetsbaarheidsscans en -herstel in IDE's en pipelines.

- Black Duck: Enterprise-hoog inzicht in open source-bibliotheken en sterke controle op naleving van licenties.

- veracode: Geïntegreerd AppSec-platform gericht op beleidshandhaving en governance voor grote organisaties.

- Sonatype Levenscyclus: Geautomatiseerd beleidsbeheer en inzicht in de toeleveringsketen met diepgaande afhankelijkheidsregistratie.

- JFrog-röntgenfoto: Geavanceerd scannen van binaire bestanden en containers, het meest geschikt voor teams die al gebruikmaken van het JFrog-ecosysteem.

- Checkmarx Eén: Geünificeerde AppSec-oplossing met exploiteerbare paddetectie en modulaire enterprise dekking.

- Semgrep-toeleveringsketen: Lichtgewicht en bereikbaarheidsgebaseerd SCA voor kleine teams die snelle adoptie nodig hebben.

- Mend.io: SCA platform dat bereikbaarheid en EPSS-scores combineert om open source-risico's te prioriteren en op te lossen.

- OX-beveiliging: DevSecOps-native tool met pipeline-niveau zichtbaarheid en geautomatiseerde oplossingen in workflows.

Waarom Xygeni-SCA Is de slimmere keuze

Xygeni SCA Beveiligingstools zijn ontwikkeld voor de manier waarop moderne teams zich vandaag de dag ontwikkelen. Ze markeren niet alleen verouderde pakketten. In plaats daarvan voegen ze realtime bedreigingsinformatie, slimmere prioritering en handsfree automatisering toe, waardoor beveiliging naadloos samengaat met uw ontwikkeling, en niet ertegenin gaat.

Zo verhoogt Xygeni de lat voor tools voor softwarecompositieanalyse:

Vroegtijdige detectie van malware

Xygeni detecteert schadelijke pakketten voordat ze uw codebase bereiken. Dit omvat typosquatted dependencies en bedreigingen voor de toeleveringsketen, zoals dependency confusion. Zo voorkomt u problemen vroegtijdig en behoudt u uw pipeline schoon.

Bereikbaarheid en EPSS-score

In plaats van je team te overweldigen met irrelevante meldingen, richt Xygeni zich op wat er daadwerkelijk te misbruiken valt in je code. Zo verminder je ruis en concentreer je je alleen op de kwetsbaarheden die er het meest toe doen.

Auto-remediatie in Pull Requests

Xygeni stelt automatisch de veiligste oplossing voor of opent zelfs een pull request voor u. Hierdoor kan uw team sneller herstellen zonder de normale workflow te verstoren.

Saneringsrisico en detectie van wijzigingen

Xygeni gaat verder dan traditioneel patchen door te analyseren hoe elke update je codebase beïnvloedt. De herstelengine vergelijkt versies regel voor regel om ingrijpende wijzigingen, verwijderde methoden en API-wijzigingen voordat je samenvoegt.

Elke voorgestelde oplossing is geclassificeerd op Laag, gemiddeld of hoog risico, die u de veiligste weg vooruit wijst. Zo kunt u met vertrouwen beslissen welke patches u wilt toepassen – waarbij u de juiste balans vindt tussen beveiliging, stabiliteit en ontwikkelsnelheid.

Weet voordat u gaat patchen

Voor commitBij elke update legt Xygeni precies uit wat elke patch doet. U ziet welke CVE's het verhelpt, of het nieuwe risico's introduceert en of het de compilatie kan beïnvloeden. Deze transparantie helpt u met vertrouwen te handelen en onnodige herbewerking te voorkomen.

Begrijp de impact op codeniveau

Xygeni markeert verwijderde of gewijzigde methoden, aangetaste bestanden en mogelijke buildfouten voordat u samenvoegt. Zo voorkomt u compilatiefouten en houdt u zelfs kritieke paden stabiel.

CI/CD-Native by Design

Xygeni past naadloos in je bestaande workflows. Het werkt met GitHub Actions, GitLab, Jenkins, Bitbucket en andere. Bovendien integreert het eenvoudig zonder vertragingen.

SBOM en licentie Guardrails

Xygeni genereert SPDX of CycloneDX SBOMs automatisch en past de regels voor licentienaleving in realtime toe. Hierdoor blijft u auditklaar en compliant gedurende de gehele ontwikkelingscyclus.

Al met al, Xygeni SCA Beveiligingstools helpen je om belangrijke problemen op te lossen, te voorkomen dat er iets kapotgaat en met vertrouwen veilige code te leveren. Je scant niet alleen op problemen, je lost ze intelligent op.

FAQ

Wat is een tool voor softwarecompositieanalyse?

Een tool voor softwarecompositieanalyse identificeert de open source-bibliotheken en externe afhankelijkheden die in een softwareproject worden gebruikt, controleert deze aan de hand van databases met kwetsbaarheden en licentieregisters, en helpt teams de risico's die ze met zich meebrengen te begrijpen en te beheren. SCA De tools omvatten ook bereikbaarheidsanalyse, kwetsbaarheidsscores, malwaredetectie en geautomatiseerde herstelmaatregelen.

Wat is het verschil tussen SCA en SAST?

SAST (Statische applicatiebeveiligingstesten) analyseren uw eigen broncode op beveiligingslekken. SCA analyseert de open-sourcecomponenten van derden waarvan uw code afhankelijk is. Beide zijn noodzakelijk: SAST vindt fouten in de code die je schrijft. SCA Het spoort problemen op in de code die u gebruikt. Een compleet applicatiebeveiligingsprogramma omvat beide, naast DAST. IaC Scannen en geheimen opsporen.

Waarom is bereikbaarheidsanalyse belangrijk in SCA?

De meeste applicaties zijn afhankelijk van tientallen of honderden open source-pakketten, waarvan vele bekende CVE's bevatten in functies die nooit daadwerkelijk worden aangeroepen. Zonder bereikbaarheidsanalyse, SCA Tools signaleren al deze risico's, wat resulteert in een onoverzichtelijke lijst die ontwikkelteams overweldigt. Bereikbaarheidsanalyse filtert de bevindingen, zodat alleen die gevallen overblijven waarbij de kwetsbare code daadwerkelijk tijdens runtime wordt uitgevoerd. Dit vermindert de ruis aanzienlijk en helpt teams zich te concentreren op echte risico's.

Wat is het verschil tussen SCA en een SBOM?

SCA Het is een proces en een reeks hulpmiddelen voor het identificeren en beheren van open-sourceafhankelijkheden en de bijbehorende risico's. SBOM Een software-lijst met materiaalkosten (Software Bill of Materials, software) is een gestructureerd uitvoerdocument waarin alle componenten van een softwarepakket worden opgesomd. SCA tools genereren doorgaans SBOMals onderdeel van hun workflow, maar de twee termen verwijzen naar verschillende dingen: de ene is het analyseproces, de andere is een specifiek artefact dat door dat proces wordt geproduceerd.

Welke SCA Detecteert deze tool malware in open source-pakketten?

De meeste SCA Tools detecteren alleen bekende kwetsbaarheden in gepubliceerde pakketten via CVE-databases. Ze kunnen geen kwaadaardige pakketten detecteren die geen CVE hebben, wat de manier is waarop de meeste supply chain-aanvallen werken. Xygeni is de enige tool in deze lijst die realtime, op gedrag gebaseerde malwaredetectie in open source-registers als native functionaliteit biedt. SCA capaciteit, waardoor bedreigingen worden geblokkeerd voordat ze binnenkomen. SDLC.

Disclaimer: Prijzen zijn indicatief en gebaseerd op openbaar beschikbare informatie. Voor nauwkeurige en actuele offertes, neem rechtstreeks contact op met de leverancier.