Wist je dat over 560,000 nieuwe malwarebedreigingen Elke dag opduiken? Naarmate cyberaanvallen steeds geavanceerder worden, is het cruciaal om te begrijpen wat kwaadaardige code is en hoe deze systemen kan infiltreren. Deze bedreigingen kunnen namelijk misbruik maken van kwetsbaarheden in software, wat kan leiden tot datalekken, financiële verliezen en grote verstoringen. Verschillende soorten kwaadaardige code, zoals phishingaanvallen, trojans en exploits in de toeleveringsketen, hebben hun schadelijke potentieel bewezen.

Bijvoorbeeld de 2023 Grootboek aanval de software connect-kit tool van het bedrijf gecompromitteerd, waardoor aanvallers meer dan $ 600,000 konden stelen door hardware wallets aan te vallen.

Wat is schadelijke code en waarom is het belangrijk?

Wat is schadelijke code?

Kwaadaardige code is software of scripts die ontworpen zijn om systemen te beschadigen of gegevens te stelen. In tegenstelling tot legitieme software verbergt deze zich vaak in vertrouwde applicaties, waardoor deze moeilijk te detecteren is. Voorbeelden hiervan zijn virussen, ransomware en spyware. Geavanceerde detectietools zijn essentieel om deze te identificeren en te voorkomen.

Aanvallen met kwaadaardige code kunnen zowel propriëtaire als open-source software misbruiken, waardoor gevoelige informatie in gevaar komt. Veelvoorkomende soorten kwaadaardige code zijn virussen, wormen, ransomware, trojans en spyware. Deze bedreigingen komen vaak systemen binnen via phishing-e-mails, nep-software-updates of gecompromitteerde code van supply chain-aanvallen.

Detectiehulpmiddelen, zoals Xygeni's Early Warning Malware Detection, zijn cruciaal bij het identificeren en blokkeren van deze bedreigingen voordat ze systemen in gevaar brengen.

Soorten schadelijke code die uw systemen kunnen compromitteren

Nu we weten wat schadelijke code is, gaan we de verschillende typen bekijken die uw systemen dagelijks bedreigen.

Soorten kwaadaardige code

- achterdeur: Hiermee kunnen aanvallers de authenticatie overslaan om toegang te krijgen tot systemen, gegevens te stelen of de controle over te nemen.

- Trojaanse paarden: Software die er veilig uitziet, maar schadelijke code verbergt om uw systeem aan te vallen.

- ransomware: Blokkeert uw bestanden en vraagt geld om ze te ontgrendelen, waardoor de bedrijfsvoering verstoord wordt.

- spyware: Houdt stiekem uw activiteiten in de gaten en steelt privé-informatie zoals wachtwoorden.

- Phishing-aanvallen: Met nepmails probeert u persoonlijke gegevens te delen of schadelijke bestanden te downloaden.

- keyloggers: Registreert wat u typt om wachtwoorden en gevoelige informatie te stelen.

- Dief: Steelt opgeslagen gegevens, waaronder wachtwoorden en belangrijke bestanden.

- Worm: Verspreidt zich over netwerken, vertraagt systemen en verbruikt bronnen.

- Mijnwerker: Maakt gebruik van de rekenkracht van uw computer om cryptovaluta te minen, wat leidt tot slechte prestaties.

Hoe u zich kunt verdedigen tegen kwaadaardige code

Open-source software (OSS) stimuleert samenwerking en innovatie, maar creëert ook mogelijkheden voor aanvallers om kwaadaardige code te injecteren. Eenmaal binnen kan deze code zich verspreiden via supply chain-aanvallen, het stelen van gegevens, het controleren van systemen of het compromitteren van hele netwerken.

Aanvallers kunnen bijvoorbeeld malware toevoegen aan een populaire open-sourcebibliotheek. Een opvallend geval is de Polyfill.io-aanval, waarbij een kwaadwillende actor de controle over de Polyfill-service kreeg en malware in de codebase injecteerde. Dit compromitteerde wereldwijd meer dan 100,000 websites, waardoor mobiele gebruikers werden omgeleid naar frauduleuze websites. Toen ontwikkelaars onbewust de gecompromitteerde bibliotheek integreerden, stelden ze hun applicaties en gebruikers bloot aan ernstige risico's.

Om deze bedreigingen te bestrijden, moeten organisaties continue monitoring implementeren, code-audits uitvoeren en geavanceerde malwaredetectietools gebruiken. Zowel ontwikkelaars als gebruikers moeten waakzaam blijven om hun systemen te beschermen tegen verborgen bedreigingen.

Bewezen strategieën om u te verdedigen tegen kwaadaardige code

Aanvallen met kwaadaardige code brengen niet alleen systemen in gevaar, maar kunnen ook leiden tot aanzienlijke financiële verliezen. Cyberaanvallen kosten bedrijven gemiddeld $ 4.45 miljoen per inbreuk, volgens IBM's Cost of a Data Breach Report uit 2023. Dit onderstreept het belang van proactieve verdedigingsmaatregelen om de hoge kosten van inactiviteit te voorkomen. Om uw systemen effectief te beschermen, zouden organisaties de volgende strategieën moeten implementeren:

- Veilige codeerpraktijken: Gebruik hulpmiddelen voor statische analyse om kwetsbaarheden tijdens de ontwikkeling te identificeren.

- Kwetsbaarheidsbeoordelingen: Voer regelmatig penetratietests uit om zwakke plekken te ontdekken.

- Patchbeheer: Automatiseer updates om tijdige toepassing van softwarepatches te garanderen.

- Toepassing op de witte lijst: Beperk de uitvoering tot vooraf goedgekeurde applicaties en blokkeer ongeautoriseerde programma's.

- Integreer beveiliging in de SDLC: Integreer beveiligingsmaatregelen in de gehele softwareontwikkelingscyclus.

- Codebeoordeling en binaire analyse: Controleer code en binaire bestanden regelmatig om verdacht gedrag of schadelijke scripts te detecteren.

Blijf een stap voor: Xygeni's vroege waarschuwing voor malwaredetectie

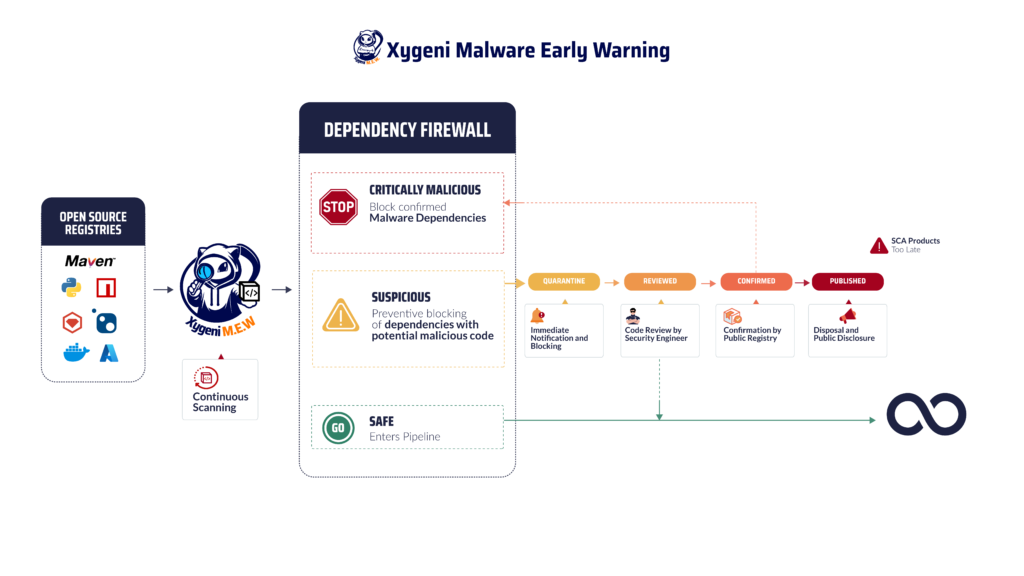

Kwaadaardige code vormt een groeiende bedreiging, vooral in open-source ecosystemen. De tool voor vroegtijdige waarschuwing en detectie van malware van Xygeni biedt een state-of-the-art oplossing om deze risico's te bestrijden. Deze tool scant niet alleen open-sourcepakketten op bedreigingen, maar biedt ook proactieve maatregelen om ervoor te zorgen dat kwaadaardige scripts nooit uw softwareontwikkelingslevenscyclus in gevaar brengen.

Hoe de Early Warning Malware Detection Tool uw organisatie beschermt

- Detectie van bedreigingen in realtime: Xygeni controleert voortdurend openbare registers op tekenen van malware. Dit omvat het scannen op verdachte patronen of kwaadaardig gedrag in nieuwe en bestaande open-sourcepakketten. Door in realtime te handelen, identificeert en isoleert Xygeni bedreigingen voordat ze uw CI/CD pipeline.

- Automatische quarantaine: Wanneer schadelijke code wordt gedetecteerd, plaatst Xygeni de bedreiging automatisch in quarantaine, zodat deze uw systemen niet kan beïnvloeden of zich niet kan verspreiden via de toeleveringsketen. Dit proces omvat de integratie van beveiliging guardrails om risicovolle pakketten te blokkeren, waardoor er later minder herstelwerkzaamheden nodig zijn.

- Uitgebreid kwetsbaarheidsbeheer: Naast bekende kwetsbaarheden pakt de tool van Xygeni zero-day-bedreigingen, geavanceerde polymorfe malware en niet-geregistreerde kwetsbaarheden aan. Deze proactieve houding is essentieel bij het omgaan met de evoluerende tactieken van aanvallers.

- Gedetailleerde meldingen: Wanneer een bedreiging wordt geïdentificeerd, waarschuwt de tool uw team onmiddellijk via e-mail, berichtenplatforms of internethooksDit garandeert een snelle reactie en minimale downtime voor uw projecten.

- Naleving van regelgeving en rapportage: Xygeni sluit aan bij standards graag NIS2 en DORA, zodat uw softwareontwikkelingspraktijken compliant blijven. Functies zoals Software Bill of Materials (SBOM) generatie zorgen voor transparantie en ondersteunen de operationele veerkracht.

Bescherming tegen de soorten kwaadaardige code

De tool van Xygeni is ontworpen om te verdedigen tegen een verscheidenheid aan malware-typen, Waaronder:

- Achterdeurtjes en Trojaanse paarden: Detecteert ongeautoriseerde toegangspunten en verborgen bedreigingen die systemen in gevaar brengen.

- Ransomware: Blokkeert code die uw bestanden versleutelt of losgeld eist.

- Spyware en keyloggers: Voorkomt het verzamelen van gevoelige gebruikersgegevens of systeemtoetsaanslagen.

- Cryptocurrency-mijnwerkers: Identificeert en stopt bronverslindende code die wordt gebruikt voor ongeautoriseerde cryptomining.

Door deze mogelijkheden te integreren, zorgt de Early Warning Malware Detection Tool ervoor dat uw software bestand blijft tegen opkomende bedreigingen.

Wil je dieper ingaan?

Als u nog steeds nadenkt over wat het is of de soorten schadelijke code die uw computer bedreigen beter wilt begrijpen, CI/CD pipeline en hoe u ze kunt voorkomen, bekijk onze blogpost over bescherming en leer hoe u verborgen risico's vroegtijdig kunt herkennen.

Cyberdreigingen evolueren dagelijks, dus zouden uw verdedigingen niet ook moeten evolueren? Begrijpen wat schadelijke code is en de verschillende soorten schadelijke code herkennen die uw infrastructuur aanvallen, is slechts het begin. Echte beveiliging komt voort uit proactieve verdediging. Door uw organisatie te voorzien van geavanceerde tools voor malwaredetectie, kunt u verborgen bedreigingen identificeren en blokkeren voordat ze uw systemen infiltreren. Reactieve beveiliging is niet voldoende; een stap voor blijven is de enige echte strategie.

Wacht niet op een aanval: bescherm uw systemen nu!

De opkomst van aanvallen met kwaadaardige code vormt een serieuze bedreiging voor organisaties wereldwijd. Van phishingaanvallen tot exploits in de toeleveringsketen, cybercriminelen gebruiken steeds geavanceerdere methoden om gevoelige informatie te stelen. Weten wat kwaadaardige code is en de soorten kwaadaardige code begrijpen, is essentieel voor het verdedigen van uw infrastructuur.

Elke seconde telt in de strijd ertegen. Bescherm uw systemen nu met Xygeni's geavanceerde malwaredetectietool. Contacteer ons vandaag of krijg een Gratis Demo en blijf cyberdreigingen voor!