Análise estática de código-fonte é uma das maneiras mais eficazes de construir software seguro desde o primeiro dia. Ao escanear o código antes da execução, esse tipo de análise de código fonte ajuda os desenvolvedores a identificar problemas como injeção de SQL, XSS e segredos codificados antecipadamente, geralmente diretamente no IDE ou CI/CD pipeline. Com o direito ferramentas de análise de código-fonte, as equipes podem detectar vulnerabilidades antes que elas cheguem à produção, reduzindo riscos sem atrasar a entrega.

Essa abordagem proativa não só aumenta a confiança do desenvolvedor, mas também ajuda as equipes de segurança a aplicar standardé como o Top 10 OWASP or Diretrizes do NIST sem atrasar os lançamentos. Integrada aos fluxos de trabalho de DevSecOps, a análise estática oferece suporte à segurança shift-left, ao mesmo tempo em que torna a codificação segura parte da rotina normal de desenvolvimento.

Além disso, a necessidade é urgente. ENISA relata que muitas violações modernas se originam em código inseguro, então detectar falhas precocemente não é opcional, é fundamental.

🔧TL;DR: Análise estática de código-fonte simplificada

- O que é: Uma maneira de detectar bugs e falhas de segurança no seu código-fonte antes que ele seja executado, também chamado de SAST.

- Por que isso é importante: CISA afirma que mais de 50% dos problemas de segurança começam no código. Descobri-los cedo economiza tempo e reduz riscos.

- Como funciona: Verifica sua base de código em busca de padrões de vulnerabilidade conhecidos e erros de lógica.

- O que ele captura: Injeção de SQL, XSS, segredos codificados, APIs inseguras e muito mais.

- Onde se encaixa: Funciona diretamente no seu IDE ou CI/CD pipeline—não há necessidade de alterar seu fluxo de trabalho.

- Bônus: Suporta práticas de mudança para a esquerda, alinha-se com OWASP/NIST e automatiza a codificação segura desde o início.

2. O que é análise estática de código-fonte?

Análise estática de código-fonte significa revisar o código do seu aplicativo sem realmente executá-lo. Ao contrário dos testes dinâmicos (que verificam o comportamento em tempo de execução), essa técnica analisa o código-fonte "em repouso", geralmente durante o desenvolvimento ou como parte da integração contínua (CI). pipeline. É uma das maneiras mais confiáveis de detectar problemas de segurança no início do ciclo de vida do software.

O objetivo é identificar falhas lógicas, padrões inseguros e violações de práticas de codificação seguras, como entradas não higienizadas, segredos codificados ou uso arriscado de APIs. Esses problemas são sinalizados automaticamente, ajudando os desenvolvedores a resolvê-los antes mesmo de chegarem à produção.

Um ramo especializado disto é o Teste de Segurança de Aplicativos Estáticos (SAST). Embora as ferramentas gerais de análise de código-fonte possam verificar a qualidade e a manutenibilidade do código, SAST foca puramente na segurança. Essas ferramentas examinam sua própria base de código, não dependências de código aberto, e frequentemente se integram diretamente ao seu IDE ou CI/CD pipelines.

Ao incorporar a análise estática de código-fonte ao seu fluxo de trabalho diário, você cria um software seguro por padrão, sem atrasar o desenvolvimento.

3. Por que a análise estática de código-fonte é importante

Quanto mais cedo você detectar um problema de segurança, mais barato será consertá-lo. A análise estática de código-fonte ajuda você a fazer exatamente isso — revelando código de risco antes mesmo de ser executado. De acordo com a ENISA e CISA, sobre 50% das vulnerabilidades de software exploradas começam no próprio código. Isso torna a detecção precoce não apenas útil, mas essencial.

Digamos que um desenvolvedor se esqueça de validar a entrada do usuário em um Conecte-se forma. Essa pequena falha pode levar a um problema sério injeção SQL ou script entre sites Vulnerabilidade (XSS). Mas com ferramentas de análise de código-fonte incorporadas ao seu IDE ou CI pipeline, esse problema é sinalizado cedo, muito antes do código ser enviado.

À medida que o desenvolvimento acelera e as cadeias de suprimentos se tornam mais complexas, riscos como APIs inseguras, segredos expostos e funções desatualizadas tornam-se mais difíceis de identificar manualmente. A análise de código-fonte automatiza essas verificações, ajudando as equipes a se manterem à frente sem desacelerar.

Além disso, a análise estática apoia os esforços de conformidade com standardcomo OWASP Top 10, NIST 800-53 e ISO/IEC 27001. Ao tornar a segurança parte do seu processo de desenvolvimento diário, você reduz incidentes, economiza tempo e fica pronto para auditoria.

4. Como funciona a análise estática de código-fonte

Pense na análise estática de código-fonte como uma revisão de segurança no piloto automático. Sempre que você escreve ou envia um código, ele é executado em segundo plano para detectar erros rapidamente.

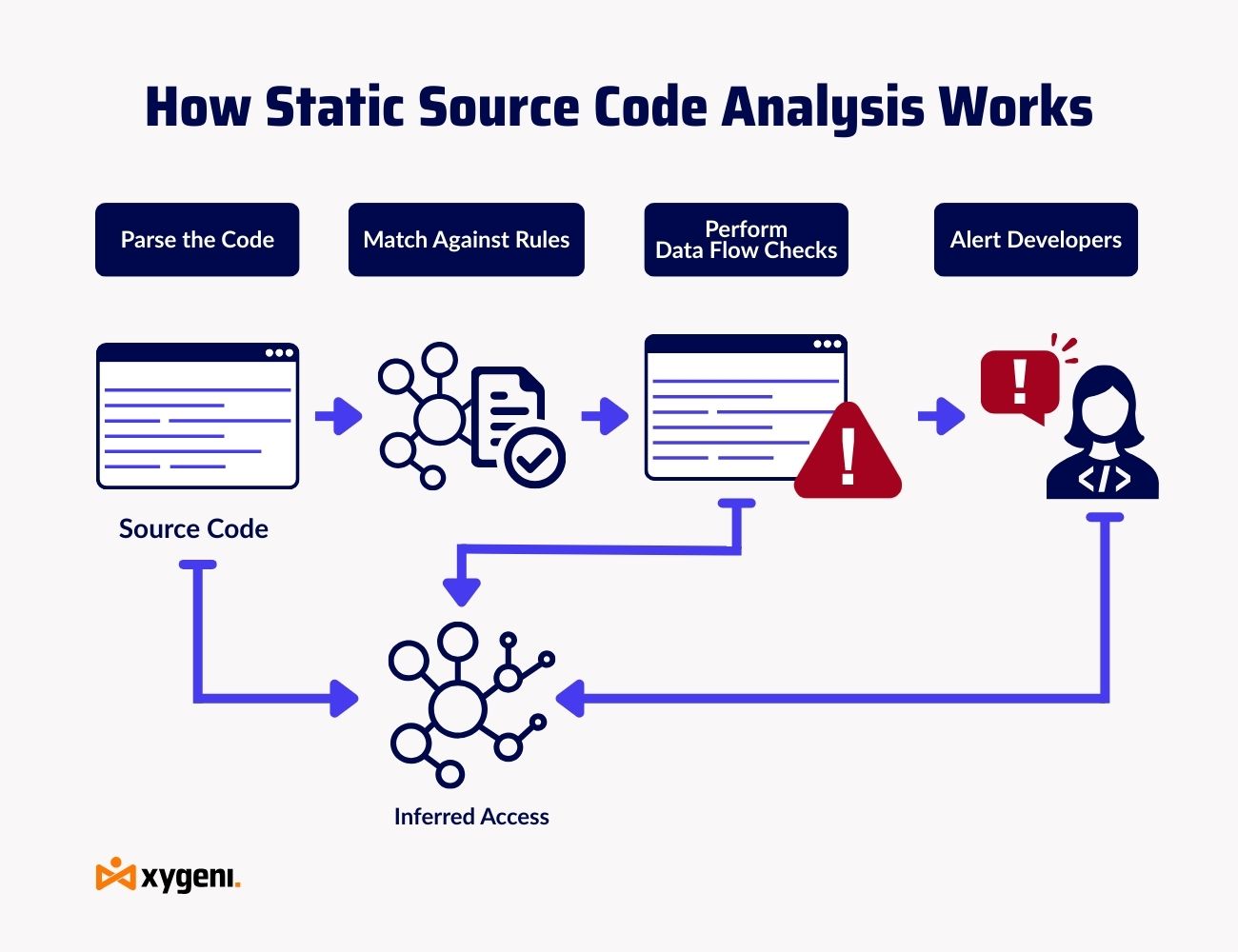

Veja como a maioria das ferramentas de análise de código-fonte funcionam:

- Analisando a base de código

A ferramenta lê seus arquivos e cria uma árvore de sintaxe abstrata (AST) para entender a lógica e a estrutura do seu código. - Correspondência de padrões e verificações de regras

Usando conjuntos de regras como OWASP ou CWE, ele busca padrões arriscados, como entradas não higienizadas ou funções criptográficas inseguras. - Análise de fluxo de dados

Ferramentas avançadas rastreiam como os dados se movem pelo seu código, verificando se valores confidenciais (por exemplo, senhas, tokens) são expostos ou usados indevidamente. - Alerta e Remediação

Quando problemas são encontrados, eles são sinalizados com pontuações de gravidade e correções sugeridas, diretamente no seu IDE, CI dashboard, ou pull requests.

A análise estática do código-fonte pode detectar uma ampla gama de problemas:

- Riscos de injeção de SQL

- Scripts entre sites (XSS)

- Credenciais codificadas

- APIs obsoletas ou inseguras

- Lacunas na validação de entrada

- Codificação standard violações

Por exemplo, se alguém acidentalmente verificar uma chave de API codificada, o scanner a sinalizará imediatamente. Isso poupa sua equipe de um possível incidente de segurança e de uma limpeza custosa.

5. Principais benefícios da análise estática de código-fonte

A análise estática de código-fonte não se trata apenas de detectar bugs, mas também de construir softwares melhores e mais rápidos, mantendo a segurança em primeiro lugar. Veja como isso beneficia todas as equipes da pipeline:

1. Detecção precoce, menos dor depois

Identificando problemas como injeção de SQL ou desserialização insegura antes código executado significa que você pode consertá-los imediatamente pull request. Este modelo "shift-left" mantém tudo limpo e evita a busca por correções após a implantação. Por exemplo, uma entrada corrompida sinalizada no IDE de um desenvolvedor hoje pode evitar um patch de segurança e o tempo de inatividade do cliente amanhã.

2. Corte custos, não atalhos

De acordo com as IBM, vulnerabilidades encontradas no final do SDLC pode ser 30 vezes mais caro para consertar. Com ferramentas de análise de código-fonte que escaneiam o código antecipadamente, as correções acontecem mais rápido e com menor custo, sem atrasar os lançamentos.

3. Design amigável ao desenvolvedor

A análise de código estático se adapta aos seus ambientes de trabalho. Integrações com IDE, GitHub Actions, GitLab CI, Jenkins pipelines, essas ferramentas atendem os desenvolvedores em seu próprio território. Sem troca de ferramentas, sem tempos de espera, apenas feedback claro e contextualizado.

4. Confiança de conformidade incorporada

Precisa se alinhar à OWASP, NIST ou ISO 27001? A análise do código-fonte ajuda a implementar políticas guardrails e crie logs prontos para auditoria. Seja para prevenir criptografia fraca ou sinalizar segredos codificados, as equipes mantêm a conformidade sem custos adicionais.

5. Código mais limpo, equipes mais unidas

Não se trata apenas de segurança. A análise estática também melhora a qualidade do código, sinalizando complexidade, lógica não utilizada ou estilos inconsistentes. Ajuda as equipes a escrever códigos mais sustentáveis e a se alinharem standards e evitar dívidas tecnológicas futuras.

6. Casos de uso comuns para análise de código-fonte estático

A análise estática do código-fonte se adapta naturalmente à rotina diária DevSecOps fluxos de trabalho. Veja como equipes de alto desempenho estão aplicando isso em todo o ciclo de vida do software:

1. Protegendo microsserviços e APIs

Com cada microsserviço adicionando uma nova superfície de ataque, verificações de segurança antecipadas são inegociáveis. A análise do código-fonte verifica cada serviço antes da implantação, sinalizando autenticação insegura, validação de entrada ausente ou padrões perigosos.

Por exemplo: Uma varredura de um microsserviço Node.js detecta uma entrada sem escape em um manipulador de rotas, evitando que um bug de injeção seja enviado despercebido.

2. Aplicação de codificação segura Standards

Quando cada equipe codifica de forma diferente, inconsistências criam riscos. Ferramentas estáticas de análise de código-fonte ajudam a impor regras internas ou estruturas do setor, como OWASP ASVS e MISRA.

Por exemplo: Sua equipe pode criar uma regra para bloquear o uso de eval() em Python ou sinalizar hashes fracos como md5()—tudo aplicado automaticamente durante a revisão do código.

3. Automatização Pull Request Cheques

Revisões manuais não podem ser escalonadas. Ferramentas de análise estática são executadas em cada PR, fornecendo feedback instantâneo aos desenvolvedores e identificando problemas antes que eles sejam mesclados. Sem atrasos, sem descobertas surpreendentes após o fato.

Resultado: Os desenvolvedores entregam com confiança, o AppSec obtém visibilidade e o código arriscado fica fora da produção.

🔧 Pro Dica:Com ferramentas como o Xygeni, Guardrails pode bloquear automaticamente fusões quando segredos de alto risco ou dependências vulneráveis conhecidas são detectados, mantendo o código inseguro fora da produção.

4. Prevenção de riscos na cadeia de suprimentos

Os ataques à cadeia de suprimentos geralmente começam com um único ataque negligenciado commit ou arquivo mal configurado. Ferramentas de análise estática de código-fonte podem detectá-los precocemente, verificando se há adulterações, padrões inseguros ou scripts ocultos antes que cheguem à produção.

Por exemplo, imagine uma biblioteca de terceiros adicionando silenciosamente um postinstall script para executar comandos arbitrários. Ou um Dockerfile desabilitando a imposição do SELinux. A análise estática sinalizaria ambos durante a revisão — antes que se tornassem riscos exploráveis.

7. SAST vs SCA vs. DAST: Compreendendo as diferenças

Enquanto a análise estática do código-fonte (SAST) desempenha um papel crucial no desenvolvimento seguro, sendo apenas uma parte de uma estratégia completa de AppSec. Para construir um software verdadeiramente seguro, do código à nuvem, é útil entender como SAST compara com outros métodos como Análise de Composição de Software (SCA) e Teste de Segurança de Aplicativos Dinâmicos (DAST).

Cada método atende a um propósito distinto:

- SAST verifica seu código personalizado para detectar bugs, segredos e falhas de lógica de negócios antecipadamente.

- SCA verifica bibliotecas de terceiros em busca de CVEs conhecidos, licenças arriscadas ou componentes desatualizados que podem introduzir vulnerabilidades.

- DAST testa o aplicativo em tempo de execução, simulando ataques para detectar falhas como vulnerabilidades de injeção ou configurações expostas.

8. Principais ferramentas de análise de código-fonte: comparação rápida

Do código aberto ao enterprise, ferramentas de análise de código-fonte estático vêm em muitos sabores, cada uma com diferentes pontos fortes para diferentes equipes.

As escolhas populares incluem:

- SonarQubeGenericName para qualidade de código

- Semgrep para regras de segurança rápidas e personalizáveis

- Código Snyk para feedback do desenvolvedor em tempo real

- check-marx e veracode para conformidade e relatórios

Xygeni traz algo diferente: CI/CD-integração nativa, priorização baseada em acessibilidade e personalização guardrails que faça SAST mais inteligente, não mais barulhento.

9. Implementando Análise Estática de Código-Fonte em Fluxos de Trabalho DevSecOps

A análise estática do código-fonte funciona melhor quando é incorporada ao seu pipeline não anexado no final. O objetivo? Detectar vulnerabilidades precocemente, minimizar o retrabalho e oferecer suporte à codificação segura sem atrasar sua equipe.

Veja como as equipes modernas o integram ao seu fluxo de trabalho DevSecOps:

- Escaneie em cada Commit ou RP

Conecte sua ferramenta de análise de código-fonte a CI/CD sistemas como GitHub Actions, GitLab CI ou Jenkins. Isso garante que cada commit or pull request é escaneado antes de ser mesclado, ajudando você a detectar problemas antes que eles sejam enviados. - Shift Left com plugins IDE

Ferramentas amigáveis ao desenvolvedor (como o Xygeni) integram-se diretamente aos IDEs, fornecendo feedback de segurança em tempo real enquanto você codifica. É como adicionar uma camada de linting segura que sinaliza vulnerabilidades antes que o código saia da sua máquina local. - Defina políticas inteligentes e Guardrails

Uso guardrails para definir ações automatizadas. Por exemplo: se um problema de alto risco estiver acessível em um PR, bloqueie a mesclagem e alerte o AppSec. Isso permite que você aplique a política com precisíon, não ruído. - Assar em padrões seguros

Aplique modelos pré-configurados que imponham validação de entrada, codificação de saída e privilégios mínimos. Isso é especialmente poderoso para IaC, APIs e microsserviços. - Priorize e aja rápido

Em vez de despejar as descobertas em dashboards, priorize-os usando pontuações de acessibilidade, gravidade e EPSS. Corrija o que for explorável e ignore o que não for.

10. Abordagem de Xygeni: Guardrails para Précise Análise Estática de Código-Fonte

O Xygeni leva a análise de código-fonte estático um passo adiante com Guardrails, Regras flexíveis e baseadas em políticas que atuam nos resultados da verificação em tempo real. Em vez de apenas sinalizar problemas, Guardrails ajudar as equipes a tomar ações significativas e automatizadas em todo o SDLC.

Como Funciona

Guarda-corpo de Xygeni use uma sintaxe simples e legível com termos lógicos como:

- on vulnerabilidades do tipo X

- quando a gravidade é crítica e o componente é alcançável

- então falhar o pipeline e notificar a equipe de segurança

- outro continuar, mas sinalizar para revisão

Essa lógica garante que suas políticas sejam aplicadas automaticamente, sem triagem manual ou etapas ignoradas.

Por que é diferente

Ferramentas tradicionais de análise de código-fonte fornecem uma longa lista de alertas. Guardrails ajudá-lo a agir de forma inteligente e em grande escala.

- Priorizar por Impacto: Filtre as descobertas usando explorabilidade, contexto empresarial e EPSS.

- Automatizar a correção: Acione comentários de RP em linha ou criação de tickets.

- Aplicar por contexto: Aplique regras mais rígidas ao código de produção e regras mais flexíveis às ferramentas internas.

Caso de uso em ação: aplicando linhas de base de segurança com Guardrails

Digamos que seu branch de preparação já tenha um conjunto conhecido de vulnerabilidades sob análise. Com Guardrails, você pode bloquear automaticamente qualquer novo problema crítico que não esteja na última verificação aprovada. Sem surpresas, sem regressões.

- Novo problema encontrado? Mesclagem bloqueada.

- Equipe notificada no Slack ou Jira.

- Correção sugerida adicionada como um comentário no código.

Isso mantém seu código seguro sem atrasar as equipes ou deixar novos riscos escaparem.

Curioso como Guardrails caber em seu CI/CD? Experimente o Xygeni Guardrails na tua Pipeline.