No desenvolvimento de software moderno, 95% das vulnerabilidades em software de código aberto vêm de dependências transitivas. Essas conexões indiretas introduzem riscos ocultos que muitas vezes passam despercebidos. Mas o que é um software com dependência transitiva? É um link indireto herdado por outros pacotes, potencialmente expondo sua aplicação a vulnerabilidades de segurança. Esses componentes invisíveis podem se tornar pontos fracos, tornando seu software mais vulnerável a ataques cibernéticos. Entender e proteger esse aspecto do seu software é crucial para manter um ambiente estável e protegido.

Definições:

O que é dependência transitiva? #

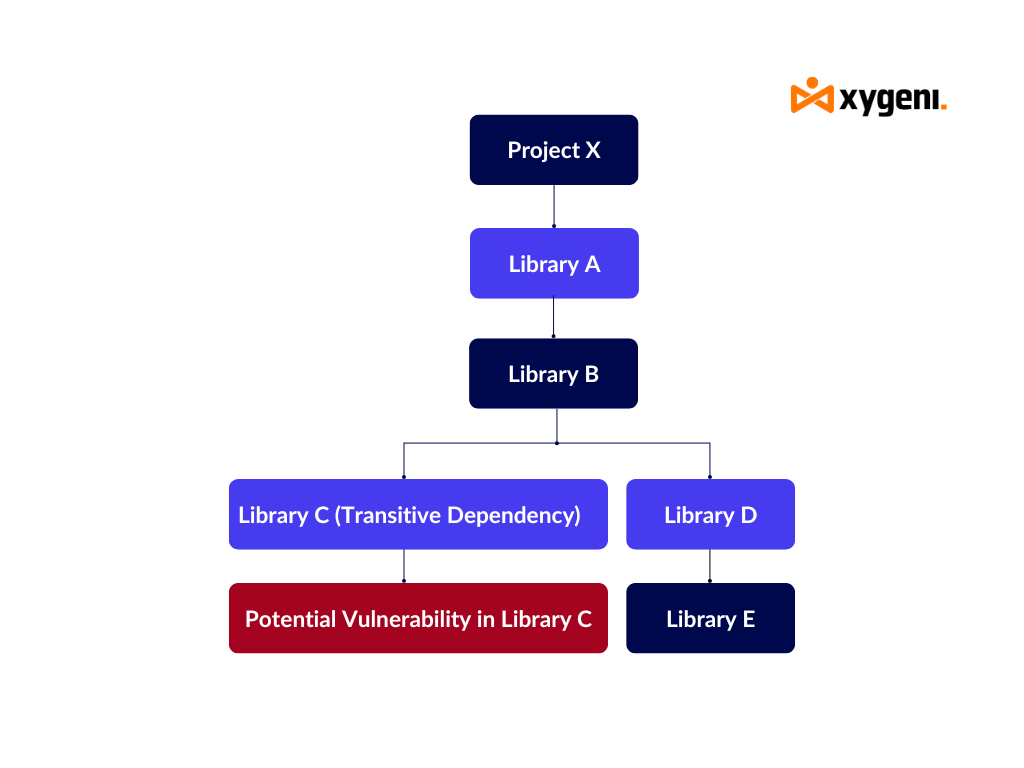

É uma dependência indireta que seu projeto herda de outro pacote. Por exemplo, se seu projeto depende da Biblioteca A e a Biblioteca A depende da Biblioteca B, a Biblioteca B se torna uma dependência transitiva. Essas dependências invisíveis podem se acumular à medida que cada biblioteca ou módulo traz seu próprio conjunto de dependências, tornando seu software mais difícil de monitorar e proteger.

Como funcionam as dependências transitivas #

Vejamos um exemplo simples:

- Project X depende Biblioteca A para funcionalidades básicas como registro.

- Biblioteca A em si depende Biblioteca B para funções utilitárias adicionais.

- Biblioteca B utiliza Biblioteca C para análise de configuração.

Neste cenário:

- Biblioteca C é um software de dependência transitiva de Project X através de Biblioteca A e Biblioteca B.

- If Biblioteca C contém uma vulnerabilidade, ela pode impactar todo o projeto, mesmo que Project XOs desenvolvedores podem nem estar cientes de Biblioteca Ca existência de.

- Vamos estender isso:

- If Biblioteca C está desatualizado ou mal conservado, pode abrigar vulnerabilidades que foram corrigidas em versões mais recentes. No entanto, como está enterrado dentro Biblioteca Ae as dependências da Biblioteca B, elas podem ser esquecidas durante auditorias de segurança.

- Pior ainda, os invasores podem explorar esse caminho “oculto” mirando vulnerabilidades em dependências transitivas amplamente utilizadas que não são controladas diretamente pelo desenvolvedor.

Essas cadeias de conexões indiretas crescem mais e se tornam mais complexas em projetos de software maiores, aumentando a superfície de ataque potencial e dificultando a supervisão da segurança. Os invasores podem explorar esses caminhos ocultos mirando vulnerabilidades em componentes comumente usados, mas menos visíveis.

Por que as dependências transitivas são importantes #

- Vulnerabilidades ocultas:

Dependências transitivas introduzem vulnerabilidades invisíveis porque não são controladas ou examinadas diretamente pelos desenvolvedores. Esses riscos geralmente não são controlados, o que os torna alvos principais de ataques cibernéticos. - Maior complexidade e risco:

Gerenciar conexões indiretas de software adiciona camadas de complexidade. Cada camada adicional aumenta o risco de código desatualizado ou inseguro entrar no seu projeto. Por exemplo, você pode corrigir uma vulnerabilidade na Biblioteca A, mas se a Biblioteca C permanecer exposta, seu projeto ainda estará em risco. - Conformidade Regulatória:

Quadros regulatórios como NIST's SBOM exigem que as organizações mantenham visibilidade sobre todos os componentes de software, incluindo dependências transitivas. Deixar de rastreá-los pode levar a falhas de conformidade. O monitoramento abrangente é essencial para atender a essas standards.

Como gerenciar dependências transitivas #

- Identificar dependências transitivas:

Use ferramentas como a Análise de Composição de Software da Xygeni (SCA) para mapear toda a sua árvore de dependências, incluindo dependências diretas e transitivas. Essa transparência fornece uma visão clara dos pacotes dos quais seu projeto depende, reduzindo riscos. - Corrigir vulnerabilidades:

Após identificar vulnerabilidades, a plataforma da Xygeni oferece orientação sobre como aplicar patches ou atualizar pacotes vulneráveis dentro de suas dependências transitivas. A correção proativa garante que esses problemas ocultos não se transformem em grandes ameaças à segurança. - Remova dependências desnecessárias:

Ao analisar seu gráfico de componentes, o Xygeni ajuda a identificar e remover dependências transitivas redundantes ou desnecessárias. Isso reduz sua superfície de ataque e simplifica as atualizações de segurança.

Protegendo dependências transitivas com Xygeni #

Monitoramento em tempo real e detecção de malware: #

Xygeni Open Source Security A plataforma (OSS) verifica continuamente as dependências diretas e transitivas em busca de vulnerabilidades. Ela detecta pacotes maliciosos em registros públicos como NPM, Maven e PyPI, colocando os pacotes afetados em quarentena antes que eles comprometam seu sistema. Os alertas do Xygeni notificam sua equipe de segurança em tempo real.

Priorização de vulnerabilidades com base no contexto: #

Nem todas as vulnerabilidades são igualmente críticas. Xygeni Application Security Posture Management (ASPM) prioriza vulnerabilidades com base em fatores como explorabilidade, acessibilidade e potencial impacto nos negócios. Isso garante que sua equipe se concentre primeiro nas vulnerabilidades mais perigosas.

Mapeamento de dependência completo: #

O mapeamento de dependências do Xygeni fornece uma representação visual abrangente de como todos os seus componentes interagem. Este mapeamento detalhado informa decisíons sobre aplicação de patches, atualização ou remoção de dependências desnecessárias.

Proteção em nível de código: #

Xygeni Segurança de Código a solução verifica se há código malicioso em seu aplicativo, garantindo que até mesmo o código introduzido por meio de dependências transitivas esteja livre de ameaças. Ela detecta ameaças como backdoors e ransomware antes que entrem em produção, complementando sua ferramentas de análise estática (SAST).

Proteja seu projeto com Xygeni #

Agora você sabe o que é dependência transitiva. Com o monitoramento em tempo real, a detecção proativa de ameaças e as ferramentas de segurança abrangentes da Xygeni, você pode proteger todas as camadas do seu conjunto de software. Entre em contato conosco hoje mesmo para Agende uma Demonstração e proteja sua cadeia de suprimentos!

Agenda uma Demonstração hoje para descobrir como o Xygeni pode transformar sua abordagem à segurança de software.

Perguntas frequentes #

Dependência parcial ocorre quando um atributo não primário é funcionalmente dependente de parte de uma chave primária composta, em vez de toda a chave, levando à redundância.

Use ferramentas como a do Xygeni Open Source Security plataforma para detectar e corrigir vulnerabilidades nos pacotes de software dos quais seu projeto depende. Essas ferramentas fornecem orientação automatizada sobre como corrigir ou atualizar componentes afetados antes que eles se tornem riscos de segurança.

Analise sua árvore de dependências para ver qual pacote a introduz. Atualize ou refatore seu código para eliminá-la sem quebrar a funcionalidade. A plataforma da Xygeni ajuda a visualizar e gerenciar esses relacionamentos.

Use o comando do Maven mvn dependency:tree para verificar dependências transitivas. Este comando exibe uma hierarquia completa das dependências do seu projeto. O Xygeni integra-se com o Maven para fornecer insights de segurança mais profundos.

Para atualizar dependências transitivas com segurança, você pode começar usando ferramentas para mapear sua árvore de dependências. Assim, você poderá identificar qual pacote precisa ser atualizado. Dica: sempre faça backup do seu código antes de fazer alterações. Tente standard atualize os comandos primeiro. Se isso não resolver o problema, substitua ou fixe a versão específica nos seus arquivos de configuração. Se necessário, você pode instalar a dependência diretamente. Por fim, basta executar testes para garantir que nada falhe, documentar a alteração e continuar monitorando novas vulnerabilidades.