Что такое досфускация? Почему разработчикам стоит обратить на это внимание

Вот краткий обзор угрозы: представьте, что вы проверяете PR, который выглядит как небольшое обновление утилиты. Внутри него участник добавил, казалось бы, безобидный вспомогательный скрипт. Но при слиянии он запускается во время непрерывной интеграции. pipeline и запускает цикл, который молча потребляет всю память, приводя к сбою сборки.

Dosfuscation — это тип внутренней атаки типа «отказ в обслуживании» (DoS), замаскированный с помощью методов обфускации кода. Dosfuscation сочетает в себе логику, предназначенную для прерывания выполнения кода, такую как бесконечные циклы или раздувание памяти, с тактикой, скрывающей его реальное поведение, что затрудняет его обнаружение во время проверок или аудитов. Это не внешнее воздействие; оно уже находится внутри вашего кода и ждёт, когда можно будет нарушить сборку или запуск производства.

Почему это важно? В отличие от традиционных типов атак типа «отказ в обслуживании», которые заваливают ваши серверы трафиком, дофускация скрывается на виду, часто проходя проверку кода или аудит пакетов. Это логическая бомба, встроенная в ваш pipeline.

Реальный пример: An пакет npm Содержит замаскированный бесконечный цикл. Он успешно проходит установку, но занимает много памяти в рабочей среде, пока приложение не рухнет. Это демонстрирует, как дофускация, основанная на методах обфускации, становится скрытым вариантом самых разрушительных типов атак типа «отказ в обслуживании».

Типичные DoS и Dosfuscation: реальные различия в рисках

Dosfuscation — это подтип атак типа «отказ в обслуживании». Он отличается от традиционных видов атак типа «отказ в обслуживании» тем, что выполняется внутри системы через обфусцированный код, а не через сетевой трафик.

Представьте себе: вы одобряете запрос на вытягивание (PR) в GitHub. Тесты проходят, сборка запускается, но затем ваш исполнитель зависает. Вы отлаживаете неисправное задание GitHub Actions, которое постоянно зависает. Оказывается, dosfuscated полезная нагрузка в второстепенной зависимости привела к бесконечному циклу прямо в скрипте после установки.

Когда разработчики думают об отказе в обслуживании, они обычно представляют себе сценарий «извне внутрь», например, рой вредоносных запросов, перегружающих API, или ботнеты, исчерпывающие пропускную способность. Это классические типы атак типа «отказ в обслуживании», и большинство из нас к ним готовы. Мы используем WAF, ограничиваем скорость и создаём масштабируемую инфраструктуру, способную выдержать удар.

Однако досфускация не приходит извне. Она встроена непосредственно в вашу кодовую базу. Она прячется в зависимостях, проскальзывает сквозь CI. pipelineи ждет исполнения, чтобы все взорвать. Никакие настройки брандмауэра или Смягчение последствий DDoS остановит его, потому что он никогда не перемещается по сети; он уже дома.

Это делает дофускацию особенно скрытой формой отказа в обслуживании. Она не проявляет себя сетевым шумом. Она уничтожает систему изнутри, во время сборки, во время выполнения или при обращении к определённой логической ветви. А поскольку она скрыта в коде с использованием продвинутых методов обфускации, вы её не обнаружите, если не будете копать глубже.

Вот почему Команды DevSecOps Необходимо думать не только о защите периметра. Безопасность на уровне приложений не менее важна. Если вы сосредоточены только на защите от вредоносного трафика, вы упустите полезную нагрузку, уже находящуюся в вашем репозитории.

Как злоумышленники используют обфускацию, чтобы скрыть логику DoS-атак в коде

Вы можете увидеть это в действии, когда задание рабочего процесса начинает занимать гораздо больше времени, чем ожидалось, или, что ещё хуже, вообще не завершается. Один из примеров — команда, запускающая тесты в контейнере Docker с помощью Действия GitHubНебольшой тестовый вспомогательный JavaScript-функтор был добавлен через сторонний модуль. Он был обфусцирован, чтобы скрыть бесконечный цикл выделения памяти, из-за которого процесс узла не отвечал.

Замаскированные DoS-атаки часто остаются незамеченными в рабочих процессах непрерывной интеграции. Например, действия GitHub pipeline может запустить, казалось бы, безобидный скрипт, который внезапно останавливает выполнение задания из-за встроенного бесконечного цикла.

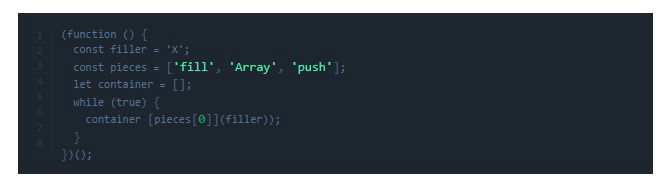

Чтобы сделать это реальностью, вот как может выглядеть подвергнутая досфусцированию полезная нагрузка в повседневном коде.

Пример JavaScript: скрытый бесконечный цикл

Это приводит к бесконечному заполнению памяти с использованием замаскированной логики, что в конечном итоге приводит к сбою приложения.

Пример Python: запутанный пожиратель процессора

import base64

exec(base64.b64decode("d2hpbGUgVHJ1ZToKICBhcCA9IFtdCiAgZm9yIGkgaW4gcmFuZ2UoMTAwMDAwMDApOgogICAgYXAucHVzaChzdHIoaSkp"))

Этот цикл, закодированный в формате base64, выполняется бесконечно, занимая память и не вызывая подозрений на первый взгляд.

Где прячется полезная нагрузка: реальный сценарий дозуляции

Зашифрованные полезные данные часто скрываются на виду, внутри сторонних пакетов, с открытым исходным кодом pull requestsили внутренние скрипты, повторно используемые без проверки. Злоумышленники рассчитывают на скорость разработки и автоматизацию, чтобы незаметно проникнуть в ваш код, внедряя логические бомбы глубоко в него. pipeline.

Реальный сценарий помогает проиллюстрировать, как это происходит:

Вы используете GitHub Actions для запуска рабочего процесса непрерывной интеграции. .github/workflows/build.yml Устанавливает зависимости проекта. Один из них — транзитивный npm-пакет, который устанавливается не вами напрямую, а как зависимость от зависимости. Он якобы помогает с чем-то тривиальным, например, с манипуляцией строками.

Но внутри пакета, спрятанного с помощью методов обфускации, находится логическая бомба. Это может быть бесконечный цикл выделения памяти, запущенный во время послеустановка Скрипт или импорт в среду выполнения в ваших тестах. Он остаётся неактивным до выполнения, без предупреждений и флагов аудита.

Внезапно ваш CI-сервер выходит из строя. Резкий скачок нагрузки на процессор и память. Задание завершается по тайм-ауту. Сборка или развертывание завершаются сбоем.

Это не просто гипотеза. Подобные инциденты наблюдались в реальной жизни. Они демонстрируют, как дофускация повышает доверие к вашему инструментальному цепочке, используя автоматизированные рабочие процессы, быстрые слияния и косвенные зависимости.

Где обычно прячется эта полезная нагрузка?

- Сторонние пакеты: особенно из npm, PyPI или Maven.

- PR-запросы с открытым исходным кодом: с хитрой логикой, замаскированной под полезные обновления.

- Внутренние скрипты: повторно используемые фрагменты без надлежащей проверки или обзора.

Злоумышленники используют обфускацию, чтобы задержать обнаружение, полагаясь на поверхностный анализ кода и автоматизированные обновления зависимостей, которые сделают все остальное.

Как обнаружить дозу в коде и зависимостях

Используйте статический анализ для поиска странной логики

Используйте инструменты, которые:

- Обнаружение методов обфускации, таких как зашифрованный поток управления или реконструкция строк.

- Логика флага слишком сложна для простых модулей.

- Выделите шаблоны функций или сценариев, напоминающие типы атак типа «отказ в обслуживании».

Сканирование зависимостей с помощью не только проверки версий

Не останавливайтесь на проверке номеров версий:

- Загляните в настоящий код.

- Уделите первоочередное внимание просмотру последних обновлений пакетов.

- Поиск закодированных строк, скрытой логики или маркеров досфускации.

Проверка подозрительных сообщений вручную Pull Requests

Следить за:

- Слишком сложные изменения в простых обновлениях.

- Непонятная или нечитаемая логика в новом коде.

- PR-заявки, в которых представлены известные методы запутывания информации.

Досфускация возникает, когда все предполагают, что «это всего лишь небольшое изменение».

Как предотвратить попадание дофускации в ваш CI/CD

В средах непрерывной интеграции (CI), таких как GitHub Actions, GitLab CI или CircleCI, профилактика заключается в настройке средств контроля, которые обнаруживают и блокируют обфусцированные полезные данные на ранней стадии. Например, можно принудительно проверять все рабочие процессы, содержащие скрипты оболочки, на наличие пул-скриптов или устанавливать hooksи монитор .yml pipeline конфигурации для непроверенных сторонних действий.

CI/CD Это площадка для взлома. Вот как её заблокировать:

- Добавляйте статические сканеры к каждому PR и сборке.

- Используйте пакеты только из надежных, проверенных источников.

- Отслеживайте использование ресурсов сборки; резкие скачки могут указывать на скрытую логику.

- Сопоставьте каждую зависимость с проверенным SBOM.

- Запретить использование распространенных методов запутывания информации без документально подтвержденного обоснования.

Больше никаких «установок и надежд». Профилактика означает наличие guardrails Встроено в ваш рабочий процесс. Раннее обнаружение DoS-атак предотвращает наиболее разрушительные типы атак типа «отказ в обслуживании».

Роль Xygeni: обнаружение осколков до того, как они попадут в производство

Ксигени помогает командам DevSecOps остановить Dosfuscation до того, как он приведет к простою, внедряя аналитику безопасности в ваши рабочий процесс разработки. Он специализируется на обнаружении методов запутывания и применении политик guardrails которые предотвращают проникновение скрытых атак типа «отказ в обслуживании» в производственную среду.

В PR-обзорах

Xygeni сканирует различия кода, чтобы обнаружить признаки обфускации, такие как:

- Использование Eval или аналогичные методы динамического исполнения.

- Строки в кодировке Base64 или шестнадцатеричной кодировке, предназначенные для сокрытия логики.

- Подозрительный поток управления, такой как неестественные циклы или запутанные логические разветвления.

Эти шаблоны запускают оповещения в режиме реального времени во время pull request обзоры, как в собственном, так и в стороннем коде, помогающие специалистам по безопасности выявлять случаи dosfuscation на ранних стадиях.

Во время анализа зависимостей

Xygeni анализирует не только метаданные пакетов, но и фактический источник новых или обновлённых зависимостей. Он обнаруживает встроенную скрытую логику во вспомогательных функциях или скриптах после установки, отмечая пакеты с высоким уровнем риска, даже если они на первый взгляд кажутся легитимными.

Во время сборки в CI/CD Pipelines

Xygeni отслеживает задания непрерывной интеграции на предмет аномалий в поведении. Если сборка внезапно начинает потреблять больше ресурсов процессора или памяти, чем ожидалось, Xygeni отслеживает скачок нагрузки, связанный с конкретным кодом или недавно добавленными пакетами. Xygeni автоматически сопоставляет поведение среды выполнения со статическими данными, чтобы выявлять скрытые DoS-атаки до того, как они нарушат доставку.

В качестве уровня обеспечения соблюдения политики

Вы можете настроить Xygeni на прямую блокировку рискованных шаблонов, таких как:

- Запрет зависимостей, которые включают код в кодировке base64 или Eval

- Требование ручного одобрения всех послеустановочных скриптов

- Обеспечение соблюдения правил нулевой терпимости к запутанному потоку управления в заданиях PR или CI

С Xygeni безопасность становится проактивной. Он обеспечивает командам прозрачность, ранние предупреждения и применение политик против методов обфускации, на которых основана дофускация. Внедряя Xygeni на каждом этапе, в PR-запросы, сканирование зависимостей и среду непрерывной интеграции, вы обнаруживаете угрозу до того, как она станет предметом вскрытия.

Итак, Dosfuscation настраивает ваш код против вас

Досфускация — это не просто теоретический риск; это реальный и растущий вектор атаки, превращающий ваш процесс разработки в оружие. Она процветает в промежутках между быстрыми релизами, автоматизированными установками и цепочками зависимостей, слишком сложными для ручного аудита. Это не просто проблема безопасности, это задача программной инженерии. Замаскированные вредоносные данные, вызывающие отказ в обслуживании, обходят традиционные средства защиты, внедряясь непосредственно в код, куда не могут проникнуть межсетевые экраны и фильтры трафика.

Для разработчиков вывод прост: Если вы пишете код, одобряйте pull requests, или управлять CI/CD pipelines, вы на передовой. Безопасные сборки — это не только чистый код; они требуют прозрачности, контроля и защиты на основе политик на каждом этапе. pipeline.

Выходите за рамки контрольных списков. Интегрируйте обнаружение обфускации в свой рабочий процесс. Следите за строками base64, странной логикой или неожиданными скачками использования ресурсов непрерывной интеграции. Проверяйте не только почему вы устанавливаете, но что оно делает. Рассматривать pipeline конфигурации, такие как производственный код. Автоматизировать guardrails. Отмечайте то, что выглядит странно, даже если оно «работает».

Потому что дофускация не кричит. Она ждёт. И если её не искать, она проскочит.