Что такое Crackhash и почему разработчикам стоит об этом беспокоиться?

Crackhash — это утилита командной строки, часто используемая злоумышленниками для взлома паролей из украденных хэшей. Она поддерживает различные алгоритмы хэширования (MD5, SHA-1, SHA-256, bcrypt и др.) и без проблем работает с популярными списками слов, такими как rockyou.txt. Простота и возможности автоматизации делают её особенно привлекательной для злоумышленников, проводящих быстрые атаки на учётные данные, используя проверенные методы взлома хэшей.

Эта статья посвящена профилактике. Если вы разработчик или член команды DevSecOps, ваша задача — не допустить использования таких инструментов, как Crackhash, против ваших систем. Утечка хеша в Git commit, журнала CI или Dockerfile — всё, что нужно злоумышленнику, чтобы начать попытку взлома пароля. Crackhash может превратить это в взлом за считанные минуты, используя распространённые методы взлома хешей.

Пример сценария: Разработчик commitSHA-1-хеш sa к Git-репозиторию. Он обнаруживается, взламывается с помощью автоматизированного инструмента, а восстановленный пароль используется для несанкционированного доступа.

От утечки до взлома: как происходит взлом паролей

Для атак на основе хэшей не требуется опытных злоумышленников, достаточно утечки секретной информации и отсутствия защиты. Эти атаки основаны на хорошо документированных методах взлома паролей и поразительно эффективны при игнорировании базовых мер безопасности. Вот как может развиваться реальная утечка:

Шаг 1: Утечка

Разработчик случайно commitСохранить пароль, хешированный с помощью bcrypt, в журнал CI. Журнал хранится без маскирования и контроля доступа.

Шаг 2: Обнаружение злоумышленником

Злоумышленники, отслеживающие публичные репозитории или артефакты CI, сканируют их на наличие строк с высокой энтропией или известных форматов хешей. Хеш bcrypt идентифицируется и извлекается.

Шаг 3: Попытка взлома

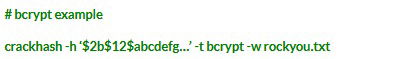

Используя Crackhash с известным списком слов, злоумышленник инициирует операцию по взлому пароля. Поскольку исходный пароль был слабым, он был взломан за считанные минуты с помощью standard методы взлома хэшей.

Дополнительные параметры синтаксиса см. в Cрэкеш документации.

Шаг 4: Эксплуатация

Злоумышленник повторно использует взломанные учётные данные для аутентификации в реестре Docker. Там он загружает конфиденциальный внутренний образ, внедряет криптомайнер и повторно разворачивает его, нарушая цепочку поставок.

Основной урок: Независимо от типа хэша (bcrypt, SHA-1 или MD5), если происходит утечка, а базовый пароль слаб, Crackhash может превратить эту утечку в полную уязвимость с помощью хорошо отработанных методов взлома паролей.

Разработчики упускают из виду секретные точки воздействия в реальном мире

Жестко запрограммированные учетные данные в репозиториях кода

Пример:

// credentials.js

const passwordHash = "5f4dcc3b5aa765d61d8327deb882cf99"; // MD5("password")

Профилактика:

Использовать Git hooks и секретные инструменты обнаружения как Xygeni.

Обеспечить проведение проверок безопасности pull request pipelineс использованием правил политики.

Секреты просочились CI/CD Журналы

Пример:

# GitHub Actions

jobs:

build:

steps:

- run: echo "DEPLOY_KEY=$DEPLOY_KEY"

Профилактика:

Используйте::add-mask:: в GitHub Actions для маскировки секретов.

Перенаправьте конфиденциальные выходные данные на защищенные артефакты.

Небезопасное хранение в файлах конфигурации или Dockerfiles

Пример:

# docker-compose.yml

services:

db:

environment:

- DB_PASSWORD_HASH=5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8

Профилактика:

Используйте .env файлы исключены из Git.

Внедрение секретов через секреты Docker или переменные среды выполнения из хранилища.

Утечки в цепочке поставок через зависимости от третьих лиц

Пример:

# .env accidentally published with an npm package

SECRET_HASH=5f4dcc3b5aa765d61d8327deb882cf99

Профилактика:

Проверяйте опубликованные артефакты с помощью интегрированных в CI проверок безопасности.

Используйте Xygeni для мониторинга транзитивных зависимостей на предмет утечки файлов и секретов.

Каждая из этих точек воздействия представляет собой прямой вектор риска. Практики DevSecOps должны начинаться с обнаружения и предотвращения угроз на уровне разработчиков, чтобы избежать взлома паролей.

Роль Xygeni: предотвращение утечек секретной информации до того, как злоумышленники доберутся до Crackhash

Ксигени Обеспечивает автоматическую, контекстную защиту в режиме реального времени от утечки хэшей и секретных данных на протяжении всего жизненного цикла разработки программного обеспечения. Система непрерывно сканирует код, файлы .env, Dockerfiles, CI/CD журналы и опубликованные пакеты для раннего обнаружения случаев раскрытия учетных данных.

При обнаружении хеша Xygeni генерирует подробные оповещения, которые включают номер затронутого файла и строки, тип и значение хеша, связанный с ним commit или артефакт, а также оценка серьёзности. Эти данные используются для автоматической блокировки сборок, слияний и релизов. Во время CI/CD Работает, маскирует секреты в режиме реального времени и может мгновенно отправлять оповещения через интеграции Slack, Jira или SIEM. Xygeni также отслеживает риски в репозиториях и командах через централизованное приложение. dashboard, что позволяет организациям выявлять закономерности и заблаговременно сокращать количество возможных направлений атак.

Объединив предварительноcisБлагодаря автоматическому обнаружению ионов и удобным для разработчиков ответам, Xygeni предотвращает угрозы взлома хешей до того, как они перерастут в более серьезные. Хотя обнаружение утечек имеет решающее значение, отрасль все чаще переходит к более безопасным методам аутентификации, таким как пароли Полностью исключить уязвимость паролей. Его направленность на предотвращение попыток взлома паролей делает его критически важным уровнем защиты для любой современной разработки. pipeline.

Вывод: злоумышленники используют простые ошибки. Не позволяйте им этого!

Разработчики владеют поверхностью атаки: кодом, конфигурациями и т.д. pipelines. Каждый утекший хеш — это потенциальная угроза, ожидающая, когда Crackhash ею воспользуется.

Контрольный список для предотвращения взлома паролей и раскрытия хэшей:

- Обнаруживайте секреты на ранней стадии с помощью автоматизированные инструменты, такие как Xygeni

- Используйте оборонительные CI/CD практики (маскировка, редактирование, безопасное хранение)

- Просвещать команды разработчиков в рискованных шаблонах (жестко заданные хеши, небезопасные журналы)

Противодействие атакам по взлому паролей начинается с лишения их исходного материала: хэшей и секретов. Эффективная защита требует понимания методов взлома хэшей и устранения уязвимостей, которые их подпитывают.