Вредоносный код является одной из самых скрытных и разрушительных угроз, с которыми сталкиваются команды разработчиков программного обеспечения сегодня. Она не всегда громко появляется — иногда она тихо проскальзывает в ваш pipeline через зависимость от открытого исходного кода или неправильно настроенное задание CI. Итак, как вредоносный код может нанести ущерб и что из перечисленного может указывать на атаку с использованием вредоносного кода? Важнее, как вредоносный код может нанести ущерб до того, как он поступит в производство?

В этом руководстве вы найдете описание реальных случаев, предупреждающих знаков и разумных тактик смягчения последствий, которые вы можете реализовать уже сегодня.

Как вредоносный код может нанести ущерб? Глубокое погружение с реальными примерами

Понимание того, как вредоносный код может нанести ущерб, является ключом к построению безопасной цепочки поставок программного обеспечения. В сегодняшних CI/CD экосистемы, вредоносный код может:

1. Кража секретов – как вредоносный код вызывает утечку учетных данных

Что происходит: Злоумышленники крадут конфиденциальные данные, такие как ключи API, токены или пароли, хранящиеся в коде, файлах конфигурации или средах сборки.

Почему это опасно: Это открывает путь к захвату облака, доступу к базам данных и компрометации цепочки поставок.

Реальный случай: JarkaStealer Вредоносное ПО в пакетах PyPI крадёт секреты с помощью поддельных инструментов разработчика.

Другими словами, этот тип атаки использует доверие и удобство для сбора учетных данных доступа до того, как кто-либо поймет, что произошло.

2. Внедрение бэкдоров или руткитов

Что происходит: Код включает в себя постоянные скрытые точки входа, которые злоумышленники могут использовать позже — даже после того, как вы думаете, что угроза исчезла.

Почему это опасно: Он обходит брандмауэры и обеспечивает долгосрочный доступ.

Реальный случай: Бэкдор XZ Utils Встроенные в системы Linux уязвимости предоставляли злоумышленникам доступ по протоколу SSH без каких-либо учетных данных.

Более того, этот инцидент наглядно демонстрирует, как социальная инженерия и внутренние угрозы могут обойти даже самые лучшие процессы проверки кода.

3. Скрытые изменения логики — как вредоносный код может нарушить работу вашего приложения?

Что происходит: Еще один пример того, как вредоносный код может нанести ущерб, — это незначительные изменения в бизнес-логике — пропуск проверок или ослабление проверок безопасности.

Почему это опасно: Эти изменения часто незаметны для разработчиков, но катастрофичны в производстве.

Реальный случай: UAParser.js на NPM был взломан для установки криптомайнеров, изменив способ выполнения кода под капотом.

В результате даже небольшие изменения логики в доверенных библиотеках могут привести к серьезным уязвимостям в системе безопасности.

4. Использование доверия к пакетам с открытым исходным кодом

Что происходит: Вот как вредоносный код может нанести вред в масштабе. Злоумышленники публикуют поддельные или взломанные пакеты, которые выглядят как настоящие, а разработчики неосознанно устанавливают их.

Почему это опасно: Эти атаки быстро масштабируются, затрагивая тысячи приложений.

Реальный случай: Более 280 вредоносных пакетов NPM использовались в кампании по тайпсквоттингу, которая направляла трафик через Смарт-контракты Ethereum.

Следовательно, это свидетельствует о крайней необходимости в системах сканирования реестра в реальном времени и репутации пакетов.

5. Удаление или повреждение данных

Что происходит: Файлы удаляются, журналы стираются, а базы данных уничтожаются, чтобы скрыть следы или посеять хаос.

Почему это опасно: Это чистое разрушение — никакого выкупа, никаких сообщений — только простой и потеря данных.

Реальный случай: Вредоносное ПО HermeticWiper стерли данные с систем на Украине с помощью поддельного обновления программного обеспечения.

Подчеркнем, что разрушительные атаки — это не просто теория, они являются частью современной кибервойны.

6. Отключение ключевых служб (отказ в обслуживании)

Что происходит: Код потребляет ресурсы или приводит к сбою систем, используя логические бомбы, рекурсивные циклы или некорректные входные данные.

Почему это опасно: Он блокирует работу служб в часы пик или скрывает более глубокую атаку.

Реальный случай: Журнал4Shell эксплойты включали варианты DoS, которые мгновенно приводили к сбою приложений Java.

По этой причине внедрение автоматических выключателей и мониторинга времени выполнения имеет важное значение в современных архитектурах.

TL;DR – Как вредоносный код может нанести ущерб?

- Извлечение конфиденциальных данных – Кража паролей, токенов и учетных данных из кода или сред

- Изменить поведение системы – Незаметно изменить логику приложения, обойти аутентификацию или отключить элементы управления безопасностью

- Взломать сборку pipelines – Внедрить вредоносное ПО в артефакты или CI/CD процессов

- Запуск бэкдоров – Поддерживать скрытый доступ даже после обнаружения

- Уничтожить доступность – Вызвать сбои или отказ в обслуживании в производстве

Что из перечисленного может указывать на атаку с использованием вредоносного кода?

Теперь, когда вы понимаете, как вредоносный код может нанести ущерб, вот что из перечисленного может указывать на атаку вредоносного кода в вашей среде:

1. Внезапные или подозрительные изменения файлов

- Изменения в CODEOWNERS, .env или скриптах оболочки

- Модификации commitот новых или непроверенных пользователей

- Внезапно тестовые файлы стали вести себя по-другому

2. Неожиданные изменения пакета или зависимости

- Транзитивные или вновь добавленные зависимости без обсуждения

- Странные скачки версий в package.json или pom.xml

- Пакеты без звезд и документации

Например, злоумышленники часто выпускают несколько поддельных библиотек и ждут, пока опечатки или автозаполнение сделают все остальное.

3. Commit или Аномалии вкладчика

- Незнакомые участники продвигают критические изменения

- Сила, нажатая commits стирание истории

- CI/CD запуск в неурочное время или с неизвестных IP-адресов

Более того, это особенно рискованно в проектах с открытым исходным кодом, где любой может создать ответвление, изменить и отправить pull request.

4. CI/CD Построить Pipeline Красные флаги

- Новые шаги сборки вставлены без описания PR

- Учетные данные передаются в виде открытого текста в журналах

- Неожиданные неудачи испытаний

С другой стороны, на раннем этапе развития они могут быть нормальными, но только если они надлежащим образом рассмотрены и задокументированы.

5. Утечка секретов или учетных данных

- История Git раскрывает ключи или токены

- Секреты появляются в журналах отладки или тестовых дампах

Прежде чем выходить в эфир, убедитесь, что сканирование секретов является частью каждого commit и PR-процесс.

TL;DR — Что из перечисленного может указывать на атаку с использованием вредоносного кода?

- Неожиданные изменения в ключевых файлах –

CODEOWNERS,Dockerfileили.envфайлы внезапно изменены - Необычно CI/CD pipeline деятельности – Новые или измененные этапы сборки, сценарии или поведение работы

- Неизвестный commit Авторы – Новые участники, вносящие высокопривилегированные или непроверенные изменения

- Подозрительные пакеты с открытым исходным кодом – Недавно опубликованные или плохо поддерживаемые зависимости в использовании

- Раскрытие секретов в системе контроля версий – API-ключи, токены или учетные данные commitтед по ошибке

- Аномальный доступ к репозиторию – Нерегулярный logins, изменения ролей или аномалии участников

Остановите ущерб: как предотвратить появление вредоносного кода в вашей цепочке поставок программного обеспечения

Хорошие новости? Вы не одиноки в этой борьбе.

Ксигени дает вашей команде унифицированные инструменты, необходимые для обнаружения, остановки и восстановления после угроз вредоносного кода — до того, как они когда-либо достигнут производства. Поскольку атаки становятся все сложнее и масштабнее, разрозненные инструменты безопасности не справляются. Вам нужна интегрированная защита, встроенная в каждый этап жизненного цикла разработки программного обеспечения.

Вот тут-то и пригодится Xygeni, созданный для защиты вашего кода. pipelineи компоненты с открытым исходным кодом на одной платформе.

Вот как Xygeni помогает вам оставаться впереди:

- Обнаружение аномалий в реальном времени

Отслеживайте подозрительные изменения файлов, поведение участников и pipeline дрейфуют в тот момент, когда они происходят. - Секреты безопасности

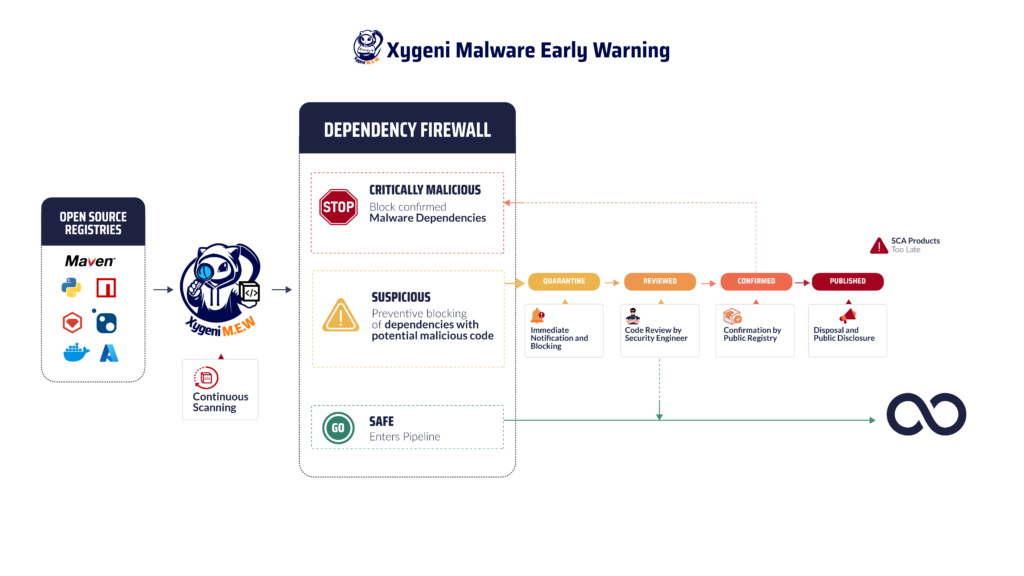

Автоматически предотвращайте попадание секретов в ваши хранилища, даже до того, как commit дорабатывается. - Раннее предупреждение о вредоносных программах

Сканируйте публичные реестры в режиме реального времени и блокируйте вредоносные пакеты с помощью поведенческого обнаружения. - Обнаружение подделки кода

Получите возможность отслеживать несанкционированные изменения критически важных файлов с помощью commit-контекст и оповещение на уровне уровня. - Создание целостности и аттестации

Убедитесь, что каждый артефакт является подлинным, защищенным от несанкционированного доступа и прослеживаемым — от источника до производства. - Приоритезация на уровне всей платформы

Используйте показатели эксплуатационной пригодности, такие как EPSS, достижимость и бизнес-контекст, чтобы отфильтровать ненужное и сосредоточиться на том, что действительно важно.

Основные выводы

В отличие от разрозненных точечных решений, Xygeni объединяет защиту по всему вашему SDLC в одну мощную, удобную для разработчиков платформу. Это дает вашей команде возможность получать информацию в режиме реального времени, определять приоритеты рисков в контексте и автоматизировать рабочие процессы — и все это без ущерба для скорости или эффективности.

Итак, как вредоносный код может нанести вред? Эксплуатируя ваши pipeline, ваше доверие к открытому исходному коду и скорость самого DevOps. что из перечисленного может указывать на атаку вредоносного кода? Любой из перечисленных выше тревожных сигналов.

Вам не нужно несколько инструментов для защиты от этих рисков — вам нужна одна интеллектуальная, унифицированная платформа.

Попробуйте Xygeni бесплатно сегодня и защитите свою цепочку поставок программного обеспечения изнутри. Начните бесплатную пробную версию →