Добро пожаловать в последний выпуск журнала Сборник вредоносных кодов Xygeni (ежемесячное издание)Наша команда специалистов по безопасности в очередной раз проанализировала реальные данные телеметрии посылок из общедоступных реестров, чтобы выявить то, что традиционные сканеры часто упускают из виду: Вредоносный код, предназначенный для внедрения в рабочие процессы доверенных разработчиков..

В течение последних нескольких недель мы подтвердили более 270 вредоносных пакетовв основном по всей территории НПМс дополнительными случаями, затрагивающими PyPI, VS Code и OpenVSXОднако в этом месяце дело было не только в объеме.

Наша исследовательская группа провела углубленный анализ угроз высокого уровня опасностиСреди них:

Атака на цепочку поставок LiteLLM, где скомпрометированные инструменты безопасности использовались для создания бэкдоров в инфраструктуре ИИ и распространения вредоносного кода через широко распространенную цепочку зависимостей, пользующуюся доверием:

Повторяющиеся волны вредоносного ПО, построенные вокруг поддельные внутренние инструменты, Пакеты, посвященные искусственному интеллекту, Имитация SDK, компоненты интерфейса, коммунальные услуги для строителей и повторные всплески версий в рамках одних и тех же семейств пакетов.

Это были непростые задачи. попытки тайпсквоттингаОни участвовали злоупотребление полномочиями, манипулирование цепочкой поставок, многократное злоупотребление пространством имен и вредоносные схемы публикации разработан для оказания реального воздействия CI/CD pipelines и производственная среда.

Помимо этих расследований, последние волны продолжали демонстрировать издательская деятельность, основанная на автоматизации, агрессивная версия инфляции, шаблоны имитации внутренних инструментов и кластеризация пакетов по связанным именамнаряду с классическими тактиками, такими как Typosquatting, путаница с зависимостями и эксфильтрация данныхЦель остается неизменной: Обходить эвристические методы проверки доверия и незаметно взламывать системы разработчиков до обнаружения..

Этот ежемесячный отчет является частью нашей текущей работы. отчет о вредоносном ПО, где мы публикуем подтвержденные результаты, подтверждать возникающие угрозыи предоставить действенный интеллект , чтобы помочь Команды DevSecOps оставайтесь впереди риск цепочки поставок.

Для получения полной информации обо всех вредоносных пакетах, проанализированных в этом месяце, ознакомьтесь с полным текстом отчета. Обзор вредоносного кода.

Неделя 3: Обнаружено более 220 пакетов

| Экосистема | Упаковка | Время |

|---|---|---|

| Pypi | parascode:1.1.2 | 27 Марта, 2026 |

| НПМ | @ctfsolve9z/coral-wraith:9999.0.2 | 25 Марта, 2026 |

| НПМ | коралловый призрак:9999.0.2 | 25 Марта, 2026 |

| НПМ | wraith-of-war:9999.0.0 | 25 Марта, 2026 |

| НПМ | stormbreaker-shade:9999.0.3 | 25 Марта, 2026 |

| НПМ | коралловый призрак:9999.0.8 | 25 Марта, 2026 |

| НПМ | ghost-engine:99.0.0 | 25 Марта, 2026 |

| НПМ | экто-фантом:99.0.0 | 25 Марта, 2026 |

| НПМ | ecto-engine:99.0.0 | 25 Марта, 2026 |

| НПМ | corsair-module:99.0.0 | 25 Марта, 2026 |

Неделя 2: Обнаружено более 11 пакетов

| Экосистема | Упаковка | Время |

|---|---|---|

| НПМ | spectral-corsair-navigator:99.99.100 | 16 Марта, 2026 |

| НПМ | spectral-corsair-my-backdoor:99.99.101 | 16 Марта, 2026 |

| НПМ | lint-builder:1.0.0 | 20 Марта, 2026 |

| НПМ | testpoc01:1.0.0 | 16 Марта, 2026 |

| НПМ | ember-power-calendar-utils:99.9.91 | 17 Марта, 2026 |

| НПМ | devlino:1.0.4 | 16 Марта, 2026 |

| НПМ | devlino:1.0.6 | 16 Марта, 2026 |

| НПМ | devlino:1.0.8 | 16 Марта, 2026 |

| НПМ | graphql-request-dom:1.0.7 | 16 Марта, 2026 |

| НПМ | devlino:1.0.10 | 16 Марта, 2026 |

| НПМ | @wealth-common/font:99.0.3 | 16 Марта, 2026 |

Неделя 1: Обнаружено более 40 пакетов

| Экосистема | Упаковка | Время |

|---|---|---|

| НПМ | naughty-package:1.0.2 | 02 Марта, 2026 |

| НПМ | piyush_test_vadapav:1.0.1 | 01 Марта, 2026 |

| НПМ | replay-ci:1.0.0 | 02 Марта, 2026 |

| НПМ | replay-ci:1.0.1 | 02 Марта, 2026 |

| НПМ | ng-vzbootstrap:1.0.3 | 03 Марта, 2026 |

| НПМ | naughty-package:1.0.6 | 02 Марта, 2026 |

| НПМ | pdfjs-dist-v5:100.21.1 | 03 Марта, 2026 |

| НПМ | pino-sdk:9.9.0 | 04 Марта, 2026 |

| НПМ | aio-security-test-template-erk1ny:1.0.0 | 04 Марта, 2026 |

| НПМ | pino-sdk-v2:9.9.0 | 04 Марта, 2026 |

Защитите свои зависимости с открытым исходным кодом от уязвимостей и вредоносного кода

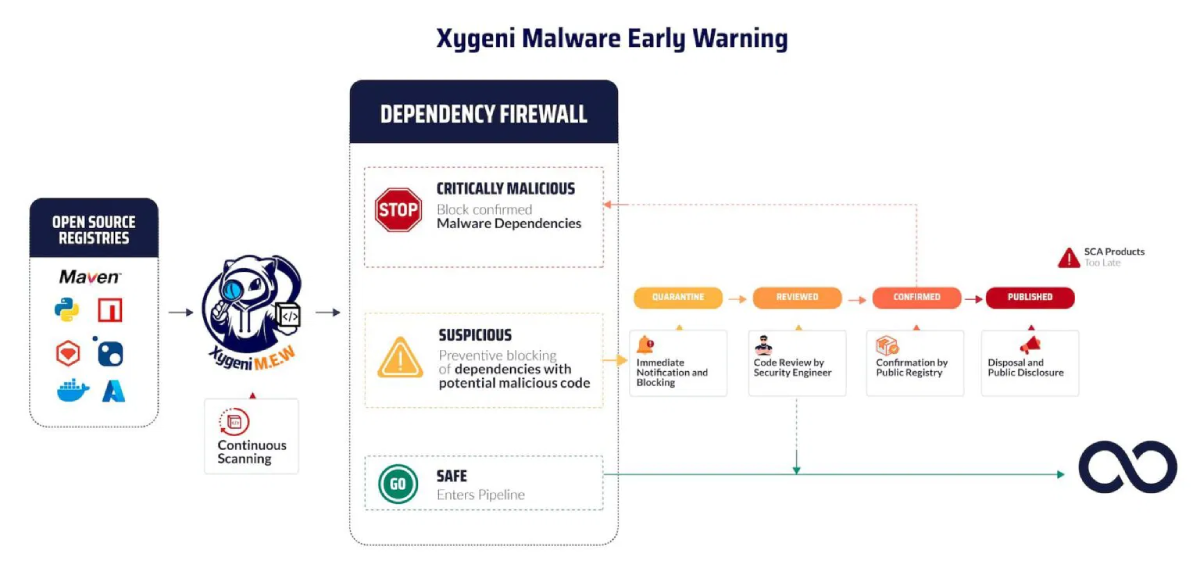

Вредоносное ПО — это уже не просто теоретическая угроза, оно уже скрывается в общедоступных пакетах. Раннее обнаружение вредоносного ПО от Xygeni, вы можете уменьшить воздействие, выявляя угрозы как только они будут опубликованы, прежде чем они достигнут вашего pipeline.

Наш механизм сканирования и приоритизации в режиме реального времени непрерывно отслеживает публичные реестры, такие как npm и PyPI. Вредоносные пакеты блокируются, помечаются и ранжируются по степени воздействия, поэтому вы точно знаете, что и когда нужно исправить. Будь то тайпсквоттинг, путаница с зависимостями или кража учётных данных, мы помогаем вашей команде оставаться впереди.

Если вы хотите получить полную картину еженедельных и ежемесячных результатов, проверьте полную версию Обзор вредоносного кода.

Оставайтесь в безопасности. Оставайтесь быстрыми. Держите всё под контролем с Xygeni.