Управление уязвимостями в современных приложениях — сложная задача. С бесчисленными зависимостями с открытым исходным кодом и инфраструктурой как кодом (IaC), группы безопасности завалены оповещениями. В чем проблема? Большинство инструментов не сообщают вам, является ли уязвимость действительно эксплуатируемой, что приводит к усталости от оповещений, потере времени и бесконечным задержкам в исправлении. Вот где Анализ достижимости меняет правила игры— это помогает DevOps-команды Сосредоточьтесь на том, что действительно важно. Когда вы объединяете это с приоритетом уязвимости, вы получаете более быстрое и точное исправление, поскольку ложные срабатывания отфильтровываются. И это еще не все — хороший анализатор достижимости показывает, какие уязвимости на самом деле достижимы, поэтому ваша команда может расставить приоритеты в отношении реальных рисков и оставаться в соответствии с бизнес-целями.

В этом руководстве мы подробно рассмотрим, как работает анализ достижимости, почему приоритизация уязвимостей является обязательной и как анализатор достижимости Xygeni может помочь снизить уровень шума и сосредоточиться на действительно важных рисках.

Как анализаторы достижимости помогают сократить количество ложных срабатываний

Традиционном Анализ состава программного обеспечения (SCA) инструменты обнаружить уязвимости, просканировав дерево зависимостей вашего проекта и сравнив его с такими базами данных, как Национальная база данных уязвимостей (NVD). Это звучит здорово — пока вы не поймете, что в нем отсутствует что-то большое. Эти инструменты не проверяют, доступны ли отмеченные уязвимости в вашем приложении. Без этого контекста вы останетесь с кучей оповещений, но не будете знать, какие из них представляют реальный риск.

Вот ключевой вопрос, на который отвечает анализ достижимости:

Доступен ли уязвимый код во время выполнения вашего приложения?

Если ответ «нет», можете расслабиться — это не немедленная проблема. Но если ответ «да», это уязвимость, на которую нужно быстро обратить внимание. Вот что делает анализ достижимости таким мощным — он отсекает шум, помогая вашей команде сосредоточиться на том, что важно.

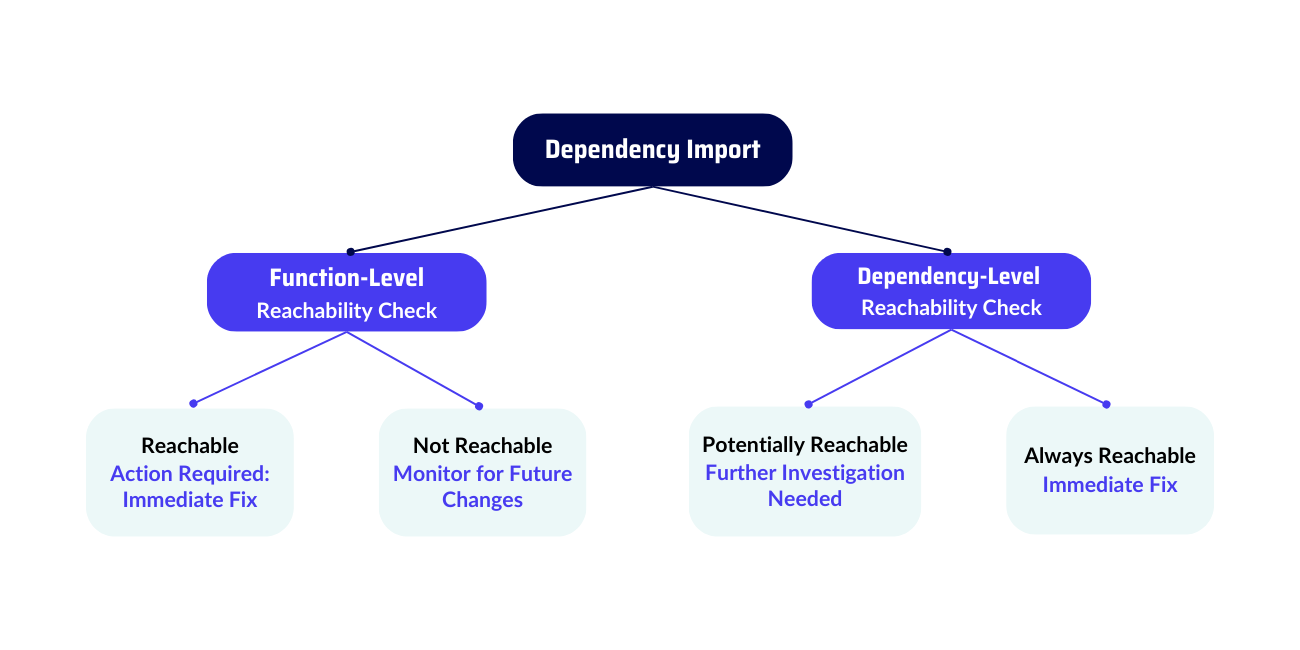

Объяснение типов анализа достижимости

Не все анализы достижимости созданы равными. В зависимости от того, насколько глубок анализ, он может дать вам разные уровни точности и понимания. Знание того, с каким типом вы имеете дело, является ключом к созданию умного деcisи оставаться в курсе реальных рисков.

1. Достижимость на уровне кода: поиск уязвимостей на уровне кода

Достижимость на уровне кода — наиболее подробный и точный тип анализа. Он проверяет граф вызовов вашего приложения, чтобы определить, вызывается ли конкретная уязвимая функция напрямую или косвенно. Этот метод чрезвычайно предупредителен.cisд., помогая вашей команде избегать ненужного шума, сосредоточившись на реальных путях выполнения.

Как это работает:

- сканы инструментов всю вашу кодовую базу и определяет, вызывает ли ваше приложение уязвимый метод внутри зависимости.

- Если метод появляется в любой цепочке вызовов, он помечается как достижимый и требует немедленного внимания.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

- Уязвимость: CVE-2014-6071 в jQuery влияет на текст() метод при использовании с после().

- Анализ достижимости на уровне кода: Если ваше приложение не использует после() с текст(), уязвимость недоступна, и вы можете безопасно деприоритезировать ее. Однако, если текст() присутствует в вашем графике вызовов, он становится критическим риском, требующим быстрого устранения.

2. Достижимость на уровне зависимости

Достижимость на уровне зависимости использует более широкий подход. Вместо анализа отдельных функций он проверяет, использует ли ваше приложение саму зависимость. Хотя этот метод менее предварительнcisПо сравнению с анализом на уровне кода он полезен для понимания потенциальных рисков, связанных с уязвимыми компонентами.

Как это работает:

- Инструмент отмечает зависимость как потенциально достижимый, если он импортирован в ваш код, даже если уязвимая функция не вызывается.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

- Библиотека: Ваш проект использует библиотеку журналирования с известной уязвимостью.

- Анализ: Если вы используете только базовое ведение журнала, а не расширенную функцию, где существует уязвимость, риск намного ниже. Тем не менее, это хорошая идея, чтобы контролировать эту зависимость.

3. Всегда достижимый или не достижимый

Всегда доступен

A уязвимость отмечена как всегда достижимая если он находится в критической части зависимости, которая запускается каждый раз при запуске вашего приложения. Это высокоприоритетные проблемы, которые необходимо исправить немедленно.

Пример:

Уязвимость в методе инициализации, который выполняется при каждом запуске приложения, всегда доступна и представляет собой неотъемлемый риск.

Не доступен

С другой стороны, уязвимость недоступна, если нет прямого или косвенного вызова уязвимой функции. Хотя это не немедленная проблема, вы должны следить за ней. Будущие изменения кода могут ввести путь к уязвимому коду.

Пример:

Уязвимость в редко используемой конечной точке API может показаться несущественной, если ваше приложение ее не вызывает. Однако добавление новой функции может непреднамеренно создать путь к этой уязвимой функции.

Почему эти типы достижимости имеют значение

- Достижимость на уровне кода обеспечивает точность, обнаруживая уязвимости, непосредственно вызываемые вашим приложением.

- Достижимость уровня зависимости обеспечивает более широкий уровень защиты за счет мониторинга импортируемых библиотек.

- Всегда доступен Уязвимости следует устранять немедленно, в то время как уязвимости типа «Недоступно» могут сократить количество ненужных оповещений и помочь сосредоточить усилия по исправлению ситуации.

Объединив эти подходы, вы сможете снизить утомляемость, сосредоточиться на реальных рисках и поддерживать проактивную позицию безопасности.

Почему анализ достижимости трансформирует приоритизацию уязвимостей

1. Улучшенная расстановка приоритетов

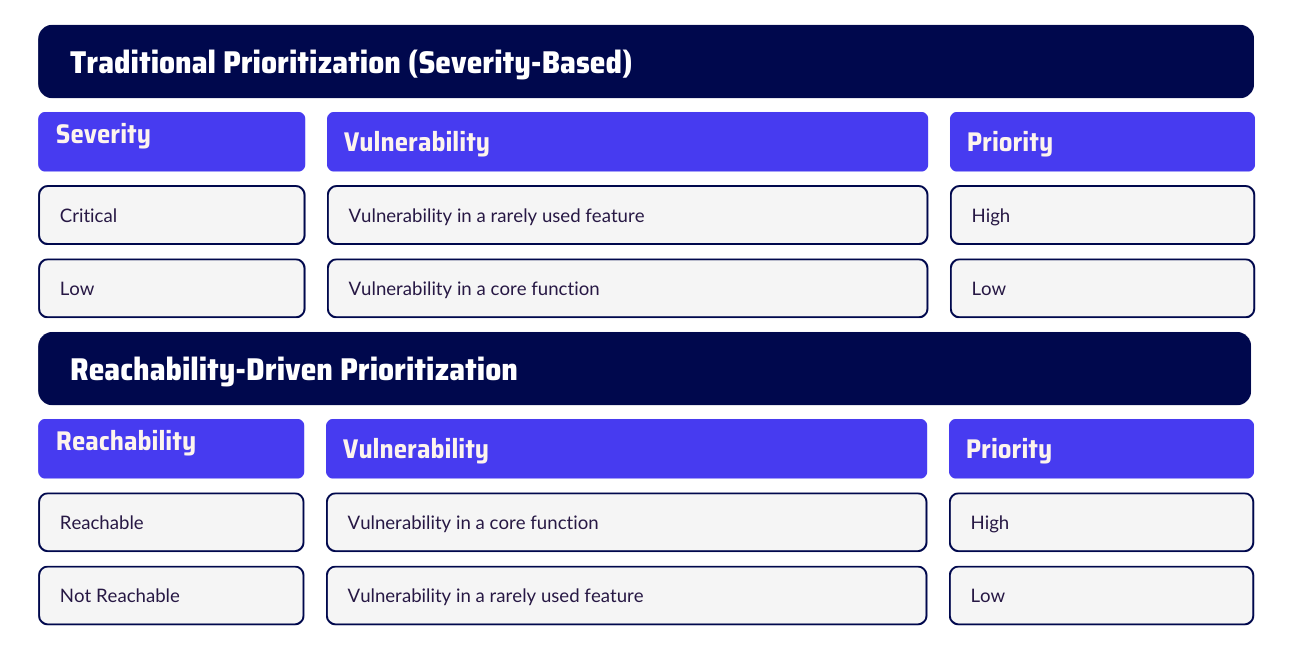

Приоритезация уязвимостей на основе достижимости точнее, чем только на основе серьезности. Достижимая уязвимость с низкой степенью серьезности может быть гораздо более рискованной, чем критическая уязвимость, которая недостижима.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

- Критическая уязвимость в редко используемой функции может не требовать немедленного устранения.

- Между тем, уязвимость низкой степени серьезности в часто используемой функции может представлять гораздо больший риск.

2. Уменьшает количество ложных срабатываний

Анализ достижимости позволяет выявить уязвимости, которые можно устранить, а какие — нет, и исключить ненужные оповещения, помогая вашей команде сосредоточиться на реальных рисках.

3. Оптимизирует время разработки

Меньше времени на поиск фантомных уязвимостей означает больше времени на исправление реальных проблем. Это позволяет разработчикам работать продуктивнее и снижает разочарования, связанные с безопасностью.

4. Соответствует бизнес-целям

Не каждая уязвимость одинаково важна. Анализ достижимости позволяет организациям сосредоточиться на рисках, которые наиболее важны для бизнеса, гарантируя защиту ключевых сервисов и конфиденциальных данных.

5. Адаптируется к изменениям кода

Уязвимости, которые сегодня недоступны, могут стать доступными по мере развития вашего кода. Непрерывный анализ доступности обеспечивает обзор изменяющихся рисков в реальном времени, позволяя вам действовать до того, как угроза станет эксплуатируемой.

Доступность в режиме реального времени для более разумной расстановки приоритетов уязвимостей

Традиционные методы приоритезации в первую очередь полагаются на серьезность, что не всегда является лучшим подходом. Приоритезация, основанная на достижимости, добавляет реальный контекст в вашу стратегию безопасности:

Когда дело доходит до уязвимости управление, Приоритезация на основе достижимости предлагает далеко более реалистичным и точным оценка риска по сравнению с традиционными методами. В отличие от моделей, основанных на серьезности, которые рассматривают каждую критическую уязвимость как срочную, приоритизация, основанная на достижимости, фокусируется на фактическом уязвимостейТакой подход гарантирует, что команды по безопасности в первую очередь устраняют реальные риски, не тратя время на уязвимости, которые могут никогда не повлиять на приложение.

В результате, сосредоточившись на достижимых уязвимостях, ваша команда может сделать быстрее деcisионы и пропустить нет необходимых исправлений. Главное отличие заключается в ранжировании уязвимостей на основе того, как они фактически используются, а не только того, насколько серьезными они кажутся.

Реальное влияние анализа достижимости

Организации, которые внедряют анализ достижимости, часто испытывают значительные улучшения как в эффективности, так и в фокусе безопасности. Вот чего достигают многие команды:

- 70% снижение ложных срабатываний, что значительно сокращает количество несущественных оповещений и позволяет службам безопасности сосредоточиться на реальных рисках.

- На 30% быстрее время восстановления, позволяя разработчикам сосредоточиться на уязвимостях, требующих устранения, а не на отсеивании лишней информации.

- Более высокая вовлеченность разработчиков, создавая более сильную культуру безопасности и налаживая более тесное сотрудничество между группами безопасности и разработки.

В конечном итоге анализ достижимости повышает точность и укрепляет доверие разработчиков к инструментам безопасности, гарантируя, что команды будут оставаться вовлеченными и следовать долгосрочным стратегиям безопасности.

Заключение: Анализ достижимости преобразует SCA

Анализ достижимости трансформирует анализ состава программного обеспечения (SCA) из реактивного инструмента, который просто перечисляет уязвимости в проактивная стратегия управления безопасностью. Сосредоточившись на уязвимостях, которые можно эксплуатировать, организации могут снизить уровень шума, сэкономить время и значительно улучшить свой уровень безопасности.

Анализатор достижимости Xygeni: точная расстановка приоритетов в реальном времени

В основе подхода Xygeni лежит анализатор достижимости, который использует подробные проверки на уровне кода и аналитику в реальном времени. В отличие от традиционных SCA Инструменты, которые отмечают все возможные уязвимости, Xygeni фокусируется только на тех, которые действительно важны. Он делает это, проверяя достижимость, эксплуатируемость и бизнес-контекст, помогая группам безопасности сосредоточиться на самом важном.

В результате, объединяя анализ достижимости в реальном времени с интеллектуальной фокусировкой, Xygeni сокращает количество ложных срабатываний до 70%. Это помогает командам сосредоточиться на реальных рисках и быстрее устранять проблемы.

Как работает анализ достижимости Xygeni

Xygeni не просто выявляет уязвимости в сторонних компонентах; он идет глубже, анализируя, как эти компоненты используются в вашем приложении. Это позволяет вам различать уязвимости, которые просто присутствуют, и те, которые активно эксплуатируются.

Основные характеристики анализатора достижимости Xygeni:

- Отслеживание графика вызовов: Сканирует прямые и косвенные графы вызовов как по прямым, так и по косвенным зависимостям, гарантируя точное отслеживание уязвимостей по всему дереву зависимостей.

- Непрерывный мониторинг: Обновляется в режиме реального времени по мере развития вашего кода, немедленно отмечая новые доступные уязвимости.

- CI/CD интеграцию: выявляет и приоритизирует уязвимости на этапе сборки, гарантируя, что они будут устранены на ранних этапах и никогда не попадут в производственную среду.

Контекстное и приоритетное управление уязвимостями

Не все уязвимости несут тот же риск. Xygeni's Application Security Posture Management (ASPM) обеспечивает сортировку уязвимостей на основе бизнес-контекста и эксплуатируемости, а не только серьезности. Это помогает командам сосредоточиться на рисках, которые напрямую влияют на критически важные сервисы или конфиденциальные данные.

Факторы приоритетности Xygeni с учетом контекста:

- Возможность использования: Отдайте приоритет уязвимостям с известными эксплойтами или активным нацеливанием.

- Влияние на бизнес: Сосредоточьтесь на уязвимостях, которые могут нарушить основные операции или раскрыть конфиденциальные данные.

- достижимость: Устраняет уязвимости только в том случае, если они вызываются во время выполнения в коде приложения. Если уязвимость существует, но никогда не используется приложением, она не представляет немедленного риска. Это гарантирует, что усилия по исправлению будут сосредоточены только на реальных угрозах, которые влияют на производство.

Постоянный мониторинг и CI/CD интеграцию

Анализатор достижимости Xygeni делает больше, чем standard SCA инструменты, постоянно проверяя публичные реестры на наличие вредоносных программ и уязвимостей. Его система раннего оповещения обнаруживает вредоносный код в пакетах с открытым исходным кодом сразу после их публикации. Доступные уязвимости устраняются немедленно, что сокращает время воздействия и обеспечивает безопасность вашего приложения.

Картографирование зависимостей и визуальная достижимость

Ксигени выходит за рамки простого обнаружения зависимостей, предоставляя командам четкое представление о том, как взаимодействуют различные компоненты и представляют ли они риски безопасности. Вместо того, чтобы слепо отмечать каждую импортированную зависимость, Xygeni проверяет, использует ли приложение ее активно, либо вызывая ее напрямую в исходном коде, либо через другой пакет.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

Команда разработчиков добавляет стороннюю библиотеку в свой проект.

- Если ни одна часть приложения не вызывает ни одной функции из этой библиотеки (даже через другую зависимость), то это не представляет угрозы безопасности.

- Традиционные инструменты безопасности все равно будут отмечать уязвимости в этой библиотеке, тратя время на ненужные исправления. Однако Xygeni признает, что неиспользуемые зависимости не являются реальными угрозами.

Как Xygeni оценивает достижимость на разных уровнях

1. Достижимость на уровне кода: выявление реальных рисков

На уровне кода Xygeni проверяет, вызывает ли ваше приложение уязвимую функцию, напрямую или через другую библиотеку. Если ни одна часть вашего кода не вызывает ее, уязвимость недоступна и не требует немедленного внимания.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

Команда разработчиков использует популярную библиотеку, содержащую уязвимую функцию.

- Если приложение никогда не вызывает эту функцию, уязвимость остается неактивной и не требует устранения.

- Однако если функция активно используется, то это реальный риск, который необходимо быстро устранить.

Сосредоточившись на реальных путях выполнения, Xygeni отфильтровывает ложные срабатывания, поэтому службы безопасности концентрируются только на значимых угрозах.

2. Достижимость на уровне зависимости: выход за рамки импорта

Лучшее SCA инструменты предполагают, что если в проекте существует зависимость, то ее уязвимости представляют риск, но это не всегда так. Xygeni копает глубже, анализируя, использует ли приложение зависимость на самом деле, либо в своем исходном коде, либо через другой пакет.

Это критически важно для анализа и выбора наиболее эффективных ключевых слов для улучшения рейтинга вашего сайта.

Команда разработчиков добавляет стороннюю библиотеку, но ни одна часть приложения ее не использует, и ни одна другая зависимость ее не вызывает.

- Несмотря на то, что библиотека содержит уязвимости, их невозможно эксплуатировать, поскольку ничто в приложении не вызывает их.

- В отличие от традиционных SCA Благодаря инструментам, которые отмечают каждый импортированный пакет, Xygeni знает, что неиспользуемые зависимости не представляют реальных рисков.

Кроме того, некоторые зависимости существуют только в тестовых средах и никогда не попадают в производство. Даже если они содержат уязвимые функции, их нельзя эксплуатировать, поскольку приложение никогда не выполняет их в реальной среде.

Разделяя используемые и неиспользуемые зависимости, Xygeni устраняет ложные срабатывания, помогая командам безопасности сосредоточиться на реальных рисках, а не на поиске ненужных исправлений.

3. Всегда достижимый или не достижимый: расставляем приоритеты в отношении того, что имеет значение

Всегда доступен

Уязвимость всегда доступна, если она существует в критической части зависимости, которая выполняется автоматически при каждом запуске приложения. Такие уязвимости должны быть немедленно устранены.

Пример: Уязвимая функция внутри процесса инициализации приложения запускается каждый раз при запуске приложения. Поскольку эта функция выполняется всегда, уязвимость требует немедленного внимания.

Не доступен

Уязвимость недоступна, если к ней не ведет путь выполнения. Однако команды безопасности должны следить за ней, поскольку будущие изменения кода могут сделать ее эксплуатируемой.

Пример: Уязвимость в конечной точке API сегодня может не казаться риском. Но если новая функция начнет вызывать эту конечную точку, уязвимость может стать реальной проблемой.

Почему эти типы достижимости имеют значение

- Достижимость на уровне кода обеспечивает точность, выявляя уязвимости, непосредственно вызываемые вашим приложением.

- Достижимость на уровне зависимостей обеспечивает более широкий уровень защиты за счет мониторинга импортированных библиотек.

- Уязвимости категории Always Reachable следует устранять немедленно, в то время как уязвимости категории Not Reachable могут сократить количество ненужных оповещений и помочь сосредоточить усилия по исправлению ситуации.

Объединив эти подходы, вы сможете снизить утомляемость, сосредоточиться на реальных рисках и поддерживать проактивную позицию безопасности.

Почему анализ достижимости имеет решающее значение для SCA и приоритет безопасности

Современные команды разработчиков в значительной степени полагаются на анализ состава программного обеспечения (SCA) для управления безопасностью зависимостей с открытым исходным кодом. Однако огромное количество уязвимостей в сторонних компонентах может быстро подавить команды по безопасности. Этот поток оповещений приводит к усталости от оповещений, пустой трате ресурсов и задержкам в исправлении. Именно здесь анализ достижимости меняет правила игры — он помогает организациям сосредоточиться только на уязвимостях, которые действительно имеют значение.

Проблема с традиционным SCA

Традиционном SCA Инструменты сканируют график зависимостей вашего проекта и сравнивают его с общедоступными базами данных, такими как Национальная база данных уязвимостей (NVD). Хотя это и обеспечивает широкий охват, это не отвечает на важный вопрос:

Можно ли на самом деле использовать эту уязвимость в вашем приложении?

Без этого контекста команды безопасности в конечном итоге получают:

- Тысячи оповещений, которые могут не представлять реальной угрозы.

- Высокий уровень ложных срабатываний, из-за чего разработчики игнорируют оповещения.

- Огромные отставания в устранении неполадок, трата времени и ресурсов.

Почему анализ достижимости меняет правила игры

Анализ достижимости добавляет недостающий контекст, проверяя, действительно ли уязвимая функция вызывается в вашем приложении. Это понимание помогает командам сократить ложные срабатывания и расставить приоритеты по рискам, которые действительно имеют значение.

Основные преимущества анализа достижимости

1. Улучшенная расстановка приоритетов

Приоритезация уязвимостей на основе достижимости точнее, чем только на основе серьезности. Достижимая уязвимость с низкой степенью серьезности может быть гораздо более рискованной, чем критическая уязвимость, которая недостижима.

Пример:

- Критическая уязвимость в редко используемой функции может не требовать немедленного устранения.

- Между тем, уязвимость низкой степени серьезности в часто используемой функции может представлять гораздо больший риск.

2. Уменьшает количество ложных срабатываний

Анализ достижимости позволяет различать достижимые и недостижимые уязвимости, устраняя ненужные оповещения и помогая вашей команде сосредоточиться на реальных угрозах.

3. Оптимизирует время разработки

Меньше времени на поиск фантомных уязвимостей означает больше времени на исправление реальных проблем. Это позволяет разработчикам работать продуктивнее и снижает разочарования, связанные с безопасностью.

4. Соответствует бизнес-целям

Не каждая уязвимость одинаково важна. Анализ достижимости позволяет организациям сосредоточиться на рисках, которые наиболее важны для бизнеса, гарантируя, что они защищают ключевые сервисы и конфиденциальные данные.

5. Адаптируется к изменениям кода

Уязвимости, которые сегодня недоступны, могут стать доступными по мере развития вашего кода. Непрерывный анализ доступности обеспечивает обзор изменяющихся рисков в реальном времени, позволяя вам действовать до того, как угроза станет эксплуатируемой.

Как анализ достижимости улучшает приоритетность безопасности

Традиционные методы приоритезации в первую очередь полагаются на серьезность, что не всегда является лучшим подходом. Приоритезация, основанная на достижимости, добавляет реальный контекст в вашу стратегию безопасности:

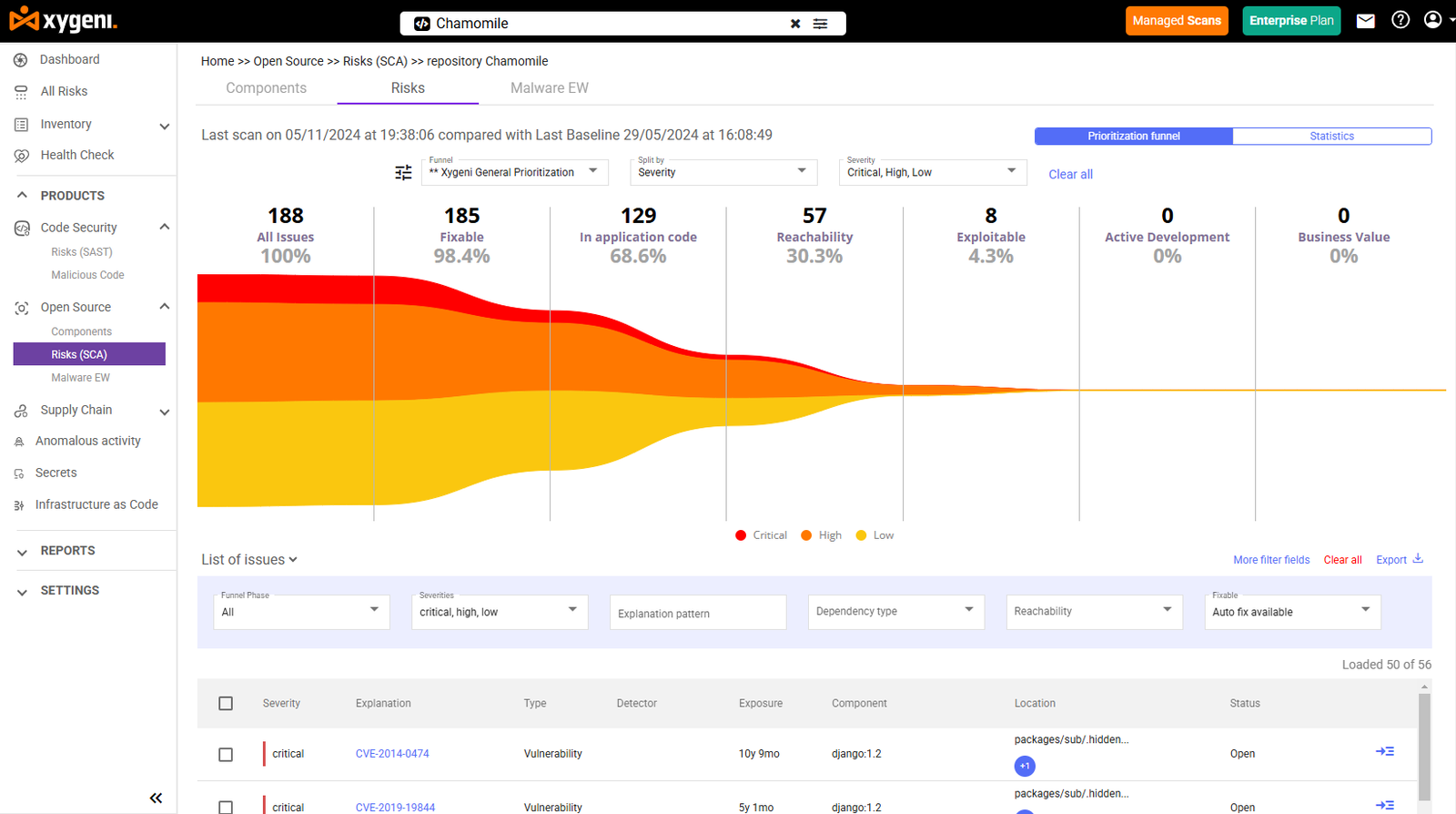

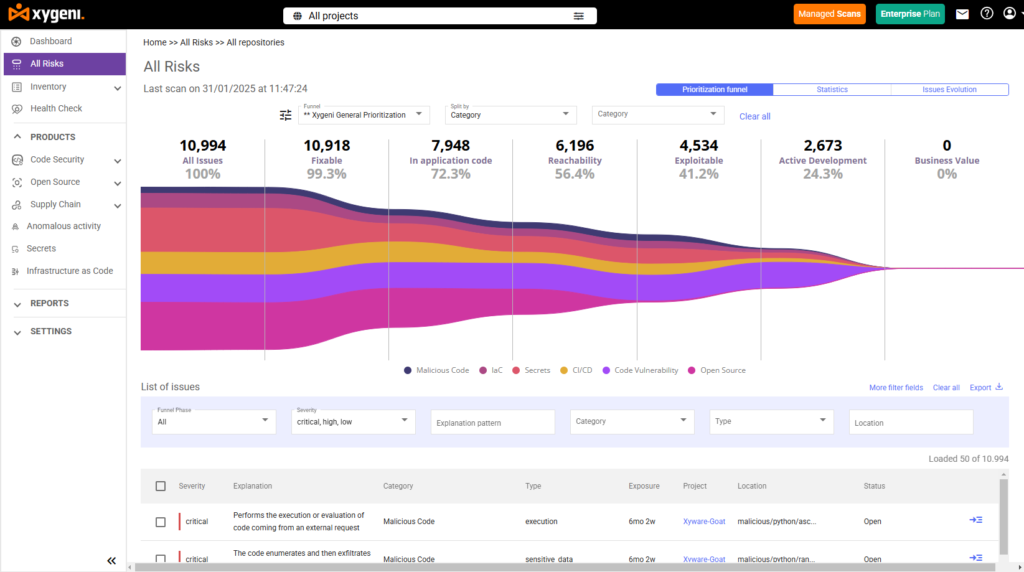

Обработка тысяч уязвимостей без должной концентрации может подавить любую команду. Xygeni's анализатор достижимости и Воронки приоритизации упростить процесс, сортируя большие наборы данных и сосредоточившись на том, что наиболее важно. Команды могут углубляться в достижимость, влияние на бизнес и эксплуатируемость при этом настраивая критерии в соответствии с их уникальными потребностями.

Всего за несколько шагов ваша команда может превратить тысячи оповещений в краткий и действенный список критических уязвимостей.

Как Fintonic сократил количество ложных срабатываний и ускорил устранение неполадок

Ксигени Воронки приоритизации предлагают предопределенные фильтры для SCA, SAST, IaC Security, CI/CD Безопасность и управление секретами. Эти фильтры помогают командам быстро выявлять уязвимости с высоким уровнем риска, сводя к минимуму отвлекающие факторы.

Как это работает (пример из реальной жизни):

- Начальный набор данных: 8,450 проблем, выявленных в ходе нескольких сканирований (SCA, CI/CD, IaC, Секреты).

- Шаг 1: Применить Фильтр достижимости → Количество достижимых уязвимостей сокращено до 1,200.

- Шаг 2: Добавить Фильтр влияния на бизнес → Количество уязвимостей, требующих устранения, сокращено до 329.

Вариант использования Fintonic:

Fintonic, ведущая платформа финансовых услуг, столкнулась с похожими проблемами. Традиционные SCA инструменты завалили их команду безопасности тысячами предупреждений, большинство из которых не имели отношения к делу. Это привело к бдительная усталость, медленное время восстановления, и выгорание разработчика.

Интегрируя Xygeni анализатор достижимости и использование Воронки приоритизации, Fintonic сократила количество ложных срабатываний на 70% и сократила время приоритизации на 90%. В результате их команда по безопасности смогла сосредоточиться на реальных рисках, работать более эффективно и укрепить доверие к процессам безопасности.

Почему анализ достижимости Xygeni меняет правила игры

Подавление шума

Традиционные средства безопасности генерируют подавляющие оповещения, большинство из которых не имеют отношения к делу. Xygeni's анализатор достижимости отфильтровывает уязвимости, которые невозможно использовать, снижая усталость от оповещений и помогая вашей команде сосредоточиться на реальные угрозы.

Повышенная точность

Объединяя анализ достижимости на уровне кода В реальном контексте Xygeni сокращает количество ложных срабатываний до 70%. Это помогает вашей команде действовать быстрее, исключая часы ручной сортировки и обеспечивая более быстрое устранение неполадок.

Непрерывный мониторинг и адаптируемость

По мере развития вашего приложения ранее недоступные уязвимости могут стать эксплуатируемыми. непрерывный мониторинг позволяет вашей команде быть на шаг впереди новых рисков, обновляя график вызовов в режиме реального времени и отмечая угрозы по мере их возникновения.

Интеграция с комплексом решений безопасности Xygeni

Анализатор достижимости Xygeni легко интегрируется в ваш весь стек безопасности, обеспечивая комплексную защиту в нескольких доменах:

- SCA: Постоянный мониторинг зависимостей с открытым исходным кодом.

- CI/CD Безопасность.: Обнаружение уязвимостей в режиме реального времени на каждом этапе сборки.

- SAST: Расставьте приоритеты в уязвимостях в проприетарном коде.

- IaC Security: Обнаружение и устранение неверных настроек перед развертыванием.

Готовы ли вы испытать анализатор достижимости Xygeni в действии?

Если вы готовы отсеять все лишнее и сосредоточиться на реальных рисках, анализатор достижимости Xygeni готов вам помочь:

- Запросить персональную демонстрацию чтобы увидеть, как Xygeni вписывается в ваш рабочий процесс.

- Прочтите наш Руководство по приоритезации воронок для получения практических советов по более разумному управлению уязвимостями.

- Начать бесплатную оценку уязвимости и узнайте, как анализ достижимости может повысить эффективность вашей команды.