Статический анализ исходного кода является одним из самых эффективных способов создания безопасного программного обеспечения с первого дня. Сканируя код перед выполнением, этот тип анализ исходного кода помогает разработчикам выявлять такие проблемы, как SQL-инъекции, XSS и жестко запрограммированные секреты на ранних этапах, часто прямо в IDE или CI/CD pipeline. С правильным инструменты анализа исходного кодакоманды могут выявлять уязвимости до того, как они попадут в производство, снижая риск без замедления поставки.

Этот проактивный подход не только повышает уверенность разработчиков, но и помогает службам безопасности обеспечивать соблюдение standardкак OWASP Top 10 or Рекомендации Национального института стандартов и технологий без замедления релизов. Интегрированный в рабочие процессы DevSecOps, статический анализ поддерживает безопасность сдвига влево, делая безопасное кодирование частью обычной рутины разработки.

Более того, потребность в этом есть и она срочная. ENISA сообщается, что многие современные нарушения безопасности возникают из-за небезопасного кода, поэтому раннее обнаружение уязвимостей — не просто обязанность, а важнейшая задача.

🔧TL;DR: Статический анализ исходного кода стал проще

- Что это: Способ обнаружения ошибок и уязвимостей безопасности в исходном коде до его запуска, также называемый SAST.

- Почему это важно: CISA говорит, что более 50% проблем безопасности начинаются в коде. Раннее обнаружение экономит время и снижает риск.

- Вот как это работает: Сканирует вашу кодовую базу на предмет известных шаблонов уязвимостей и логических ошибок.

- Что он ловит: SQL-инъекции, XSS, жестко запрограммированные секреты, небезопасные API и многое другое.

- Где это уместно: Работает непосредственно в вашей IDE или CI/CD pipeline— нет необходимости менять свой рабочий процесс.

- Бонус: Поддерживает методы сдвига влево, соответствует требованиям OWASP/NIST и автоматизирует безопасное кодирование с самого начала.

2. Что такое статический анализ исходного кода?

Статический анализ исходного кода означает просмотр кода вашего приложения без его фактического запуска. В отличие от динамического тестирования (которое проверяет поведение во время выполнения), этот метод анализирует исходный код «в состоянии покоя», обычно во время разработки или как часть CI pipeline. Это один из самых надежных способов обнаружения проблем безопасности на ранних этапах жизненного цикла программного обеспечения.

Цель состоит в том, чтобы обнаружить логические ошибки, небезопасные шаблоны и нарушения безопасных методов кодирования, такие как несанкционированный ввод, жестко закодированные секреты или рискованное использование API. Эти проблемы отмечаются автоматически, помогая разработчикам устранять их до того, как они попадут в производство.

Специализированным направлением является статическое тестирование безопасности приложений (SAST). В то время как общие инструменты анализа исходного кода могут проверять качество кода и удобство его поддержки, SAST фокусируется исключительно на безопасности. Эти инструменты сканируют вашу собственную кодовую базу, а не зависимости с открытым исходным кодом, и часто интегрируются напрямую в вашу IDE или CI/CD pipelines.

Внедряя статический анализ исходного кода в свой ежедневный рабочий процесс, вы по умолчанию создаете безопасное программное обеспечение, не замедляя разработку.

3. Почему статический анализ исходного кода имеет значение

Чем раньше вы обнаружите проблему безопасности, тем дешевле ее исправить. Статический анализ исходного кода помогает вам сделать именно это — выявляя рискованный код до того, как он когда-либо запустится. Согласно ENISA и CISА, более 50% эксплуатируемых уязвимостей программного обеспечения начинаются в самом коде. Это делает раннее выявление не просто полезным, а необходимым.

Допустим, разработчик забыл проверить вводимые пользователем данные на login форма. Этот небольшой промах может привести к серьезному SQL-инъекция или межсайтовый скриптинг (XSS) уязвимость. Но с инструментами анализа исходного кода, встроенными в вашу IDE или CI pipelineэта проблема выявляется на ранней стадии — задолго до отправки кода.

По мере ускорения разработки и усложнения цепочек поставок такие риски, как небезопасные API, раскрытые секреты и устаревшие функции, становится все сложнее обнаружить вручную. Анализ исходного кода автоматизирует эти проверки, помогая командам оставаться впереди, не замедляясь.

Более того, статический анализ поддерживает усилия по обеспечению соответствия standardтакие как OWASP Top 10, NIST 800-53 и ISO/IEC 27001. Когда вы делаете безопасность частью своего повседневного процесса разработки, вы сокращаете количество инцидентов, экономите время и остаетесь готовыми к аудиту.

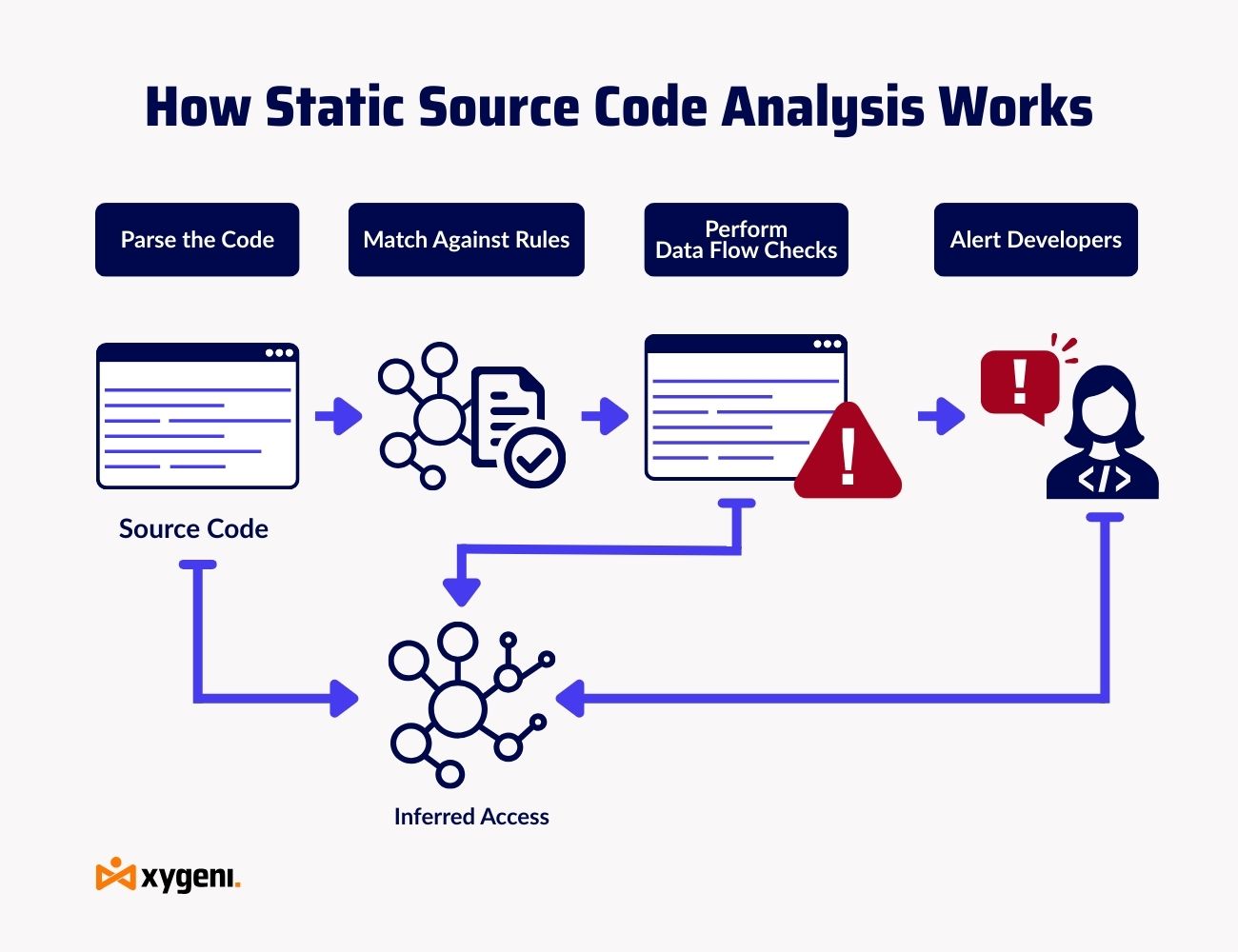

4. Как работает статический анализ исходного кода

Думайте о статическом анализе исходного кода как о проверке безопасности на автопилоте. Каждый раз, когда вы пишете или отправляете код, он работает в фоновом режиме, чтобы быстро обнаружить ошибки.

Вот как работает большинство инструментов анализа исходного кода:

- Анализ кодовой базы

Инструмент считывает ваши файлы и строит абстрактное синтаксическое дерево (AST), чтобы понять логику и структуру вашего кода. - Сопоставление шаблонов и проверка правил

Используя наборы правил, такие как OWASP или CWE, он ищет рискованные шаблоны, такие как непроверенные входные данные или небезопасные криптографические функции. - Анализ потока данных

Расширенные инструменты отслеживают перемещение данных по вашему коду, проверяя, раскрываются ли или используются ли не по назначению конфиденциальные данные (например, пароли, токены). - Оповещение и устранение неполадок

При обнаружении проблем они помечаются оценкой серьезности и предлагаются способы исправления прямо в вашей IDE, CI dashboard или pull requests.

Статический анализ исходного кода может обнаружить широкий спектр проблем:

- Риски SQL-инъекции

- Межсайтовый скриптинг (XSS)

- Жестко закодированные учетные данные

- Устаревшие или небезопасные API

- Пробелы в проверке входных данных

- Кодирование standard нарушения

Например, если кто-то случайно зарегистрирует жестко закодированный ключ API, сканер немедленно пометит это. Это убережет вашу команду от потенциального инцидента безопасности и дорогостоящей очистки.

5. Основные преимущества статического анализа исходного кода

Статический анализ исходного кода — это не просто поиск ошибок, это ускоренное создание лучшего программного обеспечения, при этом безопасность всегда на первом месте. Вот как это помогает каждой команде в pipeline:

1. Раннее выявление, меньше боли в дальнейшем

Выявление таких проблем, как SQL-инъекция или небезопасная десериализация до запуски кода означают, что вы можете исправить их прямо на месте pull request. Эта модель «сдвига влево» сохраняет чистоту и позволяет избежать необходимости вносить исправления после развертывания. Например, испорченный ввод, отмеченный в IDE разработчика сегодня, может спасти вас от исправления безопасности и простоя клиента завтра.

2. Сокращайте расходы, а не недостатки

По оценкам IBM, Уязвимости, обнаруженные в конце SDLC может быть в 30 раз дороже для исправления. Благодаря инструментам анализа исходного кода, сканирующим код на ранних стадиях, исправления происходят быстрее и дешевле, не задерживая релизы.

3. Удобство для разработчиков по умолчанию

Статический анализ кода подходит для вашей текущей работы. Интеграция IDE, GitHub Actions, GitLab CI, Jenkins pipelines, эти инструменты встречаются с разработчиками на их территории. Никакого переключения инструментов, никаких ожиданий, только четкая обратная связь в контексте.

4. Встроенная уверенность в соблюдении правил

Нужно соответствовать OWASP, NIST или ISO 27001? Анализ исходного кода помогает обеспечить соблюдение политики guardrails и создавать журналы, готовые к аудиту. Будь то предотвращение слабой криптографии или маркировка жестко закодированных секретов, команды остаются совместимыми без дополнительных накладных расходов.

5. Более чистый код, более сплоченные команды

Речь идет не только о безопасности. Статический анализ также повышает качество кода, отмечая сложность, неиспользуемую логику или непоследовательные стили. Он помогает командам писать более поддерживаемый код, выравнивать standardи избежать будущих технологических долгов.

6. Распространенные случаи использования статического анализа исходного кода

Статический анализ исходного кода естественным образом вписывается в повседневную работу DevSecOps рабочие процессы. Вот как высокопроизводительные команды используют это на протяжении всего жизненного цикла программного обеспечения:

1. Обеспечение безопасности микросервисов и API

С каждым микросервисом, добавляющим еще одну поверхность атаки, ранние проверки безопасности не подлежат обсуждению. Анализ исходного кода сканирует каждую службу перед развертыванием, отмечая небезопасную аутентификацию, отсутствующую проверку ввода или опасные значения по умолчанию.

Например: Сканирование микросервиса Node.js обнаруживает неэкранированные входные данные в обработчике маршрута, предотвращая незамеченную отправку ошибки внедрения.

2. Обеспечение безопасного кодирования Standards

Когда каждая команда пишет код по-разному, несоответствия создают риск. Статические инструменты анализа исходного кода помогают обеспечить соблюдение внутренних правил или отраслевых фреймворков, таких как OWASP ASVS и МИСРА.

Например: Ваша команда может создать правило, блокирующее использование eval() в Python или помечать слабые хэши, такие как md5()—все эти требования автоматически применяются во время проверки кода.

3. Автоматизация Pull Request Проверки

Ручные проверки не масштабируются. Статические инструменты анализа работают на каждом PR, предоставляя разработчикам мгновенную обратную связь и выявляя проблемы до их слияния. Никаких задержек, никаких неожиданных результатов постфактум.

Результат: Разработчики уверенно поставляют продукты, AppSec становится заметнее, а рискованный код не используется в производстве.

🔧 Про Совет: С такими инструментами, как Xygeni, Guardrails может автоматически блокировать слияния при обнаружении высокорисковых секретов или известных уязвимых зависимостей, предотвращая использование небезопасного кода в производстве.

4. Предотвращение рисков в цепочке поставок

Атаки на цепочки поставок часто начинаются с одного упущенного из виду commit или неправильно настроенный файл. Статические инструменты анализа исходного кода могут обнаружить их на ранней стадии, сканируя на предмет подделки, небезопасных значений по умолчанию или скрытых скриптов до того, как они попадут в производство.

Например, представьте себе стороннюю библиотеку, которая незаметно добавляет postinstall скрипт для запуска произвольных команд. Или Dockerfile, отключающий принудительное применение SELinux. Статический анализ отметит оба во время проверки — до того, как они станут эксплуатируемыми рисками.

7. SAST против SCA против DAST: понимание различий

В то время как статический анализ исходного кода (SAST) играет важную роль в безопасной разработке, это только часть полной стратегии AppSec. Чтобы создать программное обеспечение, которое действительно безопасно от кода до облака, полезно понять, как SAST сравнивается с другими методами, такими как анализ состава программного обеспечения (SCA) и динамическое тестирование безопасности приложений (DAST).

Каждый метод служит определенной цели:

- SAST сканирует ваш пользовательский код для раннего выявления ошибок, секретов и недостатков бизнес-логики.

- SCA сканирует сторонние библиотеки на наличие известных CVE, рискованных лицензий или устаревших компонентов, которые могут привести к уязвимостям.

- ДАСТ тестирует приложение во время выполнения, имитируя атаки для выявления таких недостатков, как уязвимости внедрения или открытые конфигурации.

8. Лучшие инструменты анализа исходного кода: быстрое сравнение

От открытого исходного кода к enterpriseИнструменты статического анализа исходного кода бывают разных видов, каждый из которых имеет свои преимущества для разных команд.

Популярные варианты:

- SonarQube для качества кода

- Семгреп для быстрых, настраиваемых правил безопасности

- Код Сныка для получения отзывов от разработчиков в режиме реального времени

- галочка и Veracode для соответствия и отчетности

Ксигени приносит что-то другое: CI/CD- собственная интеграция, приоритизация на основе достижимости и пользовательские настройки guardrails это делает SAST умнее, а не шумнее.

9. Внедрение статического анализа исходного кода в рабочие процессы DevSecOps

Статический анализ исходного кода работает лучше всего, когда он встроен в ваш pipeline не прикручено в конце. Цель? Выявить уязвимости на ранней стадии, минимизировать доработки и поддерживать безопасное кодирование, не замедляя работу вашей команды.

Вот как современные команды интегрируют это в свой рабочий процесс DevSecOps:

- Сканировать каждый Commit или пиар

Подключите свой инструмент анализа исходного кода к CI/CD системы, такие как GitHub Actions, GitLab CI или Jenkins. Это гарантирует, что каждый commit or pull request сканируется перед объединением, помогая вам выявлять проблемы до их отправки. - Сдвиг влево с плагинами IDE

Инструменты, удобные для разработчиков (например, Xygeni), интегрируются непосредственно в IDE, обеспечивая обратную связь по безопасности в режиме реального времени по мере написания кода. Это похоже на добавление безопасного слоя линтинга, который отмечает уязвимости до того, как код покинет вашу локальную машину. - Установите умные политики и Guardrails

Используйте guardrails для определения автоматизированных действий. Например: если проблема с высоким риском достижима в PR, заблокируйте слияние и оповестите AppSec. Это позволяет вам применять политику с предварительнымcisион, а не шум. - Включить безопасные настройки по умолчанию

Применяйте предварительно настроенные шаблоны, которые обеспечивают проверку ввода, кодирование вывода и минимальные привилегии. Это особенно эффективно для IaC, API и микросервисы. - Расставьте приоритеты и действуйте быстро

Вместо того, чтобы сбрасывать выводы в dashboards, расставьте их по приоритетам, используя достижимость, серьезность и оценки EPSS. Исправьте то, что можно эксплуатировать, и пропустите то, что нельзя.

10. Подход Xygeni: Guardrails для Precise Статический анализ исходного кода

Xygeni выводит статический анализ исходного кода на новый уровень с помощью Guardrails, Гибкие, основанные на политике правила, которые действуют на результаты сканирования в режиме реального времени. Вместо того, чтобы просто отмечать проблемы, Guardrails помочь командам выполнять осмысленные автоматизированные действия по всему SDLC.

Как это работает

Ограждение Xygeni используйте простой, читаемый синтаксис с логическими терминами, такими как:

- on уязвимости типа X

- когда серьезность является критической и компонент достижим

- тогда провалить pipeline и уведомить службу безопасности

- еще продолжить, но отметить для проверки

Такая логика гарантирует автоматическое применение ваших политик без ручной сортировки или пропуска шагов.

Почему это отличается

Традиционные инструменты анализа исходного кода выдают длинный список оповещений. Guardrails помочь вам действовать — разумно и масштабно.

- Приоритет по влиянию: Фильтрация результатов с использованием эксплуатационной возможности, бизнес-контекста и EPSS.

- Автоматизация исправления: Инициировать создание встроенных PR-комментариев или тикетов.

- Обеспечить соблюдение контекста: Применяйте более строгие правила к производственному коду и более мягкие — к внутренним инструментам.

Пример использования в действии: обеспечение соблюдения базовых показателей безопасности с помощью Guardrails

Предположим, что в вашей промежуточной ветке уже есть известный набор уязвимостей, находящихся на рассмотрении. Guardrails, вы можете автоматически блокировать любую новую критическую проблему, которая не была в последнем одобренном сканировании. Никаких сюрпризов, никаких регрессий.

- Найдена новая проблема? Объединение заблокировано.

- Команда уведомлена в Slack или Jira.

- Предлагаемое исправление добавлено в виде комментария к коду.

Это обеспечивает безопасность вашего кода, не замедляя работу команд и не допуская появления новых рисков.

Любопытно, как Guardrails вписывается в ваш CI/CD? Попробуйте Xygeni Guardrails в твоей Pipeline.