Знаете ли вы, что 560,000 XNUMX новых вредоносных угроз появляются каждый день? Поскольку кибератаки становятся все более изощренными, понимание того, что такое вредоносный код и как он может проникнуть в системы, имеет решающее значение, поскольку эти угрозы могут использовать уязвимости программного обеспечения, что приводит к утечкам данных, финансовым потерям и крупным сбоям. Различные типы вредоносного кода, такие как фишинговые схемы, трояны и эксплойты цепочек поставок, продемонстрировали свой разрушительный потенциал.

Например, 2023 Атака на Леджер взломали программный инструмент Connect-Kit компании, что позволило злоумышленникам украсть более 600,000 XNUMX долларов, атаковав аппаратные кошельки.

Что такое вредоносный код и почему он важен

Что такое вредоносный код?

Вредоносный код — это программное обеспечение или скрипты, предназначенные для нанесения вреда системам или кражи данных. В отличие от легитимного программного обеспечения, он часто скрывается в доверенных приложениях, что затрудняет его обнаружение. Примерами являются вирусы, программы-вымогатели и шпионское ПО. Для его выявления и предотвращения необходимы расширенные средства обнаружения.

Атаки вредоносного кода могут использовать как проприетарное, так и открытое программное обеспечение, подвергая риску конфиденциальную информацию. Распространенные типы вредоносного кода включают вирусы, черви, программы-вымогатели, трояны и шпионское ПО. Эти угрозы часто проникают в системы через фишинговые письма, поддельные обновления программного обеспечения или скомпрометированный код из атак на цепочку поставок.

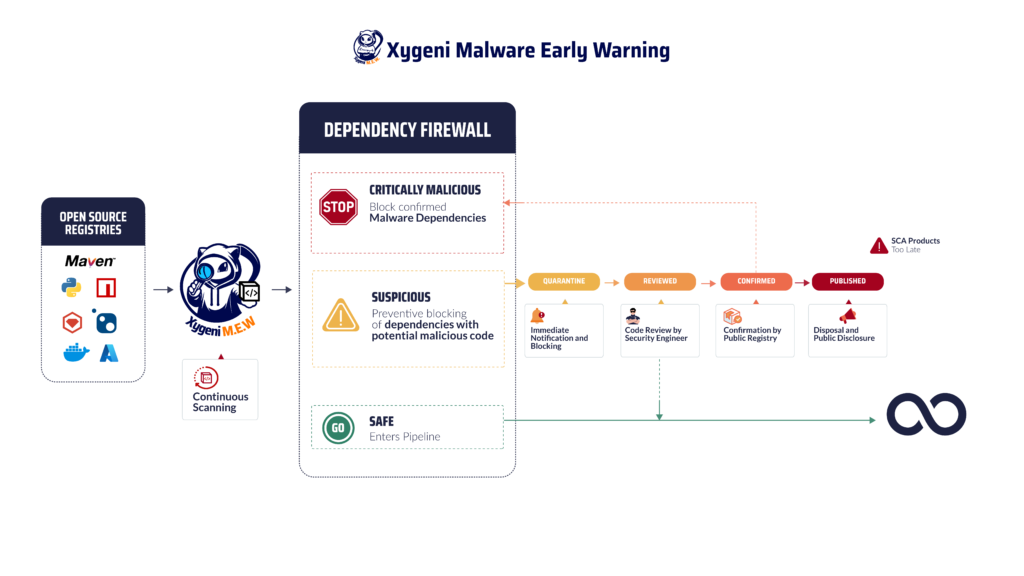

Инструменты обнаружения, такие как система раннего предупреждения вредоносного ПО от Xygeni, играют решающую роль в выявлении и блокировании этих угроз до того, как они поставят под угрозу системы.

Типы вредоносного кода, которые могут поставить под угрозу ваши системы

Теперь, когда мы дали определение вредоносному коду, давайте рассмотрим различные его типы, которые ежедневно угрожают вашим системам.

Типы вредоносного кода

- бэкдор: Позволяет злоумышленникам обойти аутентификацию, чтобы получить доступ к системам, украсть данные или получить контроль.

- Троянские кони: Программное обеспечение, которое выглядит безопасным, но скрывает вредоносный код для атаки на вашу систему.

- Вымогатели: Блокирует ваши файлы и требует деньги за их разблокировку, нарушая работу.

- Spyware: Тайно следит за вашей активностью и крадет личную информацию, например пароли.

- Фишинговые атаки: Поддельные электронные письма обманным путем заставляют вас поделиться личными данными или загрузить вредоносные файлы.

- Keyloggers: Записывает вводимые вами данные для кражи паролей и конфиденциальной информации.

- Похититель: Крадет сохраненные данные, включая пароли и важные файлы.

- Worm: Распространяется по сетям, замедляя работу систем и используя ресурсы.

- Майнер: Использует мощность вашего компьютера для майнинга криптовалюты, что приводит к снижению производительности.

Как защититься от вредоносного кода

Программное обеспечение с открытым исходным кодом (OSS) поощряет сотрудничество и инновации, но также создает возможности для злоумышленников внедрять вредоносный код. Попав внутрь, этот код может распространяться через атаки на цепочки поставок, кражу данных, управление системами или компрометацию целых сетей.

Например, злоумышленники могут добавить вредоносное ПО в популярную библиотеку с открытым исходным кодом. Известный случай — Атака Polyfill.io, где злоумышленник получил контроль над службой Polyfill и внедрил вредоносное ПО в ее кодовую базу. Это скомпрометировало более 100,000 XNUMX веб-сайтов по всему миру, перенаправив мобильных пользователей на мошеннические веб-сайты. Когда разработчики неосознанно интегрировали скомпрометированную библиотеку, они подвергли свои приложения и пользователей серьезным рискам.

Для борьбы с этими угрозами организации должны осуществлять непрерывный мониторинг, проводить аудит кода и использовать передовые инструменты обнаружения вредоносных программ. Разработчики и пользователи должны сохранять бдительность, чтобы защитить свои системы от скрытых угроз.

Проверенные стратегии защиты от вредоносного кода

Атаки вредоносного кода не только ставят под угрозу системы, но и могут привести к значительным финансовым потерям. Кибератаки обходятся компаниям в среднем в 4.45 миллиона долларов за каждое нарушение, согласно отчету IBM 2023 Cost of a Data Breach Report. Это подчеркивает важность проактивной защиты, чтобы избежать высоких затрат от бездействия. Чтобы эффективно защитить свои системы, организациям следует принять следующие стратегии:

- Практика безопасного кодирования: Используйте инструменты статического анализа для выявления уязвимостей в процессе разработки.

- Оценка уязвимостей: Проводите регулярные тесты на проникновение для выявления слабых мест.

- Управление исправлениями: Автоматизируйте обновления, чтобы обеспечить своевременное применение исправлений программного обеспечения.

- Белый список приложений: Ограничьте выполнение предварительно одобренных приложений, блокируя неавторизованные программы.

- Интегрируйте безопасность в SDLC: Внедряйте меры безопасности на протяжении всего жизненного цикла разработки программного обеспечения.

- Обзор кода и двоичный анализ: Регулярно проверяйте код и двоичные файлы для обнаружения подозрительного поведения или вредоносных скриптов.

Будьте на шаг впереди: раннее обнаружение вредоносного ПО от Xygeni

Вредоносный код представляет собой растущую угрозу, особенно в экосистемах с открытым исходным кодом. Инструмент раннего обнаружения вредоносных программ от Xygeni предлагает современное решение для борьбы с этими рисками. Этот инструмент не только сканирует пакеты с открытым исходным кодом на предмет угроз, но и обеспечивает упреждающие меры, чтобы вредоносные скрипты никогда не ставили под угрозу жизненный цикл разработки вашего программного обеспечения.

Как средство раннего обнаружения вредоносных программ защищает вашу организацию

- Обнаружение угроз в реальном времени: Xygeni постоянно отслеживает публичные реестры на предмет любых признаков вредоносного ПО. Это включает сканирование на предмет подозрительных шаблонов или вредоносного поведения в новых и существующих пакетах с открытым исходным кодом. Действуя в режиме реального времени, Xygeni выявляет и изолирует угрозы до того, как они проникнут в ваш CI/CD pipeline.

- Автоматический карантин: При обнаружении вредоносного кода Xygeni автоматически помещает угрозу в карантин, гарантируя, что она не сможет повлиять на ваши системы или распространиться по цепочке поставок. Этот процесс включает в себя интеграцию безопасности guardrails для блокировки рискованных пакетов, что сокращает объем работ по устранению неполадок в дальнейшем.

- Комплексное управление уязвимостями: Помимо известных уязвимостей, инструмент Xygeni устраняет угрозы нулевого дня, сложные полиморфные вредоносные программы и незарегистрированные уязвимости. Эта проактивная позиция имеет жизненно важное значение в борьбе с развивающейся тактикой злоумышленников.

- Подробные уведомления: При обнаружении угрозы инструмент немедленно уведомляет вашу команду по электронной почте, через платформы обмена сообщениями или через веб-сайт.hooks. Это обеспечивает быстрое реагирование и минимальное время простоя ваших проектов.

- Соблюдение нормативных требований и отчетность: Xygeni соответствует standardпоходит NIS2 и DORA, гарантируя, что ваши методы разработки программного обеспечения остаются соответствующими. Такие функции, как Software Bill of Materials (SBOM) генерация обеспечивает прозрачность и поддерживает операционную устойчивость.

Защита от типов вредоносного кода

Инструмент Xygeni предназначен для защиты от Разнообразие типов вредоносных программСреди них:

- Бэкдоры и трояны: Обнаруживает несанкционированные точки доступа и скрытые угрозы, которые ставят под угрозу безопасность систем.

- Ransomware: Блокирует код, который шифрует ваши файлы или требует выкуп.

- Шпионское ПО и кейлоггеры: Предотвращает сбор конфиденциальных данных пользователя или нажатий клавиш системы.

- Cryptocurrency Miners: Выявляет и останавливает ресурсоемкий код, используемый для несанкционированного майнинга криптовалют.

Благодаря интеграции этих возможностей средство раннего обнаружения вредоносных программ гарантирует устойчивость вашего программного обеспечения к новым угрозам.

Хотите узнать больше?

Если вы все еще думаете, что это такое, или хотите лучше понять типы вредоносного кода, угрожающего вашему CI/CD pipeline и как их предотвратить, ознакомьтесь с нашей запись в блоге о защите и узнайте, как выявлять скрытые риски на ранних стадиях.

Киберугрозы меняются ежедневно, так разве не должны меняться и ваши средства защиты? Понимание того, что такое вредоносный код, и распознавание различных его типов, нацеленных на вашу инфраструктуру, — это только начало. Настоящая безопасность достигается благодаря проактивной защите. Оснастив свою организацию передовыми инструментами обнаружения вредоносных программ, вы сможете выявлять и блокировать скрытые угрозы до того, как они проникнут в ваши системы. Реактивной защиты недостаточно, единственная действенная стратегия — быть на шаг впереди.

Не ждите атаки: защитите свои системы сейчас!

Рост числа атак с использованием вредоносного кода представляет серьезную угрозу для организаций по всему миру. От фишинговых атак до эксплойтов в цепочках поставок киберпреступники используют все более изощренные методы для кражи конфиденциальной информации. Знание того, что такое вредоносный код, и понимание типов вредоносного кода является ключом к защите вашей инфраструктуры.

В борьбе с ним важна каждая секунда. Защитите свои системы сейчас с помощью передового инструмента обнаружения вредоносных программ от Xygeni. Свяжитесь с нами сегодня, или получить Демо и будьте на шаг впереди киберугроз!