كل أسبوع، تقوم أنظمة كشف البرامج الضارة لدينا بفحص آلاف الحزم الجديدة والمحدثة عبر سجلات عامة مثل npm وPyPI. هذه المرة، تأكدنا من أكثر من 50 حزمة ضارة، بدءًا من التلاعب بالألفاظ وسرقة بيانات الاعتماد إلى المكتبات الخلفية المصممة للتسلل عبر الماسحات الضوئية الأساسية.

هذه اللقطة الأسبوعية هي جزء من عملنا المستمر ملخص التعليمات البرمجية الضارةحيث ننشر النتائج المستمرة ونؤكد التهديدات الناشئة ونساعد فرق DevSecOps على حماية pipelineقبل وقوع الضرر. إذا كنت ترغب في الحصول على سياق كامل لجميع الحزم المؤكدة والحوادث السابقة، فتأكد من مراجعة الملخص الكامل.

دعونا نلقي نظرة على ما وجدناه هذا الأسبوع ولماذا هو مهم.

| النظام الإيكولوجي | فئة الإشتراك | التاريخ |

|---|---|---|

| الآلية الوقائية الوطنية | علامات القرد: 99.9.2 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | mingw-trial:1.0.0 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | syf-api-legacy:1.0.0 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | أداة تدقيق جوجل: 1.0.0 | يناير 30، 2026 |

| الآلية الوقائية الوطنية | idv-script:1.0.1 | فبراير 04، 2026 |

| الآلية الوقائية الوطنية | idv-script:1.0.3 | فبراير 04، 2026 |

| الآلية الوقائية الوطنية | idv-script:1.0.4 | فبراير 04، 2026 |

| الآلية الوقائية الوطنية | @anthropic-field/cli:0.3.1 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | @anthropic-field/cli:0.3.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | @anthropic-field/cli:0.2.1 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | @anthropic-field/cli:0.2.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | @anthropic-field/cli:0.1.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | packt-dm:1.0.11 | فبراير 02، 2026 |

| الآلية الوقائية الوطنية | packt-dm:1.0.7 | فبراير 02، 2026 |

| الآلية الوقائية الوطنية | packt-dm:1.0.6 | فبراير 02، 2026 |

| الآلية الوقائية الوطنية | packt-dm:1.0.4 | فبراير 02، 2026 |

| الآلية الوقائية الوطنية | @qingchencloud/openclaw-zh:2026.2.1-zh.3 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | @qingchencloud/openclaw-zh:2026.2.1-zh.1 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | wiz-dev:1.0.2 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-dev:1.0.3 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-prod:1.0.5 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-production:1.0.6 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-development:1.0.4 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-testing:1.0.8 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-qa:1.0.11 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-stage:1.0.9 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-uat:1.0.12 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-staging:1.0.10 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | wiz-test:1.0.7 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | dazz-redirects:1.0.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | dazz-redirects:1.0.1 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | openclaw-cn:2026.1.31-beta.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | openclaw-cn:2026.1.31-beta.1 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | c11dff444:1.0.0 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | c11dff444:1.0.1 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | c11dff444:1.0.5 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | c11dff444:1.0.6 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | client-desktop-web-installer:99.99.4 | فبراير 03، 2026 |

| الآلية الوقائية الوطنية | banquet-runtime-modules:75.1.0 | فبراير 04، 2026 |

| الآلية الوقائية الوطنية | @takibeiy/moltbot_cn:2026.2.5 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | internallib_v157:1.0.1 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | internallib_v157:1.0.2 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | @devgandhi/cpp:1.0.0 | فبراير 03، 2026 |

| بايبي | pathfiles:1.0.8 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.21 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.24 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.25 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.29 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.32 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.35 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.37 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.54 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | openclawapi:1.3.55 | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | @commonschema/blackstone-core:0.2.2-alpha | فبراير 06، 2026 |

| الآلية الوقائية الوطنية | corp-internal-logger:99.99.100 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | selfbot-lofy:1.0.0 | فبراير 05، 2026 |

| الآلية الوقائية الوطنية | selfbot-lofy:1.0.1 | فبراير 05، 2026 |

قم بتأمين تبعياتك مفتوحة المصدر ضد الثغرات الأمنية والتعليمات البرمجية الضارة

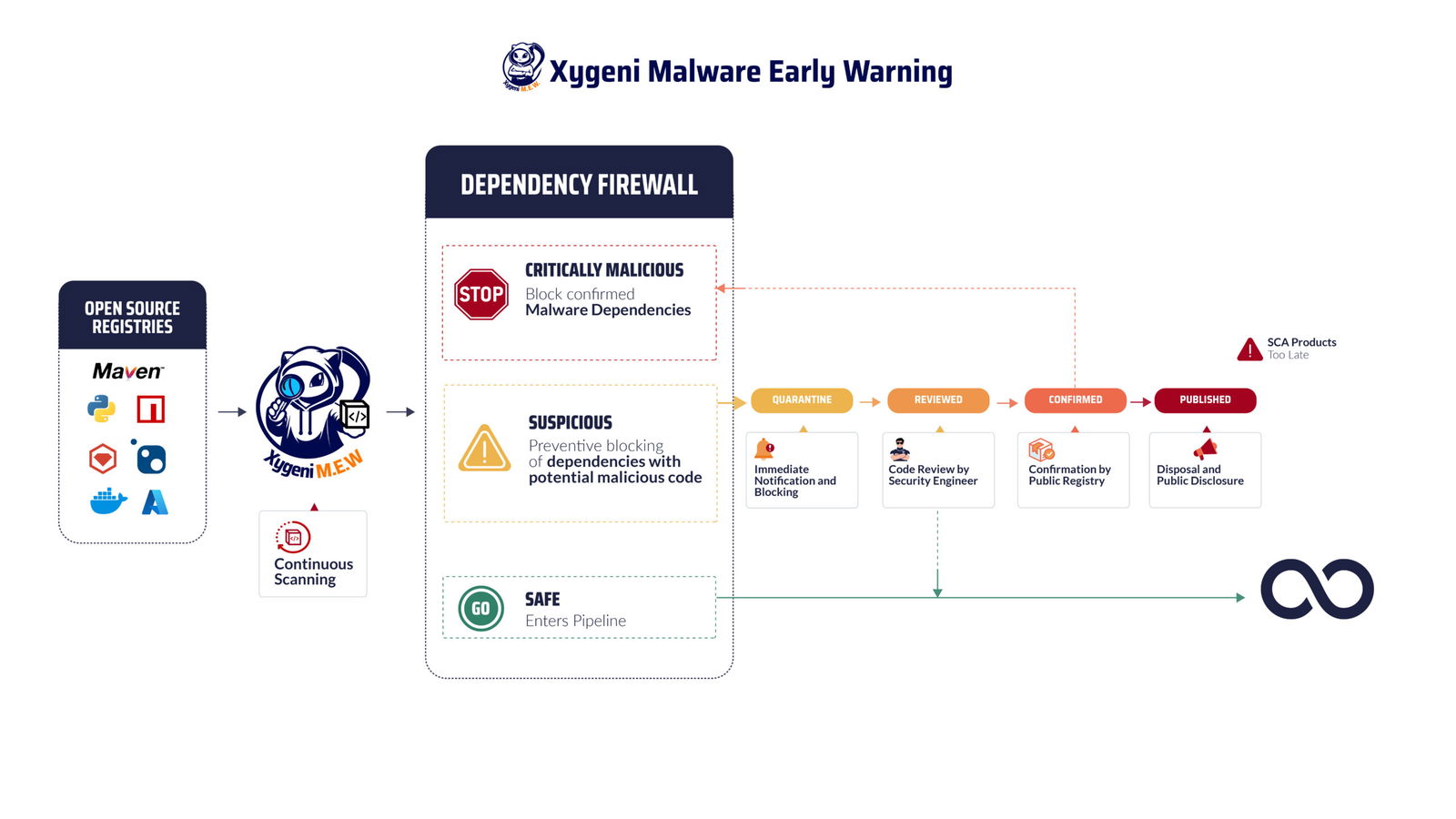

تقليل المخاطر وحماية تطبيقاتك من الحزم الضارة باستخدام Xygeni الكشف المبكر عن البرامج الضارة. حدد أولويات الثغرات الأمنية الأكثر أهمية وعالجها. يوفر حلنا الشامل مراقبة في الوقت الفعلي لتبعياتك للكشف عن التهديدات والتخفيف منها قبل أن تؤثر على برنامجك.

تعد إدارة المكونات مفتوحة المصدر في المشهد الحالي لتطوير البرامج أمرًا بالغ الأهمية نظرًا لتزايد نقاط الضعف وتهديدات التعليمات البرمجية الضارة. زيجيني Open Source Security يقوم هذا الحل بفحص الحزم الضارة وحظرها عند نشرها، مما يقلل بشكل كبير من مخاطر البرامج الضارة ونقاط الضعف التي تتسلل إلى أنظمتك. تشمل مراقبتنا الشاملة العديد من السجلات العامة، مما يضمن فحص جميع التبعيات لضمان السلامة والنزاهة. يعمل Xygeni على تعزيز قدرة فريقك على الحفاظ على مشاريع برمجية آمنة وموثوقة من خلال تحديد أولويات المشكلات الحرجة وتسهيل عمليات المعالجة المبسطة.

يستخدم Xygeni تقنيات متعددة الطبقات لإيقاف الأكواد الخبيثة قبل انتشارها. أولًا، يكشف تحليل الأكواد الثابتة عن أنماط التعتيم، والحمولات المخفية، وإساءة استخدام البرامج النصية. بالإضافة إلى ذلك، يحلل العزل السلوكي عمليات التثبيت. hooksوأوامر التشغيل، وحيل الثبات. علاوةً على ذلك، يُحدد كشف التعلم الآلي برمجيات NPM الخبيثة التي لا تُكتشفها برامج Pypi الخبيثة، والتي لم تتمكن ماسحات التوقيع من اكتشافها. وأخيرًا، يراقب نظام الإنذار المبكر المستودعات العامة آنيًا، ويُتحقق من النتائج، ويُنبّه فرق DevOps فورًا.

ونتيجة لذلك، تضمن هذه التركيبة للمطورين تلقي معلومات استخباراتية سريعة وقابلة للتنفيذ ومتكاملة مباشرة في CI/CD مهام سير العمل.

لماذا يجب على المطورين الاهتمام بحزم npm الضارة

نادرًا ما تنتظر التهديدات الحديثة وقت التشغيل. على سبيل المثال، غالبًا ما تُنفَّذ حزم npm الضارة أثناء التثبيت، بينما تُخفي حزم pypi الضارة تسريب الرموز أو الثغرات الأمنية. المهاجمون:

- قم بتحويل مستودعات GitHub الخاصة إلى مستودعات عامة لتكرارها.

- استخراج بيانات الاعتماد والأسرار باستخدام الحمولات المشفرة.

- استخدم محملات JavaScript المشوشة لنشر برامج الفدية أو شبكات الروبوتات.

في الواقع، ارتفعت نسبة الحزم الخبيثة مفتوحة المصدر بنسبة 156% خلال عام واحد. لذلك، تتخلف الفرق التي تعتمد فقط على التحديثات المتأخرة أو الماسحات الضوئية الأساسية عن الركب.

ما يتتبعه تقرير البرامج الضارة هذا في npm وPyPI

يعد هذا الملخص بمثابة المحور المركزي لـ:

- تم تأكيد حزم npm الخبيثة

- تم تأكيد وجود حزم ضارة من نوع pypi

- الكشف عن التعليمات البرمجية الضارة بناءً على السلوك

- الحوادث المؤكدة من السجل

- ملخصات التقارير الأسبوعية والشهرية عن البرامج الضارة

- سجل التغييرات التاريخي لجميع نتائج برامج npm الخبيثة وبرامج pypi الخبيثة

بمعنى آخر، تُوفر هذه الصفحة مرجعًا واحدًا. يُحدّث فريق البحث في Xygeni هذه الصفحة أسبوعيًا بروابط لتحليلات فنية كاملة ومؤشرات أداء GitHub.

كيفية الحماية من حزم npm الضارة وبرامج PyPI الضارة

بسبب هذا الخطر المتزايدتحتاج المنظمات إلى دفاعات قوية:

- فرض عمليات التثبيت الخاصة بملف القفل فقط (

npm ci) باستخدام CI/CD. - بالإضافة إلى ذلك، قم بفحص التبعيات المثبتة مسبقًا باستخدام محرك التحذير المبكر الخاص بـ Xygeni.

- علاوة على ذلك، تقوم الكتلة ببناء إشارات التعليمات البرمجية الضارة باستخدام Guardrails.

- توليد SBOMs لتتبع التبعيات غير المباشرة وتطبيق السياسات.

- الأهم من ذلك كله، تدريب المطورين على اكتشاف الأخطاء المطبعية، والتعتيم، ونصوص التثبيت المشبوهة.

جرب أدوات الكشف عن البرامج الضارة من Xygeni

تقدم Xygeni:

- الكشف في الوقت الحقيقي عن التعليمات البرمجية الضارة، بما في ذلك البرامج الخلفية، وبرامج التجسس، وبرامج الفدية.

- على النقيض من الماسحات الضوئية الأساسية، التحليل عبر npm، وPyPI، وMaven، وNuGet، وRubyGems، والمزيد.

- حظر البناء تلقائيًا عندما يحدد تقرير البرامج الضارة المخاطر.

- رؤى قابلية الاستغلال، وفحوصات سمعة المشرف، واكتشاف الشذوذ.