Comment Xygeni soutient l'OWASP SAMM – Modèle de maturité de l'assurance logicielle

1. Introduction

Le OWASP SAMM – Modèle de maturité de l'assurance logicielle fournit un cadre structuré pour évaluer et améliorer la maturité de la sécurité logicielle. Il aide les organisations à mettre en œuvre les meilleures pratiques à l'échelle de l'entreprise. cycle de vie du développement logiciel (SDLC) tout en équilibrant les efforts de sécurité avec les objectifs commerciaux.

Xygéni accélère Adoption du SAMM OWASP en intégrant : Application Security Posture Management (ASPM), Analyse de la composition logicielle (SCA), CI/CD Sécurité, Infrastructure as Code (IaC) Security, Tests de sécurité des applications statiques (SAST), Build Security, Gestion des secretset Détection d’AnomaliesCes capacités fonctionnent ensemble pour fournir détection des menaces en temps réel, application automatisée des politiques et hiérarchisation basée sur les risques. En conséquence, les organisations peuvent maintenir sécurité continue dans le développement, le déploiement et les opérations des logiciels.

De plus, ce document explique comment Xygeni aide les organisations à atteindre la maturité OWASP SAMMIl couvre des aspects clés tels que automatiser les contrôles de sécurité, garantir la conformité et atténuer les risques à travers SDLC.

2. OWASP SAMM Marché

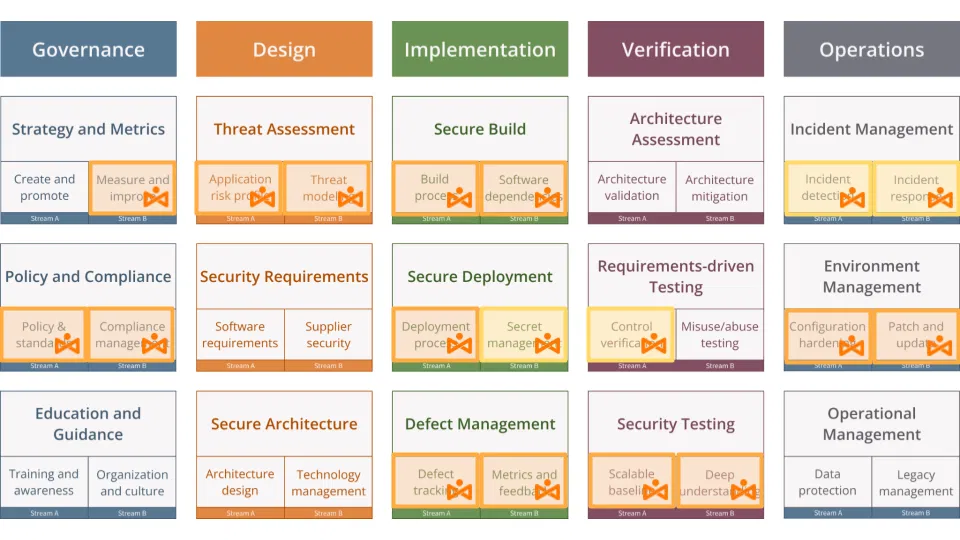

2.1 Les cinq fonctions commerciales du modèle de maturité de l'assurance logicielle

L'OWASP SAMM est structuré en cinq fonctions commerciales, chacune représentant un aspect critique de la sécurité logicielle. Par conséquent, ces fonctions servent piliers pour que les organisations évaluent, améliorent et font mûrir leurs pratiques de sécurité à travers le monde cycle de vie du développement logiciel (SDLC).

Gouvernance

La gouvernance établit stratégies de sécurité, politiques, cadres de conformité et initiatives éducatives pour garantir une approche structurée et mesurable de la sécurité logicielle., il comprend:

- Stratégie et indicateurs:Définir les objectifs de sécurité, mesurer l’efficacité et aligner les efforts sur les objectifs commerciaux.

- Politique de conformité:Assurer le respect des politiques de sécurité internes et des exigences réglementaires externes.

- Éducation et orientation: Sensibiliser à la sécurité et proposer une formation structurée à toutes les équipes.

Design

La fonction de conception se concentre sur : identification des menaces, architecture sécurisée et définition des exigences de sécurité au début de la SDLC, qui, comme cela a été noté, s'aligne sur le Modèle de maturité de l'assurance logicielle OWASPl'accent mis sur les mesures de sécurité proactives. Plus précisément, il comprend:

- Évaluation de la menace:Évaluer les risques de sécurité associés aux applications et à leurs environnements.

- Exigences de sécurité : Définition des attentes en matière de sécurité pour les logiciels et les fournisseurs tiers.

- Architecture sécurisée : Établir des architectures logicielles résilientes et des pratiques de gestion technologique sécurisées.

Mise en œuvre

La mise en œuvre garantit que les contrôles de sécurité sont intégrés dans le processus de construction, de déploiement et de gestion des défauts. En particulier, cette fonction met l'accent automatisation et composition logicielle sécurisée pour réduire les risques de sécurité. Cela comprend :

- Construction sécurisée: Application des contrôles de sécurité dans CI/CD pipelines, gestion des dépendances et prévention des versions de code non sécurisées.

- Déploiement sécurisé:Protéger l'intégrité des applications pendant le déploiement et garantir les meilleures pratiques de gestion des secrets.

- Gestion des défauts:Identifier, suivre et corriger systématiquement les défauts de sécurité.

Vérification

La vérification valide que les contrôles de sécurité sont correctement mis en œuvre et efficace. Comme illustré dans OWASP SAMM, cette fonction couvre les méthodologies de tests de sécurité, notamment :

- Tests axés sur les exigences: s'assurer les contrôles de sécurité répondent à des exigences de sécurité spécifiées.

- Test de sécurité:Réalisation d’évaluations de sécurité automatisées et manuelles pour détecter les vulnérabilités.

Opérations

La fonction opérations assure surveillance continue, réponse aux incidents et gestion de la sécurité opérationnelle pour maintenir la sécurité des logiciels tout au long de leur cycle de vie. Pour clarifier, il comprend:

- Gestion des incidents:Détecter, répondre et atténuer les incidents de sécurité.

- Gestion de l'environnement: Sécurisation des configurations cloud et d’infrastructure pour minimiser l’exposition aux attaques.

- Gestion des risques opérationnels: Établir une surveillance continue et une priorisation des risques pour une sécurité proactive.

2.2 Comprendre les niveaux de maturité SAMM

OWASP SAMM définit niveaux de maturité (0-3) pour chaque pratique de sécurité, permettant ainsi aux organisations d'améliorer progressivement leur posture de sécurité. Les niveaux varient de Pratiques ponctuelles ou inexistantes (Niveau 0) à mesures de sécurité entièrement optimisées et en constante amélioration (Niveau 3).

Par conséquent, en s'alignant sur les fonctions commerciales et les niveaux de maturité de l'OWASP SAMM, les organisations peuvent évaluer leur posture de sécurité actuelle., ils peuvent définir clairement feuilles de route d'amélioration et mettre en œuvre améliorations de sécurité structurées pour renforcer leurs efforts en matière d’assurance logicielle.

3. L'alignement de Xygeni

Xygeni s'aligne avec Modèle de maturité de l'assurance logicielle OWASP : cinq fonctions commerciales en automatisant l'application de la sécurité, permettant priorisation des risques basée sur les données, et le renforcement gestion des incidents et gouvernance.

- Gouvernance: ASPM améliore visibilité des risques, application des politiqueset gestion de la conformité, s'assurerles organisations mesurent et appliquent les politiques de sécurité conformément aux Principes de gouvernance de la sécurité OWASP SAMM.

- Design: Évaluation dynamique des menaces et hiérarchisation des risques concentrer les efforts de correction sur les vulnérabilités en fonction de exploitabilité, accessibilitéet impact sur les entreprises, soutenant directement Modèle de maturité de l'assurance logicielle OWASP approche proactive de gestion des risques.

- Mise en œuvre:

- SCA, CI/CD Sécurité, et SAST intégrer la sécurité dans les builds et déploiements de logiciels, s'assurer détection précoce des vulnérabilités.

- Build Security offre aux attestations de logiciels pour la validation de l'intégrité.

- Détection de secrets protège les informations d'identification à travers CI/CD pipelines et configurations d'infrastructure.

- Vérification:

- Portes de sécurité pour enfants imposer Aller/Ne pas aller decisdes ions, s'assurerconformité de sécurité avant le déploiement.

- CI/CD La sécurité impose un renforcement des infrastructures, Réduisant erreurs de configuration et dérive de configuration.

- ASPM Inventaire veille à appliquer systématiquement les outils de sécurité pipelines.

- Opérations: Détection des anomalies et protection contre la falsification de code fournir surveillance des incidents en temps réel, s'assurerréponse rapide aux menaces de sécurité et aux modifications non autorisées, en alignement avec Principes de sécurité opérationnelle de l'OWASP SAMM.

Le diagramme ci-dessous met en évidence les pratiques de sécurité que Xygeni peut prendre en charge.

Les sections suivantes fournissent une vue détaillée de la manière dont Xygeni prend en charge chaque fonction commerciale du modèle de maturité de l'assurance logicielle OWASP, aider les organisations améliorer leur maturité en matière de sécurité et maintenir des pratiques de développement de logiciels sécurisées.

3.1 Gouvernance

Xygeni se renforce gouvernance de la sécurité en fournissant visibilité sur les tendances des risques, automatisation de l'application des politiqueset intégrer la sensibilisation à la sécurité développement flux de travail de développement. Suivant les principes de l'OWASP SAMM, Xygeni garantit que les organisations peuvent suivre, appliquer et améliorer en permanence leur posture de sécurité à travers Stratégie et indicateurs, Politique et conformitéet Éducation et orientation.

Stratégie et indicateurs

Il est essentiel de comprendre les tendances en matière de sécurité et de mesurer l’efficacité des mesures correctives. aligner les efforts de sécurité sur les objectifs commerciaux. En outre, conformément à OWASP SAMM, Xygeni's Application Security Posture Management (ASPM) fournit une vue centralisée des risques de sécurité, permettant aux organisations de suivre tendances de vulnérabilité, évaluer l'efficacité des mesures correctives et mesurer les améliorations de sécurité au fil du temps.

Par ailleurs, Xygeni analyse le fenêtre d'exposition, déterminant la durée pendant laquelle les vulnérabilités restent ouvertes avant leur résolution. Ainsi, les équipes de sécurité peuvent optimiser les temps de réponse, améliorer les stratégies d'atténuation des risques et appliquer les accords de niveau de service (SLA) pour les correctifs de sécurité en identifiant les retards de correction.

Le saviez-vous ?, Sécurité dashboards fournir indicateurs de performance clés en temps réel, offrant une visibilité complète sur performance du programme de sécurité et permettre au leadership de faire axé sur les donnéescisdes ions pour améliorer la posture de sécurité.

Politique de conformité

Automatiser la conformité à travers développement, construction et déploiement pipelines est essentielle à la gouvernance. Pour y parvenir, Xygeni automatise l'application des politiques, en intégrant cadres de sécurité tels que le NIST, CISet OpenSSF développement SDLC procédés.

Les politiques de sécurité sont appliquées directement au sein CI/CD pipelines, empêchant les builds et déploiements non conformes ne progressent pas. Par conséquent, le suivi de la conformité fournit visibilité en temps réel sur le respect des politiques, permettant aux organisations d'identifier et de combler les lacunes avant qu'elles ne deviennent des risques. En appliquant application fondée sur les risques, Xygeni donne la priorité violations à fort impact tout en réduisant le bruit provenant des écarts de politique à faible risque, s'assurer les équipes de sécurité se concentrent sur ce qui compte vraiment.

Éducation et orientation

Construire un culture de la sécurité avant tout exige que les informations sur la sécurité soient accessible et exploitable au sein des workflows de développement. C'est pourquoi Xygeni fournit conseils de sécurité en temps réel, aider les équipes à adopter les meilleures pratiques conformément à l'OWASP SAMM, sans perturber la productivité.

Les recommandations de remédiation contextualisées garantissent les développeurs comprennent et corrigent efficacement les vulnérabilités, réduisant ainsi les allers-retours entre les équipes de sécurité et d'ingénierie. Dans le même temps, Pour prévenir les risques internes et renforcer la responsabilité en matière de sécurité, Xygeni suit les rôles des contributeurs et applique l'accès au moindre privilège, s'assurer que les opérations sensibles sont limitées aux utilisateurs autorisés.

Principaux points à retenir de la gouvernance

- Visibilité totale des risques avec sécurité en temps réel dashboards et suivi de l'exposition.

- Application automatisée de la conformité dans les CI/CD pour prévenir les violations des politiques.

- Sensibilisation à la sécurité intégrée par le biais de mesures correctives contextuelles et de contrôles de moindre privilège.

Conception 3.2

Xygeni améliore évaluation de la menace en activant évaluation structurée des risques, une priorisation automatisée et une surveillance continue. Plus précisément, conformément au modèle de maturité de l'assurance logicielle de l'OWASP, Xygeni s'appuie sur ASPMLes entonnoirs de priorisation de , analyse d'accessibilité, et notation d'exploitabilité pour aider les organisations identifier, évaluer et gérer systématiquement les risques de sécurité. En conséquence, decisLes ions restent axés sur les données et alignés sur les objectifs commerciaux.

Identification et visibilité structurées des risques

Pour commencer, l’évaluation pratique des menaces commence par la compréhension de la paysage des risques. Dans le cadre de l'OWASP SAMM, Xygeni fournit informations sur la vulnérabilité en temps réel classer les risques en fonction de leur gravité, exploitabilité et impact. De plus, les équipes de sécurité peuvent suivre et surveiller l’exposition aux risques grâce à sécurité automatisée dashboards, s'assurer que les dirigeants ont une visibilité claire sur menaces potentielles sur l'ensemble de la chaîne d'approvisionnement en logiciels.

Ce faisant, les organisations établissent une vue centralisée des risques de sécurité, les organisations peuvent mesurer la efficacité des programmes de sécurité et veiller à ce que les efforts de remédiation traiter les vulnérabilités hautement prioritaires. Cette approche structurée permet aux équipes de aller au-delà de la gestion des risques ad hoc et adopter un processus d'évaluation des menaces systématique et évolutif.

Analyse automatisée de la priorisation et de l'accessibilité

À mesure que les programmes de sécurité arrivent à maturité, les organisations ont besoin a standardcadre de gestion des risques structuré donner la priorité aux menaces réelles plutôt qu’aux vulnérabilités théoriques. Suivre les directives OWASP SAMM, Xygeni automatise ce processus en mettant en œuvre des entonnoirs de priorisation personnalisables qui filtrent les vulnérabilités en fonction de impact sur l'entreprise, pertinence de la conformité et exploitabilité.

Par ailleurs, analyse d'accessibilité garantit que les vulnérabilités sont classés par ordre de priorité en fonction de leur capacité réelle à être exploités dans l'environnement spécifique de l'organisationAu lieu de traiter tous les problèmes de sécurité de manière égale, Xygeni concentre la correction sur les vulnérabilités qui présentent le plus grand risque réel, réduisant la fatigue liée aux alertes et permettant interventions de sécurité ciblées.

En outre, notation d'exploitabilité Améliore l'évaluation des risques en évaluant la probabilité qu'une vulnérabilité soit exploitée lors d'attaques réelles. Les équipes de sécurité peuvent allouer leurs ressources plus efficacement et gérer les risques critiques. avant que les attaquants puissent les exploiter.

Optimisation continue et gestion adaptative des risques

Un puissant stratégie d'évaluation des menaces évolue en fonction des risques de l'organisation. Comme indiqué dans le modèle de maturité de l'assurance logicielle de l'OWASP, Xygeni permet une gestion continue raffinement des entonnoirs de priorisation, permettant aux équipes de sécurité de adapter leur posture de risque à mesure que de nouvelles menaces émergent.

Par ailleurs, Les mesures de sécurité historiques et les tendances en matière de correction sont exploitées pour affiner les stratégies de réduction des risques, et les investissements en sécurité rapportent améliorations mesurables. Heures supplémentaires, application de la loi axée sur les politiques aligne la sécurité decisions avec tolérance au risque commercial tandis que les contrôles de sécurité demeurent proactif plutôt que réactif.

Points clés à retenir sur la conception

- Priorisation intelligente des risques se concentre sur les vulnérabilités ayant un impact réel.

- Évaluation continue des menaces intègre l'exploitabilité, l'accessibilité et l'impact commercial.

- Évaluation automatisée des risques et conseils de remédiation rationaliser la sécuritécisfabrication d'ions.

Implémentation de 3.3

3.3.1 Construction sécurisée

Xygeni renforce la sécurité construire des pratiques en intégrant contrôles de sécurité automatisés et gestion des dépendances et en intégrant la validation de l'intégrité directement dans CI/CD pipelines.

Conformément à l'OWASP SAMM, Xygeni garantit que chaque build suit un processus de sécurité reproductible, basé sur des politiques et vérifiable grâce à l'analyse de la composition du logiciel (SCA), Tests de sécurité des applications statiques (SAST), Gestion des secretset Build Security.

En outre, CI/CD la validation de sécurité applique systématiquement les outils de sécurité essentiels à travers pipeline, réduisant ainsi l’exposition au risque.

Cohérence et répétabilité dans le processus de construction

Un processus de construction sécurisé nécessite standardisation, automatisation et validation continue. Comme cela a été noté, Le modèle de maturité de l'assurance logicielle de l'OWASP souligne l'importance de standardized build security. En conséquence, Xygeni applique standardpolitiques de construction adaptées à travers CI/CD validation de sécurité, forçant chaque build à s'appliquer outils de sécurité requis, tels que SAST, SCA, et l'analyse des secrets avant de procéder.

De plus, Xygeni établit build attestations pour vérifier l'intégrité du logiciel, valider la provenance du logiciel et empêcher les artefacts falsifiés ou non vérifiés de progresser dans le pipelinePour cette raison, les organisations atteignent la cohérence et la répétabilité, réduisant ainsi les erreurs humaines et améliorant la qualité globale des logiciels.

Automatisation des contrôles de sécurité dans la construction Pipeline

L'automatisation de la sécurité est essentielle pour détecter et corriger risques précoces en développement. Suivant les principes OWASP SAMM, Xygeni intègre SAST pour détecter les vulnérabilités du code avant le déploiement, en abordant les problèmes de sécurité le plus tôt possible. De plus, l'analyse des secrets empêche l'exposition accidentelle des informations d'identification en analysant en permanence le code source, les fichiers de configuration et les journaux de build.

De plus, CI/CD la validation de sécurité garantit que les environnements de construction et les outils suivent les meilleures pratiques de sécurité. Par exemple, Xygeni applique politiques de moindre privilège et restreint les accès inutiles. Par conséquent, les goulots d'étranglement de sécurité sont éliminés tout en maintenant une vitesse de développement élevée grâce à des contrôles de sécurité automatisés au sein du pipeline.

Empêcher les défauts de sécurité d'atteindre la production

Les artefacts non vérifiés ou non sécurisés ne doivent jamais atteindre la production. Conformément à la norme OWASP SAMM, Xygeni applique portes de sécurité que automatiquement échouer les builds contenant des vulnérabilités critiques, des secrets exposés ou des violations de conformité. En intégrant la sécurité directement dans CI/CD, seulement artefacts sécurisés et conformes procéder au déploiement.

De plus, Xygeni intègre la détection des logiciels malveillants au processus de build afin de mieux protéger l'intégrité des builds. Ce faisant, il identifie les modifications non autorisées, les attaques de la chaîne d'approvisionnement ou les activités suspectes. CI/CD Flux de travail. Ainsi, les organisations atténuent les risques en empêchant les défauts de sécurité d'entrer en production avant qu'ils ne se transforment en menaces réelles.

Gestion des dépendances logicielles avec des contrôles de sécurité

Les applications modernes s'appuient fortement sur dépendances tierces et open source, Faisant la sécurité des dépendances, un aspect critique des builds sécurisés. Xygeni permet gestion automatisée des risques de la chaîne d'approvisionnement des logiciels, en suivant, validant et surveillant en permanence chaque dépendance.

Pour illustrer, Nomenclature du logiciel (SBOMs) fournir aux organisations visibilité complète sur les composants logiciels, aider les équipes de sécurité identifier les dépendances obsolètes, les violations de licence et les risques potentielsLa surveillance en temps réel détecte packages malveillants, modifications non autorisées et vulnérabilités, réduisant ainsi l’exposition aux attaques de la chaîne d’approvisionnement.

Automatisation de la validation de la sécurité des dépendances

Toutes les vulnérabilités ne nécessitent pas une correction immédiate. Par conséquent, Xygéni SCA avec analyse d'accessibilité veille à ce que les équipes de sécurité donnent la priorité uniquement les vulnérabilités qui constituent une menace réelle pour l'applicationAu lieu de submerger les équipes d'alertes, Xygeni automatise l'évaluation des risques,ainsi permettant plus intelligentcisfabrication d'ions.

Maintenir hygiène de sécurité stricte, Conformément aux directives OWASP SAMM, Xygeni applique politiques de sécurité automatisées qui signaler et bloquer les dépendances risquées pendant le processus de construction, empêchant l’introduction de composants non sécurisés.

Portails de sécurité et mesures correctives pour les dépendances

À prévenir les risques liés à la chaîne d'approvisionnement, Xygeni met en œuvre portes de sécurité qui bloquent les builds contenant des dépendances non approuvées ou des vulnérabilités à haut risqueLes flux de travail de correction automatisés rationalisent mises à jour des dépendances, et appliquer correctifs de sécurité sans perturber le développement.

En analysant les dépendances pour détecter les portes dérobées, les logiciels malveillants cachés ou les comportements suspects, Xygeni applique les principes de sécurité Zero Trust au code tiers. Ainsi, le risque de compromission de la chaîne d'approvisionnement est considérablement réduit.

Principaux points à retenir de Secure Build

- Standardapplication de la sécurité garantit que toutes les versions suivent les contrôles de sécurité basés sur des politiques.

- Construire l'attestation et la validation des dépendances empêcher les artefacts altérés ou vulnérables.

- Analyse des secrets et détection des logiciels malveillants préserver l’intégrité de la chaîne d’approvisionnement en logiciels.

3.3.2 Déploiement sécurisé

Conforme à OWASP SAMM, Xygeni assure déploiements sécurisés et basés sur des politiques en automatisant vérification de sécurité, contrôles de conformité et détection des modifications non autorisées. En intégrant CI/CD Sécurité, infrastructure en tant que code (IaC) Sécurité et détection des anomalies, Xygeni empêche erreurs de configuration, modifications non autorisées et exposition des informations d'identification, s'assurer qui seules les applications vérifiées et sécurisées atteignent la production.

Automatisation de la sécurité du déploiement et application de la conformité

Un processus de déploiement sécurisé nécessite validation de sécurité continue à chaque étape de CI/CDConformément aux directives du modèle de maturité de l'assurance logicielle de l'OWASP, Xygeni intègre mécanismes de vérification de sécurité dans les pipelines, s'assurer que tous les déploiements se conformer aux politiques de sécurité et aux meilleures pratiques du secteur.

Les configurations de déploiement sont validé automatiquement à opposer à politiques de sécurité prédéfinies, empêchant les erreurs de configuration qui pourraient introduire des vulnérabilités. Suivant les recommandations OWASP SAMM, CI/CD la validation de sécurité applique systématiquement les contrôles de sécurité essentiels—SAST, SCA, analyse des secrets et application de la conformité, à toutes les étapes du déploiement, éliminant ainsi les angles morts de sécurité.

Xygeni valide IaC modèles et scripts de déploiement pour protéger les environnements cloud et les configurations d'infrastructure, s'assurer que toute l'infrastructure est provisionnée de manière sécurisée et respecte lignes de base de sécurité à l'échelle de l'organisationLes barrières de sécurité fournissent application automatisée, bloquant les déploiements qui contiennent vulnérabilités à haut risque, violations de politique ou erreurs de configuration, s'assurer seulement ça les artefacts sécurisés atteignent la production.

Vérification de l'intégrité du déploiement et détection des modifications non autorisées

Le modèle de maturité de l'assurance logicielle de l'OWASP souligne l'importance de l'intégrité du déploiement, Xygeni met en œuvre des attestations de déploiement pour garantir que seuls des logiciels fiables et non falsifiés entrent en production. Ces attestations vérifient provenance et intégrité des artefacts logiciels, empêchant l'introduction de composants non vérifiés ou code compromis dans des environnements en direct.

Xygeni surveille en permanence les processus de déploiement pour détecter les modifications non autorisées, en identifiant changements anormaux dans pipeline configurations, paramètres d'infrastructure et workflows de déploiement. Cette détection proactive d'anomalies réduit le risque de menaces internes, de mauvaises configurations et d'attaques de la chaîne d'approvisionnement, empêchant les modifications non autorisées d’affecter les environnements de production.

CI/CD les flux de travail sont suivis en permanence écarts par rapport aux politiques de sécurité, s'assurer qui chaque déploiement suit des processus autorisés et sécurisés. Si des écarts sont détectés, Xygeni signale le problème en fournissant informations détaillées sur la sécurité et recommandations d'atténuation automatisées pour rétablir la conformité.

Prévenir l'exposition des secrets lors du déploiement Pipelines

Informations d'identification sensibles tels que les clés API, les jetons d'accès et les secrets de chiffrement doivent rester protégés tout au long du déploiement. Le modèle de maturité de l'assurance logicielle de l'OWASP recommande une gestion sécurisée des secrets, et Xygeni améliore la sécurité des secrets en détectant et en atténuant fuites d'informations d'identification dans les environnements de déploiement avant qu’ils puissent être exploités.

Analyses Xygeni fichiers, pipelines, scripts de configuration et variables d'environnement pour les secrets intégrés, empêchant toute exposition accidentelle SCM, CI/CD flux de travail et configurations d'infrastructure. SCM Les audits d'historique permettent aux équipes de sécurité d'identifier les incidents antérieurs commitsecrets cachés qui restent accessibles, s'assurer ils gèrent correctement les informations d'identification héritées.

Xygeni valide les secrets détectés pour prioriser les efforts de correction, en distinguant informations d'identification actives et inactivesLes équipes de sécurité peuvent rapidement contenir les risques réels en se concentrant sur les secrets valides et exploitables au lieu de rechercher les faux positifs.

Si un un secret valide est exposé, Xygeni permet correction automatisée par:

- Sécurité playbooks déclencher la révocation, rotation ou personnalisée actions d’atténuation, neutralisant les informations d’identification compromises.

- Les systèmes bloquent les déploiements contenant des secrets exposés, empêchant la mise en production d'applications compromises

- Fournir des journaux d'audit détaillés des secrets détectés et des actions de remédiation, s'assurer conformité avec politiques de sécurité et exigences réglementaires.

Points clés du déploiement sécurisé

- Validation de sécurité automatisée assure des déploiements conformes dans CI/CD.

- Infrastructure en tant que code (IaC) numérisation évite les erreurs de configuration avant la production.

- Détection d'anomalies en temps réel signale les modifications non autorisées et les écarts de sécurité.

3.3.3 Gestion des défauts

Conforme au modèle de maturité de l'assurance logicielle OWASP (OWASP SAMM), Xygeni améliore gestion des défauts by automatisation du suivi des problèmes de sécurité, hiérarchisation des vulnérabilités en fonction du risque réel et intégration des flux de travail de correction. En tirant parti Application Security Posture Management (ASPM), Entonnoirs de priorisation, et CI/CD Sécurité, les organisations peuvent identifier, catégoriser et résoudre les défauts de sécurité efficacement. Par conséquent, ils réduisent l’exposition aux risques exploitables et aux violations de conformité.

Suivi et gestion des défauts de sécurité

Sans aucun doute, une vision fragmentée des problèmes de sécurité peut conduire à vulnérabilités manquées, correction incohérente et gestion des risques inefficacePour répondre à ce problème, Xygeni propose un vue centralisée des défauts de sécurité, consolidant les résultats de SAST, SCA, IaC securityet CI/CD scans de sécurité en interface unique de gestion des risques.

De plus, par corréler les problèmes de sécurité à travers plusieurs sources, Xygeni garantit que les équipes de sécurité gagnent visibilité complète sur les risques applicatifs, en évitant alertes en double ou oubli de défauts critiquesLes défauts sont classés en fonction de l'impact sur l'entreprise, de l'exploitabilité et de la gravité technique, permettant aux organisations de prioriser les correctifs significatifs tout en réduire la fatigue liée aux alertes.

De plus, Xygeni facilite la gestion du cycle de vie des problèmes afin de rationaliser les efforts de correction. Il permet aux équipes de suivre, d'attribuer et de résoudre les défauts. intérieurement ou par systèmes de billetterie externes tels que Jira et plateformes de messagerie comme Slack. Cela garantit les problèmes de sécurité sont gérés de manière appropriée dans les flux de travail de développement existants, améliorant la coordination entre les équipes de sécurité et d’ingénierie.

Priorisation automatisée et gestion des défauts basée sur les risques

Sans hiérarchisation structurée, les équipes de sécurité sont confrontées à des alertes accablantes qui ne présentent pas de menaces immédiates. Le modèle de maturité de l'assurance logicielle OWASP (OWASP SAMM) recommande une gestion des vulnérabilités basée sur les risques, et Xygeni répond à ce problème en intégrant Entonnoirs de priorisation, permettant aux organisations de filtrer les défauts de sécurité en fonction des facteurs de risque réels comme accessibilité, exploitabilité et impact commercial.

Pour garantir son efficacité, Xygeni priorise les vulnérabilités activement exploitables en production. Ainsi, les équipes de sécurité se concentrent sur les menaces les plus critiques et reléguent au second plan les problèmes présentant un risque réel minime, voire nul. De plus, application automatisée des politiques s'assure que les déploiements sont bloqués if des défauts critiques non résolus sont détectés, empêchant les vulnérabilités à haut risque d’atteindre la production.

Rationalisation de la remédiation et de l'amélioration continue

La correction efficace des défauts de sécurité nécessite intégration transparente avec les flux de travail des développeurs et automatisation pour réduire l'effort manuel. Dans le cadre des principes d'amélioration continue de la sécurité de l'OWASP SAMM,Xygeni accélère résolution des défauts de sécurité en intégrant directement des conseils de sécurité exploitables dans CI/CD pipelines. Ainsi, les développeurs reçoivent des recommandations de correction contextuelles sans perturber leurs flux de travail.

De plus, pour éliminer les tâches manuelles répétitives, Xygeni automatise les actions de remédiation, déclenchement correctifs basés sur des manuels pour les vulnérabilités courantesCela réduit le temps et les efforts nécessaires pour résoudre les problèmes de sécurité, permettant aux équipes de se concentrer sur les menaces complexes et à fort impact.

Pour résumer, Xygeni suit l’efficacité de la remédiation, en mesurant tendances en matière de temps de réparation et de réduction globale des risquesCela permet aux organisations de continuellement affiner leur posture de sécurité, identifier les goulots d'étranglement des processus et améliorer les temps de réponse, s'assurer que les défauts de sécurité sont géré de manière proactive plutôt que réactive.

Points clés à retenir sur la gestion des défauts

- Suivi centralisé des problèmes de sécurité élimine la fragmentation dans la gestion des vulnérabilités.

- Entonnoirs de priorisation s’assurer que les équipes se concentrent sur les risques exploitables et à fort impact.

- Flux de travail de correction automatisés accélérer la résolution des défauts de sécurité.

3.4 Vérification

Xygeni renforce les processus de vérification en intégrant Tests pilotés par les exigences et Test de sécurité dans les flux de travail de développement. En automatisant l'application de la sécurité dans CI/CDEn priorisant les vulnérabilités en fonction du risque et en intégrant la validation de sécurité à chaque étape, Xygeni garantit que la sécurité devient une partie intégrante de la livraison du logiciel plutôt qu'un point de contrôle de dernière minute.

Tests pilotés par les exigences

Étant donné que les tests de sécurité doivent être défini et appliqué systématiquement à tous les stades de développement. OWASP SAMM met l'accent sur la validation de sécurité structurée, et Xygeni garantit que les exigences de sécurité sont appliqué automatiquement en intégrant les contrôles dans CI/CD pipelines.

Par conséquent, chaque build est validé par des tests de sécurité d'application statiques (SAST) pour les vulnérabilités du code, l'analyse de la composition du logiciel (SCA) pour les risques de dépendance, l'analyse des secrets pour empêcher l'exposition des informations d'identification et l'infrastructure en tant que code (IaC) contrôles de sécurité pour la validation de la configuration.

De plus, les portes de sécurité agissent comme des mécanismes d'application, bloquant automatiquement les builds si les tests de sécurité sont manquants ou échouent aux politiques prédéfinies. Xygeni suit la couverture des tests sur les applications, s'assurer tous les composants sont continuellement validés par rapport aux exigences de sécurité.

Les organisations identifient les failles et reçoivent immédiatement des recommandations automatisées pour les combler. Xygeni garantit l'application cohérente des tests de sécurité, éliminant les incohérences et empêchant les logiciels non testés d'atteindre la production.

Base de référence évolutive pour les tests de sécurité

À cette fin, les tests de sécurité automatisés doivent rester cohérents et évolutifs pour suivre les cycles de développement rapides.

Les tests de sécurité automatisés doivent rester cohérents et évolutifs pour s'adapter aux cycles de développement rapides. Xygeni s'aligne sur les directives du modèle de maturité de l'assurance logicielle de l'OWASP. Il intègre des analyses de sécurité automatisées à chaque étape. CI/CD étape. Cette approche permet aux équipes de détecter les vulnérabilités le plus tôt possible.

De plus, Xygeni empêche également les régressions de sécurité en suivi des vulnérabilités corrigées et s'assurer Ils ne réapparaissent pas dans les versions ultérieures. Ces tests de régression aident les équipes à maintenir les améliorations de sécurité au fil du temps. En intégrant les tests de sécurité directement dans CI/CD, Xygéni élimine les goulots d'étranglement manuels et garantit que la validation de la sécurité se produit sans perturber le développement.

Compréhension approfondie et priorisation basée sur les risques

Toutes les vulnérabilités ne présentent pas le même niveau de risque. L'OWASP SAMM recommande une approche basée sur les risques pour la validation de la sécurité, et Xygéni s'aligne sur cette méthodologie en s'assurer Les composants à fort impact font l'objet d'un examen plus approfondi. Les équipes de sécurité enrichissent leurs analyses avec des évaluations d'impact sur l'activité, ce qui les aide à se concentrer sur les vulnérabilités exploitables et accessibles concernant l'application.

La priorisation étant dynamique, elle est continuellement affinée à mesure que les menaces évoluent. Si un exploit apparaît ou qu'une vulnérabilité devient plus critique, sa priorité est automatiquement ajustée, déclenchant ainsi revalidation immédiate et application des mesures de sécurité.Ainsi, Cette approche axée sur les risques permet aux équipes de sécurité d'allouer des ressources là où elles sont nécessaires, en équilibrant les tests automatisés avec des examens manuels ciblés.

Tests de sécurité intégrés dans les flux de travail de développement

Les tests de sécurité doivent être parfaitement intégrés à flux de travail des développeurs pour être efficace. Xygeni garantit ainsi que les vulnérabilités détectées peuvent être attribué aux développeurs via des intégrations avec systèmes de billetterie comme Jira et plateformes de messagerie comme SlackLes résultats de sécurité sont directement liés aux flux de travail de correction, permettre aux équipes d'agir sur eux avant le déploiement.

Points clés de la vérification

- CI/CD-portails de sécurité intégrés faire respecter la conformité avant que le code n'atteigne la production.

- Tests de sécurité automatisés et axés sur les risques détecte les vulnérabilités à un stade précoce.

- Validation continue de la sécurité prévient les régressions et améliore l'efficacité des tests.

Opérations 3.5

Xygeni se renforce sécurité des opérations en activant détection d'anomalies en temps réel, gestion sécurisée des infrastructures et automatisation correction des vulnérabilités. Par la gestion des incidents et de l'environnementXygeni garantit que les incidents de sécurité sont détectés et atténués rapidement tout en maintenant les environnements d'application renforcés et à jour.

Gestion des incidents

Les incidents de sécurité passent souvent inaperçus pendant de longues périodes, ce qui permet aux attaquants d'exploiter les vulnérabilités et de causer des dommages. Xygeni réduit considérablement ce risque en intégrant détection d'anomalies et protection contre la falsification de code, s'assurer identification précoce des menaces de sécurité et des modifications non autorisées.

Détection d'incidents en temps réel

Xygeni améliore détection d'incidents avec une surveillance en temps réel des environnements de développement logiciel. Il analyse en continu les activités sur CI/CD pipelines, référentiels de code source et applications déployées.

Le système de détection d'anomalies identifie tentatives d'accès non autorisées, modifications inhabituelles de fichiers et écarts par rapport aux modèles d'activité normaux approche pro-active minimise le temps de séjour et garantit aux organisations détecter les incidents de sécurité avant qu'ils ne s'aggravent.

Détection de falsification de code

Garantir l’intégrité des applications est essentiel pour prévenir les failles de sécurité. En outre, La détection de falsification de code de Xygeni surveille activement les modifications non autorisées apportées au code source, aux artefacts de build et aux scripts de déploiement.

Si un attaquant tente de modifier la logique de l'application ou d'injecter charges utiles malveillantes, Xygeni immédiatement alerte les équipes de sécuritéCela permet aux organisations de obtenir une visibilité complète sur les tentatives d'exploitation et réagir avant que les attaquants ne compromettent les logiciels.

Réponse automatisée aux incidents

Xygeni rationalise réponse à l'incident à travers flux de travail automatisés et intégrations avec des outils d'orchestration de sécuritéLes équipes de sécurité peuvent facilement relier les menaces détectées aux plateformes de réponse aux incidents, garantissant une prise en charge structurée grâce à :

- Actions de confinement automatisées

- Analyse médico-légale

- Réponses basées sur le manuel

By automatisation de la détection et de la réponse aux menaces, Xygeni aide les organisations contenir rapidement les menaces et minimiser l’impact opérationnel.

Principaux points à retenir des opérations

- Détection d'anomalies en temps réel minimise le temps de séjour de l'incident.

- Protection contre la falsification du code empêche les modifications non autorisées.

- Flux de travail de réponse automatisés rationaliser le confinement et la récupération des incidents.

Gestion de l'environnement

La sécurisation des environnements opérationnels nécessite pas seulement application cohérente de configurations renforcées mais aussi correction rapide des vulnérabilités. Par conséquent, Xygeni garantit que CI/CD pipelines'assurent d'appliquer des lignes de base de sécurité dans tous les environnements d'infrastructure et de développement, réduisant ainsi l'exposition aux erreurs de configuration et aux logiciels obsolètes.

De plus, le renforcement de la configuration est automatisé à travers CI/CD Validation de la sécurité, garantissant que tous les composants de l'infrastructure, y compris les environnements de build, les configurations cloud et les dépendances d'exécution, respectent les bonnes pratiques de sécurité. Parallèlement, Xygeni surveille en permanence l'infrastructure en tant que code (IaC) modèles, des scripts de déploiement et des politiques de sécurité pour détecter les écarts par rapport aux référentiels établis. Par conséquent, Xygeni signale toute erreur de configuration comme un défaut de sécurité, empêchant ainsi les configurations non sécurisées d'atteindre la production.

De plus, correctifs et mises à jour est accéléré par capacités de correction automatisées, en veillant à ce que les vulnérabilités des dépendances applicatives et des composants d'infrastructure soient corrigées à temps. De plus, Xygeni intègre priorisation basée sur les risques dans la gestion des vulnérabilités, en veillant à ce que les correctifs et mises à jour de sécurité critiques sont appliqués en premierLes organisations peuvent automatiser les flux de travail de correction, lier les défauts de sécurité aux systèmes de suivi des problèmes et appliquer la conformité des correctifs dans CI/CD pipelines.

Principaux points à retenir de la gestion de l'environnement

- CI/CD-renforcement de la configuration piloté par assure des bases d'infrastructure sécurisées.

- Correction et correction automatisées accélérer la résolution des vulnérabilités.

- Surveillance continue de la conformité maintient les environnements sécurisés et à jour.

4. Conclusion

En résumé, Xygeni simplifie Modèle de maturité de l'assurance logicielle OWASP la mise en oeuvre en intégrant application automatisée de la sécurité, priorisation basée sur les risques et surveillance continue into the cycle de vie du développement logiciel (SDLC). En intégrant contrôles de sécurité dans la gouvernance, la conception, la mise en œuvre, la vérification et les opérations, les organisations peuvent améliorer systématiquement leur posture de sécurité sans perturber la vitesse de développement.

En conséquence, en mettant en œuvre OWASP SAMM avec Xygeni, les organisations atteignent :

- Suivi continu des risques et automatisation de la conformité grâce à une visibilité en temps réel, à l’application des politiques et à la gouvernance de la sécurité.

- Priorisation des risques stratégiques et évaluation des menaces avec une notation dynamique des risques, une analyse d'exploitabilité et des flux de travail de correction ciblés.

- Application automatisée de la sécurité à travers les builds et les déploiements, en s'assurant des attestations d'artefacts sécurisées, de la validation des dépendances et CI/CD intégration de la sécurité.

- Validation de sécurité robuste et vérification en temps réel via des portes de sécurité, des tests de sécurité automatisés et ASPM- application de la conformité axée sur les résultats.

- Gestion proactive des incidents et sécurité des infrastructures, en tirant parti de la détection des anomalies en temps réel, de la protection contre la falsification du code et des flux de travail de correction automatisés.

Le saviez-vous ?, au hiérarchisation automatisée des risques, application axée sur la sécurité et surveillance intégréeXygeni permet aux organisations de rationaliser l'adoption du SAMM et s'assurer la maturité de la sécurité logicielle évolue efficacement parallèlement à la croissance de l'entreprise.

Par conséquent, les organisations parviennent à améliorations immédiates en matière de gouvernance, de tests de sécurité, d'automatisation de la conformité et d'atténuation des risques, réduisant l’exposition à attaques de la chaîne d'approvisionnement logicielle, erreurs de configuration et menaces opérationnelles avec Xygeni.

En fin de compte, l’adoption de l’OWASP SAMM devient rationalisé, mesurable et évolutif, permettant aux équipes de sécurité et de développement de améliorer la maturité de la sécurité sans ralentir l’innovation.

Ressources supplémentaires

Pour plus d'informations sur les meilleures pratiques en matière de sécurité logicielle et la mise en œuvre d'OWASP SAMM, explorez les ressources suivantes :