Qu'est-ce que Crackhash et pourquoi les développeurs devraient-ils s'en soucier ?

Crackhash est un utilitaire en ligne de commande souvent exploité par les pirates pour déchiffrer des mots de passe à partir de hachages divulgués. Il prend en charge divers algorithmes de hachage (MD5, SHA-1, SHA-256, bcrypt, etc.) et fonctionne parfaitement avec des listes de mots courantes comme rockyou.txt. Sa simplicité et ses capacités d'automatisation le rendent particulièrement attractif pour les pirates menant des attaques rapides d'identifiants à l'aide de techniques de craquage de hachage bien établies.

Cet article est axé sur la prévention. Si vous êtes développeur ou membre d'une équipe DevSecOps, votre mission est de vous assurer que des outils comme Crackhash ne soient jamais utilisés contre vos systèmes. Un hachage divulgué dans un Git commitUn attaquant peut simplement utiliser un journal CI ou un Dockerfile pour tenter de pirater un mot de passe. Crackhash peut transformer cela en brèche en quelques minutes grâce à des techniques courantes de piratage de hachage.

Exemple de scénario : Un développeur commitUn hachage SHA-1 est envoyé à un dépôt Git. Il est découvert, déchiffré à l'aide d'un outil automatisé, et le mot de passe récupéré est utilisé pour un accès non autorisé.

De la fuite à la violation : comment se produit le piratage de mots de passe

Les attaques par hachage ne nécessitent pas d'acteurs sophistiqués, mais simplement une fuite de secret et aucune défense en place. Ces attaques s'appuient sur des méthodes de craquage de mots de passe bien documentées et sont d'une efficacité redoutable lorsque les pratiques de sécurité de base sont ignorées. Voici comment une faille de sécurité pourrait se dérouler en situation réelle :

Étape 1 : La fuite

Un développeur accidentellement commitMot de passe haché bcrypt dans un journal CI. Le journal est stocké sans masquage ni contrôle d'accès.

Étape 2 : Détection par un attaquant

Les attaquants surveillant les dépôts publics ou les artefacts d'intégration continue recherchent des chaînes à haute entropie ou des formats de hachage connus. Le hachage bcrypt est identifié et extrait.

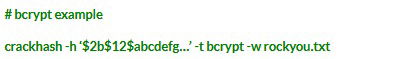

Étape 3 : Tentative de craquage

En utilisant Crackhash avec une liste de mots connue, l'attaquant lance une opération de craquage de mot de passe. Le mot de passe initial étant faible, il a été craqué en quelques minutes grâce à standard techniques de craquage de hachage.

Pour plus d'options de syntaxe, reportez-vous à la Crackhash Documentation.

Étape 4 : Exploitation

L'attaquant réutilise les identifiants piratés pour s'authentifier dans un registre Docker. Il y télécharge une image interne sensible, y injecte un mineur de cryptomonnaies et le redéploie, compromettant ainsi la chaîne d'approvisionnement.

Leçon clé : Quel que soit le type de hachage, bcrypt, SHA-1 ou MD5, s'il fuit et que le mot de passe sous-jacent est faible, Crackhash peut transformer cette fuite en une violation complète grâce à des techniques de craquage de mot de passe bien pratiquées.

Points d'exposition secrets du monde réel que les développeurs oublient

Informations d'identification codées en dur dans les référentiels de code

Exemple :

// credentials.js

const passwordHash = "5f4dcc3b5aa765d61d8327deb882cf99"; // MD5("password")

La prévention:

Utiliser Git hooks et outils de détection secrets comme Xygeni.

Appliquer des contrôles de sécurité dans pull request pipelines en utilisant des règles de politique.

Des secrets divulgués CI/CD Journaux

Exemple :

# GitHub Actions

jobs:

build:

steps:

- run: echo "DEPLOY_KEY=$DEPLOY_KEY"

La prévention:

Utilisez le ::ajouter-masque:: dans GitHub Actions pour masquer les secrets.

Redirigez les sorties sensibles vers des artefacts sécurisés.

Stockage non sécurisé dans les fichiers de configuration ou Dockerfiles

Exemple :

# docker-compose.yml

services:

db:

environment:

- DB_PASSWORD_HASH=5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8

La prévention:

Utilisez le .env fichiers exclus de Git.

Injectez des secrets via des secrets Docker ou des variables d’environnement d’exécution à partir d’un coffre-fort.

Fuites de la chaîne d'approvisionnement via des dépendances tierces

Exemple :

# .env accidentally published with an npm package

SECRET_HASH=5f4dcc3b5aa765d61d8327deb882cf99

La prévention:

Validez les artefacts publiés à l’aide de contrôles de sécurité intégrés à CI.

Utilisez Xygeni pour surveiller les dépendances transitives pour les fichiers et les secrets divulgués.

Chacun de ces points d'exposition représente un vecteur de risque direct. Les pratiques DevSecOps doivent commencer par la détection et la prévention au niveau du développeur afin d'éviter toute exposition au piratage de mots de passe.

Le rôle de Xygeni : prévenir les fuites de données secrètes avant que les attaquants n'atteignent Crackhash

Xygéni Offre une protection automatique, en temps réel et contextuelle contre les fuites de hachages et de secrets tout au long du cycle de développement logiciel. Il analyse en continu le code, les fichiers .env et les Dockerfiles. CI/CD journaux et packages publiés pour détecter les expositions d'informations d'identification de manière précoce.

Lorsqu'un hachage est identifié, Xygeni génère des alertes détaillées qui incluent le fichier et le numéro de ligne affectés, le type et la valeur du hachage, les commit ou artefact, ainsi qu'un score de gravité. Ces informations permettent de bloquer automatiquement les builds, les fusions et les versions. CI/CD Exécuté, il masque les secrets en temps réel et peut déclencher instantanément des alertes via des intégrations Slack, Jira ou SIEM. Xygeni suit également les expositions entre les référentiels et les équipes grâce à une plateforme centralisée. dashboard, permettant aux organisations de repérer les modèles et de réduire les surfaces d’attaque de manière proactive.

En combinant précisGrâce à sa détection d'ions et à ses réponses automatisées et conviviales pour les développeurs, Xygeni bloque les menaces de craquage de hachage avant qu'elles ne s'aggravent. Si la détection des fuites est essentielle, le secteur se tourne de plus en plus vers des méthodes d'authentification plus sécurisées, telles que… clés d'accès afin d'éliminer totalement la vulnérabilité des mots de passe. Son objectif, qui est d'empêcher les tentatives de piratage de mots de passe, en fait une couche de défense essentielle pour tout système de développement moderne. pipeline.

Conclusion : les attaquants exploitent des erreurs simples. Ne les laissez pas faire !

Les développeurs possèdent la surface d'attaque : code, configurations et pipelines. Chaque hachage divulgué est un compromis potentiel qui attend d'être exploité par Crackhash.

Liste de contrôle pour éviter le craquage de mot de passe et l'exposition du hachage :

- Détectez les secrets tôt avec des outils automatisés comme Xygeni

- Utiliser la défensive CI/CD pratiques (masquage, rédaction, stockage sécurisé)

- Sensibiliser les équipes de développement aux modèles risqués (hachages codés en dur, journaux non sécurisés)

Pour stopper les attaques de piratage de mots de passe, il faut d'abord les priver de leur matière première : les hachages et les secrets. Une défense efficace nécessite de comprendre les techniques de piratage et d'éliminer les vulnérabilités qui les alimentent.