Les attaques modernes surviennent rarement sans prévenir. Bien avant l'exploitation, les acteurs malveillants laissent des traces numériques : identifiants divulgués, dépôts clonés, domaines suspects ou extraits de code réutilisés. C'est pourquoi la détection précoce de ces indices est devenue essentielle. C'est le principe de… renseignement open source (OSINT) et la raison pour laquelle Cadre OSINT et un écosystème en pleine croissance de outils de renseignement open source Cela compte énormément dans la cybersécurité aujourd'hui.

En apprenant à collecter, corréler et automatiser les données OSINT, DevSecOps Équipes et CISLes systèmes d'exploitation peuvent déceler efficacement les risques cachés. De ce fait, ils renforcent leur chaîne d'approvisionnement logicielle et réagissent aux incidents avant qu'ils ne s'aggravent.

Qu’est-ce que l’OSINT ? Bref historique et définition

Intelligence Open Source (OSINT) Il s'agit de collecter et d'analyser des informations publiques afin d'identifier les menaces, les vulnérabilités et les points d'exposition potentiels. Initialement, les agences gouvernementales et militaires utilisaient cette approche dans les années 1980 pour la recherche politique et de défense. Avec le temps, les experts en cybersécurité ont compris que ce même concept pouvait s'appliquer aux écosystèmes numériques, permettant ainsi la détection précoce des attaques.

Les chercheurs en sécurité ont rapidement constaté que les données ouvertes, les enregistrements de noms de domaine, les dépôts de code publics et les forums clandestins pouvaient révéler l'activité des attaquants bien avant qu'une intrusion ne se produise. En pratique, l'OSINT est désormais utilisée à chaque étape du cycle de vie des menaces, de la reconnaissance à la réponse.

Aujourd'hui, le renseignement en sources ouvertes (OSINT) est devenu un élément essentiel du renseignement moderne sur les menaces et un allié de confiance pour les développeurs qui doivent protéger leur code. pipelineet les dépendances en continu. Autrement dit, l'OSINT établit un lien entre la visibilité du code et la connaissance des menaces. Cependant, comme elle repose sur des données publiques, elle peut aussi générer du bruit, manquer de contexte interne ou faire apparaître des signaux difficiles à hiérarchiser. Par conséquent, les développeurs et CISLes systèmes d'exploitation ont besoin de moyens automatisés pour filtrer, enrichir et exploiter plus rapidement les informations issues de l'OSINT, transformant ainsi les données ouvertes en une défense efficace.

L'OSINT utilise des données publiques provenant de sites web, de registres de code et de plateformes sociales pour détecter les indicateurs de compromission et prévenir les attaques avant qu'elles n'atteignent la production.

L'évolution du renseignement en sources ouvertes dans le domaine de la cybersécurité

Pour commencer, comprendre comment l'OSINT a évolué permet de comprendre pourquoi elle est aujourd'hui essentielle.

- Phase 1 – OSINT précoce (avant Internet) : Les analystes recueillaient des informations dans les journaux, les émissions de radio et de télévision, ainsi que dans les archives publiques, afin d'interpréter les événements géopolitiques. À cette époque, la collecte de renseignements était manuelle et lente. Elle a néanmoins jeté les bases d'une analyse structurée.

- Phase 2 – OSINT sur Internet (2000 – 2010) : Grâce aux bases de données WHOIS, aux enregistrements DNS et aux premiers moteurs de recherche, les enquêteurs ont commencé à cartographier les domaines et à suivre l'infrastructure de phishing. De plus, l'essor des communautés en ligne a créé de nouveaux canaux pour observer directement le comportement des attaquants., L'OSINT est devenue plus rapide, plus étendue et plus collaborative.

- Phase 3 – OSINT numérique (2010 – Aujourd’hui) : Les renseignements modernes s'étendent désormais aux services cloud, aux réseaux sociaux et aux plateformes de développement telles que GitHub, npm et Docker Hub. De plus, l'automatisation, l'apprentissage automatique et les API permettent une corrélation à grande échelle. Par conséquent, l'OSINT est passée d'une recherche manuelle fastidieuse à une surveillance numérique continue, une capacité désormais essentielle pour la sécurité des applications et la protection de la chaîne d'approvisionnement logicielle. Concrètement, cette évolution signifie détecter les menaces avant même qu'elles n'atteignent la production.

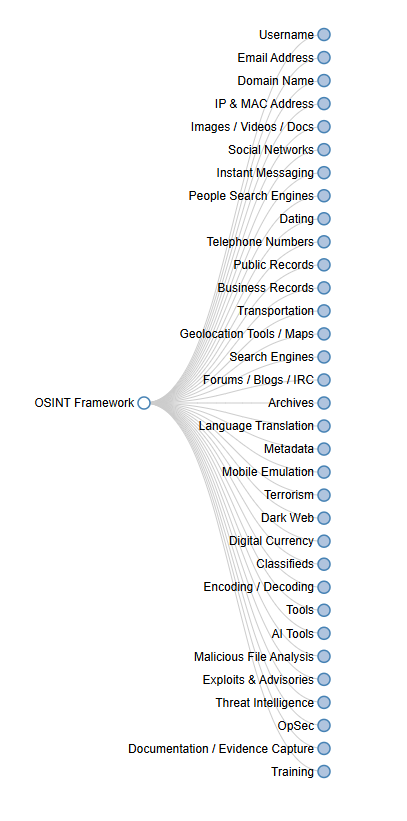

Fonctionnement du cadre OSINT

En termes simples, le Cadre OSINT sert de index structuré des outils et sources de données regroupées par catégories telles que intelligence de domaine, réseaux sociaux, surveillance du dark web, et analyse de codeEn organisant l'information de cette manière, les analystes et les développeurs peuvent rapidement localiser les outils de renseignement open source adaptés à chaque tâche.

En règle générale, les équipes de sécurité suivent un cycle reproductible lors de l'application du cadre :

- Collecter des données: Collecter les indicateurs provenant de référentiels, de registres ou de flux ouverts.

- Corréler les signaux : Associer des domaines, des hachages ou des identifiants divulgués provenant de sources multiples.

- Agis rapidement: Priorisez la correction ou automatisez les alertes directement via CI/CD workflows.

En pratique, le cadre OSINT n'est pas un outil unique, mais une approche structurée qui organise des centaines de ressources de renseignement en sources ouvertes. Au lieu d'effectuer des recherches manuelles, les équipes de sécurité utilisent ce cadre pour combiner les données provenant de divers outils, tels que SpiderFoot, Shodan ou TheHarvester, et transformer des informations éparses en connaissances exploitables.

Par exemple, Un ingénieur DevSecOps pourrait automatiser ce processus en connectant des API provenant de différentes sources à son infrastructure. CI/CD environnement. Par conséquent,, Les fuites potentielles ou les actifs exposés déclencheraient automatiquement des alertes avant le déploiement.

En résumé, le cadre OSINT offre un modèle pour transformer le renseignement public en un flux de travail automatisé et reproductible, et ceci est précisc'est là que Xygeni pousse le concept plus loin.

Comment CISLes systèmes d'exploitation et les développeurs utilisent l'intelligence open source

Pour CISResponsables des systèmes d'exploitation et de la sécurité

- Surveillez l'exposition de la marque, les fuites d'identifiants et les dépôts clonés.

- Recoupez les résultats OSINT avec les bases de données de vulnérabilités afin d'orienter les priorités en matière de correctifs.

- Corréler les renseignements externes avec les données télémétriques internes pour une évaluation précise des risques.

- Présentez des résultats mesurables, tels que des expositions fermées ou des surfaces d'attaque réduites, afin de démontrer le retour sur investissement.

Pour les développeurs et les équipes DevSecOps

- Scanner commits pour les secrets et les jetons codés en dur.

- Détectez les dépendances typosquattées ou malveillantes dans npm, PyPI ou Maven.

- Recevez des alertes lorsque des noms d'organisations ou de dépôts apparaissent dans les flux de menaces externes.

- Intégrer les recherches OSINT dans CI/CD pipelines pour une visibilité automatisée.

En définitive, l'OSINT offre à toutes les parties prenantes une vision partagée du paysage des menaces, des dirigeants aux cadres supérieurs. dashboards aux terminaux de développement.

Avantages du renseignement en sources ouvertes pour les équipes de sécurité

| Bénéfice | Comment ça marche? |

|---|---|

| La détection précoce | Identifiez les failles, les fuites ou les usurpations d'identité avant que les attaquants ne les utilisent à des fins malveillantes. |

| Visibilité | Cartographier les ressources externes au-delà des scanners traditionnels. |

| Corrélation | Enrichissez les alertes avec le contexte des menaces externes afin de prioriser les correctifs. |

| Automatisation | Planifiez des recherches OSINT ou connectez-vous à des API dans pipelines. |

| La collaboration | Partagez les renseignements vérifiés avec la communauté de sécurité au sens large. |

plats à emporter clés:

L'intelligence en sources ouvertes apporte plus de visibilité et de rapidité, aidant les équipes à se concentrer sur les menaces réelles plutôt que sur le bruit.

Principaux outils de renseignement en sources ouvertes et comment Xygeni applique leurs principes

Les outils d'intelligence open source aident les équipes de sécurité à transformer les données publiques en informations exploitables. Par exemple, des outils comme Maltego, SpiderFoot et Shodan aident depuis longtemps les analystes à cartographier l'infrastructure et à détecter les actifs exposés. Cependant, ces solutions nécessitent généralement une configuration manuelle et une surveillance continue, ce qui n'est pas adapté aux environnements modernes. CI/CD environnements.

- MaltegoPermet une analyse visuelle des liens pour cartographier les relations entre les domaines, les adresses IP et les organisations.

- AraignéePied: Automatise l'analyse de centaines de sources publiques et d'API.

- La MoissonneuseCollecte les sous-domaines, les adresses e-mail et les bannières — idéal pour la reconnaissance et la découverte d'actifs.

- Shodan: Analyse Internet à la recherche de périphériques exposés, de ports ouverts et de logiciels obsolètes.

- censys: Recherche et analyse à grande échelle les hôtes et les certificats connectés à Internet.

- GitrobDétecte les fuites de secrets et de jetons dans les dépôts Git.

- TruffeHog: Détecte les chaînes de caractères à haute entropie et les identifiants divulgués dans l'historique Git.

Ensemble, ces outils illustrent comment l'OSINT révèle la même visibilité externe que les attaquants exploitent souvent. Néanmoins, Gérer chaque élément individuellement peut s'avérer chronophage pour les développeurs qui privilégient la rapidité et la livraison.

Comment Xygeni intègre l'OSINT au DevSecOps

Contrairement aux outils traditionnels de renseignement en sources ouvertes, Xygeni intègre directement ces mêmes techniques d'intelligence artificielle dans les flux de travail de développement. Au lieu d'exécuter des scripts séparés ou dashboards, Les équipes obtiennent des connaissances continues au sein de leur CI/CD pipelines, dépôts et IDE.

Plus précisément:

- Xygéni Système d'alerte précoce surveille les registres ouverts (npm, PyPI, Maven) à la recherche de paquets malveillants ou typosquattés, suivant une surveillance des menaces de type OSINT.

- Son poids record Détection de secrets Le moteur identifie les jetons et les identifiants exposés dans le code public, selon le même principe que Gitrob et TruffleHog, mais de manière entièrement automatisée.

- Détection d’Anomalies Il met en corrélation en permanence le comportement du référentiel, les changements de dépendances et les modifications du flux de travail afin de signaler les activités suspectes avant qu'une attaque ne s'aggrave.

- Avec Analyse de l'accessibilité et de l'exploitabilité, Xygeni privilégie les informations qui comptent vraiment, en combinant le contexte OSINT avec la visibilité en temps réel.

De plus, toutes ces informations sont enrichies par des sources de données externes, des informations CVE et des données télémétriques de registres, créant ainsi une boucle de rétroaction complète entre les renseignements ouverts et la posture de sécurité interne.

En bref:

Xygeni transforme l'OSINT d'un modèle de recherche manuelle en une couche de défense automatisée, fournissant des renseignements continus et exploitables directement au sein des équipes DevOps. pipelines.

Intégration du framework OSINT dans les flux de travail DevSecOps

La collecte manuelle de renseignements n'est pas extensible. Par conséquent, l'intégration d'une automatisation basée sur un framework OSINT au sein de celui-ci est essentielle. pipelines garantit que les renseignements de sécurité se mettent à jour automatiquement au fur et à mesure que le code change.

Exemple d'intégration étape par étape :

- Surveiller les référentiels : Exécuter une analyse secrète hooks et des vérifications de dépendance sur chaque commit.

- Corréler les résultats : Transférer les résultats vers SIEM, Slack ou Jira en utilisant des données OSINT contextuelles.

- Définir des alertes : Déclencher des réponses automatisées lorsque de nouveaux indicateurs correspondent à des actifs internes.

- Prioriser les correctifs : Combiner SCA et SAST Résultats avec analyse de l'accessibilité et de l'exploitabilité pour une remédiation plus intelligente.

De plus, les intégrations de Xygeni rendent ces étapes transparentes, éliminant ainsi le besoin de corrélation manuelle ou de sources externes. dashboardPar conséquent, l'intelligence en sources ouvertes fait désormais partie intégrante de chaque compilation, fusion et déploiement par défaut.

Défis et considérations éthiques

Bien que l'OSINT soit un outil puissant, il doit toujours être utilisé de manière responsable. Pour cette raison, les équipes devraient :

- Valider les sources : Recoupez les renseignements pour éviter les faux positifs.

- Respectez la vie privée : Restez conforme au RGPD, au CCPA et aux règles de sécurité internes.

- Évitez la sur-collecte : Ne recueillez que les informations nécessaires pour obtenir des données de sécurité exploitables.

- Maintenir l’intégrité : Observer et analyser les systèmes sans accès non autorisé.

Mini-étude de cas : Détection d’un jeton divulgué grâce aux principes de l’OSINT

- Semaine 1 : Un ingénieur DevOps active l'intégration d'alerte précoce de Xygeni pour surveiller GitHub à la recherche de références à l'entreprise et de fuites potentielles.

- Semaine 2 : Le système signale automatiquement tout dépôt public exposant une clé AWS utilisée dans un test pipeline.

- Semaine 3 : Avec CI/CD automatisation, le jeton est révoqué, un système sécurisé pull request il le remplace, et l'incident est consigné à des fins d'audit.

Résultat: La fenêtre d'exposition est passée de 24 heures à moins de 15 minutes. Autrement dit, la visibilité permise par l'OSINT, combinée à l'automatisation de Xygeni, a transformé une potentielle brèche en un non-événement.

Par conséquent, cet exemple démontre comment appliquer les principes de l'OSINT au sein du DevOps pipelines offre aux équipes la même visibilité qu'auparavant réservée aux analystes spécialisés dans le renseignement sur les menaces.

OSINT contre renseignement sur les menaces traditionnel

| Aspect | OSINT (axé sur la communauté) | Flux traditionnels (fournis par les fournisseurs) |

|---|---|---|

| La source de données | Information publique | Données propriétaires ou sur abonnement |

| Prix | Souvent gratuit / ouvert | Généralement commercial |

| Fréquence de mise à jour | En temps réel via des API et la communauté | Mises à jour périodiques des fournisseurs |

| Personnalisation | Entièrement adaptable au DevSecOps pipelines | Limité à l'API du fournisseur |

| Domaine | Large — couvre le code, l'infrastructure et les données sociales | Axé sur les flux de logiciels malveillants connus ou les indicateurs de compromission (IOC) |

Par conséquent, l'OSINT complète, et ne remplace pas, le renseignement sur les menaces traditionnel en comblant les lacunes de visibilité et en offrant plus de flexibilité aux équipes de développement.

Conclusion : L’avenir de l’OSINT dans la sécurité des applications

Face à l'expansion de la surface d'attaque numérique, le contexte devient aussi important que la détection. Le cadre OSINT et les outils modernes de renseignement en sources ouvertes fournissent ce contexte en montrant comment votre organisation apparaît du point de vue d'un attaquant.

Associée à l'automatisation et aux moteurs de corrélation, l'OSINT offre une visibilité en temps réel impossible à atteindre avec les scanners traditionnels. Parallèlement, les systèmes modernes de détection et de prévention des intrusions protègent l'activité interne à votre environnement, tandis que l'OSINT protège tout ce qui est visible à l'extérieur, du code public aux domaines oubliés.

En bref, le renseignement en sources ouvertes transforme la surveillance passive en défense proactive.

À propos de l’auteur

Écrit par Fatima SaidResponsable marketing de contenu spécialisée en sécurité des applications chez Xygeni Sécurité.

Fátima crée du contenu sur la sécurité des applications, adapté aux développeurs et basé sur la recherche. ASPMet DevSecOps. Elle traduit des concepts techniques complexes en informations claires et exploitables qui relient l'innovation en cybersécurité à l'impact commercial.