Npm malware aujourd'hui continue d'évoluer, les attaquants publiant code malveillant, paquets npm malveillantset Paquets malveillants PyPI conçu pour cibler les flux de travail de développement, CI/CD pipelineset les écosystèmes open source. Résumé des codes malveillants Il s'agit du rapport de recherche continu de Xygeni qui suit et vérifie les véritables paquets malveillants sur NPM, PyPI, Code VSet OpenVSX, notamment des portes dérobées confirmées, des voleurs de données, des charges utiles d'exfiltration d'identifiants et des campagnes de logiciels malveillants automatisées à versions multiples.

Notre équipe de recherche met régulièrement cette page à jour. résultats validés, les indicateurs de compromis (IOC), modèles comportementauxet l'analyse technique. Par conséquent, les développeurs, Équipes de sécurité des applicationset les ingénieurs en sécurité peuvent garder une longueur d'avance npm malware aujourd'hui et l'émergence d'activités malveillantes liées aux paquets, qui ont un impact sur les chaînes d'approvisionnement modernes des logiciels.

NPM Malware Today : Résumé hebdomadaire du 24 au 29 avril 2026

Les chercheurs ont confirmé 97 XNUMX packages malveillants dans les registres publics durant cette période.

observations de l'ensemble de données

- La plupart des colis confirmés ont été publiés dans NPM

- Des cas supplémentaires ont été touchés. PyPI, OpenVSXet Compositeur

- Publication malveillante répétée au sein des mêmes familles de paquets et sous des noms similaires

- des modèles de versions élevées ou atypiques tels que 99.x, 99.9.xet 1.0.x

- Forte utilisation de paiement et passage en caisse, enterpriseDe style, application web interne, analytique, Fondation UI, outil de développement, thème nuageuxet lié aux composants modèles de nommage

- Plusieurs rafales de versions coordonnées conçues pour ressembler à des mises à jour de paquets légitimes

Consultez le rapport hebdomadaire complet sur les logiciels malveillants →

Rapport mensuel sur les logiciels malveillants : Packages npm malveillants confirmés en avril 2026

Bienvenue dans la dernière édition du Résumé du code malveillant Xygeni (Édition mensuelle). En Avril 2026, notre équipe de recherche l'a confirmé plus de 250 paquets malveillants, principalement à travers NPM, avec des cas supplémentaires affectant PyPI, VS Code, OpenVSX et Composer.

Avril ne s'est pas limité aux volumes. Parallèlement vagues de publication automatisées, versions agressives des campagnes d'inflation, regroupement de familles de paquetset usurpation d'identité d'outil interneNous avons observé ce mois-ci quelques-unes des tendances les plus notables en matière de publication malveillante coordonnée, notamment :

Faux outils internes, packages sur le thème de l'IA, modules de paiement et de validation de commande, clients d'analyse, composants frontend, utilitaires de développement, outils Kubernetes et cloud, extensions VS Code et OpenVSX, et noms de packages de marque fiables conçus pour se fondre dans la livraison de logiciels réels pipelines.

Il ne s'agissait pas de simples incidents de typosquatting. À l'échelle plus large, Avril ensemble de données, nous avons observé schémas d'abus d'identifiants, manipulation de la chaîne d'approvisionnement, réutilisation répétée des espaces de nomset publication malveillante coordonnée conçu pour s'intégrer aux environnements de développement et de livraison de logiciels réels pipelines.

Sur l'ensemble des données, nous avons continué à observer publication multiversion scriptée, schémas de versionnage gonflés, paiement et enterprise-noms à thème, Noms de paquets sur le thème de l'IA et des agents, SDK et emprunt d'identité de composants frontend, mimétisme des outils internes, et des tactiques classiques telles que dépendance confusion et exfiltration de données.

Ce rapport s'inscrit dans le cadre de notre travail en cours. Résumé des codes malveillants, où nous validons les nouvelles menaces et fournissons intelligence exploitable pour aider Équipes DevSecOps garder une longueur d'avance risque de la chaîne d'approvisionnement des logiciels.

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | pa-marqué : 99.1.10 | 27 avril 2026 |

| pypi | moonbit-locale-compat:0.2.3 | 27 avril 2026 |

| NPM | @alfa.life.mapp/app.web:99.0.13 | 27 avril 2026 |

| NPM | @sbt_gitverse/analytics-client:99.0.1 | 27 avril 2026 |

| NPM | @frengki0707/google-cloud-clone:1.33.1 | 27 avril 2026 |

| NPM | @alfa.life.mapp/app.web:99.0.14 | 27 avril 2026 |

| NPM | @tochka-ui/foundation:99.0.2 | 27 avril 2026 |

| openvsx | arcane-spark/ubel:0.1.0 | 28 avril 2026 |

| NPM | @2011-08-19/n:99.9.9 | 28 avril 2026 |

| NPM | @frengki0707/google-cloud-clone:1.38.0 | 27 avril 2026 |

Comment détectons-nous le code malveillant dans npm Malware et PyPI Malware ?

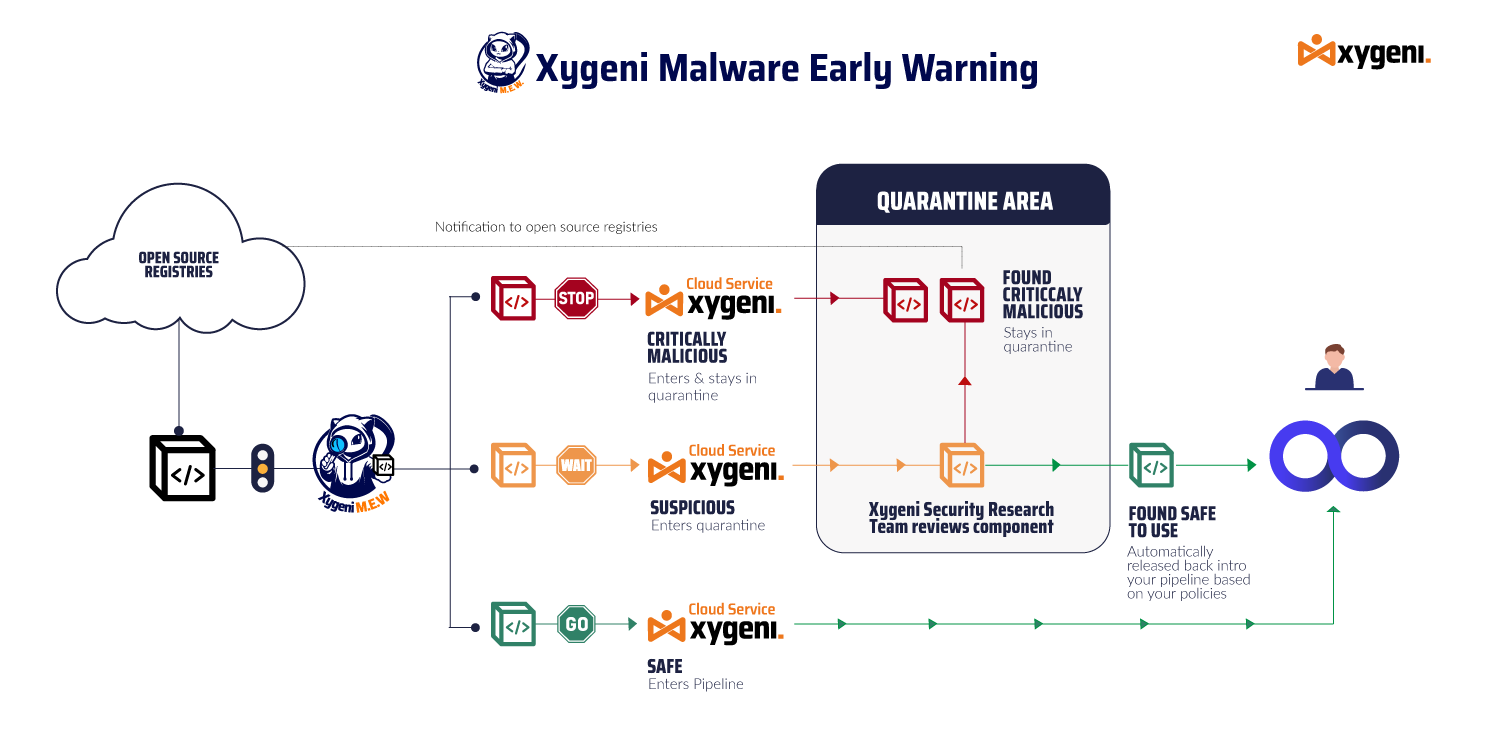

Xygeni utilise des techniques multicouches pour bloquer le code malveillant avant sa propagation. Tout d'abord, l'analyse statique du code détecte les schémas d'obfuscation, les charges utiles cachées et les abus de scripts. De plus, l'analyse comportementale des installations par sandboxing hooks, commandes d'exécution et astuces de persistance. De plus, la détection par apprentissage automatique identifie les malwares npm zero-day et les variantes de malwares pypi non détectées par les scanners de signatures. Enfin, le système d'alerte précoce surveille les dépôts publics en temps réel, valide les résultats et alerte immédiatement les équipes DevOps.

Par conséquent, cette combinaison garantit que les développeurs reçoivent des renseignements rapides et exploitables intégrés directement dans CI/CD workflows.

Pourquoi les développeurs devraient se soucier des packages npm malveillants

Les menaces modernes attendent rarement leur exécution. Par exemple, les packages npm malveillants s'exécutent souvent lors de l'installation, tandis que les packages pypi malveillants dissimulent une exfiltration de jetons ou des portes dérobées. Attaquants :

- Basculez les dépôts GitHub privés vers le public pour les répliquer.

- Exfiltrez les informations d'identification et les secrets à l'aide de charges utiles codées.

- Utilisez des chargeurs JavaScript obscurcis pour déployer des ransomwares ou des botnets.

En réalité, les paquets open source malveillants ont augmenté de 156 % en un an. Par conséquent, les équipes qui s'appuient uniquement sur des flux différés ou des scanners basiques sont à la traîne.

Ce que ce rapport sur les logiciels malveillants suit dans npm et PyPI

Ce condensé est la plaque tournante centrale pour :

- Paquets npm malveillants confirmés

- Paquets malveillants pypi confirmés

- Détections de codes malveillants basées sur le comportement

- Incidents confirmés par le registre

- Résumés hebdomadaires et mensuels des rapports sur les logiciels malveillants

- Historique des modifications de toutes les découvertes concernant les logiciels malveillants npm et pypi

En d'autres termes, il fournit un point de référence unique. L'équipe de recherche de Xygeni met à jour cette page chaque semaine avec des liens vers des analyses techniques complètes et des indicateurs de compromis GitHub.

Comment se protéger contre les packages npm malveillants et les logiciels malveillants PyPI

Face à ce risque croissant, les organisations ont besoin de plus que de simples vérifications des dépendances. Une défense efficace contre les paquets npm et pypi malveillants nécessite à la fois des contrôles préventifs et une application rigoureuse des règles d'exécution :

Appliquer les installations uniquement avec fichier de verrouillage contre les packages npm malveillants

Utilisez le npm ci or pip install --require-hashes in CI/CD.

Cela garantit l'utilisation de l'arborescence de dépendances exacte définie dans les fichiers de verrouillage. Ainsi, les attaquants ne peuvent pas introduire de versions modifiées ou typosquattées de packages npm malveillants.

Analyse pré-installation pour les logiciels malveillants npm et PyPI

Intégrez le moteur d'alerte précoce de Xygeni pour analyser les logiciels malveillants npm et pypi avant que les packages n'atteignent votre environnement.

De plus, détecter les éléments suspects postinstall scripts, chargeurs obscurcis ou URL C2 codées en dur.

Guardrails pour bloquer les builds avec du code malveillant

complet » guardrails pour faire échouer automatiquement les builds si des packages npm ou des packages pypi malveillants confirmés sont détectés.

Par exemple, interrompez les builds sur des paquets dont les mainteneurs sont non publiés, utilisez des schémas d'obfuscation ou des correspondances IOC. Ainsi, le code malveillant ne passe jamais inaperçu.

Générer et valider SBOMs Contre les packages npm malveillants et les logiciels malveillants PyPI

Créer SBOMs (CycloneDX, SPDX) pour chaque build.

Ensuite, comparez avec les packages npm malveillants connus et les flux de logiciels malveillants pypi pour suivre les dépendances directes et transitives.

Protection des informations d'identification et des jetons contre les logiciels malveillants npm et PyPI

De nombreux packages npm malveillants tentent de lire .npmrc, .pypirc, ou variables d'environnement.

Par conséquent, exécutez les builds dans des conteneurs renforcés, en exposant le moins de secrets possible. De plus, utilisez des gestionnaires de secrets plutôt que des variables d'environnement pour bloquer les abus de code malveillant.

Surveiller les modifications du registre et du mainteneur dans les packages npm malveillants

Les attaquants détournent souvent des projets abandonnés.

Soyez particulièrement attentif aux changements soudains de mainteneur, aux sauts de version inhabituels ou aux publications excessives dans les packages malveillants npm et pypi.

Formation des développeurs sur la détection de code malveillant dans npm et PyPI

Apprenez aux équipes à repérer les signaux d’alarme tels que :

- Noms de paquets avec des fautes de frappe (

reqeustau lieu derequest). - Insolite

installorpreparescripts. - Paquets récemment créés avec des numéros de version étrangement élevés.

Surtout, cette sensibilisation permet de détecter précocement les codes malveillants.

Détection des anomalies d'exécution pour les packages npm malveillants et les logiciels malveillants PyPI

Même si les logiciels malveillants contournent les contrôles statiques, la détection d'exécution dans CI/CD peut attraper :

- Connexions réseau inattendues.

- Modifications du système de fichiers en dehors des répertoires attendus.

- Tentatives de persistance sur plusieurs tâches.

Enfin, cela garantit que les menaces de malware npm et de malware pypi sont arrêtées même après l'installation.

En combinant ces contrôles, les équipes empêchent les packages npm malveillants et les packages pypi malveillants d'atteindre la production pipelines.

Essayez les outils de détection de logiciels malveillants de Xygeni

Xygeni offre :

- Détection en temps réel des codes malveillants, y compris les portes dérobées, les logiciels espions et les ransomwares.

- Contrairement aux scanners de base, analyse sur npm, PyPI, Maven, NuGet, RubyGems, et plus encore.

- Blocage automatique de la construction lorsque le rapport de logiciel malveillant identifie un risque.

- Informations sur l'exploitabilité, vérifications de la réputation du mainteneur et détection des anomalies.

LETTRE D’INFORMATIONS

Notre équipe met à jour cette page chaque semaine. Pour recevoir des alertes et des rapports détaillés :

- Abonnez-vous à notre Bulletin

- Suivre @XygeniSecurity sur Linkedin

- Ajoutez cette page à vos favoris pour suivre les dernières actualités malware npm et logiciel malveillant pypi des menaces