Maîtriser la visualisation de la chaîne d'approvisionnement logicielle : améliorer la sécurité et augmenter l'efficacité

Table des Matières

Plongez dans les éléments essentiels de la visualisation et de la cartographie de la chaîne d'approvisionnement logicielle dans ce guide complet. Découvrez comment ces stratégies cruciales améliorent la sécurité et l'efficacité opérationnelle du développement de logiciels. Découvrez les derniers outils et pratiques en matière de cartographie de la chaîne d'approvisionnement, de DevSecOps et de gestion des logiciels Open Source pour un cycle de vie logiciel robuste et rationalisé.

Se lancer dans un voyage de visualisation : le quoi et le pourquoi

Imaginez que vous naviguez dans un labyrinthe complexe avec d'innombrables chemins, portes cachées et pièges imprévus. Ce scénario n'est pas seulement le rêve d'un passionné de puzzles ; c'est une réalité quotidienne pour les équipes de développement de logiciels qui gèrent des chaînes d'approvisionnement complexes. Dans le monde du développement de logiciels, le labyrinthe est votre chaîne d'approvisionnement en logiciels, et les enjeux sont incroyablement élevés, allant des failles de sécurité aux inefficacités opérationnelles.

Mais et si vous aviez une carte et une vue cartographique de ce labyrinthe ? Cartographier et visualiser votre chaîne d'approvisionnement en logiciels ne consiste pas seulement à tracer des lignes et des points ; il s'agit de dévoiler les connexions cachées, d'exposer les risques potentiels et de découvrir les voies les plus efficaces pour vos projets.

Dans les paragraphes suivants, nous abordons le rôle essentiel de la cartographie et de la visualisation de votre chaîne d'approvisionnement logicielle. Grâce aux informations des leaders du secteur et à des exemples concrets, découvrez comment ces pratiques améliorent la sécurité et rationalisent l'efficacité, garantissant ainsi la sécurité et la réussite de votre parcours de développement logiciel. Embarquons pour un voyage visant à transformer la façon dont vous voyez et gérez votre chaîne d'approvisionnement logicielle, en transformant la complexité en clarté et les défis en opportunités.

Démystifier le labyrinthe : le rôle essentiel de la visualisation

L'Institut national de Standards and Technology (NIST) souligne un aspect critique de la cybersécurité moderne : un carte détaillée de votre chaîne d'approvisionnement en logiciels. Ce n'est pas seulement une subtilité technique ; c'est la pierre angulaire de votre stratégie de défense. La complexité et l'opacité des chaînes d'approvisionnement logicielles (SSC) posent des défis de sécurité importants, notamment dans les aspects d'inventaire et de découverte.

Naviguer dans le brouillard : dévoiler les défis de la visibilité

Imaginez-vous en train de naviguer à travers un paysage chargé de brouillard. C'est à cela que s'attaquer Software Supply Chain Security (SSCS) se sent comme lorsque la visibilité s'estompe à l'arrière-plan, obscurcie par la complexité toujours croissante de SDLC écosystèmes. Selon une enquête Selon la Cloud Native Computing Foundation, la plupart des technologues déclarent être confrontés à une complexité informatique sans précédent, qui crée une quantité importante de bruit de données.

Cette complexité rend difficile le suivi de la myriade de composants impliqués dans un projet logiciel, ce qui entraîne des difficultés dans l'identification des problèmes de configuration et d'autorisations ainsi que des vulnérabilités de sécurité potentielles. Les organisations ont besoin d’une vision claire de l’ensemble de la chaîne d’approvisionnement logicielle pour sécuriser efficacement leurs applications.

Les organisations sont confrontées aux complexités et aux obstacles suivants lorsqu'elles tentent de protéger leurs CI/CD Sécurité:

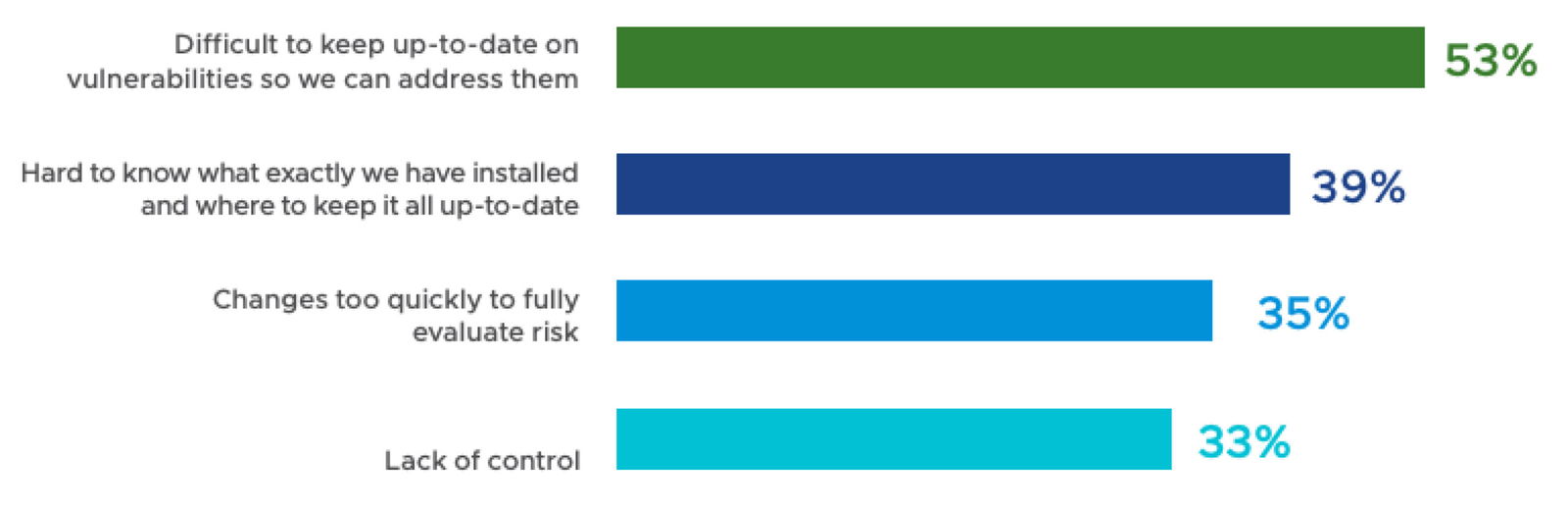

- Difficulté à établir un inventaire précis : Inventorier avec précision tous les composants d’une chaîne d’approvisionnement logicielle revient à chercher des aiguilles dans une botte de foin. Comme le rapporte la Linux Foundation, la chaîne d'approvisionnement moyenne d'une application logicielle est si complexe que la plupart des organisations ont besoin d'une compréhension plus claire des différents éléments qui constituent leurs écosystèmes logiciels. Ce manque de connaissances constitue un obstacle important à la sécurisation efficace de la chaîne d'approvisionnement..

- Défis liés à la découverte des menaces : Découvrir des vulnérabilités au sein de la chaîne d’approvisionnement logicielle est herculéen. Avec l’émergence quotidienne de nouvelles menaces, suivre le rythme des failles de sécurité potentielles nécessite de la vigilance et des capacités technologiques avancées. La nature en constante évolution de ces menaces signifie que les méthodes traditionnelles de détection des vulnérabilités doivent souvent être améliorées..

- Navigation dans les composants Open Source et tiers : L’utilisation intensive de composants open source et tiers dans le développement de logiciels modernes introduit un autre niveau de complexité. Si ces composants accélèrent le développement et offrent de vastes fonctionnalités, ils introduisent également des risques inconnus. Le 2020 »Open Source Security et analyse des risques » souligne que 75 % des bases de code contiennent des vulnérabilités open source, soulignant la nécessité de mesures de sécurité strictes. Cataloging et surveiller continuellement ces dépendances pour détecter de nouveaux risques est crucial et écrasant.

Préoccupations concernant les risques de sécurité des logiciels open source déployés

Illuminer les coins sombres : la sécurité grâce à la visibilité

Le défi de la visibilité est aggravé par l’incapacité des équipes DevSecOps à prioriser les actions. Les derniers rapports soulignent que de nombreux ingénieurs se sentent dépassés par le volume de données et le nombre de vulnérabilités potentielles de leurs systèmes. Cette surcharge conduit souvent à une paralysie de l'action, où les équipes ne peuvent pas faire la distinction entre les vulnérabilités critiques et moins critiques qui nécessitent une attention immédiate.. Le manque de priorisation entrave non seulement les efforts de remédiation en temps opportun, mais draine également des ressources et entrave la réactivité globale des équipes informatiques.

Ces deux défis – le manque de visibilité et la difficulté d’établir des priorités – sont interdépendants et s’alimentent souvent l’un l’autre. La visibilité limitée sur la pile technologique rend difficile la compréhension des éléments de la chaîne d’approvisionnement logicielle qui sont à risque. Dans le même temps, l’incapacité à prioriser les actions peut résulter de ce manque de clarté et y contribuer.

Ensemble, ils constituent un obstacle important à une software supply chain security, soulignant la nécessité de solutions pour réduire le bruit et fournir des informations claires et exploitables.

Ouvrir la voie : rationaliser les opérations avec une vision claire

Dépassez le domaine de la sécurité et vous constaterez que la visualisation de votre chaîne d'approvisionnement fait plus que protéger : c'est comme allumer une lumière dans une pièce sombre, révélant les chemins les plus rapides et les plus efficaces à travers vos opérations. Il donne aux équipes une vue d'ensemble de l'écosystème de développement, leur permettant d'identifier les actifs redondants et les éléments non maintenus. Cette clarté est particulièrement bénéfique dans les projets à grande échelle où plusieurs unités et composants s’entrelacent.

Perspectives stratégiques : outils et techniques pour une meilleure visibilité

Imaginez avoir une vision aux rayons X pour votre chaîne d'approvisionnement en logiciels. Il ne suffit pas de voir les pièces ; il s'agit de percevoir les connexions cachées et complexes, et de les transformer en une mosaïque de compréhension et d'action. Certaines stratégies et méthodologies spécifiques, ainsi que le rôle des outils automatisés, qui peuvent améliorer considérablement la visibilité sur les chaînes d'approvisionnement en logiciels sont :

Mise en œuvre d'outils complets de cartographie des actifs

Pour commencer, envisagez de mettre en œuvre des outils offrant une vue détaillée de chaque composant de la chaîne d'approvisionnement. Cela inclut la cartographie des dépendances tierces, des bibliothèques open source et de tous les éléments. CI/CD pipeline étape.

Ces outils peuvent s'intégrer de manière transparente dans l'intégration continue/le déploiement continu (CI/CD) pipelines, permettant un suivi et une gestion continus des composants logiciels à mesure qu'ils passent par différentes étapes de développement et de déploiement.

En conséquence, les opérations sont plus rationalisées et l'efficacité est améliorée, car les équipes peuvent garantir que seuls des composants sécurisés et à jour font partie du produit final.

Rôle de la gestion automatisée des stocks

Dans les configurations traditionnelles, tenir à jour un inventaire de tous les composants logiciels, y compris les dépendances tierces et les bibliothèques open source, est une tâche fastidieuse et sujette aux erreurs.

Les systèmes automatisés de gestion des stocks sont essentiels dans cette quête de visibilité. Ils sont conçus pour cataloguer et suivre méticuleusement chaque composant de la chaîne d'approvisionnement logicielle. Imaginez un système qui met à jour et enregistre automatiquement chaque nouvelle dépendance ou modification des actifs logiciels – c'est ce que proposent les systèmes automatisés de gestion des stocks.

L'automatisation réduit considérablement l'effort manuel requis pour le suivi et la mise à jour de l'inventaire, garantissant qu'aucun composant ne passe inaperçu. Ce processus est crucial pour identifier les vulnérabilités potentielles qui pourraient autrement être négligées lors d’un audit manuel.

Visualisation et Dashboard Outils de clarté et de communication

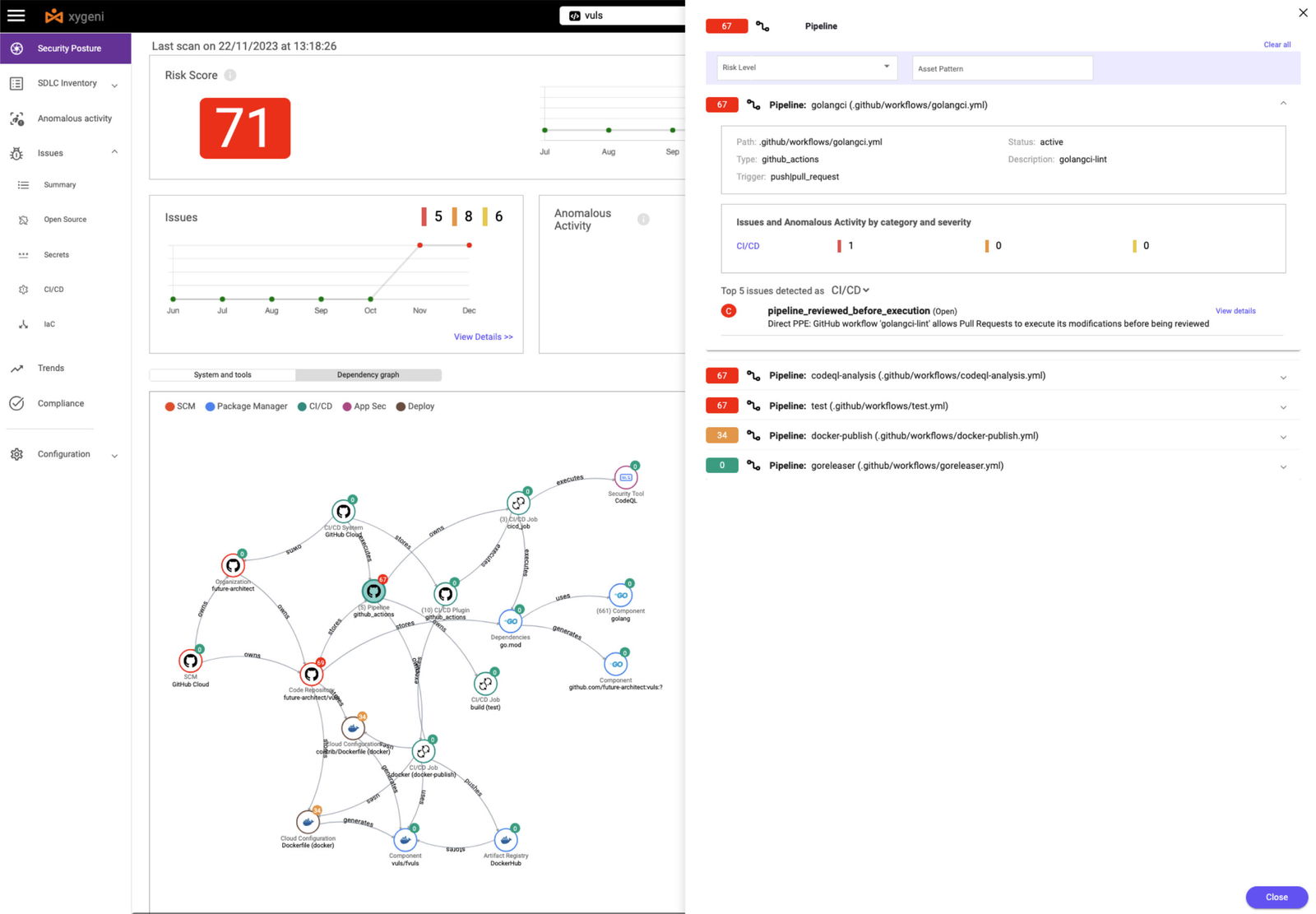

La visualisation ne consiste pas seulement à voir ; il s'agit de comprendre. Des outils tels que Xygeni fournissent une visualisation interactive de l'ensemble de la chaîne d'approvisionnement, permettant aux organisations d'avoir une vue d'ensemble complète de leur processus de développement logiciel.

SDLC inventaire dashboards transforment le réseau complexe de la chaîne d'approvisionnement logicielle en une représentation graphique claire qui améliore la compréhension et favorise la communication entre les membres de l'équipe, permettant une approche collaborative de la gestion de la chaîne d'approvisionnement logicielle.

L'interface centralisée permettant de surveiller l'état de santé et de sécurité de chaque composant rationalise les opérations en identifiant rapidement les redondances et les éléments obsolètes et non entretenus qui peuvent nuire à l'efficacité ou présenter des risques de sécurité.

Techniques de priorisation dans DevSecOps

La capacité à hiérarchiser efficacement les actions, en particulier pour remédier aux vulnérabilités critiques, est une compétence qui distingue les équipes proactives des équipes réactives. Dans ce contexte, la priorisation ne consiste pas seulement à cocher des tâches sur une liste ; il s'agit d'identifier stratégiquement les actions qui auront un impact significatif sur la sécurité et l'efficacité du processus de développement logiciel. Certaines techniques et cadres qui peuvent aider les équipes DevSecOps sont :

Priorisation des vulnérabilités basée sur les risques

Une approche fondamentale du DevSecOps est la priorisation des vulnérabilités basée sur les risques. Cette approche consiste à évaluer chaque vulnérabilité en fonction de son impact potentiel et de sa probabilité d’exploitation. Des outils comme ceux proposés par Xygeni peuvent automatiser cette évaluation, en utilisant des algorithmes avancés pour analyser les vulnérabilités dans le contexte de l'environnement spécifique de l'organisation.

Cette méthode garantit que les vulnérabilités représentant le risque le plus important pour l'application et l'organisation sont traitées en premier, allouant les ressources plus efficacement et réduisant la fenêtre d'opportunité d'exploitation.

Implémentation du CVSS et d'autres cadres

Le système commun de notation des vulnérabilités (CVSS) offre une standardUn cadre structuré d'évaluation de la gravité des vulnérabilités est mis en place. Grâce à ce cadre, les équipes DevSecOps acquièrent un langage et une compréhension communs de la gravité des différentes menaces et vulnérabilités. L'utilisation de cadres supplémentaires, tels que le système de notation des vulnérabilités prédictives (EPSS), peut considérablement améliorer cette approche. L'EPSS prédit la probabilité d'exploitation d'une vulnérabilité, offrant ainsi une dimension prospective à la gestion des vulnérabilités.

L'intégration de Xygeni avec CVSS, complétée par les informations EPSS, facilite une approche plus dynamique et prédictive de la priorisation des vulnérabilités. Cette combinaison permet une évaluation objective qui prend en compte la gravité et l'exploitabilité des vulnérabilités, garantissant que la priorisation est fondée sur le potentiel de risque actuel et futur.

Adopter une approche Shift-Gauche et d’autres bonnes pratiques

Une approche de « décalage vers la gauche » dans le développement de logiciels met l'accent sur l'intégration de la sécurité dès le début du processus. SDLCCette approche garantit que les tests et vérifications de sécurité sont intégrés au processus de développement. En priorisant la sécurité dès le départ, les équipes peuvent empêcher de nombreuses vulnérabilités d'apparaître dans le produit final, réduisant ainsi considérablement la charge de travail des étapes ultérieures de gestion des vulnérabilités.

Une approche shift-left conduit naturellement à un ensemble de bonnes pratiques qui non seulement complètent la nature proactive de la méthodologie shift-left, mais renforcent également la posture de sécurité globale tout au long du cycle de vie du développement logiciel :

- Collaboratif Decisfabrication d'ions: Encourager la collaboration entre les équipes de développement, d’exploitation et de sécurité pour garantir une vision globale des vulnérabilités et de leur impact.

- Apprentissage continu et adaptation: Rester à jour avec les dernières tendances en matière de sécurité et adapter les stratégies de priorisation en conséquence.

La valeur d’une observabilité améliorée dans la gestion de la chaîne d’approvisionnement logicielle

L'inventaire et l'observabilité de la chaîne d'approvisionnement logicielle ne sont pas un luxe mais une nécessité dans le monde actuel du développement logiciel. Il permet aux organisations de se protéger contre les cybermenaces sophistiquées, de rationaliser les opérations et d'améliorer la collaboration entre les différents départements. Un cadre d’observabilité aussi complet apporte de la valeur aux organisations sous plusieurs angles :

Posture de sécurité renforcée de la création à l’exécution

Avant tout, l'observabilité full-stack avec Xygeni renforce fondamentalement la sécurité des applications tout au long du cycle de vie du logiciel. Elle analyse les signaux de sécurité à toutes les phases de développement et de déploiement, améliorant ainsi considérablement la gestion des vulnérabilités et l'application des contrôles de sécurité. Cette approche proactive permet aux entreprises d'identifier et de corriger les failles de sécurité, d'automatiser les processus et de gérer les incidents. SDLC Sécurité guardrails, et protégez-vous contre les menaces émergentes de la chaîne d’approvisionnement logicielle, réduisant ainsi considérablement les risques liés aux applications.

Parvenir à une réduction rapide des risques et à une meilleure synergie ministérielle

L'amélioration de la visibilité et de la couverture de sécurité sur toutes les applications, pipelines et les équipes proposées par des outils tels que Xygeni conduisent à une réduction rapide des risques. Sécurité automatisée guardrails minimiser la fenêtre d’exposition. De plus, une représentation graphique améliorée et des vues holistiques favorisent une réduction des frictions entre les départements. Une meilleure communication et compréhension entre les équipes de développement, d’exploitation et de sécurité facilitent un environnement de travail plus collaboratif et plus cohérent.

Optimisation opérationnelle et rentabilité

De plus, l’adoption de l’observabilité full-stack optimise les opérations commerciales et génère des économies. L'automatisation offre aux organisations une réduction substantielle du temps et des ressources consacrés à la découverte et à la priorisation des tâches, avec des rapports indiquant une diminution de plus de 65 % du temps consacré à ces tâches et des équipes de sécurité étant 40 % plus productives. Ces gains d'efficacité réduisent les coûts opérationnels et libèrent des ressources précieuses pour d'autres initiatives stratégiques.

Perspectives

L’intégration de l’IA et de l’apprentissage automatique dans les outils logiciels de gestion de la chaîne d’approvisionnement deviendra probablement plus répandue à mesure que nous regardons vers l’avenir. Ces technologies promettent des informations, des analyses prédictives et des capacités d'automatisation encore plus approfondies, améliorant encore la capacité à gérer des écosystèmes logiciels complexes.

Le rôle de Xygeni

Les plateformes comme Xygeni sont à la pointe de cette évolution, proposant des outils et des solutions qui répondent aux défis actuels et s'adaptent aux tendances futures. Leur rôle dans la transformation de la manière dont les organisations abordent la gestion de la chaîne d’approvisionnement logicielle est indéniable – depuis l’amélioration de la sécurité et de la conformité jusqu’à l’amélioration de l’efficacité opérationnelle et de l’agilité.

Interagissez avec votre chaîne d’approvisionnement logicielle comme jamais auparavant

Êtes-vous prêt à transformer la façon dont vous gérez votre chaîne d’approvisionnement logicielle ? Il est temps d'aller au-delà des défis de visibilité et de complexité. Profitez de la puissance des outils de cartographie et de visualisation pour sécuriser votre écosystème logiciel, rationaliser vos processus et garder une longueur d'avance dans un monde numérique en évolution rapide.

🔍 Découvrir et mettre en œuvre: Explorez les outils et les stratégies abordés dans ce guide. Lesquels correspondent à vos besoins actuels ? Commencez petit si vous en avez besoin, mais commencez maintenant. Chaque pas vers une meilleure visualisation est un pas vers une sécurité et une efficacité accrues.

???? Partagez vos idées: Avez-vous eu des expériences avec la visualisation logicielle de la chaîne d'approvisionnement ? Qu’est-ce qui a fonctionné et qu’est-ce qui n’a pas fonctionné ? Vos histoires peuvent éclairer les autres membres de la communauté. Commentez ci-dessous ou contactez-nous ; commençons une conversation qui compte.

🚀 Rester devant: Le monde du développement logiciel est en constante évolution. Ne vous laissez pas distancer. Abonnez-vous à notre newsletter pour connaître les dernières informations, tendances et mises à jour sur la gestion de la chaîne d'approvisionnement logicielle. Restez informé, restez en sécurité et restez efficace.

Votre voyage vers un processus de développement logiciel plus clair, plus sécurisé et plus efficace commence aujourd’hui. Faire le premier pas. Traceons ensemble la voie du succès.

Regardez notre démo vidéo