1. Introduction aux logiciels malveillants Open Source

Qu’est-ce qu’un logiciel malveillant Open Source ?

Logiciels malveillants open source Il s'agit d'un code malveillant dissimulé dans des packages de logiciels libres (OSS), conçu pour infiltrer vos applications et votre infrastructure. Sa propagation est rapide, car les OSS reposent sur la collaboration et la confiance communautaires. Cette confiance peut être abusée, notamment lorsque les contrôles de sécurité sont faibles. Voilà pourquoi. protection open source contre les logiciels malveillants n'est plus facultative, elle est essentielle. Un scanner de logiciels malveillants open source aide à détecter les menaces cachées à un stade précoce, en gardant votre CI/CD pipelines, IaC modèles et systèmes de production sécurisés.

Des données récentes le confirment. En 2024, des chercheurs de Sonatype ont découvert plus de 778,000 XNUMX packages OSS malveillants, soit une augmentation massive de 156 % par rapport à l'année précédente. Parallèlement, « Gobelin astronome » La campagne a utilisé des milliers de faux comptes GitHub pour faire passer des logiciels malveillants pour des projets open source légitimes. Et dans l'un des cas les plus alarmants, Porte dérobée XZ Utils a montré comment même les outils Linux populaires peuvent être utilisés comme armes pour accorder aux attaquants un accès à distance.

Au-delà des risques liés à la chaîne d’approvisionnement, les attaquants ciblent désormais les builds pipelines et configurations d'infrastructure. Ils intègrent des commandes malveillantes CI/CD et IaC, attendant de pirater vos systèmes dès que vous les déployez.

C'est pourquoi les équipes AppSec modernes doivent se recentrer, automatiser la détection des menaces et surveiller l'ensemble du système en permanence. La seule façon de garder une longueur d'avance est de disposer d'une protection complète couvrant l'ensemble de votre écosystème open source.

Apprenez-en davantage sur le problème dans notre article de blog détaillé sur Open source Paquets malveillants.

L'importance et la croissance des logiciels libres et open source contre les logiciels malveillants

Les logiciels open source sont véritablement devenus la pierre angulaire du développement logiciel moderne, modifiant la manière dont les technologies sont conçues et utilisées dans tous les secteurs imaginables. Par conséquent, cette croissance et cette adoption exponentielles créent naturellement de la place pour des mesures de sécurité solides contre les nouvelles menaces. À cette fin, considérons quelques aspects clés de son importance et de sa croissance :

Adoption accrue :

- Plus des trois quarts des organisations ont augmenté leur utilisation de logiciels open source au cours de l’année écoulée.

- La popularité des outils DevOps, des technologies de données et des outils AI/ML a contribué à cette croissance.

Technologies diverses :

- L'adoption des logiciels libres ne se concentre plus sur des technologies spécifiques telles que les langages de programmation ou les systèmes d'exploitation Linux.

- Les organisations utilisent désormais des bases de données open source, des technologies de données, des systèmes d'exploitation, des référentiels Git, des frameworks d'IA/ML et CI/CD outillage.

Demande de compétences :

- Les compétences open source sont très demandées.

- La pénurie de talents reste un obstacle à une adoption plus large des logiciels libres.

Défis:

- Même si la croissance des logiciels libres est positive, des défis persistent.

- Les problèmes incluent la configuration, l'installation, l'interopérabilité et les mises à jour.

- Les organisations sont également confrontées à des limites dans les compétences internes pour les tests, l'intégration et le support.

2. L'attrait des logiciels malveillants Open Source pour les cybercriminels

Les logiciels libres (OSS) sont une arme à double tranchant. S'ils favorisent l'innovation et la collaboration, leur nature ouverte attire également les cybercriminels (essayez de mettre en place un scanner de logiciels malveillants open source). Voici pourquoi les logiciels libres sont particulièrement attrayants pour eux :

Facilité d'accès et de distribution

- Accessibilité ouverte: Le code source d'OSS est accessible au public, ce qui permet aux cybercriminels de l'inspecter, de le modifier et de le réutiliser facilement à des fins malveillantes. En particulier, cela leur a donné la possibilité d’ajouter des logiciels malveillants dans des projets couramment utilisés sans trop de tracas.

- Large diffusion: Le saviez-vous ?Une fois injecté dans un projet OSS, le code malveillant peut être distribué à très large échelle en très peu de temps grâce à la popularité des référentiels de packages tels que npm, PyPI et Maven Central. En conséquence, cette large distribution amplifie l’impact potentiel du malware.

Exploitation de la confiance

- Écosystème basé sur la confiance:L'écosystème OSS repose sur un niveau de confiance élevé. Les contributeurs et les mainteneurs travaillent souvent en collaboration, avec des contrôles de sécurité moins stricts que ceux des logiciels propriétaires. Les cybercriminels exploiter cette confiance en contribuant à du code malveillant ou en compromettant les comptes des responsables pour injecter des logiciels malveillants.

- Attaques de la chaîne d'approvisionnement: Dans ce contexte, une grande partie des applications et services en aval seront donc être affecté par des attaques contre la chaîne d'approvisionnement, qui reposent toutes sur ce composant OSS. Par exemple, l’incident du flux d’événements a utilisé cette technique, où un package npm populaire a été compromis pour le vol de crypto-monnaie.

Barrières d'entrée basses

- Vérification minimale: Par ailleurs, très peu de référentiels de packages vérifient leurs contributeurs. En conséquence, les acteurs malveillants téléchargent facilement des packages malveillants, car la barrière à l’entrée est faible, utilisant des courriers électroniques jetables et d’autres faux identifiants pour mener des attaques généralisées.

- Outils d'automatisation: De même, les cybercriminels utilisent des outils automatisés pour créer un grand nombre de packages malveillants et les distribuer, ce qui réduit encore davantage les efforts nécessaires pour exécuter une attaque. Par conséquent, ils peuvent créer de nombreuses variantes de logiciels malveillants pour éviter d'être découverts.

Potentiel d’impact élevé

- Utilisation généralisée: C’est pourquoi de nombreux projets OSS servent de composants de base à un grand nombre d’applications et de services critiques. Donc, un compromis sur un logiciel libre aussi largement adopté pourrait entraîner un effet d’entraînement ou de cascade, impactant de nombreuses organisations et utilisateurs à travers le monde.

- Détection retardée: En outre, le code malveillant présent dans un logiciel libre peut rester indétectable pendant très longtemps, particulièrement s'il est obscurci ou activé dans des conditions spécifiques. Ainsi,, ce délai laisse aux attaquants le temps d'exploiter les vulnérabilités avant la détection et l'application des correctifs.

3. Types courants de logiciels malveillants Open Source

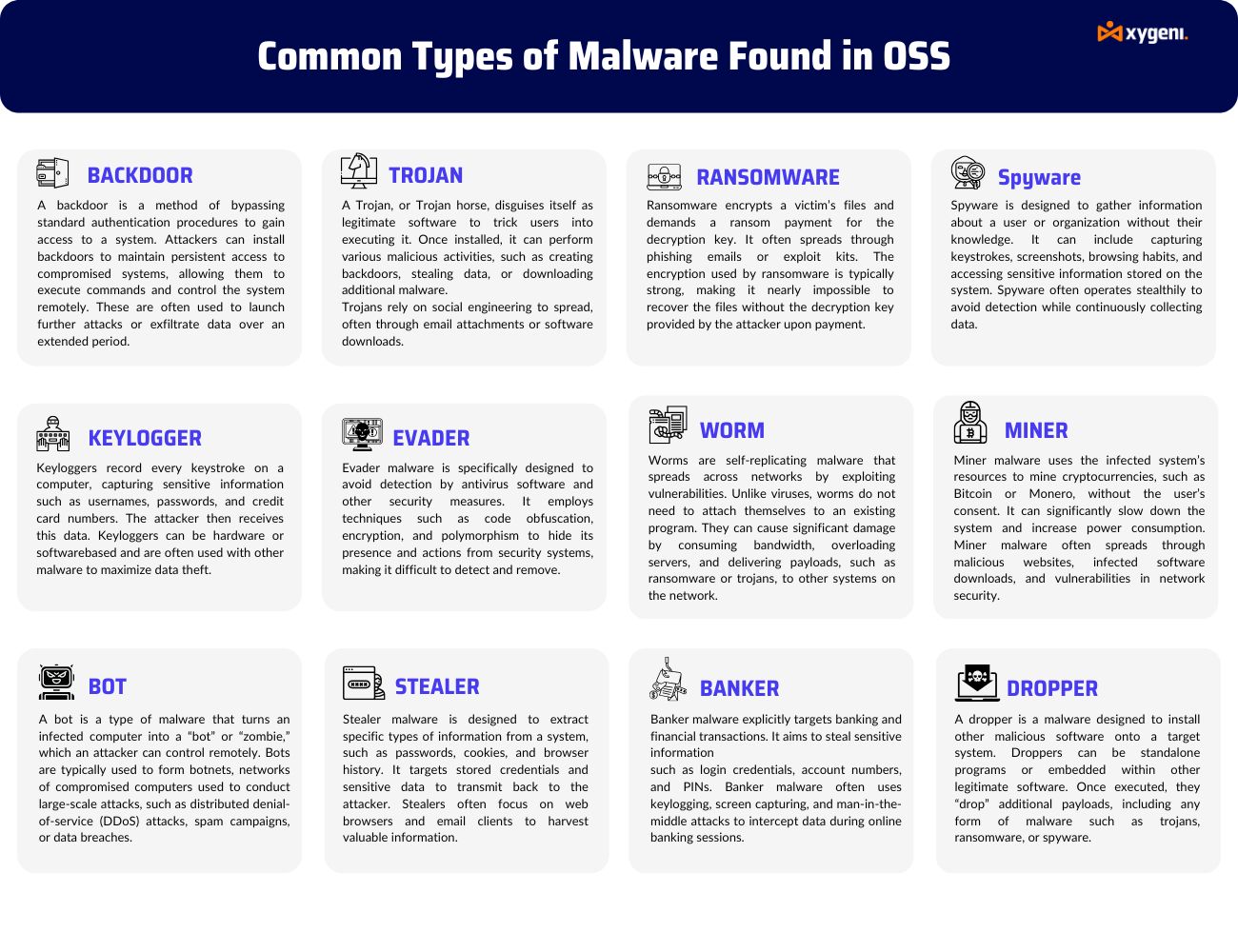

Les logiciels malveillants open source peuvent prendre différentes formes, chacune avec des caractéristiques et des impacts uniques. Comme vous le voyez, une protection contre les logiciels malveillants open source est indispensable. Vous trouverez ci-dessous un aperçu des types les plus courants :

Présentation des catégories de logiciels malveillants

porte arrière:

Il s'agit d'une classe de logiciels malveillants qui permet l'accès à distance à un appareil sans détection et contourne l'authentification habituelle. Les attaquants peuvent prendre le contrôle à distance de l’appareil infecté via des portes dérobées.

Compte-gouttes:

Les droppers installent des logiciels malveillants sur le système. Ils servent souvent de charge utile initiale ou de première étape et déploient des logiciels malveillants plus sophistiqués et avancés.

Évadé:

Logiciel malveillant développé pour contourner le logiciel de sécurité, ce qui peut impliquer un obscurcissement, un polymorphisme et un cryptage.

Logiciel malveillant générique :

Une vaste catégorie qui englobe un certain nombre de formes de logiciels malveillants tels que les virus, les vers et les chevaux de Troie.

Phishing:

Les différentes techniques pour tromper les utilisateurs afin d’obtenir de leur part des informations sensibles. La plupart du temps, ces e-mails ou sites Web sont frauduleux.

Spyware:

Le logiciel d'espionnage peut collecter des informations sur une personne ou une organisation à son insu et les envoyer à une autre entité.

Banque :

Une gamme de chevaux de Troie spécialement conçus pour voler des données bancaires, tels que login informations d'identification et numéros de compte.

Trojan:

Type de logiciel malveillant qui induit l'utilisateur final en erreur quant à ses intentions. Le plus souvent, il est présenté comme un véritable logiciel.

Enregistreur de frappe:

Logiciel qui conserve un journal des frappes effectuées par un utilisateur. Il est généralement utilisé pour voler des mots de passe et d’autres informations sensibles.

Voleur :

Le malware est conçu pour voler des données sensibles, telles que des mots de passe, des informations personnelles et des données financières.

Bot:

Une application logicielle qui automatise certaines tâches sur Internet. La plupart des botnets l'utilisent pour diverses attaques, notamment DDoS.

Ransomware:

Classe de logiciels malveillants qui crypte les données d'un utilisateur et demande ensuite une rançon en échange de la clé de déchiffrement.

Ver de terre:

Type de malware qui s'auto-réplique de différentes manières sur un réseau. Il a généralement des intentions destructrices. Mineur : malware qui détourne les ressources du système pour extraire des cryptomonnaies sans le consentement des utilisateurs.

Ces types de logiciels malveillants open source illustrent les diverses méthodes et les graves impacts des activités malveillantes au sein des OSS. Pour un examen approfondi des incidents de logiciels malveillants importants, explorez nos études de cas détaillées sur Nouvelles menaces à venir : les logiciels malveillants dans les packages open source.

4. Risques et impacts des logiciels malveillants Open Source

Risques de sécurité pour les organisations

Les logiciels malveillants open source présentent des défis de sécurité importants pour les organisations, notamment :

- Accès non autorisé et vol de données: En particulier, des acteurs malveillants exploitent les vulnérabilités des composants open source pour obtenir un accès non autorisé aux systèmes. Une fois à l'intérieur, ils peuvent voler des données sensibles, compromettre les comptes d'utilisateurs et perturber les opérations.

- Compromission du système: Par ailleurs, les logiciels malveillants open source peuvent conduire à une compromission du système, qui permet aux attaquants de prendre le contrôle des infrastructures critiques, des serveurs ou des points de terminaison. Par conséquent, cela compromet l’intégrité, la disponibilité et la confidentialité des données.

Dommages financiers et à la réputation

- Impact financier: Indeed, les implications financières des logiciels malveillants open source sont énormes. Par exemple, rien qu'en 2020, le coût de La cybercriminalité représente près de 1 XNUMX milliards de dollars pour l'économie mondiale, en hausse de 50 % par rapport à celle enregistrée en 2018. Par ailleurs, il est encore plus étonnant que la réclamation moyenne en matière de cyberassurance ait atteint un sommet de 359,000 2020 USD en 145,000, contre 2019 XNUMX USD en XNUMX.

- Atteinte à la réputation: En outre, les organisations qui sont devenues la proie de logiciels malveillants OSS subissent une atteinte à leur réputation. En conséquence, cette perte de confiance des clients et la publicité négative qui en découle peuvent avoir un effet durable sur leur image publique.

Conformité aux règlements

- DORA et Règlements NIST2: Le cadre de recherche et d'évaluation DevOps et la directive sur les réseaux et les systèmes d'information incluent des pratiques de sécurité robustes ; le non-respect de ces règles entraînera des sanctions juridiques, en plus de nuire davantage à la réputation.

En résumé, la gestion open source security Il est crucial de maîtriser les risques grâce à un scanner de logiciels malveillants open source fiable. Les entreprises doivent donc prioriser leurs mesures de sécurité et se tenir informées des menaces émergentes. À cet effet, l'adoption des meilleures pratiques de protection contre les logiciels malveillants open source contribue à sécuriser la chaîne d'approvisionnement logicielle. Vous pouvez par exemple consulter notre blogue sur Comprendre le paysage de la sécurité des logiciels open source.

5. Détection et stratégies de protection contre les logiciels malveillants open source

Meilleures pratiques pour identifier les logiciels malveillants Open Source

Les logiciels modernes nécessitent plus que de simples analyses. Ils nécessitent visibilité, détection intelligente et réactivité. Xygéni's La protection contre les logiciels malveillants open source offre ces trois avantages. Nous protégeons votre code, CI/CD flux de travail et IaC fichiers avec une approche de défense automatisée et complète.

Arrêtez les commandes malveillantes dans CI/CD et IaC

Les attaquants cachent souvent des commandes dans CI/CD pipelines et IaC scripts. Ces commandes, comme curl or wget— sont difficiles à repérer. Le scanner de logiciels malveillants open source de Xygeni détecte et bloque les exécutions non autorisées avant que des dommages ne surviennent.

Il suit également les comportements inhabituels tels que les sauts de privilèges ou les activités réseau soudaines.

Les fichiers Terraform, Kubernetes et Helm sont analysés à la recherche de secrets, de mauvaises configurations et de logiciels malveillants intégrés.

C'est ainsi que nous sécurisons votre chaîne d'approvisionnement logicielle de la source à la production.

Analyse continue et contrôle des risques de dépendance

L'analyseur de logiciels malveillants open source de Xygeni analyse les packages à l'aide de sources fiables comme NVD et les avis des fournisseurs. Cette analyse en temps réel détecte les vulnérabilités et les codes malveillants avant leur publication.

Nos outils de gestion des dépendances cartographient toutes les bibliothèques open source, y compris celles transitives.

Nous captons des risques comme confusion entre typosquatting et dépendance et suggérer des solutions simples.

Vous pouvez épingler des versions, utiliser des packages de confiance ou bloquer les scripts dangereux.

Ces fonctionnalités prennent en charge une protection renforcée contre les logiciels malveillants open source à chaque étape du développement.

Priorisation plus intelligente avec ASPM

Trop d'alertes peuvent ralentir votre équipe. Xygeni utilise ASPM pour nous concentrer uniquement sur les risques les plus dangereux. Nous découvrons les actifs, traçons les dépendances et vérifions si les vulnérabilités sont exploitables.

Nos analyse d'accessibilité Affiche les véritables trajectoires d'attaque et les menaces prioritaires. Cette méthode ciblée est essentielle pour une protection efficace contre les logiciels malveillants open source.

Détection et alertes des menaces en temps réel

Le scanner de logiciels malveillants open source de Xygeni surveille les registres publics tels que npm, PyPI et Maven 24h/7 et XNUMXj/XNUMX.

Il analyse le comportement pour détecter les logiciels malveillants avant qu'ils n'infectent votre pipeline.

- Alertes instantanées:Recevez des notifications par e-mail, Webhooks, ou des outils de chat.

- Quarantaine automatique:Les colis suspects sont immédiatement isolés.

- Avis d'expert:Notre équipe vérifie et confirme les menaces.

- Divulgation ouverte:Nous partageons des menaces vérifiées pour arrêter la réutilisation.

Le scanner de logiciels malveillants open source de Xygeni vous offre contrôle, vitesse et visibilité, afin que vous puissiez coder en toute confiance.

6. Tendances futures des logiciels malveillants Open Source

Menaces émergentes et analyse prédictive

À mesure que les logiciels malveillants open source continuent d’évoluer, leurs méthodes d’attaque deviennent de plus en plus sophistiquées. Par conséquent, l’analyse prédictive, s’appuyant sur l’apprentissage automatique et l’IA, anticipe les menaces émergentes en identifiant des modèles indiquant des logiciels malveillants potentiels. Cette approche proactive améliore la protection contre les logiciels malveillants open source en préparant les défenses contre les attaques futures.

Innovations dans les technologies de détection et de prévention

Pour garder une longueur d’avance sur les logiciels malveillants sophistiqués, des progrès continus dans les technologies de détection et de prévention sont essentiels. Par conséquent, les innovations en matière de détection basée sur le comportement, de plateformes avancées de renseignement sur les menaces et d’analyses de sécurité basées sur l’IA sont cruciales. En réponse, Xygeni intègre des technologies de pointe pour garantir que les organisations peuvent détecter et neutraliser rapidement les menaces en temps réel grâce à des réponses automatisées.

Comment garder une longueur d'avance

Les organisations doivent envisager les stratégies suivantes pour rester résilientes face aux menaces émergentes :

LETTRE D’INFORMATIONS: Mettez régulièrement à jour vos connaissances sur les tendances en matière de sécurité et les renseignements sur les menaces grâce à des forums sectoriels, des webinaires et des formations.

Adoptez des technologies innovantes: Tirez parti d’outils et de pratiques de pointe en matière de détection des menaces et de systèmes de réponse automatisés basés sur l’IA. Xygeni propose des solutions pour vous protéger contre les dernières menaces.

Améliorer la collaboration: Favoriser la coopération au sein de l’organisation et avec les partenaires externes. Le partage des renseignements sur les menaces et des meilleures pratiques renforce les défenses collectives.

Conclusion : Renforcer la sécurité grâce à une protection contre les logiciels malveillants open source

Les logiciels malveillants open source présentent des risques importants dans les environnements de développement modernes. Cependant, avec une sensibilisation, des outils et des processus appropriés, ces risques sont gérables. Le scanner de logiciels malveillants open source de Xygeni aide à identifier et à bloquer les packages malveillants avant qu'ils n'atteignent les environnements de production.

En intégrant une protection open source contre les logiciels malveillants dans les flux de travail, de CI/CD pipelines à l'infrastructure en tant que code (IaC) configurations : les organisations peuvent réduire l’exposition et détecter les menaces plus tôt.

Maintenir une culture de sécurité avant tout

La sécurité doit être un aspect fondamental du développement, et non une réflexion après coup. Les équipes utilisant l’open source ont besoin d’une surveillance continue et d’outils efficaces pour identifier les vulnérabilités avant qu’elles ne s’aggravent. Un scanner de logiciels malveillants open source comme celui de Xygeni prend en charge cet effort avec l'automatisation, le contexte et la visibilité.

Perspective d’avenir

À long terme, à mesure que les écosystèmes logiciels deviennent de plus en plus interconnectés, les menaces continueront d'évoluer. Par conséquent, se tenir au courant des stratégies de protection contre les logiciels malveillants open source et utiliser des outils pratiques permet aux équipes de garder une longueur d'avance sans perturber le développement.

Scanner de logiciels malveillants open source Xygeni

Sécurité en temps réel pour les dépendances open source

Identifiez tout dépendances associées directes et transitives et bénéficiez de détection, blocage et notification des logiciels malveillants en temps réel avec des alertes précoces et une vérification par des experts.

- Analyse des logiciels malveillants basée sur le comportement pour les composants open source

- Validation des métadonnées et de la provenance pour vérifier l'authenticité du colis

- Alertes en temps réel sur les activités suspectes ou les schémas malveillants

- CI/CD l'intégration pour une protection précoce et automatisée

- Sécuriser chaque dépendance, car toutes les menaces ne sont pas des vulnérabilités connues