L'open source est toujours une bonne idée après tout : c'est notre façon de construire, de collaborer et d'innover, n'est-ce pas ? Des frameworks aux outils d'intégration continue, l'open source est au cœur des logiciels que nous développons chaque jour. Mais en matière de sécurité, l'open source est-il toujours la meilleure option ? Prenons l'exemple de l'analyse des vulnérabilités. Utiliser un logiciel d'analyse de vulnérabilité open source utilisé en cybersécurité semble être le choix évident. C'est gratuit, flexible et s'intègre facilement à votre pipelineL'appel est clair mais est-ce suffisant pour sécuriser véritablement vos workflows DevOps, de bout en bout ?

Faisons le décomposer.

Analyse de code statique avec des outils open source : est-ce suffisant ?

Exemple : Bandit (OpenStack)

Bandit est un scanner de vulnérabilités open source léger, axé sur le code Python. Il permet de détecter les failles de sécurité courantes, comme les mots de passe codés en dur, les appels de fonctions non sécurisés et les importations risquées. Malgré sa simplicité d'utilisation, plusieurs limitations sont à noter :

- Il ne prend en charge que Python, ce qui limite une adoption plus large.

- Il effectue des vérifications ligne par ligne, sans analyse approfondie des données ni des flux de données.

- Il manque des conseils de priorisation, de filtrage ou de correction.

En bref, bien que Bandit soit utile comme outil de démarrage, les équipes qui font évoluer leur DevSecOps pipelines se heurtera rapidement à ses contraintes.

Analyse des dépendances : alertes sans contexte

Exemple : Vérification des dépendances OWASP

De nombreuses équipes de développement s'appuient sur cet outil pour analyser leurs bibliothèques tierces à la recherche de CVE connus. Cependant, ce scanner de vulnérabilités open source présente plusieurs limitations importantes :

- Dépendance aux flux de vulnérabilité différés comme NVD.

- Aucune distinction entre les chemins de code exploitables et inutilisés.

- Sortie plate qui manque de priorisation ou d'aide à la correction.

En conséquence, de nombreuses équipes utilisant ce scanner de vulnérabilité se retrouvent submergées par des alertes qui ne reflètent pas le risque réel.

Détection des secrets : réactive plutôt que préventive

Exemple : Gileaks

Gitleaks analyse les dépôts Git à la recherche de secrets codés en dur. Largement adopté et rapide, il reste réactif :

- Il n'alerte qu'une fois que les secrets sont déjà connus. commitTed.

- Les faux positifs rendent la gestion des alertes difficile.

- Il ne surveille pas le temps d'exécution ou pipeline des secrets.

Bien qu'il s'agisse d'un scanner de vulnérabilité open source fiable, il ne peut pas fournir la couverture proactive exigée par les environnements DevOps modernes.

SBOM Création : des listes sans stratégie

Exemple : Syft (Ancre)

Les équipes de sécurité utilisent des outils comme Syft pour générer des nomenclatures de logiciels (SBOMs) et suivre les composants tiers. Les flux de travail réglementés s'appuient souvent sur ces outils pour répondre aux exigences de conformité. Cependant, ils présentent encore plusieurs limites importantes.

, par exemple en : SBOMLes outils sont statiques et ne reflètent pas les changements survenus lors du déploiement. De plus, ils n'indiquent pas les composants présentant un risque réel ni la gravité de l'exposition. De plus, ces outils sont souvent déconnectés des technologies modernes. CI/CD processus, ce qui les rend moins efficaces dans les environnements DevOps dynamiques.

Par conséquent, même un scanner de vulnérabilité de logiciel open source réputé peut ne pas être à la hauteur lorsqu’il s’agit d’aider les équipes à hiérarchiser les menaces, à agir rapidement ou à démontrer une conformité continue.

Logiciels d'analyse de vulnérabilités open source utilisés en cybersécurité : ce qu'ils couvrent et ce qu'ils omettent

Dans l’ensemble du secteur, les équipes s’appuient sur ces scanners pour prendre en charge CI/CD, stratégies de décalage vers la gauche et détection précoce des vulnérabilités. Un exemple typique scanner de vulnérabilité de logiciel open source utilisé en cybersécurité gère des tâches telles que :

- Analyse du code source pour détecter les modèles non sécurisés.

- Vérification des dépendances pour les CVE connus.

- Recherche de secrets exposés dans le contrôle de version.

- Génération SBOMs pour les licences et l'inventaire.

Cependant, utilisés isolément, ces outils présentent des lacunes. Ils manquent souvent d'intégration, de surveillance en temps réel, de priorisation ou d'alignement sur les risques métier. En revanche, les plateformes unifiées offrent une protection plus riche et plus exploitable.

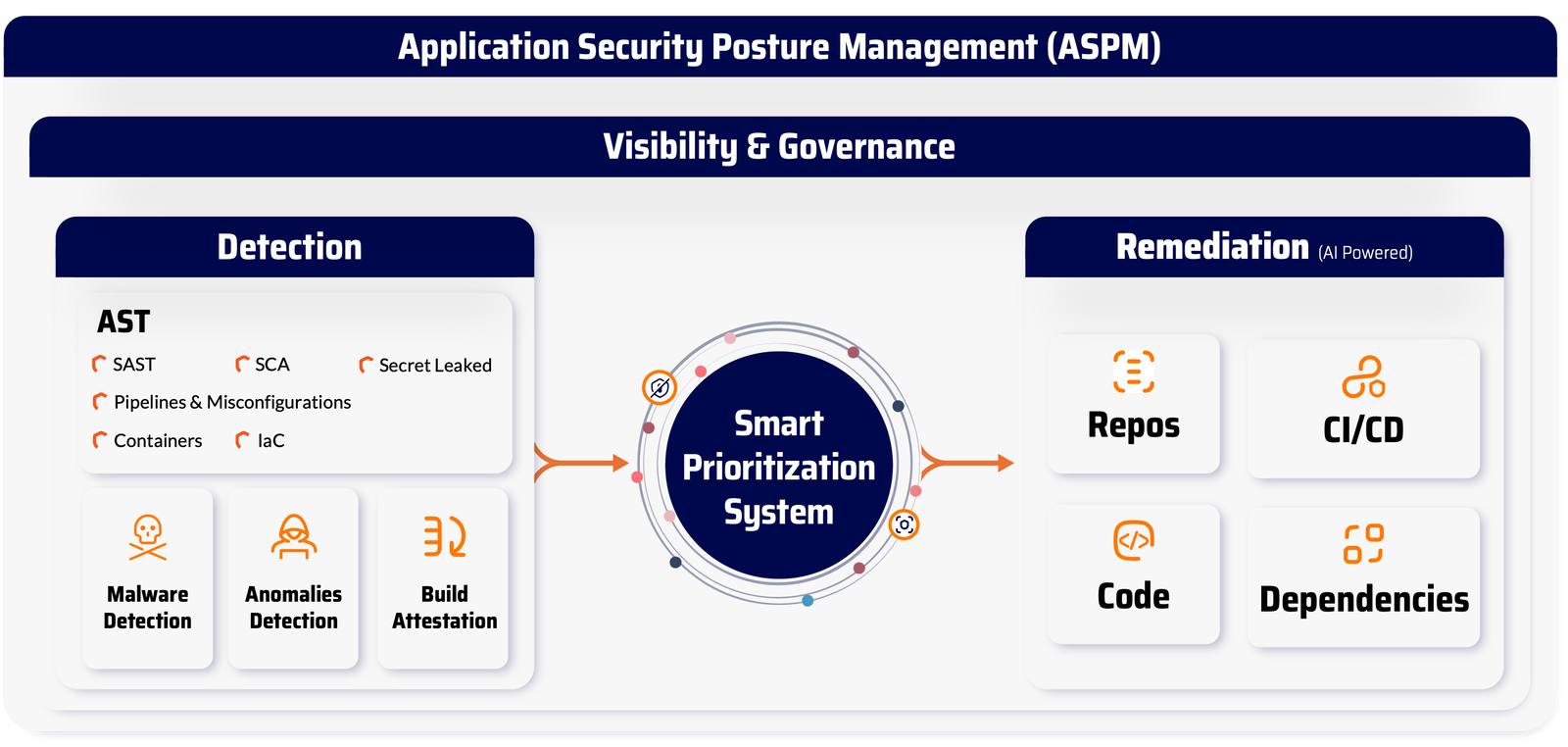

Pourquoi Xygeni est l'alternative la plus intelligente à tout scanner de vulnérabilité open source

Au lieu de gérer cinq outils distincts, que diriez-vous de renforcer votre posture de sécurité à l’aide d’une plateforme unique et intégrée ?

Xygéni remplace le patchwork fragmenté d'outils open source par une solution unifiée et conviviale pour les développeurs. Contrairement à la jonglerie entre plusieurs scanners de code, de dépendances, de secrets et SBOMs, Xygeni fournit tout ce dont vous avez besoin en un seul endroit.

Par exemple, vous obtenez :

- SAST:Analyse de code statique approfondie avec 0 % de faux positifs dans les vulnérabilités critiques (validé par le benchmark OWASP)

- SCA:Analyse avancée des dépendances avec analyse d'accessibilité, score EPSS et détection de logiciels malveillants

- Détection de secrets: Pre-commit numérisation avec validation intelligente pour éviter les fuites de données sensibles

- SBOM Direction: En direct, mis à jour automatiquement SBOMs enrichi de données d'exposition aux risques et de conformité en temps réel

- CI/CD Intégration ::Analyse continue du code, pull requestset pipelines sans perturber le flux de développement

- Métriques d’exploitabilité: Prioriser en fonction de l'exploitabilité dans le monde réel plutôt que de simples notes de gravité

- Correction automatisée:Résolvez les problèmes plus rapidement grâce à des conseils pratiques et à un routage intelligent des problèmes

- Gestion des licences: Maintenez la conformité avec les licences open source tout au long de votre chaîne d'approvisionnement en logiciels

Par conséquent, Xygeni offre une valeur nettement supérieure à celle de n’importe quel scanner de vulnérabilité open source classique, tout en réduisant le temps et le coût de gestion des outils fragmentés.

Réflexions finales : les logiciels d’analyse de vulnérabilité open source sont-ils suffisamment utilisés dans la cybersécurité ?

En résumé, un logiciel d'analyse de vulnérabilités open source utilisé en cybersécurité offre une protection de base importante. Cependant, ces outils manquent souvent de priorisation, d'intégration et de couverture complète du cycle de développement logiciel moderne.

Par conséquent, si vous avez besoin d’une sécurité précise, automatisée et exploitable du code au déploiement, Xygeni est l’option la plus intelligente.

Réservez votre démo gratuite et découvrez comment la sécurité par conception devient réalisable avec Xygeni.