Pour les équipes qui créent des logiciels sécurisés, la compréhension la différence entre les tests de pénétration et l'analyse des vulnérabilités, Comparer une analyse de vulnérabilité à un test d'intrusion est bien plus qu'une simple nuance technique. Il s'agit de choisir la bonne méthode au bon moment pour protéger vos applications et votre infrastructure. Bien que ces termes soient souvent utilisés de manière interchangeable, ils ont des objectifs différents. L'analyse de vulnérabilité automatise la détection des failles connues dans le code, l'infrastructure et les configurations. Les tests d'intrusion, quant à eux, simulent des attaques réelles pour révéler comment ces failles pourraient être exploitées.

En raison de cette distinction, savoir quand utiliser chaque technique aide les équipes à hiérarchiser les risques, à renforcer la chaîne d’approvisionnement logicielle et à rester conformes aux réglementations telles que DORA et NIS2.

Ce guide passe en revue les deux pratiques, met en évidence leurs différences et montre comment leur combinaison peut affiner votre stratégie DevSecOps.

Qu'est-ce que l'analyse des vulnérabilités ?

Analyse des vulnérabilités, également appelé analyse de vulnérabilité, Il s'agit d'un processus automatisé qui vérifie vos logiciels, systèmes et infrastructures pour détecter les failles de sécurité connues. Il compare vos configurations et dépendances aux bases de données de failles documentées, telles que les vulnérabilités et expositions courantes Liste (CVE).

Caractéristiques clés de l'analyse des vulnérabilités

- Détection automatisée: Les analyses s'exécutent selon des règles prédéfinies pour signaler les erreurs de configuration, les packages obsolètes et les bibliothèques vulnérables.

- Vitesse et échelle:Idéal pour les contrôles fréquents dans de grands environnements ou intégré dans CI/CD pipelines.

- Contexte limité:Les scanners identifient les problèmes mais n'évaluent pas s'ils sont exploitables dans votre environnement réel.

Prenons le cas d’une équipe DevOps qui ajoute une analyse de composition logicielle (SCA) outil à son CI pipeline. Chaque fois que quelqu'un ouvre un pull requestL'outil recherche les dépendances obsolètes ou risquées. Il signale les CVE connus, mais ne peut pas confirmer si ces failles sont accessibles ou exploitables pendant l'exécution.

L'analyse des vulnérabilités offre aux équipes une visibilité précoce sur les risques connus. Cependant, utilisée seule, elle peut engendrer une certaine lassitude face aux alertes. Pour y remédier, des solutions modernes, comme celles de Xygeni, hiérarchisent les vulnérabilités en fonction de leur exploitabilité et de leur accessibilité, permettant ainsi aux équipes de se concentrer sur l'essentiel.

Qu'est-ce qu'un test d'intrusion ?

Tests de pénétration, souvent qualifié de test de pénétration, est une cyberattaque manuelle simulée qui révèle comment les vulnérabilités peuvent être exploitées en conditions réelles. Contrairement à l'analyse automatisée, elle imite le comportement des attaquants pour pénétrer les systèmes, élever les privilèges et accéder aux données sensibles.

Types de tests de pénétration

- Boîte noire:Le testeur n’a aucune connaissance préalable du système, simulant ainsi un attaquant externe.

- Boîte blanche:Le testeur a un accès complet au code, à l’architecture et à l’infrastructure, idéal pour une analyse détaillée.

- Boîte grise:Le testeur a une connaissance partielle, ce qui est couramment utilisé en sécurité SDLC environnements pour équilibrer réalisme et efficacité.

Caractéristiques clés du test de pénétration

- Exploration manuelle:Les professionnels de la sécurité (ou équipes rouges) simulent des chemins d'attaque réels, enchaînant les vulnérabilités et en contournant les contrôles.

- Profondeur tactique: Va au-delà des problèmes individuels pour évaluer comment les attaquants pourraient pivoter et exploiter votre environnement.

- Axé sur la conformité:Requis par de nombreuses mesures de sécurité standards, y compris PCI-DSS, DORA et NIS2.

Avant de lancer une nouvelle plateforme de services financiers, une entreprise effectue un test d'intrusion en boîte grise. L'équipe de sécurité tente d'utiliser des abus d'API, d'élever les privilèges et d'injecter des attaques pour vérifier si les défenses de l'application résistent à des menaces réalistes.

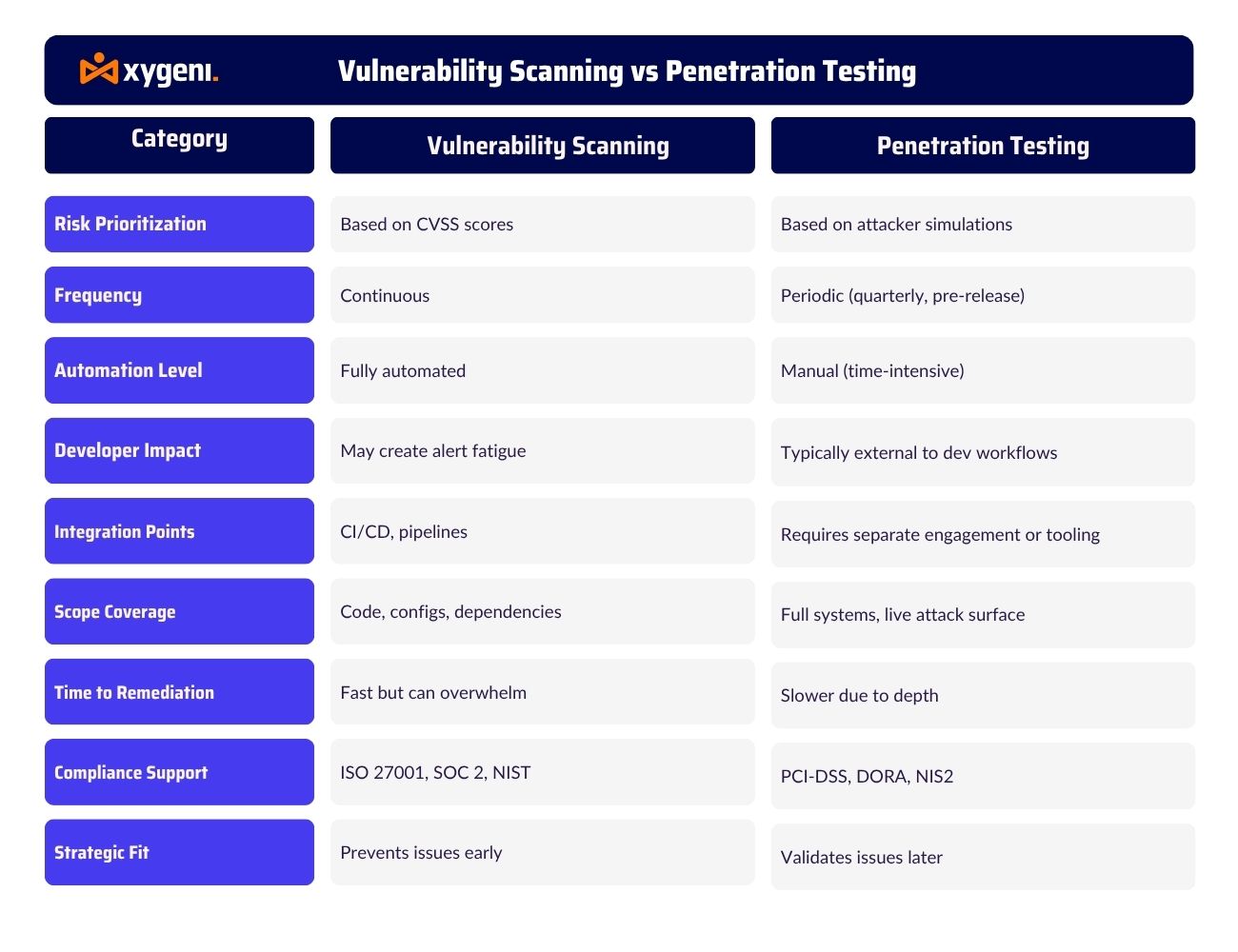

Analyse de vulnérabilité vs tests de pénétration

Bien que les deux pratiques visent à renforcer votre posture de sécurité, analyse de vulnérabilité vs tests d'intrusion Ils servent des objectifs très différents. Comprendre comment et quand utiliser chacun d'eux est essentiel pour créer des workflows sécurisés par défaut dans les environnements DevOps modernes.

Différences clés entre l'analyse de vulnérabilité et le test de pénétration : aperçu

- Automatisé vs. Simulé

L'analyse des vulnérabilités s'exécute automatiquement, généralement pendant les builds ou pendant la nuit pipelines — pour identifier les failles connues. Les tests de pénétration, quant à eux, sont manuels et simulent la manière dont un attaquant exploiterait ces failles en conditions réelles. - Continu vs. Périodique

Vous pouvez exécuter des analyses de vulnérabilité sur chaque commit or pull request grâce à CI/CD Des intégrations comme celles de Xygeni. En revanche, les tests d'intrusion sont généralement programmés avant les versions majeures, les changements d'architecture ou les étapes de conformité. - La profondeur compte

Un scanner peut signaler un package vulnérable, mais ne peut pas déterminer si ce code est accessible. Un test d'intrusion va plus loin : il montre si un attaquant peut réellement exploiter la faille pour accéder au système, élever ses privilèges ou exfiltrer des données. - Shift-gauche vs simulation du monde réel

L'analyse des vulnérabilités renforce la sécurité en permettant aux développeurs de détecter les problèmes en amont. Les tests d'intrusion permettent de vérifier la réalité plus tard dans le cycle de vie, en validant la résistance de vos défenses face à la pression.

En bref, les scanners vous offrent vitesse et ampleur ; les tests de pénétration vous offrent profondeur et pré-analyse.cisEnsemble, ils dressent un tableau complet de la posture de sécurité de votre application.

Quand utiliser les tests de pénétration ou l'analyse de vulnérabilité dans la pratique

connaissance quand utiliser l'analyse de vulnérabilité ou les tests de pénétration est essentielle pour gérer les risques sans ralentir le développement. Bien qu'un analyse de vulnérabilité , l’aspect économique test de pénétration les deux aident à sécuriser votre logiciel, ils remplissent des rôles très différents.

- Analyse de vulnérabilité fournit des informations rapides et automatisées sur les problèmes connus dans votre base de code, votre infrastructure et vos dépendances.

- Tests de pénétration offre une simulation approfondie et concrète de la manière dont ces problèmes pourraient être enchaînés et exploités par un attaquant.

Parce qu'ils fonctionnent à différents niveaux de profondeur et de fréquence, choisir entre un analyse de vulnérabilité vs test d'intrusion Il ne s’agit pas de savoir lequel est le meilleur, mais quand utiliser chacun d’eux dans le cycle de vie du logiciel.

Maintenance régulière : utilisez l'analyse des vulnérabilités pour une hygiène de sécurité continue

Dans les environnements DevOps, traitez analyse des vulnérabilités comme un contrôle d'hygiène. Exécutez-le souvent, automatisez-le et intégrez-le directement à votre CI/CD Flux de travail. Cette approche maintient votre base de code propre et conforme sans ralentir les développeurs.

Idéal pour:

- CI/CD pipelines: Scannez chaque pull request, build et déploiement pour détecter les problèmes au plus tôt.

- Contrôles programmés:Exécutez quotidiennement ou hebdomadairement pour faire apparaître les packages obsolètes, les configurations non sécurisées ou les secrets exposés.

- Audits de conformité:Génère automatiquement des preuves pour ISO 27001, SOC 2, NIST et d'autres cadres.

Pourquoi cela compteL'analyse des vulnérabilités détecte les failles connues avant qu'elles n'atteignent la production. Cependant, pour éviter la lassitude liée aux alertes, les équipes doivent prioriser leurs activités. C'est pourquoi des plateformes comme Xygeni optimisent chaque étape. analyse de vulnérabilité avec un score d'exploitabilité (par exemple, EPSS), l'analyse de l'accessibilité et le contexte, afin que les ingénieurs s'attaquent à ce qui compte en premier.

Étapes critiques : utiliser les tests de pénétration pour une validation approfondie et une évaluation des risques réels

Lorsque le risque est plus élevé, par exemple juste avant un lancement ou après une refonte de l’infrastructure, tests de pénétration est le bon choix. Contrairement à la numérisation, test de pénétration simule activement la manière dont les attaquants pourraient exploiter les vulnérabilités pour pénétrer votre système.

Idéal pour:

- Tests de pré-lancement:Découvrez les risques liés aux nouvelles applications, API ou services cloud avant leur mise en ligne.

- Évaluations post-migration: Validez la sécurité après le passage aux microservices, aux conteneurs ou à un nouvel environnement cloud.

- Cycles d'audit:Satisfaire aux mandats tels que PCI-DSS, DORA ou NIS2, ou se préparer à l'exercice de l'équipe rougecispar exemple.

- Validation des incidents: Confirmez que les correctifs persistent après une violation ou une alerte critique.

Pourquoi cela compte: Les analyses vous montrent ce qui est cassé ; les tests de pénétration montrent comment les attaquants peuvent s'introduire. Si vous hésitez entre un analyse de vulnérabilité vs test d'intrusion, considérez ceci : l'analyse détecte les problèmes, mais les tests prouvent leur impact. Les deux sont essentiels, mais à des moments différents.

Pourquoi les tests de pénétration et l'analyse des vulnérabilités sont essentiels pour les DevSecOps modernes

Moderne DevSecOps Les équipes ne doivent pas se contenter de détecter les problèmes : elles doivent comprendre lesquels sont importants, comment ils peuvent être exploités et quand agir. C’est pourquoi comprendre la différence entre tests d’intrusion et analyses de vulnérabilités est bien plus qu’une simple question de terminologie : il s’agit de construire une infrastructure résiliente et sécurisée. pipelines.

Comme nous l’avons vu :

- A analyse de vulnérabilité offre rapidité, ampleur et automatisation, parfait pour l'hygiène de routine et la conformité.

- A test de pénétration offre de la profondeur, du contexte et une simulation du monde réel, idéale pour les changements à haut risque ou les événements de validation.

Ensemble, ils forment un ensemble équilibré Défense en profondeur stratégie. En définissant clairement quand utiliser analyse de vulnérabilité vs tests d'intrusionLes équipes DevSecOps réduisent le bruit, hiérarchisent efficacement et protègent à la fois la vitesse et la stabilité.

Perspective du NIST : combiner les deux pour une couverture complète

Le Institut national de Standards et technologie (NIST) décrit clairement comment les deux pratiques soutiennent des opérations de sécurité robustes.

- Analyse de vulnérabilité:Le NIST définit cela comme une technique proactive permettant d’identifier les hôtes, les attributs du système et les vulnérabilités connues, une étape essentielle dans la détection précoce.

- Tests de pénétrationSelon le NIST, cette méthode met activement à l'épreuve les défenses des systèmes afin de simuler des voies d'exploitation réelles. Elle teste la manière dont les attaquants pourraient se déplacer latéralement dans les systèmes et déjouer les protections existantes.

Publication spéciale du NIST 800-115 renforce l'importance de gérer les deux : un analyse de vulnérabilité vs test d'intrusion n'est pas une question de choix entre l'un ou l'autrecision. Au contraire, cette combinaison assure une détection précoce et validation à un stade avancé.

Point de vue de l'ENISA : intégrer les tests dans les opérations axées sur les menaces

Le Agence de l'Union européenne pour la cybersécurité (L'ENISA) recommande également d'utiliser les deux analyse de vulnérabilité et tests d'intrusion. Selon ses directives officielles de mise en œuvre :

- Les organisations doivent planifier ces activités régulièrement et après des changements majeurs.

- Pour la détection et l’atténuation des menaces internes, l’ENISA préconise l’intégration des deux dans vos flux de travail de recherche de menaces.

En résumé : utilisez les deux pour garder une longueur d'avance

Si votre équipe n'effectue qu'une analyse de vulnérabilité vs test d'intrusion, vous éviterez les angles morts critiques. Les scanners vous aident à agir rapidement et à détecter les problèmes connus en amont. Les tests d'intrusion vous permettent d'explorer plus en profondeur, en validant si ces problèmes pourraient être exploités en situation réelle.

???? Pour résumer:Lorsqu'ils sont utilisés ensemble, tests d'intrusion vs analyse de vulnérabilité Ce n'est pas un débat, c'est un plan. Vous réduisez le bruit, améliorez la clarté et sécurisez votre pipeline du code au cloud.

Comment Xygeni optimise l'analyse des vulnérabilités (et complète les tests de pénétration)

L’analyse des vulnérabilités est puissante :mais seulement quand c'est précise, contextuel et parfaitement intégré à votre pipelineC'est là que Xygeni se démarque.

Au lieu d'inonder les équipes de bruit, Xygeni se concentre sur ce qui est exploitable, accessible et pertinent pour votre code. Ainsi, vos développeurs peuvent prioriser plus rapidement, corriger plus intelligemment et réduire la dette de sécurité sans compromettre la vélocité.

Pourquoi Xygeni est différent

- Analyse tenant compte de l'exploitabilité

Xygeni enrichit chaque analyse de vulnérabilité avec la notation EPSS, l'analyse d'accessibilité et le contexte commercial, pour que vous ne perdiez pas de temps sur ce qui n'est pas réellement dangereux. - Flux de travail centré sur le développeur

Exécutez des analyses directement dans CI/CD ou votre IDE. Obtenez des retours en temps réel là où les développeurs travaillent déjà. - Encadrement Sur Mesure Guardrails

Bloquez automatiquement les problèmes critiques en fonction de vos politiques, sans ajouter de friction. - Des informations exploitables, pas des alertes

Xygeni met en corrélation les vulnérabilités avec le code source, les configurations et l'infrastructure pour faire apparaître les risques significatifs, et pas seulement les listes CVE.

Créez des DevSecOps résilients avec Xygeni

Quand vous combinez tests d'intrusion vs analyse de vulnérabilité Stratégiquement, vous accédez à un puissant modèle de sécurité à double couche. Xygeni vous aide à maîtriser la première couche, en apportant intelligence et automatisation à votre stratégie d'analyse, afin que vous puissiez l'associer à des tests d'intrusion ciblés là où ils sont les plus importants.

Prêt à le voir en action ? Réservez une démo or essayez-le gratuitement. Découvrez comment Xygeni vous aide à sécuriser l'ensemble de votre SDLC, de commit au nuage !