La sécurité des applications est plus essentielle que jamais. En 2024, sur 54,000 nouveaux CVE ont été publiés, un nombre record. Ce pic illustre la rapidité avec laquelle la surface d'attaque augmente, d'autant plus que les applications modernes s'appuient de plus en plus sur du code open source et des packages tiers. C'est pourquoi sca contre sast Le débat n'est pas seulement technique, il est stratégique. Au lieu de privilégier l'un ou l'autre, les équipes soucieuses de la sécurité utilisent les deux. SAST détecte rapidement les bugs et les défauts de votre propre code. SCA Suivi des problèmes liés aux dépendances avant leur mise en production. Différents outils, différentes couches, mais ensemble, ils comblent de réelles lacunes.

Dans ce guide, nous analysons les différences entre sast et sca, comment ils travaillent côte à côte et comment Xygéni les unifie en une seule plateforme conçue pour DevSecOps.

Quel est SAST?

Test de sécurité des applications statiques (SAST) C'est comme disposer d'un système d'alerte précoce pour votre code propriétaire. En analysant le code source, le bytecode et les binaires, SAST identifie les vulnérabilités bien avant qu'elles ne deviennent problématiques. Par exemple, il signale des problèmes comme les injections SQL ou script intersite (XSS) alors que le code est encore en développement.

Principaux avantages de l'Interactivité SAST:

- La détection précoce:Détecte les vulnérabilités le plus tôt possible, ce qui permet d'économiser du temps et de l'argent sur les correctifs ultérieurs.

- Couverture complète: Vérifie minutieusement tout le code personnalisé, en s'assurant que rien n'est oublié.

- Commentaires en temps réel:Guide les développeurs pendant qu'ils écrivent, garantissant une meilleure qualité de code.

- Amélioration de la qualité du code: Améliore la sécurité tout en améliorant la maintenabilité.

Moderne SAST Les outils évoluent rapidement. Pour rester efficaces, ils doivent non seulement détecter les failles comme SQLi ou XSS, mais aussi prioriser les vulnérabilités exploitables et fournir des conseils en temps réel aux développeurs. C'est là que des outils comme Xygeni se démarquent, mais nous y reviendrons en détail ci-dessous.

Quel est SCA?

Par ailleurs, Analyse de la composition du logiciel (SCA) Il s'agit de gérer les risques liés aux dépendances tierces et open source. Les applications modernes s'appuyant fortement sur des composants open source (souvent jusqu'à 90 %),SCA devient crucial pour suivre les vulnérabilités et les problèmes de licence.

Principaux avantages de l'Interactivité SCA:

- Gestion des dépendances: Conserve votre nomenclature logicielle (SBOM) à jour.

- Détection de vulnérabilité: Problèmes de drapeaux utilisant des bases de données telles que NVD or OpenSSF.

- Conformité des licences: Aide à se conformer aux exigences de licence open source.

- Alertes proactives: Trouve les composants obsolètes pour éviter les risques cachés.

En corrigeant les vulnérabilités dans les dépendances externes, SAST et SCA fonctionnent bien ensemble pour assurer une sécurité applicative renforcée. De plus, la comparaison SCA vs SAST montre comment ces outils se soutiennent mutuellement, en répondant efficacement à différents aspects des défis de sécurité des applications.

SAST vs SCA: Principales différences en matière de sécurité des applications

| Aspect | SAST | SCA |

|---|---|---|

| Objectif principal | Code source propriétaire | Dépendances open source et tierces |

| Timing | Il est préférable de l'appliquer pendant la phase de développement | Surveillance continue avant et après le déploiement |

| Types de vulnérabilité | Détecte les défauts de codage (par exemple, injection SQL, XSS) | Identifie les vulnérabilités connues dans les bibliothèques et packages externes |

| Domaine | Analyse le code personnalisé écrit en interne | Analyse toutes les dépendances directes et transitives dans la base de code |

| Meilleur cas d'utilisation | Sécurisation des applications propriétaires | Gestion des risques dans les composants logiciels open source et tiers |

| Impact sur le développement | Améliore les pratiques de codage sécurisées grâce à un retour d'information en temps réel | Assure la conformité et atténue les risques provenant de sources externes non vérifiées |

Comme le montre cette comparaison, SAST et SCA Ils sont différents, mais fonctionnent bien ensemble. Leur combinaison garantit une stratégie de sécurité optimale.

Pourquoi toi Besoin Le SAST et SCA

Au lieu de choisir entre SCA vs SAST, exploitez les deux pour créer une défense multicouche. Voici pourquoi :

- Protection Complète: SAST couvre le code personnalisé, tandis que SCA sécurise les dépendances tierces.

- Surface d'attaque réduite:Ensemble, ils éliminent les points faibles de vos applications.

- Efficacité:Les flux de travail rationalisés aident à résoudre les vulnérabilités plus rapidement.

Pour une plongée plus approfondie dans la création d'applications sécurisées, explorez cette Guide des pratiques de codage sécurisé de l'OWASP, une ressource précieuse pour les professionnels DevSecOps. Vous pouvez également consulter notre épisode SafeDev Talk sur SCA vs SAST - Comment se complètent-ils pour une sécurité renforcée ?

Pourquoi SAST et SCA Matter en 2025 : contexte des besoins en sécurité des applications modernes

Aujourd'hui, les équipes de sécurité ne se contentent pas de corriger les bugs. Elles protègent les données critiques. pipelines, gérer les risques liés aux dépendances open source et rester en conformité avec les réglementations croissantes.

Au début 2025, plus de 80 % des bases de code contiennent des vulnérabilités open source connues, selon les rapports de l'industrie. Et avec Le codage assisté par l'IA devrait représenter 30 à 50 % du nouveau code Dans certaines organisations, il devient de plus en plus difficile de déterminer ce qui est sécurisé et ce qui ne l’est pas.

Par ailleurs, réglementations telles que NIS2, DORA et les nouvelles règles de la SEC font de la traçabilité de la sécurité une nécessité, et non plus seulement un plus.

Ajoutez des attaques de grande envergure contre la chaîne d'approvisionnement, comme xz Utilitaires or ctx, et c'est clair : l'ancienne façon de faire de l'AppSec n'est pas suffisante.

Voilà pourquoi sca et sast ne sont pas optionnels. Utilisés ensemble, ils offrent aux équipes une visibilité sur les risques propriétaires et tiers. L'essentiel est désormais de les combiner dans un workflow réellement utilisable par les développeurs.

Xygeni : L'Unifié SAST et SCA Solution

Les équipes de sécurité ont souvent du mal à choisir entre SAST vs SCA, mais la réalité est que les deux sont essentiels. SAST vs SCA n'est pas une compétition, c'est un partenariat. SAST analyse le code propriétaire pour détecter les failles de sécurité, SCA analyse les composants open source et tiers à la recherche de vulnérabilités connues.

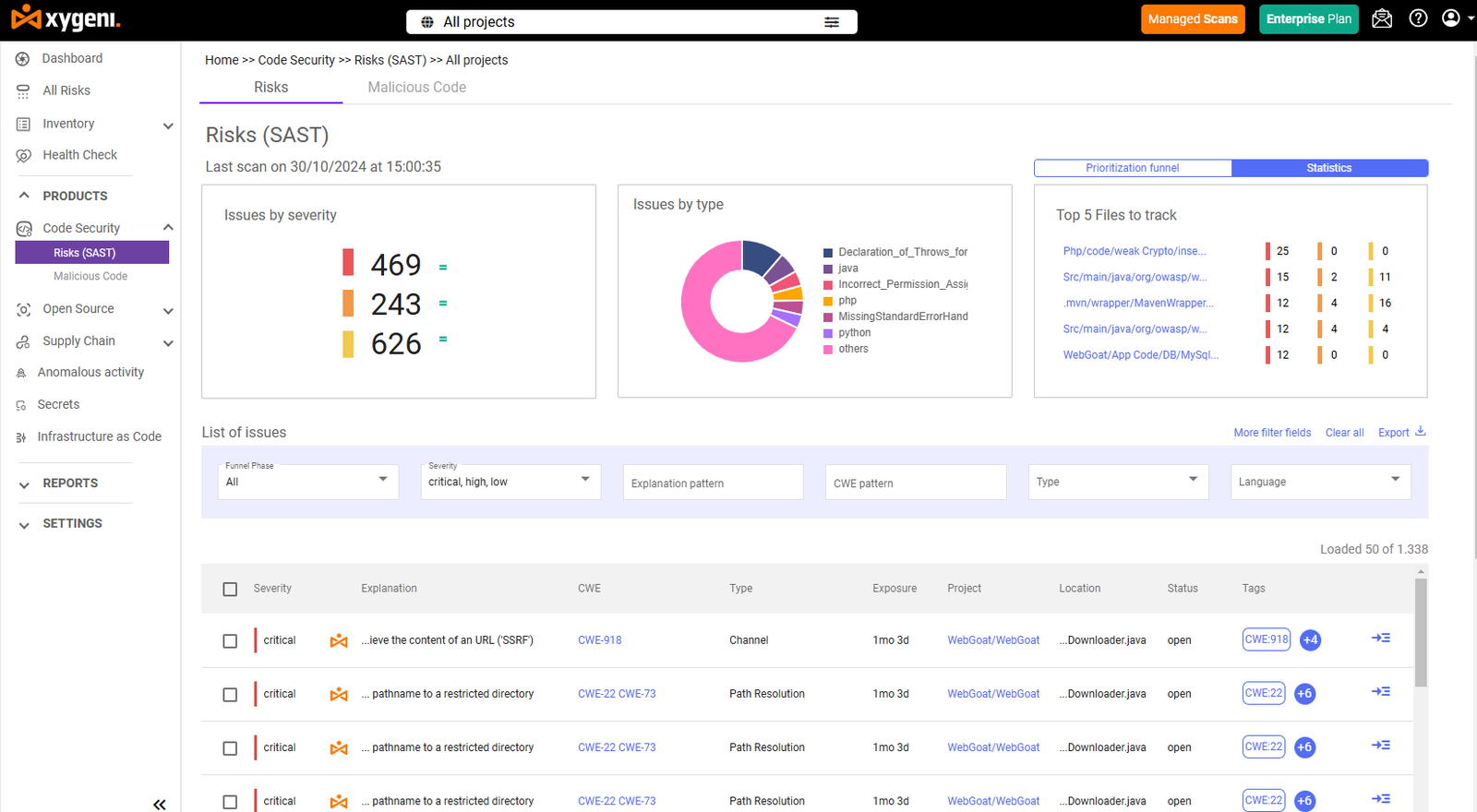

Xygeni combine SAST et SCA au sein d'une plateforme unifiée, conçue pour s'intégrer aux workflows DevSecOps. Cette approche garantit la sécurité tout au long du processus de développement, de l'analyse du code personnalisé à la gestion des risques open source.

Cybersécurité SAST: Sécuriser le code propriétaire dès le départ

Tests de sécurité des applications statiques de Xygeni (SAST) analyse votre code propriétaire dès son écriture, en analysant le code source, le bytecode et les binaires à la recherche de failles de sécurité critiques.

Les principales menaces détectées comprennent :

- Injection SQL, script intersite (XSS) et injection de commandes

- Erreurs de gestion de la mémoire telles que les dépassements de tampon

- Logique d'authentification non sécurisée et exposition des données

- Code obscurci ou malveillant tel qu'un ransomware, un logiciel espion ou une porte dérobée

Mais ce qui rend Xygeni différent, ce n’est pas seulement la détection, c’est la priorisation.

Précision prouvée par des critères de référence

Xygeni-SAST a été testé en utilisant le logiciel officiel Référence OWASP, où il a réalisé :

- Taux de vrais positifs de 100 % dans toutes les grandes catégories comme SQLi et XSS

- A faible taux de faux positifs de 16.7 %, surpassant des outils comme CodeQL, Semgrep et SonarQube

- Des scores parfaits dans des domaines critiques comme le cryptage faible et la détection de cookies non sécurisés

Ces résultats montrent que Xygeni détecte les menaces réelles et évite de faire perdre du temps à votre équipe sur du bruit.

Correction automatique et CI/CD Intégration :

Pour accélérer la résolution, l'IA de Xygeni Correction automatique:

- Suggère des modifications de code sécurisées en temps réel

- Génère automatiquement pull requests avec des correctifs contextuels

- Fonctionne directement à l'intérieur de votre CI/CD flux de travail sans blocage des versions

Cela signifie que votre équipe corrige les vulnérabilités tôt, avant qu'elles n'atteignent la production, sans ralentir le développement.

Conçu pour les développeurs

- Installation CLI en une seule ligne

- Full SCM intégration (GitHub, GitLab, Azure DevOps, Bitbucket, Jenkins)

- Sortie en JSON, SARIF, CSV, Markdown

- Prise en charge des règles personnalisées dans YAML

- Annotations PR en ligne et guardrails

Avec Xygeni, SAST devient une partie intégrante de votre cycle de développement sécurisé, de la détection à la correction, sans aucune friction.

Intelligent SCA: Protection des dépendances open source

Les applications modernes s'appuient plus que jamais sur l'open source, mais cela comporte des risques. Des études récentes montrent que 74 % des bases de code contiennent des composants open source à haut risque, Et Ce 91 % de ces composants ont au moins 10 versions de retard. Sans visibilité et contrôle appropriés, vous risquez d’envoyer des vulnérabilités directement en production.

Analyse de la composition du logiciel de Xygeni (SCA) va bien au-delà de la simple liste des CVE. Il offre une protection intelligente et en temps réel à votre écosystème tiers.

Détection avancée au-delà des CVE

Xygeni analyse toutes les dépendances, directes et transitives, et signale :

- Vulnérabilités connues utilisant NVD, OSV, GitHub Advisory et autres

- Forfaits obsolètes avec des patchs manquants

- Comportement anormal ou malveillant dans les scripts d'installation de paquets

- Typosquattage, dépendance confusion et packages internes non délimités

- Des modèles suspects liés à logiciels espions, rançongiciels et portes dérobées

Accessibilité et exploitabilité : se concentrer sur ce qui compte

Au lieu de vous inonder d'alertes, Xygeni utilise Analyse d'accessibilité pour montrer quelles vulnérabilités sont réellement d'utiliser dans votre candidature :

- Suivi des chemins d'exécution et des graphiques d'appels

- Priorise les vulnérabilités en fonction de EPSS (Système de notation des prédictions d'exploitation)

- Réduit les faux positifs jusqu'à 70 %

- Fait la distinction entre les chemins de code accessibles et inutilisés

Cela permet à votre équipe de se concentrer uniquement sur risques exploitables, gain de temps et réduction du bruit.

Auto-remédiation dans CI/CD

La correction des dépendances vulnérables n'est pas nécessairement manuelle. Xygeni automatise ce processus grâce à :

- Suggestions de solutions instantanées directement dans votre flux de travail

- Correction automatique en masse: appliquer plusieurs mises à niveau de dépendances en une seule action

- Genere automatiquement pull requests avec des versions de correctifs sûres

- Full CI/CD intégration pour une protection continue

Plus besoin de parcourir les journaux ou de jongler avec les versions de correctifs, juste une correction rapide et ciblée là où cela compte.

Détection précoce des logiciels malveillants pour les OSS

Xygeni analyse en continu les registres publics (comme NPM, PyPI, Maven) pour détecter :

- Paquets infectés par des logiciels malveillants

- Menaces zero-day

- Scripts d'installation suspects

- Comportement lié aux logiciels espions ou aux portes dérobées

Si quelque chose est signalé, Xygeni les quarantaines la menace, alerte votre équipe et contribue même à notifier le registre afin d'empêcher toute propagation. Vous êtes protégé avant que des packages malveillants n'atteignent votre pipelines.

Transparence totale et conformité avec SBOM

Besoin de prouver le contenu de votre code ? Xygeni génère automatiquement SBOMs dans des formats comme SPDX et CycloneDX, et intègre Rapports de divulgation de vulnérabilité (VDR) pour une traçabilité complète.

- Conforme aux exigences EO 14028, NIST SP 800-204D, DORA et FDA

- Suivi des risques de licence sur tous les composants

- Fonctionne via CLI ou WebUI, entièrement intégré à votre CI pipelines

Cela vous permet de répondre aux attentes réglementaires tout en gardant votre chaîne d’approvisionnement sécurisée et vérifiable.

SAST vs SCA: Fonctionnalités de sécurité avancées qui distinguent Xygeni

En comparant sca contre sastIl ne s'agit pas seulement de ce qu'ils détectent, mais de l'intelligence avec laquelle ils le font. Xygeni transforme les outils AppSec traditionnels en un système unifié et intelligent qui élimine le bruit et accélère la correction.

Voici comment Xygéni SAST et SCA travailler ensemble pour produire un impact réel sur la sécurité :

Exploitabilité et accessibilité : privilégier ce qui est réel

La plupart des outils de sécurité inondent les équipes d'alertes inutiles. Xygeni résout ce problème grâce à sa fonctionnalité intégrée. analyse d'exploitabilité et traçage d'accessibilité:

- SAST les résultats sont filtrés par l'analyse du flux de données pour signaler uniquement les failles exploitables

- SCA les vulnérabilités sont classées en fonction de l'utilisation réelle du code vulnérable

- Combiné à la notation EPSS, votre équipe voit ce qui compte en premier, et rien d'autre

Cela réduit considérablement la fatigue liée à l’alerte et élimine le bruit.

AutoFix : une correction qui s'écrit toute seule

Xygeni accélère la sécurité en éliminant les correctifs manuels :

- AutoFix alimenté par l'IA génère pull requests au niveau SAST et SCA vous aider à faire face aux problèmes qui vous perturbent

- Les correctifs sont alignés sur les meilleures pratiques et adaptés au problème réel

- Correction automatique en masse applique plusieurs correctifs dans un seul flux

- Tous les changements sont CI/CD-prêt et approuvé par les développeurs

La correction des vulnérabilités devient une partie intégrante du processus de développement et non un obstacle.

Détection précoce des logiciels malveillants dans les dépendances

Alors que les packages open source malveillants augmentent de plus de 300 % d’une année sur l’autre, la détection des logiciels malveillants est désormais indispensable in SCA outils.

Xygeni scanne les registres publics en temps réel (NPM, PyPI, Maven) pour détecter :

- Typosquatting, confusion de dépendance et scripts suspects

- Portes dérobées, logiciels espions et rançongiciels dans des packages

- Menaces zero-day avant qu'elles ne vous atteignent pipeline

Si une menace est détectée, elle est bloquée, mise en quarantaine et tracée rapidement.

Conformité, SBOM, et VDR : intégrés

Xygeni automatise les tâches de gouvernance clés à chaque build :

- Génère SBOMs aux formats SPDX et CycloneDX

- Conforme aux directives NIST SP 800-204D, DORA, EO 14028 et FDA

- Inclus Rapports de divulgation de vulnérabilités (VDR) pour suivre les risques au fil du temps

- S'intègre à votre interface de ligne de commande ou à votre interface Web, aucun outil supplémentaire n'est nécessaire

La conformité n'est plus une préoccupation secondaire. Elle est continue, transparente et prête à être auditée.

Une plateforme, un flux

Contrairement aux outils fragmentés, Xygeni offre :

- Résultats unifiés pour SAST et SCA dans une dashboard

- CI/CD guardrails et des politiques qui imposent une sécurité décalée vers la gauche

- Alertes en temps réel avec conseils de correction contextuels

- Traçabilité complète des zones vulnérables commit pour résoudre le problème

Que vous sécurisiez du code propriétaire ou votre chaîne d'approvisionnement OSS, Xygeni couvre tout, avec moins de friction, moins d'alertes et des résultats plus rapides.

La sécurité n'est pas qu'une question d'outillage. C'est une question de gouvernance.

La sécurité des applications ne se limite pas à détecter les vulnérabilités. Il s'agit également de savoir qui est responsable du risque, qui le corrige et comment ces actions s'alignent sur vos politiques de sécurité internes.

À mesure que votre organisation grandit, la visibilité seule ne suffira pasLa traçabilité est essentielle. Cela signifie :

- Qui a ajouté la dépendance vulnérable ?

- Qui est responsable de la réparation ?

- La correction est-elle alignée sur vos politiques de sécurité ?

C'est là qu'un outillage et une gouvernance appropriés entrent en jeu. Lorsque vous intégrez SAST et SCA les outils dans vos flux de travail de la bonne manière, ils ne se contentent pas de détecter des problèmes. Au lieu de cela, ils aident à faire respecter les règles de sécurité., attribuez les responsabilités et accélérez les correctifs avec des flux clairs et automatisés.

De plus, à grande échelle, la gouvernance devient le lien entre la détection et la remédiation. Sans elle, on se contente de collecter des alertes. Avec elle, on agit concrètement.

Voilà pourquoi Xygeni propose des solutions basées sur des politiques guardrails, affectations d'équipe personnalisées et traçabilité complète tout au long de votre cycle de développement logiciel sécuriséVous pouvez voir qui a introduit un risque, qui est propriétaire du correctif et si le changement correspond à votre modèle de gouvernance.

En bref, la sécurité ne s'arrête pas à la détection. Elle ne devient efficace que lorsque votre système permet à la bonne personne d'agir rapidement.

Prêt à sécuriser votre flux de développement avec les bons outils ?

Explorez nos listes sélectionnées par des experts pour trouver les meilleures solutions pour votre équipe :

- Top 10 des analyses de composition de logiciels (SCA) Outils pour les équipes DevSecOps

Découvrez les meilleurs outils pour gérer les composants open source et protéger votre chaîne d'approvisionnement logicielle. - Top SAST Outils pour les équipes DevSecOps

Comparez les principaux outils d’analyse de code statique pour détecter les vulnérabilités dès le début du développement.

FAQ à propos de SCA vs SAST

Quelle est la principale différence entre SCA vs SAST?

SAST examine le code propriétaire pour détecter les failles de sécurité, tandis que SCA se concentre sur les composants tiers et open source pour identifier les vulnérabilités et les risques de licence

Pouvez SAST et SCA être utilisés ensemble ?

Oui, en utilisant SAST et SCA ensemble, ils offrent une sécurité complète en couvrant à la fois le code propriétaire et le code tiers, minimisant ainsi le risque global.

Quels types de vulnérabilités SAST détecter?

SAST détecte les problèmes de code, tels que l'injection SQL, les dépassements de tampon et les scripts intersites (XSS), avant le déploiement de l'application.

Pourquoi est- SCA important pour la sécurité open source ?

SCA aide les équipes à gérer les risques liés aux dépendances tierces, comme les anciennes bibliothèques, les problèmes de sécurité connus et les problèmes de licence.

Ce qui est mieux: SAST or SCA?

Aucune de ces solutions n’est efficace à elle seule. SAST et SCA travailler ensemble pour fournir une sécurité complète pour le code personnalisé et externe

Qu'est-ce que Xygeni et comment s'intègre-t-il SAST et SCA?

Xygeni unifie SAST et SCA sur une seule plateforme, rendant la gestion des vulnérabilités plus rapide, plus intelligente et plus efficace tout au long du cycle de développement.