À mesure que le développement de logiciels devient plus rapide et plus dépendant de l’open source, la gestion de l’exposition via logiciel de gestion des risques tiers est désormais une priorité. Cependant, protéger votre base de code implique d'aller au-delà des audits de base. plateforme de gestion des risques tiers doit aller au plus profond de votre pipelines, vos dépendances et vos ressources d'exécution. Par conséquent, les équipes remplacent les ressources obsolètes logiciel de gestion des risques des fournisseurs tiers avec des outils adaptés à la vitesse des développeurs. Dans ce contexte, logiciel de gestion des risques liés aux tiers et aux fournisseurs doit vous aider à détecter les logiciels malveillants, les packages obsolètes, les conflits de licence et les configurations non sécurisées, automatiquement et en continu.

Introduction : Le risque lié aux tiers ne concerne plus uniquement les fournisseurs

La plupart des outils de gestion des risques des fournisseurs se concentrent sur les achats, et non sur pipelines. Ils vous indiquent qui a vendu le logiciel, et non ce qui s'exécute réellement dans votre application. Pendant ce temps, les développeurs importent, réutilisent et déploient quotidiennement des composants tiers.

Vous récupérez des dépendances depuis des registres publics, vous vous appuyez sur des paquets dont les mainteneurs sont manquants et vous déployez des images Docker que personne n'a jamais analysées. Les équipes juridiques et de conformité ne vérifient pas ces tiers. Les développeurs les intègrent directement à la production.

Vous avez donc besoin d'une nouvelle stratégie. Pour gérer les risques liés aux tiers dans DevOps, vous devez analyser le code réel, suivre le comportement des composants et appliquer des politiques de confiance à l'ensemble de votre pile. Le risque réside dans votre dépôt, et non dans un contrat fournisseur.

2. Pourquoi les logiciels de gestion des risques des fournisseurs tiers ne peuvent pas voir le contenu de votre code

Traditionnellement, le risque tiers était synonyme de risque fournisseur. On envoyait un questionnaire, on vérifiait les certifications, on réalisait éventuellement un audit rapide, puis on passait à autre chose. Cependant, les logiciels ne fonctionnent plus ainsi.

Aujourd'hui, votre base de code récupère des packages de NPM, PyPI, Maven, Docker Hub, et plus encore. Il ne s'agit pas de fournisseurs que vous contactez, mais de contributeurs que vous ne connaissez pas. Certains maintiennent des dépendances critiques, d'autres n'ont pas mis à jour leur code depuis des années. Et il arrive parfois que quelqu'un télécharge un logiciel malveillant déguisé en module utile.

Par conséquent, ces « fournisseurs invisibles » représentent une surface d'attaque croissante. Ils peuvent introduire :

- Vulnérabilités critiques

- Licences incompatibles ou risquées (GPL, AGPL, SSPL…)

- Paquets abandonnés sans mises à jour futures

- Dépendances trojanisées ou charges utiles obscurcies

Par conséquent, s'appuyer uniquement sur des logiciels de gestion des risques traditionnels de fournisseurs tiers ne vous protégera pas des menaces déjà présentes dans votre entreprise. pipelineSi votre stratégie de gestion des risques liés aux tiers n’inclut pas d’analyse au niveau des composants, vous laissez un angle mort grand ouvert.

De plus, cadres de conformité Comme DORA et NIS2, vous devez désormais gérer le code tiers de la même manière que vous gérez les services tiers. Cela inclut la gouvernance des licences, la provenance des logiciels et la gestion active des vulnérabilités.

Quelles sont les capacités réellement importantes des plateformes de gestion des risques tiers ?

Si votre outil de gestion des risques tiers ne suit que les fournisseurs, il passe à côté du véritable problème. Les développeurs importent désormais plus de code non vérifié que jamais, provenant de packages, de conteneurs, de scripts, etc. CI/CD plugins. Par conséquent, les logiciels que vous fournissez contiennent souvent des centaines d'éléments tiers que vous n'avez ni créés, ni examinés, ni vérifiés.

Pour gérer correctement ce risque, les logiciels modernes de gestion des risques tiers doivent répondre à une nouvelle standard et, il doit fonctionner au niveau où se trouvent les risques réels : dans votre base de code et pipelines.

Plus précisément, voici ce que la bonne solution devrait offrir :

SBOMs et visibilité dans une plateforme de gestion des risques tiers

Impossible de sécuriser ce que l'on ne voit pas. Votre plateforme doit identifier tous les composants tiers, y compris les dépendances transitives et les packages système. Une solution complète et constamment mise à jour Nomenclature du logiciel (SBOM) n'est plus facultatif, il est requis par des cadres comme DORA, NIS2 et le décret exécutif 14028.

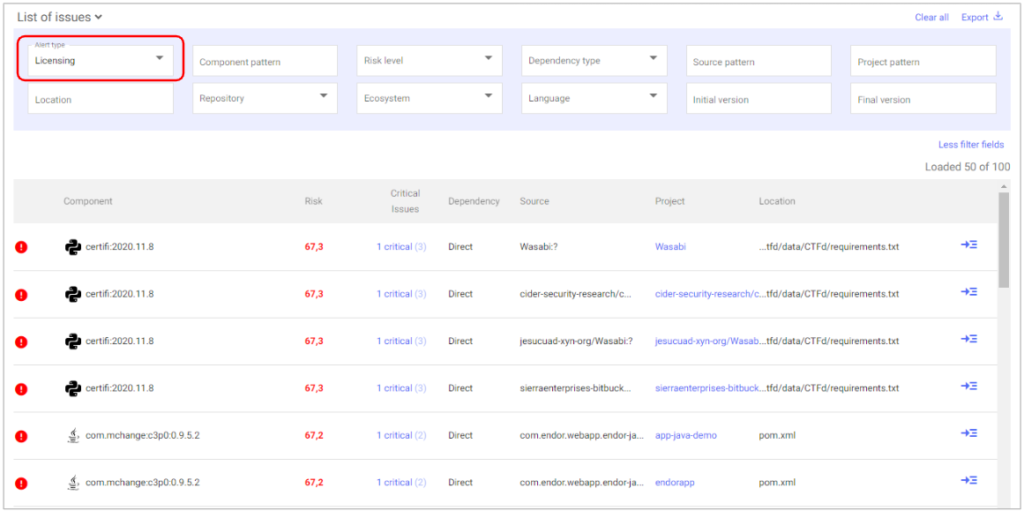

Détection et gouvernance des risques liés aux licences

Les violations de licence peuvent entraîner des poursuites judiciaires ou vous obliger à rendre l'intégralité de votre pile open source. Vos outils doivent détecter les licences à haut risque (comme AGPL ou SSPL), appliquez des politiques personnalisées et détectez les types de licences inconnus ou conflictuels avant qu'ils n'atteignent la production.

Alertes de maintenance et d'obsolescence

Les bibliothèques obsolètes sont souvent vulnérables, non corrigées et non maintenues. Votre plateforme doit vous alerter lorsqu'un composant n'a pas été mis à jour depuis des années ou lorsque son mainteneur a disparu. Cela permet d'éviter que la dette technique ne se transforme en dette de sécurité.

Détection en temps réel des logiciels malveillants et des menaces à la chaîne d'approvisionnement

Les packages malveillants n'attendent pas les audits. Ils sont conçus pour se dissimuler et s'activer discrètement. C'est pourquoi votre plateforme de gestion des risques doit inclure une analyse en temps réel des chevaux de Troie, des portes dérobées, du typosquattage et des scripts suspects, avant qu'ils n'atteignent votre environnement.

Accessibilité et priorisation intégrées

Inonder les développeurs de 500 vulnérabilités inexploitables n'améliore pas la sécurité. Au contraire, cela crée du bruit, retarde l'action et fait perdre du temps. Par conséquent, une plateforme efficace doit aller plus loin. Elle doit montrer ce qui est réellement accessible et exploitable dans votre application. De plus, elle doit prioriser les problèmes en fonction de leur impact sur l'entreprise et réduire la lassitude liée aux alertes sans masquer les risques réels.

Comment Xygeni agit comme un logiciel de gestion des risques tiers et fournisseurs pour les développeurs

Les outils des fournisseurs traditionnels ne protègent pas vos logiciels contre les menaces réelles. Vous avez besoin d'une plateforme de gestion des risques tierce qui analyse votre code, analyse vos dépendances et bloque les éléments dangereux avant leur fusion ou leur déploiement.

Voici comment Xygéni offre une véritable protection grâce à une approche centrée sur le développeur :

Construction 4.1 SBOMs avec une visibilité complète des dépendances

Tout logiciel performant de gestion des risques tiers doit fournir un inventaire complet et en temps réel de vos dépendances. Xygeni le génère automatiquement. SBOMs aux formats SPDX et CycloneDX.

- Vous obtenez une visibilité complète sur les dépendances directes, transitives et non déclarées

- SBOMs est mis à jour à chaque build ou analyse, garantissant une conformité continue

- Exportez-les ou intégrez-les dans des attestations pour prouver la confiance dans votre chaîne d'approvisionnement

Vous éliminez ainsi les angles morts et réduisez les frais d’audit.

4.2 Détecter les risques de maintenance dans les logiciels de gestion des risques des tiers et des fournisseurs

Bien que de nombreux outils répertorient les vulnérabilités, rares sont ceux qui indiquent les composants obsolètes ou non maintenus. Xygeni le fait.

Il signale :

- Bibliothèques sans mises à jour depuis plus d'un an

- Projets sans mainteneurs actifs

- Composants non corrigés présentant des risques connus

Il s'agit de risques silencieux. Sans visibilité, ils persistent. Cependant, Xygeni les met en évidence en amont afin que votre équipe puisse agir avant qu'ils ne deviennent un handicap.

4.3 Appliquer automatiquement la conformité des licences

Un élément essentiel de tout logiciel de gestion des risques liés aux tiers et aux fournisseurs est visibilité des risques liés aux licences.

Xygéni analyse la licence de chaque package et affiche des alertes lorsque :

- Un composant inclut des licences de type Copyleft ou AGPL

- Vous avez des conditions contradictoires ou inconnues

- Une dépendance viole votre politique OSS interne

Les alertes signalées par une icône 🚫 s'afficheront. En cliquant, vous découvrirez la licence exacte, le niveau d'impact et l'action suggérée. Vous éviterez ainsi les violations de licence avant qu'elles ne deviennent légales.

4.4 Détecter et bloquer les logiciels malveillants en temps réel

Standard Les logiciels de gestion des risques des fournisseurs tiers passent complètement à côté de cela : malware dans vos dépendances.

Xygeni recherche les logiciels malveillants connus grâce aux informations sur les menaces provenant de GitHub, OSV et NVD. Il effectue également des analyses comportementales pour les détecter. malware zero-day et polymorphe avant qu'il ne se propage.

Les paquets malveillants sont signalés par une icône ☣️. Vous pouvez ainsi consulter l'intégralité des métadonnées, connaître leur origine et mettre le composant en quarantaine instantanément. Ce niveau de protection est essentiel pour les systèmes modernes. pipelines.

4.5 Priorisez ce qui affecte réellement votre candidature

Toutes les vulnérabilités ne se valent pas. Avec les outils traditionnels, vous perdez du temps à corriger les CVE qui n'affectent pas votre code.

La plateforme de gestion des risques tiers de Xygeni priorise les risques réels en utilisant :

- Analyse d'accessibilité: vérifie si un code vulnérable est réellement utilisé

- Notation EPSS: prédit la probabilité d'une exploitation dans le monde réel

Cette combinaison filtre le bruit et garantit que votre équipe résout ce qui compte vraiment, rapidement.

4.6 Corrigez automatiquement les risques à partir de vos PR

La plupart des logiciels de gestion des risques tiers vous laissent le soin de corriger les erreurs. Mais Xygeni va plus loin.

Lorsqu'il détecte un problème, il vous aide à le résoudre automatiquement :

- Correction automatique suggère la meilleure version sécurisée

- Il ouvre un pull request avec contexte et journal des modifications

- Vous pouvez appliquer plusieurs corrections en masse

Cela permet d'économiser des heures de travail manuel et d'éliminer les incertitudes liées à la mise à jour des correctifs.

Ensemble, ces fonctionnalités font de Xygeni un véritable logiciel de gestion des risques tiers et fournisseurs pour les développeurs, et pas seulement pour la conformité. Vous préviendrez les logiciels malveillants, les violations de licence et les dérives de dépendances avant qu'ils ne causent des dommages.

Logiciel de gestion des risques des fournisseurs tiers vs. contrôles au niveau du code

| Fonctionnalité / Zone à risque | Logiciel de gestion des risques liés aux fournisseurs hérités | Plateforme de gestion des risques tiers Xygeni |

|---|---|---|

| Suivi des données juridiques et d'approvisionnement | ✅ Oui | ✅ Oui (via SBOM + métadonnées de licence) |

| Analyse les dépendances du code | ❌ Non | ✅ Oui (en temps réel) SCA au SBOM génération) |

| Détecte les paquets abandonnés ou non maintenus | ❌ Non | ✅ Oui (via les métadonnées + analyse de maintenance) |

| Identifie les licences à risque ou Copyleft | ⚠️ Partiel (révision manuelle) | ✅ Oui (détection automatisée des risques liés aux licences) |

| Bloque les logiciels malveillants connus et inconnus | ❌ Non | ✅ Oui (via l'alerte précoce + l'analyse du comportement) |

| Priorise les vulnérabilités exploitables | ❌ Non | ✅ Oui (accessibilité + score EPSS) |

| Génère automatiquement la correction pull requests | ❌ Non | ✅ Oui (AutoFix + PR en masse) |

| S'intègre dans CI/CD pipelines | ❌ Non | ✅ Oui (pré-fusion, pré-déploiement, portes d'attestation) |

| Conforme aux exigences tierces DORA / NIS2 | ⚠️ Limité | ✅ Oui (couverture du code, de la licence et de la provenance) |

5. Utiliser un logiciel de gestion des risques tiers pour rester conforme aux normes DORA et NIS2

La sécurité ne consiste pas seulement à protéger votre pipelineIl s'agit également de prouver que vous le faites. Face aux nouvelles réglementations qui placent la barre plus haut, les entreprises ont besoin d'une plateforme de gestion des risques tiers qui les aide à se conformer sans bloquer la livraison.

Décomposons comment Xygeni rend cela possible.

DORA et NIS2 : des fournisseurs tiers à l'open source

Le Loi sur la résilience opérationnelle numérique (DORA) et la Directive NIS2 Les deux lois préconisent une surveillance plus stricte des tiers. Cependant, elles ne s'arrêtent pas aux fournisseurs. Elles incluent explicitement les composants logiciels que vous utilisez dans votre pile, notamment les logiciels open source.

En conséquence, votre logiciel de gestion des risques tiers doit :

- Surveiller les composants OSS en temps réel

- Détecter les menaces connues et inconnues (y compris les logiciels malveillants)

- Faire respecter la conformité des licences

- Suivre la provenance et l'intégrité du logiciel

- Maintenir à jour SBOM par version

Xygeni fait tout cela prêt à l'emploi, en l'intégrant à votre système existant. CI/CD et des outils de contrôle de version. Aucune étape supplémentaire.

Décret exécutif 14028 et SBOM Exigences

Aux Etats-Unis, OCOM 14028 fait SBOMC'est une obligation légale pour les fournisseurs de logiciels fédéraux. Mais même en dehors du gouvernement, les fournisseurs doivent désormais faire preuve d'une transparence totale sur le contenu de leurs versions.

Xygeni vous aide à garder une longueur d'avance :

- Il se génère automatiquement SBOMs pour chaque build dans SPDX ou CycloneDX

- Il signe et stocke ces SBOMs à côté des artefacts de construction

- Il comprend les métadonnées de licence et de vulnérabilité

- Il prend en charge à la fois le registre public et le stockage d'artefacts privés

Avec ce niveau de traçabilité, vous pouvez réussir les audits, répondre aux demandes des clients et maintenir une transparence logicielle complète à grande échelle.

Attestation continue et application des politiques

Xygeni n'est pas qu'un simple scanner. Il renforce automatiquement la confiance grâce à :

- Signé attestations complètes

- Portes de politique en temps réel basées sur les résultats d'analyse

- Centralisée dashboards pour l'audit et la revue de conformité

Cela aide votre équipe à démontrer que tous les risques tiers, qu’ils soient liés aux fournisseurs ou au code, sont identifiés, vérifiés et contrôlés.

Conformité axée sur le développeur

Contrairement aux anciens logiciels de gestion des risques tiers, Xygeni ne nécessite pas de nouveaux flux de travail. Les développeurs continuent de travailler normalement tandis que la plateforme gère les licences, les logiciels malveillants et SBOM validation en coulisses.

Cet équilibre entre automatisation et visibilité garantit que :

- Les développeurs ne ralentissent pas

- Les équipes de sécurité gardent le contrôle

- Les auditeurs bénéficient d'une traçabilité complète

Et en fin de compte, votre organisation reste conforme sans friction.

6. Pourquoi la couverture de la plateforme de gestion des risques tiers doit commencer par le code

Le risque lié aux tiers n'est plus seulement un problème d'approvisionnement. Il s'agit désormais d'un problème logiciel auquel les développeurs sont confrontés quotidiennement. Votre exposition provient de dépendances non fiables, de bibliothèques obsolètes, de packages malveillants et de violations de licence cachées au plus profond de votre pile.

Bien que de nombreuses équipes s’appuient encore sur des outils traditionnels, logiciel de gestion des risques des fournisseurs tiers hérités n'a jamais été conçu pour gérer ce niveau de complexité. Il se concentre sur les fournisseurs, et non sur le code. Par conséquent, il laisse des angles morts que les attaquants peuvent exploiter. Dans le DevOps moderne, il faut plus que des listes de contrôle. Il faut un plateforme de gestion des risques tiers qui scanne réellement ce que vous construisez et sécurise ce que vous expédiez.

C'est exactement ce que Xygeni propose. Il va au-delà de l'analyse superficielle et offre à votre équipe une véritable protection. De la détection des logiciels malveillants à la SBOM l'automatisation du suivi des licences et la priorisation basée sur l'accessibilité, cela vous aide à :

- Contrôlez ce qui entre dans votre chaîne d'approvisionnement logicielle avant qu'il n'atteigne la production

- Conformez-vous sans effort aux cadres tels que DORA, NIS2 et EO 14028

- Corrigez automatiquement les problèmes avec pull request correctifs en contexte

- Prouvez la confiance à travers chaque build, dépôt et pipeline régulièrement