Pourquoi SAST Les outils sont importants

Choisir le bon SAST outils sont essentiels pour garantir code security dans le développement de logiciels modernes. SAST Cet outil aide les développeurs à détecter les vulnérabilités dès le début du processus de développement, avant le déploiement, en analysant le code source, le bytecode ou le code binaire à la recherche de failles de sécurité. Grâce aux tests de sécurité statiques des applications (SAST) et des outils d'analyse de code statique, les équipes de sécurité peuvent identifier, prioriser et corriger les risques sans avoir à exécuter l'application. Cette approche proactive permet ainsi d'éliminer les vulnérabilités avant que les attaquants ne puissent les exploiter, renforçant ainsi la sécurité des logiciels. Parallèlement, SAST les outils s'intègrent parfaitement aux flux de travail DevOps, garantissant que la sécurité est intégrée au cycle de développement dès le départ.

En plus de cela, en intégrant SAST analyses dans DevSecOps pipelines aide les organisations à réduire les risques de sécurité et à se conformer aux normes du secteur standardcomme le NIST et OWASPet éviter des failles de sécurité coûteuses. Cependant, tous les outils d'analyse de code statique n'offrent pas le même niveau de précision. Par exemple, certains génèrent un nombre excessif de faux positifs, ce qui submerge les équipes de sécurité et fait perdre un temps précieux. À l'inverse, d'autres passent à côté de vulnérabilités critiques, exposant ainsi les applications à des menaces potentielles. Par conséquent, les meilleurs outils d'analyse de code statique SAST L'outil doit se concentrer sur les menaces réelles, automatiser la correction et prioriser les risques exploitables. De plus, il doit s'intégrer facilement dans CI/CD pipelines sans ralentir les développeurs.

Le coût de Iignorer Code Security

En ignorant code security n’est pas seulement un risque théorique, il a conséquences concrètes. En 2025 seul:

- 52,000 de nouveaux CVE ont été signalés en 2025.

- 72 % des violations de sécurité proviennent de vulnérabilités logicielles exploitables.

- L' coût moyen d'une violation de données atteint 4.45 millions de dollars.

Avec les tests de sécurité des applications statiques (SAST) dans le cadre d'un cycle de développement sécurisé (SDLC), les équipes peuvent éliminer les vulnérabilités de manière précoce, prévenir les exploits et maintenir la conformité, sans ralentir le développement.

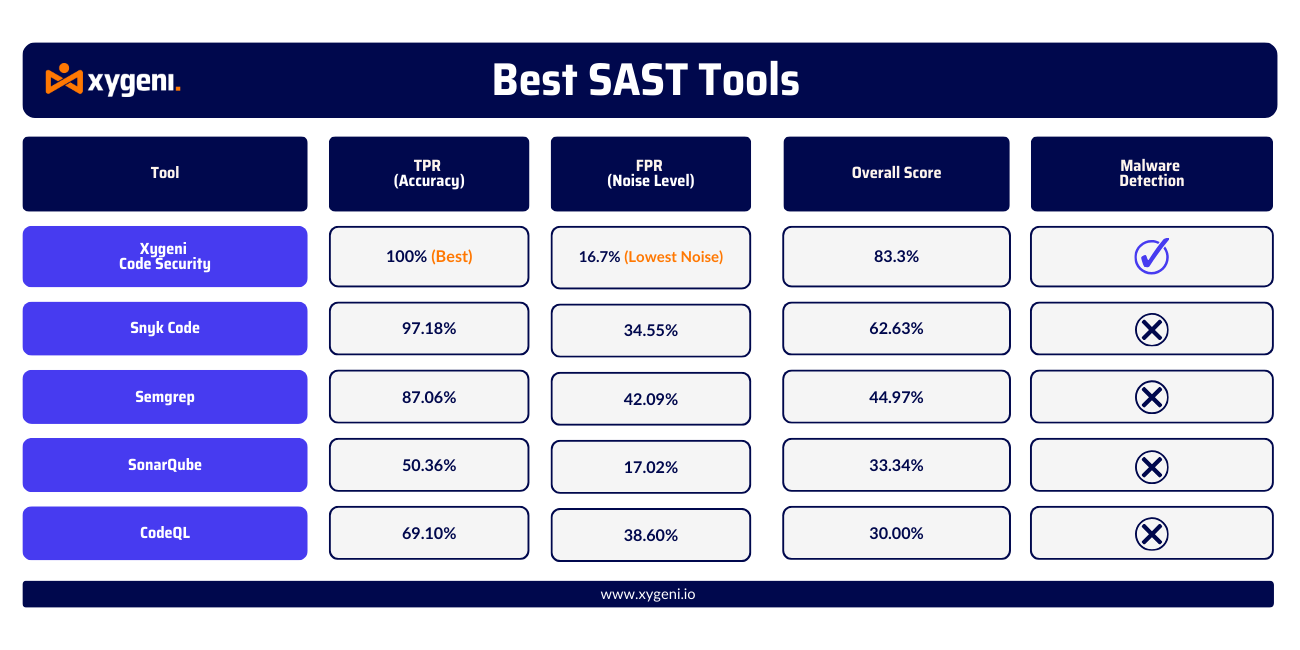

Indicateurs clés : comment nous nous comparons SAST Outils

Il est essentiel Tests de sécurité des applications statiques (SAST) outil nécessite un approche de maintenance prédictive axée sur les données. De nombreux outils revendiquent une grande précision de détection, mais Projet de référence OWASP fournit une standardmanière personnalisée de mesurer à quel point ils fonctionnent réellement dans la détection des vulnérabilités.

Xygeni-SAST surpasse les principaux concurrents du secteur comme Snyk, Semgrep et SonarQube, réalisant 100 % de précision dans la détection des injections SQL (CWE #89) et des scripts intersites (CWE #79)Contrairement aux outils traditionnels, Xygeni fournit également détection de malware, assurant sécurité de la chaîne d'approvisionnement en identifiant les codes malveillants cachés dans les dépendances tierces.

Qu'est-ce qui fait une personne forte SAST Outil?

Lors de l'évaluation d'un Outils d'analyse de code statique, plusieurs facteurs ont une incidence efficacité de la sécurité, efficience et intégration DevSecOps. Vous trouverez ci-dessous six points essentiels des métriques qui distinguent un outil puissant, fiable et convivial pour les développeurs SAST outil du reste:

1. Taux de vrais positifs (TPR) – Précision dans la détection des vulnérabilités

Un haut TPR assure une SAST l'outil identifie avec précision les véritables failles de sécurité sans manquer les vulnérabilités critiques. Un outil avec une faible précision pourrait permettre à des problèmes dangereux de passer inaperçus, laissant les applications exposées aux exploits.

2. Taux de faux positifs (FPR) – Réduction du bruit et de la fatigue liée aux alertes

Trop les faux positifs submergent les équipes de sécurité et ralentir le développement. Un faible FPR minimise les alertes inutiles, en veillant à ce que les développeurs se concentrent sur la résolution risques réels pour la sécurité plutôt que de passer au crible des avertissements non pertinents.

3. Détection des logiciels malveillants – Renforcement de la sécurité de la chaîne d’approvisionnement

Les logiciels modernes s’appuient fortement sur composants open source et dépendances tierces. Certains avancés SAST des outils, comme Xygeni, rechercher des logiciels malveillants, des chevaux de Troie et des codes malveillants injectés—une capacité absente de la plupart des solutions traditionnelles.

4. CI/CD SCM Intégration – Permettre un DevSecOps transparent

Un outil convivial pour les développeurs SAST l'outil doit intégrer directement dans CI/CD pipelines et SCM plates-formes comme GitHub, GitLab, Bitbucket, Azure DevOps et Jenkins. Analyses automatisées pendant commits et construit aider à détecter les vulnérabilités avant qu'elles n'atteignent la production.

5. Transparence et personnalisation des règles – Flexibilité pour les équipes de sécurité

Les équipes de sécurité ont besoin une visibilité claire sur SAST règles de détection. Certains outils utilisent moteurs de détection propriétaires de type boîte noire, tandis que d'autres, comme Xygeni, permettent création de règles personnalisées et visibilité complète des règles pour précisl'identification des vulnérabilités.

6. Performances et vitesse de numérisation – Équilibrer la profondeur et l’efficacité

SAST Les analyses ne devraient pas ralentir les flux de développement. Les meilleurs outils équilibre entre la détection approfondie des vulnérabilités et l'analyse à grande vitesse, Ce qui permet retour d'information rapide sur la sécurité sans retarder la publication du code.

AutoFix avec IA : la dernière innovation en matière d'analyse de code statique

Jusqu'à récemment, la plupart outils d'analyse de code statique Ils se concentraient sur la détection. Ils analysaient le code source, signalaient les vulnérabilités et laissaient la correction aux développeurs. Mais comme le développement sécurisé exige des cycles plus rapides et moins de goulots d'étranglement, ce modèle n'est plus adapté aux workflows DevSecOps modernes.

C'est là que AutoFix alimenté par l'IA entre dans l'image.

La dernière vague de SAST les outils intègre désormais des fonctionnalités de correction automatisées. Ces systèmes détectent non seulement les vulnérabilités, mais génèrent également des pré-alertes.cise, suggestions de code sécurisées, parfois même application automatique de correctifs. En exploitant l'analyse statique, le contexte du code et les modèles d'apprentissage automatique, AI AutoFix aide les développeurs à résoudre les problèmes en temps réel sans avoir à quitter leur IDE ni à interrompre le processus. CI/CD débit.

Meilleurs outils d'analyse de code statique

Le plus avancé SAST Outil pour DevSecOps

Aperçu : Xygeni-SAST est un système moderne, axé sur la sécurité outil d'analyse de code statique Conçu pour éliminer les vulnérabilités en amont sans ralentir le développement. Contrairement aux approches traditionnelles outils d'analyse de code statique, il combine une grande précision, une correction automatisée et une détection de logiciels malveillants, ce qui en fait un plateforme de sécurité tout-en-un Pour les équipes DevSecOps. En intégrant l'analyse d'accessibilité et la notation d'exploitabilité, Xygeni réduit les faux positifs et priorise les menaces réelles afin que les équipes de sécurité puissent se concentrer sur l'essentiel.

Désormais avec AutoFix optimisé par l'IAXygeni propulse la correction à un niveau supérieur. Les développeurs reçoivent des correctifs de code sécurisés et contextuels dès que des problèmes sont détectés, directement dans leur IDE ou CI/CD Flux de travail. Cela permet d'éliminer les goulots d'étranglement et de réduire le temps de résolution sans compromettre la rapidité du développement.

Caractéristiques principales:

- Haute précision: Atteint un taux de vrais positifs de 100 %, garantissant que toutes les vulnérabilités critiques sont détectées.

- Faux positifs minimes : Maintient un faible taux de faux positifs de 16.7 %, réduisant ainsi les alertes inutiles.

- Détection de logiciels malveillants: Identifie les codes malveillants dans les composants open source, améliorant ainsi la sécurité de la chaîne d'approvisionnement.

- Correction automatique de l'IA: Suggère et applique instantanément des correctifs de code sécurisés, adaptés à votre pile et à votre langage, avec un effort minimal du développeur.

Pourquoi choisir Xygeni?

- La meilleure précision de sa catégorie → Aucun autre outil n'offre 100 % TPR tout en conservant la FPR le plus bas.

- Protection proactive de la chaîne d'approvisionnement → Contrairement à ses concurrents, Xygeni détecte les logiciels malveillants dans les dépendances avant qu'ils n'atteignent la production.

- Correction intégrée → AutoFix permet aux développeurs de résoudre les problèmes rapidement et en toute sécurité dans leur flux de travail.

(I.e. Prix

- Débute à $ 33/mois pour PLATEFORME TOUT-EN-UN COMPLÈTE—aucun frais supplémentaire pour les fonctionnalités de sécurité essentielles.

- Inclut: SAST, SCA, CI/CD Sécurité, détection de secrets, IaC Security et Numérisation de conteneurs—tout dans un seul plan !

- Dépôts illimités, contributeurs illimités—pas de prix par siège, pas de limites, pas de surprises !

Avis:

La visibilité de nos dépendances à notre chaîne d’approvisionnement open source et la détection en temps réel des vulnérabilités ont été d’une valeur inestimable.

2. Snok Sast Outil

Aperçu :

Snyk Code est un outil convivial pour les développeurs outil d'analyse de code statique Conçu pour la rapidité et la simplicité, il offre un retour d'information rapide et intégré à l'éditeur et s'intègre parfaitement aux outils les plus populaires. CI/CD systèmes. Conçu pour prendre en charge la détection à un stade précoce, il est particulièrement intéressant pour les équipes utilisant déjà d'autres produits Snyk.

Récemment, Snyk a présenté un Fonctionnalité AutoFix alimentée par l'IA, qui peut suggérer des correctifs de code pour certains schémas de vulnérabilité courants. Bien que cela constitue une avancée, la précision et la prise en compte du contexte du système varient selon le framework et le langage. Une révision manuelle est encore souvent nécessaire pour valider et appliquer les modifications en toute sécurité.

Malgré ces améliorations, le taux élevé de faux positifs et le manque de capacités de détection des logiciels malveillants continuent de limiter sa valeur pour les flux de travail de sécurité plus avancés.

Caractéristiques principales:

- Taux de vrais positifs de 97.18 % : Détecte la plupart des vulnérabilités avec précision lors des analyses statiques.

- IDE et CI/CD Intégration: Fonctionne dans des environnements de développement populaires en temps réel analyse statique du code.

- Corrections basées sur l'IA : AutoFix peut suggérer des correctifs de sécurité, même si certains peuvent nécessiter des ajustements de la part du développeur avant d'être appliqués.

Inconvénients :

- Taux de faux positifs de 34.55 % : Génère une quantité importante de bruit, ce qui peut retarder la correction et submerger les petites équipes.

- Aucune détection de logiciel malveillant : Ne parvient pas à détecter les menaces intégrées telles que les portes dérobées ou les chevaux de Troie dans les packages tiers.

- Portée limitée de l'assainissement : Les correctifs générés par l’IA sont utiles mais ne sont pas toujours adaptés au contexte de code spécifique.

- Couverture incomplète : Des fonctionnalités essentielles comme SCA, balayage des secrets, IaC security, et l'analyse des conteneurs ne sont pas inclus dans le plan de base.

(I.e. Prix :

- À partir de 125 $/mois (par minimum de 5 contributeurs obligatoires) juste pour SAST—couverture limitée.

- Pour plus de 10 contributeurs—passer à enterprise centré sur le client.

- Seulement 100 tests inclus—des tests supplémentaires nécessitent modules complémentaires coûteux.

- Non inclus: SCA, CI/CD Sécurité, détection de secrets, IaC Security, et numérisation de conteneurs —doit être acheté séparément.

Avis:

« Il serait utile que nous recevions une recommandation lors de l'analyse concernant les mesures nécessaires à mettre en œuvre après avoir identifié les vulnérabilités. »

« Fournit des informations claires et faciles à suivre, avec de bons retours sur les pratiques de codage. »

3. Semgrep Sast Outil

Aperçu :

Semgrep est un outil open source basé sur des règles outil d'analyse de code statique Conçu pour la rapidité, la personnalisation et la prise en charge multilingue, il permet des analyses rapides sans compilation et permet aux équipes de sécurité de définir des prérequis.cisdes règles adaptées à leur base de code.

Il prend en charge la correction automatique de base via la personnalisation fix: règles, avec des suggestions d'IA via Semgrep Assistant, bien que les deux nécessitent une révision et un réglage manuels.

Cependant, Semgrep ne dispose pas de fonctions de détection des logiciels malveillants ni d'analyse des menaces, ce qui limite sa couverture pour sécuriser les dépendances open source.

Caractéristiques principales:

- Règles de sécurité personnalisées : Construire avantcisdes règles de détection adaptées à votre base de code et à vos modèles de risque.

- Numérisation rapide : Le moteur léger fonctionne rapidement et ne nécessite pas de compilation de code.

- Correction automatique basée sur des règles : Appliquez des correctifs de code sûrs et définis par des règles via

--autofix, avec des suggestions assistées par l'IA dans certains flux de travail.

Inconvénients :

- Taux de vrais positifs de 87.06 % : Précision de détection inférieure à celle des principaux outils d'analyse de code statique, notamment sur les vulnérabilités complexes.

- Taux de faux positifs de 42.09 % : Génère plus de bruit, augmentant le temps de triage.

- Aucune détection de logiciel malveillant : Manque de détection native des packages malveillants, des portes dérobées ou des menaces de la chaîne d'approvisionnement.

- Nécessite une maintenance manuelle des règles : Pour maximiser la précision, les équipes de sécurité doivent maintenir et faire évoluer les règles personnalisées au fil du temps.

(I.e. Prix :

- À partir de 100 $/mois par contributeur (code, chaîne d'approvisionnement et secrets)—échelle des coûts par contributeur.

- Pas de flexibilité—vous devez acheter le même nombre de licences pour chaque produit (par exemple, 10 licences pour Semgrep Code = 10 pour Supply Chain).

Avis:

« Il faudrait davantage d'informations sur la façon d'acquérir le système, destiné aux débutants en sécurité des applications, afin de le rendre plus convivial. »

4. Sonar Qube SAST Outil

Aperçu :

SonarQube est largement connu pour garantir la qualité et la maintenabilité du code standards. Bien qu'il inclue une analyse statique de sécurité, son objectif principal reste l'hygiène du code. Ainsi, il détecte les problèmes généraux de code, mais manque de protections plus approfondies comme la détection des logiciels malveillants ou l'analyse des menaces sur la chaîne d'approvisionnement.

SonarQube a récemment introduit AI CodeFix, un système qui suggère des correctifs automatiques pour certains problèmes. Ces suggestions peuvent améliorer l'efficacité du développement, même si elles sont principalement axées sur la maintenabilité plutôt que sur les failles de sécurité critiques, et nécessitent néanmoins la validation du développeur avant application.

Caractéristiques principales:

- Analyse de la qualité du code : Favorise des pratiques de codage propres et cohérentes.

- CI/CD Intégration: Se connecte à Jenkins, GitLab, Azure DevOps et autres pipelines.

- Suggestions AI CodeFix : Recommande des correctifs automatisés pour certains problèmes, principalement liés à la qualité et au style.

- Points d'accès de sécurité : Signale un code potentiellement risqué, bien que les développeurs doivent enquêter et résoudre manuellement.

Inconvénients :

- Taux de vrais positifs de 50.36 % : Détecte moins de vulnérabilités de sécurité que les principaux outils d'analyse de code statique.

- Aucune détection de logiciel malveillant : Impossible d'identifier les portes dérobées, le code obscurci ou les risques liés à la chaîne d'approvisionnement.

- Couverture de sécurité limitée : Conçu davantage pour la maintenabilité que pour la gestion complète de la posture de sécurité.

(I.e. Prix :

- À partir de 65 $/mois pour le forfait Équipe-mais limité à SAST uniquement.

- Modèle de paiement par LoC—tarification commence à 100 XNUMX LoC et augmente de 6 $ par 10 XNUMX LoC, avec une limite stricte de 1.9 M de ligne de contrôle.

- Pas de sécurité tout-en-un.

Avis:

« Le produit fournit parfois de faux rapports. »

« L'outil propose de nombreuses options et exemples qui nous aident à résoudre les problèmes qu'il nous indique. »

5. CodeQL SAST Outil

Aperçu :

CodeQL est un système basé sur des requêtes outil d'analyse de code statique Conçu pour les utilisateurs avancés nécessitant une détection approfondie et personnalisable des vulnérabilités, il permet aux équipes de sécurité d'écrire leurs propres requêtes et d'inspecter le comportement du code dans plusieurs langages. Cette flexibilité le rend idéal pour la recherche et l'audit, mais moins adapté aux workflows DevSecOps à évolution rapide.

Contrairement au moderne SAST les outils, CodeQL fait ne propose pas de correction automatique basée sur l'IA ou une assistance à la correction. Par conséquent, les vulnérabilités doivent être examinées et traitées manuellement, ce qui peut ralentir les efforts de correction des équipes de développement.

Caractéristiques principales:

- Détection basée sur des requêtes personnalisées : Trouvez des problèmes complexes à l'aide du langage de requête CodeQL.

- Intégration GitHub : Fonctionne dans les référentiels GitHub pour une analyse automatisée.

- Prise en charge multilingue: Prend en charge Java, JavaScript, C++, Python et plus encore.

Inconvénients :

- Courbe d'apprentissage abrupte : Nécessite des connaissances spécialisées de CodeQL et de la logique de sécurité.

- Pas de correction automatique ou de correction de l'IA : Tous les correctifs doivent être traités manuellement.

- Aucune détection de logiciel malveillant : Ne protège pas contre les menaces de la chaîne d'approvisionnement ou le code injecté.

- Non orienté DevSecOps : Mieux adapté aux audits qu'aux flux de travail quotidiens des développeurs.

(I.e. Prix :

- À partir de 70 $/mois par utilisateur (49 $/mois par actif committer pour Advanced Security + 21 $/mois pour GitHub Enterprise/Azure DevOps).

- Nécessite GitHub Enterprise Cloud ou Azure DevOps—ne peut pas être acheté séparément.

- Limité à SAST, Analyse des secrets et sécurité de la chaîne d'approvisionnement. Pas IaC Security or CI/CD Sécurité.

« GitHub Code Scanning devrait ajouter plus de modèles. »

« La solution permet d'identifier les vulnérabilités en comprenant comment les ports communiquent avec les applications exécutées sur un système. »

6. Réparer

Aperçu :

Réparer SAST fait partie de la plateforme AppSec native IA de Mend.io, offrant une analyse statique avec une approche en deux phases : une analyse rapide intégrée aux moteurs de génération de code IA et une analyse plus approfondie au niveau du référentiel ou du CI pipeline Niveau. Il prend en charge plus de 25 langues et relie les résultats à l'application des politiques, aux informations sur la chaîne d'approvisionnement logicielle et aux risques liés aux composants d'IA. Idéal pour les équipes ayant besoin d'une plateforme AppSec centralisée avec une priorisation et une correction rigoureuses.

Caractéristiques principales:

- CI/CD Intégration : → Prise en charge native de tous les principaux dépôts et pipelines.

Vue unifiée des risques → Corrélats SAST, SCA, DAST et résultats de sécurité de l'IA.

Inconvénients :

- Aucune détection de malware → Nécessite un outillage externe.

Pas de niveau freemium → Conçu pour les organisations de taille moyenne à grande.

(I.e. Prix :

- À partir de 1,000 XNUMX $/an par développeur pour un accès complet à la plateforme.

- Inclus SAST, SCA, IaC, secrets et IA numérisation des composants.

- Aucun minimum de contributeur ni plafond d'utilisation, et aucun service professionnel n'est requis pour l'installation.

Forfaits annuels uniquement : aucune facturation mensuelle.

Réflexions finales

Pourquoi les bons outils d'analyse de code statique sont importants pour Code Security

Code security n'est pas facultatif—c'est essentiel. DevOps et DevSecOps Dans les environnements modernes, la sécurité doit évoluer au même rythme que le développement. C'est pourquoi choisir le bon SAST Les outils sont bien plus que simplement exécuter un SAST Analyse et analyse des rapports. Il s'agit de détecter les vulnérabilités en amont, d'identifier celles qui présentent un risque réel et de les corriger efficacement sans submerger les développeurs de faux positifs.

Merci beaucoup test de sécurité des applications statiques Les outils présentent des inconvénients importants. Certains ne parviennent pas à détecter les menaces réelles, pendant que les autres surcharger les équipes avec des alertes inutilesEn conséquence, les organisations perdent du temps à résoudre des problèmes qui ne sont pas réels alors que de réels risques de sécurité subsistent dans la base de code.

Pourquoi Xygeni-SAST est le meilleur choix

Xygeni-SAST est une nouvelle génération outil d'analyse de code statique Conçu pour les équipes DevSecOps exigeant précision, automatisation et protection complète de la base de code. Contrairement aux solutions traditionnelles outils d'analyse de code statiqueXygeni détecte non seulement les vulnérabilités, mais identifie également les codes malveillants, hiérarchise les menaces réelles et s'intègre parfaitement dans CI/CD flux de travail sans perturber la vitesse de développement.

Maintenant propulsé par Réparation automatique de l'IAXygeni permet aux développeurs d'aller au-delà de la détection, en générant des correctifs de code sécurisés et contextuels directement dans leur IDE ou CI pipelineLes problèmes de sécurité peuvent être résolus plus rapidement, avec moins de frictions et sans allers-retours entre les équipes.

Xygeni surpasse les méthodes traditionnelles SAST Outils dans des domaines clés :

- Taux de vrais positifs à 100 % (TPR) : Aucune vulnérabilité critique ne passe inaperçue.

- Faible taux de faux positifs (16.7 % FPR) : Réduit le bruit de sécurité et la fatigue liée aux alertes.

- Détection des logiciels malveillants et de la chaîne d'approvisionnement : Identifie les portes dérobées, les chevaux de Troie et le code obscurci dans les composants open source et tiers.

- Sans couture CI/CD Intégration: Prise en charge native de GitHub, GitLab, Bitbucket, Azure DevOps et Jenkins.

- Correction automatique de l'IA : Fournit des correctifs de code prêts à l'emploi adaptés à votre langage et à votre pile, appliqués directement depuis l'IDE ou le CI.

- Prise en charge des règles personnalisées : Visibilité et contrôle complets avec des règles de détection personnalisables.

Xygeni-SAST ne se contente pas de détecter les vulnérabilités, il les corrige intelligemment et protège l'ensemble de votre chaîne d'approvisionnement logicielle.

Précision de détection inégalée - Taux de vrais positifs de 100 % - Référence OWASP prouvée

Conclusion

En ce qui concerne les tests de sécurité des applications statiques (SAST), la meilleure solution est celle qui aide les développeurs à corriger efficacement les risques de sécurité sans les submerger d'alertes inutiles. Parallèlement, SAST L'outil doit s'intégrer parfaitement aux workflows de développement, permettant aux équipes de détecter les vulnérabilités en amont sans nuire à la productivité. Cependant, si vos outils d'analyse de code statique actuels génèrent plus de bruit que d'améliorations de sécurité, il est peut-être temps de les mettre à niveau.

C'est ici que Xygeni-SAST se démarque. Contrairement aux SAST outils, il fournit des précisDes tests automatisés et axés sur la sécurité aident les équipes à prioriser les menaces réelles. De plus, ils bénéficient d'une détection avancée des logiciels malveillants, d'une priorisation intelligente des vulnérabilités et d'une gestion transparente. CI/CD l'intégration en fait le choix idéal pour les équipes DevSecOps soucieuses de la sécurité.

Si vous êtes à la recherche d'une SAST une analyse qui améliore réellement la sécurité tout en maintenant les flux de développement fluides, il est temps de passer à une SAST outil conçu pour le développement de logiciels modernes.