Si vous construisez ou entretenez des systèmes de livraison modernes pipelines, vous vous êtes probablement demandé : quelle sécurité standards pour CI/CD pipelineEst-ce que ça compte vraiment ? Face à la pression réglementaire croissante et à la fréquence croissante des attaques contre la chaîne d'approvisionnement logicielle, choisir les bonnes protections peut s'avérer complexe. CI/CD pipeline security Il ne s'agit pas seulement de cocher des cases, mais de fournir des logiciels plus rapides et plus fiables sans exposer votre entreprise à des risques inutiles. C'est pourquoi la mise en œuvre CI/CD pipeline security Les meilleures pratiques sont essentielles et non facultatives.

Dans cet article, nous décomposons les plus pertinents standards, mettez en évidence les meilleures pratiques du monde réel et montrez comment Xygeni aide à les appliquer, automatiquement et sans ralentir votre équipe.

Quelle sécurité Standards pour CI/CD Pipelines Que devriez-vous savoir ?

La livraison de logiciels modernes repose sur des processus rapides et automatisés. pipelines—mais la vitesse seule ne suffira pas à assurer votre sécurité. C'est pourquoi il est important de comprendre ce qu'est la sécurité. standards pour CI/CD pipelineAppliquer n'est pas seulement utile, c'est essentiel. Ci-dessous, nous analysons les cadres les plus pertinents et expliquons leur impact sur votre équipe, votre posture de conformité et votre exposition aux risques.

NIST SP 800-204D : Un plan directeur DevSecOps pour CI/CD Pipeline Security

Ce que c'est: Un Gouvernement des États-Unis standard qui décrit comment intégrer la sécurité dans DevOps, avec un accent particulier sur CI/CD pipelines.

Pourquoi cela compte:Il couvre les contrôles critiques tels que :

- Gouvernance des identités et des accès pour pipeline composants électriques

- Signature de code, suivi des artefacts et politique en tant que code

- Protections d'exécution pour empêcher toute altération pendant les builds

CI/CD pipeline security impact:Permet aux équipes de créer des données traçables et vérifiables pipelines'alignent sur les lois fédérales et enterpriseattentes en matière de sécurité au niveau mondial.

Si vous n'êtes pas aligné:

- Vous risquez d’échouer aux évaluations des fournisseurs ou de conformité.

- Vous augmentez votre risque d'empoisonnement pipeline exécution (EPI).

- Vous manquez de visibilité nécessaire pour réagir rapidement aux incidents.

OWASP CI/CD Aide-mémoire : centré sur le développeur CI/CD Pipeline Security Pratiques d'excellence

Ce que c'est:Une liste de contrôle pratique du OWASP Fondation, remplie de conseils de sécurité pratiques pour DevOps et pipeline équipes.

Pourquoi cela compte: Offre des conseils tactiques à :

- Sécuriser les secrets dans le code et les environnements

- Verrouillez les coureurs et limitez les outils tiers dangereux

- Valider chaque étape de construction et chaque dépendance

CI/CD pipeline security impact:Permet aux développeurs de réduire de manière proactive les surfaces d’attaque, sans ajouter de friction au flux de travail.

Si vous n'êtes pas aligné:

- Des secrets peuvent s’infiltrer dans le code source ou les journaux.

- Les coureurs partagés pourraient introduire des vulnérabilités non suivies.

- Vous risquez des attaques sur la chaîne d’approvisionnement via des outils ou des dépendances non vérifiés.

SO/IEC 27001 : Mondial CI/CD Pipeline Security Gouvernance

Ce que c'est: Un mondial standard qui favorise des pratiques de sécurité cohérentes et mesurables dans toutes les opérations de livraison de logiciels.

Pourquoi cela compte: Exigences des lecteurs telles que :

- Des rôles clairs, un contrôle des changements sécurisé et des flux de travail documentés

- Journalisation d'audit de pipeline actes

- Examen des incidents et préparation

CI/CD pipeline security impact: Rend votre pipeline enterprise-prêt, tant pour les clients que pour les auditeurs.

Si vous n'êtes pas aligné:

- Vous pourriez perdre des contrats nécessitant une certification ISO.

- Votre processus peut ne pas satisfaire aux exigences légales ou réglementaires.

- Les violations peuvent ne pas être documentées ou ne pas être atténuées.

PCI DSS : Paiement Pipeline Toujours vérifier

Ce que c'est:Une conformité obligatoire standard pour pipelines qui créent ou déploient des applications gérant les données des titulaires de cartes.

Pourquoi cela compte: Applique :

- Contrôles d'accès stricts dans tous les environnements

- Stockage sécurisé des données sensibles

- Suivi des modifications à partir de commit déployer

CI/CD pipeline security impact: Garantit que les flux de travail financiers sont entièrement traçables et défendables.

Si vous n'êtes pas aligné:

- Vous risquez des amendes, des sanctions légales ou la perte de vos privilèges de traitement.

- Les clients peuvent perdre confiance dans vos flux de paiement.

- Le non-respect des règles pourrait interrompre la production ou retarder les sorties.

SLSA (Niveaux de la chaîne d'approvisionnement pour les artefacts logiciels) : Contrôle de la provenance

Ce que c'est: Un modèle de maturité et standard développé par Google et OpenSSF pour sécuriser les chaînes d’approvisionnement en logiciels.

Pourquoi cela compte:Il exige :

- Métadonnées signées et attestations complètes pour les builds

- Systèmes de construction isolés pour éviter toute falsification

- Preuve de l'origine et de la reproductibilité de l'artefact

CI/CD pipeline security impact: Renforce la confiance dans votre logiciel en garantissant que chaque artefact est vérifié et auditable.

Si vous n'êtes pas aligné:

- Vous êtes plus exposé aux builds falsifiées et aux attaques de dépendance.

- Vous pouvez être exclu des écosystèmes de partenaires ou de fournisseurs nécessitant SLSA.

- Les équipes de sécurité auront du mal à confirmer ce qui a réellement été expédié.

Dès StandardPassons à l'action : CI/CD Pipeline Security Meilleures pratiques à appliquer

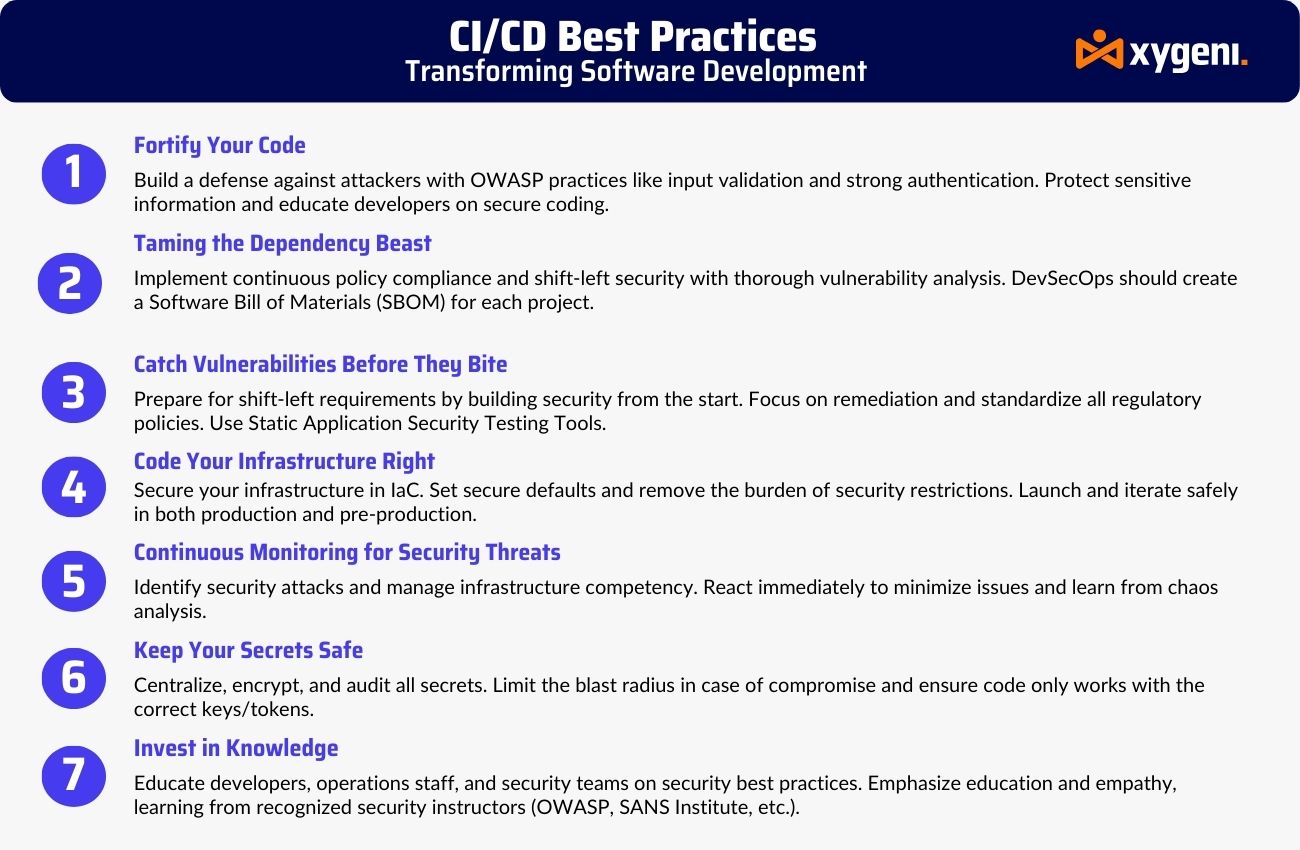

Comprendre ce qu'est la sécurité standards pour CI/CD pipelineS'appliquer est la première étape, mais les respecter exige une exécution quotidienne. Alors que des référentiels comme le NIST, l'OWASP et la SLSA définissent les est ce que nous faisons, c'est votre implémentation qui sécurise le howEn d’autres termes, la conformité ne fonctionne que lorsque les meilleures pratiques sont intégrées directement dans vos flux de travail.

C'est pourquoi ce qui suit CI/CD pipeline security Les meilleures pratiques se concentrent sur des actions concrètes et testées sur le terrain qui vous aident non seulement à vous aligner sur ces standards—mais intégrez également la résilience à chaque étape du cycle de vie de votre livraison de logiciels.

Comprendre ce qu'est la sécurité standards pour CI/CD pipelineLeur application n'est qu'un début. En réalité, leur application au quotidien est ce qui fait la force de votre entreprise. pipeline Véritablement sécurisé. Si le NIST, l'OWASP et la SLSA définissent les actions à entreprendre, c'est votre mise en œuvre qui détermine le comment. Autrement dit, la conformité ne sert à rien si vous n'intégrez pas les meilleures pratiques directement dans vos flux de livraison.

Par conséquent, ce qui suit CI/CD pipeline security Les meilleures pratiques ne sont pas seulement théoriques : elles sont basées sur des tactiques testées sur le terrain qui renforcent chaque couche de votre cycle de vie de livraison de logiciels.

Inventaire et visibilité

Tout d’abord, cartographiez l’ensemble de votre CI/CD Écosystème. Identifiez les systèmes connectés, les identifiants, les exécuteurs et les outils tiers. Vous pouvez ainsi identifier les intégrations fantômes, les dépendances toxiques et les erreurs de configuration avant qu'elles ne déclenchent des incidents.

Privilège minimum et hygiène des rôles

Deuxièmement, appliquez un contrôle d'accès strict basé sur les rôles (RBAC). Supprimez les autorisations inutiles, effectuez une rotation fréquente des identifiants et privilégiez les jetons à durée de vie limitée. Cela réduit ainsi le risque de mouvement latéral en cas d'intrusion d'un attaquant.

Secrets et hygiène de configuration

De plus, évitez de stocker les secrets dans des variables d'environnement ou du code. Utilisez des coffres à secrets dédiés et intégrez des outils d'analyse qui détectent les fuites en amont. À cette fin, Xygeni Secrets Security fournit une application en temps réel et pre-commit numérisation pour détecter les risques avant qu'ils n'atteignent la production.

Guardrails et application de l'exécution

De plus, définissez des protections de branches, exigez des révisions de code et limitez les modifications de tâches dans les dépôts sensibles. Parallèlement, déployez des mesures d'exécution pour empêcher les comportements dangereux tels que les interpréteurs de commandes inversés ou les tentatives d'élévation de privilèges.

Dépendances et provenance sécurisées

Par exemple, épinglez toutes les versions de dépendance, recherchez les vulnérabilités et vérifiez votre SBOMs. Dans ce but, Le SEL de Xygeni (acronyme de Software Attestation Layer for Trust) le module signe chaque artefact, vous donnant une preuve cryptographique de l'origine et de l'intégrité de la construction.

Surveillez ce qui compte

Enfin, allez au-delà de la journalisation de base. Mettez en œuvre une surveillance comportementale qui signale les violations de politique et CI/CD anomalies en temps réel. Dans cette optique, vos outils doivent fournir des informations exploitables, et non pas seulement des alertes parasites.

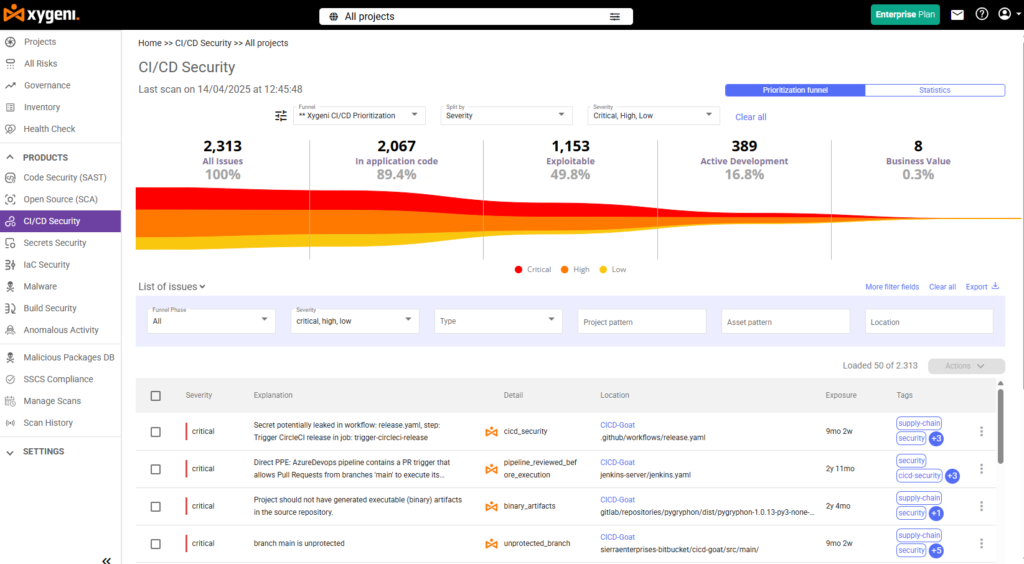

Comment Xygeni sécurise votre CI/CD Pipeline De bout en bout

Moderne CI/CD pipelineLes menaces évoluent rapidement, tout comme celles d'aujourd'hui. C'est pourquoi Xygéni CI/CD Sécurité ne se contente pas d'analyser vos flux de travail. Il offre une protection complète, alignée sur les besoins les plus essentiels. CI/CD pipeline security standards, y compris NIST SP 800-204D, OWASP CI/CD Top 10, ainsi SLSA.

En intégrant la sécurité directement dans votre cycle de vie DevOps, Xygeni aide les équipes à évoluer vers la gauche, à appliquer des politiques et à rester conformes, le tout sans perturber la vitesse de développement.

Inventaire complet de CI/CD Outils

Pour commencer, Xygeni cartographie l'intégralité de votre CI/CD Environnement. Des tâches et exécuteurs aux jetons et intégrations tierces, il vous offre une visibilité complète. Vous pouvez ainsi détecter les risques cachés, les erreurs de configuration et les connexions non autorisées avant qu'ils ne causent de réels dommages.

Secrets et protection des informations d'identification

Ensuite, Xygeni analyse activement vos dépôts et pipelineIl s'agit de secrets codés en dur, de jetons divulgués ou d'identifiants obsolètes. En cas d'exposition, vous êtes alerté et vos politiques de sécurité s'appliquent instantanément. Ainsi, les secrets restent protégés et les attaquants restent à l'écart.

Analyse contextuelle et détection des logiciels malveillants

Contrairement aux scanners traditionnels, Xygeni combine SAST, SCA, IaC analyse, ainsi Détection des EPI dans un moteur unifié. Il détecte ainsi les menaces réelles, comme les shells injectés ou les scripts malveillants, et filtre le bruit grâce à des scores d'exploitabilité et un contexte d'accessibilité.

Application des politiques et protection de l'exécution

De plus, Xygeni applique vos règles de sécurité dès la compilation. Les scripts non sécurisés, les tâches suspectes ou les actions tierces non autorisées sont bloqués avant leur exécution. Cela garantit une défense proactive contre les attaques empoisonnées. pipeline exécution et modifications non autorisées.

Provenance sécurisée des artefacts (conforme SLSA)

De plus, Xygeni SALT (couche d'attestation logicielle pour la confiance) signe chaque artefact et le relie à son origine en utilisant attestations complètesCela signifie que chaque build est vérifiable, inviolable et entièrement conforme aux SLSA Niveau 2+ exigences.

Traçabilité prête à être auditée

Enfin, Xygeni suit tout : chaque travail, chaque politique,cision et alerte — avec précision. Que vous vous prépariez à un DORA, ISO / IEC 27001, NIS2 audit, il fournit les informations et les journaux dont vous avez besoin pour démontrer votre conformité en toute confiance.

Comment Xygeni renforce la sécurité Standards pour CI/CD Pipelines

Si de nombreux outils peuvent analyser votre code, rares sont ceux qui vous aident à rester réellement conforme aux frameworks importants. Xygeni va au-delà de la détection : il opérationnalise le plus important CI/CD pipeline security standards directement dans vos flux de travail. Que vous soyez en phase avec NIST SP 800-204D, durcissement contre le OWASP CI/CD Top 10, ou prouver SLSA Niveau 2+ conformité, Xygeni fait le gros du travail pour vous.

Correspond à la norme NIST SP 800-204D

Tout d’abord, les conseils du NIST pour un DevSecOps sécurisé pipelines met l'accent sur l'intégrité de la configuration, les tests automatisés et la traçabilité complète. Xygeni soutient ces efforts de plusieurs manières clés :

- Il applique en permanence des configurations sécurisées et détecte les erreurs de configuration au fur et à mesure qu'elles se produisent.

- Il intègre la numérisation pour SAST, SCA, ainsi IaC directement dans votre CI/CD pipelines.

- Il enregistre chaque pipeline changement et violation, rendant les audits pour les cadres DORA ou ISO simples.

En conséquence, votre pipelineIls ne sont pas seulement sûrs, ils sont traçables, vérifiables et défendables par conception.

Couvertures OWASP CI/CD Top 10

L'OWASP identifie les maladies les plus courantes et les plus dangereuses CI/CD pipeline Risques, dont beaucoup découlent de secrets mal utilisés, de rôles surprivilégiés ou d'exécution de code malveillant. Heureusement, Xygeni s'attaque à ces menaces de front :

- Il analyse activement les informations d'identification codées en dur et les fuites secrètes avant qu'elles n'atteignent vos dépôts.

- Il applique les politiques de contrôle d'accès, garantissant une séparation claire des tâches et pipeline rôle de l'hygiène.

- Il bloque les charges utiles injectées, les shells inversés et les commandes empoisonnées en temps réel, avant qu'elles ne puissent s'exécuter.

En bref, Xygeni ne vous avertit pas seulement des risques OWASP : il les arrête automatiquement.

Prise en charge de la conformité SLSA prête à l'emploi

Enfin, SLSA (Supply Chain Levels for Software Artifacts) établit la barre en matière de construction sécurisée pipelines. Xygeni vous aide à atteindre le niveau SLSA 2+ grâce à son SALT (couche d'attestation logicielle pour la confiance) module:

- Il signe chaque artefact et le lie au processus de construction spécifique à l'aide de attestations complètes.

- Il prouve l’intégrité du logiciel grâce à une vérification cryptographique, garantissant que rien n’a été falsifié.

- Il permet de satisfaire les demandes des clients, des fournisseurs ou des régulateurs en matière de livraison de logiciels sécurisée et traçable.

À cette fin, votre équipe acquiert une confiance totale dans votre chaîne d’approvisionnement en logiciels, tout en préservant votre pipeline sécurisé, traçable et entièrement conforme aux normes de l'industrie standards.

Conclusion : sécurisez votre Pipelines en s'alignant avec CI/CD Sécurité Standards

Pour protéger la livraison rapide d'aujourd'hui pipelines, vous devez d'abord comprendre quelle sécurité standards pour CI/CD pipelines réellement besoin. Des cadres comme NIST SP 800-204D, OWASP CI/CD Top 10, ainsi SLSA ils ne proposent pas seulement de la théorie : ils fournissent des plans exploitables pour créer des flux de travail sécurisés, conformes et performants.

Cependant, le simple fait de connaître le standardCe n'est pas suffisant. Il faut implémenter des contrôles qui fonctionnent à la vitesse de DevOps. Cela implique d'intégrer CI/CD pipeline security les meilleures pratiques à chaque étape, de commit à déployer et à garantir que votre équipe puisse les appliquer sans ralentir.

C'est précisément là qu'intervient Xygeni. En combinant détection automatisée, application des politiques et protection en temps réel, Xygeni assure une conformité continue. Que vous analysiez des vulnérabilités, bloquiez des tâches dangereuses ou génériez des journaux d'audit pour ISO, DORA ou NIS2, Xygeni vous aide à atteindre vos objectifs. CI/CD pipeline security Objectifs en toute confiance.

Prêt à prendre le contrôle de la sécurité de votre livraison de logiciels ? Prendre un rdv de démo et découvrez comment Xygeni simplifie la conformité sans compromettre la vitesse.