Infrastruttura come Code security ha cambiato il modo in cui le organizzazioni impostano e gestiscono l'infrastruttura, rendendo più semplice l'automazione e assicurando l'affidabilità. Tuttavia, senza le best practice di Infrastructure as Code, IaC possono creare rischi per la sicurezza, come configurazioni errate, problemi di conformità ed esposizione a minacce informatiche. Per ridurre questi rischi, le organizzazioni devono seguire IaC security best practice che proteggono gli ambienti cloud fin dall'inizio. Migliorare IaC security & IaC la sicurezza informatica aiuta a mantenere l'infrastruttura solida, riduce i rischi di attacco e applica policy di sicurezza su larga scala.

Cosa è IaC Security?

IaC security ha cambiato il modo in cui le organizzazioni configurano e gestiscono le infrastrutture, rendendo l'automazione e la coerenza standardTuttavia, senza le migliori pratiche dell'infrastruttura come codice, IaC può creare gravi rischi per la sicurezza, come configurazioni errate, problemi di conformità ed esposizione a minacce informatiche. Per questo motivo, seguire IaC security Le best practice sono essenziali per proteggere gli ambienti cloud dalle vulnerabilità.

Un ben pianificato IaC security L'approccio fa molto di più che automatizzare le distribuzioni. Migliora la visibilità, applica regole di sicurezza e previene modifiche non approvate che potrebbero mettere a rischio gli ambienti cloud. Inoltre, l'aggiunta IaC security & IaC L'integrazione della sicurezza informatica nei flussi di lavoro DevOps consente ai team di individuare attivamente le vulnerabilità, proteggere i dati sensibili e ridurre il rischio di attacchi causati da un'infrastruttura non configurata correttamente.

L'Istituto Nazionale di Standards e Tecnologia (NIST) definisce l'infrastruttura come Code security Come la pratica di gestione e configurazione dell'infrastruttura IT attraverso l'automazione basata su codice, garantendo che le configurazioni rimangano coerenti e facili da riprodurre. Pertanto, seguire le best practice dell'Infrastructure as Code aiuta le aziende a ridurre le lacune di sicurezza e a soddisfare i requisiti di conformità. standarde mantenere rigide politiche di sicurezza durante l'intero processo di configurazione.

IaC Security Best Practices

Migliori Stato dell'infrastruttura come codice 2024 (IaC) Rapporto identifica la sicurezza come una delle principali sfide che le organizzazioni devono affrontare quando gestiscono l'infrastruttura cloud. Per questo motivo, le aziende devono adottare le best practice dell'Infrastructure as Code per ridurre i rischi derivanti da configurazioni errate, violazioni della conformità e vulnerabilità della sicurezza. Allo stesso modo, OWASP fornisce linee guida essenziali per integrare le migliori pratiche di sicurezza nel ciclo di vita dello sviluppo del software (SDLC), aiutando le organizzazioni a mitigare i rischi derivanti da configurazioni non sicure e distribuzioni imperfette.

Incorporare controlli di sicurezza in tutto il IaC Processo

Rafforzare IaC security, i controlli di sicurezza dovrebbero essere integrati in ogni fase dello sviluppo pipelineInvece di attendere gli audit post-distribuzione, i team dovrebbero eseguire la scansione IaC modelli per le vulnerabilità prima dell'implementazione per rilevare in anticipo i difetti di sicurezza. Adottando questo approccio preventivo, le organizzazioni possono migliorare significativamente IaC sicurezza informatica e prevenzione configurazioni errate dal raggiungere la produzione.

Garantire l'immutabilità dell'infrastruttura

Uno dei più efficaci IaC security best practice è assicurarsi che l'infrastruttura rimanga immutabile dopo la distribuzione. In altre parole, una volta che una risorsa è stata fornita, non dovrebbe essere modificata. Mantenendo l'immutabilità, le organizzazioni possono:

- Ridurre il rischio di deviazione della configurazione, che spesso porta a vulnerabilità della sicurezza.

- Impedire modifiche non autorizzate, assicurarsi l'infrastruttura rimane coerente.

- Rafforzare le infrastrutture come Code security limitando le superfici di attacco.

Controllo della versione e traccia di controllo

Il controllo delle versioni svolge un ruolo fondamentale in IaC security & IaC sicurezza informatica. Non solo tiene traccia di ogni modifica all'infrastruttura, ma assicura anche che tutte le modifiche siano esaminate, registrate e approvate. Inoltre:

- Mantenere una traccia di controllo consente ai team di ripristinare rapidamente configurazioni sicure in caso di problemi di sicurezza.

- Il controllo delle versioni aiuta a prevenire modifiche non autorizzate, riducendo il rischio di configurazioni errate.

- L'utilizzo di Git e degli strumenti di controllo delle versioni delle infrastrutture garantisce la tracciabilità di tutte le modifiche al codice e alle policy.

Applicare il principio del privilegio minimo (PoLP)

La limitazione dei diritti di accesso è una best practice fondamentale dell'infrastruttura come codice che migliora IaC security buone pratiche. Rispettando il principio del privilegio minimo (PoLP), le organizzazioni possono:

- Ridurre al minimo i rischi per la sicurezza assicurarsi solo gli utenti autorizzati possono modificare l'infrastruttura.

- Limita i permessi eccessivi, riducendo il rischio di modifiche accidentali o dolose.

- Rafforzare complessivamente IaC security applicando rigidi controlli di accesso basati sui ruoli.

Implementare il monitoraggio continuo e l'analisi statica

Mantenere IaC security Come best practice, le organizzazioni devono integrare strumenti di analisi statica e monitoraggio continuo per identificare le vulnerabilità prima dell'implementazione.

- Scansioni di analisi statica IaC script per falle di sicurezza, violazioni della conformità ed errori di configurazione.

- Il monitoraggio in tempo reale rileva modifiche infrastrutturali non autorizzate, assicurarsi le politiche di sicurezza restano applicate.

- Strumenti automatizzati come Snyk, Checkov o Terrascan aiutano a proteggere IaC modelli prima che entrino in produzione.

Scansione delle immagini del contenitore

Molte best practice dell'infrastruttura come codice si estendono oltre le configurazioni, fino agli ambienti containerizzati, dove le immagini non sicure rappresentano rischi per la sicurezza. Integrare la scansione delle immagini dei container in IaC security le migliori pratiche aiutano:

- Identificazione di software obsoleti o vulnerabili nelle immagini dei container.

- Rilevamento di segreti hardcoded e potenziali malware prima che le immagini vengano distribuite.

- Assicurarsi proteggere le configurazioni mediante la scansione delle immagini con strumenti quali Dagda, Clair, Trivy e Anchore.

Integrando sicurezza del contenitore ai miglioramenti IaC flussi di lavoro, i team possono prevenire configurazioni errate che espongono gli ambienti cloud ad attacchi.

CI/CD Pipeline Security e rendicontazione consolidata

Incorporare la sicurezza in CI/CD pipelines è essenziale per IaC security migliori pratiche. Questo approccio garantisce:

- Automatizza i controlli di sicurezza per ogni modifica del codice.

- Garantire il rispetto continuo della conformità, senza ricorrere a verifiche manuali.

- Mantenere una cronologia della conformità per monitorare e risolvere più rapidamente i problemi di sicurezza.

Strumenti come Jenkins, GitHub Actions e GitLab CI/CD integrare i controlli di sicurezza direttamente nello sviluppo pipelines. Inoltre, piattaforme come DefectDojo e OWASP Glue consolidano le informazioni sulla sicurezza in un unico dashboard, rendendo più semplice monitorare e affrontare le vulnerabilità nelle distribuzioni infrastrutturali.

Firma dell'artefatto per integrità e provenienza

Per garantire l'integrità di IaC configurazioni, le organizzazioni dovrebbero implementare la firma degli artefatti come parte delle best practice dell'Infrastructure as Code. Questo approccio:

- Impedisci manomissioni tra build e runtime.

- Verificare l'autenticità dei componenti dell'infrastruttura prima della distribuzione.

- Utilizzare strumenti open source come TUF (The Update Framework) per implementare meccanismi di firma sicuri.

La firma degli artefatti garantisce che vengano utilizzate solo configurazioni infrastrutturali affidabili e convalidate, riducendo il rischio di attacchi alla supply chain IaC implementazioni.

Perché questi IaC Security Le buone pratiche sono importanti

Seguendo queste best practice dell'Infrastructure as Code, le organizzazioni possono:

- Prevenire configurazioni errate di sicurezza che espongono gli ambienti cloud agli attacchi.

- Migliorare IaC security & IaC sicurezza informatica attraverso la mitigazione proattiva del rischio.

- Automatizzare l'applicazione della sicurezza con analisi statica e CI/CD integrazione di sicurezza.

- Garantire che l'infrastruttura cloud rimanga conforme, resiliente e a prova di manomissione.

Incorporare la sicurezza in IaC dall'inizio è l'unico modo per mantenere il controllo, prevenire le violazioni e garantire che l'infrastruttura rimanga sicura durante tutto il suo ciclo di vita.

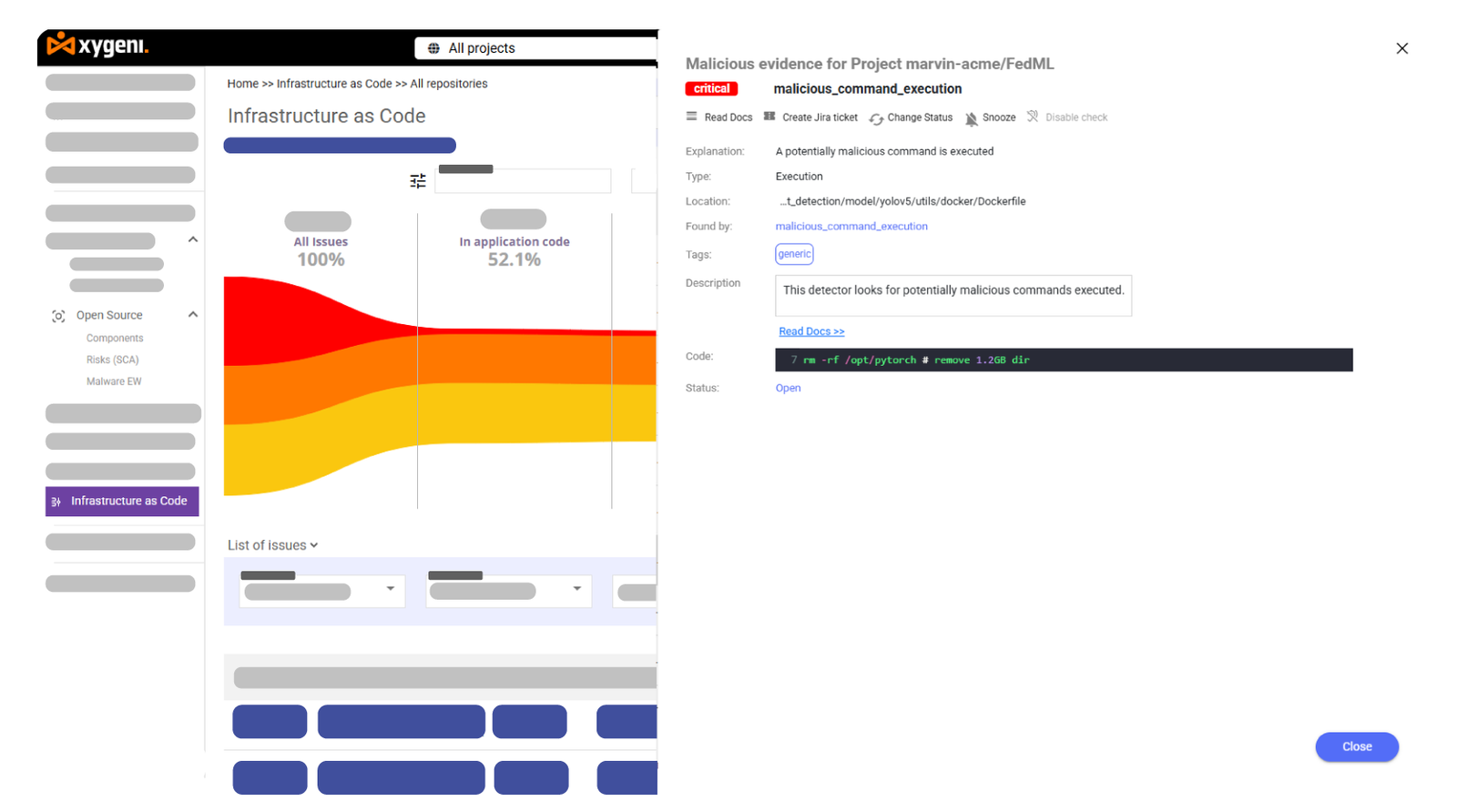

Quello di Xygeni IaC Security: Piattaforma All-in-One per le migliori pratiche di Infrastructure as Code

Poiché le organizzazioni adottano sempre più l'infrastruttura come codice (IaC) per automatizzare l'infrastruttura cloud, i rischi per la sicurezza continuano a crescere. Senza IaC security Le best practice, le configurazioni errate, i segreti esposti e le dipendenze vulnerabili creano gravi lacune nella sicurezza. Di conseguenza, le aziende devono integrare IaC Misure di sicurezza informatica per proteggere gli ambienti cloud fin dall'inizio. In quest'ottica, Xygeni fornisce una piattaforma completa che garantisce che l'infrastruttura rimanga resiliente, conforme e sicura, dal codice al cloud.

Rilevamento e prevenzione di configurazioni errate del cloud in IaC Security

Senza dubbio, le configurazioni errate rimangono una delle cause principali degli incidenti di sicurezza del cloud. Per questo motivo, i team di sicurezza hanno bisogno di strumenti che identifichino e riducano i rischi prima dell'implementazione. Ecco perché Xygeni esegue scansioni continue Terraform, Formazione di nubi, kubernetes, Bicipite e modelli ARM, assicurarsi Gli ambienti cloud seguono le best practice dell'Infrastructure as Code. Automatizzando l'applicazione della sicurezza, Xygeni consente alle organizzazioni di:

- Previeni l'archiviazione non configurata correttamente, le autorizzazioni IAM eccessive e i gruppi di sicurezza esposti.

- Garantire la conformità bloccando le configurazioni infrastrutturali rischiose.

- Ridurre le revisioni di sicurezza manuali, migliorando l'efficienza e mantenendo IaC security migliori pratiche.

Segreti Sicurezza: Protezione dei dati sensibili in IaC

Credenziali hardcoded in IaC gli script espongono gli ambienti cloud ad accessi non autorizzati. Di conseguenza, le organizzazioni devono prendere precauzioni extra per proteggere la propria infrastruttura. Per affrontare questa sfida, Xygeni's soluzione di sicurezza segreti garantisce che i dati sensibili rimangano protetti da:

- Scansione dei repository per individuare segreti codificati prima della distribuzione.

- Blocco non sicuro commits in CI/CD pipelineper prevenire fughe di credenziali.

- Avvisare in tempo reale i team addetti alla sicurezza per mitigare le minacce prima che degenerino.

Integrando IaC security best practice, le organizzazioni eliminano un rischio critico per la sicurezza che gli aggressori sfruttano frequentemente.

Globale IaC Supporto del framework per una maggiore sicurezza

Per migliorare la sicurezza negli ambienti multi-cloud e ibridi, Xygeni offre un'ampia compatibilità con i framework. Di conseguenza, Xygeni supporta:

- Terraform – Protegge il provisioning su AWS, Azure e GCP.

- Kubernetes e Docker – Rileva le vulnerabilità nelle configurazioni di Kubernetes e negli ambienti containerizzati.

- Modelli per bicipiti e braccia – Identifica configurazioni errate in Microsoft Azure.

- CloudFormazione – Automatizza le policy di sicurezza per l’infrastruttura AWS.

Poiché Xygeni protegge più framework, le organizzazioni guadagnano sicurezza coerente su diverse infrastrutture cloud.

Applicazione automatizzata della politica di sicurezza in IaC Flussi di lavoro

Poiché i controlli di sicurezza manuali richiedono molto tempo, l'aggiunta IaC security le migliori pratiche nello sviluppo pipelines è essenziale. Per semplificare il processo, Xygeni applica automaticamente l'applicazione delle policy:

- Rilevamento di vulnerabilità, configurazioni errate e violazioni della conformità prima dell'implementazione.

- Blocco dei rischi per la sicurezza in CI/CD pipelines, impedendo alle infrastrutture non sicure di raggiungere la produzione.

- Fornire un feedback immediato agli sviluppatori, aiutandoli a correggere tempestivamente eventuali errori di configurazione.

In questo modo, i team di sicurezza possono far rispettare IaC sicurezza informatica misure senza interrompere i flussi di lavoro di sviluppo.

Scansione delle immagini del contenitore per IaC Cyber Security

Perché molti IaC le distribuzioni si basano su ambienti containerizzati, le immagini non sicure spesso introducono rischi nascosti. Pertanto, la scansione delle immagini dei container svolge un ruolo cruciale in assicurando IaC security best practice. Xygeni integra la scansione avanzata per:

- Analizza le immagini Docker per individuare software obsoleti e vulnerabilità.

- Rileva malware, configurazioni errate e debolezze della sicurezza negli ambienti containerizzati.

- Bloccare la distribuzione di immagini non sicure assicurandosi che l'infrastruttura sia Code security le migliori pratiche sono seguite in CI/CD pipelines.

Integrando la sicurezza dei container in IaC flussi di lavoro, i team prevengono configurazioni errate che espongono gli ambienti cloud agli attacchi.

PrevenireComandi dannosi e attacchi alla catena di fornitura in IaC

Classici IaC security gli strumenti spesso sbagliano comandi dannosi e minacce alla supply chain nascosti all'interno degli script dell'infrastruttura. Tuttavia, Xygeni rafforza la sicurezza:

- Rilevamento di comandi non autorizzati che introducono backdoor.

- Blocco della confusione delle dipendenze e dell'iniezione di pacchetti dannosi.

- Prevenire la manomissione delle impostazioni dell'infrastruttura verificando integrità dell'artefatto.

Di conseguenza, le organizzazioni eliminano i vettori di attacco nascosti prima che possano compromettere la sicurezza dell'infrastruttura.

Monitoraggio continuo e protezione dalle minacce in tempo reale

Andare oltre standard rilevamento delle vulnerabilità, Xygeni fornisce informazioni sulla sicurezza in tempo reale. In particolare, Xygeni consente ai team di sicurezza di:

- identifica vulnerabilità ad alto rischio attraverso analisi di raggiungibilità.

- Monitorare i cambiamenti dell'infrastruttura per rilevare modifiche non autorizzate.

- Usa il intelligenza delle minacce per prevenire gli attacchi prima che degenerino.

Aggiungendo IaC security Grazie alle best practice, i team possono continuare a migliorare la sicurezza e ridurre i rischi prima dell'implementazione.

Perché Xygeni è la scelta migliore per IaC Security

A differenza del tradizionale IaC security strumenti, Xygeni fornisce:

- Applicazione automatizzata di Le migliori pratiche dell'infrastruttura come codice per prevenire configurazioni errate.

- Filtri segreti sicurezza per eliminare i rischi di credenziali esposte.

- Scansione delle immagini del contenitore per proteggere le applicazioni cloud-native.

- Pieno supporto per Terraform, Kubernetes, Docker, Bicep e CloudFormation.

- Monitoraggio continuo con informazioni sulla sicurezza in tempo reale per gli ambienti cloud.

Proteggi la tua infrastruttura con Xygeni IaC Security Best Practices

Poiché i rischi per la sicurezza evolvono costantemente, le organizzazioni devono integrare le migliori pratiche di Infrastructure as Code nei loro processi di sviluppo. Per questo motivo, Xygeni offre una piattaforma completa per IaC security & IaC sicurezza informatica, assicurando che gli ambienti cloud rimangano protetti dallo sviluppo all'implementazione.

Con policy di sicurezza automatizzate, monitoraggio continuo e rilevamento di malware, Xygeni aiuta le organizzazioni ad applicare IaC security best practice per eliminare i rischi per la sicurezza prima che incidano sulla produzione.

Proteggi la tua infrastruttura cloud oggi stesso. Contattaci per scoprire come Xygeni protegge le best practice dell'Infrastructure as Code dallo sviluppo all'implementazione.