Padroneggiare la visualizzazione della catena di fornitura software: migliorare la sicurezza e aumentare l'efficienza

Sommario

Approfondisci gli elementi essenziali per la visualizzazione e la mappatura della supply chain del software in questa guida completa. Scopri come queste strategie cruciali aumentano la sicurezza e l'efficienza operativa nello sviluppo del software. Scopri gli strumenti e le pratiche più recenti in materia di mappatura della supply chain, DevSecOps e gestione del software open source per un ciclo di vita del software robusto e ottimizzato.

Intraprendere un viaggio di visualizzazione: cosa e perché

Immagina di navigare in un labirinto complesso con innumerevoli percorsi, porte nascoste e trappole impreviste. Questo scenario non è solo il sogno di ogni appassionato di puzzle; è una realtà quotidiana per i team di sviluppo software che gestiscono catene di fornitura complesse. Nel mondo dello sviluppo software, il labirinto è la catena di fornitura del software e la posta in gioco è incredibilmente alta, dalle violazioni della sicurezza alle inefficienze operative.

Ma cosa succederebbe se avessi una mappa e una visualizzazione cartografica di questo labirinto? Mappare e visualizzare la catena di fornitura del software non significa solo tracciare linee e punti; si tratta di svelare le connessioni nascoste, esporre potenziali rischi e scoprire i percorsi più efficienti per i tuoi progetti.

Nei paragrafi seguenti, approfondiamo il ruolo vitale della mappatura e della visualizzazione della catena di fornitura del software. Grazie agli approfondimenti dei leader del settore e agli esempi del mondo reale, scopri come queste pratiche migliorano la sicurezza e ottimizzano l'efficienza, garantendo che il tuo percorso di sviluppo software sia sicuro e di successo. Intraprendiamo un viaggio per trasformare il modo in cui vedi e gestisci la catena di fornitura del software, trasformando la complessità in chiarezza e le sfide in opportunità.

Demistificare il labirinto: il ruolo critico della visualizzazione

L'Istituto Nazionale di Standards and Technology (NIST) sottolinea un aspetto critico della moderna sicurezza informatica: un vivido, mappa dettagliata della catena di fornitura del software. Non è solo una sottigliezza tecnica; è una pietra angolare della tua strategia di difesa. La complessità e l'opacità delle catene di fornitura del software (SSC) pongono sfide significative alla sicurezza, in particolare negli aspetti di inventario e scoperta.

Navigare nella nebbia: svelare le sfide della visibilità

Immagina di navigare attraverso un paesaggio carico di nebbia. Questo è ciò che si affronta Software Supply Chain Security (SSCS) sembra quando la visibilità sfuma sullo sfondo, oscurata dalla complessità sempre crescente di SDLC ecosistemi. Secondo un sondaggio dalla Cloud Native Computing Foundation, la maggior parte degli esperti di tecnologia riferisce di dover affrontare una complessità IT senza precedenti, che crea una notevole quantità di rumore nei dati.

Questa complessità rende difficile tenere traccia della miriade di componenti coinvolti in un progetto software, portando a difficoltà nell'identificare problemi di configurazione e autorizzazioni e potenziali vulnerabilità della sicurezza. Le organizzazioni necessitano di una visione chiara dell'intera catena di fornitura del software per proteggere le proprie applicazioni in modo efficace.

Le organizzazioni devono affrontare le seguenti complessità e ostacoli quando tentano di proteggere i propri CI/CD sicurezza:

- Difficoltà nell'inventario accurato: Inventariare accuratamente tutti i componenti della catena di fornitura del software è come trovare aghi in un pagliaio. Come riportato dalla Linux Foundation, la catena di fornitura di un'applicazione software media è così complessa che la maggior parte delle organizzazioni necessita di una comprensione più chiara dei vari elementi che costituiscono i propri ecosistemi software. Questa lacuna nella conoscenza rappresenta un ostacolo significativo alla sicurezza efficace della catena di approvvigionamento.

- Sfide nella scoperta delle minacce: Scoprire le vulnerabilità all’interno della catena di fornitura del software è un’impresa titanica. Con l’emergere quotidiano di nuove minacce, tenere il passo con le potenziali violazioni della sicurezza richiede vigilanza e capacità tecnologiche avanzate. La natura in continua evoluzione di queste minacce significa che spesso i tradizionali metodi di rilevamento delle vulnerabilità necessitano di essere migliorati.

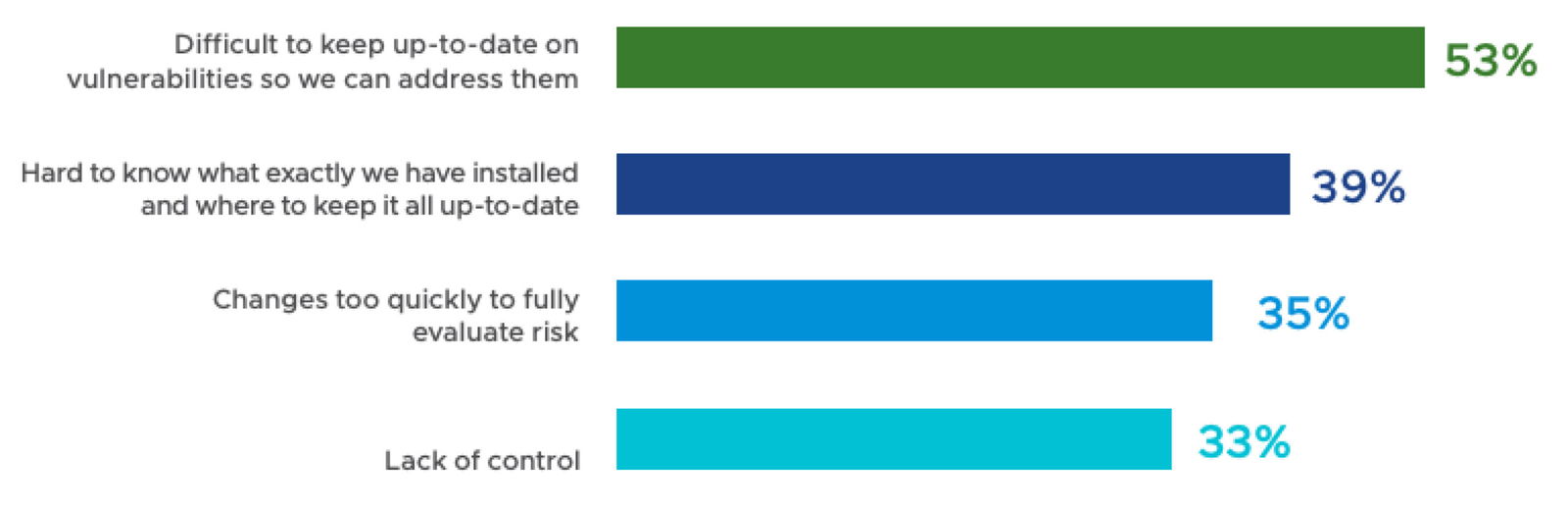

- Navigazione nei componenti Open Source e di terze parti: L’uso estensivo di componenti open source e di terze parti nello sviluppo di software moderno introduce un ulteriore livello di complessità. Sebbene questi componenti accelerino lo sviluppo e offrano vaste funzionalità, introducono anche rischi sconosciuti. Il 2020”Open Source Security and Risk Analysis” evidenzia che il 75% dei codebase contiene vulnerabilità open source, sottolineando la necessità di rigorose misure di sicurezza. Degustazioneloging e il monitoraggio continuo di queste dipendenze per individuare nuovi rischi è cruciale e travolgente.

Preoccupazioni sui rischi per la sicurezza del software open source distribuito

Illuminare gli angoli bui: sicurezza attraverso la visibilità

Ad aggravare la sfida della visibilità è l’incapacità dei team DevSecOps di dare priorità alle azioni. Gli ultimi rapporti evidenziano che molti ingegneri si sentono sopraffatti dall’enorme volume di dati e dal numero di potenziali vulnerabilità nei loro sistemi. Questo sovraccarico porta spesso a una paralisi dell’azione, in cui i team non riescono a distinguere tra vulnerabilità critiche e meno critiche che richiedono attenzione immediata. La mancanza di definizione delle priorità non solo ostacola gli sforzi di risoluzione tempestivi, ma drena anche risorse e ostacola la reattività complessiva dei team IT.

Queste due sfide – mancanza di visibilità e difficoltà nella definizione delle priorità – sono correlate e spesso si alimentano a vicenda. La visibilità limitata sull’intero stack tecnologico rende difficile capire quali elementi della catena di fornitura del software sono a rischio. Allo stesso tempo, l’incapacità di stabilire le priorità delle azioni può derivare e contribuire a questa mancanza di chiarezza.

Insieme, costituiscono un ostacolo significativo all’adeguatezza software supply chain security, sottolineando la necessità di soluzioni per superare il rumore e fornire informazioni chiare e attuabili.

Cancellare il percorso: semplificare le operazioni con una visione chiara

Vai oltre il regno della sicurezza e scoprirai che visualizzare la tua catena di fornitura fa molto più che salvaguardare: è come accendere una luce in una stanza buia, rivelando i percorsi più rapidi ed efficienti attraverso le tue operazioni. Offre ai team una visione panoramica dell'ecosistema di sviluppo, consentendo loro di identificare risorse ridondanti ed elementi non mantenuti. Questa chiarezza è particolarmente vantaggiosa nei progetti su larga scala in cui più unità e componenti si intrecciano.

Approfondimenti strategici: strumenti e tecniche per una migliore visibilità

Immagina di avere una visione a raggi X per la tua catena di fornitura di software. È molto più che vedere semplicemente i pezzi; si tratta di percepire le connessioni nascoste e intricate, trasformandole in un mosaico di comprensione e azione. Alcune strategie e metodologie specifiche, insieme al ruolo degli strumenti automatizzati, che possono migliorare significativamente la visibilità nelle catene di fornitura del software sono:

Implementazione di strumenti completi di mappatura delle risorse

Per iniziare, considera l'implementazione di strumenti che offrono una vista dettagliata di ogni componente all'interno della supply chain. Include la mappatura delle dipendenze di terze parti, librerie open source e ogni CI/CD pipeline passo.

Questi strumenti possono essere integrati senza problemi nell'integrazione continua/distribuzione continua (CI/CD) pipelines, consentendo il monitoraggio e la gestione continui dei componenti software mentre attraversano le varie fasi di sviluppo e distribuzione.

Di conseguenza, le operazioni diventano più snelle e l’efficienza aumenta poiché i team possono garantire che solo componenti sicuri e aggiornati facciano parte del prodotto finale.

Ruolo della gestione automatizzata dell'inventario

Nelle configurazioni tradizionali, mantenere un inventario aggiornato di tutti i componenti software, comprese le dipendenze di terze parti e le librerie open source, è un'attività dispendiosa in termini di tempo e soggetta a errori.

I sistemi automatizzati di gestione dell’inventario sono fondamentali in questa ricerca di visibilità. Sono progettati per catalogare e tracciare meticolosamente ogni componente all'interno della catena di fornitura del software. Immagina un sistema che aggiorna e registra automaticamente ogni nuova dipendenza o modifica nelle risorse software: questo è ciò che offrono i sistemi automatizzati di gestione dell'inventario.

L'automazione riduce significativamente lo sforzo manuale richiesto per il monitoraggio e l'aggiornamento dell'inventario, garantendo che nessun componente passi inosservato. Questo processo è fondamentale per identificare potenziali vulnerabilità che potrebbero altrimenti essere trascurate in un audit manuale.

Visualizzazione e Dashboard Strumenti per la chiarezza e la comunicazione

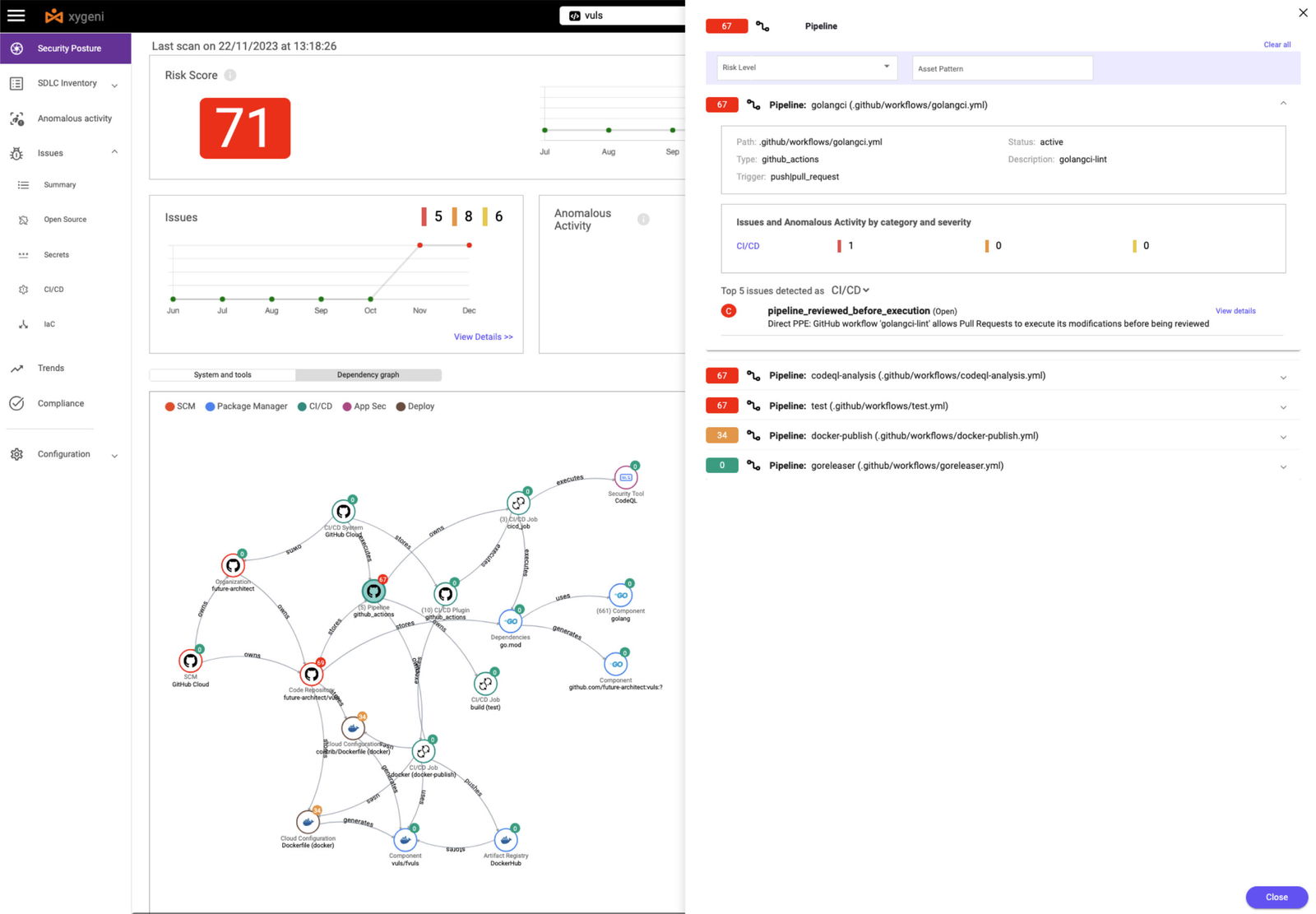

La visualizzazione non riguarda solo il vedere; si tratta di capire. Strumenti come Xygeni forniscono una visualizzazione interattiva dell'intera catena di fornitura, consentendo alle organizzazioni di vedere il quadro completo del loro processo di sviluppo software.

SDLC inventario dashboards trasformare la complessa rete della catena di fornitura del software in una rappresentazione grafica chiara che migliora la comprensione e favorisce la comunicazione tra i membri del team, consentendo un approccio collaborativo alla gestione della catena di fornitura del software.

L'interfaccia centralizzata per il monitoraggio dello stato di integrità e sicurezza di ciascun componente, semplifica le operazioni identificando rapidamente ridondanze ed elementi obsoleti e non mantenuti che potrebbero ostacolare l'efficienza o comportare rischi per la sicurezza.

Tecniche di definizione delle priorità in DevSecOps

La capacità di stabilire efficacemente le priorità delle azioni, soprattutto nell'affrontare le vulnerabilità critiche, è un'abilità che distingue i team proattivi da quelli reattivi. Stabilire le priorità in questo contesto non significa solo spuntare le attività su un elenco; si tratta di identificare strategicamente quali azioni avranno un impatto significativo sulla sicurezza e sull'efficienza del processo di sviluppo del software. Alcune tecniche e framework che possono aiutare i team DevSecOps sono:

Prioritizzazione delle vulnerabilità basata sul rischio

Un approccio fondamentale in DevSecOps è la definizione delle priorità delle vulnerabilità basate sul rischio. Questo approccio prevede la valutazione di ciascuna vulnerabilità in base al suo potenziale impatto e alla probabilità di sfruttamento. Strumenti come quelli offerti da Xygeni possono automatizzare questa valutazione, utilizzando algoritmi avanzati per analizzare le vulnerabilità nel contesto dell'ambiente specifico dell'organizzazione.

Questo metodo garantisce che le vulnerabilità che rappresentano il rischio più significativo per l'applicazione e l'organizzazione vengano affrontate per prime, allocando le risorse in modo più efficace e riducendo la finestra di opportunità per lo sfruttamento.

Implementazione del CVSS e di altri framework

Il Common Vulnerability Scoring System (CVSS) offre un standardframework strutturato per la valutazione della gravità delle vulnerabilità. Adottando questo framework, i team DevSecOps acquisiscono un linguaggio e una comprensione comuni della gravità di diverse minacce e vulnerabilità. Considerare framework aggiuntivi, come l'Exploit Prediction Scoring System (EPSS), può migliorare significativamente questo approccio. L'EPSS prevede la probabilità di sfruttare una vulnerabilità, fornendo una dimensione lungimirante alla gestione delle vulnerabilità.

L'integrazione di Xygeni con CVSS, potenziata dagli insight EPSS, facilita un approccio più dinamico e predittivo alla definizione delle priorità delle vulnerabilità. Questa combinazione consente una valutazione obiettiva che considera la gravità e la sfruttabilità delle vulnerabilità, garantendo che la definizione delle priorità sia basata sul potenziale di rischio attuale e futuro.

Adozione di un approccio Shift-Left e di altre best practice

Un approccio "shift-left" nello sviluppo del software enfatizza l'integrazione della sicurezza nelle fasi iniziali SDLCQuesto approccio garantisce che i test e i controlli di sicurezza facciano parte del processo di sviluppo. Dando priorità alla sicurezza fin dall'inizio, i team possono impedire che molte vulnerabilità raggiungano il prodotto finale, riducendo significativamente il carico sulle fasi successive della gestione delle vulnerabilità.

Un approccio shift-left porta naturalmente a una serie di migliori pratiche che non solo completano la natura proattiva della metodologia shift-left, ma rafforzano anche l’atteggiamento generale di sicurezza durante l’intero ciclo di vita dello sviluppo del software:

- Collaborativo Decisproduzione di ioni: Incoraggiare la collaborazione tra i team di sviluppo, operativi e di sicurezza per garantire una visione olistica delle vulnerabilità e del loro impatto.

- Apprendimento continuo e adattamento: rimanere aggiornati con le ultime tendenze in materia di sicurezza e adattare di conseguenza le strategie di definizione delle priorità.

Il valore di una maggiore osservabilità nella gestione della catena di fornitura del software

L'inventario e l'osservabilità della catena di fornitura del software non sono un lusso ma una necessità nel mondo odierno dello sviluppo software. Consente alle organizzazioni di proteggersi dalle minacce informatiche sofisticate, semplificare le operazioni e migliorare la collaborazione tra i vari dipartimenti. Un quadro di osservabilità così completo apporta valore alle organizzazioni da diversi punti di vista:

Miglioramento della posizione di sicurezza dall'inizio all'esecuzione

Innanzitutto, l'osservabilità full-stack con Xygeni rafforza fondamentalmente la sicurezza delle applicazioni durante tutto il ciclo di vita del software. Analizza i segnali di sicurezza in tutte le fasi di sviluppo e distribuzione del software, migliorando significativamente la gestione delle vulnerabilità e l'applicazione dei controlli di sicurezza. Questo approccio proattivo consente alle organizzazioni di identificare e correggere le lacune nella copertura della sicurezza, automatizzare SDLC sicurezza guardrailse proteggere dalle minacce emergenti della catena di fornitura del software, riducendo così notevolmente il rischio applicativo.

Raggiungere una rapida riduzione del rischio e una migliore sinergia dipartimentale

La migliore visibilità e copertura di sicurezza tra le applicazioni, pipelinee i team che strumenti come Xygeni offrono portano a una rapida riduzione del rischio. Sicurezza automatizzata guardrails ridurre al minimo la finestra di esposizione. Inoltre, una rappresentazione grafica migliorata e viste olistiche favoriscono una riduzione degli attriti tra i dipartimenti. Una migliore comunicazione e comprensione tra i team di sviluppo, operazioni e sicurezza facilita un ambiente di lavoro più collaborativo e coeso.

Ottimizzazione operativa ed efficienza dei costi

Inoltre, l’adozione dell’osservabilità dell’intero stack ottimizza le operazioni aziendali e favorisce l’efficienza dei costi. L’automazione offre alle organizzazioni una sostanziale riduzione del tempo e delle risorse spese per individuare e dare priorità alle attività, con report che indicano una diminuzione di oltre il 65% del tempo dedicato a queste attività e che i team di sicurezza sono più produttivi del 40%. Queste efficienze riducono i costi operativi e liberano risorse preziose per altre iniziative strategiche.

Uno sguardo al futuro

L’integrazione dell’intelligenza artificiale e dell’apprendimento automatico negli strumenti di gestione della catena di fornitura del software diventerà probabilmente più diffusa guardando al futuro. Queste tecnologie promettono insight, analisi predittive e capacità di automazione ancora più approfondite, migliorando ulteriormente la capacità di gestire ecosistemi software complessi.

Il ruolo di Xygeni

Piattaforme come Xygeni sono in prima linea in questa evoluzione, offrendo strumenti e soluzioni che affrontano le sfide attuali e si adattano alle tendenze future. Il loro ruolo nel trasformare il modo in cui le organizzazioni affrontano la gestione della supply chain del software è innegabile: dal miglioramento della sicurezza e della conformità all’incremento dell’efficienza e dell’agilità operativa.

Interagisci con la catena di fornitura del software come mai prima d'ora

Sei pronto a trasformare il modo in cui gestisci la catena di fornitura del software? È tempo di andare oltre le sfide della visibilità e della complessità. Sfrutta la potenza degli strumenti di mappatura e visualizzazione per proteggere il tuo ecosistema software, semplificare i processi e rimanere all'avanguardia in un mondo digitale in rapida evoluzione.

🔍 Scopri e implementa: esplora gli strumenti e le strategie discussi in questa guida. Quali sono in sintonia con le tue esigenze attuali? Inizia in piccolo se necessario, ma inizia ora. Ogni passo verso una migliore visualizzazione è un passo verso una maggiore sicurezza ed efficienza.

💡 Condividi le tue opinioni: Hai avuto esperienze con la visualizzazione della catena di fornitura del software? Cosa ha funzionato e cosa no? Le tue storie possono illuminare gli altri nella comunità. Commenta qui sotto o contattaci; iniziamo una conversazione che conta.

🚀 Resta avanti: Il mondo dello sviluppo software è in continua evoluzione. Non rimanere indietro. Iscriviti alla nostra newsletter per ricevere gli ultimi approfondimenti, tendenze e aggiornamenti sulla gestione della catena di fornitura del software. Rimani informato, rimani sicuro e rimani efficiente.

Il tuo viaggio verso un processo di sviluppo software più chiaro, sicuro ed efficiente inizia oggi. Fai il primo passo. Tracciamo insieme la rotta verso il successo.

Guarda la nostra demo video