In moderne softwareontwikkeling is 95% van de kwetsbaarheden in open-source software afkomstig van transitieve afhankelijkheden. Deze indirecte verbindingen introduceren verborgen risico's die vaak onopgemerkt blijven. Maar wat is transitieve afhankelijkheidssoftware? Het is een indirecte link die via andere pakketten wordt overgenomen en uw applicatie mogelijk blootstelt aan beveiligingsproblemen. Deze onzichtbare componenten kunnen zwakke punten worden, waardoor uw software kwetsbaarder wordt voor cyberaanvallen. Het begrijpen en beveiligen van dit aspect van uw software is cruciaal voor het behoud van een stabiele en beveiligde omgeving.

Definities:

Wat is transitieve afhankelijkheid? #

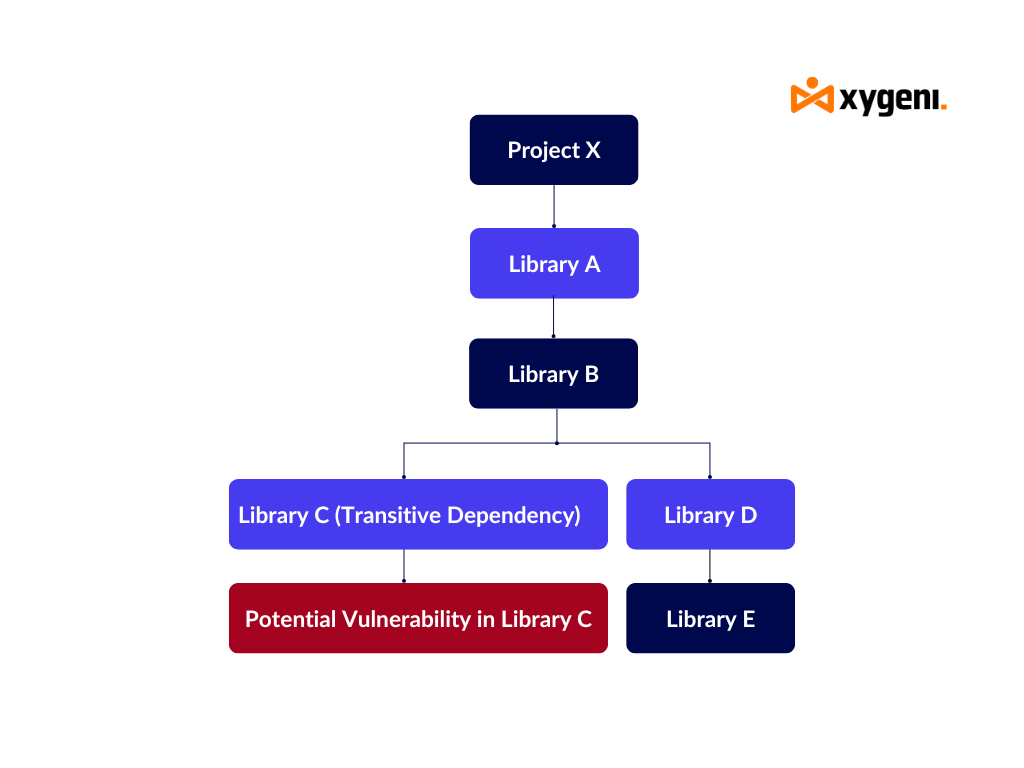

Een indirecte afhankelijkheid die uw project erft van een ander pakket. Als uw project bijvoorbeeld afhankelijk is van Bibliotheek A en Bibliotheek A van Bibliotheek B, wordt Bibliotheek B een transitieve afhankelijkheid. Deze onzichtbare afhankelijkheden kunnen zich opstapelen naarmate elke bibliotheek of module zijn eigen set afhankelijkheden met zich meebrengt, waardoor uw software moeilijker te monitoren en te beveiligen is.

Hoe transitieve afhankelijkheden werken #

Laten we een eenvoudig voorbeeld bekijken:

- Project X hangt af van Bibliotheek A voor basisfunctionaliteiten zoals logging.

- Bibliotheek A hangt zelf af van Bibliotheek B voor extra nuttige functies.

- Bibliotheek B toepassingen Bibliotheek C voor configuratie-parsing.

In dit scenario:

- Bibliotheek C is een transitieve afhankelijkheidssoftware van Project X brengt Bibliotheek A en Bibliotheek B.

- If Bibliotheek C bevat een kwetsbaarheid, die mogelijk van invloed kan zijn op het hele project, ook al Project X's ontwikkelaars zijn zich er misschien niet eens van bewust Bibliotheek C's bestaan.

- Laten we dit uitbreiden:

- If Bibliotheek C verouderd is of slecht wordt onderhouden, kan het kwetsbaarheden bevatten die in nieuwere versies zijn gepatcht. Omdat het echter in Bibliotheek A's en Bibliotheek B's afhankelijkheden, kan het over het hoofd worden gezien tijdens beveiligingsaudits.

- Erger nog, aanvallers kunnen dit ‘verborgen’ pad misbruiken door kwetsbaarheden aan te pakken in veelgebruikte transitieve afhankelijkheden die niet rechtstreeks door de ontwikkelaar worden beheerd.

Deze ketens van indirecte verbindingen worden langer en complexer in grotere softwareprojecten, waardoor het potentiële aanvalsoppervlak toeneemt en beveiligingstoezicht moeilijker wordt. Aanvallers kunnen deze verborgen paden misbruiken door kwetsbaarheden in veelgebruikte maar minder zichtbare componenten aan te pakken.

Waarom transitieve afhankelijkheden belangrijk zijn #

- Verborgen kwetsbaarheden:

Transitieve afhankelijkheden introduceren onzichtbare kwetsbaarheden, omdat ze niet rechtstreeks door ontwikkelaars worden beheerd of onderzocht. Deze risico's worden vaak niet gecontroleerd, waardoor ze een geliefd doelwit zijn voor cyberaanvallen. - Verhoogde complexiteit en risico:

Het beheren van indirecte softwareverbindingen voegt lagen van complexiteit toe. Elke extra laag vergroot het risico dat verouderde of onveilige code uw project binnenkomt. U kunt bijvoorbeeld een kwetsbaarheid in Bibliotheek A patchen, maar als Bibliotheek C blootgesteld blijft, loopt uw project nog steeds risico. - Naleving van de regelgeving:

Regelgevende kaders zoals NIST's SBOM vereisen dat organisaties zicht houden op alle softwarecomponenten, inclusief transitieve afhankelijkheden. Als u deze niet bijhoudt, kan dit leiden tot nalevingsfouten. Uitgebreide monitoring is cruciaal om aan deze vereisten te voldoen standards.

Hoe transitieve afhankelijkheden te beheren #

- Identificeer transitieve afhankelijkheden:

Gebruik hulpmiddelen zoals Xygeni's Software Composition Analysis (SCA) om uw volledige dependency tree in kaart te brengen, inclusief zowel directe als transitieve dependencies. Deze transparantie biedt een duidelijk beeld van de packages waarop uw project vertrouwt, waardoor risico's worden verminderd. - Kwetsbaarheden oplossen:

Na het identificeren van kwetsbaarheden biedt het platform van Xygeni begeleiding bij het patchen of upgraden van kwetsbare pakketten binnen uw transitieve afhankelijkheden. Proactieve herstelmaatregelen zorgen ervoor dat deze verborgen problemen niet escaleren tot grote beveiligingsbedreigingen. - Verwijder onnodige afhankelijkheden:

Door uw componentengrafiek te analyseren, helpt Xygeni bij het identificeren en verwijderen van overbodige of onnodige transitieve afhankelijkheden. Dit verkleint uw aanvalsoppervlak en vereenvoudigt beveiligingsupdates.

Het beveiligen van transitieve afhankelijkheden met Xygeni #

Realtime monitoring en malwaredetectie: #

Xygeni's Open Source Security (OSS)-platform scant continu zowel directe als transitieve afhankelijkheden op kwetsbaarheden. Het detecteert schadelijke pakketten in openbare registers zoals NPM, Maven en PyPI en plaatst de getroffen pakketten in quarantaine voordat ze uw systeem in gevaar brengen. De waarschuwingen van Xygeni waarschuwen uw beveiligingsteam in realtime.

Contextbewuste prioritering van kwetsbaarheden: #

Niet alle kwetsbaarheden zijn even ernstig. Xygeni's Application Security Posture Management (ASPM) Prioriteert kwetsbaarheden op basis van factoren zoals exploiteerbaarheid, bereikbaarheid en potentiële impact op de organisatie. Dit zorgt ervoor dat uw team zich eerst op de gevaarlijkste kwetsbaarheden richt.

Volledige afhankelijkheidsmapping: #

Xygeni's Dependency Mapping biedt een uitgebreide visuele weergave van hoe al uw componenten interacteren. Deze gedetailleerde mapping informeert decisionen over het patchen, upgraden of verwijderen van onnodige afhankelijkheden.

Bescherming op codeniveau: #

Xygeni's Code Security oplossing scant op schadelijke code binnen uw applicatie, en zorgt ervoor dat zelfs code die via transitieve afhankelijkheden wordt geïntroduceerd, vrij is van bedreigingen. Het detecteert bedreigingen zoals backdoors en ransomware voordat ze in productie gaan, en vult uw bestaande statische analysehulpmiddelen (SAST).

Beveilig uw project met Xygeni #

Dus, nu weet u wat transitieve afhankelijkheid is. Met Xygeni's realtime monitoring, proactieve bedreigingsdetectie en uitgebreide beveiligingstools kunt u elke laag van uw softwarestack beschermen. Neem vandaag nog contact met ons op om een demo te boeken en uw supply chain te beveiligen!

Boek vandaag nog een demo om te ontdekken hoe Xygeni uw aanpak van softwarebeveiliging kan transformeren.

Veelgestelde Vragen / FAQ #

Gedeeltelijke afhankelijkheid treedt op wanneer een niet-primair kenmerk functioneel afhankelijk is van een deel van een samengestelde primaire sleutel in plaats van van de gehele sleutel, wat leidt tot redundantie.

Gebruik hulpmiddelen zoals die van Xygeni Open Source Security platform om kwetsbaarheden in de softwarepakketten waarop uw project vertrouwt, te detecteren en te verhelpen. Deze tools bieden geautomatiseerde begeleiding over hoe u getroffen componenten kunt patchen of upgraden voordat ze escaleren tot beveiligingsrisico's.

Analyseer uw dependency tree om te zien welk pakket deze introduceert. Werk uw code bij of refactor deze om deze te elimineren zonder de functionaliteit te verbreken. Het platform van Xygeni helpt deze relaties te visualiseren en beheren.

Gebruik de opdracht van Maven mvn dependency:tree om te controleren op transitieve afhankelijkheden. Deze opdracht toont een volledige hiërarchie van de afhankelijkheden van uw project. Xygeni integreert met Maven om diepere beveiligingsinzichten te bieden.

Om transitieve afhankelijkheden veilig te upgraden, kunt u beginnen met het in kaart brengen van uw afhankelijkheidsboom met behulp van tools. Zo kunt u bepalen welk pakket moet worden bijgewerkt. Tip: maak altijd een back-up van uw code voordat u wijzigingen aanbrengt. Probeer standard Update-opdrachten eerst. Als dat het probleem niet oplost, overschrijf of pin dan de specifieke versie in uw configuratiebestanden. Indien nodig kunt u de afhankelijkheid rechtstreeks installeren. Ten slotte hoeft u alleen nog maar tests uit te voeren om er zeker van te zijn dat er niets kapotgaat, de wijziging te documenteren en te blijven monitoren op nieuwe kwetsbaarheden.