O processo de Estrutura MITER ATT & CK tornou-se um global standard para classificar como os invasores operam. Você frequentemente verá isso escrito de duas maneiras: ataque de mitra e ataque de mitra. Ambos se referem ao mesmo recurso. Às vezes, as pessoas também o chamam de Estrutura de ataque MITRE ou de estrutura de ataque e ck de mitra.

Embora amplamente adotado por analistas de segurança, muitos desenvolvedores ainda o veem como algo fora do seu trabalho diário. No entanto, o framework também é valioso para DevSecOps. Oferece um mapa claro de táticas e técnicas que os atacantes usam, que podem ser aplicadas diretamente a pipelines, código e dependências.

Neste guia, fornecemos uma abordagem prática visão geral da estrutura mitre at&ck da perspectiva de um desenvolvedor. Explicamos como conectar o ATT&CK a riscos reais, como injeção de dependência, exposição secreta e CI/CD abuso. Além disso, mostramos como ferramentas como o Xygeni ajudam os desenvolvedores a interpretar descobertas no contexto das táticas e técnicas do ATT&CK, tornando-as mais fáceis de entender e priorizar.

O que é MITRE ATT&CK?

O processo de MITRE oficial A estrutura ATT&CK é uma base de conhecimento que organiza o comportamento dos adversários ao tentar comprometer sistemas. Pense nela como um mapa: cada tática representa um objetivo (como obter acesso ou roubar credenciais), e cada técnica explica o método que os invasores usam para alcançá-lo.

Embora algumas pesquisas se refiram a ele como o que é framework de ataque mitre ou simplesmente o que é um ataque de mitra, ambos os termos apontam para o mesmo projeto: um guia prático sobre o comportamento do invasor mantido pelo MITRE.

Em resumo, o ATT&CK ajuda você a entender não apenas que algo é vulnerável, mas também como ele pode ser explorado no mundo real. Para os desenvolvedores, isso significa passar de alertas vagos para insights práticos vinculados a invasores reais. playbooks.

O que significa MITRE?

Muitas pessoas presumem que MITRE seja uma sigla. No entanto, não é. MITRE é o nome da organização sem fins lucrativos que criou a ATT&CK para ajudar governos, enterprises e a comunidade de segurança. Seu objetivo é compartilhar o conhecimento sobre adversários abertamente, para que todos, de analistas a desenvolvedores, possam se defender melhor.

Observação: MITER Corporation executa diversas iniciativas de segurança, como atribuição de ID CVE e suporte a NVD. O MITRE ATT&CK é um de seus projetos, focado no mapeamento de táticas e técnicas adversárias.

Framework MITRE ATT&CK explicado para desenvolvedores

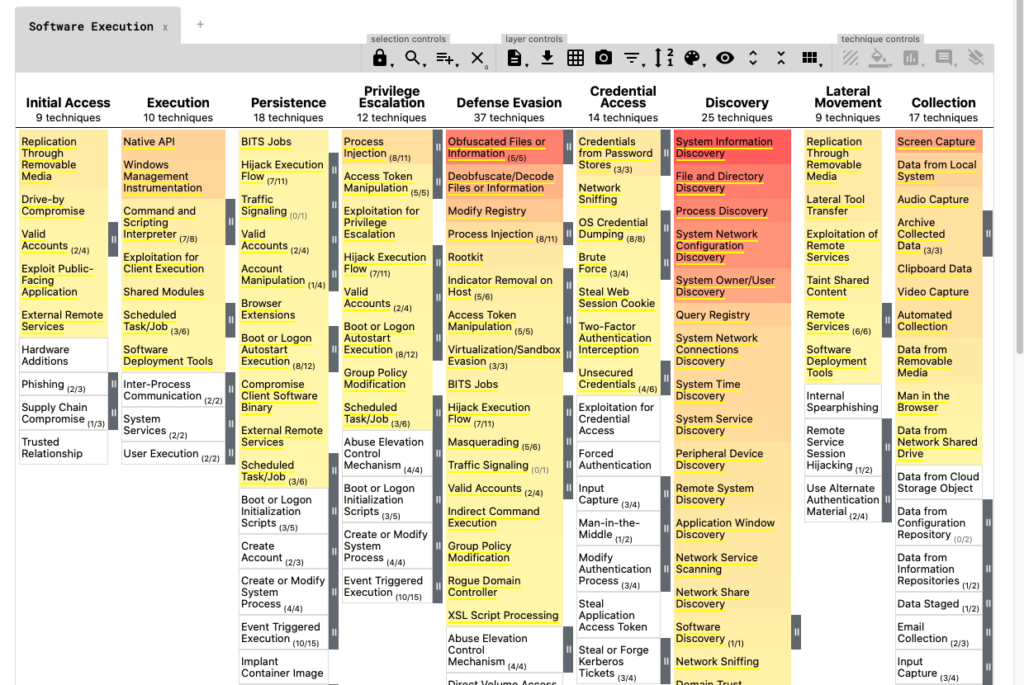

O processo de Estrutura MITER ATT & CK não é um banco de dados de bugs ou CVEs. Em vez disso, é um matriz de comportamento do invasor: cada coluna mostra uma tática (o que o atacante quer alcançar) e sob cada tática estão técnicas (como eles tentam fazer isso).

Para desenvolvedores, você pode pensar no ATT&CK como um lista de verificação de padrões de ataque comuns que podem aparecer em seu código, dependências ou CI/CD pipelines.

A Matriz MITRE ATT&CK na Prática

Aqui estão algumas táticas e técnicas que mais importam para o DevSecOps:

- Acesso inicial (T1190): Um mal configurado Terraform o script deixa um bucket de nuvem aberto.

- Execução (T1059): A

curl | bashO comando em um Dockerfile executa código não verificado durante a compilação. - Acesso de Credencial (T1552): An Token AWS codificado em um

.envarquivo dá aos invasores acesso direto. - Exfiltração (T1048): Um malicioso Pacote NPM envia dados silenciosamente para fora do seu ambiente.

- Persistência (T1547): Um script oculto de pós-instalação garante que o invasor possa entrar novamente após a limpeza.

Ao mapear esses problemas para a matriz ATT&CK, os desenvolvedores veem instantaneamente como uma simples configuração incorreta ou prática insegura se conecta a um cenário de ataque do mundo real.

Por que o MITRE ATT&CK é importante no DevSecOps

Muitos desenvolvedores pensam que o ATT&CK é apenas para analistas, mas o oposto é verdadeiro. Quando uma vulnerabilidade ou configuração incorreta está vinculada a uma tática como Execução or Acesso de credencial, fica mais fácil:

- Entender o perspectiva do atacante.

- Priorize quais descobertas corrigir primeiro.

- Comunique-se com as equipes de segurança no mesmo idioma.

Real Pipeline Exemplos

Por exemplo, um script de pós-instalação malicioso em um pacote NPM mapeia para Execução e exfiltration.

Da mesma forma, arquivo Terraform mal configurado expor um bucket S3 conecta-se diretamente a Acesso Inicial.

A token AWS codificado em um repositório representa claramente Acesso de credencial.

Finalmente, um dependência ofuscada sinalizando dados alinha-se com Comando e Controle (C2).

Em vez de ver apenas um rótulo de “gravidade crítica”, os desenvolvedores obtêm uma história clara de como os invasores usariam essa questão. Isso torna a segurança menos abstrata e muito mais acionável.

Bridging the Gap

Finalmente, a ATT&CK constrói uma ponte entre desenvolvedores e equipes de segurança. Ambos os lados usam as mesmas táticas e técnicas para descrever os riscos. Os desenvolvedores podem filtrar as descobertas que mapeiam para Acesso Inicial or exfiltration, enquanto os analistas podem ver quais repositórios e pipelines são os mais expostos. Esse contexto compartilhado agiliza a triagem, reduz o ruído e garante que problemas de alto impacto sejam resolvidos primeiro.

Táticas e técnicas do MITRE ATT&CK em DevSecOps

O processo de Estrutura MITER ATT & CK é frequentemente vista como teoria. No entanto, para desenvolvedores, isso se traduz diretamente em codificação comum e pipeline questões. A tabela abaixo mostra como as questões específicas técnicas de ataque em esquadria mapear cenários cotidianos de DevSecOps.

| Tática ATT&CK | ID da técnica | Exemplo de DevSecOps |

|---|---|---|

| Acesso Inicial | T1190 | Um script Terraform mal configurado abre um bucket S3. |

| Execução | T1059 | curl | bash dentro de um Dockerfile executa código não verificado. |

| Acesso de credencial | T1552 | Token AWS codificado em um .env arquivo. |

| exfiltration | T1048 | Dependência com código ofuscado saindo da compilação. |

| Persistência | T1547 | Script de pós-instalação malicioso oculto em um pacote NPM. |

Na verdade, isso prova que a estrutura do ataque mitre não é abstrata. Ela reflete os mesmos problemas que os desenvolvedores enfrentam diariamente em repositórios e CI/CD pipelines.

Aplicação do MITRE ATT&CK em CI/CD Pipelines

Em DevSecOps, pipelines são frequentemente a ponte entre o código e a produção. No entanto, eles também se tornam uma nova superfície de ataque. Problemas de mapeamento em CI/CD As táticas e técnicas do MITRE ATT&CK ajudam os desenvolvedores a enxergar os riscos de forma estruturada.

De alertas genéricos a descobertas mapeadas pelo ATT&CK

Em vez de mensagens vagas como “Script inseguro detectado”, as descobertas podem ser marcadas com o contexto ATT&CK:

- Execução (T1059): A

curl | bashcomando dentro de um Dockerfile permite que invasores executem código arbitrário. - Acesso de Credencial (T1552): An

.envarquivo com tokens AWS codificados dá acesso direto aos recursos da nuvem. - Exfiltração (T1048): Uma dependência contendo código de beaconing ofuscado envia dados silenciosamente para fora da organização.

- Persistência (T1547): Scripts maliciosos de pós-instalação garantem que o invasor recupere o acesso mesmo após a limpeza.

Como resultado, os desenvolvedores não veem apenas “crítico” versus “médio”. Eles veem como um invasor poderia explorá-lo, e por que isso importa em termos do mundo real.

Por que funciona para desenvolvedores

Além disso, usando ATT&CK em pipelines torna a priorização mais fácil:

- Questões relacionadas a Acesso Inicial or Acesso de credencial frequentemente bloqueiam fusões.

- Problemas marcados em exfiltration exigem uma resposta mais rápida, pois correm o risco de vazamento de dados.

- Técnicas de menor gravidade podem ser triadas posteriormente sem bloquear o fluxo de trabalho.

De fato, o mapeamento para ATT&CK transforma as verificações de segurança em uma ferramenta prática para desenvolvedores. Ele reduz ruídos, fornece contexto e alinha a linguagem de segurança com as tarefas diárias de codificação.

Como o Xygeni ajuda os desenvolvedores a usar o MITRE ATT&CK

Xygeni não substitui a estrutura MITRE ATT&CK, mas facilita para os desenvolvedores conectar as descobertas às táticas e técnicas do ATT&CK. A plataforma detecta riscos em SAST, SCA, IaC varredura, segredos e verificações de malware. Essas descobertas podem então ser entendido no contexto do ATT&CK:

- Um inseguro

curl | bashcomando dentro de um Dockerfile se relaciona com Execução (T1059). - Um script de pós-instalação ofuscado dentro de um pacote NPM se alinha com Exfiltração (T1048).

- Um token codificado em um arquivo de configuração se encaixa em Acesso de Credencial (T1552).

Por que isso importa? Porque o ATT&CK oferece aos desenvolvedores uma maneira estruturada de refletir sobre o comportamento real dos invasores. Em vez de se limitar a encarar os rótulos de "crítico" ou "médio", os desenvolvedores conseguem ter uma visão mais ampla: quais táticas uma vulnerabilidade permite e por que corrigi-la é urgente.

Além disso, a ATT&CK cria um vocabulário compartilhado entre desenvolvedores e equipes de segurança. Quando as descobertas são explicadas com táticas como Acesso Inicial or Acesso de credencial, ambos os lados entendem o risco nos mesmos termos, tornando a triagem mais rápida e menos subjetiva.

A Xygeni fortalece esse processo por meio de:

- Detectar problemas precocemente em repositórios e pipelines.

- Bloqueio de fusões inseguras com guardrails.

- Destacando os tipos de riscos que podem ser interpretados pelo ATT&CK.

Dessa forma, os desenvolvedores podem ir além da contagem de vulnerabilidades e entender a técnicas de ataque real escondido em seu código e pipelines.

Lista de verificação: trazendo MITRE ATT&CK para sua Pipelines

| Passo | Ação | Por que isso importa |

|---|---|---|

| 1. Resultados do Mapa | Conecte-se SAST, SCA, IaC, e resultados de varreduras secretas para táticas ATT&CK. | Fornece contexto aos desenvolvedores mostrando como as vulnerabilidades se relacionam com ataques reais. |

| 2. Configurar Guardrails | O bloco é mesclado automaticamente quando técnicas críticas de ATT&CK aparecem. | Impede que código explorável chegue à produção pipelines. |

| 3. Usar Dashboards | Acompanhe quais táticas e técnicas do ATT&CK aparecem em repositórios e equipes. | Ajuda a priorizar correções e identificar lacunas de cobertura rapidamente. |

| 4. Treinar desenvolvedores | Passeie por exemplos reais como inseguro IaC, segredos ou dependências. | Torna o ATT&CK concreto e útil em tarefas diárias de codificação. |

| 5. Revise regularmente | Adjust guardrails e mapeamentos para acompanhar as novas ameaças. | Garante pipeline as defesas evoluem com as técnicas do atacante. |

Conclusão

A estrutura MITRE ATT&CK não é apenas um recurso para analistas; é uma ferramenta prática que os desenvolvedores podem usar para proteger o código, pipelines e dependências. Ao mapear os riscos para as táticas e técnicas da ATT&CK, as equipes de desenvolvimento vão além dos alertas genéricos e obtêm uma visão clara de como os invasores poderiam explorar seu software.

Além disso, essa linguagem compartilhada preenche a lacuna entre segurança e desenvolvimento. Os desenvolvedores entendem por que um token codificado não é apenas uma prática ruim, mas um caso real de Acesso de credencial. Da mesma forma, os analistas observam como as questões em IaC ou dependências se encaixam em Acesso Inicial or Execução.

Se você é um desenvolvedor, comece aos poucos: mapeie uma ou duas descobertas do seu repositório em relação à matriz MITRE ATT&CK. Como resultado, você saberá imediatamente se está exposto a táticas como Acesso Inicial, Execução, ou exfiltration. Este exercíciocise sozinho torna os riscos mais tangíveis e fáceis de priorizar.

Com a Xygeni, você não precisa descobrir isso sozinho. Descobertas de SAST, SCA, segredos, IaC, e a varredura de malware pode ser interpretada por meio de táticas e técnicas ATT&CK. Portanto, você pode filtrar por TTP, aplicar guardrails in CI/CDe bloquear código inseguro antes que ele chegue à produção.

👉 Agenda uma Demonstração de Xygeni e veja como as táticas MITRE ATT&CK se conectam aos seus repositórios e pipelines em minutos.