O desenvolvimento de software moderno depende muito de soluções de scanner de vulnerabilidade de software de código aberto para identificar riscos de segurança. No entanto, muitas organizações que usam um scanner de vulnerabilidade de código aberto têm dificuldade para detectar ameaças reais, pois essas ferramentas geralmente não têm recursos avançados de avaliação de risco e priorização. Embora um software de scanner de vulnerabilidade de código aberto usado em segurança cibernética ajude a descobrir vulnerabilidades conhecidas, ele nem sempre fornece análise de explorabilidade, insights de segurança da cadeia de suprimentos ou opções de correção automatizadas. Como resultado, as equipes de segurança que dependem de um scanner de vulnerabilidade de código aberto frequentemente lidam com falsos positivos, fadiga de alerta e dificuldade em distinguir vulnerabilidades de alto risco de vulnerabilidades de baixo impacto.

Para gerenciar efetivamente a segurança de software, as organizações precisam de mais do que um scanner de vulnerabilidades de código aberto tradicional — elas exigem uma solução de segurança abrangente que inclua detecção em tempo real, análise de acessibilidade e priorização inteligente de riscos. É exatamente isso que a plataforma de varredura de vulnerabilidades da Xygeni fornece.

Como o software Open Source Vulnerability Scanner é usado na segurança cibernética

As organizações usam software de scanner de vulnerabilidade de código aberto para encontrar falhas de segurança em dependências externas. Essas ferramentas escaneiam bibliotecas, frameworks e ambientes em contêineres, verificando-os em bancos de dados de vulnerabilidade disponíveis publicamente, como:

- Banco de dados nacional de vulnerabilidades (NVD)

- Banco de dados MITRE CVE

- Avisos de segurança do GitHub

Embora esses scanners ajudem a encontrar dependências desatualizadas ou vulneráveis, eles frequentemente falta de inteligência de ameaças em tempo real. Como resultado, as equipes de segurança que usam um scanner de vulnerabilidades de código aberto luta para classificar ameaças por urgência, levando a alerta fadiga e tempos de resposta mais lentos.

Onde o software de varredura de vulnerabilidades de código aberto usado na segurança cibernética fica aquém

As equipes de segurança contam com software de varredura de vulnerabilidades de código aberto usado em segurança cibernética para diferentes tarefas de segurança, mas cada um tem limitações claras:

- Análise de composição de software (SCA): Encontra vulnerabilidades em dependências de código aberto, mas não verifica se a vulnerabilidade pode realmente ser usada em um ataque.

- Segurança de contêineres: Verifica imagens do Docker e configurações do Kubernetes em busca de configurações incorretas, mas não informa se invasores podem tirar vantagem delas.

- Scanners de vulnerabilidade de rede: Identifique fraquezas no nível do sistema, mas elas não dão visibilidade suficiente sobre as dependências do aplicativo.

- CI/CD Verificações de segurança: Impedem a divulgação de vulnerabilidades conhecidas, mas não detectam ataques à cadeia de suprimentos ou riscos ocultos em dependências.

Embora um scanner de vulnerabilidades de código aberto ajude a encontrar problemas de segurança, essas ferramentas geralmente produzem muitos alertas sem classificá-los por importância. Isso força as equipes de segurança a analisar cada problema manualmente, o que retarda as correções e aumenta a chance de perder ameaças reais.

Para melhorar os fluxos de trabalho de segurança, as organizações precisam de soluções que vão além de um scanner básico de vulnerabilidades de código aberto. Elas precisam de ferramentas com análise de acessibilidade, pontuação de explorabilidade e priorização automatizada para garantir que as equipes de segurança se concentrem primeiro nos maiores riscos.

As limitações dos scanners de vulnerabilidade de código aberto

1. Nenhuma análise de acessibilidade

A maioria dos scanners de vulnerabilidade de software de código aberto encontra problemas de segurança, mas não verifica se o código afetado realmente roda no aplicativo. Isso leva as equipes de segurança a corrigir vulnerabilidades que não representam nenhum risco real e desperdiçam tempo valioso.

Exemplo:

- Um scanner detecta um vulnerabilidade de alta gravidade numa biblioteca.

- No entanto, se a aplicação nunca chama a função vulnerável, Há sim nenhum perigo real.

- As equipes de segurança investem tempo e esforço corrigindo um problema que não afeta a produção.

Sem análise de acessibilidade, as organizações têm dificuldade para identificar quais vulnerabilidades realmente importam e onde concentrar seus esforços.

2. Muitos falsos positivos criam fadiga de alerta

Muitos softwares de scanner de vulnerabilidade de código aberto usados em segurança cibernética produzem centenas de alertas, mas falham em separar vulnerabilidades críticas de problemas menores. Essa sobrecarga leva à fadiga de alertas, tornando mais difícil para as equipes de segurança:

- Foco em as vulnerabilidades que os invasores podem realmente explorar.

- Evite perder tempo corrigir problemas que não representam uma ameaça imediata.

- Certifique-se de que as vulnerabilidades mais sérias são corrigidas primeiro.

O que está faltando? Priorização mais inteligente que classifica vulnerabilidades com base em risco real em vez de apenas pontuações de gravidade.

3. Nenhuma proteção contra ataques à cadeia de suprimentos

Ferramentas tradicionais de código aberto para verificação de vulnerabilidades verificam apenas vulnerabilidades conhecidas, mas não detectam dependências maliciosas ou ataques à cadeia de suprimentos.

Algumas das maiores ameaças que eles não conseguem detectar incluem:

- Confusão de Typosquatting e Dependência – Os invasores carregam versões falsas de bibliotecas populares, enganando os desenvolvedores para que instalem códigos maliciosos.

- Malware em repositórios de código aberto – Alguns pacotes contêm backdoors ocultos, que standard os scanners não reconhecem.

- Ameaças de Dia Zero – Se um pacote for comprometido antes que um CVE seja publicado, os scanners tradicionais não detectarão o problema.

Exemplo: Um amplamente utilizado O pacote NPM está infectado com malware.

- Scanners tradicionais não sinalize isso Porque nenhum CVE foi atribuído ainda.

- Sistema de alerta precoce da Xygeni monitores repositórios de código aberto em tempo real e bloqueia dependências maliciosas antes que eles possam se espalhar.

Para gerenciar riscos de segurança de forma eficaz, as organizações precisam de soluções que vão além de um scanner básico de vulnerabilidades de código aberto. Elas exigem detecção proativa de ameaças, monitoramento em tempo real e melhor priorização para focar nas ameaças que realmente importam.

Como o Xygeni corrige as lacunas na varredura de vulnerabilidades de código aberto

1. Detectando vulnerabilidades em seus aplicativos com SAST

A Xygeni garante que cada linha de o código está livre de riscos de segurança detectando ameaças frequentemente ignoradas por um scanner de vulnerabilidades de código aberto. Elas incluem:

- Falhas de injeção, XSS, CSRF, estouros de buffer e problemas de gerenciamento de memória.

- Mecanismos fracos de autenticação e autorização.

- Configurações incorretas e possíveis vazamentos de informações.

Como as ferramentas tradicionais de escaneamento de vulnerabilidades de software de código aberto apenas escaneiam problemas conhecidos, o Xygeni vai além. Ele bloqueia vulnerabilidades e malware antes que cheguem à produção, usando segurança guardrails que impedem explorações na fonte.

2. Expansão Open Source Security Além dos CVEs com SCA

A maioria dos softwares de scanner de vulnerabilidade de código aberto usados em segurança cibernética focam apenas em CVEs conhecidos. No entanto, o Xygeni adota uma abordagem mais ampla e proativa:

- Detectando pacotes de risco mesmo que não tenham CVE atribuído.

- Identificando e corrigindo riscos de licença que podem impactar a conformidade.

- Acompanhamento e atualização contínuos novas vulnerabilidades antes da implantação.

- Executando análise de acessibilidade sobre dependências, garantindo apenas vulnerabilidades que são realmente usado em tempo de execução são sinalizados como críticos.

3. Auto-Remediação para Dependências de Código Aberto

A maioria dos softwares de scanner de vulnerabilidade de código aberto usados em segurança cibernética detectam apenas riscos de segurança, mas não fornecem correções automatizadas. Como resultado, as equipes de segurança devem revisar e corrigir vulnerabilidades manualmente, o que retarda os esforços de correção e cria gargalos no desenvolvimento.

A Xygeni elimina esse desafio ao oferecer auto-remediação capacidades. Em vez de apenas sinalizar riscos, a Xygeni:

- Atualizações automáticas dependências vulneráveis de código aberto.

- Sugere substituições seguras e pré-testadas para componentes de risco.

- gera inteligente pull requests, permitindo que os desenvolvedores apliquem correções instantaneamente.

Ao integrar diretamente em CI/CD fluxos de trabalho, a Xygeni garante que os patches de segurança não interrompam o desenvolvimento pipelines. Isso reduz a carga de trabalho manual, encurta os tempos de correção e mantém os aplicativos seguros sem retardar a inovação.

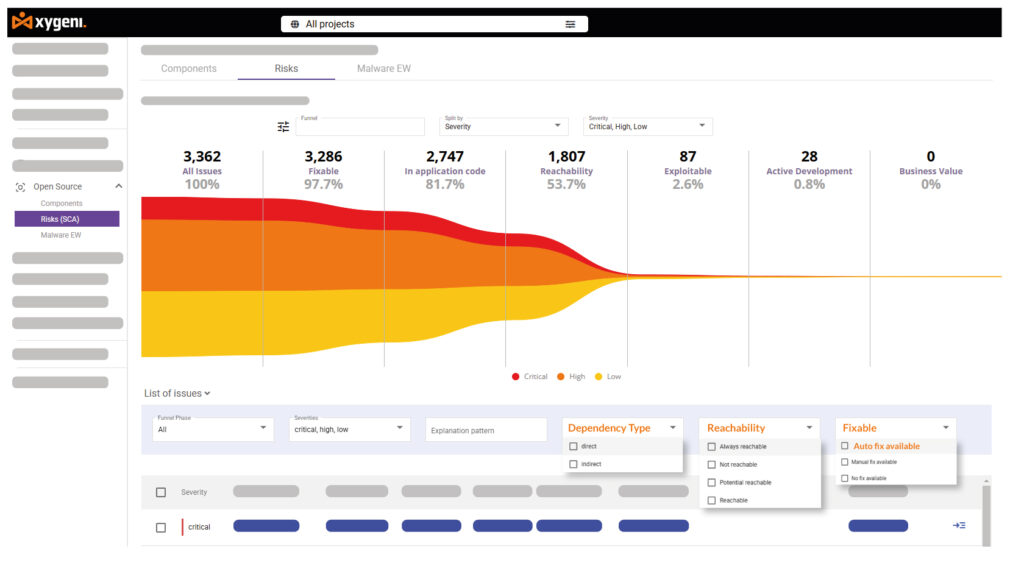

4. Funis de priorização: cortando o ruído

Soluções tradicionais de scanner de vulnerabilidades de código aberto sobrecarregam equipes de segurança com alertas não filtrados. No entanto, o Xygeni torna a priorização de riscos mais rápida e precisa ao:

- Filtrando milhares de alertas em uma lista focada das principais ameaças.

- Reduzir fadiga do desenvolvedor em até 90%.

- Acelerando a remediação por concentrando-se em vulnerabilidades que podem realmente ser exploradas.

Essa priorização com base no contexto garante que as equipes de segurança gastem tempo corrigindo riscos reais em vez de perseguir falsos positivos.

5. Protegendo toda a cadeia de suprimentos de software

O Xygeni vai além de um típico scanner de vulnerabilidades de software de código aberto ao prevenir ataques antes que eles aconteçam. Ele:

- Blocos typosquatting, confusão de dependências e bibliotecas infectadas por malware.

- Verificações para dependências maliciosas assim que eles aparecem.

- Integra verificações de segurança diretamente para CI/CD pipelines para detectar ameaças mais cedo.

Com os Sistemas de Alerta Antecipado, a Xygeni previne ameaças de dia zero e garante que as organizações permaneçam protegidas contra riscos emergentes.

Conclusão: Scanners de código aberto por si só não são suficientes

Confiar apenas em um scanner de vulnerabilidades de software de código aberto deixa sérias lacunas de segurança que os invasores podem explorar. As organizações precisam de uma abordagem mais completa:

- SAST para proteger cada linha de código personalizado.

- SCA para detectar vulnerabilidades além dos CVEs.

- Funis de Priorização para concentre-se primeiro nas ameaças reais.

A Xygeni oferece tudo isso, garantindo que os aplicativos permaneçam seguros, compatíveis e livres de vulnerabilidades antes da implantação.

Pronto para proteger seus aplicativos do código à nuvem?