O que é análise de composição de software (SCAFerramentas e por que elas são importantes

O software moderno depende fortemente de bibliotecas de código aberto. De fato, estudos recentes mostram que mais de 77% do código em aplicativos atuais provém de componentes de código aberto. Isso acelera a inovação, mas também cria novos desafios de segurança e conformidade. É por isso que SCA ferramentas de segurança Tornaram-se essenciais para proteger dependências de código aberto, reduzir os riscos da cadeia de suprimentos de software e manter os aplicativos a salvo de vulnerabilidades ocultas e malware. Mesmo uma única biblioteca desatualizada ou dependência negligenciada pode expor riscos críticos em produção.

É por isso que usar o melhores ferramentas de análise de composição de software Tornou-se essencial para todas as equipes de desenvolvimento e DevSecOps. Essas soluções ajudam a identificar e gerenciar riscos em suas dependências de código aberto, proteger contra ameaças conhecidas e desconhecidas e manter seus aplicativos seguros durante todo o ciclo de vida.

Ao contrário dos scanners mais antigos que apenas listam vulnerabilidades, os modernos SCA ferramentas Analise como as bibliotecas de código aberto são usadas em seu código. Elas podem indicar se uma função vulnerável está sendo executada, se uma correção pode causar erros de compilação ou se um pacote de código aberto contém malware oculto. O resultado é uma visão mais clara e precisa dos riscos, que ajuda as equipes a se concentrarem no que realmente importa.

Definição: O que são ferramentas de análise de composição de software?

Análise de composição de software (SCA) ferramentas São soluções de segurança que identificam, monitoram e gerenciam bibliotecas de código aberto Utilizados em projetos de software. Eles detectam vulnerabilidades de segurança, monitorar a conformidade com as licenças e ajudar a prevenir riscos na cadeia de suprimentos em tempo real.

Em termos simples, SCA Essas ferramentas oferecem aos desenvolvedores e equipes de segurança visibilidade completa de suas dependências, mostrando qual código elas utilizam, quais riscos existem e como corrigi-los com segurança. Elas se tornaram uma parte fundamental da segurança de softwares modernos e da manutenção da confiança em ecossistemas de código aberto.

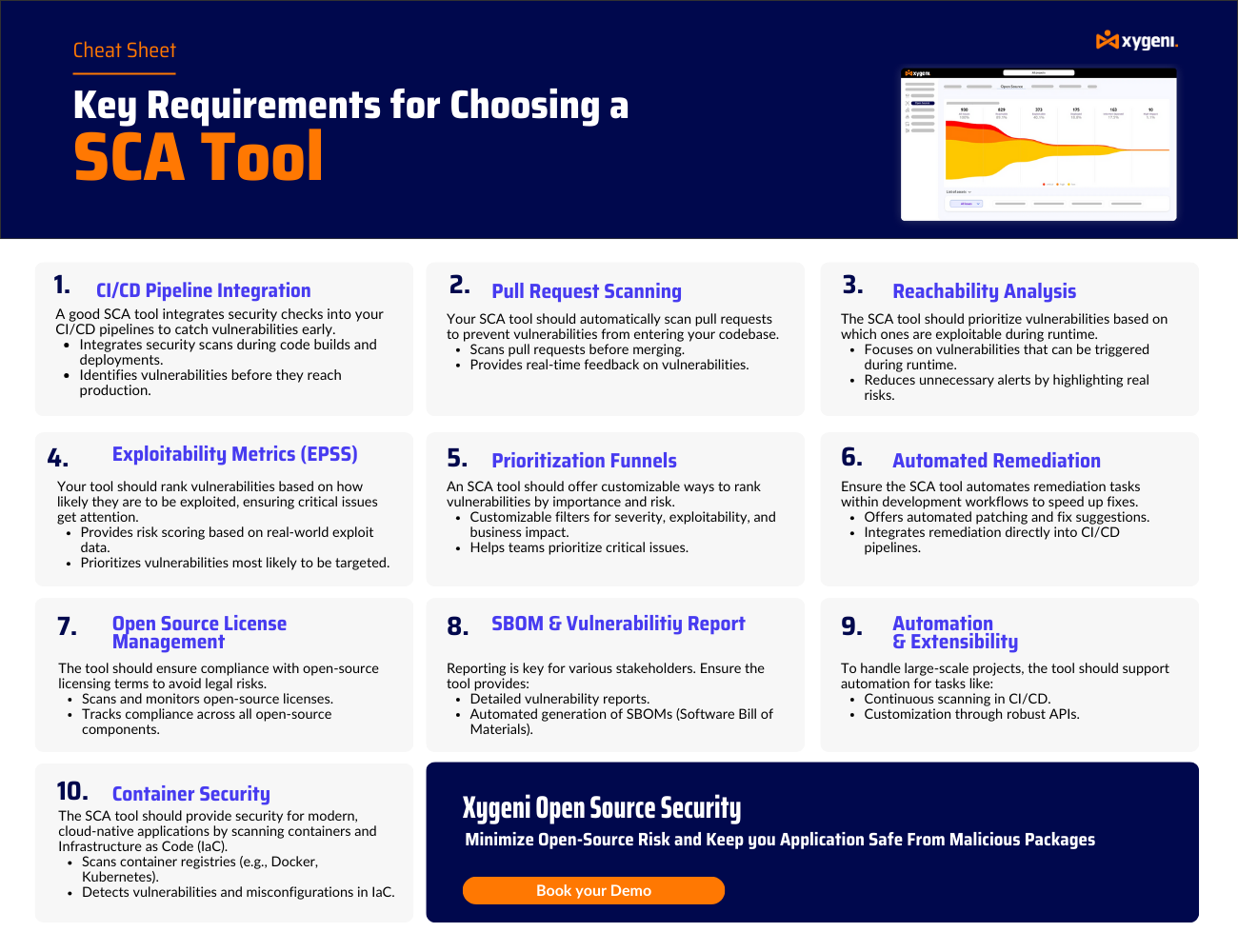

Características essenciais a considerar em SCA Ferramentas

Principais considerações para a escolha de um fornecedor de análise de composição de software

Ao selecionar o melhor SCA Ferramentas para sua equipe, não se trata apenas de encontrar vulnerabilidades, mas sim de escolher uma solução que se adapte à forma como você desenvolve e entrega software. As ferramentas de análise de composição de software variam muito em funcionalidade. Consequentemente, a solução certa SCA as ferramentas devem dar suporte às suas metas de segurança sem interromper a velocidade ou introduzir atrito.

Para tal, aqui estão as características essenciais a serem consideradas em SCA ferramentas hoje:

1. Funis de Priorização

Para começar, o melhor SCA As ferramentas ajudam as equipes a se concentrarem no que é mais importante. Elas filtram vulnerabilidades com base na explorabilidade, gravidade e contexto. Como resultado, seus desenvolvedores perdem menos tempo com ruído e mais tempo corrigindo problemas de alto risco.

2. Análise de Acessibilidade

Embora alguns pacotes possam conter CVEs, eles nem sempre são perigosos. Análise de acessibilidade determina se o código vulnerável é realmente executado em tempo de execução. Dessa forma, você pode se concentrar apenas nas ameaças exploráveis.

3. Métricas de Explorabilidade

Além disso, as ferramentas modernas de análise de composição de software incluem métricas de explorabilidade como EPSS e vetores de ataque conhecidos. Isso ajuda sua equipe a mensurar riscos com mais precisão e responder mais rapidamente a ameaças reais.

4. Pontuação de gravidade (CVSS)

Claro que, Pontuação CVSS continua essencial. Ajuda os desenvolvedores a entender o quão crítica é uma vulnerabilidade e com que rapidez ela precisa ser corrigida. O melhor SCA as ferramentas exibem esses dados claramente no fluxo de trabalho do desenvolvedor.

5. Análise Contextual

Em vez de inundar as equipes com matérias-primas Dados CVEAs principais ferramentas de análise de composição de software fornecem contexto prático. Por exemplo, elas destacam componentes afetados, caminhos relevantes e potenciais vetores de ataque. Isso proporciona à sua equipe uma visão mais aprofundada de cada problema.

6. Remediação Automatizada

Além disso, o melhor SCA As ferramentas não apenas encontram problemas, elas ajudam a resolvê-los. Elas sugerem soluções exatas ou até mesmo criam pull requests automaticamente. Isso economiza tempo, encurta o ciclo de correção e permite que sua equipe se concentre na construção.

7. desatado CI/CD Integração

Igualmente importante, a ferramenta deve funcionar dentro do seu CI/CD ambiente. Quer você esteja usando GitHub Actions, GitLab, Jenkins ou Bitbucket, a ferramenta deve escanear dependências em tempo real, sem desacelerar o pipeline.

8. Gestão de Políticas

Sua equipe não deve apenas detectar riscos, mas também ser capaz de controlá-los. Os recursos de política como código permitem que você defina e aplique regras em repositórios e pipelines, apoiando a governança e a conformidade.

9. Relatórios Abrangentes

Por fim, você precisa de visibilidade. É por isso que o melhor SCA as ferramentas incluem relatórios personalizáveis para auditorias, revisões de segurança e executivos dashboards, facilitando o acompanhamento do progresso e a comprovação da conformidade.

Melhores ferramentas de análise de composição de software

Antes de entrarmos nos detalhes de cada plataforma, a tabela abaixo resume como as principais funcionam. ferramentas de análise de composição de software (SCA Ferramentas) Compare em termos de funcionalidades essenciais, como pontuação de explorabilidade, gerenciamento de licenças, detecção de malware e adequação geral para fluxos de trabalho DevSecOps.

| ferramenta | Área de foco | Pontuação de Explorabilidade | Gerenciamento de licenças | Detecção de malware | Mais Adequada Para |

|---|---|---|---|---|---|

| Xygeni | Proteção completa da cadeia de suprimentos de software | ✅ EPSS e Acessibilidade | ✅ Avançado | ✅ Sim, baseado em comportamento em tempo real | Equipes que precisam de reforço completo SCA, defesa contra malware e CI/CD integração |

| Snyk | Análise de vulnerabilidades com foco no desenvolvedor | ⚠️ Limitado | ✅Básico | ❌ Nenhum | Desenvolvedores que buscam integração rápida com IDEs e CI/CD |

| Black Duck | Análise aprofundada de código aberto e conformidade com licenças | ⚠️ Limitado | ✅ Avançado | ❌ Nenhum | Grande enterpriseexigindo gerenciamento detalhado de licenças e políticas |

| veracode | Enterprise integração de conformidade e segurança de aplicativos | ❌ Nenhum | ✅ Avançado | ❌ Nenhum | Organizações regulamentadas com foco em governança e auditabilidade. |

| Ciclo de vida do Sonatype | Automação de políticas e segurança da cadeia de suprimentos | ✅ Alcance parcial | ✅ Avançado | ❌ Nenhum | Equipes que precisam de governança automatizada em todas as áreas SDLC |

| Raio X JFrog | Análise binária e de contêineres | ⚠️ Básico | ✅ Avançado | ⚠️ Disponível em premium da empresa | Equipes que utilizam o ecossistema JFrog para segurança de artefatos e contêineres |

| Checkmarx Um | Plataforma unificada de segurança de aplicativos com SCA | ✅ Análise de Caminho Explorável | ✅ Avançado | ⚠️ Parcial | Enterprisejá utiliza o Checkmarx para análise estática. |

| Cadeia de Suprimentos Semgrep | Leve e focado em desenvolvedores. SCA | ✅ Baseado na acessibilidade | ✅Básico | ❌ Nenhum | Equipes pequenas que desejam uma adoção rápida e fácil. |

| Mend.io | Detecção e conformidade de riscos de código aberto | ⚠️ Baseado em EPSS | ✅Básico | ❌ Nenhum | Organizações que buscam alertas automatizados de vulnerabilidade e licenças |

| Segurança OX | Nativo de DevSecOps pipeline proteção | ⚠️ Limitado | ✅Básico | ❌ Nenhum | Equipes focadas em garantir CI/CD fluxos de trabalho de ponta a ponta |

O mais avançado SCA Ferramenta para DevSecOps

Visão geral:

Xygeni SCA ferramentas de segurança open source security mais fácil para os desenvolvedores. Em vez de simplesmente listar todas as vulnerabilidades conhecidas, elas ajudam você a se concentrar no que realmente importa, verificando se o código de risco é de fato acessível, explorável ou representa uma ameaça real.

Além disso, o Xygeni escaneia em tempo real e se adapta perfeitamente ao seu CI/CD, e até mesmo detecta perigos ocultos, como malware em dependências. Ele também cuida dos riscos de licença e conformidade, para que você não precise lidar com eles manualmente.

Simplificando, Xygeni-SCA é um dos melhores SCA ferramentas disponíveis. Elas ajudam você a proteger sua cadeia de suprimentos, corrigir problemas rapidamente e manter o foco no envio do código, sem atrasar sua entrega.

Principais Recursos:

- Insights sobre Riscos de Remediação

Antes de aplicar um patch, o Xygeni mostra as compensações: o que foi corrigido, o que pode apresentar problemas e quais novos riscos podem ser introduzidos. Dessa forma, você escolhe a atualização mais inteligente, não apenas a próxima versão. - Detecção Avançada de Vulnerabilidades

Integrado com NVD, OSV e GitHub Advisories para visibilidade completa dos riscos de código aberto. Como resultado, as equipes obtêm inteligência de ameaças precisa e oportuna. - Funis de Priorização

Pontuação de risco personalizável com base na gravidade, explorabilidade (EPSS), impacto comercial e alcance. Consequentemente, você se concentra no que realmente importa. - Análise de Acessibilidade e Explorabilidade

Detecta quais vulnerabilidades são realmente acessíveis durante o tempo de execução e qual a probabilidade de serem exploradas. Portanto, as equipes evitam perder tempo com alarmes falsos. - CI/CD & Pull Request Integração

Verifica automaticamente durante as compilações e pull requests para detectar problemas precocemente, ou seja, as verificações de segurança acontecem sem atrasar a entrega. - Correção automatizada

Sugere ou aplica correções diretamente no desenvolvedor pipelines, para que as equipes possam resolver problemas mais rapidamente com o mínimo de esforço manual. - Detecção de malware em tempo real

Bloqueia malware oculto em pacotes de código aberto usando análise baseada em comportamento e sinais de alerta precoce. Enquanto isso, isso fornece proteção contínua. - Gerenciamento de conformidade de licenças

Ajuda você a rastrear e cumprir licenças de código aberto usando as melhores práticas do OWASP. Consequentemente, ele reduz o risco legal e aplica a política. - SBOM & Geração VDR

Gera listas de materiais de software e relatórios de divulgação de vulnerabilidades sob demanda para garantir transparência e atender aos requisitos de conformidade.

Por que escolher a Xygeni?

- Detecção antecipada exclusiva de malware → Xygeni é o único SCA ferramenta com varredura de malware em tempo real e baseada em comportamento em dependências de código aberto e fluxos de trabalho DevOps.

- Mais do que apenas detecção de vulnerabilidades → Inclui proteção contra malware, governança de licenças e correção automatizada em uma plataforma unificada.

- Priorização mais inteligente → Combina EPSS, acessibilidade e contexto de negócios para garantir que sua equipe se concentre nos riscos mais críticos.

- Criado para desenvolvedores → Sem emenda CI/CD integração, varredura em tempo real e correções acionáveis — tudo sem interromper a entrega.

- Defesa proativa da cadeia de suprimentos → Detecta erros de digitação, confusão de dependências e ameaças de dia zero antes que cheguem à produção.

💲 Preços*:

- Começa em US$ 33/mês para a plataforma completa tudo-em-um, sem taxas ocultas ou custos extras para recursos críticos.

- Ao contrário de outros fornecedores, ele inclui tudo: SCA, SAST, CI/CD Segurança, Detecção de Segredos, IaC Security, e digitalização de contêineres, tudo em um plano unificado.

- Além disso, existem sem limites para repositórios ou colaboradores, sem preços por assento, sem limites de uso e sem surpresas.

2. Snyk SCA ferramenta

Visão geral:

Snyk é um dos mais conhecidos Ferramentas de segurança Sca, amplamente favorecido por sua abordagem do desenvolvedor em primeiro lugar e ferrolhos de sobrepor podem ser usados para proteger uma porta de embutir pelo lado de fora. Alguns kits de corrente de segurança também permitem travamento externo com chave ou botão giratório. fortes integrações de ecossistemas. Desde o início, ele permite que as equipes detectem e remediem vulnerabilidades diretamente em seus ambientes de desenvolvimento, tornando-o especialmente atraente para fluxos de trabalho DevSecOps ágeis.

No entanto, embora seja amplamente adotado, o Snyk concentra-se principalmente em SCA e carece de recursos avançados, como análise de acessibilidade, pontuação de explorabilidade e detecção de malware em tempo real. Como resultado, sua cobertura pode ser insuficiente para equipes que buscam segurança de código aberto mais abrangente.

Principais Recursos:

- Integração centrada no desenvolvedor → Funciona especificamente em IDEs, Git e CI/CD pipelines para detectar vulnerabilidades o mais cedo possível na codificação e pull requests.

- Priorização baseada em risco → Combina EPSS, CVSS, maturidade de exploração e acessibilidade para criar uma pontuação de risco dinâmica.

- Correções automatizadas → Oferece notavelmente um clique pull requests com patches recomendados e caminhos de atualização para acelerar a correção.

- Monitoramento contínuo → Consequentemente, rastreia vulnerabilidades recentemente divulgadas em todos os ambientes e mantém as equipes informadas em tempo real.

- Gestão de Licenças e Conformidade → Além disso, oferece suporte a políticas de governança e aplicação de licenças por meio de relatórios personalizáveis e automação.

Desvantagens:

- Sem detecção de malware → Não protege contra malware desconhecido ou ataques à cadeia de suprimentos, como typosquatting.

- Cobertura limitada da cadeia de suprimentos → Concentra-se apenas em CVEs conhecidos, sem detecção de anomalias ou recursos de integridade de compilação.

- O preço cresce rapidamente → Como todos os Produtos são vendidos individualmente, os custos são escalonados por colaborador e recurso, dificultando o gerenciamento do orçamento em equipes maiores.

💲 Preço*:

- Começa com 200 testes/mês no plano Equipe - no entanto, SCA não está incluído e deve ser adquirido como um complemento. Também não pode ser executado de forma independente sem um plano básico.

- Recursos vendidos separadamente — O preço da Snyk é modular, exigindo compras individuais para SCA, Segurança de Contêineres, IaC, Segredos e outros.

- Escalas de custo total por recurso — o preço depende do número de recursos selecionados e todos são cobrados juntos no mesmo plano.

- Sem preços públicos para cobertura completa — você precisará de um orçamento personalizado. Consequentemente, os custos aumentam rapidamente à medida que a utilização e o tamanho da equipe aumentam.

3. BlackDuck por Sinopse SCA ferramenta

Visão geral:

Pato Preto por Synopsys é um dos mais estabelecidos ferramentas de análise de composição de software, focado especificamente na identificação e gerenciamento de riscos em código de terceiros e de código aberto. Para atingir isso, ele fornece visibilidade profunda em toda a cadeia de suprimentos de software por meio de uma combinação de tecnologias de digitalização e oferece forte suporte para conformidade de licença e SDLC integração.

No entanto, pode ser pesado de gerenciar para algumas equipes e, mais importante, não tem facilidade de uso centrada no desenvolvedor e proteção contra malware em tempo real. Consequentemente, as equipes podem enfrentar atrito ao tentar incorporá-lo perfeitamente em fluxos de trabalho DevSecOps de movimento rápido.

Principais Recursos:

- Análise abrangente de componentes → Verifica vulnerabilidades, conformidade de licenças e riscos de qualidade em código-fonte, binários, artefatos e contêineres.

- Técnicas de digitalização múltiplas → Suporta análise de dependência, binária, de código impresso e de snippet para detectar até mesmo componentes não declarados.

- Priorização de Risco → Aproveita especificamente os Black Duck Security Advisories para avaliar a gravidade, o impacto e o contexto, permitindo uma correção mais informada.

- Gerenciamento e automação de políticas → Dessa forma, permite a aplicação de políticas de uso de código aberto em todos os estágios de desenvolvimento, construção e implantação.

- SBOM Geração e Monitoramento → Criar, importar e monitorar SBOMs com suporte SPDX/CycloneDX para transparência e conformidade.

Desvantagens:

- Nenhuma detecção de malware em tempo real → Não é possível detectar ou bloquear malware proativamente em dependências de código aberto.

- Despesas operacionais pesadas → Devido à sua profundidade, pode ser necessário usar muitos recursos para implantar, dimensionar e manter em vários ambientes.

- Experiência limitada de desenvolvedor → Também não há integração perfeita com o IDE e nem UX voltado para o desenvolvedor, o que pode retardar a adoção e aumentar o atrito para as equipes de engenharia.

💲 Preço*:

- Começa em US$ 525/ano por membro da equipe (Security Edition) — cobrado anualmente, com uma mínimo de 20 usuários.

- Sem flexibilidade — todos os usuários devem ser licenciados igualmente em toda a organização.

- A Supply Chain Edition requer preços personalizados — necessário para recursos avançados como varredura binária, análise de snippet e SBOM automação.

4. Veracódigo SAST ferramenta

Visão geral:

Análise de composição de software da Veracode (SCA) faz parte de sua plataforma de segurança de aplicativos mais ampla. Especificamente, ele se concentra na identificação de vulnerabilidades e riscos de licença em componentes de código aberto, com forte ênfase em enterprise conformidade e aplicação de políticas.

No entanto, embora seja bem integrado ao ecossistema Veracode, ele, em última análise, carece de contexto de explorabilidade mais profundo e recursos de automação amigáveis ao desenvolvedor encontrados em ferramentas de análise de composição de software mais modernas. Como resultado, as equipes podem achar mais difícil priorizar ameaças reais ou agilizar a correção em ambientes de desenvolvimento de ritmo acelerado.

Principais Recursos:

- Plataforma Integrada AppSec → SCA funciona como parte do conjunto abrangente da Veracode, simplificando assim os esforços de segurança em testes estáticos, dinâmicos e de código aberto.

- Escaneamento Automatizado → Detecta automaticamente vulnerabilidades em componentes de código aberto, especialmente durante análises de código programadas ou acionadas.

- Relatórios detalhados → Consequentemente, fornece relatórios abrangentes sobre vulnerabilidades e conformidade de licenças para dar suporte enterprise- gerenciamento de risco de nível.

- Aplicação da política → Permite que as organizações definam e apliquem políticas de segurança e conformidade de forma consistente em todos os pipelines.

Desvantagens:

- Sem EPSS ou Análise de Acessibilidade → Como resultado, falta priorização de vulnerabilidades com base na capacidade de exploração ou relevância do tempo de execução.

- Sem detecção de malware → Não é possível identificar ou bloquear proativamente componentes maliciosos de código aberto em tempo real.

- Menos amigável ao desenvolvedor → Além disso, seu design focado na plataforma pode limitar a integração perfeita com diversas ferramentas de desenvolvimento e fluxos de trabalho.

💲 Preço*:

- O valor médio do contrato é de US$ 18,633/ano - baseado em dados de compra de clientes reais.

- Nenhum plano completo, Contudo, SCA deve ser adquirido junto com outras soluções Veracode para cobertura total.

- Cotações personalizadas necessárias, como resultado, não há preços transparentes ou de autoatendimento disponíveis.

5. Ciclo de vida do Sonatype Nexus

Visão geral:

Ciclo de vida do Sonatype é um poderoso SCA Ferramenta desenvolvida para ajudar equipes a gerenciar a segurança e a governança de código aberto durante todo o ciclo de vida do desenvolvimento de software. Para começar, oferece recursos úteis como aplicação automatizada de políticas, detecção de riscos em tempo real e ferramentas que ajudam os desenvolvedores a corrigir problemas rapidamente.

No entanto, muitos de seus principais recursos exigem componentes extras da plataforma. Além disso, o preço é dividido entre os diferentes módulos, o que dificulta a compreensão antecipada do custo total. Como resultado, equipes que buscam uma solução mais simples e previsível podem ter dificuldade para gerenciar tanto a configuração quanto o orçamento.

Principais Recursos:

- Governança Automatizada → Aplica políticas de segurança e licença personalizadas durante todo o desenvolvimento, CI/CD, e implantação pipelines. In This Way, as organizações podem manter uma consistência standards em todas as equipes.

- Detecção de vulnerabilidades em tempo real → Monitora continuamente vulnerabilidades conhecidas e riscos de licença em componentes de código aberto. Como resultado, as equipes ganham consciência mais rapidamente das ameaças emergentes.

- Gerenciamento de dependências orientado por IA → Aplica automaticamente isenções e atualizações com base em avaliações de risco dinâmicas. Além disso, isso reduz o esforço manual e melhora a consistência.

- Motor de Priorização → Usa acessibilidade e sinais em tempo real para revelar as ameaças mais impactantes para correção. Consequentemente, os desenvolvedores podem se concentrar no que realmente importa em vez de ficar buscando informações irrelevantes.

- Developer Dashboard → Centraliza insights para desenvolvedores dentro de suas ferramentas existentes para melhorar a adoção e reduzir o tempo de resposta. Notavelmente, isso melhora a colaboração entre segurança e engenharia.

- SBOM e Autônoma → Oferece exportação nos formatos SPDX e CycloneDX. Contudo, o suporte completo de automação e conformidade pode exigir componentes adicionais.

Desvantagens:

- Nenhuma detecção de malware em tempo real → Como resultado, falta-lhe uma defesa proativa contra pacotes maliciosos de código aberto que podem comprometer o seu pipeline.

- Requisitos da plataforma modular → Em outras palavras, os recursos principais só funcionam se você adicionar ferramentas extras como o IQ Server, SBOM Gerenciador ou Firewall.

- Modelo de preços fragmentado → Consequentemente, as equipes precisam comprar várias licenças e complementos, o que aumenta o custo e a complexidade da configuração à medida que você cresce.

💲 Preço*:

- A partir de US$ 57.50/mês por usuário; no entanto, também requer uma licença separada do IQ Server, disponível somente por meio de orçamento personalizado.

- Adicionalmente, não há preços unificados, recursos como SBOM, Firewall e Container Security devem ser adquiridos individualmente.

- Como resultado, o modelo de licenciamento fragmentado faz com que o custo total aumente com base nas ferramentas, na contagem de usuários e na configuração da implantação.

6. Raio X Jfrog SCA ferramenta

Visão geral:

Raio X JFrog é uma ferramenta de análise de composição de software desenvolvida para proteger binários, contêineres e pacotes de código aberto. Integra-se perfeitamente à plataforma JFrog, oferecendo detecção antecipada e monitoramento contínuo em todo o processo. SDLC. Como resultado, os desenvolvedores podem detectar riscos precocemente sem alterar a forma como trabalham.

No entanto, alguns de seus recursos mais avançados, como detecção de malware e pontuação de risco profunda, dependem de sistemas proprietários. Além disso, o acesso a esses recursos geralmente exige a compra de módulos extras. Consequentemente, as equipes podem enfrentar custos e complexidade adicionais durante a configuração.

Principais Recursos:

- Varredura Recursiva → Faz uma varredura profunda em binários, contêineres e pacotes de código aberto. Como resultado, você obtém visibilidade completa de vulnerabilidades e riscos de licença.

- Detecção de malware e ameaças → Utiliza informações internas sobre ameaças para detectar componentes maliciosos. Isso inclui, em especial, riscos não listados em feeds públicos de CVE.

- SBOM e Suporte VEX → Gera SPDX e CycloneDX SBOMs com anotações VEX. Em outras palavras, ajuda as equipes a se manterem em conformidade e prontas para auditoria.

- Políticas de Risco Operacional → Bloqueia pacotes não confiáveis com base na idade, atividade do colaborador e tendências de uso. Consequentemente, componentes de risco são excluídos precocemente.

- IDE e CI/CD Integração → Fornece feedback em tempo real diretamente nas ferramentas de desenvolvimento e pipelines. Dessa forma, a segurança é reforçada sem atrasar a entrega.

- Pesquisa de segurança com tecnologia → Enriquece os CVEs com insights contextuais de pesquisas internas. Para isso, as equipes obtêm maior clareza sobre os riscos reais.

Desvantagens:

- Nenhuma pontuação de explorabilidade (por exemplo, EPSS) → portanto, a priorização carece de contexto de tempo de execução e acessibilidade.

- Fortemente acoplado ao ecossistema JFrog → Por causa disso, é ideal apenas para usuários que já usam o JFrog; o uso autônomo é limitado.

- Recursos avançados exigem licenciamento extra → Por exemplo, recursos como Advanced Security ou Runtime Integrity estão disponíveis apenas em planos de nível superior.

💲 Preço*:

- Começa em US $ 960 / mês. SCA os recursos estão bloqueados atrás do Enterprise Nível X.

- Adicionalmente, recursos principais como Package Curation e Runtime Integrity são vendidos separadamente.

- Contudo, o preço é fragmentado e cresce rapidamente com complementos e escala de implantação.

7. Checkmarx Um SCA

Visão geral:

Checkmarx Um SCA fornece análise de composição de software como parte de uma plataforma de segurança de aplicativo mais ampla. Especificamente, ele ajuda a detectar vulnerabilidades de código aberto, riscos de licença e pacotes maliciosos, oferecendo recursos avançados como detecção de caminho explorável e ferrolhos de sobrepor podem ser usados para proteger uma porta de embutir pelo lado de fora. Alguns kits de corrente de segurança também permitem travamento externo com chave ou botão giratório. SBOM geração.

No entanto, ele não possui proteção contra malware integrada em todo o SDLC e não oferece priorização em tempo real, baseada em acessibilidade. Além disso, recursos que são tipicamente unificados em outras plataformas exigem módulos separados aqui. Como resultado, sua dependência de enterprise licenciamento e complementos modulares podem aumentar significativamente a complexidade e o custo para as equipes de segurança.

Principais Recursos:

- Detecção de caminho explorável → Destaca quais vulnerabilidades são realmente alcançáveis durante o tempo de execução. Como resultado, as equipes podem priorizar o que realmente importa.

- Detecção de Pacote Malicioso → Identifica componentes de código aberto como armas. Deste jeito, as ameaças à cadeia de suprimentos são bloqueadas antes de chegarem à produção.

- Digitalização de Pacotes Privados → Verifica pacotes proprietários e internos, mesmo que eles não estejam listados em registros públicos. portanto, riscos ocultos não passam despercebidos.

- Análise de Risco de Licença → Sinaliza problemas de licença de código aberto com relatórios claros e práticos. In This Way, os riscos legais e de conformidade são mais fáceis de gerenciar.

- SBOM Generation → Exporta SPDX e CycloneDX SBOMs em um clique. adequadamente, simplifica auditorias e dá suporte aos requisitos regulatórios.

- Digitalização de código gerado por IA → Analisa código assistido por IA em busca de riscos de segurança ocultos e violações de políticas. Consequentemente, você mantém o controle, mesmo ao usar código generativo.

Desvantagens:

- Nenhuma detecção de malware em tempo real → Falta varredura comportamental contínua para ameaças emergentes.

- nenhum nativo CI/CD or pipeline integração para SCA → Em vez disso, ele depende de uma integração mais ampla da plataforma Checkmarx, o que adiciona sobrecarga de configuração.

- A configuração modular aumenta a complexidade → Completo SCA a cobertura pode exigir pareamento com outras soluções Checkmarx.

- Somente licenciamento personalizado → Sem preços de autoatendimento, o orçamento e a aquisição se tornam menos previsíveis e mais demorados.

💲 Preço*:

- Começa em enterprise-preços por nível: implantações relatadas vai de $ 75,000 a $ 150,000 / ano.

- Nenhum plano completo, em vez de, SCA é uma das muitas soluções modulares; a cobertura completa requer o agrupamento de diversas ferramentas.

8. Semgrep SCA ferramenta

Visão geral:

Cadeia de Suprimentos Semgrep é um peso leve SCA Solução projetada para desenvolvedores. Ela reduz a fadiga de alertas usando priorização baseada em acessibilidade e oferece recursos essenciais, como conformidade com licenças, SBOM geração e remediação acionável.

No entanto, carece de proteções críticas para CI/CD pipelines, sistemas de construção e ameaças de malware. Como resultado, etapas-chave da cadeia de suprimentos de software permanecem expostas, limitando sua adequação para programas abrangentes de AppSec.

Principais Recursos:

- Priorização baseada em acessibilidade → Sinaliza apenas vulnerabilidades invocadas em tempo de execução.

- Aplicação da conformidade da licença → Como resultado, ele pode bloquear pacotes arriscados diretamente no nível de RP para evitar que violações sejam mescladas.

- SBOM Generation → Suporta CycloneDX com pesquisa de dependência completa.

- UX centrado no desenvolvedor → Integra-se com IDEs, GitHub, GitLab e populares CI/CD ferramentas.

- Insights de remediação → Por esse motivo, ele destaca as linhas de código afetadas e fornece orientações passo a passo para agilizar as correções.

Desvantagens:

- Não CI/CD or Build Security → Portanto, não pode garantir pipelines, compilações ou artefatos de produção.

- Sem detecção de malware → Consequentemente, ele não consegue identificar pacotes maliciosos na sua cadeia de suprimentos de software.

- Conjunto de recursos fragmentados → Requer compras separadas para os módulos Código, Cadeia de Suprimentos e Segredos.

- Os custos aumentam rapidamente → Na verdade, o preço baseado no colaborador aumenta rapidamente com o tamanho da equipe.

💲 Preço*:

- Começa em US$ 40/mês por colaborador por produto.

- Nenhuma plataforma completaÉ necessário comprar cada produto separadamente para cobrir o valor total. SDLC.

- Bloqueio de licençaTodos os colaboradores devem ter licenças iguais para todos os módulos.

9. Mend.io SCA ferramenta

Visão geral:

Mend.io SCA faz parte de uma plataforma completa de AppSec, desenvolvida para encontrar e corrigir vulnerabilidades de código aberto, problemas de licença e ameaças à cadeia de suprimentos. Em particular, oferece análise de acessibilidade e priorização inteligente para ajudar você a se concentrar em riscos reais, não apenas em contagens brutas de CVE.

No entanto, a maioria dos recursos principais só estão disponíveis com um premium licença. Como resultado, equipes que buscam flexibilidade podem precisar pagar pelo pacote completo, o que pode aumentar os custos gerais e limitar a adoção.

Principais Recursos:

- Análise de Acessibilidade → Sinaliza apenas as vulnerabilidades que são realmente exploráveis no seu código. Assim, as equipes não perdem tempo com problemas de baixo risco.

- Priorização de Risco Baseada em EPSS → Combina pontuações de gravidade do CVSS com dados de exploração para classificar as ameaças mais relevantes. Consequentemente, os desenvolvedores podem corrigir o que é urgente primeiro.

- Alertas de conformidade de licença → Identifica licenças de código aberto problemáticas com antecedência e oferece suporte à aplicação em tempo real. Dessa forma, você reduz riscos legais e operacionais.

- SBOM Generation → Produz legível por máquina SBOMnos formatos SPDX e CycloneDX. Para isso, ele ajuda você a se manter em conformidade e pronto para auditoria.

Desvantagens:

- Sem detecção de malware → Falta varredura proativa de pacotes maliciosos de código aberto, deixando lacunas na proteção da cadeia de suprimentos.

- Contexto de Exploração Limitada → Embora inclua EPSS, Mend SCA não fornece acessibilidade em nível de tempo de execução ou rastreabilidade de funções em profundidade.

- Automação de política personalizada restrita → Automação menos granular para bloqueio de vulnerabilidades ou aplicação de pré-fusão em comparação com plataformas mais especializadas.

- Forte dependência da integração de plataformas → SCA os recursos são fortemente acoplados ao conjunto completo do Mend, limitando a flexibilidade para equipes que usam outras ferramentas em seus SDLC.

💲 Preço*:

- Começa em US$ 1,000/ano por desenvolvedor contribuinte — inclui SCA, SAST, digitalização de contêineres e muito mais.

- Aplicam-se custos adicionais para Mend AI Premium, DAST, segurança de API e serviços de suporte, consequentemente, a proteção avançada aumenta significativamente o preço base.

- Nenhuma flexibilidade baseada no uso, como resultado, o custo aumenta acentuadamente com o tamanho da equipe e a adoção de recursos.

10. Segurança OX SCA ferramenta

Visão geral:

Segurança OX SCA foi projetado para proteger dependências de código aberto usando fluxos de trabalho nativos do DevSecOps. Notavelmente, ele apresenta ideias inovadoras como a Pipeline Lista de materiais (PBOM), que traz visibilidade além do tradicional SBOMs. Além disso, ele automatiza tarefas de correção, ajudando equipes a gerenciar vulnerabilidades de forma mais eficiente durante o desenvolvimento e na produção.

No entanto, ainda faltam alguns recursos essenciais. Por exemplo, não oferece análise aprofundada de explorabilidade, detecção de malware em tempo real ou contexto de execução rico. Como resultado, as equipes de segurança podem ter dificuldade em priorizar ameaças reais. Isso significa mais fadiga de alertas, mais triagem manual e proteção potencialmente mais fraca em toda a cadeia de suprimentos de software.

Principais Recursos:

- Visibilidade PBOM → Vai além standard SBOMs oferecendo pipelineInsights em nível de complexidade. Assim, as equipes obtêm uma visão mais clara dos riscos da cadeia de suprimentos.

- Remediação automatizada de riscos → Detecta e corrige problemas em ambientes de desenvolvimento e pós-produção. Isso ajuda a reduzir o tempo de resposta e a sobrecarga operacional.

- CI/CD & Integração de ferramentas de desenvolvimento → Conecta-se com o seu existente pipelinee ferramentas para desenvolvedores. Dessa forma, minimiza interrupções e mantém os fluxos de trabalho seguros.

Desvantagens:

- Sem detecção de malware → Não é possível detectar pacotes maliciosos ou backdoors nas dependências do OSS.

- Análise de Acessibilidade Superficial → Falta rastreamento de exploração em tempo de execução e insights detalhados em nível de função.

- Maturidade de mercado limitada → Como um fornecedor mais novo, a profundidade da integração e o suporte da comunidade ainda estão evoluindo.

💲 Preço*:

- Orçamento personalizado necessário:Portanto, não há preços públicos nem plano de autoatendimento disponível.

- Falta de preços transparentes e pouco claro SCA- oferta única. Como resultado, o custo total é difícil de estimar.

Resumo Rápido

- Xygeni: Completo SCA Proteção com análise de alcance, pontuação de explorabilidade e detecção de malware em tempo real em toda a rede. CI/CD pipelines.

- SnykFerramenta amigável para desenvolvedores que permite a rápida verificação e correção de vulnerabilidades em IDEs e pipelines.

- Black Duck : EnterpriseVisibilidade de alto nível nas bibliotecas de código aberto e controle rigoroso de conformidade com as licenças.

- veracodePlataforma integrada de segurança de aplicativos (AppSec) focada na aplicação de políticas e governança para grandes organizações.

- Ciclo de vida do SonatypeGestão automatizada de políticas e visibilidade da cadeia de suprimentos com rastreamento detalhado de dependências.

- Raio X JFrogAnálise avançada de binários e contêineres, ideal para equipes que já utilizam o ecossistema JFrog.

- Checkmarx UmSolução unificada de segurança de aplicativos com detecção de caminhos exploráveis e modular. enterprise cobertura.

- Cadeia de suprimentos Semgrep: Leve e com foco na acessibilidade. SCA Para pequenas equipes que precisam de rápida implementação.

- Mend.io: SCA Plataforma que combina acessibilidade e pontuação EPSS para ajudar a priorizar e corrigir riscos de código aberto.

- Segurança OXFerramenta nativa de DevSecOps com pipelineVisibilidade em nível de nível e correção automatizada em todos os fluxos de trabalho.

Por que Xygeni-SCA É a escolha mais inteligente

Xygeni SCA As ferramentas de segurança são criadas para a forma como as equipes modernas desenvolvem hoje. Elas não se limitam a sinalizar pacotes desatualizados. Em vez disso, adicionam inteligência de ameaças em tempo real, priorização mais inteligente e automação sem intervenção manual, garantindo que a segurança flua naturalmente com o seu desenvolvimento, e não contra ele.

Veja como o Xygeni eleva o padrão das ferramentas de análise de composição de software:

Detecção Precoce de Malware

O Xygeni detecta pacotes maliciosos antes que eles cheguem à sua base de código. Isso inclui dependências com erros de digitação e ameaças à cadeia de suprimentos, como confusão de dependências. Como resultado, você previne problemas precocemente e mantém seu código seguro. pipeline limpar \ limpo.

Acessibilidade e pontuação EPSS

Em vez de sobrecarregar sua equipe com alertas irrelevantes, o Xygeni se concentra no que é realmente explorável em seu código. Consequentemente, você reduz o ruído e se concentra apenas nas vulnerabilidades mais relevantes.

Remediação Automática em Pull Requests

O Xygeni sugere automaticamente a solução mais segura ou até mesmo abre uma pull request para você. Assim, sua equipe pode corrigir problemas mais rapidamente, sem interromper o fluxo de trabalho normal.

Detecção de riscos de remediação e alterações disruptivas

O Xygeni vai além da aplicação de patches tradicionais, analisando como cada atualização afeta sua base de código. Seu mecanismo de correção compara as versões linha por linha para detectar problemas. alterações incompatíveis, métodos excluídos e modificações na API. antes de mesclar.

Cada solução sugerida é classificada por Risco baixo, médio ou alto, mostrando o caminho mais seguro a seguir. Dessa forma, você pode decidir com confiança quais correções aplicar — equilibrando segurança, estabilidade e velocidade de desenvolvimento.

Saiba antes de aplicar patches

Antes commitAo atualizar qualquer sistema, o Xygeni explica exatamente o que cada correção faz. Você verá quais CVEs ela corrige, se introduz novos riscos e se pode afetar a compilação. Essa transparência ajuda você a agir com confiança e evitar retrabalho desnecessário.

Entenda o impacto no nível do código

O Xygeni destaca métodos excluídos ou modificados, arquivos afetados e possíveis erros de compilação antes da mesclagem. Assim, você evita falhas de compilação e mantém até mesmo caminhos críticos estáveis.

CI/CD-Nativo por Design

O Xygeni se adapta aos seus fluxos de trabalho existentes sem atrito. Funciona com GitHub Actions, GitLab, Jenkins, Bitbucket e outros. Acima de tudo, ele se integra facilmente sem causar lentidão.

SBOM e Licença Guardrails

Xygeni gera SPDX ou CycloneDX SBOMs automaticamente e aplica as regras de conformidade de licença em tempo real. Dessa forma, você permanece pronto para auditoria e em conformidade durante todo o ciclo de vida do desenvolvimento.

Em suma, Xygeni SCA As ferramentas de segurança ajudam você a corrigir o que importa, evitar problemas e distribuir código seguro com confiança. Você não apenas busca problemas, você os resolve de forma inteligente.

Considerações Finais

Por que a ferramenta certa de análise de composição de software é importante para Open Source Security

O código aberto está em toda parte e é a base de quase todos os aplicativos modernos. Mas com essa velocidade e flexibilidade vêm os riscos: vulnerabilidades ocultas, violações de licenças e até mesmo ataques à cadeia de suprimentos. É por isso que escolhendo a Análise de Composição de Software correta (SCA) não é mais opcional. É essencial.

Ainda assim, nem todos SCA As ferramentas de segurança são projetadas para atender às demandas do desenvolvimento no mundo real. Algumas inundam as equipes com falsos positivos. Outras deixam passar ameaças reais, como malware oculto em pacotes, falhas exploráveis ou vulnerabilidades que de fato se manifestam no código. Como resultado, as equipes de segurança e engenharia acabam perdendo tempo com ruído, enquanto problemas perigosos chegam à produção.

É aqui que Xygeni-SCA a Jitterbit

Ele vai além das varreduras básicas e se concentra no que realmente importa: priorizar vulnerabilidades alcançáveis e exploráveis, bloquear pacotes maliciosos e ajudar você a corrigir problemas rapidamente. sem atrasar sua equipe. Com automação inteligente e profunda CI/CD integração, ele oferece suporte ao desenvolvimento seguro sem atrapalhar.

Resumindo, se você quiser open source security que é preciso, prioriza o desenvolvedor e está pronto para as ameaças atuais da cadeia de suprimentos de software, Xygeni-SCA é a escolha mais inteligente.

Isenção de responsabilidade: O preço é indicativo e baseado em informações publicamente disponíveis. Para cotações precisas e atualizadas, entre em contato diretamente com o fornecedor.