Современное развитие pipelines работают на основе программного обеспечения с открытым исходным кодом. Но без должной прозрачности ваша организация может подвергаться лицензионным рискам, уязвимостям и растущему давлению со стороны регулирующих органов. Именно поэтому крайне важно принять лучшие практики раскрытия компонентов с открытым исходным кодом клиентами подкрепить эти раскрытия действиями, используя лучшие решения для защиты компонентов с открытым исходным кодом.

В этом руководстве мы рассмотрим, как создать прозрачный и заслуживающий доверия процесс раскрытия информации с помощью SBOMs, VDR и право open source security сканерКаждый шаг соответствует действующим нормам и правилам. enterprise ожидания.

1. Почему важны передовые практики раскрытия компонентов с открытым исходным кодом

Использование компонентов с открытым исходным кодом standard Практически во всех процессах разработки. Однако без чёткого раскрытия информации вы рискуете:

- Правовые нарушения из-за неизвестных лицензий

- Атаки на цепочки поставок с использованием вредоносных пакетов

- Потерянные сделки из-за ненадлежащей документации по соблюдению нормативных требований

Чтобы избежать этих ловушек, ваша стратегия раскрытия информации должна быть полной, точной и актуальной. лучшие решения для защиты компонентов с открытым исходным кодом обеспечивает сочетание прозрачности и реального снижения рисков.

2. Автоматизировать SBOM и VDR для прозрачности компонентов с открытым исходным кодом

Чтобы применять лучшие практики раскрытия информации о компонентах с открытым исходным кодом клиентам, важнейшей основой является автоматизация. Вместо ручного составления списков пакетов командам следует использовать инструменты, которые генерируют полную и standards-совместимый Спецификация программного обеспечения (SBOM) и точный Отчет о раскрытии уязвимостей (VDR).

An SBOM подробности каждый компонент с открытым исходным кодом Используется в вашем приложении, включая прямые и транзитивные зависимости, с такой информацией, как номера версий, лицензии и происхождение. Это больше не является обязательным. Такие правила, как NIS2 и Указ президента 14028 требуют полной прозрачности всей цепочки поставок программного обеспечения.

Однако одного списка недостаточно. VDR даёт вам и вашим клиентам реальные ответы: какие компоненты уязвимы, можно ли эксплуатировать эти уязвимости и какие меры по их снижению были приняты. VDR особенно полезны в регулируемых отраслях, где поставщики программного обеспечения должны демонстрировать не только то, что они используют, но и то, как они управляют рисками.

С Xygeni, SBOM и генерация VDR встроена в вашу разработку pipelineСистема автоматически собирает метаданные о зависимостях, дополняет их информацией о лицензировании и уязвимостях и экспортирует их в отраслевые форматы, такие как СПДКС и ЦиклонDXЭти отчеты отвечают самым строгим требованиям соответствия и способствуют раскрытию информации на основе доверия в рабочих процессах, связанных с клиентами, аудитом и закупками.

3. Сканируйте зависимости с помощью анализаторов, учитывающих экосистему

Корректное раскрытие информации начинается с тщательного сканирования. Для обеспечения полноты данных необходимы анализаторы, разработанные для каждой экосистемы пакетов: npm, Maven, PyPI, NuGet и другие.

Ксигени open source security сканер Использует анализаторы, специфичные для конкретного языка, чтобы выйти за рамки статического анализа манифеста. Эти анализаторы обнаруживают фактические прямые и транзитивные компоненты, используемые в ваших сборках, определяют версии и собирают ключевые метаданные, такие как:

- Типы лицензий

- Происхождение компонентов

- Поддерживающая личность

- Возраст упаковки или статус обслуживания

Такой уровень детализации крайне важен для применения передовых практик раскрытия информации о компонентах с открытым исходным кодом клиентам. Универсальные сканеры пропускают критически важные индикаторы, такие как внутренние пакеты npm, не имеющие области действия, которые могут случайно попасть в открытый реестр.

4. Выявляйте рискованные и подозрительные компоненты, прежде чем раскрывать их.

Высококачественный процесс раскрытия информации выходит за рамки инвентаризации, он включает в себя фильтрация рисков. Вот где Ксигени open source security сканер Он выделяется среди других. Он включает в себя специальные детекторы для:

- Путаница зависимостей: Перехват внутренних имен пакетов, совпадающих с публичными.

- Typosquatting: Блокируйте похожие пакеты, предназначенные для обмана.

- Malware: Выявление вредоносного поведения в скриптах времени установки или выполнения.

- Подозрительные сценарии: Обнаружение ненадежных команд оболочки или закодированной логики.

- Аномальные пакеты: Выделение необычных или нестандартных компонентов.

- Модули npm без области действия: Отметить внутренний код, который может быть опубликован случайно.

Эти возможности делают open source security сканер — важнейшая часть лучших решений по защите компонентов с открытым исходным кодом, гарантирующая, что раскрываемая вами информация отражает подход, в первую очередь ориентированный на безопасность, прежде чем попадет к вашим клиентам.

| Package Manager | Язык | Поддерживаемые файлы зависимостей |

|---|---|---|

| Специалист | Java | пом.xml |

| Gradle | Ява, Котлин | build.gradle, build.gradle.kts, gradle.lockfile, gradle.properties |

| NPM | JavaScript | package.json, package-lock.json |

| пряжа | JavaScript | пряжа.замок |

| ПНПМ | JavaScript | pnpm-lock.yaml |

| беседка | JavaScript | Bower.json |

| NuGet | .NET, C# | .nuspec, packages.config, .csproj, project.assets.json, packages.lock.json |

| Пип | Питон | requirements.txt, pipfile.toml, pipfile.lock, setup.py, setup.cfg, environment.yml |

| Поэзия | Питон | requirements.txt, pyproject.toml, poetry.lock |

| Перейти Модули | Golang (Го) | go.mod, go.sum |

| Композитор | PHP | композитор.json, композитор.lock |

| РубиГемс | Ruby | Gemfile, Gemfile.lock |

5. Добавьте контекст уязвимости с доступностью и эксплуатируемостью

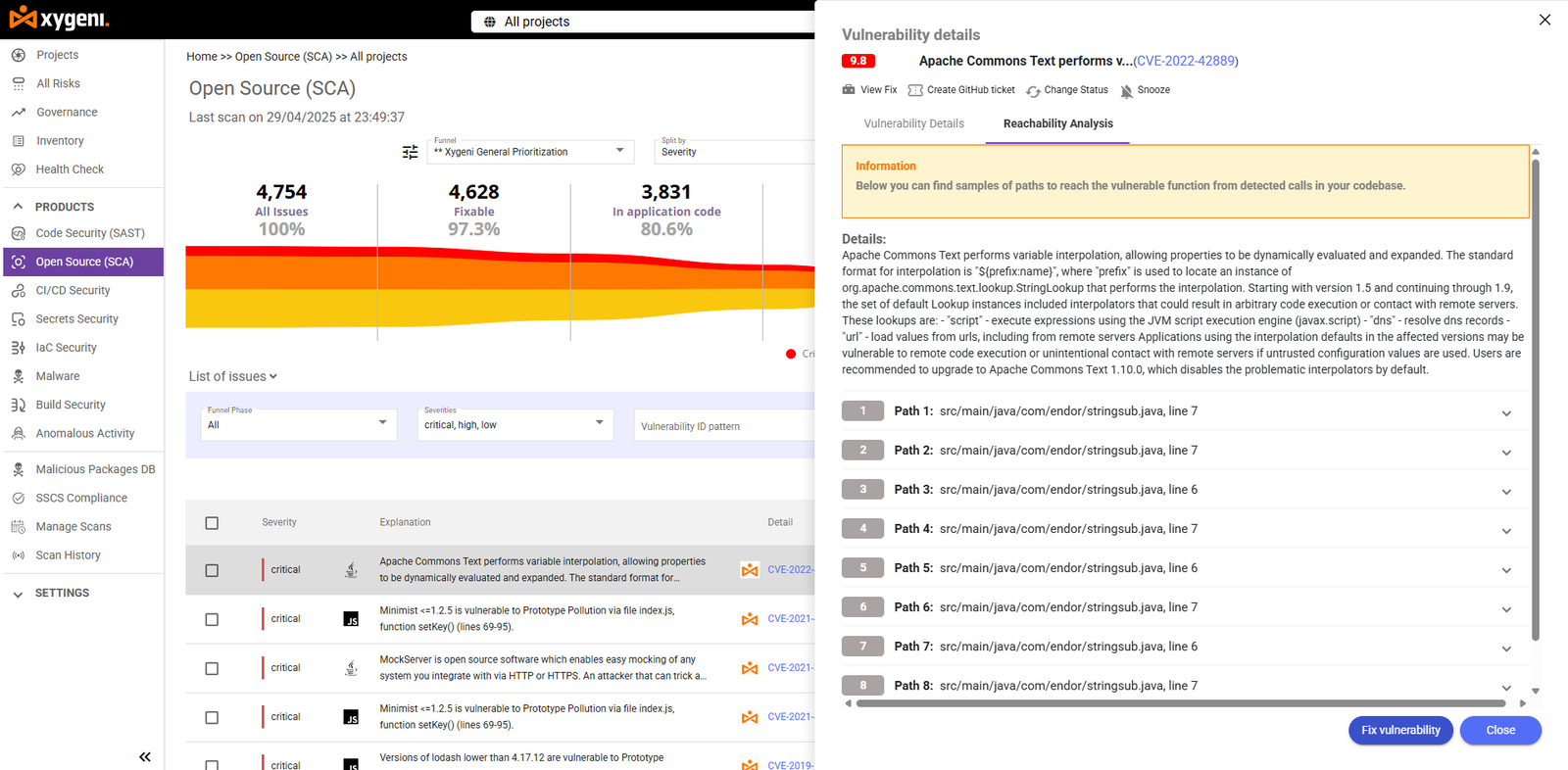

При раскрытии уязвимостей контекст имеет решающее значение. Не все CVE одинаковы. Серьёзная уязвимость может никогда не проявиться в вашем приложении, если уязвимый код недоступен.

Xygeni обогащает свои VDR следующими компонентами:

- Анализ достижимости: Определяет, действительно ли вызывается уязвимая функция.

- Оценка EPSS: Оценивает вероятность реальной эксплуатации.

- Анализ рисков устранения: показывает, какие варианты обновления наиболее безопасны, включая критические изменения или новые риски, представленные в исправленных версиях.

Это снижает уровень шума и помогает вам сосредоточиться на раскрытии информации, которая действительно важна. Клиенты получают реальную информацию о безопасности, а не длинный список, не требующий действий.

6. Интегрировать CI/CD для обеспечения точности и оперативности раскрытия информации

Компоненты с открытым исходным кодом часто меняются. Именно поэтому статические документы по раскрытию информации быстро устаревают. Для обеспечения точности ваш рабочий процесс раскрытия информации должен быть интегрирован с CI/CD.

Xygeni позволяет вам:

- Автоматизиция SBOM и генерация VDR во время сборки

- Установите защитные барьеры для блокировки небезопасных посылок

- Получайте мгновенные оповещения, когда чистая зависимость становится уязвимой

- Отслеживать изменения по всему pull requests и развертывания

Благодаря интеграции в режиме реального времени ваши данные остаются актуальными и соответствуют лучшие практики раскрытия компонентов с открытым исходным кодом клиентамособенно когда имеешь дело с enterprise клиентов или структур аудита.

7. Предоставляйте готовые к аудиту отчеты, которые укрепляют доверие

Вашим клиентам и аудиторам нужен не просто список, им нужна ясность и доказательства. С Xygeni это легко.

Вы можете:

- Экспортировать SBOMи VDR одним щелчком мыши

- Фильтр по серьезности, типу лицензии или возможности использования

- Используйте наш веб-интерфейс для обеспечения соответствия требованиям dashboards

- Аннотируйте риски и прикрепляйте заметки по устранению неполадок

Эти функции не только упрощают аудит, но и помогают вам использовать весь спектр лучших решений для защиты компонентов с открытым исходным кодом.

Применяйте лучшие практики раскрытия информации о компонентах с открытым исходным кодом клиентам

Успешное управление open source security Это уже не просто техническая задача, это конкурентное преимущество. Следуя лучшие практики раскрытия компонентов с открытым исходным кодом клиентам, вы показываете, что ваше программное обеспечение не только функционально, но и безопасно, прозрачно и соответствует требованиям.

Раскрытие вашей компоненты с открытым исходным кодом Очевидно, что данные об уязвимостях в режиме реального времени укрепляют доверие как со стороны пользователей, так и со стороны enterprise Клиенты. Он также обеспечивает соответствие таким стандартам, как NIS2, DORA и Указ президента 14028.

Использование год open source security сканер как Xygeni, дает вашей команде автоматизацию и интеллект, необходимые для:

- Генерировать точные SBOM и отчеты VDR с каждой сборкой

- Выявите скрытые угрозы в вашей цепочке поставок программного обеспечения

- Выделите риски эксплуатации и лицензирования в ваших компонентах

- Предоставляйте по запросу практические и готовые к аудиту отчеты

Эти возможности являются частью лучших решений по защите компонентов с открытым исходным кодом и позиционируют вашу команду как проактивных и надежных партнеров в вопросах безопасности.