Почему кибербезопасность является ключевой частью разработки программного обеспечения (а не второстепенной задачей)

Независимо от того, создаете ли вы внутренние инструменты или платформы SaaS, кибербезопасность для программного обеспеченияs должны быть внедрены с самого начала commit. Разработчики больше не могут позволить себе относиться к этому как к чьей-то ответственности. На самом деле, понимание границ кибербезопасность против разработки программного обеспечения помогает командам поставлять код, который не только функционален, но и устойчив. Вот где современный программное обеспечение кибербезопасности и Практики AppSec блеск. Эти инструменты снабжают разработчиков функциями обнаружения угроз в реальном времени, обеспечивают безопасное кодирование standards и управлять рисками по всей цепочке поставок программного обеспечения. В результате этот сдвиг, известный как «Сдвиг влево», размещает безопасность там, где она важнее всего: внутри вашей кодовой базы.

В этом посте мы объясним, что информационной безопасности действительно имеет значение для команд разработчиков и почему каждый инженер DevOps должен внедрить его как можно раньше.

Что такое кибербезопасность для программных приложений?

Кибербезопасность для программных приложений включает в себя все методы и инструменты, которые команды разработчиков используют для защиты своего кода от утечек данных, несанкционированного доступа и вредоносной активности, начиная с самых ранних стадий разработки. SDLC.

Вместо того чтобы сосредоточиться исключительно на среде выполнения, этот подход отдает приоритет защите реальных программных активов, таких как исходные файлы, сторонние библиотеки, конфигурации и CI/CD рабочие процессы. При этом команды используют программное обеспечение для кибербезопасности, чтобы быстро обнаруживать уязвимости, управлять конфиденциальными данными, применять политики безопасности и защищать как компоненты с открытым исходным кодом, так и пользовательские компоненты.

Итак, как это работает в реальном мире? pipeline?Вот что обычно используют команды DevSecOps:

- Статическое тестирование безопасности приложений (SAST) инструменты для выявления ошибок и недостатков непосредственно в IDE или во время проверки кода

- Поведенческий мониторинг в системах сборки, таких как GitHub Действия или Дженкинс для обнаружения необычной активности

- Анализ состава программного обеспечения (SCA) для выявления рискованных зависимостей и устаревших пакетов

- CI/CD интеграции. автоматизировать все вышеперечисленное, чтобы каждый commit проходит через линзу безопасности, не добавляя трения

Сдвиг влево: внедрение кибербезопасности на ранних этапах разработки

Очевидно, что концепция Сдвиг влево означает внедрение безопасности на более ранних этапах жизненного цикла разработки. Однако когда команды действительно внедряют ее, они кардинально меняют свой подход к разработке ПО.

Вместо того, чтобы вводить код и ждать сканирования безопасности на поздней стадии, DevSecOps команды активно сканируют каждый pull request, построить артефакт и файл конфигурации еще до того, как код будет передан в производство. Другими словами, они встраивают безопасность непосредственно в свои рабочие процессы.

Как лидер по кибербезопасности Келли шортридж объясняет, «Безопасность должна перестать быть привратником и стать частью того же самого pipeline, а не препятствие к этому». Эта философия лежит в основе движения «Сдвиг влево».

В частности, современные команды применяют следующие практики:

- Безопасность как код: Команды определяют, версионируют и автоматизируют политики, чтобы их реализация происходила без задержек

- Встроенное сканирование: Такие платформы, как Xygeni, сканируют каждый commit мгновенно обнаруживать секреты, вредоносные программы и опасные библиотеки

- Приоритизация рисков: Вместо того чтобы полагаться только на CVSS, команды расставляют приоритеты в отношении уязвимостей, используя EPSS, эксплуатируемость и достижимость.

- Отзыв разработчика: Оповещения о безопасности отображаются непосредственно в инструментах разработчика с предложениями по выполнению автоматических исправлений.

В результате разработчики не тратят время на переделку или проблемы на поздних стадиях. Вместо этого они сосредотачиваются на том, что важнее всего, — на более быстрой доставке безопасного и надежного кода.

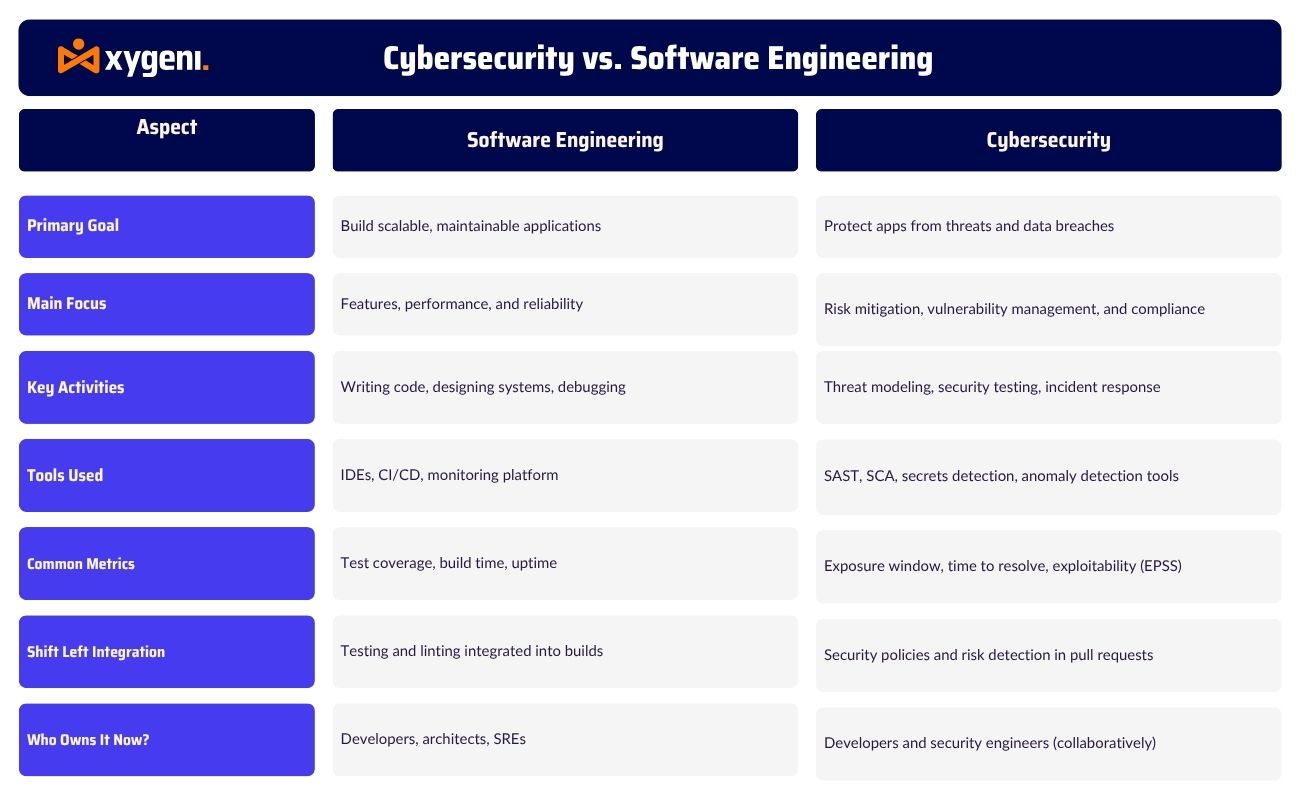

Кибербезопасность против разработки программного обеспечения: почему разработчикам нужно и то, и другое

На первый взгляд кибербезопасность и программная инженерия могут показаться отдельными дисциплинами. Однако они все чаще пересекаются в повседневной работе по разработке.

Программная инженерия фокусируется на создании надежных, масштабируемых систем, которые работают так, как и ожидалось. Напротив, кибербезопасность защищает эти системы от преднамеренных угроз, таких как утечки данных, вредоносное ПО и атаки на цепочки поставок.

Традиционно разработчики писали код, а команды безопасности проверяли его позже. Сегодня эта модель больше не работает. Поскольку DevSecOps теперь смещает безопасность влево, разработчики должны писать Код безопасности, правильно обрабатывать секреты и проверять зависимости в режиме реального времени.

Другими словами, современные разработчики не просто создают функции, они активно защищают их. Они используют программное обеспечение кибербезопасности для сканирования pull requests, отслеживать рискованное поведение и применять правила «политики как кода», не покидая своих IDE.

В конечном итоге, понимание баланса между кибербезопасностью и разработкой программного обеспечения позволяет командам более эффективно сотрудничать. Когда все, от инженеров бэкэнда до SRE, разделяют ответственность за безопасность, приложения становятся более устойчивыми по своей сути.

Понимание разницы: кибербезопасность и программная инженерия в рабочих процессах разработки

Выбор подходящего программного обеспечения для кибербезопасности для вашего стека

Лучшее программное обеспечение для кибербезопасности не находится за пределами вашего дома. pipeline он работает с ним. Вот почему ваш стек должен ощущаться как естественная часть вашего рабочего процесса, а не как отдельный инструмент, которого разработчики пытаются избегать.

С Xygeni's Универсальная платформа AppSec, вы получаете все необходимое для защиты программных приложений в одном месте. Вместо того, чтобы жонглировать разрозненными инструментами, Xygeni объединяет безопасность по всему SDLC с вашего первого commit до вашего окончательного развертывания.

Вот что получают команды с Xygeni:

- SAST + SCA для выявления недостатков кода и рисков открытого исходного кода в режиме реального времени

- Интеграция Git, GitHub и GitLab для собственных проверок безопасности во время обзоров и слияний

- Раскрытие секретов и IaC сканирование для предотвращения неправильных конфигураций и случайных воздействий

- Отчетность по управлению и соблюдению требований соответствие фреймворкам DORA, NIST и ISO

- Функция автоматического исправления которые позволяют разработчикам мгновенно устранять проблемы прямо из IDE или CI/CD инструменты

Кроме того, Xygeni не просто обнаруживает риски, но и определяет их приоритетность, используя метрики эксплуатируемости, такие как ЭПСС и достижимость. Это поможет вашей команде действовать в соответствии с наиболее важными задачами, сохраняя при этом соответствие требованиям и контроль.

Когда инструменты безопасности тесно интегрированы, разработчики работают быстрее и безопаснее, без лишних проблем.

Заключительные мысли: почему кибербезопасность должна начинаться с разработчиков

Кибербезопасность для программных приложений — это не просто дополнение, это неотъемлемая часть разработки. Поскольку циклы поставки ускоряются, единственный способ не отставать — это внедрять безопасность с самого начала.

Вот почему важно понимать разницу между кибербезопасностью и разработкой программного обеспечения. Разработчики теперь не просто создают системы, они активно защищают их. Независимо от того, управляете ли вы сторонними библиотеками или пишете инфраструктуру как код, безопасность должна оставаться близкой к кодовой базе.

Современное программное обеспечение для обеспечения кибербезопасности, такое как универсальная платформа AppSec от Xygeni, помогает сместить акценты в области безопасности влево, позволяя разработчикам выявлять уязвимости на ранних этапах, автоматизировать исправления и соответствовать таким фреймворкам, как ДОРА и NIST.

Внедряя кибербезопасность для программных приложений на ранних этапах SDLC, команды сокращают доработку, минимизируют риски и обеспечивают соответствие требованиям без усилий. Когда безопасность становится естественной частью вашего рабочего процесса, доставка ускоряется, а не замедляется.

Интересно, как Xygeni может помочь вам внедрить безопасность в ваши pipeline? Начните прямо сейчас! и отправляйте с уверенностью.