От DevOps к DevSecOps: как безопасность стала работой каждого

Революция DevOps была только началом

За последнее десятилетие DevOps радикально изменил то, как создается и поставляется программное обеспечение, но часто за счет безопасности. Вот где DevSecOps Вступает в игру. Интегрируя безопасность как основную часть жизненного цикла разработки, Автоматизация DevSecOps обеспечивает командам возможность внедрения надежной защиты без ущерба для скорости. Это позволяет последовательно применять Принципы DevSecOps как безопасность как код, непрерывное тестирование и раннее обнаружение угроз — все это органично встроено в CI/CD рабочие процессы. Чтобы поддержать эту эволюцию, все больше организаций обращаются к специально разработанным Платформы DevSecOps которые обеспечивают безопасность на протяжении всей цепочки поставок программного обеспечения.

Почему появился DevSecOps

На заре DevOps безопасность часто появлялась слишком поздно — в конце pipeline, где исправление ошибок было медленным, дорогим и напряженным. Статические обзоры, ручные тесты на проникновение и разрозненные команды просто не могли идти в ногу с современными CI/CD практики.

Автоматизация DevSecOps, напротив, переместил безопасность «влево» — ближе к разработчикам и на более ранние этапы pipeline— чтобы риски можно было выявить до того, как они превратятся в производственные проблемы.

Эта эволюция была не просто разумной — она была необходимой. В период с 2021 по 2023 год Число кибератак на цепочки поставок выросло на 431%, и только за первый квартал 2025 года почти 18,000 XNUMX новых вредоносных пакетов с открытым исходным кодом были обнаружены, что в общей сложности составило более 828,000 XNUMX известных угроз. Добавьте к этому регулирующий импульс от ДОРА и NIS2, и это ясно: принятие Принципы DevSecOps теперь является основополагающим требованием.

Рынок отражает эту срочность. Согласно Исследование SNS Insider, Рынок DevSecOps предполагается достичь 45.93 млрд долларов США к 2032 году, растущий на CAGR 24.7%.

Что такое DevSecOps? (И что это такое) Не)

DevSecOps стенды для Разработка, безопасность и эксплуатация. Это совместный подход, который интегрирует безопасность на каждом этапе жизненного цикла разработки программного обеспечения — от планирования до кодирования, тестирования и развертывания. В отличие от традиционных моделей, где безопасность прикручена на конце, Автоматизация DevSecOps внедряет меры безопасности на ранних этапах и непрерывно.

Другими словамиDevSecOps делает безопасность основной частью разработки программного обеспечения, а не препятствием, замедляющим его работу.

Важно отметить, что DevSecOps — это не просто инструмент или продукт, это образ мышления, Сильный Платформа DevSecOps просто позволяет этому мышлению процветать, делая безопасные методы простыми, автоматизированными и последовательными.

Откуда взялись принципы DevSecOps?

В отличие от таких систем соответствия, как NIST или ISO, Принципы DevSecOps не были переданы одним standards тело. Вместо этого они развивались органически от проблемных моментов, с которыми сталкиваются команды при попытках «прикрутить» безопасность к гибким рабочим процессам DevOps.

Организации, такие как DevSecOps.org впервые формализовал мышление, описав DevSecOps как «Расширение DevOps с целью включения безопасности в качестве первоклассного компонента». Между тем, правительственные агентства США, такие как GSA начали публиковать практические рекомендации по внедрению DevSecOps в критически важных системах.

Другими словами, эти принципы легли в основу реальных проблем — от усталости до разрозненных команд, и эксперты подтвердили их эффективность в различных отраслях.

Принципы DevSecOps, воплощающие безопасность в жизнь

Чтобы по-настоящему внедрить безопасность в доставку ПО, командам нужно больше, чем просто инструменты — им нужны принципы, которые масштабируются. Следующие принципы DevSecOps опираются на реальный опыт и демонстрируют, как команды могут интегрировать безопасность в современную разработку, не жертвуя скоростью или гибкостью.

1. Сдвиг безопасности влево

Один из самых важных сдвигов включает раннее обнаружение проблем. Команды интегрируют сканирование безопасности и guardrails во время кодирования, а не после развертывания, чтобы сэкономить время, сократить доработку и минимизировать риск поздних ошибок. Когда команды находят уязвимости до того, как они попадают в производство, они устраняют их легче и быстрее.

2. Непрерывное тестирование безопасности в CI/CD

Тестирование безопасности — это не разовая задача: команды должны автоматизировать, повторять и запускать ее непрерывно на всех этапах pipeline. Общие примеры включают в себя:

- Анализ состава программного обеспечения (SCA)

- Раскрытие секретов

- IaC сканирование неправильной конфигурации

- Оценка уязвимости

Сканируя на каждом этапе — от commit для развертывания — команды встраивают безопасность в цикл поставки, а не относятся к ней как к чему-то второстепенному.

3. Политика как код и автоматизация

Другой ключевой принцип заключается в замене ручных процессов на автоматизацию. Когда команды пишут политики как код и применяют их программно, они достигают согласованности и масштабируемости. В результате они быстрее снижают риски и поддерживают соответствие сред как внутренним, так и внешним требованиям standards.

4. Расставьте приоритеты риска с учетом контекста

Не все проблемы имеют одинаковый вес. По этой причине команды должны сосредоточиться на том, что действительно можно эксплуатировать, используя такие показатели, как оценки EPSS, достижимость и влияние на бизнес. Например, если код никогда не вызывает уязвимую функцию, командам не следует приоритизировать его. Приоритизация с учетом контекста помогает командам действовать умнее, а не жестче.

5. Поощряйте сотрудничество, а не обвинения

Наконец, DevSecOps — это столько же о культуре, сколько и о коде. Вместо того, чтобы раздавать тикеты или указывать пальцем, команды должны делить ответственность. Обратная связь в реальном времени в pull requests или журналы CI — в сочетании с понятным разработчикам контекстом — превращают безопасность в командный вид спорта, а не в бремя привратника.

И помните — безопасность не должна происходить в изоляции. Если у вас есть вопросы, идеи или вы просто хотите обсудить проблемы DevSecOps, присоединяйтесь к нашему сообществу на Discord. Мы здесь, чтобы помогать, общаться и сотрудничать.

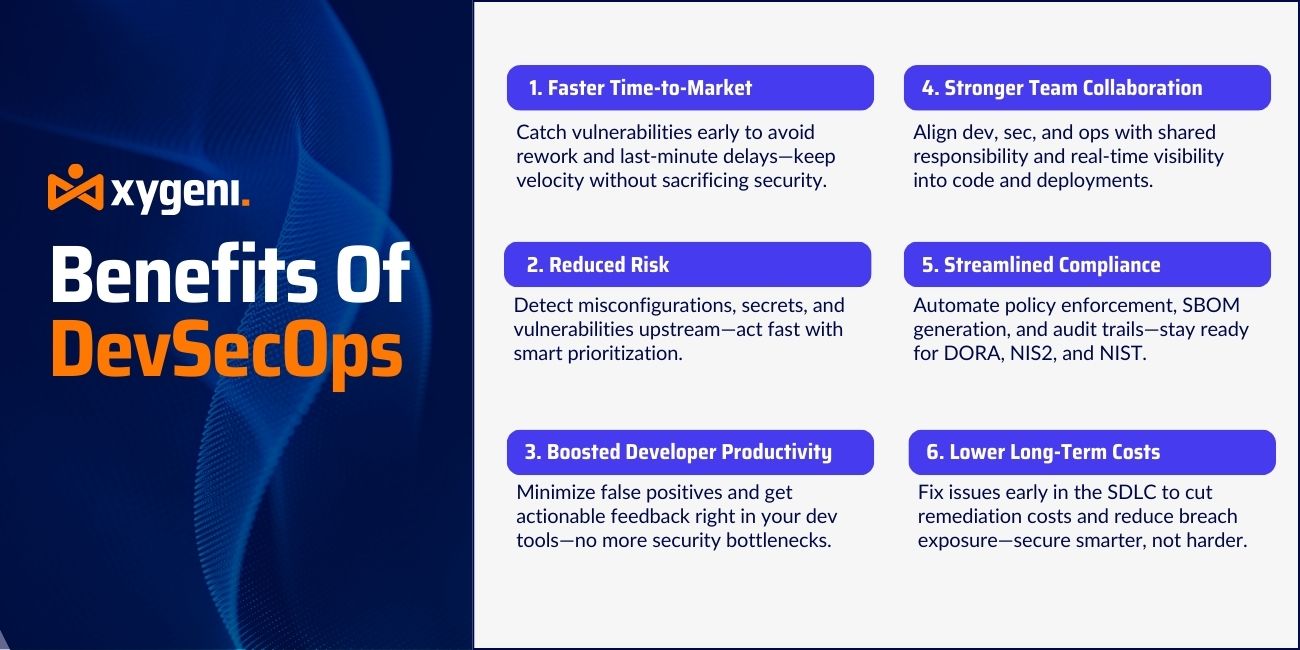

Преимущества DevSecOps

Для многих организаций переход от DevOps к DevSecOps начался как тактический ход. Однако долгосрочная ценность принятия основных принципов DevSecOps оказалась как стратегической, так и измеримой. Когда безопасность интегрируется рано и часто, преимущества складываются — они влияют на все: от качества программного обеспечения до скорости работы команды и готовности к соблюдению требований.

Автоматизация DevSecOps гарантирует, что безопасность — это не просто контрольный флажок или исправление в последнюю минуту. Она становится последовательным, масштабируемым процессом, встроенным в ваши рабочие процессы, — работающим на интеллектуальных инструментах и подкрепленным совместной работой.

Ниже приведены основные преимущества, которые получают команды разработчиков и специалистов по безопасности при внедрении хорошо структурированной платформы DevSecOps.

Более быстрый выход на рынок без компромиссов

Выявляя уязвимости во время разработки, а не в конце pipeline— команды избегают дорогостоящих переделок и задержек в последнюю минуту. Это помогает сохранить гибкость, которую изначально обещал DevOps, одновременно устраняя общие препятствия безопасности.

Непрерывное сканирование во время pull requests и сборки означает, что безопасность больше не является узким местом. Вместо этого она интегрирована как легкая проверка, которая поддерживает скорость.

Снижение риска за счет раннего обнаружения

Когда уязвимости, секреты и неправильные конфигурации обнаруживаются на более высоком уровне, их проще и дешевле исправить. Более того, с помощью анализа достижимости и оценки EPSS команды могут отфильтровывать шум и реагировать только на проблемы с высоким риском.

Такой сдвиг помогает снизить риск нарушений и способствует упреждающему управлению рисками, а не реактивному контролю ущерба.

Улучшенная производительность разработчиков

Традиционные обзоры безопасности часто генерируют избыточные ложные срабатывания и неясные пункты действий. Автоматизация DevSecOps, когда она работает на зрелой платформе, минимизирует шум и предоставляет соответствующую обратную связь непосредственно там, где работают разработчики, например, в pull requests или журналы CI.

Это улучшает условия работы разработчиков, способствует повышению ответственности и гарантирует, что безопасность не идет в ущерб производительности.

Улучшенное командное сотрудничество

DevSecOps преобразует безопасность из роли привратника в совместную функцию. Разработчики получают контекст безопасности на ранних этапах. Команды безопасности получают видимость того, что фактически развернуто. Операции могут обеспечить соответствие и целостность системы без замедления доставки.

Эта модель совместной ответственности способствует доверию, ясности и согласованности целей во всех командах.

Более строгое соответствие требованиям и готовность к аудиту

Современные нормативные рамки, такие как DORA, NIS2 и NIST 800-204D, требуют, чтобы средства контроля безопасности были проверяемыми, реализуемыми и непрерывными. Принципы DevSecOps поддерживают эту потребность, делая политики безопасности отслеживаемыми и интегрируемыми в системы контроля версий.

Платформа DevSecOps, такая как Xygeni, автоматизирует генерацию SBOMs, отслеживает соблюдение политики по всему миру pipelineи предлагает подробную историю устранения уязвимостей, что упрощает аудит и ответные меры регулирующих органов.

Снижение долгосрочных затрат

Устранение уязвимостей на ранних этапах SDLC значительно менее затратно, чем устранение дефекта в процессе производства или после его обнаружения. Фактически, отраслевые исследования постоянно показывают, что стоимость устранения дефекта тем выше, чем позже он обнаружен.

DevSecOps сокращает эти расходы за счет применения средств контроля и прозрачности с первого дня, не прибегая к большому количеству сотрудников или внешним ручным проверкам.

Автоматизация DevSecOps: масштабирование безопасности без замедления

Автоматизация — это основа любой эффективной стратегии DevSecOps. Хотя такие принципы, как «сдвиг влево» и «безопасность как код», закладывают основу, именно автоматизация DevSecOps действительно воплощает эти идеи в жизнь в масштабе. Другими словами, автоматизация превращает теорию в практику. Без нее даже самые лучшие политики безопасности могут применяться непоследовательно, игнорироваться под давлением или зарываться в ручные бэклоги.

В то же время современные среды разработки меняются быстро — команды отправляют десятки или даже сотни изменений каждый день. В таких обстоятельствах полагаться на ручные проверки безопасности просто не масштабируется. Это предcisвот почему надежная платформа DevSecOps становится не просто полезной, а необходимой.

Роль автоматизации в обеспечении безопасности SDLC

Автоматизация обеспечивает ранние, частые и надежные проверки безопасности. Это включает:

- Непрерывный анализ состава программного обеспечения (SCA) во время кода commits и сборки

- Обнаружение секретов при каждом Git-хуке или pull request

- Инфраструктура как код (IaC) сканирование перед предоставлением

- Оценки уязвимостей с учетом достижимости и эксплуатируемости

- Автоматическое исправление известных CVE, где это возможно

Внедряя эти действия непосредственно в CI/CD рабочие процессы, команды могут обеспечить безопасность standards без прерывания циклов доставки.

По оценкам DevSecOps.org, цель состоит в том, чтобы применить безопасность «в том же темпе и масштабе, что и разработка и эксплуатация»— не медленнее, не по отдельности.

Почему одной автоматизации недостаточно

Хотя автоматизация устраняет трение, она неэффективна без контекста. Командам необходимо знать:

- Какие уязвимости действительно можно эксплуатировать?

- Используется ли затронутый компонент на самом деле во время выполнения?

- Нарушает ли эта уязвимость политику соответствия?

Выполнить эту задачу быстро, просто и качественно помогает решение интеллектуальные платформы DevSecOps как Xygeni выделяются. Объединяя Оценка EPSS, анализ достижимости и фильтры влияния на бизнесXygeni позволяет командам сосредоточиться на действительно важных вопросах, устраняя усталость от бдительности и снижая уровень шума.

Автоматизация для скорости и точности

В отличие от устаревших инструментов, которые генерируют длинные списки неотфильтрованных оповещений, современные DevSecOps Платформы Применить более хирургический подход. Например, Xygeni автоматизирует:

- Обнаружение тайпсквотированных или подозрительных пакетов

- Обеспечение соблюдения правил безопасной конфигурации в CI pipelines

- Блокировка секретов до того, как код достигнет основных ветвей

- Приоритизация уязвимостей CVE, которые можно эксплуатировать, с использованием динамических фильтров

- Создание восстановительных работ pull requests-автоматически

Эти возможности поддерживают Принцип DevSecOps раннего обнаружения и быстрого устранения, а также давая разработчикам уверенность в том, что их работа не будет замедлена без необходимости.

🔧 Ключ на вынос

Автоматизация DevSecOps заключается не только в сканировании всего, но и в сканировании нужных вещей в нужное время и в нужном контексте.

Результат? Последовательная защита в режиме реального времени, которая масштабируется в соответствии с поставкой вашего программного обеспечения, соответствует требованиям соответствия и позволяет командам оставаться в безопасности без проблем.

Далее мы рассмотрим, как Платформа DevSecOps— в частности, Xygeni — поддерживает эти цели с помощью интегрированных функций, ориентированных на разработчиков и созданных для современных pipelines.

Как Xygeni обеспечивает масштабируемость и удобство для разработчиков DevSecOps

Успешная стратегия DevSecOps зависит не только от мышления и процесса, но и от Платформа DevSecOps вы выбираете, как это реализовать. Правильная платформа заполняет пробел между командами безопасности и разработки, обеспечивая ясность, автоматизацию и скорость без прерывания рабочих процессов.

Xygeni был создан специально для поддержки этой модели. Он встраивает безопасность в каждый этап SDLC— от кода до сборки, развертывания и запуска — чтобы команды могли обнаруживать угрозы на ранних этапах, разумно расставлять приоритеты и автоматически устранять их.

Ключевые возможности, обеспечивающие автоматизацию DevSecOps

Для реализации принципов DevSecOps на практике Xygeni обеспечивает глубокий охват всей цепочки поставок программного обеспечения. Платформа предлагает:

CI/CD Pipeline интеграцию

Xygeni интегрируется с основными CI/CD системы, включая GitHub Actions, GitLab CI, Bitbucket Pipelines, Jenkins и Azure DevOps. Он выполняет проверки безопасности в реальном времени во время сборки и pull requests, обеспечивающий безопасность сдвига влево с первого дня.

Pull Request Сканирование и обнаружение секретов

Автоматизированный pull request сканирование помогает обнаружить уязвимости, секреты и рискованные изменения до они объединены. Xygeni применяет политики секретов непосредственно в рабочих процессах Git, блокируя утечки токенов на ранней стадии.

Это соответствует принципу «безопасность как код», гарантируя автоматическое и последовательное применение правил безопасности.

Контекст достижимости и эксплуатируемости

Традиционные сканеры оповещают обо всем. Xygeni фильтрует уязвимости на основе фактического риска, используя:

- Управление уязвимостями по шкале EPSS предсказать вероятность использования

- Анализ достижимости чтобы определить, действительно ли вызываются уязвимые пути кода

Это позволяет разработчикам сосредоточиться только на актуальных вопросах, повышая безопасность и сохраняя скорость доставки.

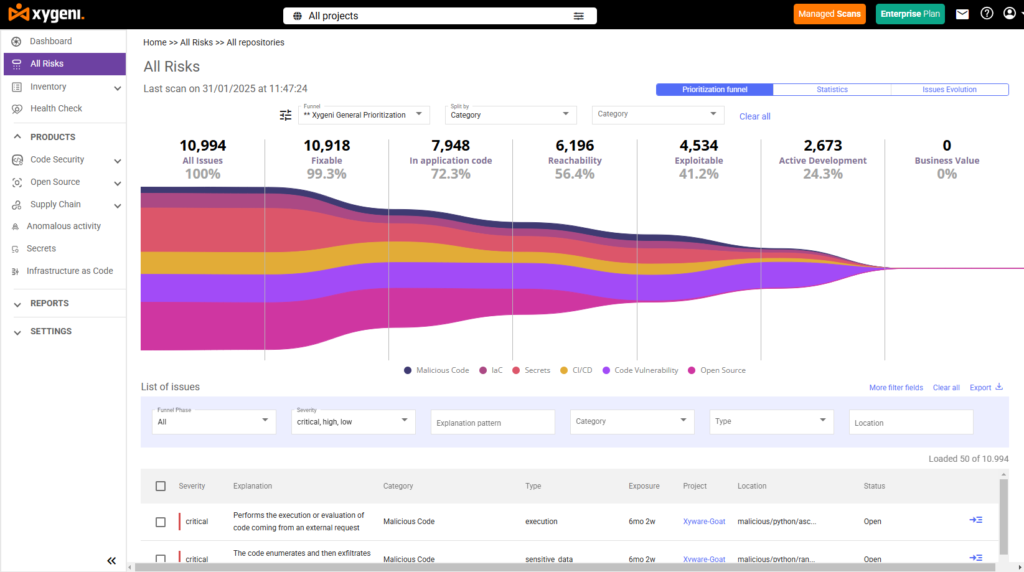

Воронки приоритизации и автоматическое исправление

Группы безопасности могут создавать динамические воронки приоритетов, которые сочетают серьезность, эксплуатируемость и влияние на бизнес. Затем Xygeni автоматически генерирует pull requests для устранения известных проблем, ускорения процесса исправления и сокращения задержек.

Инфраструктура как код и Build Security

Сканирование Xygeni IaC шаблоны на предмет неверных конфигураций, проверяет происхождение сборки и применяет политику в виде кода по всему SDLCЭто гарантирует, что инфраструктура является как проверяемой, так и соответствующей требованиям.

Путем интеграции аттестация сборки, SBOM поколение и обнаружение угроз в цепочке поставокXygeni также расширяет охват DevSecOps за пределы прикладного уровня.

Application Security Posture Management (ASPM): Центр управления DevSecOps

По мере того, как команды внедряют больше инструментов безопасности и рабочих процессов, проблема становится в прозрачности и координации. Вот где Ксигени ASPM появляются возможности.

ASPM служит единым уровнем безопасности, который объединяет результаты со всего SDLC-в том числе SCA, секреты, IaC, CI/CD безопасность и обнаружение аномалий. Он нормализует эти данные в единое представление состояния, чтобы команды могли:

- Выявляйте и приоритизируйте риски в зависимости от контекста

- Отслеживать нерешенные проблемы по источнику, pipelineили бизнес-единица

- Создать динамику dashboards для соответствия и отчетности

- Интегрируйте информацию о рисках в инструменты управления тикетами (например, Jira)

Ксигени ASPM помогает командам Перестаньте гоняться за оторванными от сети оповещениями и начните управлять безопасностью с помощью центральной интеллектуальной платформы.

Это напрямую соответствует Принципы DevSecOps автоматизации, совместной работы и ориентированности на риски — преобразование безопасности из реактивных проверок в непрерывную, наглядную и измеримую дисциплину.

Почему выигрывают и разработчики, и команды по безопасности

Зрелая платформа DevSecOps не просто защищает — она дает возможности.

- Разработчики получают встроенную обратную связь и PR-комментарии, на основании которых они могут действовать.

- Сотрудники служб безопасности получают наглядное представление о реальных рисках и состоянии соблюдения требований.

- Руководители инженерных подразделений получают меньше проблем, меньше рисков и измеримые ключевые показатели эффективности.

Короче говоря, Xygeni позволяет командам внедрять Автоматизация DevSecOps без ущерба для маневренности, предварительноcisион, или сотрудничество.

Выводы: DevSecOps — это не опция, это будущее безопасной разработки

Переход от DevOps к DevSecOps знаменует собой нечто большее, чем просто культурную эволюцию — это практическая необходимость. Поскольку цепочка поставок программного обеспечения все чаще становится целью сложных атак, а давление со стороны регулирующих органов растет, интеграция безопасности в каждый этап SDLC больше не является факультативным. Это основополагающее.

Автоматизация DevSecOps позволяет организациям решать эти проблемы напрямую. Внедряя безопасность в рабочие процессы разработчиков, приоритизируя реальные риски и автоматизируя повторяющиеся задачи, команды могут поставлять быстрее, безопаснее и с большей уверенностью.

Но вот главный вывод: DevSecOps — это не просто инициатива в области безопасности, это фактор повышения качества, скорости и устойчивости продукта.

Команды, которые внедряют DevSecOps на ранних этапах:

- Отправка кода с меньшим количеством критических ошибок и уязвимостей

- Реагируйте на угрозы быстрее, прежде чем они обострятся

- Улучшение межкомандного сотрудничества и подотчетности

- Достижение соответствия требованиям без необходимости выполнения ручных операций

Безопасность теперь — это работа каждого, но с такими платформами, как Ксигени, это не должно ощущаться как дополнительная работа. Вместо этого это становится бесшовным, автоматизированным слоем вашего процесса доставки — тем, который защищает ваше программное обеспечение, ваших пользователей и ваш бизнес.

Часто задаваемые вопросы по DevSecOps: основы, подробности

1. Что означает DevSecOps?

DevSecOps означает Разработка, безопасность и эксплуатация. Это современный подход, который интегрирует безопасность на каждом этапе жизненного цикла разработки программного обеспечения — от планирования до кодирования, тестирования и развертывания — без замедления поставки.

2. Что такое методология DevSecOps?

Методология DevSecOps фокусируется на автоматизация безопасности, сдвигая его влевои сделать это общей ответственностью для всех команд. Это способствует непрерывному тестированию, политике как коду, приоритизации уязвимостей и обратной связи в реальном времени, так что безопасность становится частью вашего рабочего процесса, а не блокировщиком.

3. Как я могу изучить DevSecOps?

Отличный вопрос! Если вы только начинаете или хотите отточить свои навыки:

- Изучите наши блог для получения информации и передового опыта

- Погрузитесь в нашу документации для практического руководства

- Проверьте все наши учебные ресурсы тo будьте в курсе последних новостей в области безопасной доставки программного обеспечения

4. Каковы ключевые компоненты DevSecOps?

По своей сути DevSecOps включает в себя:

- Автоматизация безопасности (например, сканирование, тесты, политики)

- CI/CD интеграции. для встраивания элементов управления в pipelines

- Приоритезация с учетом контекста (Оценки EPSS, достижимость, влияние на бизнес)

- Культура сотрудничества в первую очередь между Dev, Sec и Ops

- Видимость позы отслеживать риски и быстро реагировать

Вместе эти компоненты делают систему безопасности масштабируемой, последовательной и удобной для разработчиков.