1. Введение в вредоносное ПО с открытым исходным кодом

Что такое вредоносное ПО с открытым исходным кодом?

Вредоносное ПО с открытым исходным кодом вредоносный код, скрытый внутри пакетов программного обеспечения с открытым исходным кодом (OSS), разработанный для проникновения в ваши приложения и инфраструктуру. Он быстро распространяется, поскольку OSS опирается на сотрудничество и доверие, основанные на сообществе. Этим же доверием можно злоупотребить, особенно когда контроль безопасности слаб. Вот почему защита от вредоносных программ с открытым исходным кодом больше не является необязательным — это необходимо. Надежный сканер вредоносных программ с открытым исходным кодом помогает обнаружить скрытые угрозы на ранней стадии, сохраняя вашу безопасность CI/CD pipelines, IaC шаблоны и безопасные производственные системы.

Последние данные подтверждают это. В 2024 году исследователи из Sonatype обнаружили более 778,000 XNUMX вредоносных пакетов OSS, что на 156% больше, чем в предыдущем году. Между тем, «Гоблин-звездочет» Кампания использовала тысячи поддельных аккаунтов GitHub, чтобы вредоносное ПО выглядело как легитимные проекты с открытым исходным кодом. И в одном из самых тревожных случаев Бэкдор XZ Utils показали, как даже популярные инструменты Linux можно использовать в качестве оружия для предоставления злоумышленникам удаленного доступа.

Помимо рисков в цепочке поставок, злоумышленники теперь нацелены на создание pipelines и конфигурации инфраструктуры. Они встраивают вредоносные команды в CI/CD и IaC, ожидая возможности захватить ваши системы в момент их развертывания.

Вот почему современные команды AppSec должны сместиться влево, автоматизировать обнаружение угроз и постоянно все контролировать. Единственный способ оставаться впереди — это полноспектральная защита, которая охватывает всю вашу экосистему с открытым исходным кодом.

Подробнее о проблеме читайте в нашем подробном сообщении в блоге. Open Source Вредоносные пакеты.

Важность и рост OSS и защиты от вредоносного ПО с открытым исходным кодом

Программное обеспечение с открытым исходным кодом действительно стало краеугольным камнем современной разработки программного обеспечения, меняя способы проектирования и применения технологий во всех мыслимых отраслях. Следовательно, этот экспоненциальный рост и внедрение естественным образом создают пространство для надежных мер безопасности против вновь возникающих угроз. С этой целью давайте рассмотрим несколько ключевых аспектов его важности и роста:

Увеличение принятия:

- За последний год более трех четвертей организаций увеличили использование программного обеспечения с открытым исходным кодом.

- Популярность инструментов DevOps, технологий обработки данных и инструментов AI/ML способствовали этому росту.

Разнообразные технологии:

- Внедрение OSS больше не фокусируется на конкретных технологиях, таких как языки программирования или операционные системы Linux.

- В настоящее время организации используют базы данных с открытым исходным кодом, технологии обработки данных, операционные системы, репозитории Git, фреймворки AI/ML и т. д. CI/CD инструменты.

Требования к навыкам:

- Навыки работы с открытым исходным кодом пользуются большим спросом.

- Нехватка талантов остается препятствием для более широкого внедрения OSS.

Задачи

- Хотя рост OSS является положительным, проблемы сохраняются.

- Проблемы включают настройку, установку, совместимость и обновления.

- Организации также сталкиваются с ограничениями во внутренних навыках тестирования, интеграции и поддержки.

2. Привлекательность вредоносного ПО с открытым исходным кодом для киберпреступников

Программное обеспечение с открытым исходным кодом (OSS) — палка о двух концах. Хотя оно стимулирует инновации и сотрудничество, его открытая природа также привлекает киберпреступников (попробуйте реализовать сканер вредоносных программ с открытым исходным кодом). Вот почему OSS особенно привлекательна для них:

Простота доступа и распространения

- Открытая доступность: Исходный код OSS общедоступен, что позволяет киберпреступникам легко проверять, изменять и повторно использовать его для вредоносных действий. В частности, это дало им возможность без особых хлопот добавлять вредоносное ПО в часто используемые проекты.

- Широкое распространение: Более тогоПосле внедрения в проект OSS вредоносный код может получить очень широкое распространение за очень короткое время благодаря популярности репозиториев пакетов, таких как npm, PyPI и Maven Central. В результате такое широкое распространение усиливает потенциальное воздействие вредоносного ПО.

Использование доверия

- Доверительная экосистема: Экосистема OSS работает на основе высокой степени доверия. Участники и сопровождающие часто работают совместно, с менее строгими проверками безопасности по сравнению с проприетарным программным обеспечением. Киберпреступники воспользоваться этим доверием, предоставив вредоносный код или скомпрометировав учетные записи сопровождающих для внедрения вредоносного ПО..

- Атаки на цепочку поставок: В данном контексте, большая часть последующих приложений и сервисов будет следовательно подвергнуться атакам на цепочку поставок, все из которых основаны на этом компоненте OSS. Например, этот метод использовался в инциденте с потоком событий, когда популярный пакет npm был скомпрометирован с целью кражи криптовалюты.

Низкие входные барьеры

- Минимальная проверка: Более того, очень немногие репозитории пакетов проверяют своих участников. В результате злоумышленники легко загружают вредоносные пакеты, поскольку барьер для входа низок, для проведения широкомасштабных атак используются одноразовые электронные письма и другие поддельные учетные данные.

- Инструменты автоматизации: Аналогичным образом, киберпреступники используют автоматизированные инструменты для создания большого количества вредоносных пакетов и их распространения, что еще больше снижает усилия, необходимые для проведения атаки. Следовательно, они могут создавать множество разновидностей вредоносного ПО, чтобы избежать обнаружения.

Высокий потенциал воздействия

- Широкое использование: Учитывая это, многие проекты OSS служат базовыми компонентами большого количества критически важных приложений и сервисов. Поэтому, компромисс в столь широко распространенной OSS может привести к волновому или каскадному эффекту, затрагивающему множество организаций и пользователей по всему миру.

- Отложенное обнаружение: В дополнение, вредоносный код внутри OSS может оставаться незамеченным очень долгое время, особенно если он запутан или активирован при определенных условиях. вследствие этого, эта задержка дает злоумышленникам время воспользоваться уязвимостями до их обнаружения и исправления.

3. Распространенные типы вредоносных программ с открытым исходным кодом

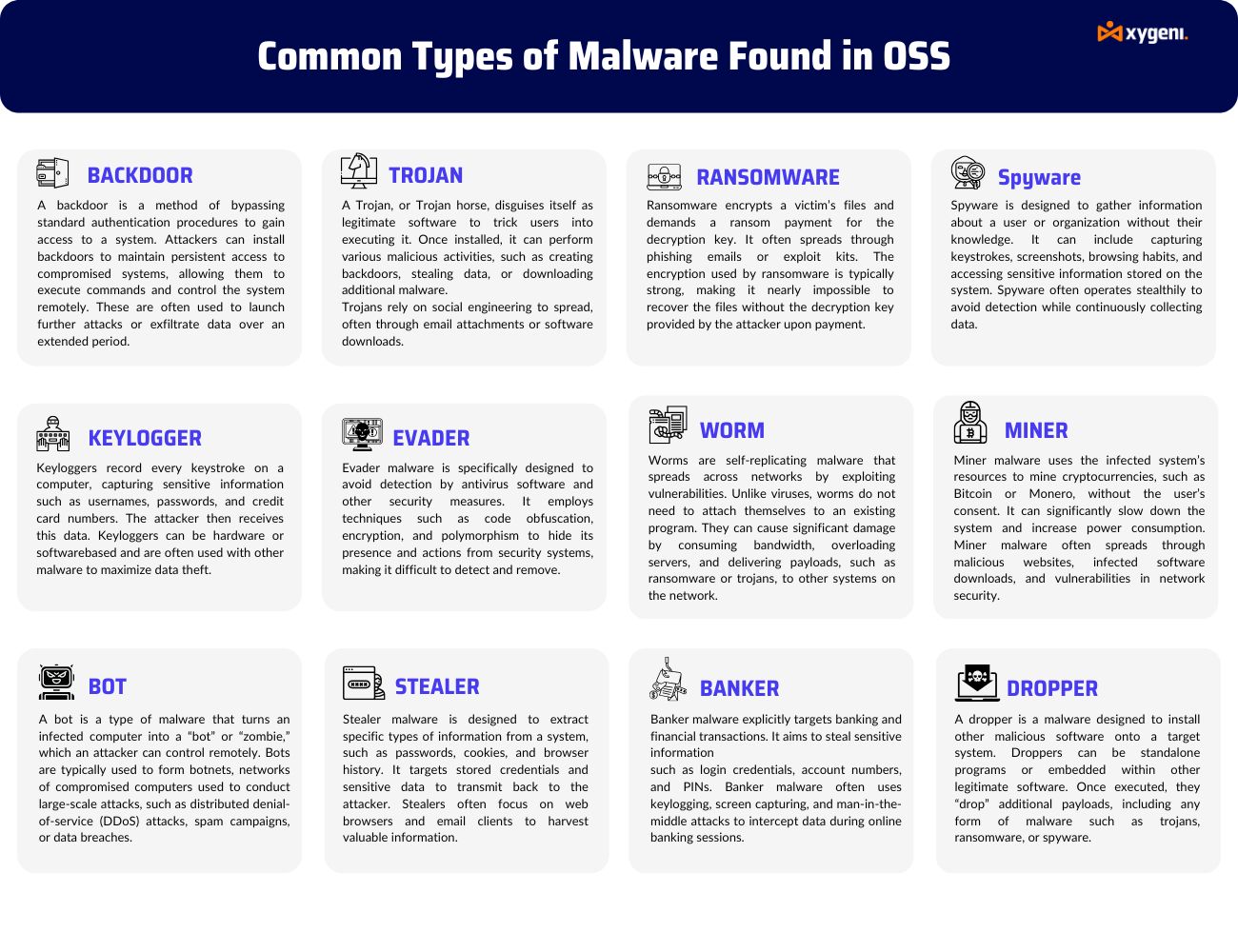

Вредоносное ПО с открытым исходным кодом может принимать различные формы, каждая из которых обладает уникальными характеристиками и последствиями. Как вы видите, защита от вредоносного ПО с открытым исходным кодом является обязательной. Ниже представлен обзор наиболее распространенных типов:

Обзор категорий вредоносного ПО

бэкдор:

Это класс вредоносного ПО, который обеспечивает удаленный доступ к устройству без обнаружения и в обход обычной аутентификации. Злоумышленники могут удаленно получить контроль над зараженным устройством через бэкдоры.

капельница:

Дропперы устанавливают вредоносное ПО в систему. Они часто служат начальной или первой стадией полезной нагрузки и развертывают более сложные и продвинутые вредоносные программы.

Уклоняющийся:

Вредоносное ПО разработано для обхода защитного программного обеспечения, которое может включать в себя запутывание, полиморфизм и шифрование.

Общее вредоносное ПО:

Широкая категория, которая будет охватывать ряд форм вредоносного программного обеспечения, таких как вирусы, черви и трояны.

Фишинг:

Различные методы обмана пользователей с целью получения от них конфиденциальной информации. В большинстве случаев такие электронные письма или веб-сайты являются мошенническими.

Spyware:

Шпионское программное обеспечение может собирать информацию о человеке или организации без их ведома и отправлять ее другому лицу.

Банке:

Ряд троянов, специально предназначенных для кражи банковских данных, таких как login учетные данные и номера счетов.

троянец:

Тип вредоносного ПО, которое вводит конечного пользователя в заблуждение относительно своих намерений. Чаще всего оно маскируется под подлинное программное обеспечение.

кейлоггер:

Программное обеспечение, которое ведет журнал нажатий клавиш пользователем. Обычно он используется для кражи паролей и другой конфиденциальной информации.

Похититель:

Вредоносное ПО предназначено для кражи конфиденциальных данных, таких как пароли, личная информация и данные, связанные с финансами.

Bot:

Программное приложение, которое автоматизирует определенные задачи в Интернете. Большинство ботнетов используют его для различных атак, включая DDoS.

Вымогатели:

Класс вредоносного ПО, которое шифрует данные пользователя, а затем требует выкуп в обмен на ключ дешифрования.

Worm:

Тип вредоносного ПО, которое различными способами самовоспроизводится в сети. Обычно оно имеет деструктивные намерения. Майнер: вредоносное ПО, которое захватывает системные ресурсы для добычи криптовалюты без согласия пользователей.

Эти типы вредоносного ПО с открытым исходным кодом иллюстрируют разнообразные методы и серьезные последствия вредоносной деятельности в OSS. Для углубленного изучения значительных инцидентов с вредоносным ПО изучите наши подробные исследования случаев Новые угрозы: вредоносное ПО в пакетах с открытым исходным кодом.

4. Риски и последствия вредоносного ПО с открытым исходным кодом

Риски безопасности для организаций

Вредоносное ПО с открытым исходным кодом представляет собой серьезные проблемы безопасности для организаций, в том числе:

- Несанкционированный доступ и кража данных: В частностиЗлоумышленники используют уязвимости в компонентах с открытым исходным кодом для получения несанкционированного доступа к системам. Однажды внутриони могут украсть конфиденциальные данные, скомпрометировать учетные записи пользователей и нарушить работу.

- Компромисс системы: Более тогоВредоносное ПО с открытым исходным кодом может привести к компрометации системы, , которые позволяет злоумышленникам получить контроль над критической инфраструктурой, серверами или конечными точками. Как результат, это ставит под угрозу целостность, доступность и конфиденциальность данных.

Финансовый и репутационный ущерб

- Финансовые последствия: В самом деле, финансовые последствия вредоносного ПО с открытым исходным кодом огромны. Например, Только в 2020 году стоимость Киберпреступность принесла почти 1 триллион долларов США ущерба мировой экономике, увеличившись на 50% по сравнению с показателем 2018 года. Более тогоЕще более поразительно то, что средний размер претензии по киберстрахованию вырос до 359,000 2020 долларов США в 145,000 году со 2019 XNUMX долларов США в XNUMX году.

- Репутационный урон: Кроме того, организации, ставшие жертвами вредоносного ПО OSS, сталкиваются с репутационным ущербом. В результате потеря доверия клиентов и связанная с этим негативная реклама могут оказать долгосрочное влияние на их публичный имидж.

Соблюдение правил

- ДОРА и Правила NIST2: Как структура исследований и оценки DevOps, так и Директива о сетевых и информационных системах включают надежные методы обеспечения безопасности; несоблюдение требований приведет к юридическим санкциям, а также к дальнейшему репутационному ущербу.

Подводя итог, можно сказать, что управление open source security риски с надежным сканером вредоносных программ с открытым исходным кодом имеют решающее значение. Поэтому организации должны уделять первостепенное внимание мерам безопасности. Кроме того, они должны быть в курсе возникающих угроз. С этой целью принятие лучших методов защиты от вредоносных программ с открытым исходным кодом помогает защитить цепочку поставок программного обеспечения. Например, вы можете прочитать наш блог на Понимание ландшафта безопасности программного обеспечения с открытым исходным кодом.

5. Стратегии обнаружения и защиты от вредоносных программ с открытым исходным кодом

Лучшие практики по выявлению вредоносного ПО с открытым исходным кодом

Современному программному обеспечению нужно больше, чем простое сканирование. Ему нужна видимость, интеллектуальное обнаружение и быстрая реакция. КсигениАвтора Защита от вредоносных программ с открытым исходным кодом предлагает все три. Мы защищаем ваш код, CI/CD рабочие процессы и IaC файлы с комплексным автоматизированным подходом к защите.

Остановить вредоносные команды в CI/CD и IaC

Злоумышленники часто скрывают команды в CI/CD pipelines и IaC скрипты. Эти команды — как curl or wget— трудно обнаружить. Открытый сканер вредоносных программ Xygeni обнаруживает и блокирует несанкционированное выполнение до того, как будет нанесен ущерб.

Он также отслеживает необычное поведение, такое как скачки привилегий или внезапная сетевая активность.

Файлы Terraform, Kubernetes и Helm сканируются на предмет секретов, неправильных конфигураций и встроенного вредоносного ПО.

Именно так мы обеспечиваем безопасность вашей цепочки поставок программного обеспечения от источника до производства.

Непрерывное сканирование и контроль рисков зависимости

Сканер вредоносных программ с открытым исходным кодом Xygeni проверяет пакеты, используя надежные источники, такие как NVD и рекомендации поставщиков. Это сканирование в реальном времени выявляет уязвимости и вредоносный код перед выпуском.

Наши инструменты управления зависимостями отображают все библиотеки с открытым исходным кодом, включая транзитивные.

Мы ловим такие риски, как типосквоттинг и путаница с зависимостями и предложить простые решения.

Вы можете закреплять версии, использовать доверенные пакеты или блокировать опасные скрипты.

Эти функции поддерживают надежную защиту от вредоносного ПО с открытым исходным кодом на каждом этапе разработки.

Более разумная расстановка приоритетов с ASPM

Слишком много оповещений могут замедлить вашу команду. Xygeni использует ASPM сосредоточиться только на самых опасных рисках. Мы обнаруживаем активы, отслеживаем зависимости и проверяем, можно ли эксплуатировать уязвимости.

Наши анализ достижимости показывает реальные пути атак и угрозы высокого приоритета. Этот целевой метод является ключом к эффективной защите от вредоносных программ с открытым исходным кодом.

Обнаружение угроз и оповещения в режиме реального времени

Открытый сканер вредоносных программ Xygeni круглосуточно отслеживает публичные реестры, такие как npm, PyPI и Maven.

Он сканирует поведение, чтобы обнаружить вредоносное ПО до того, как оно заразит ваш компьютер. pipeline.

- Мгновенные сигналы: Получайте уведомления по электронной почте, через Интернетhooksили инструменты чата.

- Автокарантин: Подозрительные посылки немедленно изолируются.

- Экспертная оценка: Наша команда проверяет и подтверждает угрозы.

- Открытое раскрытие информации: Мы делимся проверенными угрозами, чтобы остановить повторное использование.

Открытый исходный код сканера вредоносных программ Xygeni обеспечивает вам контроль, скорость и наглядность, чтобы вы могли писать код с уверенностью.

6. Будущие тенденции в области вредоносного ПО с открытым исходным кодом

Новые угрозы и прогнозный анализ

По мере того как вредоносное ПО с открытым исходным кодом продолжает развиваться, методы его атак становятся все более изощренными. Следовательно, прогностический анализ, использующий машинное обучение и ИИ, позволяет предвидеть возникающие угрозы, выявляя закономерности, указывающие на потенциальное вредоносное ПО. Такой проактивный подход усиливает защиту от вредоносного ПО с открытым исходным кодом, подготавливая защиту от будущих атак.

Инновации в технологиях обнаружения и предотвращения

Чтобы оставаться впереди сложных вредоносных программ, необходимо постоянно совершенствовать технологии обнаружения и предотвращения. Поэтому инновации в области обнаружения на основе поведения, передовые платформы анализа угроз и аналитика безопасности на основе искусственного интеллекта имеют решающее значение. В ответ на это Xygeni внедряет передовые технологии, позволяющие организациям быстро обнаруживать и нейтрализовывать угрозы в режиме реального времени с помощью автоматизированных ответов.

Как оставаться на шаг впереди

Организациям следует рассмотреть следующие стратегии, чтобы оставаться устойчивыми к возникающим угрозам:

В курсе: Регулярно обновляйте знания о тенденциях в сфере безопасности и аналитике угроз с помощью отраслевых форумов, вебинаров и тренингов.

Используйте инновационные технологии: Используйте передовые инструменты и методы в системах обнаружения угроз и автоматизированного реагирования на основе искусственного интеллекта. Xygeni предлагает решения, которые защитят вас от новейших угроз.

Улучшить сотрудничество: Развивать сотрудничество внутри организации и с внешними партнерами. Обмен данными об угрозах и передовым опытом укрепляет коллективную оборону.

Заключение: Усиление безопасности с помощью защиты от вредоносных программ с открытым исходным кодом

Вредоносное ПО с открытым исходным кодом представляет значительную опасность в современных средах разработки. Однако при наличии правильной осведомленности, инструментов и процессов эти риски поддаются управлению. Открытый сканер вредоносных программ Xygeni помогает выявлять и блокировать вредоносные пакеты до того, как они попадут в производственные среды.

Интегрируя защиту от вредоносных программ с открытым исходным кодом в рабочие процессы — от CI/CD pipelines к Инфраструктуре как Коду (IaC) конфигурации — организации могут снизить уязвимость и обнаружить угрозы на ранней стадии.

Поддерживайте культуру безопасности в первую очередь

Безопасность должна быть основополагающим аспектом развития, а не второстепенной задачей. Командам, использующим ПО с открытым исходным кодом, необходим постоянный мониторинг и эффективные инструменты для выявления уязвимостей до того, как они станут серьезными. Открытый сканер вредоносных программ, такой как Xygeni, поддерживает эти усилия с помощью автоматизации, контекста и прозрачности.

«Взгляд вперед» в соавторстве с Кеннетом Кейсом,

В долгосрочной перспективе, поскольку экосистемы программного обеспечения становятся все более взаимосвязанными, угрозы будут продолжать развиваться. Поэтому, оставаясь в курсе стратегий защиты от вредоносного ПО с открытым исходным кодом, а также применяя практические инструменты, команды могут оставаться впереди, не прерывая разработку.

Сканер вредоносных программ с открытым исходным кодом Xygeni

Безопасность в реальном времени для зависимостей с открытым исходным кодом

Определить все прямые и транзитивные ассоциированные зависимости и извлечь выгоду из обнаружение, блокировка и уведомление вредоносных программ в режиме реального времени с ранними оповещениями и экспертной проверкой.

- Анализ вредоносного ПО на основе поведения для компонентов с открытым исходным кодом

- Проверка метаданных и происхождения для проверки подлинности пакета

- Оповещения в реальном времени о подозрительной активности или вредоносных шаблонах

- CI/CD интеграции. для ранней автоматизированной защиты

- Обеспечьте безопасность каждой зависимости, потому что не все угрозы являются известными уязвимостями