كيف يدعم Xygeni مشروع OWASP سام – نموذج نضج ضمان البرمجيات

1. مقدمة

استخدم OWASP SAMM – نموذج نضج ضمان البرمجيات يوفر إطارًا منظمًا لتقييم وتحسين نضج أمن البرمجيات. ويساعد المؤسسات على تطبيق أفضل الممارسات في جميع أنحاء العالم. دورة حياة تطوير البرمجيات (SDLC) في حين موازنة جهود الأمن مع أهداف العمل.

زيجيني يسرع اعتماد OWASP SAMM من خلال دمج: Application Security Posture Management (ASPM), تحليل تكوين البرمجيات (SCA), CI/CD الأمن والحماية, البنية التحتية كرمز (IaC) حماية, اختبار أمان التطبيقات الثابتة (SAST), Build Security, إدارة الأسرارو إكتشاف عيب خلقيتعمل هذه القدرات معًا لتوفير الكشف عن التهديدات في الوقت الفعلي، وإنفاذ السياسات تلقائيًا، وتحديد الأولويات بناءً على المخاطرونتيجة لذلك، يمكن للمنظمات الحفاظ على الأمن المستمر عبر تطوير البرامج ونشرها وعملياتها.

علاوة على ذلك، تشرح هذه الوثيقة كيف يعمل Xygeni يدعم المنظمات في تحقيق نضج OWASP SAMM. ويغطي جوانب رئيسية مثل أتمتة ضوابط الأمان، والتأكد من الامتثال، والتخفيف من المخاطر في جميع أنحاء SDLC.

2. أواسب سام نظرة عامة

2.1 الوظائف التجارية الخمس لنموذج نضج ضمان البرمجيات

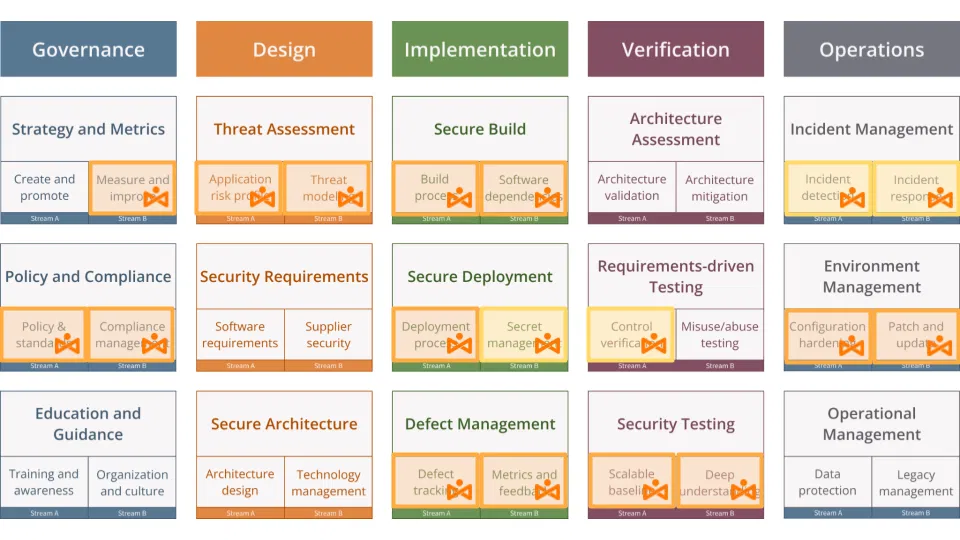

تم تنظيم OWASP SAMM على النحو التالي: خمس وظائف تجارية، كل منها يمثل جانبًا بالغ الأهمية من جوانب أمان البرمجيات. ونتيجة لذلك، تعمل هذه الوظائف كـ أعمدة لتمكين المؤسسات من تقييم ممارساتها الأمنية وتحسينها ونضجها عبر دورة حياة تطوير البرمجيات (SDLC).

الحكم

الحوكمة تنشئ استراتيجيات الأمن والسياسات وأطر الامتثال ومبادرات التعليم لضمان نهج منظم وقابل للقياس لأمن البرمجيات. علاوة على ذلك, ويشمل:

- الاستراتيجية والمقاييس:تحديد أهداف الأمن، وقياس الفعالية، ومواءمة الجهود مع أهداف العمل.

- السياسة والامتثال:التأكد من الالتزام بسياسات الأمن الداخلية ومتطلبات التنظيم الخارجية.

- التعليم والتوجيه:رفع مستوى الوعي الأمني وتوفير التدريب المنظم بين الفرق.

تصميم

تركز وظيفة التصميم على: تحديد التهديدات والهندسة المعمارية الآمنة وتحديد متطلبات الأمان مبكرا في SDLC، والتي، كما لوحظ، يتوافق مع نموذج نضج ضمان البرمجيات OWASPالتركيز على التدابير الأمنية الاستباقية. على وجه التحديد, ويشمل:

- تقييم التهديد:تقييم المخاطر الأمنية المرتبطة بالتطبيقات وبيئاتها.

- متطلبات الأمن: تحديد توقعات الأمان لموردي البرامج والجهات الخارجية.

- البنية الآمنة: إنشاء هياكل برمجية مرنة وممارسات إدارة تكنولوجية آمنة.

تطبيق

يضمن التنفيذ تضمين عناصر التحكم الأمنية داخل عمليات البناء والنشر وإدارة العيوب. وعلى وجه الخصوص، تؤكد هذه الوظيفة على أتمتة وتكوين البرمجيات الآمنة للحد من المخاطر الأمنية. ويشمل ذلك:

- البناء الآمن:فرض ضوابط أمنية في CI/CD pipelineوإدارة التبعيات ومنع إصدارات التعليمات البرمجية غير الآمنة.

- النشر الآمن:حماية سلامة التطبيق أثناء النشر والتأكد من أفضل ممارسات إدارة السرية.

- إدارة العيوب:التعرف على عيوب الأمان وتتبعها ومعالجتها بشكل منهجي.

التحقق

التحقق يثبت ذلك يتم تنفيذ ضوابط الأمن بشكل صحيح وفعّالة. كما هو موضح في OWASP SAMM، تغطي هذه الوظيفة منهجيات اختبار الأمان، بما في ذلك:

- الاختبار الموجه بالمتطلبات: مع التأكد تتوافق عناصر التحكم الأمنية مع متطلبات الأمان المحددة.

- اختبار الأمان:إجراء تقييمات أمنية آلية ويدوية للكشف عن نقاط الضعف.

العمليات

وظيفة العمليات تضمن المراقبة المستمرة والاستجابة للحوادث وإدارة الأمن التشغيلي للحفاظ على أمان البرنامج طوال دورة حياته. للتوضيح, ويشمل:

- إدارة الحوادث:الكشف عن الحوادث الأمنية والاستجابة لها والتخفيف من حدتها.

- إدارة البيئة: تأمين تكوينات السحابة والبنية الأساسية لتقليل التعرض للهجوم.

- إدارة المخاطر التشغيلية: إنشاء مراقبة مستمرة وإعطاء الأولوية للمخاطر من أجل الأمن الاستباقي.

2.2 فهم مستويات نضج SAMM

OWASP SAMM يحدد مستويات النضج (0-3) لكل ممارسة أمنية، مما يُمكّن المؤسسات من تحسين وضعها الأمني تدريجيًا. تتراوح المستويات من ممارسات مخصصة أو غير موجودة (المستوى 0) إلى تدابير أمنية مُحسّنة بالكامل ومُحسّنة باستمرار (مستوى 3).

وبالتالي، من خلال التوافق مع وظائف أعمال OWASP SAMM ومستويات نضجها، يمكن للمؤسسات قياس وضعها الأمني الحالي., يمكنهم تحديد واضح خرائط طريق التحسين وتنفيذها تحسينات أمنية منظمة لتعزيز جهودهم في ضمان البرمجيات.

3. محاذاة زيجيني

Xygeni يتماشى مع نموذج نضج ضمان البرمجيات OWASP لخمس وظائف عمل من خلال أتمتة فرض الأمن وتمكين تحديد أولويات المخاطر القائمة على البيانات، وتعزيز إدارة الحوادث والحوكمة.

- الحكم: ASPM يعزز رؤية المخاطر، وإنفاذ السياساتو إدارة الامتثال, مع التأكدتقوم المنظمات بقياس وتنفيذ سياسات الأمن وفقًا لـ مبادئ حوكمة أمن OWASP SAMM.

- تصميم: تقييم التهديدات الديناميكية وتحديد أولويات المخاطر تركيز جهود الإصلاح على نقاط الضعف القائمة على قابلية الاستغلال، إمكانية الوصولو تأثير الأعمال، دعم مباشر نموذج نضج ضمان البرمجيات OWASP نهج إدارة المخاطر الاستباقي.

- التنفيذ:

- SCA, CI/CD الأمن، و SAST دمج الأمان في عمليات بناء البرامج ونشرها، مع التأكد الكشف المبكر عن نقاط الضعف.

- Build Security ويوفر شهادات البرامج للتحقق من صحة النزاهة.

- كشف الأسرار يحمي بيانات الاعتماد في CI/CD pipelineتكوينات البنية التحتية والأنظمة.

- التحقق:

- الأمن غيتس فرض اذهب/لا تذهبcisأيونات (+H) , مع التأكدالامتثال الأمني قبل النشر.

- CI/CD الأمن يفرض تقوية البنية التحتية، والحد من سوء التكوين وانحراف التكوين.

- ASPM المعرض التأكد من تطبيق أدوات الأمان بشكل متسق في جميع أنحاء pipelines.

- العمليات: اكتشاف الشذوذ وحماية العبث بالرموز تزود مراقبة الحوادث في الوقت الفعلي, مع التأكدالاستجابة السريعة للتهديدات الأمنية والتعديلات غير المصرح بها، متوافق مع مبادئ الأمن التشغيلي لـ OWASP SAMM.

يسلط الرسم البياني أدناه الضوء على ممارسات الأمان التي يمكن أن يدعمها Xygeni.

توفر الأقسام التالية عرضًا تفصيليًا لكيفية يدعم Xygeni كل وظيفة عمل في نموذج نضج ضمان البرمجيات OWASP، مساعدة المنظمات تعزيز نضجهم الأمني والحفاظ على ممارسات تطوير البرامج الآمنة.

3.1 الحوكمة

زيجيني يقوي الحوكمة الأمنية بتوفير الرؤية في اتجاهات المخاطر, أتمتة إنفاذ السياساتو تضمين الوعي الأمني إلى سير عمل التطوير. باتباع مبادئ OWASP SAMM، تضمن Xygeni أن تتمكن المؤسسات من تتبع وتنفيذ وتحسين مستمر من مشاركة الموقف الأمني من خلال الاستراتيجية والمقاييس, السياسة والامتثالو قطاع التعليم و التوجيه.

الاستراتيجية والمقاييس

إن فهم اتجاهات الأمن وقياس فعالية العلاج أمر بالغ الأهمية مواءمة جهود الأمن مع أهداف العمل. بالإضافة إلى ذلك، تمشيا مع أواسب سام، زيجيني Application Security Posture Management (ASPM) ويوفر نظرة مركزية على المخاطر الأمنية، مما يتيح للمنظمات التتبع اتجاهات الثغرات الأمنية، وتقييم فعالية العلاج، وقياس التحسينات الأمنية بمرور الوقت.

علاوة على ذلك, يقوم Xygeni بتحليل نافذة التعرضتحديد مدة بقاء الثغرات الأمنية مفتوحة قبل حلها. نتيجةً لذلك، تستطيع فرق الأمن تحسين أوقات الاستجابة، وتطوير استراتيجيات تخفيف المخاطر، وتطبيق اتفاقيات مستوى الخدمة (SLA) لإصلاحات الأمان من خلال تحديد فترات تأخير المعالجة.

علاوة على ذلك, الأمن والحماية dashboardتقدم مؤشرات الأداء الرئيسية في الوقت الفعلي، مما يوفر رؤية كاملة لـ أداء برنامج الأمان وتمكين القيادة من القيام بذلك البيانات المدفوعةcisأيونات (+H) لتعزيز الوضع الأمني.

السياسة والامتثال

أتمتة الامتثال عبر التطوير والبناء والنشر pipelines ضروري للحوكمة. ولتحقيق ذلك، تعمل شركة Xygeni أتمتة فرض السياسات، دمج أطر عمل أمنية مثل NIST، CISو OpenSSF إلى SDLC العمليات.

السياسات الأمنية هي يتم تنفيذها مباشرة داخل CI/CD pipelinesمنع عمليات البناء والنشر غير المتوافقة من التقدموبالتالي، يوفر تتبع الامتثال رؤية في الوقت الفعلي للالتزام بالسياسةمما يُمكّن المؤسسات من تحديد الثغرات ومعالجتها قبل أن تُصبح مخاطر. من خلال تطبيق إنفاذ قائم على المخاطر، تعطي Xygeni الأولوية الانتهاكات ذات التأثير الكبير في حين تعمل على تقليل الضوضاء الناجمة عن انحرافات السياسات ذات المخاطر المنخفضة، مع التأكد تُركز فرق الأمن على ما هو مهم حقًا.

التعليم والتوجيه

بناء ثقافة الأمن أولاً يتطلب أن تكون رؤى الأمن يمكن الوصول إليها ويمكن العمل بها ضمن سير عمل التطوير. لهذا السبب، يوفر Xygeni إرشادات أمنية في الوقت الفعلي، مساعدة الفرق على التبني أفضل الممارسات وفقًا لـ OWASP SAMM، دون تعطيل الإنتاجية.

تضمن توصيات المعالجة السياقية المطورون يفهمون نقاط الضعف ويصلحونها بكفاءة، مما يقلل من التبادل بين فرق الأمن والهندسة. في نفس الوقت، لمنع المخاطر الداخلية وفرض المساءلة الأمنية، Xygeni يتتبع أدوار المساهمين ويفرض الوصول إلى أقل قدر من الامتيازات, مع التأكد أن العمليات الحساسة مقتصرة على المستخدمين المصرح لهم.

أهم الدروس المستفادة من الحوكمة

- رؤية كاملة للمخاطر مع الأمن في الوقت الحقيقي dashboardوتتبع التعرض.

- إنفاذ الامتثال الآلي في غضون CI/CD لمنع انتهاكات السياسة.

- الوعي الأمني المضمن من خلال الإصلاح السياقي وضوابط الامتيازات الأقل.

3.2 التصميم

Xygeni يعزز تقييم التهديد من خلال تمكين تقييم المخاطر المنظموتحديد الأولويات تلقائيًا والمراقبة المستمرة. وبالتوافق مع نموذج نضج ضمان البرمجيات OWASP، تستفيد Xygeni من ASPMمسارات تحديد الأولويات الخاصة بـ تحليل إمكانية الوصول, و تقييم قابلية الاستغلال لمساعدة المنظمات تحديد المخاطر الأمنية وتقييمها وإدارتها بشكل منهجي. ونتيجة لذلك،cisتظل العمليات التجارية مدفوعة بالبيانات ومتوافقة مع أهداف العمل.

تحديد المخاطر المنظمة ورؤيتها

في البداية، يبدأ تقييم التهديدات العملية بفهم مشهد المخاطر. في سياق OWASP SAMM, توفر Xygeni رؤى الثغرات الأمنية في الوقت الفعلي لتصنيف المخاطر على أساسها الشدة وقابلية الاستغلال والتأثيرعلاوة على ذلك، يمكن لفرق الأمن تتبع ومراقبة التعرض للمخاطر من خلال الأمن الآلي dashboards, مع التأكد أن القيادة لديها رؤية واضحة في التهديدات المحتملة عبر سلسلة توريد البرمجيات.

ومن خلال القيام بذلك، تعمل المنظمات على إنشاء نظرة مركزية على المخاطر الأمنيةيمكن للمنظمات قياس فعالية برامج الأمن وضمان أن جهود الإصلاح معالجة الثغرات الأمنية ذات الأولوية العاليةيتيح هذا النهج المنظم للفرق تجاوز إدارة المخاطر المؤقتة وتبني عملية تقييم التهديدات المنهجية القابلة للتطوير.

تحليل الأولويات وإمكانية الوصول التلقائي

مع نضوج برامج الأمان، تحتاج المؤسسات إلى a standardإطار عمل لإدارة المخاطر إعطاء الأولوية للتهديدات الحقيقية على الثغرات النظرية. اتباع إرشادات OWASP SAMM, تقوم Xygeni بأتمتة هذه العملية من خلال تنفيذ مسارات تحديد الأولويات القابلة للتخصيص والتي تقوم بتصفية الثغرات الأمنية بناءً على تأثير الأعمال، وأهمية الامتثال، وإمكانية الاستغلال.

بالإضافة إلى ذلك، تحليل إمكانية الوصول يضمن أن نقاط الضعف موجودة يتم تحديد أولوياتها بناءً على ما إذا كان من الممكن استغلالها فعليًا في البيئة المحددة للمنظمةبدلاً من التعامل مع جميع مشكلات الأمان على قدم المساواة، فإن Xygeni يركز العلاج على نقاط الضعف التي تشكل أكبر خطر حقيقي في العالم الحقيقي، مما يقلل من إجهاد التنبيه ويمكّن التدخلات الأمنية المستهدفة.

بالإضافة إلى ذلك، تقييم قابلية الاستغلال يُحسّن تقييم المخاطر من خلال تقييم احتمالية استغلال الثغرة الأمنية في هجمات فعلية. تُمكّن فرق الأمن من تخصيص الموارد بكفاءة أكبر، ومعالجة المخاطر الحرجة. قبل أن يتمكن المهاجمون من استغلالها.

التحسين المستمر وإدارة المخاطر التكيفية

قوية استراتيجية تقييم التهديدات يتطور مع تطور مشهد المخاطر في المؤسسة. وكما هو موضح في نموذج OWASP لنضج ضمان البرمجيات، يُمكّن Xygeni من تحسين مسارات تحديد الأولويات، مما يتيح لفرق الأمن تكييف موقفهم من المخاطر مع ظهور تهديدات جديدة.

علاوة على ذلك, يتم الاستفادة من مقاييس الأمان التاريخية واتجاهات العلاج تحسين استراتيجيات الحد من المخاطر، وعوائد الاستثمارات الأمنية تحسينات قابلة للقياس. متأخر، بعد فوات الوقت، إنفاذ قائم على السياسات محاذاة الأمنcisالأيونات مع تحمل مخاطر الأعمال في حين تظل ضوابط الأمن قائمة استباقية وليس رد الفعل.

أهم النقاط المستفادة من التصميم

- تحديد أولويات المخاطر الذكية يركز على نقاط الضعف ذات التأثير الحقيقي في العالم الحقيقي.

- تقييم التهديدات المستمر يدمج إمكانية الاستغلال وإمكانية الوصول والتأثير التجاري.

- التوجيه الآلي لتقييم المخاطر ومعالجتها تبسيط الأمنcisصنع الأيونات.

تنفيذ شنومكس

3.3.1 البناء الآمن

Xygeni يعزز الأمن ممارسات البناء من خلال الدمج ضوابط أمنية آلية و إدارة التبعية ومن خلال بناء التحقق من النزاهة مباشرة في CI/CD pipelines.

بالتوافق مع OWASP SAMM، تضمن Xygeni أن كل عملية بناء تتبع عملية أمان قابلة للتكرار وموجهة بالسياسة وقابلة للتحقق من خلال تحليل تكوين البرنامج (SCA), اختبار أمان التطبيقات الثابتة (SAST), إدارة الأسرارو Build Security.

بالإضافة إلى ذلك، CI/CD تطبق عملية التحقق من الأمان باستمرار أدوات الأمان الأساسية في جميع أنحاء pipeline- تقليل التعرض للمخاطر.

الاتساق والتكرار في عملية البناء

تتطلب عملية البناء الآمنة standardالأتمتة والتحقق المستمر. كما لوحظ، يسلط نموذج نضج ضمان البرمجيات OWASP الضوء على أهمية standardأوتوماتيكية build securityوبناءً على ذلك، تنفذ Xygeni standardسياسات البناء المعتمدة من خلال CI/CD التحقق من صحة الأمان، مما يجبر كل بناء على التطبيق أدوات الأمان المطلوبة، مثل SAST, SCA، ومسح الأسرار قبل المتابعة.

علاوة على ذلك، تنشئ Xygeni build attestations للتحقق من سلامة البرنامج، والتحقق من صحة مصدر البرنامج، ومنع تقدم القطع الأثرية غير المؤكدة أو التي تم العبث بها عبر pipelineولهذا السبب، تحقق المؤسسات الاتساق والقدرة على التكرار، مما يقلل من الخطأ البشري ويحسن جودة البرامج بشكل عام.

أتمتة عناصر التحكم الأمني في البناء Pipeline

يعد أتمتة الأمان أمرًا ضروريًا للكشف عن المشكلات وإصلاحها المخاطر المبكرة قيد التطوير. باتباع مبادئ OWASP SAMM، يدمج Xygeni SAST للكشف عن نقاط الضعف في الكود قبل النشرمعالجة مشاكل الأمن في أقرب وقت ممكن. بالإضافة إلى ذلك، يمنع فحص الأسرار التعرض العرضي لبيانات الاعتماد من خلال تحليل الكود المصدر وملفات التكوين وسجلات البناء بشكل مستمر.

وعلاوة على ذلك، CI/CD التحقق الأمني يضمن ذلك تتبع بيئات البناء والأدوات أفضل ممارسات الأمان. على سبيل المثال، ينفذ Xygeni سياسات أقل امتيازًا ويقيد الوصول غير الضروري. وبالتالي، يتم التخلص من الاختناقات الأمنية مع الحفاظ على سرعة عالية في التطوير من خلال عمليات فحص أمنية آلية داخل pipeline.

منع العيوب الأمنية من الوصول إلى الإنتاج

يجب ألا تصل القطع الأثرية غير المُتحقق منها أو غير الآمنة إلى مرحلة الإنتاج. بالتوافق مع OWASP SAMM، تُطبّق Xygeni بوابات أمنية هذا تلقائيا فشل عمليات البناء التي تحتوي على ثغرات أمنية حرجة أو أسرار مكشوفة أو انتهاكات للامتثال. من خلال دمج الأمن مباشرة في CI/CD، فقط قطع أثرية آمنة ومتوافقة المضي قدما في النشر.

بالإضافة إلى ذلك، يُدمج Xygeni كشف البرامج الضارة ضمن عملية البناء لتعزيز حماية سلامة البناء. وبذلك، يُحدد التعديلات غير المصرح بها، وهجمات سلسلة التوريد، والأنشطة المشبوهة داخل CI/CD نتيجةً لذلك، تُخفِّف المؤسسات من المخاطر بمنع ثغرات الأمن من دخول الإنتاج قبل أن تتفاقم وتتحول إلى تهديدات حقيقية.

إدارة تبعيات البرامج باستخدام عناصر التحكم الأمنية

تعتمد التطبيقات الحديثة بشكل كبير على التبعيات الخارجية والمفتوحة المصدر، مما يجعل أمان التبعية هو جانب مهم من البناءات الآمنة. يتيح Xygeni إدارة مخاطر سلسلة توريد البرمجيات الآلية، تتبع كل اعتماد بشكل مستمر، والتحقق منه، ومراقبته.

لتوضيح، قائمة مواد البرنامج (SBOMs) تزويد المنظمات بـ رؤية كاملة لمكونات البرنامج، مساعدة فرق الأمن تحديد التبعيات القديمة وانتهاكات الترخيص والمخاطر المحتملة. يكتشف المراقبة في الوقت الفعلي الحزم الضارة والتعديلات غير المصرح بها والثغرات الأمنية، مما يقلل من التعرض لهجمات سلسلة التوريد.

أتمتة التحقق من أمان التبعية

لا تتطلب جميع الثغرات الأمنية إصلاحًا فوريًا. لذلك, زيجيني SCA مع تحليل إمكانية الوصول يضمن أن فرق الأمن تعطي الأولوية فقط نقاط الضعف التي تشكل تهديدًا حقيقيًا للتطبيقبدلاً من إغراق الفرق بالتنبيهات، Xygeni أتمتة تقييم المخاطر،هكذا تمكين أذكى ديcisصنع الأيونات.

للحفاظ عليها إجراءات أمنية صارمة للنظافة، باتباع إرشادات OWASP SAMM، تطبق Xygeni سياسات الأمان الآلية أن وضع علامة وحظر التبعيات الخطرة أثناء عملية البناء، منع إدخال المكونات غير الآمنة.

بوابات الأمن ومعالجة التبعيات

إلى منع مخاطر سلسلة التوريد، تنفذ Xygeni بوابات أمنية تمنع عمليات البناء التي تحتوي على تبعيات غير معتمدة أو ثغرات أمنية عالية الخطورة. تبسيط سير عمل المعالجة الآلية تحديثات التبعية، وتطبيق إصلاحات أمنية دون تعطيل التطوير.

من خلال تحليل تبعيات الأبواب الخلفية، والبرامج الضارة المخفية، أو السلوكيات المشبوهة، تُطبّق Xygeni مبادئ أمان الثقة الصفرية على أكواد الجهات الخارجية. ونتيجةً لذلك، ينخفض احتمال اختراق سلسلة التوريد بشكل كبير.

النقاط الرئيسية لبناء آمن

- Standardإنفاذ الأمن المُعتمد يضمن أن جميع الإصدارات تتبع فحوصات الأمان الموجهة بالسياسة.

- بناء الإثبات والتحقق من التبعية منع التحف التي تم العبث بها أو تعرضها للخطر.

- مسح الأسرار واكتشاف البرامج الضارة حماية سلامة سلسلة توريد البرمجيات.

3.3.2 النشر الآمن

متوافق مع OWASP SAMM، تضمن Xygeni عمليات نشر آمنة وموجهة بالسياسات عن طريق الأتمتة التحقق الأمني، وضوابط الامتثال، واكتشاف التغييرات غير المصرح بها. بالدمج CI/CD الأمن والبنية التحتية كرمز (IaC) الأمن واكتشاف الشذوذ، يمنع Xygeni التكوينات الخاطئة والتعديلات غير المصرح بها وكشف بيانات الاعتماد, مع التأكد أن تصل التطبيقات التي تم التحقق منها والآمنة فقط إلى مرحلة الإنتاج.

أتمتة أمان النشر وتطبيق الامتثال

تتطلب عملية النشر الآمنة التحقق من الأمن المستمر في كل مرحلة من مراحل CI/CD. باتباع إرشادات نموذج نضج ضمان البرمجيات OWASP، يدمج Xygeni آليات التحقق الأمني في غضون pipelines, مع التأكد أن جميع عمليات النشر الالتزام بسياسات الأمن وأفضل ممارسات الصناعة.

تكوينات النشر هي تم التحقق من صحتها تلقائيًا ضد سياسات الأمان المحددة مسبقًا، منع التكوينات الخاطئة التي قد تؤدي إلى الثغرات الأمنية. بناءً على توصيات OWASP SAMM، CI/CD تطبق عملية التحقق من الأمان باستمرار عمليات التحقق الأمنية الأساسية—SAST, SCA، ومسح الأسرار، وتطبيق الامتثال - في جميع مراحل النشر، والقضاء على نقاط الضعف الأمنية.

Xygeni يتحقق IaC قوالب وبرامج نصية للنشر لحماية بيئات السحابة وتكوينات البنية الأساسية، مع التأكد أن يتم توفير جميع البنية التحتية بشكل آمن وتلتزم خطوط الأساس الأمنية على مستوى المنظمة. توفر بوابات الأمن التنفيذ الآلي، حظر عمليات النشر التي تحتوي على نقاط الضعف عالية الخطورة، أو انتهاكات السياسة، أو التكوينات الخاطئة, مع التأكد هذا فقط وصول القطع الأثرية الآمنة إلى مرحلة الإنتاج.

التحقق من سلامة النشر واكتشاف التغييرات غير المصرح بها

يؤكد نموذج نضج ضمان البرمجيات OWASP على أهمية سلامة النشر, تطبق Xygeni شهادات النشر لضمان دخول البرامج الموثوقة وغير الملوثة فقط إلى الإنتاج. تتحقق هذه الشهادات من منشأ وسلامة القطع الأثرية البرمجية، منع إدخال مكونات غير مُتحققة أو كود مُخترق في البيئات الحية.

تراقب Xygeni عمليات النشر باستمرار للكشف عن التعديلات غير المصرح بها وتحديدها تغيرات شاذة في pipeline التكوينات وإعدادات البنية الأساسية وسير عمل النشر. هذا الكشف الاستباقي عن الشذوذ يقلل من مخاطر التهديدات الداخلية، والتكوينات الخاطئة، وهجمات سلسلة التوريد، منع التغييرات غير المصرح بها من التأثير على بيئات الإنتاج.

CI/CD يتم تتبع سير العمل بشكل مستمر الانحرافات عن سياسات الأمن, مع التأكد أن كل عملية نشر تتبع عمليات معتمدة وآمنةإذا تم اكتشاف أي انحرافات، يقوم Xygeni بتمييز المشكلة، مما يوفر رؤى أمنية مفصلة وتوصيات التخفيف التلقائية لاستعادة الامتثال.

منع كشف الأسرار أثناء النشر Pipelines

بيانات اعتماد حساسة يجب أن تظل البيانات الشخصية مثل مفاتيح API ورموز الوصول وأسرار التشفير محمية طوال فترة النشر. يوصي نموذج نضج ضمان البرمجيات OWASP بإدارة سرية آمنة، ويعمل Xygeni على تعزيز أمان الأسرار من خلال الكشف عنها وتخفيفها تسريبات بيانات الاعتماد في بيئات النشر قبل أن يتم استغلالها.

مسح Xygeni الملفات، pipelines، نصوص التكوين، ومتغيرات البيئة للحصول على أسرار مدمجة، ومنع التعرض العرضي عبر SCM, CI/CD سير العمل وتكوينات البنية التحتية. SCM تتيح عمليات تدقيق التاريخ لفرق الأمن تحديد الأخطاء السابقة commitأسرار تيد التي تظل في متناول اليد، مع التأكد إنهم يتعاملون بشكل مناسب مع بيانات الاعتماد القديمة.

يقوم Xygeni بالتحقق من صحة الأسرار المكتشفة لتحديد أولويات جهود الإصلاح، والتمييز بين بيانات الاعتماد النشطة وغير النشطةيمكن لفرق الأمن احتواء المخاطر الحقيقية بسرعة من خلال التركيز على الأسرار الصالحة التي يمكن استغلالها بدلاً من ملاحقة النتائج الإيجابية الكاذبة.

إذا لم تكن الجامعة المرغوب التقدم اليها غير مذكورة أعلاه ، فاتصل بنا للحصول على تم الكشف عن سر صالح، يتيح Xygeni العلاج الآلي من قبل:

- الأمن والحماية playbooks إلغاء الزناد، الدوران أو العرف إجراءات التخفيف، وتحييد بيانات الاعتماد المخترقة.

- نشر كتلة الأنظمة تحتوي على أسرار مكشوفة، مما يمنع إصدار التطبيقات المخترقة في الإنتاج

- توفير سجلات التدقيق التفصيلية من الأسرار المكتشفة وإجراءات التصحيح، مع التأكد الامتثال ل سياسات الأمن والمتطلبات التنظيمية.

النقاط الرئيسية للنشر الآمن

- التحقق الأمني الآلي يضمن النشر المتوافق في CI/CD.

- البنية التحتية ككود (IaC) المسح الضوئي يمنع التكوينات الخاطئة قبل الإنتاج.

- كشف الشذوذ في الوقت الحقيقي علامات التغييرات غير المصرح بها والانحرافات الأمنية.

3.3.3 إدارة العيوب

متوافق مع نموذج نضج ضمان البرمجيات OWASP (OWASP SAMM), Xygeni يعزز إدارة العيوب by أتمتة تتبع مشكلات الأمان، وإعطاء الأولوية للثغرات الأمنية بناءً على المخاطر الفعلية، ودمج سير عمل الإصلاح. عن طريق المديونية Application Security Posture Management (ASPM), مسارات تحديد الأولويات، و CI/CD الأمن والحمايةيمكن للمؤسسات تحديد عيوب الأمان وتصنيفها وحلها بكفاءةونتيجة لذلك، فإنها تقلل من التعرض للمخاطر القابلة للاستغلال وانتهاكات الامتثال.

تتبع عيوب الأمان وإدارتها

لا شك أن النظرة المجزأة لقضايا الأمن قد تؤدي إلى نقاط الضعف المفقودة، والمعالجة غير المتسقة، وإدارة المخاطر غير الفعالةولمعالجة هذه المشكلة، توفر Xygeni نظرة مركزية على عيوب الأمن، تعزيز النتائج من SAST, SCA, IaC securityو CI/CD عمليات مسح أمنية الى واجهة إدارة المخاطر الفردية.

علاوة على ذلك ، بواسطة ربط القضايا الأمنية عبر مصادر متعددةيضمن Xygeni حصول فرق الأمن على رؤية كاملة لمخاطر التطبيقوتجنب تنبيهات مكررة أو إغفال العيوب الحرجة. العيوب هي يتم تصنيفها بناءً على التأثير التجاري وقابلية الاستغلال والشدة الفنية، مما يسمح للمنظمات إعطاء الأولوية للإصلاحات ذات المغزى في حين تقليل إجهاد التنبيه.

علاوة على ذلك، يُسهّل Xygeni إدارة دورة حياة المشكلات لتبسيط جهود الإصلاح. فهو يُمكّن الفرق من تتبع العيوب وتحديدها وحلها. داخليا أو عن طريق أنظمة التذاكر الخارجية مثل Jira و منصات المراسلة مثل Slack. وهذا يضمن يتم إدارة مشكلات الأمان بشكل مناسب ضمن سير عمل التطوير الحالية- تحسين التنسيق بين فرق الأمن والهندسة.

تحديد الأولويات تلقائيًا ومعالجة العيوب القائمة على المخاطر

بدون تحديد الأولويات بشكل منظم، تواجه فرق الأمن تنبيهات هائلة لا تشكل تهديدات فورية. يوصي نموذج نضج ضمان البرمجيات OWASP (OWASP SAMM) بإدارة الثغرات الأمنية القائمة على المخاطر، وتعالج Xygeni هذا الأمر من خلال دمج مسارات تحديد الأولويات، مما يسمح للمنظمات تصفية عيوب الأمان بناءً على عوامل الخطر في العالم الحقيقي مثل إمكانية الوصول، وإمكانية الاستغلال، والتأثير التجاري.

لضمان الكفاءة، تُعطي Xygeni الأولوية للثغرات القابلة للاستغلال النشط في بيئات الإنتاج. بهذه الطريقة، تُركز فرق الأمن على التهديدات الأكثر خطورة، مع إعطاء الأولوية للمشاكل ذات المخاطر الفعلية المنخفضة أو المعدومة. بالإضافة إلى ذلك، إنفاذ السياسات الآلي لتأكيد تم حظر عمليات النشر if تم اكتشاف عيوب حرجة لم يتم حلها، مما يمنع نقاط الضعف عالية الخطورة من الوصول إلى الإنتاج.

تبسيط الإصلاح والتحسين المستمر

يتطلب إصلاح عيوب الأمان بكفاءة التكامل السلس مع سير عمل المطور و الأتمتة لتقليل الجهد اليدوي. كجزء من مبادئ التحسين الأمني المستمر لـ OWASP SAMM،Xygeni يتسارع حل عيب أمني من خلال تضمين إرشادات أمنية قابلة للتنفيذ بشكل مباشر في CI/CD pipelineس. وهكذا, يتلقى المطورون توصيات الإصلاح السياقية دون تعطيل سير العمل الخاص بهم.

علاوة على ذلك، للتخلص من المهام اليدوية المتكررة، Xygeni أتمتة إجراءات الإصلاح، مما يؤدي إصلاحات مدفوعة بدليل التشغيل للثغرات الأمنية الشائعة. وهذا يقلل من الوقت والجهد اللازمين لمعالجة مشكلات الأمان، مما يسمح للفرق التركيز على التهديدات المعقدة ذات التأثير العالي.

باختصار، تقوم Xygeni بتتبع كفاءة المعالجة وقياسها الوقت اللازم للإصلاح واتجاهات الحد من المخاطر بشكل عام. وهذا يمكّن المنظمات من الاستمرار بشكل مستمر تحسين وضعهم الأمني، وتحديد الاختناقات في العملية، وتحسين أوقات الاستجابة, مع التأكد أن العيوب الأمنية هي تم إدارتها بشكل استباقي وليس بشكل تفاعلي.

النقاط الرئيسية لإدارة العيوب

- تتبع المشكلات الأمنية المركزية يزيل التجزئة في إدارة الثغرات الأمنية.

- مسارات تحديد الأولويات ضمان تركيز الفرق على المخاطر القابلة للاستغلال والتي لها تأثير كبير.

- سير عمل الإصلاح الآلي تسريع حل الخلل الأمني.

3.4 التحقق

تعمل Xygeni على تعزيز عمليات التحقق من خلال التضمين الاختبار الموجه بالمتطلبات و اختبار الأمان في سير عمل التطوير. من خلال أتمتة فرض الأمن في CI/CDمن خلال تحديد أولويات الثغرات الأمنية بناءً على المخاطر، ودمج التحقق من الأمان في كل مرحلة، تضمن Xygeni أن يصبح الأمان جزءًا لا يتجزأ من تسليم البرامج بدلاً من نقطة تفتيش في اللحظة الأخيرة.

الاختبار الموجه بالمتطلبات

نظرًا لأنه يجب إجراء اختبارات أمنية محددة ومطبقة بشكل منهجي في جميع مراحل التطوير. يؤكد OWASP SAMM على التحقق من صحة الأمن المنظم، و تضمن Xygeni تلبية متطلبات الأمان يتم فرضه تلقائيًا من خلال دمج الشيكات في CI/CD pipelines.

ونتيجة لذلك، يخضع كل بناء للتحقق من خلال اختبار أمان التطبيق الثابت (SAST) لثغرات الكود، وتحليل تركيب البرمجيات (SCA) لمخاطر التبعية، ومسح الأسرار لمنع الكشف عن بيانات الاعتماد، والبنية الأساسية ككود (IaC) فحوصات الأمان للتحقق من صحة التكوين.

علاوة على ذلك، تعمل بوابات الأمان كآليات إنفاذ، حيث تمنع عمليات البناء تلقائيًا في حالة عدم وجود اختبارات أمان أو فشل السياسات المحددة مسبقًا. Xygeni تتبع تغطية الاختبار عبر التطبيقات, مع التأكد يتم التحقق من صحة جميع المكونات بشكل مستمر وفقًا لمتطلبات الأمان.

تحدد المؤسسات الثغرات وتتلقى فورًا توصيات آلية لسدها. يضمن Xygeni تطبيقًا متسقًا لاختبارات الأمان، مما يزيل التناقضات ويمنع وصول البرامج غير المختبرة إلى مرحلة الإنتاج.

خط الأساس القابل للتطوير لاختبار الأمان

ولتحقيق هذه الغاية، يجب أن يظل اختبار الأمان الآلي متسقًا وقابلًا للتطوير لمواكبة دورات التطوير السريعة.

يجب أن يظل اختبار الأمان الآلي متسقًا وقابلًا للتطوير لمواكبة دورات التطوير السريعة. يتوافق Xygeni مع إرشادات نموذج نضج ضمان البرمجيات OWASP. فهو يدمج عمليات فحص أمان آلية في كل CI/CD المرحلة. يسمح هذا النهج للفرق باكتشاف نقاط الضعف في أقرب وقت ممكن.

علاوة على ذلك، يمنع Xygeni أيضًا التراجعات الأمنية تلقائيًا تتبع الثغرات الأمنية الثابتة و مع التأكد لا تظهر مجددًا في الإصدارات المستقبلية. يساعد اختبار الانحدار هذا الفرق على الحفاظ على تحسينات الأمان بمرور الوقت. من خلال تضمين اختبار الأمان مباشرةً في CI/CD، زيجيني يزيل الاختناقات اليدوية ويضمن التحقق من الأمان دون تعطيل التطوير.

الفهم العميق وتحديد الأولويات بناءً على المخاطر

لا تشكل جميع الثغرات الأمنية نفس مستوى المخاطر. توصي منظمة OWASP SAMM باتباع نهج قائم على المخاطر للتحقق من الأمان، و زيجيني يتماشى مع هذه المنهجية من خلال مع التأكد أن تخضع المكونات عالية التأثير لتدقيق أعمق. تُثري فرق الأمن عمليات الفحص بتقييمات تأثير الأعمال، مما يُساعدها على التركيز على الثغرات القابلة للاستغلال والوصول إليها والمتعلقة بالتطبيق.

بما أن تحديد الأولويات عملية ديناميكية، فإنه يُحسّن باستمرار مع تطور التهديدات. إذا ظهر استغلالٌ ما أو ازدادت خطورة ثغرة أمنية، تُعدّل أولويته تلقائيًا، مما يُفعّل التحقق الفوري من الصحة وإنفاذ الأمن.وهكذا, يتيح هذا النهج الذي يدرك المخاطر لفرق الأمان تخصيص الموارد عند الحاجة إليها، وموازنة الاختبار الآلي مع المراجعات اليدوية المستهدفة.

اختبار الأمان المتكامل في سير عمل التطوير

يجب أن يتم دمج اختبار الأمان بسلاسة مع سير عمل المطور لتكون فعالة. وبناءً على ذلك، تضمن Xygeni إمكانية اكتشاف الثغرات الأمنية مُخصصة للمطورين من خلال التكامل مع أنظمة التذاكر مثل Jira ومنصات المراسلة مثل Slackترتبط نتائج الأمان بشكل مباشر بسير عمل المعالجة، السماح للفرق بالتصرف بناءً عليها قبل النشر.

النقاط الرئيسية للتحقق

- CI/CD- بوابات أمنية متكاملة فرض الامتثال قبل وصول الكود إلى الإنتاج.

- اختبار الأمان الآلي والموجه نحو المخاطر يكتشف نقاط الضعف في وقت مبكر.

- التحقق المستمر من الأمان يمنع الانحدار ويحسن فعالية الاختبار.

3.5 العمليات

زيجيني يقوي أمن العمليات من خلال تمكين اكتشاف الشذوذ في الوقت الفعلي، وإدارة البنية التحتية الآمنة، والأتمتة معالجة الثغرات الأمنية. من خلال إدارة الحوادث والبيئةتضمن Xygeni اكتشاف الحوادث الأمنية والتخفيف منها بسرعة مع الحفاظ على بيئات التطبيقات معززة ومحدثة.

إدارة الحوادث

غالبًا ما تمر الحوادث الأمنية دون أن تُكتشف لفترات طويلة، مما يسمح للمهاجمين باستغلال الثغرات الأمنية والتسبب في أضرار. يُقلل Xygeni هذا الخطر بشكل كبير من خلال دمج اكتشاف الشذوذ وحماية العبث بالرموز, مع التأكد التعرف المبكر على التهديدات الأمنية والتعديلات غير المصرح بها.

اكتشاف الحوادث في الوقت الفعلي

Xygeni يعزز كشف الحادث مع مراقبة فورية لبيئات تطوير البرمجيات. فهو يحلل الأنشطة باستمرار عبر CI/CD pipelineمستودعات أكواد المصدر والتطبيقات المنشورة.

يحدد نظام الكشف عن الشذوذ محاولات الوصول غير المصرح بها، وتعديلات الملفات غير العادية، والانحرافات عن أنماط النشاط العادية. هذا نهج استباقي يقلل من وقت الانتظار ويضمن للمؤسسات اكتشاف الحوادث الأمنية قبل تفاقمها.

اكتشاف التلاعب بالرموز

يعد ضمان سلامة التطبيق أمرًا بالغ الأهمية لمنع الخروقات الأمنية. بالإضافة إلى ذلك، تراقب خاصية اكتشاف التلاعب بالكود الخاصة بـ Xygeni بشكل نشط التغييرات غير المصرح بها في الكود المصدر، وعناصر البناء، ونصوص النشر.

إذا حاول المهاجم تعديل منطق التطبيق أو حقنه الحمولات الخبيثة، Xygeni على الفور تنبيهات فرق الأمن. وهذا يسمح للمنظمات بـ احصل على رؤية كاملة لمحاولات الاستغلال والاستجابة قبل أن يتمكن المهاجمون من اختراق البرامج.

الاستجابة الآلية للحوادث

Xygeni تبسيط استجابة الحادث من خلال سير العمل الآلي والتكامل مع أدوات تنسيق الأمانيمكن لفرق الأمن العمل بسلاسة ربط التهديدات المكتشفة بمنصات الاستجابة للحوادث، ضمان التعامل المنظم من خلال:

- إجراءات الاحتواء الآلية

- تحليل الطب الشرعي

- الاستجابات المستندة إلى دليل اللعب

By أتمتة اكتشاف التهديدات والاستجابة لها، تساعد Xygeni المؤسسات احتواء التهديدات بسرعة والتقليل من التأثير التشغيلي.

النقاط الرئيسية للعمليات

- كشف الشذوذ في الوقت الحقيقي يقلل من وقت وقوع الحادث.

- حماية من التلاعب بالرموز يمنع التعديلات غير المصرح بها.

- سير عمل الاستجابة الآلية تبسيط احتواء الحوادث والتعافي منها.

إدارة البيئة

يتطلب تأمين البيئات التشغيلية ليس فقط التنفيذ المتسق للتكوينات المشددة ولكن أيضا الإصلاح السريع للثغرات الأمنية. ولذلك، تضمن Xygeni ذلك CI/CD pipelineتنفيذ خطوط أساسية للأمن عبر جميع البنية التحتية وبيئات التطوير، مما يقلل من التعرض للتكوينات الخاطئة والبرامج القديمة.

علاوة على ذلك، يتم أتمتة تقوية التكوين من خلال CI/CD التحقق من الأمان، والتأكد من أن جميع مكونات البنية التحتية، بما في ذلك بيئات البناء، وتكوينات السحابة، وتبعيات وقت التشغيل، تلتزم بأفضل ممارسات الأمان. وفي الوقت نفسه، تقوم Xygeni بمراقبة البنية التحتية كرمز بشكل مستمر (IaC) القوالب، نصوص النشر، وسياسات الأمان للكشف عن أي انحرافات عن المعايير الأساسية المُحددة. وبالتالي، يُصنّف Xygeni أي تكوينات خاطئة على أنها عيوب أمنية، مما يمنع وصول التكوينات غير الآمنة إلى مرحلة الإنتاج.

وعلاوة على ذلك، التصحيح والتحديث يتم تسريعها من خلال قدرات المعالجة الآلية، مما يضمن معالجة الثغرات الأمنية في تبعيات التطبيقات ومكونات البنية التحتية في الوقت المناسب. بالإضافة إلى ذلك، يدمج Xygeni تحديد الأولويات بناءً على المخاطر في إدارة الثغرات الأمنية، والتأكد من ذلك يتم تطبيق التحديثات والتصحيحات الأمنية الهامة أولاً. يمكن للمنظمات أتمتة سير عمل الإصلاح، وربط عيوب الأمان بأنظمة تتبع المشكلات، وفرض الامتثال للتصحيحات داخل CI/CD pipelines.

النقاط الرئيسية لإدارة البيئة

- CI/CDتقوية التكوين الموجه ضمان البنية الأساسية الآمنة.

- التصحيح والإصلاح التلقائي تسريع حل الثغرات الأمنية.

- مراقبة الامتثال المستمر يحافظ على البيئات آمنة ومحدثة.

4. اختتام

باختصار، Xygeni يبسط نموذج نضج ضمان البرمجيات OWASP التنفيذ من خلال الدمج فرض الأمن الآلي، وتحديد الأولويات بناءً على المخاطر، والمراقبة المستمرة في دورة حياة تطوير البرمجيات (SDLC). عن طريق التضمين ضوابط الأمن في الحوكمة والتصميم والتنفيذ والتحقق والعمليات، يمكن للمنظمات تحسين وضعهم الأمني بشكل منهجي دون تعطيل سرعة التطوير.

ونتيجة لذلك، من خلال تنفيذ OWASP SAMM مع Xygeni، تحقق المنظمات:

- التتبع المستمر للمخاطر وأتمتة الامتثال من خلال الرؤية في الوقت الفعلي، وإنفاذ السياسات، وحوكمة الأمن.

- تحديد أولويات المخاطر الاستراتيجية وتقييم التهديدات مع تسجيل المخاطر الديناميكية، وتحليل قابلية الاستغلال، وسير عمل المعالجة المستهدفة.

- إنفاذ الأمن الآلي عبر عمليات البناء والنشر، والتأكد من شهادات القطع الأثرية الآمنة، والتحقق من صحة التبعيات، و CI/CD التكامل الأمني.

- التحقق الأمني القوي والتحقق في الوقت الفعلي من خلال بوابات الأمان، واختبارات الأمان الآلية، و ASPM- إنفاذ الامتثال.

- إدارة الحوادث الاستباقية وأمن البنية التحتية، من خلال الاستفادة من اكتشاف الشذوذ في الوقت الفعلي وحماية التلاعب بالكود وسير عمل الإصلاح التلقائي.

علاوة على ذلك, مع تحديد أولويات المخاطر تلقائيًا، والتنفيذ القائم على الأمن، والمراقبة المتكاملةيتيح Xygeni للمؤسسات تبسيط اعتماد SAMM وضمان يتناسب نضج أمان البرامج بكفاءة مع نمو الأعمال.

وبالتالي، تحقق المنظمات تحسينات فورية في الحوكمة واختبار الأمان وأتمتة الامتثال والتخفيف من المخاطر، تقليل التعرض ل هجمات سلسلة توريد البرامج، والتكوينات الخاطئة، والتهديدات التشغيلية مع Xygeni.

في النهاية، يصبح اعتماد OWASP SAMM مبسطة وقابلة للقياس وقابلة للتطوير، مما يسمح لفرق الأمن والتطوير تعزيز نضج الأمن دون إبطاء الابتكار.

مصادر إضافية

لمزيد من المعلومات حول أفضل ممارسات أمان البرامج وتنفيذ OWASP SAMM، استكشف الموارد التالية: