إدارة الثغرات الأمنية في التطبيقات الحديثة أمرٌ صعب. مع وجود عدد لا يُحصى من التبعيات مفتوحة المصدر والبنية التحتية ككود (IaCتتلقى فرق الأمن سيلاً من التنبيهات. المشكلة؟ معظم الأدوات لا تخبرك ما إذا كانت الثغرة قابلة للاستغلال فعلاً، مما يؤدي إلى إرهاق التنبيهات، وإضاعة الوقت، وتراكم لا ينتهي من عمليات الإصلاح. وهنا تكمن المشكلة. تحليل إمكانية الوصول يغير اللعبة—إنه يساعد فرق DevOps ركز على الأشياء التي تهمك حقًا. عندما تجمعها معًا مع تحديد أولويات الضعف, يمكنك الحصول على علاج أسرع وأكثر دقة لأن الإيجابيات الخاطئة يتم تصفيتها. وهذا ليس كل شيء - يُظهر لك محلل قابلية الوصول الجيد نقاط الضعف التي يمكن الوصول إليها بالفعل، حتى يتمكن فريقك من تحديد أولويات المخاطر الحقيقية والبقاء على انسجام مع أهداف العمل.

في هذا الدليل، سنقوم بتوضيح كيفية عمل تحليل إمكانية الوصول، ولماذا تعد أولوية الثغرات الأمنية أمرًا ضروريًا، وكيف يمكن لمحلل إمكانية الوصول الخاص بـ Xygeni المساعدة في تقليل الضوضاء والتركيز على المخاطر المهمة بالفعل.

كيف تساعد أدوات تحليل إمكانية الوصول في تقليل النتائج الإيجابية الكاذبة

بناء تقليديا تحليل تكوين البرمجيات (SCA) أدوات اكتشف نقاط الضعف عن طريق مسح شجرة اعتماد مشروعك ومقارنتها بقواعد البيانات مثل قاعدة بيانات الضعف الوطنية (NVD)يبدو هذا رائعًا، حتى تُدرك أنه يغفل عن أمرٍ مهم. لا تتحقق هذه الأدوات من إمكانية الوصول إلى الثغرات الأمنية المُعلَّمة في تطبيقك. بدون هذا السياق، ستتلقى كمًّا هائلًا من التنبيهات، لكنك لا تعرف أيّها يُمثل خطرًا حقيقيًا.

فيما يلي إجابات السؤال الرئيسي الذي يجيب عليه تحليل إمكانية الوصول:

هل من الممكن الوصول إلى الكود المعرض للخطر من خلال تنفيذ تطبيقك وقت التشغيل؟

إذا كانت الإجابة لا، فلا تقلق، فهي ليست مشكلة آنية. أما إذا كانت الإجابة نعم، فهي ثغرة أمنية قابلة للحل وتحتاج إلى معالجة سريعة. هذا ما يجعل تحليل إمكانية الوصول فعالاً للغاية، فهو يُمكّن فريقك من التركيز على ما هو مهم.

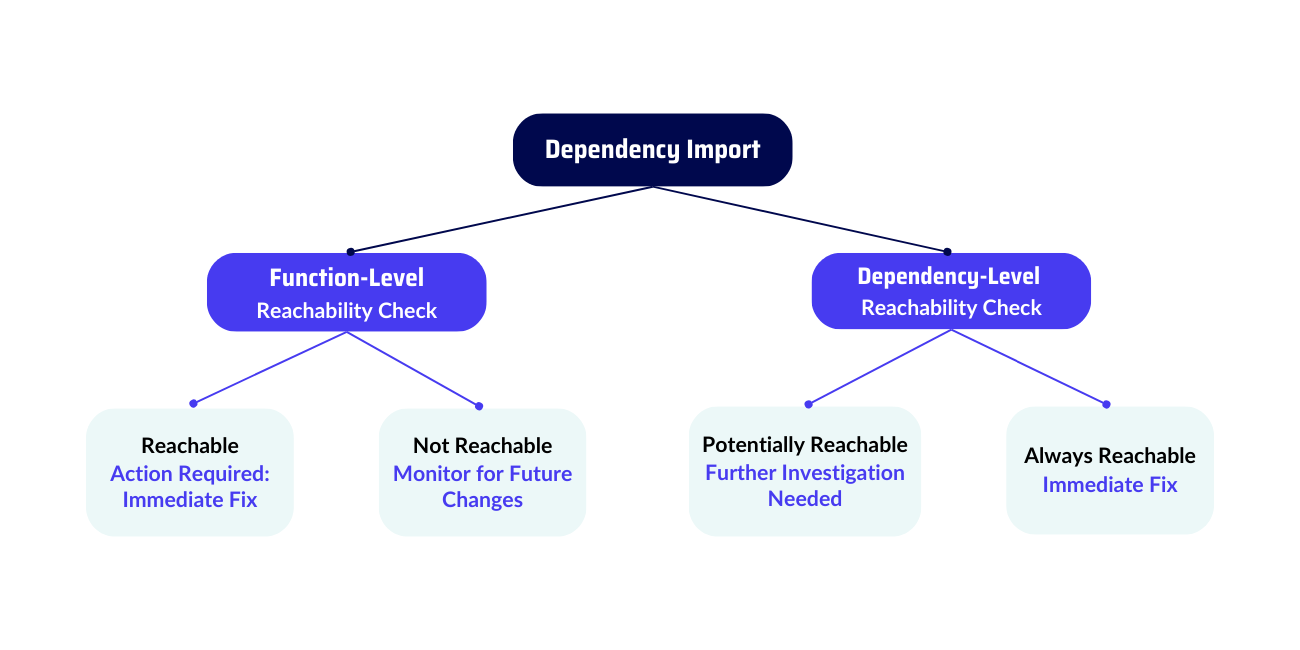

أنواع تحليل إمكانية الوصول موضحة

ليست كل تحليلات إمكانية الوصول متساوية. بناءً على مدى تعمق التحليل، قد يمنحك مستويات مختلفة من الدقة والفهم. معرفة نوع التحليل الذي تتعامل معه أمرٌ أساسيٌّ لاتخاذ قرارات ذكية.cisوالبقاء على رأس المخاطر الفعلية.

1. إمكانية الوصول إلى مستوى الكود: العثور على الثغرات الأمنية على مستوى الكود

إمكانية الوصول على مستوى الكود هي أكثر أنواع التحليل تفصيلاً ودقة. فهي تتحقق من مخطط استدعاءات تطبيقك لتحديد ما إذا كانت وظيفة معينة معرضة للخطر قد تم استدعاؤها بشكل مباشر أو غير مباشر. هذه الطريقة شديدة الحساسية.cisهـ، مساعدة فريقك على تجنب الضوضاء غير الضرورية من خلال التركيز على مسارات التنفيذ الحقيقية.

كيف يعمل:

- استخدم مسح الأدوات قاعدة التعليمات البرمجية الخاصة بك بالكامل وتحدد ما إذا كان تطبيقك يستدعي طريقة معرضة للخطر داخل التبعية.

- إذا ظهرت الطريقة في أي سلسلة استدعاء، فسيتم وضع علامة عليها على أنها قابلة للوصول وتتطلب اهتمامًا فوريًا.

على سبيل المثال:

- عالي التأثر: CVE-2014-6071 في jQuery يؤثر على نص() الطريقة عند استخدامها مع بعد().

- تحليل إمكانية الوصول على مستوى الكود: إذا كان تطبيقك لا يستخدم بعد() مع نص()لا يمكن الوصول إلى الثغرة الأمنية، ويمكنك خفض أولويتها بأمان. ومع ذلك، إذا نص() إذا وجدت مشكلة في الرسم البياني للمكالمات لديك، فإنها تصبح خطرًا حرجًا يتطلب حلًا سريعًا.

2. إمكانية الوصول إلى مستوى التبعية

إمكانية الوصول إلى مستوى التبعية يتخذ نهجا أوسعبدلاً من تحليل الدوال الفردية، يتحقق هذا من استخدام تطبيقك للتبعية نفسها. على الرغم من أن هذه الطريقة أقل صرامةً،cisبالإضافة إلى تحليل مستوى الكود، فإنه مفيد لفهم المخاطر المحتملة من المكونات المعرضة للخطر.

كيف يعمل:

- تشير الأداة إلى التبعية يمكن الوصول إليها بشكل محتمل إذا تم استيرادها إلى الكود الخاص بك - حتى لو لم يتم استدعاء الوظيفة المعرضة للخطر.

على سبيل المثال:

- المكتبة:يستخدم مشروعك مكتبة تسجيل بها ثغرة أمنية معروفة.

- تحليل الأداء:إذا كنت تستخدم التسجيل الأساسي فقط وليس الميزة المتقدمة التي توجد بها الثغرة، فإن المخاطر أقل بكثير. ومع ذلك، فمن الجيد مراقبة هذا التبعية.

3. يمكن الوصول إليه دائمًا مقابل عدم الوصول إليه

في متناول اليد دائمًا

A تم وضع علامة على الثغرة الأمنية على أنها قابلة للوصول دائمًا إذا كان موجودًا في جزء مهم من التبعية التي يتم تشغيلها في كل مرة يتم فيها تشغيل تطبيقك. هذه مشكلات ذات أولوية عالية يجب إصلاحها على الفور.

على سبيل المثال:

إن وجود ثغرة أمنية في طريقة التهيئة يتم تنفيذها عند كل بدء تشغيل للتطبيق يمكن الوصول إليها دائمًا وتشكل خطرًا كامنًا.

غير قابلة للوصول

من ناحية أخرى، لا يمكن الوصول إلى الثغرة الأمنية إذا لم يكن هناك استدعاء مباشر أو غير مباشر للوظيفة المعرضة للخطر. ورغم أنها ليست مشكلة فورية، فيجب عليك مراقبتها. فقد تؤدي تغييرات الكود المستقبلية إلى إدخال مسار إلى الكود المعرض للخطر.

على سبيل المثال:

قد تبدو الثغرة الأمنية في نقطة نهاية واجهة برمجة التطبيقات (API) التي نادرًا ما تُستخدم غير ذات صلة إذا لم يستدعها تطبيقك. ومع ذلك، فإن إضافة ميزة جديدة قد يؤدي بشكل غير مقصود إلى إنشاء مسار إلى هذه الوظيفة المعرضة للخطر.

لماذا تعد هذه الأنواع من إمكانية الوصول مهمة؟

- إمكانية الوصول إلى مستوى الكود يوفر الدقة من خلال اكتشاف الثغرات الأمنية التي يتم استدعاؤها مباشرة بواسطة تطبيقك.

- إمكانية الوصول إلى مستوى التبعية يضمن طبقة أوسع من الحماية من خلال مراقبة المكتبات المستوردة.

- في متناول اليد دائمًا يجب إصلاح الثغرات الأمنية على الفور، بينما يمكن أن تعمل الثغرات الأمنية التي لا يمكن الوصول إليها على تقليل التنبيهات غير الضرورية وتساعد في تركيز جهود الإصلاح الخاصة بك.

من خلال الجمع بين هذه الأساليب، يمكنك تقليل إجهاد التنبيه، والتركيز على المخاطر الحقيقية، والحفاظ على وضع أمني استباقي.

لماذا يعمل تحليل إمكانية الوصول على تحويل أولويات الثغرات الأمنية

1. تحسين تحديد الأولويات

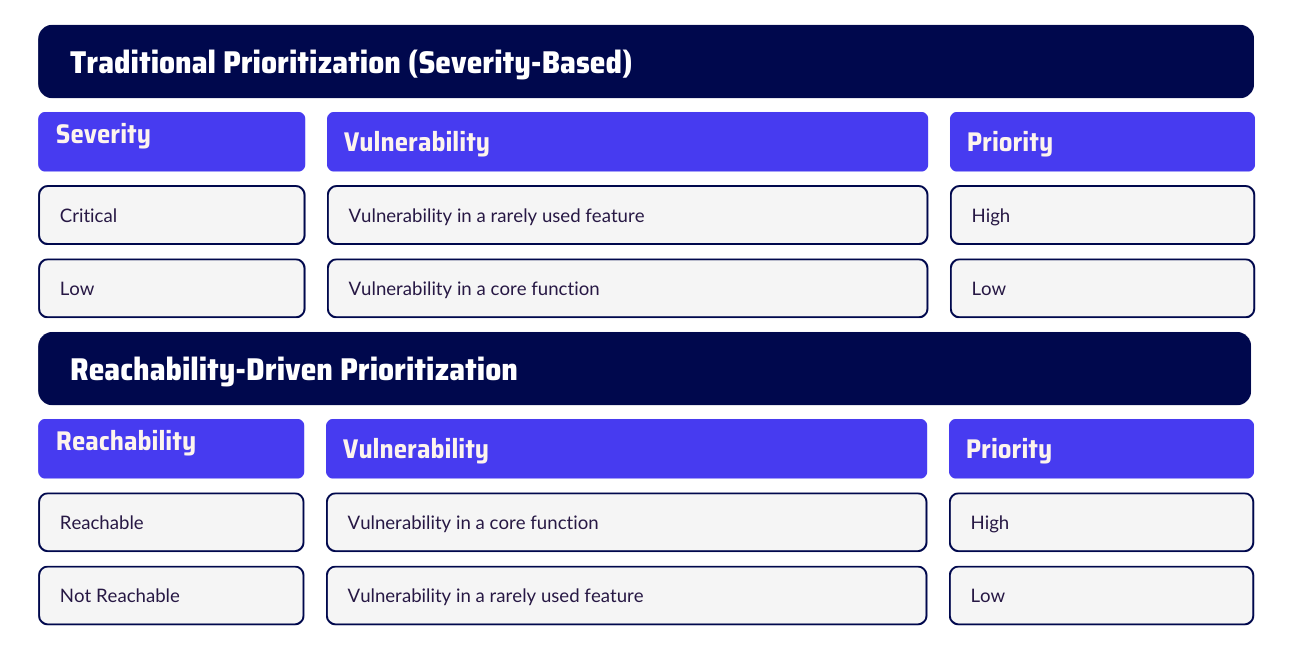

إن تحديد أولويات الثغرات الأمنية بناءً على إمكانية الوصول إليها أكثر دقة من تحديد شدتها فقط. فالثغرة الأمنية التي يمكن الوصول إليها بدرجة خطورة منخفضة قد تكون أكثر خطورة من الثغرة الأمنية الحرجة التي لا يمكن الوصول إليها.

على سبيل المثال:

- قد لا تتطلب الثغرة الأمنية الحرجة في ميزة نادراً ما يتم استخدامها العلاج الفوري.

- وفي الوقت نفسه، قد تشكل الثغرة الأمنية منخفضة الخطورة في وظيفة تُستخدم بشكل متكرر خطراً أعظم بكثير.

2. يقلل من النتائج الإيجابية الكاذبة

من خلال تحديد نقاط الضعف التي يمكن الوصول إليها والتي لا يمكن الوصول إليها، يعمل تحليل إمكانية الوصول على التخلص من التنبيهات غير الضرورية ويساعد فريقك على التركيز على المخاطر الحقيقية.

3. تحسين وقت المطور

إن قضاء وقت أقل في مطاردة الثغرات الأمنية الوهمية يعني قضاء وقت أطول في إصلاح المشكلات الحقيقية. وهذا يحافظ على إنتاجية المطورين ويقلل من الإحباطات المتعلقة بالأمن.

4. يتماشى مع أهداف العمل

لا تتمتع كل نقاط الضعف بنفس القدر من الأهمية. يتيح تحليل إمكانية الوصول للمؤسسات التركيز على المخاطر الأكثر أهمية بالنسبة للشركة، والتأكد من حماية الخدمات الأساسية والبيانات الحساسة.

5. يتكيف مع تغييرات الكود

قد تصبح الثغرات الأمنية التي لا يمكن الوصول إليها اليوم قابلة للاستغلال مع تطور الكود الخاص بك. يوفر تحليل إمكانية الوصول المستمر عرضًا في الوقت الفعلي للمخاطر المتغيرة، مما يتيح لك التصرف قبل أن يصبح التهديد قابلاً للاستغلال.

إمكانية الوصول في الوقت الفعلي لتحديد أولويات الثغرات الأمنية بشكل أكثر ذكاءً

تعتمد طرق تحديد الأولويات التقليدية بشكل أساسي على درجة الخطورة، وهو ليس النهج الأفضل دائمًا. تضيف الأولويات القائمة على إمكانية الوصول سياقًا واقعيًا إلى استراتيجية الأمان الخاصة بك:

عندما يتعلق الأمر بالضعف إدارة, تحديد الأولويات بناءً على إمكانية الوصول يقدم بعيدا أكثر واقعية ودقة تقييم المخاطر مقارنة بالطرق التقليدية. على عكس النماذج القائمة على الشدة، والتي تعالج كل ثغرة أمنية حرجة باعتبارها عاجلة، تركز الأولويات القائمة على إمكانية الوصول على المشكلات الفعلية قابلية الاستغلاليضمن هذا النهج أن تقوم فرق الأمان بمعالجة المخاطر الحقيقية أولاً، دون إضاعة الوقت في الثغرات الأمنية التي قد لا تؤثر على التطبيق أبدًا.

نتيجة لذلك، من خلال التركيز على نقاط الضعف التي يمكن الوصول إليها، يمكن لفريقك تحقيق ما يلي: أسرع ديcisأيونات (+H) و لا تتخطى أي إصلاحات ضروريةالفرق الرئيسي هو تصنيف الثغرات الأمنية على أساس كيفية استخدامها فعليًا، وليس فقط على أساس مدى خطورتها.

التأثير الحقيقي لتحليل إمكانية الوصول

غالبًا ما تشهد المؤسسات التي تتبنى تحليلات إمكانية الوصول تحسينات كبيرة في كل من الكفاءة والتركيز على الأمان. وإليك ما تحققه العديد من الفرق:

- انخفاض بنسبة 70% في النتائج الإيجابية الكاذبة، مما يقلل بشكل كبير من التنبيهات غير المهمة ويمكّن فرق الأمن من التركيز على المخاطر الحقيقية.

- أوقات معالجة أسرع بنسبة 30%مما يسمح للمطورين بالتركيز على الثغرات القابلة للتنفيذ بدلاً من التنقيب بين الضوضاء.

- مشاركة أكبر للمطورين، مما يؤدي إلى إنشاء ثقافة أمنية أقوى وبناء تعاون أفضل بين فرق الأمن والتطوير.

في النهاية، يعمل تحليل إمكانية الوصول على تحسين الدقة وبناء ثقة المطورين في أدوات الأمان، مما يضمن بقاء الفرق منخرطة ومتوافقة مع استراتيجيات الأمان طويلة الأمد.

الاستنتاج: تحليل إمكانية الوصول يحول SCA

تحليل إمكانية الوصول يحول تحليل تكوين البرمجيات (SCA) من أداة تفاعلية تقوم ببساطة بإدراج نقاط الضعف في استراتيجية إدارة الأمن الاستباقيةمن خلال التركيز على الثغرات القابلة للاستغلال، يمكن للمؤسسات تقليل الضوضاء وتوفير الوقت وتحسين وضعها الأمني بشكل كبير.

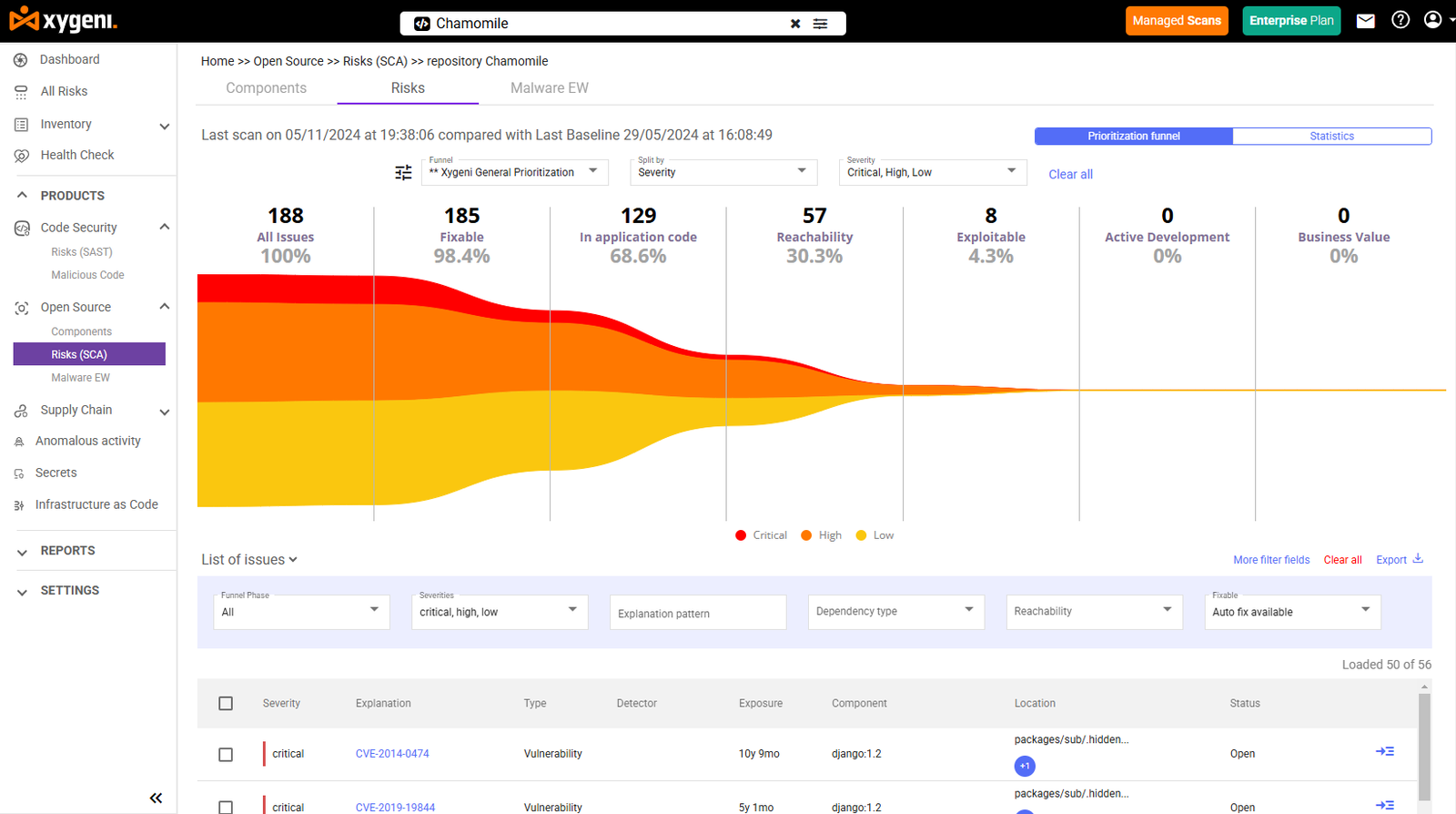

محلل إمكانية الوصول من Xygeni: تحديد الأولويات بدقة في الوقت الفعلي

يعتمد نهج Xygeni بشكل أساسي على مُحلل إمكانية الوصول، الذي يستخدم عمليات فحص مُفصلة على مستوى الكود ورؤى آنية. على عكس الطرق التقليدية SCA باستخدام أدوات تُحدد جميع الثغرات المحتملة، يُركز Xygeni فقط على الثغرات المهمة حقًا. ويتحقق من إمكانية الوصول، وقابلية الاستغلال، وسياق العمل، مما يُساعد فرق الأمن على التركيز على ما هو أهم.

نتيجةً لذلك، من خلال الجمع بين تحليل إمكانية الوصول الفوري والتركيز الذكي، يُقلل Xygeni من الإيجابيات الخاطئة بنسبة تصل إلى 70%. هذا يُساعد الفرق على التركيز على المخاطر الفعلية وحل المشكلات بشكل أسرع.

كيف يعمل تحليل إمكانية الوصول في Xygeni

لا يقتصر Xygeni على تحديد الثغرات الأمنية في مكونات الجهات الخارجية فحسب، بل يتعمق في تحليل كيفية استخدام هذه المكونات داخل تطبيقك. هذا يُمكّنك من التمييز بين الثغرات الأمنية الموجودة بالفعل وتلك القابلة للاستغلال بشكل نشط.

الميزات الرئيسية لمحلل إمكانية الوصول من Xygeni:

- تتبع الرسم البياني للمكالمات: يقوم بمسح الرسوم البيانية للمكالمات المباشرة وغير المباشرة عبر التبعيات المباشرة وغير المباشرة، مما يضمن تتبع الثغرات الأمنية بدقة عبر شجرة التبعيات الكاملة.

- المراقبة المستمرة:تحديثات في الوقت الفعلي مع تطور الكود الخاص بك، مع الإشارة على الفور إلى الثغرات الأمنية التي يمكن الوصول إليها حديثًا.

- CI/CD الاندماج :يحدد نقاط الضعف ويعطيها الأولوية في وقت البناء، مما يضمن معالجتها في وقت مبكر وعدم وصولها إلى الإنتاج أبدًا.

إدارة الثغرات حسب السياق والأولوية

ليس كل نقاط الضعف تحمل نفس المخاطر. Application Security Posture Management (ASPM) يضمن تصنيف الثغرات الأمنية بناءً على سياق العمل وقابلية الاستغلال، وليس فقط شدتها. يساعد هذا الفرق على التركيز على المخاطر التي تؤثر مباشرةً على الخدمات الحيوية أو البيانات الحساسة.

عوامل تحديد الأولويات وفقًا للسياق في Xygeni:

- قابلية الاستغلال:إعطاء الأولوية للثغرات الأمنية ذات الاستغلالات المعروفة أو الاستهداف النشط.

- تأثير الأعمال:التركيز على الثغرات الأمنية التي قد تؤدي إلى تعطيل العمليات الأساسية أو الكشف عن البيانات الحساسة.

- وسائل الأتصال:يعالج الثغرات الأمنية فقط إذا تم استدعاؤها في وقت التشغيل أثناء تنفيذ التعليمات البرمجية داخل التطبيق. إذا كانت هناك ثغرة أمنية ولكن لم يتم استخدامها مطلقًا بواسطة التطبيق، فلن تشكل أي خطر مباشر. وهذا يضمن تركيز جهود الإصلاح فقط على التهديدات الحقيقية التي تؤثر على الإنتاج.

المراقبة المستمرة و CI/CD الاندماج

محلل إمكانية الوصول من Xygeni يفعل أكثر من standard SCA أدواتها من خلال فحص السجلات العامة باستمرار بحثًا عن البرامج الضارة والثغرات الأمنية. يكتشف نظام الإنذار المبكر الخاص بها الأكواد الضارة في الحزم مفتوحة المصدر فور نشرها. يتم التعامل مع الثغرات الأمنية التي يسهل الوصول إليها فورًا، مما يقلل من وقت التعرض ويحافظ على أمان تطبيقك.

تعيين التبعيات وإمكانية الوصول المرئي

زيجيني يتجاوز اكتشاف التبعيات الأساسيةمما يمنح الفرق رؤية واضحة لكيفية تفاعل المكونات المختلفة وما إذا كانت تُشكل مخاطر أمنية. بدلًا من الإبلاغ العشوائي عن كل تبعية مستوردة، يتحقق Xygeni من استخدام التطبيق لها بشكل نشط، إما باستدعائها مباشرةً في الكود المصدري أو من خلال حزمة أخرى.

على سبيل المثال:

فريق التطوير يضيف مكتبة تابعة لجهة خارجية إلى مشروعهم.

- إذا لم يستدعي أي جزء من التطبيق أي وظيفة من هذه المكتبة - حتى من خلال اعتماد آخر - فهذا لا يشكل خطرًا أمنيًا.

- لا تزال أدوات الأمان التقليدية تشير إلى الثغرات الأمنية في تلك المكتبة، مما يؤدي إلى إهدار الوقت في إصلاحات غير ضرورية. ومع ذلك، تدرك Xygeni أن التبعيات غير المستخدمة لا تشكل تهديدات حقيقية.

كيف تقوم Xygeni بتقييم إمكانية الوصول على مستويات مختلفة

1. إمكانية الوصول إلى مستوى التعليمات البرمجية: اكتشاف المخاطر الحقيقية

على مستوى الكود، يتحقق Xygeni مما إذا كان تطبيقك يستدعي بالفعل وظيفة معرضة للخطر، سواء بشكل مباشر أو من خلال مكتبة أخرى. إذا لم يستدع أي جزء من الكود الخاص بك هذه الوظيفة، فلن يكون من الممكن الوصول إلى الثغرة ولا تحتاج إلى اهتمام فوري.

على سبيل المثال:

يستخدم فريق التطوير مكتبة شائعة تحتوي على وظيفة معرضة للخطر.

- إذا لم يستدعي التطبيق هذه الوظيفة مطلقًا، فستظل الثغرة الأمنية غير نشطة، وبالتالي لا تتطلب العلاج.

- ومع ذلك، إذا تم استخدام الوظيفة بشكل نشط، فهذا يشكل خطرًا حقيقيًا يجب إصلاحه بسرعة.

من خلال التركيز على مسارات التنفيذ الحقيقية، تقوم Xygeni بتصفية الإيجابيات الخاطئة حتى تتمكن فرق الأمان من التركيز فقط على التهديدات المهمة.

2. إمكانية الوصول إلى مستوى التبعية: النظر إلى ما هو أبعد من الاستيراد

معظم SCA تفترض الأدوات أنه في حال وجود تبعية في مشروع ما، فإن نقاط ضعفها تُشكل خطرًا، ولكن هذا ليس صحيحًا دائمًا. تُجري Xygeni تحليلًا أعمق لمعرفة ما إذا كان التطبيق يستخدم التبعية بالفعل، سواءً في شيفرته المصدرية أو من خلال حزمة أخرى.

على سبيل المثال:

يضيف فريق التطوير مكتبة تابعة لجهة خارجية، ولكن لا يستخدمها أي جزء من التطبيق، ولا يقوم أي تبعية أخرى باستدعائها أيضًا.

- على الرغم من أن المكتبة تحتوي على ثغرات أمنية، إلا أنه لا يمكن استغلالها لأنه لا يوجد شيء في التطبيق يؤدي إلى استغلالها.

- على عكس التقليدية SCA باستخدام الأدوات التي تحدد كل حزمة مستوردة، تعرف Xygeni أن التبعيات غير المستخدمة لا تسبب مخاطر حقيقية.

بالإضافة إلى ذلك، توجد بعض التبعيات في بيئات الاختبار فقط ولا تصل إلى الإنتاج مطلقًا. وحتى إذا كانت تحتوي على وظائف معرضة للخطر، فلا يمكن استغلالها لأن التطبيق لا ينفذها مطلقًا في بيئة حية.

من خلال فصل التبعيات المستخدمة عن غير المستخدمة، يقوم Xygeni بإزالة الإيجابيات الخاطئة، مما يساعد فرق الأمان على التركيز على المخاطر الحقيقية بدلاً من ملاحقة الإصلاحات غير الضرورية.

3. ما هو متاح دائمًا وما هو غير متاح: تحديد أولويات ما هو مهم

في متناول اليد دائمًا

يمكن دائمًا اكتشاف الثغرة الأمنية إذا كانت موجودة في جزء حرج من التبعية التي يتم تنفيذها تلقائيًا في كل مرة يتم فيها تشغيل التطبيق. يجب إصلاح هذه الثغرات الأمنية على الفور.

مثال:تعمل وظيفة معرضة للخطر داخل عملية تهيئة التطبيق في كل مرة يتم فيها تشغيل التطبيق. ونظرًا لأن هذه الوظيفة يتم تنفيذها دائمًا، فإن هذه الثغرة تحتاج إلى اهتمام فوري.

غير قابلة للوصول

لا يمكن الوصول إلى الثغرة الأمنية إذا لم يكن هناك مسار تنفيذ يؤدي إليها. ومع ذلك، يجب على فرق الأمن مراقبتها، حيث إن التغييرات المستقبلية في الكود قد تجعلها قابلة للاستغلال.

مثال:قد لا تبدو الثغرة الأمنية في نقطة نهاية واجهة برمجة التطبيقات (API) بمثابة خطر اليوم. ولكن إذا بدأت ميزة جديدة في استدعاء تلك النقطة النهائية، فقد تصبح الثغرة الأمنية مشكلة حقيقية.

لماذا تعد هذه الأنواع من إمكانية الوصول مهمة؟

- توفر إمكانية الوصول على مستوى الكود الدقة من خلال اكتشاف الثغرات الأمنية التي يتم استدعاؤها مباشرة بواسطة تطبيقك.

- تضمن إمكانية الوصول على مستوى التبعية طبقة أوسع من الحماية من خلال مراقبة المكتبات المستوردة.

- يجب إصلاح الثغرات الأمنية التي يمكن الوصول إليها دائمًا على الفور، بينما يمكن أن تعمل الثغرات الأمنية التي لا يمكن الوصول إليها على تقليل التنبيهات غير الضرورية وتساعد في تركيز جهود الإصلاح الخاصة بك.

من خلال الجمع بين هذه الأساليب، يمكنك تقليل إجهاد التنبيه، والتركيز على المخاطر الحقيقية، والحفاظ على وضع أمني استباقي.

لماذا يعد تحليل إمكانية الوصول أمرًا بالغ الأهمية SCA وأولوية الأمن

تعتمد فرق التطوير الحديثة بشكل كبير على تحليل تركيب البرمجيات (SCA) لإدارة أمان تبعيات المصادر المفتوحة. ومع ذلك، فإن العدد الهائل من الثغرات الأمنية في مكونات الجهات الخارجية قد يُرهق فرق الأمن بسرعة. يؤدي هذا التدفق الهائل من التنبيهات إلى إرهاق التنبيهات، وإهدار الموارد، وتراكم عمليات الإصلاح. وهنا يأتي دور تحليل إمكانية الوصول، فهو يُحدث نقلة نوعية، إذ يُساعد المؤسسات على التركيز فقط على الثغرات الأمنية المهمة حقًا.

المشكلة مع الطرق التقليدية SCA

بناء تقليديا SCA تقوم الأدوات بمسح مخطط اعتماد مشروعك ومقارنته بقواعد البيانات العامة مثل قاعدة بيانات الثغرات الوطنية (NVD). مع أن هذا يوفر تغطية واسعة، إلا أنه لا يجيب على سؤال جوهري:

هل يمكن استغلال هذه الثغرة فعليا في تطبيقك؟

بدون هذا السياق، ينتهي الأمر بفرق الأمن إلى:

- آلاف التنبيهات التي قد لا تشكل أي تهديد حقيقي.

- معدلات عالية من الإيجابيات الكاذبة، مما يدفع المطورين إلى تجاهل التنبيهات.

- تراكمات ضخمة من الإصلاحات، مما يؤدي إلى إهدار الوقت والموارد.

لماذا يعد تحليل إمكانية الوصول أمرًا مهمًا

يضيف تحليل إمكانية الوصول السياق المفقود من خلال التحقق مما إذا كانت الوظيفة المعرضة للخطر يتم استدعاؤها بالفعل في تطبيقك. تساعد هذه الرؤية الفرق على تقليل الإيجابيات الخاطئة وإعطاء الأولوية للمخاطر المهمة حقًا.

الفوائد الرئيسية لتحليل إمكانية الوصول

1. تحسين تحديد الأولويات

إن تحديد أولويات الثغرات الأمنية بناءً على إمكانية الوصول إليها أكثر دقة من تحديد شدتها فقط. فالثغرة الأمنية التي يمكن الوصول إليها بدرجة خطورة منخفضة قد تكون أكثر خطورة من الثغرة الأمنية الحرجة التي لا يمكن الوصول إليها.

على سبيل المثال:

- قد لا تتطلب الثغرة الأمنية الحرجة في ميزة نادراً ما يتم استخدامها العلاج الفوري.

- وفي الوقت نفسه، قد تشكل الثغرة الأمنية منخفضة الخطورة في وظيفة تُستخدم بشكل متكرر خطراً أعظم بكثير.

2. يقلل من النتائج الإيجابية الكاذبة

من خلال التمييز بين الثغرات التي يمكن الوصول إليها والتي لا يمكن الوصول إليها، يعمل تحليل إمكانية الوصول على التخلص من التنبيهات غير الضرورية ويساعد فريقك على التركيز على التهديدات الحقيقية.

3. تحسين وقت المطور

إن قضاء وقت أقل في مطاردة الثغرات الأمنية الوهمية يعني قضاء وقت أطول في إصلاح المشكلات الحقيقية. وهذا يحافظ على إنتاجية المطورين ويقلل من الإحباطات المتعلقة بالأمن.

4. يتماشى مع أهداف العمل

لا تتمتع كل نقاط الضعف بنفس القدر من الأهمية. يتيح تحليل إمكانية الوصول للمؤسسات التركيز على المخاطر الأكثر أهمية بالنسبة للشركة، مما يضمن حماية الخدمات الأساسية والبيانات الحساسة.

5. يتكيف مع تغييرات الكود

قد تصبح الثغرات الأمنية التي لا يمكن الوصول إليها اليوم قابلة للاستغلال مع تطور الكود الخاص بك. يوفر تحليل إمكانية الوصول المستمر عرضًا في الوقت الفعلي للمخاطر المتغيرة، مما يسمح لك بالتصرف قبل أن يصبح التهديد قابلاً للاستغلال.

كيف يعمل تحليل إمكانية الوصول على تعزيز أولوية الأمان

تعتمد طرق تحديد الأولويات التقليدية بشكل أساسي على درجة الخطورة، وهو ليس النهج الأفضل دائمًا. تضيف الأولويات القائمة على إمكانية الوصول سياقًا واقعيًا إلى استراتيجية الأمان الخاصة بك:

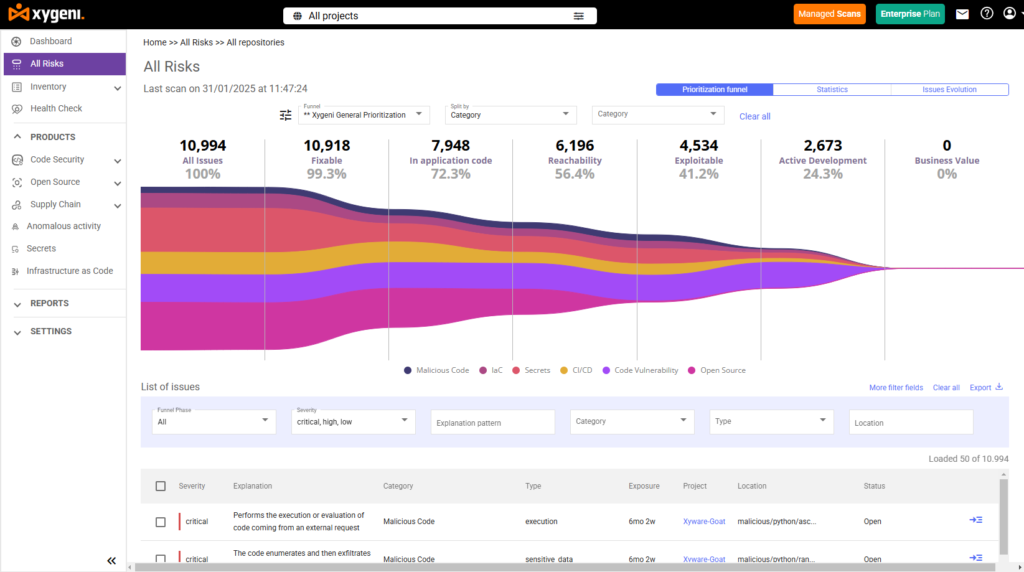

إن التعامل مع آلاف الثغرات الأمنية دون التركيز المناسب قد يرهق أي فريق. محلل إمكانية الوصول و مسارات تحديد الأولويات قم بتبسيط العملية من خلال فرز مجموعات البيانات الكبيرة والتركيز على ما هو أكثر أهمية. يمكن للفرق التعمق في إمكانية الوصول والتأثير التجاري وإمكانية الاستغلال في حين تخصيص المعايير لتناسب احتياجاتهم الفريدة.

في بضع خطوات فقط، يمكن لفريقك تحويل آلاف التنبيهات إلى قائمة قصيرة وقابلة للتنفيذ من الثغرات الحرجة.

كيف نجحت Fintonic في تقليل النتائج الإيجابية الكاذبة وتسريع عملية الإصلاح

زيجيني مسارات تحديد الأولويات تقديم مرشحات محددة مسبقًا لـ SCA, SAST, IaC Security, CI/CD الأمن وإدارة الأسرارتساعد هذه المرشحات الفرق على تحديد نقاط الضعف عالية الخطورة بسرعة مع تقليل عوامل التشتيت.

كيف يعمل (مثال من العالم الحقيقي):

- مجموعة البيانات الأولية: تم تحديد 8,450 مشكلة عبر عمليات مسح متعددة (SCA, CI/CD, IaC، الأسرار).

- الخطوة الثانية:: تطبيق مرشح إمكانية الوصول → تم تخفيض عدد الثغرات الأمنية التي يمكن الوصول إليها إلى 1,200.

- الخطوة الثانية::أضف مرشح تأثير الأعمال → تم تضييق نطاق البحث إلى 329 نقطة ضعف قابلة للتنفيذ.

حالة استخدام Fintonic:

Fintonicواجهت منصة الخدمات المالية الرائدة تحديات مماثلة. SCA غمرت أدوات الأمن فريقها بآلاف التنبيهات، معظمها لم يكن ذا صلة. أدى هذا إلى التعب والإرهاق، وأوقات العلاج البطيئة، و احتراق المطور.

من خلال دمج Xygeni محلل إمكانية الوصول وباستخدام مسارات تحديد الأولوياتتمكنت شركة Fintonic من تقليل الإيجابيات الخاطئة بنسبة 70% وتقليص وقت تحديد الأولويات بنسبة 90%. ونتيجة لذلك، تمكن فريق الأمن الخاص بها من التركيز على المخاطر الحقيقية والعمل بشكل أكثر فعالية وبناء ثقة أقوى في عمليات الأمن.

لماذا يعد تحليل إمكانية الوصول من Xygeni بمثابة تغيير جذري

تقليل الضوضاء

تولد أدوات الأمان التقليدية تنبيهات هائلة، معظمها غير ذات صلة. محلل إمكانية الوصول يقوم بتصفية الثغرات الأمنية التي لا يمكن استغلالها، مما يقلل من إجهاد التنبيه ويساعد فريقك على التركيز على تهديدات حقيقية.

دقة محسنة

الجمع بين تحليل إمكانية الوصول على مستوى الكود بفضل السياق الواقعي، تعمل Xygeni على تقليل النتائج الإيجابية الخاطئة بنسبة تصل إلى 70%. وهذا يساعد فريقك على التحرك بشكل أسرع، مما يوفر ساعات من الفرز اليدوي ويتيح إمكانية الإصلاح بشكل أسرع.

المراقبة المستمرة والقدرة على التكيف

مع تطور تطبيقك، قد تصبح الثغرات الأمنية التي لم يكن من الممكن الوصول إليها من قبل قابلة للاستغلال. المراقبة المستمرة يحافظ على فريقك في طليعة المخاطر الجديدة من خلال تحديث الرسم البياني للمكالمات في الوقت الفعلي والإشارة إلى التهديدات عند ظهورها.

التكامل مع مجموعة الحماية الكاملة من Xygeni

يتكامل محلل إمكانية الوصول الخاص بـ Xygeni بسلاسة مع مجموعة الأمان بأكملها، مما يوفر حماية شاملة عبر مجالات متعددة:

- SCA:المراقبة المستمرة للتبعيات مفتوحة المصدر.

- CI/CD الأمن والحماية:اكتشاف الثغرات الأمنية في الوقت الفعلي في كل مرحلة من مراحل البناء.

- SAST:إعطاء الأولوية للثغرات الأمنية في الكود الخاص.

- IaC Security:اكتشاف التكوينات الخاطئة وإصلاحها قبل النشر.

هل أنت مستعد لتجربة محلل إمكانية الوصول الخاص بـ Xygeni أثناء العمل؟

إذا كنت مستعدًا للتغلب على الضوضاء والتركيز على المخاطر الحقيقية، فإن محلل إمكانية الوصول الخاص بـ Xygeni موجود لمساعدتك:

- اطلب عرضًا توضيحيًا مخصصًا لترى كيف يتناسب Xygeni مع سير عملك.

- اقرأ دليل مسارات تحديد الأولويات للحصول على نصائح عملية حول إدارة الثغرات الأمنية بشكل أكثر ذكاءً.

- ابدأ تقييمًا مجانيًا للثغرات الأمنية واكتشف كيف يمكن لتحليل إمكانية الوصول أن يعزز كفاءة فريقك.