جدول المحتويات

مقدمة إلى Build Security في SDLC

دورة حياة تطوير البرمجيات الآمنة (SDLC) يُجسّد نهجًا شاملًا، يُدمج ممارسات ومبادئ الأمان في جميع مراحل إنشاء البرامج ونشرها. ومن بين هذه المراحل، تُعد مرحلة البناء بالغة الأهمية، حيث يتم فيها تحويل الكود المصدري إلى كود ثنائي، مما يُمهّد الطريق للتنفيذ. تُعدّ هذه المرحلة محورية لترسيخ الأمان في البرنامج، بما في ذلك فحص الكود بدقة بحثًا عن الثغرات الأمنية، وتطبيق سياسات الأمان، وضمان أن تكون الاعتبارات الأمنية أساسية، لا مجرد أفكار رجعية.

أهمية Build Security في تطوير البرمجيات

Build security يعد أمرًا ضروريًا لصياغة برامج آمنة، ويعمل كدفاع استباقي ضد نقاط الضعف المحتملة، ويضمن الامتثال لـ standards. تشكل هذه المرحلة من عملية التطوير أكبر خطر على سلامة الكود وسريته. يمكن أن يؤدي الخلل إلى انتشار البرامج المخترقة على نطاق واسع، مما يجعل من الضروري حماية هذه المرحلة لحماية المستخدمين النهائيين والحفاظ على الثقة والامتثال. علاوة على ذلك، تعد مرحلة البناء مفيدة في التخفيف من المخاطر المرتبطة بسلسلة توريد البرامج، حيث يمكن أن يكون للثغرات الأمنية في أي جزء آثار واسعة النطاق. التأكيد على build security يضع الأساس للابتكار المستقبلي، مما يسمح للمؤسسات بتطوير ممارسات التطوير الخاصة بها بأمان.

تسليط الضوء على عواقب العالم الحقيقي

أهمية القوة build security إن التدابير التي تم اتخاذها لمكافحة هذه الظاهرة تتجلى بوضوح في حوادث مثل اختراق SolarWinds Orion، واختراق Codecov Bash Uploader، وحادث Event-Stream، واختراق بيانات Equifax، وبشكل خاص هجوم Ledger. وتعمل هذه الأمثلة كتذكيرات صارخة بالتأثيرات البعيدة المدى للإهمال الأمني أثناء مرحلة البناء، من تسهيل هجمات سلسلة التوريد إلى الكشف عن البيانات الحساسة على نطاق واسع.

هجوم دفتر الأستاذ

يوضح هجوم ليدجر استغلالًا متطورًا لنقاط الضعف في سلسلة توريد البرمجيات، مما يمثل حدثًا مهمًا في مجال الأمن السيبراني. بدأ المهاجمون من خلال هجوم التصيد الاحتيالي الذي استهدف حساب NPM لموظف سابق في Ledger، وتمكن المهاجمون من نشر إصدارات ضارة من أداة مجموعة أدوات توصيل برامج Ledger. أدى هذا الاختراق إلى خسارة ما لا يقل عن 600,000 دولار من محافظ الأجهزة الخاصة بالمستخدمين. على عكس الهجمات المباشرة على عملية البناء، عزز هذا الحادث الثقة الموضوعة في تبعيات الطرف الثالث وسلسلة توريد البرامج، مما يؤكد التهديدات الدقيقة التي تواجه تطوير البرمجيات الحديثة. لم يكشف الاختراق عن الأهمية الحاسمة لتأمين تبعيات البرامج فحسب، بل سلط الضوء أيضًا على الحاجة إلى ضوابط وصول صارمة، وإدارة بيانات الاعتماد، والمراقبة الاستباقية لمكونات الطرف الثالث. تعد حادثة ليدجر بمثابة تذكير صارخ بالعواقب المحتملة لإغفال الأمن في سلسلة توريد البرمجيات وأهمية اعتماد تدابير أمنية شاملة للحماية من الهجمات المباشرة وغير المباشرة.

اختراق SolarWinds Orion

من بين أكثر الاختراقات بعيدة المدى وتطورًا في الآونة الأخيرة، سعى اختراق SolarWinds Orion إلى استغلال نقاط الضعف في عملية إنشاء برنامج SolarWinds. قام المهاجمون بزرع التعليمات البرمجية السيئة من خلال نظام البناء ضمن عملية تحديث البرنامج وأرسلوها إلى 18,000 عميل، بما في ذلك الوكالات الحكومية والشركات الكبرى. لقد سلط الضوء على مدى خطورة واتساع نطاق هذه الهجمات على سلاسل التوريد.

اختراق البرنامج النصي لبرنامج Codecov Bash Uploader

Codecov هو تطبيق لاختبار تدابير تغطية التعليمات البرمجية التي تم اختراقها. تمكن المهاجمون من تغيير البرنامج النصي الخاص بـ Bash Uploader ونجحوا في استخراج البيانات من آلاف بيئات العملاء المحتملة. وبالتالي يؤكد هذا الاختراق على كيف يمكن أن تشكل أدوات البناء مخاطر محتملة ويثبت أنه يجب تأمين سلامة البرامج النصية وأدوات البناء.

حادثة تيار الأحداث

في حالة حادثة Event-Stream، تم اختراق حزمة NPM ذات الشعبية الكبيرة. في هذه الحزمة، قام المشرف الأصلي بتسليم السيطرة إلى مهاجم تظاهر بأنه مشرف متحمس. وفي وقت لاحق، قام المهاجم بحقن حمولة في الحزمة ذات نية خبيثة، مستهدفة منصة معينة للعملات المشفرة. هذا هو المثال المثالي لدراسة الحالة التي تعرض ملف تعريف المخاطر الخاص بثغرات التبعية ومستوى واقعي من الفحص الذي يجب على الشركة القيام به على حزم الطرف الثالث والمشرفين.

خرق بيانات Equifax

على الرغم من أن خرق بيانات Equifax لم يكن ثغرة أمنية في مرحلة البناء، إلا أنه أصبح أسوأ بكثير بسبب الفشل في تحديث مكتبة جهة خارجية كان ينبغي تحديثها وكانت معرضة للخطر (في هذه الحالة، Apache Struts). وقد أثر هذا على 147 مليون شخص. يعد خرق Equifax، بكل معنى الكلمة، قصة تحذيرية حول إدارة التبعية.

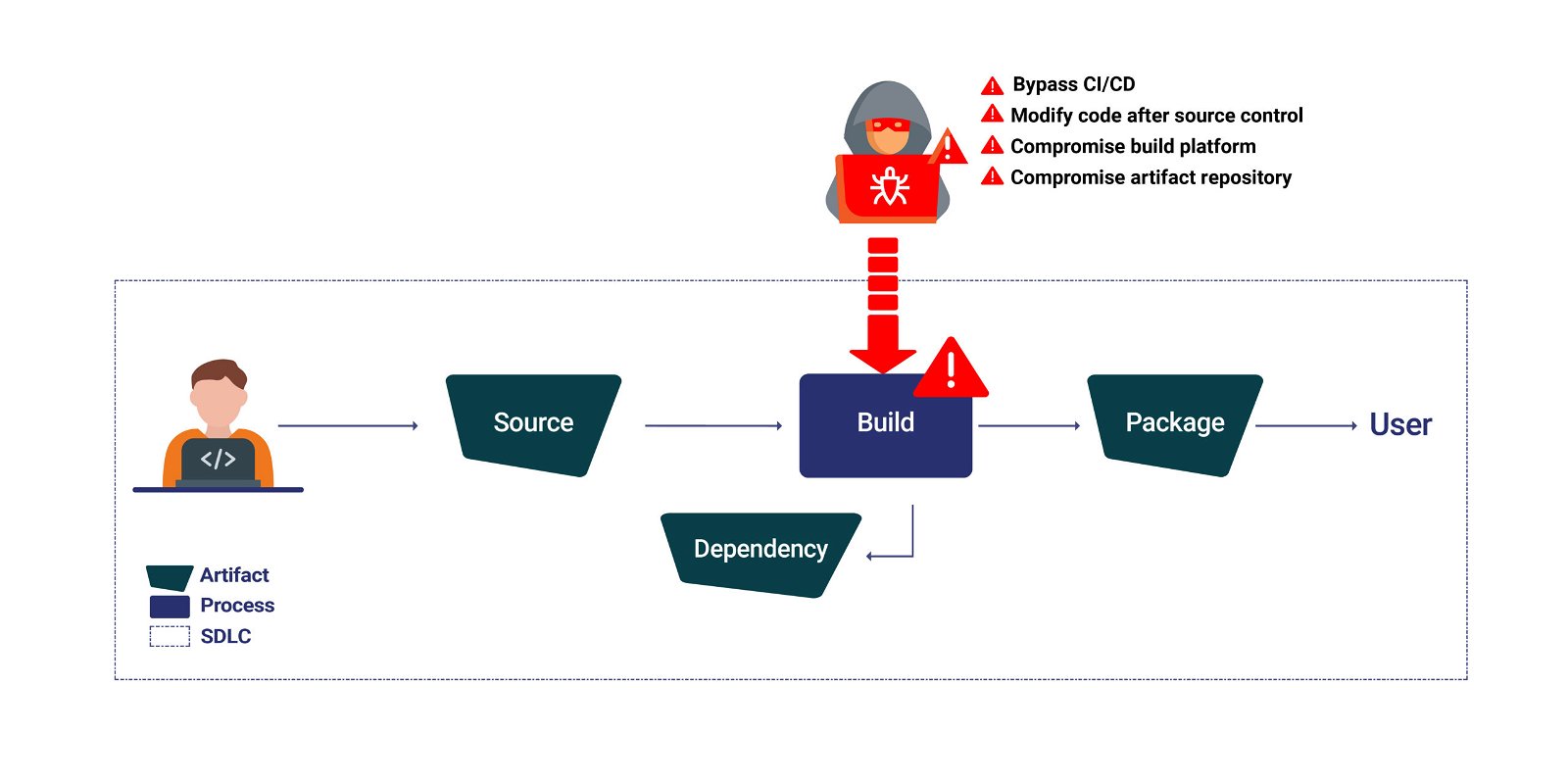

التهديدات الناشئة Build Security: لقطة سريعة

في الشبكة المعقدة لتطوير البرمجيات الحديثة، تمثل مرحلة البناء نقطة حاسمة يتم فيها تحويل كود المصدر إلى برنامج قابل للتنفيذ. لا تتعلق هذه المرحلة بالتجميع فحسب، بل تتعلق أيضًا بضمان أمان المنتج النهائي وسلامته. يعد التعرف على التهديدات المشتركة التي تمت مواجهتها خلال هذه المرحلة أمرًا بالغ الأهمية للحفاظ على القوة software supply chain security. للتعمق أكثر في هذه التهديدات والاستراتيجيات الشاملة للتخفيف منها، فكر في استكشاف رؤى تفصيلية حولها تهديدات سلسلة توريد البرمجيات في مرحلة البناء.

- تجاوز CI/CD Pipelines:التحايل على ضمانات CI/CD تسمح العمليات للمهاجمين بحقن التعليمات البرمجية الضارة مباشرة في عملية البناء، متجاوزين بذلك عمليات التحقق الأمنية الأساسية.

- تعديل التحكم في التعليمات البرمجية بعد المصدر: التعديلات التي تم إجراؤها على التعليمات البرمجية المصدر بعد ذلك commitيمكن أن تؤدي عملية التحكم بالمصادر إلى إدخال تغييرات غير مصرح بها، مما يقوض سلامة البرامج.

- المساس بعملية البناء: يمكن أن يؤدي التلاعب المباشر بعملية الإنشاء إلى إدخال تعليمات برمجية ضارة أو التلاعب بمصدر البناء أو تعطيل العملية تمامًا.

- مستودعات القطع الأثرية المساومة: يمكن أن يؤدي الوصول غير المصرح به إلى مستودعات العناصر أو التلاعب بها إلى تعطيل عملية النشر وإدخال برامج مخترقة في سلسلة التوريد.

تسمم Pipeline التنفيذ (PPE): تهديد أعمق

تسمم Pipeline تتحقق ثغرة التنفيذ (PPE) عندما يتلاعب المهاجمون بعملية البناء، إما عن طريق تغيير CI/CD pipeline التكوين مباشرة (Direct PPE أو D-PPE) أو عن طريق تعديل ملفات pipeline المراجع (معدات الوقاية الشخصية غير المباشرة، أو I-PPE). يمكن أن تؤدي مثل هذه الهجمات إلى تعريض سلامة البرنامج للخطر الشديد، مما يجعل آليات الكشف المبكر والحماية أمرًا حيويًا.

فهم متغيرات معدات الوقاية الشخصية

- معدات الوقاية الشخصية المباشرة (D-PPE) يحدث عندما يقوم المهاجمون بتغيير ملف تكوين CI لتشغيل أوامر ضارة داخل بيئة البناء، متجاوزين standard بروتوكولات الأمان.

- معدات الوقاية الشخصية غير المباشرة (I-PPE) تتكشف من خلال التعديلات على الملفات الخارجية pipeline تكوينات، مثل البرامج النصية، تمكن المهاجمين من إدخال تعليمات برمجية ضارة بشكل غير مباشر.

تنفيذ فعال Build Security الربحية

ولمواجهة هذه التهديدات ونقاط الضعف في مرحلة البناء، يجب ممارسة إطار عمل مناسب والامتثال لأفضل الممارسات على النحو المبين من قبل السلطات مثل NIST. كل ما سبق يمكن تحسينه من خلال التطبيق والامتثال له إطار عمل تطوير البرمجيات الآمنة الخاص بـ NIST (SSDF)، من بين موارد أخرى، تحسين وضعك بالطرق التالية.

اسينشال Build Security أفضل الممارسات:

- الترميز الآمن: فرض أفضل ممارسات أمان الترميز طوال فترة التطوير. حدد نقاط الضعف المحتملة باستخدام أدوات تحليل التعليمات البرمجية الثابتة في مرحلة متقدمة من عملية الإنشاء بقدر ما يمكن أن تكون مفيدة.

- تحليل تكوين البرمجيات (SCA): دمج SCA أدواتك معك CI/CD pipeline لاكتشاف التبعيات مفتوحة المصدر المستخدمة في البرنامج مع نقاط الضعف المعروفة والحفاظ على تحديثها قائمة مواد البرنامج (SBOM).

- بيئة البناء الآمنة: استخدم أقوى عناصر التحكم في الوصول التي يمكن أن تحد من نقاط الدخول غير المصرح بها إلى خوادم البناء والمستودعات.

- أدوات المراقبة المستمرة سيشير، في جوهره، إلى اكتشاف أي شكل من أشكال الأنشطة المشبوهة التي تحدث في بيئة البناء. ستتم المصادقة على هذا ونقله بأمان إلى أسفل pipeline من خلال التوقيع بالتوقيع الرقمي. يجب إنشاء آليات تحقق مختلفة للتأكد من صحة القطعة الأثرية قبل النشر.

قوة Build Attestations

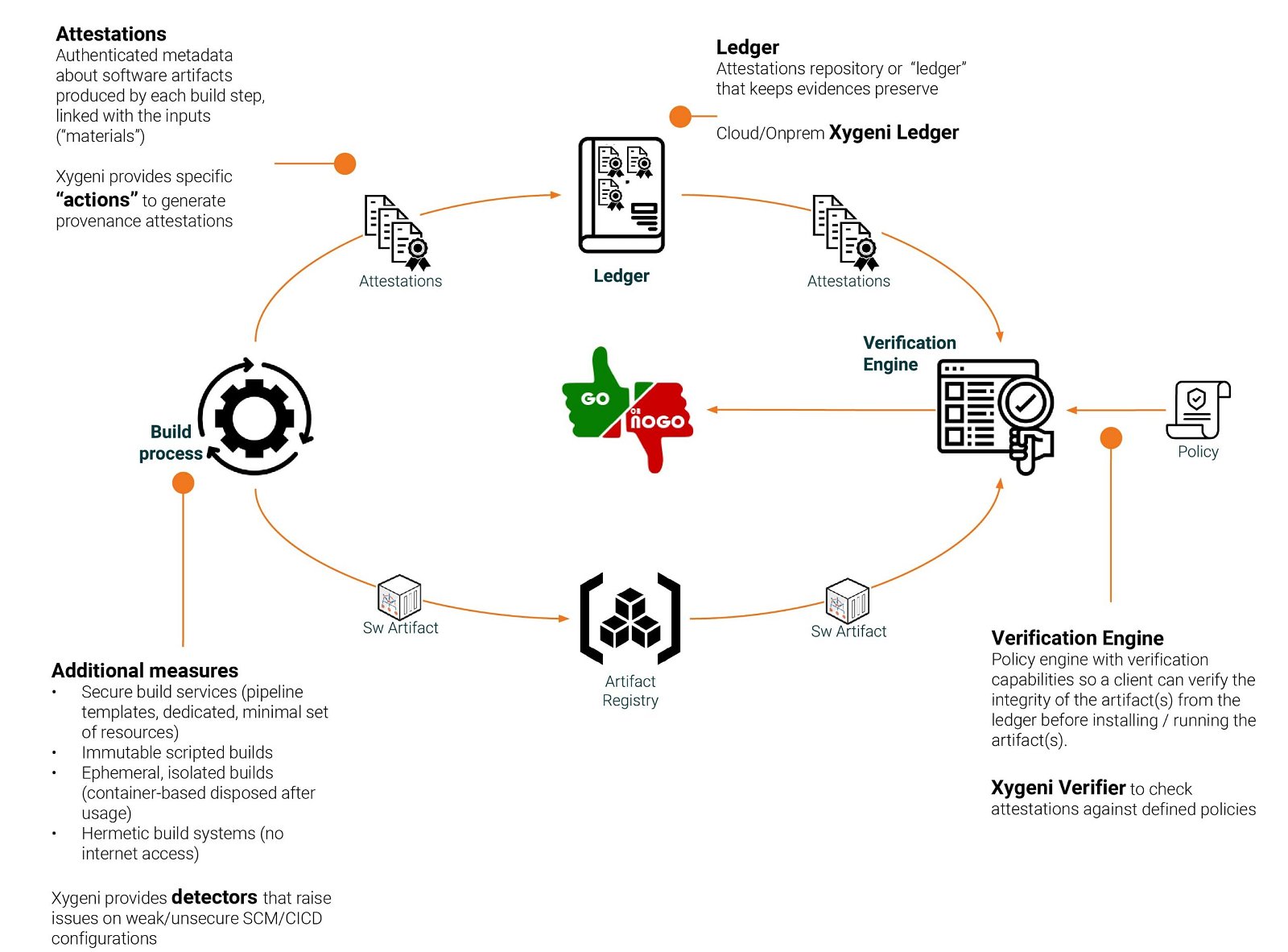

تعتبر أفضل الممارسات الجيدة مثل الترميز الآمن وبيئات البناء الآمنة ذات أهمية قصوى، ولكن مع Xygeni Build Security الحل، يفعلون ذلك تمامًا. يتكامل حلنا مع سير العمل لديك لتقديم طريقة شاملة build security وهذا يشمل قوة الإثبات.

فكر في شهادة البناء باعتبارها مستندًا موقعًا يضمن صحة البناء وتكامله. هذا هو بالضبط ما تعنيه شهادة البناء - مجموعة موقعة بالتشفير من البيانات التعريفية التي توثق تفاصيل عملية البناء. هؤلاء هم نوع من الحراس لعملية البناء ويتعاملون مع العديد من الفوائد التي تأتي مما يلي.

- شفافية محسنة: تضمن شهادة البناء وجود الثقة من خلال الحصول على رؤية واضحة لبيئة البناء والأدوات والتكوينات والتبعيات المستخدمة في إنشاء البناء. ومن شأن مثل هذه البيئة الشفافة أن تحفز الثقة وربما التعاون.

- التحقق طوال Pipeline: وتضمن الشهادات التأكد من جميع المراحل في CI/CD pipeline، بدءًا من الكود المصدري وحتى القطع الأثرية النهائية، يمكن التحقق من الأصالة. يتحقق من عدم حدوث أي تغييرات غير مصرح بها خلال عملية البناء.

- أساس أقوى للمراقبة والتدقيق: البيانات التفصيلية ضمن الشهادات تبني الأساس لمواصلة تحليل الأمان خلال دورة حياة التطوير، مما يسمح للشخص بالكشف بشكل استباقي عن أي ثغرة أمنية محتملة ينبغي تخفيفها.

كيفية Xygeni Build Security رافعات الشهادات

هذا هو المكان Build Security الحل يأخذ مفهوم Build Attestations خطوة أخرى إلى الأمام مع تطبيق الأتمتة، وتتخذ Xygeni خطوة عملاقة إضافية بنهج أوسع.

- أتمتة إصدار الشهادات: Xygeni، حيث يجب أن يكون إنشاء الشهادات آليًا، لإنشاء شهادات واضحة للتلاعب دون الحاجة إلى التدخل اليدوي، وبطريقة توفر تصديقًا متسقًا في جميع الإصدارات.

- جمع الأدلة وتخزينها بشكل آمن: يوفر Xygeni الأمان للطريقة التي يتم من خلالها جمع الأدلة وتخزينها. فهو يجمع الأدلة بعناية كبيرة من كل زاوية وركن من عملية البناء. فهو يقوم بتخزين المجموعة في البنية التحتية للتخزين الآمن لدينا، مما يضمن سلامة الشهادة.

- ضوابط التحقق التفصيلية: يتحكم حلنا في عملية التحقق، والتي تتبع بشكل رتيب. وهو يوفر مجموعة من السياسات القابلة للتكوين؛ يمكن تضمين الشيكات أو حذفها في العملية، مما يؤدي إلى ضبط الأخير ليناسب احتياجات الفرد.

- اكتشاف التهديدات في الوقت الحقيقي: تتجاوز مجموعة الميزات الشاملة للتقارير من Xygeni مجرد إشعارات النجاح/الفشل البسيطة. يوفر نظامنا رؤى قابلة للتنفيذ في عملية الإنشاء الخاصة بك لمساعدتك في معرفة نقاط الضعف المحتملة وإصلاحها مسبقًا.

ميزة Xygeni: فوائد يمكنك الوثوق بها

من خلال الاستفادة Xygeni Build Security، ستحصل على العديد من الفوائد:

- تحسين الثقة والشفافية: تضمن شهادة البناء حصول جميع الأطراف المعنية على صورة واضحة لعملية البناء، وفي هذه العملية، تزداد الثقة والتعاون.

- التقليل من مخاطر الأخطاء ونقاط الضعف: يؤدي إنشاء الشهادات والتحقق الآلي إلى تقليل مخاطر الخطأ والضعف إلى الحد الأدنى الممكن بشريًا، وبالتالي توفير الأمان بشكل متسق عبر البنية pipeline.

- تحسين جودة البرامج: احصل على معلومات غنية عن التهديدات ورؤى عميقة لضمان قدرتك على تقديم منتجات برمجية ذات جودة أعلى وأكثر أمانًا.

- الامتثال المبسط: تعمل محاذاة Xygeni مع توصيات NIST SP 800-204D على تبسيط جهود الامتثال.

هل أنت جاهز لتعلم المزيد؟ اتصل بـ Xygeni اليوم لمعرفة كيفية عملنا Build Security يمكن أن يعمل الحل على تمكين فرق التطوير الخاصة بك.

شاهد عرض الفيديو الخاص بنا