من DevOps إلى DevSecOps: كيف أصبح الأمن وظيفة الجميع

ثورة DevOps كانت مجرد البداية

على مدار العقد الماضي، غيّرت DevOps جذريًا طريقة بناء البرمجيات وتسليمها، ولكن غالبًا على حساب الأمان. وهنا يأتي دورها. DevSecOps يأتي ذلك. من خلال دمج الأمان كجزء أساسي من دورة حياة التطوير، أتمتة DevSecOps يضمن للفرق إمكانية تضمين حماية قوية دون التضحية بالسرعة. كما يُمكّن من تطبيق متسق لـ مبادئ DevSecOps مثل الأمان كرمز، والاختبار المستمر، والكشف المبكر عن التهديدات - كلها مدمجة بسلاسة في CI/CD سير العمل. لدعم هذا التطور، تتجه المزيد من المؤسسات إلى استخدام سير عمل مُصممة خصيصًا منصات DevSecOps التي تعمل على تضمين الأمن عبر سلسلة توريد البرامج بأكملها.

لماذا ظهرت DevSecOps؟

في الأيام الأولى من DevOps، غالبًا ما كان الأمان يصل متأخرًا جدًا - في نهاية pipelineحيث كان إصلاح الأخطاء بطيئًا ومكلفًا ومجهدًا. المراجعات الثابتة واختبارات الاختراق اليدوية والفرق المنعزلة لم تستطع مواكبة التطورات الحديثة. CI/CD الممارسات.

أتمتة DevSecOpsعلى النقيض من ذلك، نقلت الأمن إلى "اليسار" - أقرب إلى المطورين وفي وقت سابق من pipeline- حتى يمكن اكتشاف المخاطر قبل أن تتحول إلى مشاكل إنتاجية.

لم يكن هذا التطور ذكيًا فحسب، بل كان ضروريًا. بين عامي ٢٠٢١ و٢٠٢٣، ارتفعت الهجمات الإلكترونية على سلسلة التوريد بنسبة 431٪وفي الربع الأول من عام 2025 فقط، ما يقرب من 18,000 حزمة خبيثة جديدة مفتوحة المصدر تم اكتشافها - مما ساهم في إجمالي تراكمي يزيد عن 828,000 تهديد معروف. أضف إلى هذا الزخم التنظيمي من DORA و NIS2، ومن الواضح: التبني مبادئ DevSecOps أصبح الآن شرطًا أساسيًا.

يعكس السوق هذا الإلحاح. وفقًا لـ أبحاث SNS الداخليةأطلقت حملة سوق DevSecOps من المتوقع أن يصل 45.93،2032 مليار دولار أمريكي بحلول عام XNUMX، تنمو في معدل نمو سنوي مركب قدره 24.7٪.

ما هو DevSecOps؟ (وما هو؟) ليس)

DevSecOps لتقف على التطوير والأمن والعملياتإنه نهج تعاوني يدمج الأمان في كل مرحلة من مراحل دورة حياة تطوير البرمجيات - من التخطيط إلى الترميز والاختبار والنشر. على عكس النماذج التقليدية، حيث يتم تثبيت الأمان في النهاية، أتمتة DevSecOps يضمن الأمان في وقت مبكر وبشكل مستمر.

بعبارة أخرىيجعل DevSecOps الأمان جزءًا أساسيًا من كيفية بناء البرامج - وليس عائقًا يؤدي إلى إبطائها.

الأهم من ذلك، DevSecOps ليس مجرد أداة أو منتج، بل هو عقلية. قوي منصة DevSecOps إن الأمر ببساطة هو تمكين هذه العقلية من الازدهار، من خلال جعل الممارسات الآمنة سهلة وآلية ومتسقة.

من أين جاءت مبادئ DevSecOps؟

على عكس أطر الامتثال مثل NIST أو ISO، مبادئ DevSecOps لم يتم تسليمها من قبل شخص واحد standardجسده. بدلا من ذلك، هم تطورت عضويا من نقاط الألم التي واجهتها الفرق عند محاولة "إضافة" الأمان إلى سير عمل DevOps الرشيقة.

منظمات مثل DevSecOps.org كان أول من صاغ هذه العقلية رسميًا، واصفًا DevSecOps بأنه "توسيع نطاق DevOps ليشمل الأمان كمواطن من الدرجة الأولى." وفي الوقت نفسه، تعمل وكالات الحكومة الأمريكية مثل GSA بدأت في نشر إرشادات عملية لتبني DevSecOps ضمن الأنظمة الحرجة.

وبعبارة أخرى، فإن التحديات الواقعية ــ من إرهاق التنبيه إلى الفرق المنعزلة ــ تؤسس لهذه المبادئ، وقد أثبت الخبراء صحتها في مختلف الصناعات.

مبادئ DevSecOps التي تُضفي الحيوية على الأمن

لترسيخ الأمان في عملية تسليم البرمجيات، تحتاج الفرق إلى أكثر من مجرد أدوات، بل إلى مبادئ قابلة للتطوير. تستند مبادئ DevSecOps التالية إلى تجارب عملية، وتوضح كيف يمكن للفرق دمج الأمان في التطوير الحديث دون المساس بالسرعة أو المرونة.

1. تحويل الأمان إلى اليسار

من أهم التحولات اكتشاف المشكلات مبكرًا. تُدمج الفرق عمليات مسح الأمان و guardrails أثناء البرمجة - وليس بعد النشر - لتوفير الوقت، وتقليل إعادة العمل، وتقليل خطر الأخطاء التي تظهر متأخرًا. عندما تكتشف الفرق نقاط ضعف قبل وصولها إلى مرحلة الإنتاج، تُصلحها بسهولة وسرعة أكبر.

2. اختبار الأمان المستمر في CI/CD

اختبار الأمان ليس مهمة لمرة واحدة، بل يجب على الفرق أتمتته وتكراره وتشغيله باستمرار عبر pipeline. تشمل الأمثلة الشائعة ما يلي:

- تحليل تكوين البرمجيات (SCA)

- كشف الأسرار

- IaC عمليات مسح التكوين الخاطئ

- تقييمات الضعف

من خلال المسح في كل مرحلة - من commit للنشر - تقوم الفرق بتضمين الأمان في دورة التسليم بدلاً من التعامل معه باعتباره فكرة لاحقة.

3. السياسة ككود والأتمتة

مبدأ أساسي آخر يتضمن استبدال العمليات اليدوية بالأتمتة. عندما تكتب الفرق السياسات على شكل برمجيات وتطبقها برمجيًا، فإنها تحقق الاتساق وقابلية التوسع. ونتيجة لذلك، تُخفف المخاطر بشكل أسرع وتُحافظ على توافق البيئات مع البيئة الداخلية والخارجية. standards.

4. إعطاء الأولوية للمخاطر مع مراعاة السياق

لا تحمل جميع المشكلات نفس الأهمية. لذلك، يجب على الفرق التركيز على ما يمكن استغلاله فعليًا، باستخدام مؤشرات مثل درجات EPSS، وإمكانية الوصول، وتأثير الأعمال. على سبيل المثال، إذا لم يستدعِ الكود وظيفةً معرضة للخطر، فلا ينبغي للفرق منحها الأولوية. يساعد تحديد الأولويات المراعي للسياق الفرق على العمل بذكاء أكبر، لا بجهد أكبر.

5. تعزيز التعاون، وليس اللوم

أخيرًا، يتعلق DevSecOps بالثقافة بقدر ما يتعلق بالبرمجة. بدلًا من توزيع التذاكر أو توجيه أصابع الاتهام، ينبغي على الفرق تقاسم المسؤولية. ملاحظات فورية في pull requests أو سجلات CI - مقترنة بالسياق الذي يفهمه المطورون - تحول الأمان إلى رياضة جماعية، وليس عبئًا على البواب.

وتذكروا، لا يجب أن يكون الأمن مُنعزلاً. إذا كانت لديكم أسئلة أو أفكار، أو ترغبون فقط في الخوض في تحديات DevSecOps، انضم إلى مجتمعنا على Discord. نحن هنا للمساعدة والدردشة والتعاون.

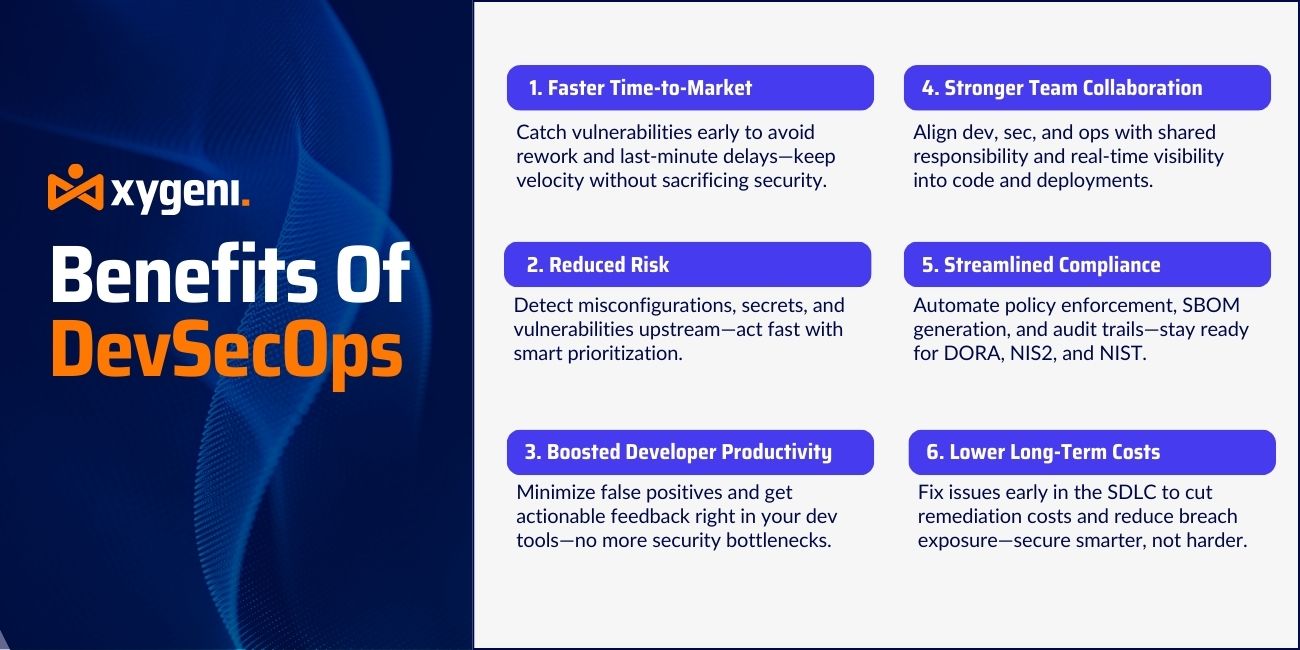

فوائد DevSecOps

بالنسبة للعديد من المؤسسات، بدأ التحول من DevOps إلى DevSecOps كخطوة تكتيكية. ومع ذلك، فقد أثبتت القيمة طويلة المدى لاعتماد مبادئ DevSecOps الأساسية أنها استراتيجية وقابلة للقياس. فعندما يتم دمج الأمن مبكرًا وبانتظام، تتضاعف الفوائد، مما يؤثر على كل شيء بدءًا من جودة البرمجيات وسرعة عمل الفريق ووصولًا إلى جاهزية الامتثال.

تضمن أتمتة DevSecOps أن الأمن ليس مجرد عملية تدقيق أو حل في اللحظة الأخيرة، بل يصبح عملية متسقة وقابلة للتطوير ومدمجة في سير عملك، مدعومة بأدوات ذكية ومعززة بالتعاون.

فيما يلي الفوائد الرئيسية التي تحصل عليها فرق التطوير والأمان عند اعتماد منصة DevSecOps منظمة بشكل جيد.

وقت أسرع للوصول إلى السوق دون أي تنازلات

من خلال تحديد نقاط الضعف أثناء التطوير - وليس في نهاية pipeline—تتجنب الفرق إعادة العمل المكلفة والتأخيرات في اللحظات الأخيرة. يساعد هذا في الحفاظ على المرونة التي وعدت بها DevOps في البداية، مع التخلص من عوائق الأمان الشائعة.

المسح المستمر أثناء pull requests ويعني هذا أن الأمان لم يعد عائقًا. بل أصبح مُدمجًا كفحص خفيف الوزن يدعم السرعة.

تقليل المخاطر من خلال الكشف المبكر

عند اكتشاف الثغرات الأمنية والأسرار وسوء التكوينات في المراحل الأولى، يصبح إصلاحها أسهل وأقل تكلفة. علاوة على ذلك، بفضل تحليل إمكانية الوصول وتسجيل نقاط EPSS، تستطيع الفرق تصفية البيانات غير المرغوب فيها والتعامل مع المشكلات عالية الخطورة فقط.

يساعد هذا التحول على تقليل التعرض للاختراق ويدعم إدارة المخاطر الاستباقية بدلاً من السيطرة على الأضرار التفاعلية.

تحسين إنتاجية المطور

غالبًا ما تُنتج مراجعات الأمان التقليدية نتائج إيجابية خاطئة مفرطة وتدابير عمل غير واضحة. أتمتة DevSecOps، عند تشغيلها بمنصة متطورة، تُقلل من الضوضاء وتُقدم ملاحظات ذات صلة مباشرةً في أماكن عمل المطورين، كما هو الحال في pull requests أو سجلات CI.

يؤدي هذا إلى تحسين تجربة المطور، وتعزيز المساءلة، وضمان عدم تأثير الأمان على الإنتاجية.

تعاون الفريق المحسن

يُحوّل DevSecOps الأمن من دور حارس البوابة إلى وظيفة تعاونية. يُدرك المطورون سياق الأمن مبكرًا، وتتمكن فرق الأمن من الاطلاع على ما تم نشره بالفعل. ويمكن للعمليات ضمان الامتثال وسلامة النظام دون إبطاء عملية التسليم.

يعمل نموذج المسؤولية المشتركة هذا على تعزيز الثقة والوضوح والأهداف المتوافقة بين جميع الفرق.

تعزيز الامتثال والاستعداد للتدقيق

تتطلب الأطر التنظيمية الحديثة - مثل DORA وNIS2 وNIST 800-204D - أن تكون ضوابط الأمن قابلة للتدقيق وقابلة للتنفيذ ومتواصلة. تدعم مبادئ DevSecOps هذه الحاجة من خلال جعل سياسات الأمن قابلة للتتبع ودمجها في أنظمة التحكم في الإصدارات.

تعمل منصة DevSecOps مثل Xygeni على أتمتة عملية إنشاء SBOMس، يتتبع إنفاذ السياسات عبر pipelineويوفر سجلًا تفصيليًا لحل الثغرات الأمنية - مما يعمل على تبسيط عمليات التدقيق والاستجابات التنظيمية.

انخفاض التكاليف على المدى الطويل

إصلاح نقاط الضعف في وقت مبكر SDLC تكلفة إصلاح العيب أقل بكثير من إصلاحه أثناء الإنتاج أو بعد الاختراق. في الواقع، تُظهر أبحاث الصناعة باستمرار أن تكلفة إصلاح العيب تتزايد كلما تأخر اكتشافه.

يقلل DevSecOps هذه التكاليف من خلال تطبيق عناصر التحكم والرؤية منذ اليوم الأول - دون الاعتماد على عدد كبير من الموظفين أو المراجعات اليدوية الخارجية.

أتمتة DevSecOps: توسيع نطاق الأمان دون إبطاء

الأتمتة هي العمود الفقري لأي استراتيجية فعّالة في مجال DevSecOps. وبينما تُشكّل مبادئ مثل "التحول إلى اليسار" و"الأمان كبرمجة" الأساس، فإن أتمتة DevSecOps هي التي تُجسّد هذه الأفكار على نطاق واسع. بمعنى آخر، تُحوّل الأتمتة النظرية إلى ممارسة عملية. وبدونها، قد تُطبّق حتى أفضل سياسات الأمن بشكل غير متسق، أو تُتجاهل تحت الضغط، أو تُدفن في تراكمات العمل اليدوية.

في الوقت نفسه، تتطور بيئات التطوير الحديثة بسرعة، حيث تُجري الفرق عشرات، بل مئات، من التغييرات يوميًا. في ظل هذه الظروف، لا يُجدي الاعتماد على عمليات التحقق الأمني اليدوية نفعًا. هذا أمرٌ مُسبق.cisوهذا هو السبب الذي يجعل منصة DevSecOps القوية لا تصبح مفيدة فحسب، بل ضرورية أيضًا.

دور الأتمتة في الأمن SDLC

تضمن الأتمتة إجراء عمليات التحقق الأمني مبكرًا، وبشكل متكرر، وبشكل موثوق. ويشمل ذلك:

- تحليل تكوين البرمجيات المستمر (SCA) أثناء الكود commitس و يبني

- اكتشاف الأسرار في كل خطاف Git أو pull request

- البنية التحتية كرمز (IaC) المسح قبل التجهيز

- تقييمات الضعف مع سياق إمكانية الوصول والاستغلال

- تصحيح الثغرات الأمنية الشائعة المعروفة تلقائيًا عند الإمكان

من خلال تضمين هذه الإجراءات مباشرة في CI/CD سير العمل، يمكن للفرق فرض الأمن standards دون مقاطعة دورات التسليم.

ووفقاً لوكالة DevSecOps.orgالهدف هو تطبيق الأمن "بنفس وتيرة وحجم التطوير والعمليات"- ليس أبطأ، وليس بشكل منفصل.

لماذا الأتمتة وحدها لا تكفي

على الرغم من أن الأتمتة تُزيل الاحتكاك، إلا أنها غير فعّالة بدون سياق. تحتاج الفرق إلى معرفة:

- ما هي الثغرات التي يمكن استغلالها حقًا؟

- هل يتم استخدام المكون المتأثر فعليًا في وقت التشغيل؟

- هل هذه الثغرة تنتهك سياسة الامتثال؟

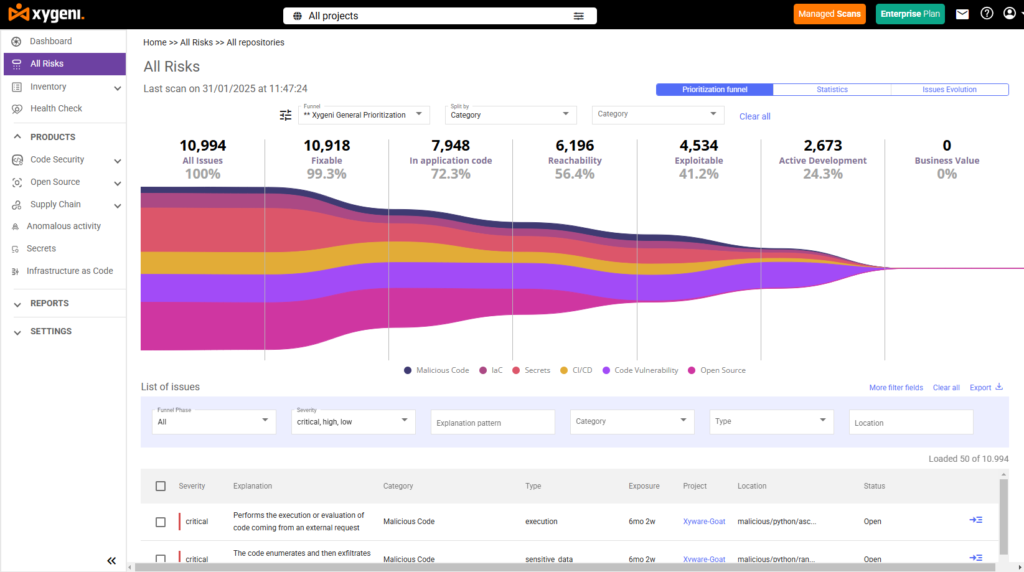

هذا هو المكان منصات DevSecOps الذكية مثل Xygeni، تبرز. من خلال الجمع تسجيل نقاط EPSS, تحليل إمكانية الوصولو مرشحات تأثير الأعماليتيح Xygeni للفرق التركيز على القضايا المهمة حقًا - مما يؤدي إلى القضاء على إجهاد التنبيهات وتقليل الضوضاء.

الأتمتة من أجل السرعة والدقة

على عكس الأدوات القديمة التي تولد قوائم طويلة من التنبيهات غير المفلترة، فإن أدوات DevSecOps الحديثة منصات اتبع نهجًا أكثر دقة. على سبيل المثال، تُؤتمت Xygeni:

- الكشف عن الطرود المشبوهة أو الملوثة بالأخطاء المطبعية

- فرض قواعد التكوين الآمنة في CI pipelines

- حظر الأسرار قبل وصول الكود إلى الفروع الرئيسية

- تحديد أولوية الثغرات الأمنية الشائعة القابلة للاستغلال باستخدام المرشحات الديناميكية

- إنشاء المعالجة pull requests—تلقائيًا

هذه القدرات تدعم مبدأ DevSecOps من الكشف المبكر والحل السريع، مع إعطاء المطورين الثقة في أنهم لا يتعرضون للتباطؤ بشكل غير ضروري.

🔧 الخلاصه

لا يقتصر أتمتة DevSecOps على مسح كل شيء فحسب، بل يتعلق أيضًا بمسح الأشياء الصحيحة، في الوقت المناسب، وفي السياق المناسب.

النتيجة؟ حماية متسقة وفورية، تتناسب مع تسليم برامجك، وتتوافق مع متطلبات الامتثال، وتمكّن الفرق من الحفاظ على أمنها دون أي عوائق.

فيما يلي، سننظر في كيفية منصة DevSecOps—وخاصة Xygeni—تدعم هذه الأهداف من خلال ميزات متكاملة تركز على المطورين ومصممة خصيصًا للأنظمة الحديثة pipelines.

كيف يُمكّن Xygeni عمليات DevSecOps القابلة للتطوير والصديقة للمطورين

تعتمد استراتيجية DevSecOps الناجحة ليس فقط على العقلية والعملية ولكن أيضًا على منصة DevSecOps أنت تختار تفعيلها. المنصة المناسبة تُسهّل العمل بين فرق الأمن والتطوير، مُوفرةً الوضوح والأتمتة والسرعة دون تعطيل سير العمل.

صُمم Xygeni خصيصًا لدعم هذا النموذج. فهو يُدمج الأمان في كل مرحلة من مراحل SDLC—من الكود إلى البناء والنشر والتشغيل—حتى تتمكن الفرق من اكتشاف التهديدات مبكرًا وتحديد الأولويات بذكاء وإصلاحها تلقائيًا.

القدرات الرئيسية التي تدعم أتمتة DevSecOps

لتطبيق مبادئ DevSecOps عمليًا، توفر Xygeni تغطية شاملة لسلسلة توريد البرمجيات. توفر المنصة:

CI/CD Pipeline الاندماج

يتكامل Xygeni مع البرامج الرئيسية CI/CD الأنظمة بما في ذلك GitHub Actions وGitLab CI وBitbucket Pipelines وJenkins وAzure DevOps. يُجري فحوصات أمنية فورية أثناء عمليات البناء pull requests، مما يتيح إمكانية التحول إلى الأمان من اليوم الأول.

Pull Request المسح والكشف عن الأسرار

الآلي pull request يساعد الفحص على اكتشاف نقاط الضعف والأسرار والتغييرات الخطيرة قبل يتم دمجهما. يطبق Xygeni سياسات الأسرار مباشرةً في سير عمل Git، مما يمنع تسريبات الرموز مبكرًا.

وهذا يتماشى مع مبدأ "الأمان كرمز"، لضمان تطبيق قواعد الأمان تلقائيًا وبشكل متسق.

سياق إمكانية الوصول والاستغلال

تُنبّه الماسحات الضوئية التقليدية إلى كل شيء. تُرشّح Xygeni نقاط الضعف بناءً على المخاطر الفعلية باستخدام:

- إدارة نقاط الضعف في EPSS للتنبؤ باحتمالية الاستغلال

- تحليل إمكانية الوصول لتحديد ما إذا كانت مسارات التعليمات البرمجية المعرضة للخطر يتم استدعاؤها بالفعل

يتيح هذا للمطورين التركيز فقط على القضايا ذات الصلة، مما يؤدي إلى تحسين نتائج الأمان مع الحفاظ على سرعة التسليم.

مسارات تحديد الأولويات والمعالجة التلقائية

يمكن لفرق الأمن إنشاء مسارات ديناميكية لتحديد الأولويات تجمع بين الخطورة وقابلية الاستغلال وتأثير الأعمال. ثم يُنشئ Xygeni تلقائيًا pull requests لإصلاح المشكلات المعروفة، وتسريع عملية الإصلاح وتقليل المتأخرات.

البنية التحتية كقانون و Build Security

مسح Xygeni IaC النماذج للتكوينات الخاطئة، والتحقق من مصدر البناء، وفرض السياسة كرمز عبر SDLCويضمن هذا أن البنية التحتية قابلة للتدقيق ومتوافقة.

من خلال دمج شهادة البناء، SBOM جيلو اكتشاف تهديدات سلسلة التوريدكما تعمل Xygeni أيضًا على توسيع نطاق تغطية DevSecOps إلى ما هو أبعد من طبقة التطبيق.

Application Security Posture Management (ASPM): مركز التحكم DevSecOps

مع اعتماد الفرق على المزيد من أدوات الأمان وسير العمل، يصبح التحدي هو الرؤية والتنسيق. وهنا يأتي دور زيجيني ASPM القدرات تأتي.

ASPM يعمل كطبقة أمان موحدة تعمل على توحيد النتائج من جميع أنحاء SDLC-بما فيها SCA, أسرار, IaC, CI/CD الأمان، واكتشاف الشذوذ. يُوحّد هذا النظام هذه البيانات في عرض موقف واحد، مما يُمكّن الفرق من:

- اكتشاف المخاطر وتحديد أولوياتها حسب السياق

- تتبع المشكلات غير المحلولة حسب المصدر، pipelineأو وحدة الأعمال

- إنشاء ديناميكية dashboardللامتثال والإبلاغ

- دمج رؤى المخاطر في أدوات التذاكر (على سبيل المثال، Jira)

زيجيني ASPM يساعد الفرق توقف عن ملاحقة التنبيهات المنفصلة وابدأ في إدارة وضع الأمان من منصة مركزية ذكية.

وهذا يتماشى بشكل مباشر مع مبادئ DevSecOps من الأتمتة والتعاون والتركيز على المخاطر - تحويل الأمن من المراجعات التفاعلية إلى نظام مستمر ومرئي وقابل للقياس.

لماذا ينجح المطورون وفرق الأمن على حد سواء

لا تقوم منصة DevSecOps الناضجة بالحماية فحسب، بل تعمل أيضًا على التمكين.

- يحصل المطورون على تعليقات مضمنة وتعليقات العلاقات العامة التي يمكنهم التصرف بناءً عليها.

- تتمكن فرق الأمن من الحصول على رؤية واضحة للمخاطر الحقيقية وموقف الامتثال.

- يحصل قادة الهندسة على احتكاك أقل ومخاطر أقل ومؤشرات أداء رئيسية قابلة للقياس.

باختصار، يسمح Xygeni للفرق بالتبني أتمتة DevSecOps دون المساس بالرشاقة، قبلcisالأيون، أو التعاون.

الاستنتاجات: DevSecOps ليس اختياريًا - إنه مستقبل التطوير الآمن

إن التحول من DevOps إلى DevSecOps يمثل أكثر من مجرد تطور ثقافي، بل ضرورة عملية. فمع تزايد استهداف سلسلة توريد البرمجيات بهجمات معقدة، ومع تزايد الضغوط التنظيمية، أصبح دمج الأمن في كل مرحلة من مراحل SDLC لم يعد اختياريًا، بل أصبح أساسيًا.

تُمكّن أتمتة DevSecOps المؤسسات من مواجهة هذه التحديات بشكل مباشر. من خلال دمج الأمان في سير عمل المطورين، وإعطاء الأولوية للمخاطر الحقيقية، وأتمتة المهام المتكررة، يمكن للفرق تقديم أداء أسرع وأكثر أمانًا وثقة أكبر.

ولكن إليكم النتيجة الرئيسية: إن DevSecOps ليس مجرد مبادرة أمنية، بل هو مضاعف لجودة المنتج وسرعته وقدرته على الصمود.

الفرق التي تتبنى DevSecOps في وقت مبكر:

- قم بشحن الكود مع عدد أقل من الأخطاء الحرجة والثغرات الأمنية

- الاستجابة للتهديدات بشكل أسرع، قبل أن تتفاقم

- تحسين التعاون والمساءلة بين الفرق

- تحقيق الامتثال دون الغرق في الجهد اليدوي

الأمن هو الآن وظيفة الجميع - ولكن مع منصات مثل زيجينيلا داعي لأن يبدو الأمر عملاً إضافيًا. بل يصبح طبقةً آليةً متكاملةً لعملية التسليم، طبقةً تحمي برنامجك ومستخدميك وعملك.

الأسئلة الشائعة حول DevSecOps: تعرف على الأساسيات، وتعمق أكثر

1. ماذا يعني DevSecOps؟

DevSecOps تعني التطوير والأمن والعملياتإنه نهج حديث يدمج الأمان في كل مرحلة من مراحل دورة حياة تطوير البرمجيات - من التخطيط إلى الترميز والاختبار والنشر - دون إبطاء عملية التسليم.

2. ما هي منهجية DevSecOps؟

تركز منهجية DevSecOps على أتمتة الأمن, تحريكه إلى اليساروجعلها مسؤولية مشتركة بين الفرق. فهي تُعزز الاختبار المستمر، ونهج السياسات كرموز، وتحديد أولويات الثغرات الأمنية، والملاحظات الفورية، بحيث يصبح الأمان جزءًا لا يتجزأ من سير عملك، لا عائقًا.

3. كيف يمكنني تعلم DevSecOps؟

سؤال رائع! إذا كنتَ مبتدئًا أو ترغب في صقل مهاراتك:

- استكشاف لدينا مدونة للحصول على رؤى وأفضل الممارسات

- الغوص في توثيق للحصول على إرشادات عملية

- تحقق من كل ما لدينا مصادر التعلمللبقاء على اطلاع بأحدث التطورات في مجال تسليم البرامج الآمنة

4. ما هي المكونات الرئيسية لـ DevSecOps؟

في جوهره، يتضمن DevSecOps ما يلي:

- أتمتة الأمن (على سبيل المثال، عمليات المسح والاختبارات والسياسات)

- CI/CD التكامل لتضمين عناصر التحكم في pipelines

- تحديد الأولويات مع السياق (نتائج EPSS، إمكانية الوصول، التأثير التجاري)

- ثقافة التعاون أولاً بين التطوير والأمن والعمليات

- رؤية الوضعية لتتبع المخاطر والاستجابة السريعة

تعمل هذه المكونات معًا على جعل الأمان قابلًا للتطوير ومتسقًا وسهل الاستخدام للمطورين.