رمز الخبيثة يُعدّ أحد أكثر التهديدات الخفية والأكثر ضررًا التي تواجه فرق البرمجيات اليوم. لا يُحدث دخولًا صاخبًا دائمًا، بل يتسلل أحيانًا بهدوء إلى نظامك. pipeline بسبب اعتماد مفتوح المصدر أو خطأ في تكوين مهمة CI. كيف يمكن للبرمجيات الخبيثة أن تسبب الضررو أي مما يلي قد يشير إلى هجوم برمجي ضار؟ أكثر أهمية، كيف يمكن للبرمجيات الخبيثة أن تسبب الضرر قبل أن يبدأ الإنتاج؟

يرشدك هذا الدليل عبر حالات واقعية وعلامات تحذيرية وتكتيكات تخفيف ذكية يمكنك تنفيذها اليوم.

كيف يُمكن للبرمجيات الخبيثة أن تُسبب الضرر؟ نظرة مُعمّقة مع أمثلة واقعية

إن فهم كيفية تسبب الأكواد الخبيثة في الضرر هو مفتاح بناء سلسلة توريد برمجيات آمنة. في عالم اليوم، CI/CD النظم البيئية، يمكن للبرمجيات الخبيثة أن:

1. تسريب الأسرار - كيف يتسبب الكود الخبيث في تسريب بيانات الاعتماد

ما يحدث:يقوم المهاجمون بسرقة البيانات الحساسة—مثل مفاتيح API أو الرموز أو كلمات المرور—المخزنة في التعليمات البرمجية أو ملفات التكوين أو بيئات البناء.

لماذا هو خطير:إنه يفتح الباب أمام الاستيلاء على السحابة، والوصول إلى قواعد البيانات، والتنازل عن سلسلة التوريد.

حالة حقيقية: جاركا ستيلر تم استخراج أسرار من خلال برامج ضارة في حزم PyPI من خلال أدوات مطور مزيفة.

بعبارة أخرى، يستغل هذا النوع من الهجوم الثقة والراحة لجمع بيانات اعتماد الوصول قبل أن يدرك أي شخص ما حدث.

2. حقن الأبواب الخلفية أو أدوات الجذر

ما يحدث:يتضمن الكود نقاط دخول مخفية ومستمرة يمكن للمهاجمين استخدامها لاحقًا—حتى بعد أن تعتقد أن التهديد قد اختفى.

لماذا هو خطير:يتجاوز جدران الحماية ويسمح بالوصول على المدى الطويل.

حالة حقيقية: يستخدم XZ الباب الخلفي تم تضمين البرامج الضارة في أنظمة Linux مما أعطى المهاجمين إمكانية الوصول عبر SSH دون الحاجة إلى بيانات اعتماد.

وعلاوة على ذلك، يسلط هذا الحادث الضوء على كيف يمكن للهندسة الاجتماعية والتهديدات الداخلية أن تتجاوز حتى أفضل عمليات مراجعة التعليمات البرمجية.

3. التغييرات المنطقية الصامتة - كيف يمكن للبرمجيات الخبيثة تعطيل تطبيقك؟

ما يحدث: مثال آخر على كيفية قدرة الكود الخبيث على إحداث الضرر هو من خلال التغييرات الدقيقة في منطق العمل - تخطي عمليات التحقق من الصحة أو إضعاف عمليات التحقق الأمني.

لماذا هو خطير:هذه التغييرات غالبًا ما تكون غير مرئية للمطورين ولكنها كارثية في الإنتاج.

حالة حقيقية: UAParser.js على NPM تم اختطافه لتثبيت أجهزة تعدين العملات المشفرة، مما أدى إلى تغيير طريقة تنفيذ التعليمات البرمجية تحت الغطاء.

ونتيجة لذلك، حتى التغييرات المنطقية الصغيرة في المكتبات الموثوقة قد تؤدي إلى ثغرات أمنية كبيرة.

4. استغلال ثقة الحزم مفتوحة المصدر

ما يحدث: هكذا يمكن للبرمجيات الخبيثة أن تسبب الضرر على نطاق واسع. ينشر الجهات الخبيثة حزمًا مزيفة أو مخترقة تبدو شرعية - ويقوم المطورون بتثبيتها دون علمهم.

لماذا هو خطير:تنتشر هذه الهجمات بسرعة، مما يؤثر على آلاف التطبيقات.

حالة حقيقية:تم استخدام أكثر من 280 حزمة NPM ضارة في حملة الاستيلاء على المطبعية التي قامت بتوجيه حركة المرور عبر عقود الإيثريوم الذكية.

وبالتالي، فإن هذا يوضح الحاجة الماسة إلى فحص التسجيل في الوقت الفعلي وأنظمة سمعة الحزمة.

5. مسح البيانات أو إتلافها

ما يحدث:يتم حذف الملفات، ومسح السجلات، ونقل قواعد البيانات إلى المهملات لإخفاء الآثار أو التسبب في الفوضى.

لماذا هو خطير:هذا تدمير خالص - لا فدية ولا رسالة - مجرد توقف مؤقت وفقدان للبيانات.

حالة حقيقية: برنامج HermeticWiper الخبيث تم مسح الأنظمة في أوكرانيا باستخدام برنامج تحديث مزيف.

ومن الجدير بالتأكيد أن الهجمات المدمرة ليست مجرد هجمات نظرية، بل هي جزء من الحرب السيبرانية الحديثة.

6. تعطيل الخدمات الأساسية (رفض الخدمة)

ما يحدث:يستهلك الكود الموارد أو يتسبب في تعطل الأنظمة باستخدام القنابل المنطقية أو حلقات التكرار أو المدخلات المشوهة.

لماذا هو خطير:إنه يوقف الخدمات خلال ساعات الذروة - أو يخفي هجومًا أعمق.

حالة حقيقية: Log4Shell وشملت الثغرات الأمنية إصدارات DoS التي أدت إلى تعطل تطبيقات Java على الفور.

ولهذا السبب، يعد تنفيذ قواطع الدائرة ومراقبة وقت التشغيل أمرًا ضروريًا في الهندسة المعمارية الحالية.

TL؛DR – كيف يمكن للبرمجيات الخبيثة أن تسبب الضرر؟

- استخراج البيانات الحساسة - سرقة كلمات المرور والرموز وبيانات الاعتماد من التعليمات البرمجية أو البيئات

- تغيير سلوك النظام - تغيير منطق التطبيق بهدوء، أو تجاوز المصادقة، أو تعطيل عناصر التحكم في الأمان

- بناء الاختطاف pipelines - حقن البرامج الضارة في القطع الأثرية أو CI/CD العمليات

- إطلاق الأبواب الخلفية - الحفاظ على الوصول الخفي حتى بعد الكشف

- تدمير التوفر - تسبب في حدوث أعطال أو رفض الخدمة في الإنتاج

أي مما يلي قد يشير إلى هجوم برمجي ضار؟

الآن بعد أن فهمت كيف يمكن للرمز الخبيث أن يسبب الضرر، إليك أي مما يلي قد يشير إلى هجوم رمز خبيث في بيئتك:

1. تعديلات الملفات المفاجئة أو المشبوهة

- تغييرات على CODEOWNERS أو .env أو نصوص shell

- التعديلات commitتم إرسالها بواسطة مستخدمين جدد أو غير موثوق بهم

- فجأة، أصبحت ملفات الاختبار تتصرف بشكل مختلف

2. تغييرات غير متوقعة في الحزمة أو التبعيات

- التبعيات المتعدية أو المضافة حديثًا دون مناقشة

- ظهور نتوءات غريبة في package.json أو pom.xml

- الحزم التي لا تحتوي على نجوم أو وثائق

على سبيل المثال، يقوم المهاجمون في كثير من الأحيان بإصدار مكتبات مزيفة متعددة وينتظرون الأخطاء المطبعية أو الإكمال التلقائي لإكمال الباقي.

3. Commit أو شذوذ المساهمين

- المساهمون غير المألوفين يدفعون إلى تغييرات حاسمة

- دفع بالقوة commitمحو التاريخ

- CI/CD التشغيل في ساعات غريبة أو من عناوين IP غير معروفة

علاوة على ذلك، فإن هذه المشاريع محفوفة بالمخاطر بشكل خاص في مشاريع OSS حيث يمكن لأي شخص أن يتفرع ويعدل ويرسل pull request.

4. CI/CD نبنيها Pipeline الأحمر، العلوم

- تم إدراج خطوات البناء الجديدة دون وصف العلاقات العامة

- بيانات الاعتماد المرسلة كنص عادي في السجلات

- فشل الاختبار غير المتوقع

ومن ناحية أخرى، قد تكون هذه الأمور طبيعية في مرحلة مبكرة من التطوير، ولكن فقط إذا تمت مراجعتها وتوثيقها بشكل صحيح.

5. تسريب الأسرار أو بيانات الاعتماد

- يكشف سجل Git عن المفاتيح أو الرموز

- تظهر الأسرار في سجلات التصحيح أو ملفات الاختبار

قبل أن تبدأ البث المباشر، تأكد من أن فحص الأسرار هو جزء من كل commit وسير العمل للعلاقات العامة.

TL؛DR – أي مما يلي قد يشير إلى هجوم برمجي ضار؟

- تغييرات غير متوقعة في الملفات الرئيسية -

CODEOWNERS,Dockerfileأو.envالملفات تم تعديلها فجأة - غير عادي CI/CD pipeline نشاط - خطوات بناء أو نصوص برمجية أو سلوكيات عمل جديدة أو معدلة

- غير معروف commit الكتاب - المساهمون الجدد الذين يدفعون بالتغييرات ذات الامتياز العالي أو غير المراجعة

- الحزم مفتوحة المصدر المشبوهة - التبعيات المنشورة مؤخرًا أو التي لا تتم صيانتها بشكل جيد قيد الاستخدام

- كشف الأسرار في التحكم في الإصدارات - مفاتيح API أو الرموز أو بيانات الاعتماد commitتم تيد عن طريق الخطأ

- الوصول غير الطبيعي إلى المستودع - غير منتظم logins، أو تغييرات الأدوار، أو شذوذ المساهمين

أوقف الضرر: كيفية منع الكود الضار في سلسلة توريد البرمجيات الخاصة بك

الخبر السار؟ أنت لست وحدك في هذه المعركة.

زيجيني يمنح فريقك الأدوات الموحدة اللازمة للكشف عن تهديدات البرمجيات الخبيثة وإيقافها والتعافي منها - قبل أن تصل إلى مرحلة الإنتاج. مع تزايد تعقيد الهجمات ونطاقها، تعجز أدوات الأمان المتفرقة عن القيام بدورها. أنت بحاجة إلى حماية متكاملة مدمجة في كل مرحلة من مراحل دورة تطوير البرمجيات.

وهنا يأتي دور Xygeni، المصمم لتأمين الكود الخاص بك، pipeline، ومكونات مفتوحة المصدر من منصة واحدة.

إليك كيف يساعدك Xygeni على البقاء في المقدمة:

- الكشف عن الشذوذ في الوقت الحقيقي

اكتشاف تغييرات الملفات المشبوهة وسلوك المساهمين و pipeline الانجراف في اللحظة التي يحدث فيها. - أسرار الأمن

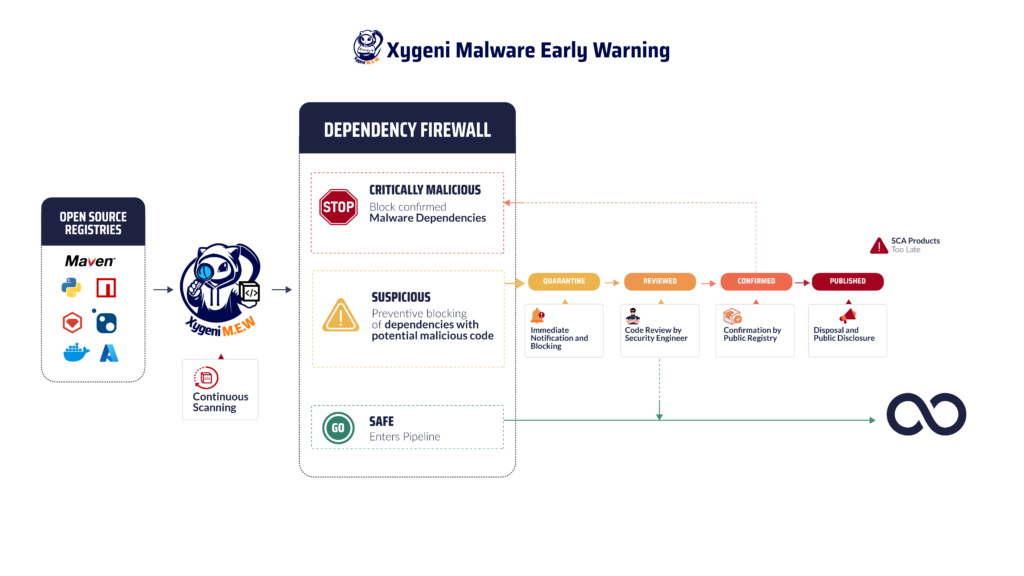

منع الأسرار من الدخول إلى مستودعاتك تلقائيًا، حتى قبل commit تم الانتهاء. - الإنذار المبكر بالبرامج الضارة

مسح السجلات العامة في الوقت الحقيقي وحظر الحزم الضارة باستخدام الكشف القائم على السلوك. - اكتشاف التلاعب بالرموز

احصل على رؤية واضحة للتغييرات غير المصرح بها في الملفات الهامة، باستخدام commit- السياق والتنبيه على المستوى. - بناء النزاهة والشهادة

تأكد من أن كل قطعة أثرية أصلية ومقاومة للتلاعب وقابلة للتتبع - من المصدر إلى الإنتاج. - تحديد الأولويات على مستوى المنصة

استخدم مقاييس قابلية الاستغلال مثل EPSS، وإمكانية الوصول، وسياق العمل لتصفية الضوضاء والتركيز على ما يهم حقًا.

الوجبات السريعة الرئيسية

على عكس حلول النقاط المنعزلة، تعمل Xygeni على تعزيز الحماية عبر SDLC في منصة واحدة قوية وسهلة الاستخدام للمطورين. يتيح هذا لفريقك الحصول على رؤية في الوقت الفعلي، وتحديد أولويات المخاطر السياقية، وسير العمل التلقائية - كل ذلك دون التضحية بالسرعة أو الكفاءة.

إذًا، كيف يُمكن للبرمجيات الخبيثة أن تُسبب الضرر؟ من خلال استغلال... pipelineوثقتك بالمصادر المفتوحة، وسرعة DevOps نفسها. أيٌّ مما يلي قد يشير إلى هجوم برمجي ضار؟ أيٌّ من العلامات التحذيرية المذكورة أعلاه.

لا تحتاج إلى أدوات متعددة للدفاع ضد هذه المخاطر، بل تحتاج إلى منصة ذكية موحدة.

جرب Xygeni مجانًا اليوم وحماية سلسلة توريد البرامج الخاصة بك من الداخل إلى الخارج. ابدأ تجربتك المجانية →